CVE-2013-4547 文件名逻辑漏洞

Posted 大猪蹄汁骨头汤

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了CVE-2013-4547 文件名逻辑漏洞相关的知识,希望对你有一定的参考价值。

搭建环境,访问 8080 端口

漏洞说明:

nginx: Nginx是一款轻量级的Web 服务器/反向代理服务器及电子邮件(IMAP/POP3)代理服务器,在BSD-like 协议下发行。其特点是占有内存少,并发能力强,事实上nginx的并发能力在同类型的网页服务器中表现较好,中国大陆使用nginx网站用户有:百度、京东、新浪、网易、腾讯、淘宝等。

影响版本:0.8.41 ~ 1.4.3 / 1.5.0 ~ 1.5.7

原理:

此漏洞可导致目录跨越及代码执行, 其主要原因是错误地解析了请求的URI,

错误地获取到用户请求的文件名,导致出现权限绕过、代码执行的连带影响。

举个例子,比如,Nginx匹配到.php结尾的请求,就发送给fastcgi进行解析,常见的写法下:

location ~ \\.php$ {

include fastcgi_params;

fastcgi_pass 127.0.0.1:9000;

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME /var/www/html$fastcgi_script_name;

fastcgi_param DOCUMENT_ROOT /var/www/html;

}

正常情况下(关闭pathinfo的情况下),只有.php后缀的文件才会被发送给fastcgi解析。而存在

CVE-2013-4547的情况下,我们请求 1.gif[0x20][0x00].php ,这个URI可以匹配上正则 .php$,

可以进入这个Location块;但进入后,由于fastcgi在查找文件时被\\0截断,Nginx却错误地认为

请求的文件是1.gif[0x20],就设置其为SCRIPT_FILENAME的值发送给fastcgi。

fastcgi根据SCRIPT_FILENAME的值进行解析,最后造成了解析漏洞。

所以,我们只需要上传一个空格结尾的文件,即可使PHP解析之。

再举个例子,比如很多网站限制了允许访问后台的IP

location /admin/ { allow 127.0.0.1; deny all;}

我们可以请求如下URI:/test[0x20]/…/admin/index.php,这个URI不会匹配上location后面的/admin/,

也就绕过了其中的IP验证;但最后请求的是 /test[0x20]/…/admin/index.php 文件,也就是/admin/index.php,

成功访问到后台。(这个前提是需要有一个目录叫test:这是Linux系统的特点,如果有一个不存在的目录,

则即使跳转到上一层,也会爆文件不存在的错误,Windows下没有这个限制)

当我们通过例如下列方式进行 URL 访问限制的时候,如果攻击者使用一些没经过转义的空格字符(无效的 HTTP 协议,但从 Nginx 0.8.41 开始因为考虑兼容性的问题予以支持)那么这个限制可能无效:

location /protected/ {

deny all;

}

当请求的是 “/foo /…/protected/file” 这样的 URL (静态文件,但 foo 后面有一个空格结尾) 或者是如下的配置:

location ~ \\.php$ {

fastcgi_pass ...

}

当我们请求 “/file \\0.php” 时就会绕过限制。

漏洞复现:

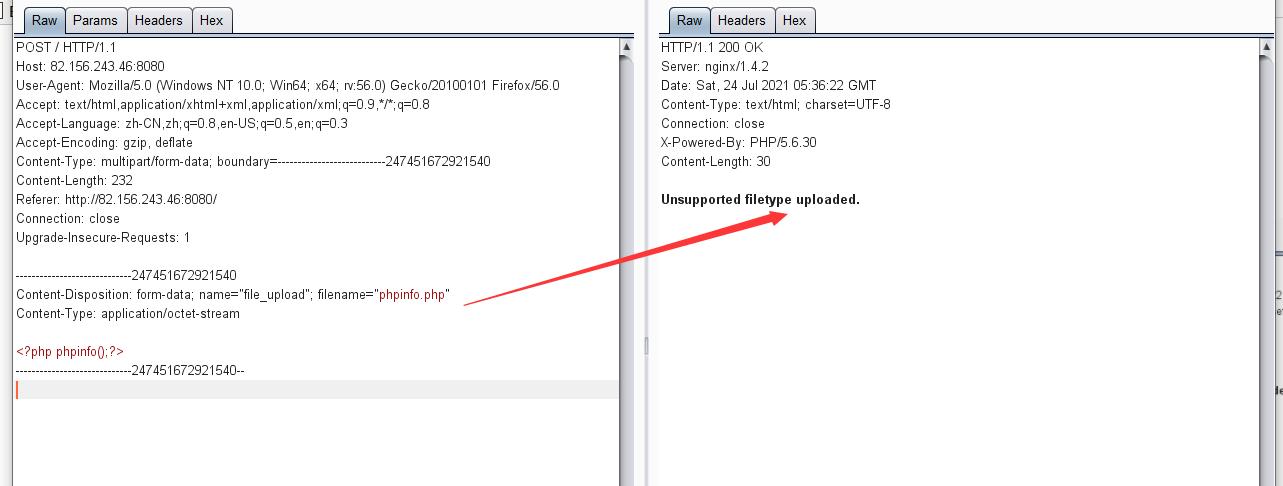

上传一个php文件:由于环境对php文件有黑名单过滤

会显示文件类型不支持

利用CVE-2013-4547 ,上传一个jpg,注意后缀名带空格

上传成功,接下来构造00截断来构造Nginx解析漏洞,将shell.jpg 解析成php文件,

上传成功,接下来构造00截断来构造Nginx解析漏洞,将shell.jpg 解析成php文件,

访问

http://82.156.243.46:8080/uploadfiles/shell.jpg .php

结果是访问不到

原因在于将空格编码成了 %20 ,服务器没有shell.jpg%20 这个文件

在16进制下将第二个空格改为00,即 “空格” -> “\\0”

就会执行 命令

防护:

该问题已经在 Nginx 1.5.7 和 1.4.4 版本中修复。

补丁程序在:

http://nginx.org/download/patch.2013.space.txt

--- src/http/ngx_http_parse.c

+++ src/http/ngx_http_parse.c

@@ -617,6 +617,7 @@ ngx_http_parse_request_line(ngx_http_req

default:

r->space_in_uri = 1;

state = sw_check_uri;

+ p--;

break;

}

break;

@@ -670,6 +671,7 @@ ngx_http_parse_request_line(ngx_http_req

default:

r->space_in_uri = 1;

state = sw_uri;

+ p--;

break;

}

break;

配置上临时的解决办法是:

if ($request_uri ~ " ") {

return 444;

}

以上是关于CVE-2013-4547 文件名逻辑漏洞的主要内容,如果未能解决你的问题,请参考以下文章