2020.08.03~2020.08.09知识分享

Posted tangsilian

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了2020.08.03~2020.08.09知识分享相关的知识,希望对你有一定的参考价值。

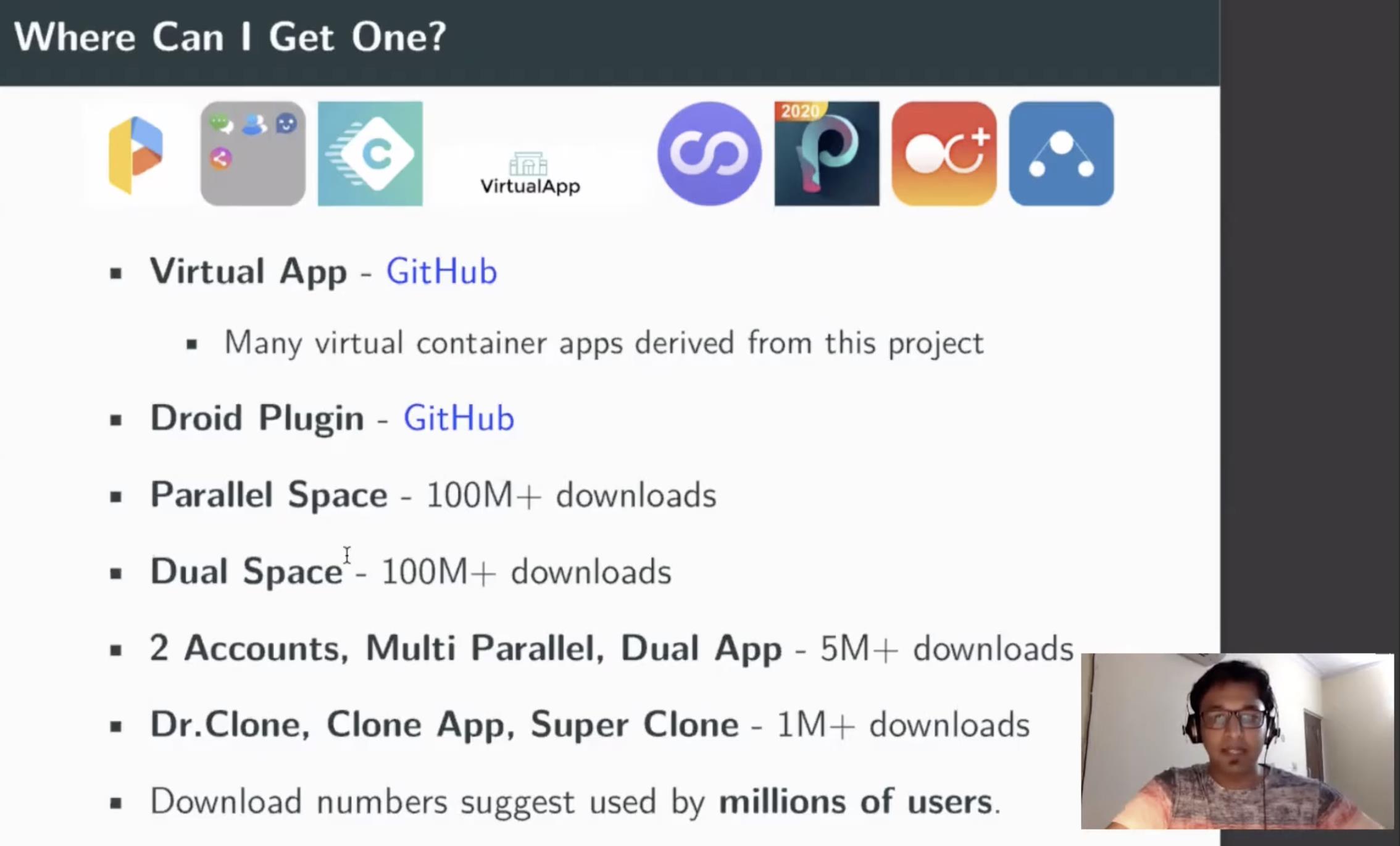

运行在android应用程序虚拟容器危险性分析

之前对VA的了解和对抗多在灰色产业的应用:

1.多开改机场景:一机多开,裂变为多个设备薅羊毛。

2.重打包免杀场景:使用VA方便的重打包植入恶意代码进行推广。静态特征被掩盖,且由于冗余VA代码占比大,同时也会对抗一些机器学习的杀软。

3.攻击场景:免ROOT的HOOK工具,抢红包

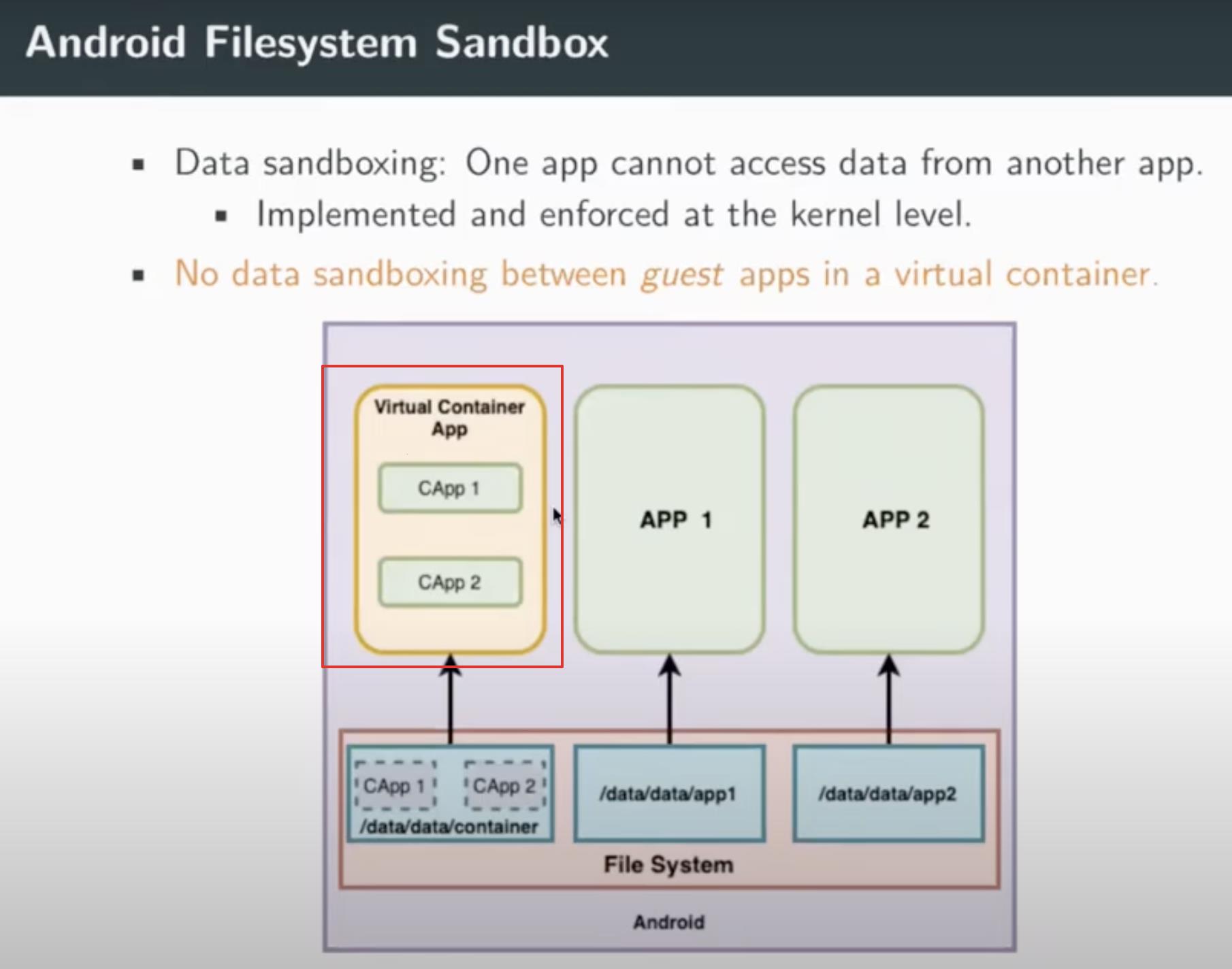

Darvin的这个议题,比较有趣的把这类APP称为容器研究:

即当受害者应用和攻击者应用运行在同一个容器环境下,如何保证安全的问题。

https://www.youtube.com/watch?v=J4qI_4pLdg4&t=9s

同时Darvin博客分享了很多android相关的安全研究,和一些开箱即用的异常设备环境检测代码。推荐~

-

博客地址:https://darvincitech.wordpress.com/

-

Frida检测:https://github.com/darvincisec/DetectFrida

-

Xposed检测:https://github.com/w568w/XposedDetectLib

-

Magisk检测:https://github.com/darvincisec/DetectMagiskHide

-

双开环境检测:https://github.com/su-vikas/conbeerlib

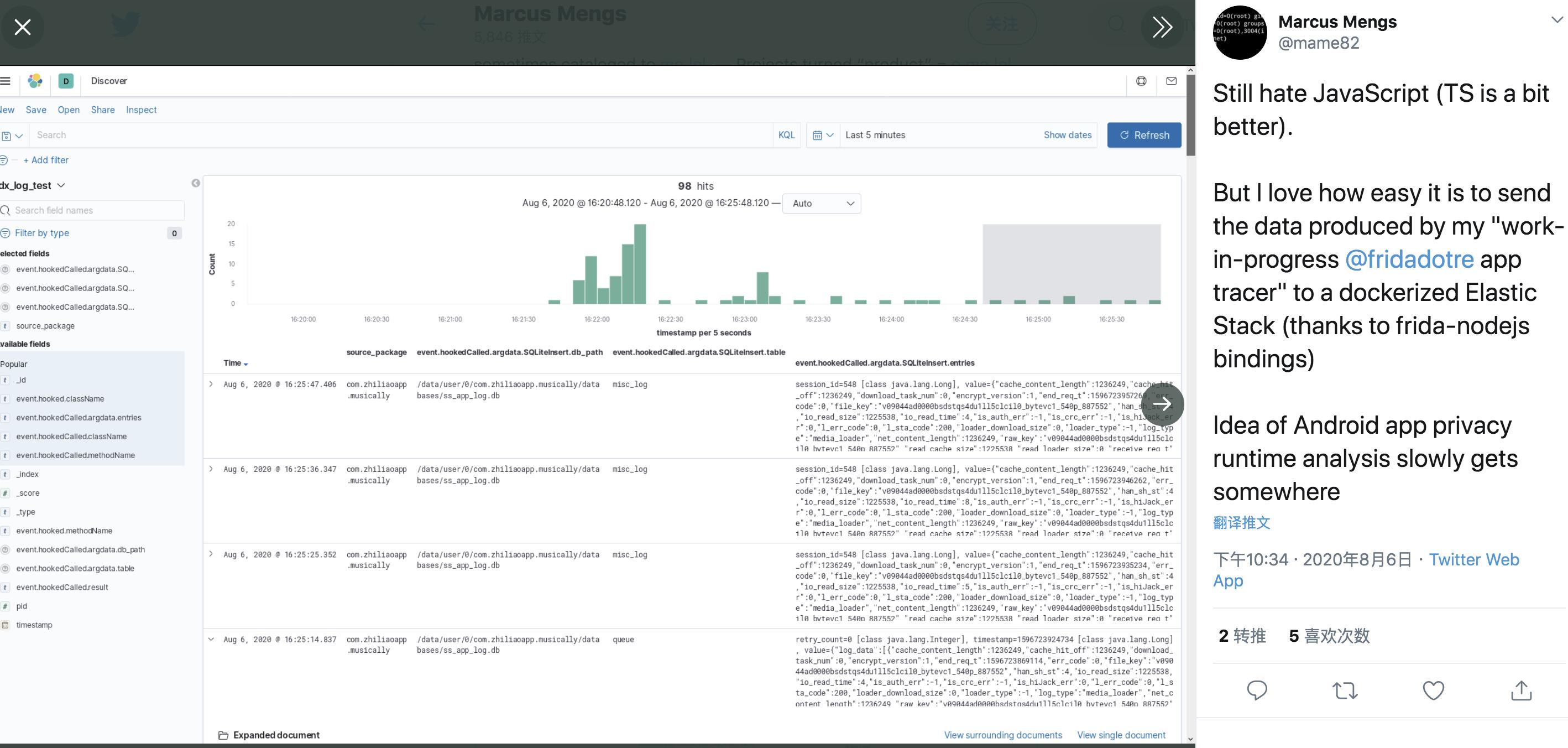

Frida结合ELK对APP隐私调用行为进行实时分析

用Frida钩住APP调用的API并把数据整合到ELK做统计,比较不错的实时分析APP隐私行为的工具featrue。

演示demo视频可以查看:

https://www.youtube.com/watch?v=USIl9EOaEF0&feature=youtu.be

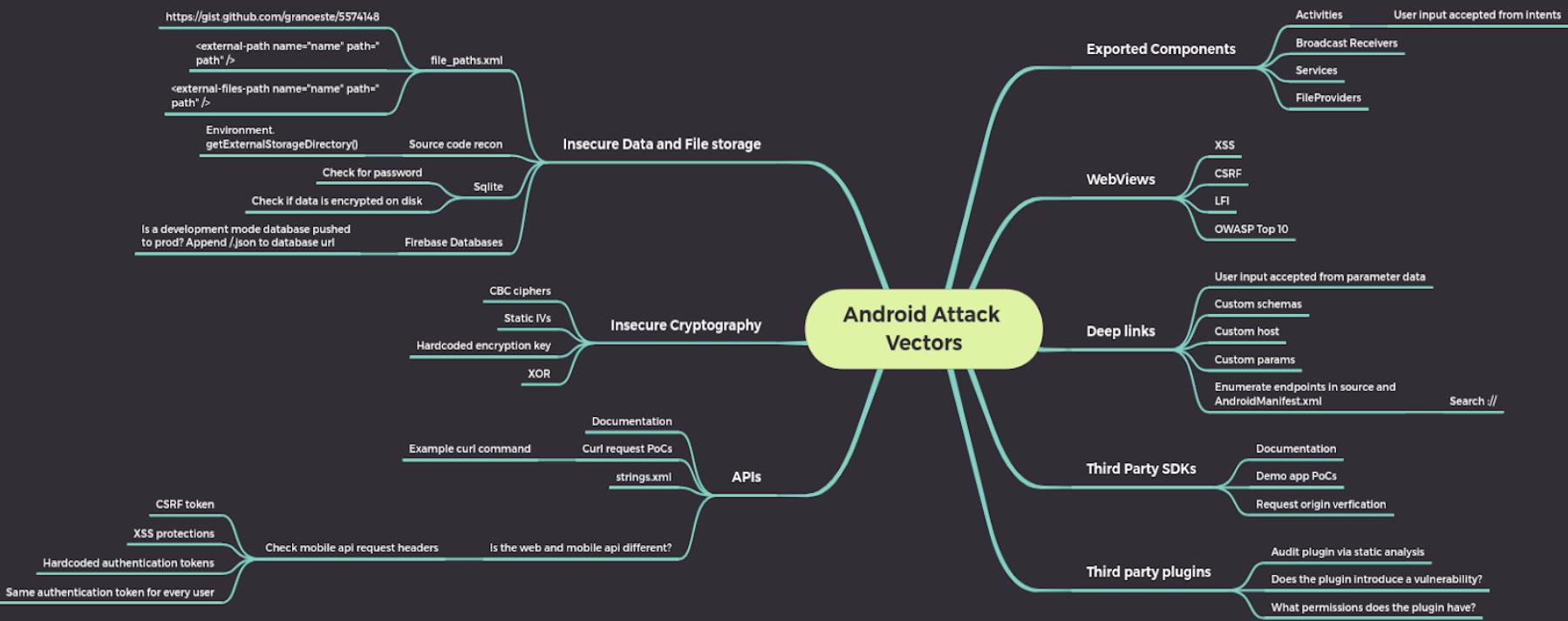

安卓漏洞相关

Pedro Umbelino | Joao Morais - Android Bug Foraging - DEF CON 28SM AppSec Village

https://www.youtube.com/watch?v=qbj-4NXsE-0&app=desktop

这个议题分享了四个android漏洞的真实示例的发现和利用。

Android application exploitation

https://docs.google.com/presentation/d/15bi5pndttfCzMEMw8GT2oCHCJvHx_a8YszkkSMtp_jE/edit#slide=id.p9

参考:

VirtualAPP技术应用及安全分析报告:https://www.secpulse.com/archives/108761.html

VirtualApp技术黑产利用研究报告:https://www.freebuf.com/articles/paper/152091.html

以上是关于2020.08.03~2020.08.09知识分享的主要内容,如果未能解决你的问题,请参考以下文章