星说·从数据分析角度看安全运营 深度探索攻击有效性验证

Posted 星说安全运营

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了星说·从数据分析角度看安全运营 深度探索攻击有效性验证相关的知识,希望对你有一定的参考价值。

安全运营具体应该如何操作?每一个厂家给出了不同的标准,今天小星通过逆向思维,从安全数据分析的角度来谈谈安全运营中的关键点之一。

安全运营强调人员、技术、流程三者有机融合,覆盖网络安全的方方面面,从网络安全规划初期建设介入,但是目前国内的各企事业单位、甚至城市的安全运营,网络安全初期建设已经基本稳定或趋于稳定,即使面临后期调整、重构几乎少之又少,所以安全运营一般是针对网络安全维护阶段,保姆式网络安全管理、运营方式(此处保姆式管理的前提是主人翁视角)。

安全运营是数据时代的产物,以海量安全数据为驱动,强调威胁的全天候、全方位监控以及实时的分析。

安全数据分析过程中,客户给出的需求往往是“我们要发现真实、有效的攻击”。其中真实、有效两个限定词给不少安全数据分析师施加了压力,“真实”,我们可以理解为排除误报的攻击事件,但是“有效”的攻击事件,如何理解?

首先针对有效攻击的理解,客户与安全分析工程师的理解是否一致?

攻击已经发生,并且造成了一定的影响,比如:攻击者将shell文件上传到服务器,并且已经尝试连接。

攻击正在进行,并未造成影响,比如:攻击者持续的对特定的目标站点进行漏洞扫描等行为。

聪明的安全分析工程师往往会挑选攻击已经发生的事件着重分析,然后将其汇总形成报告提交给客户,轻松积攒客户的满意度。

扁鹊三兄弟的故事,相信大家都听说过,聪明的安全分析工程师就好比扁鹊,名气大,可以直观的看到效果,因为扁鹊擅长“大病治疗”,在患者长期饱受病痛折磨,痛不欲生的时候,扁鹊尽自己的力量去挽救病者的生命,而人与生俱来的好习惯对救命恩人心存感激,使得扁鹊名声显赫。大哥最擅长“提前控制”,他非常敏锐的观察力和长久的眼光,在病人有发病征兆时提前把“病”遏制在摇篮中,有效的降低了人们生大病的可能;二哥最擅长“事中控制”,在病情初期,他出手迅速、果断、干练有效的控制病情发展,及时扼杀“病”,使人们免受大病的折磨。由于人们习惯相信自己看到的,而忽略潜在的风险,甚至不相信自己会患大病,所以大哥、二哥的名气远不及扁鹊。

安全数据分析同样如此,我们不仅要拥有治大病的能力,同时也要具有前瞻、战略的目光和干练、果断的处置能力,及时有效的控制风险的蔓延。

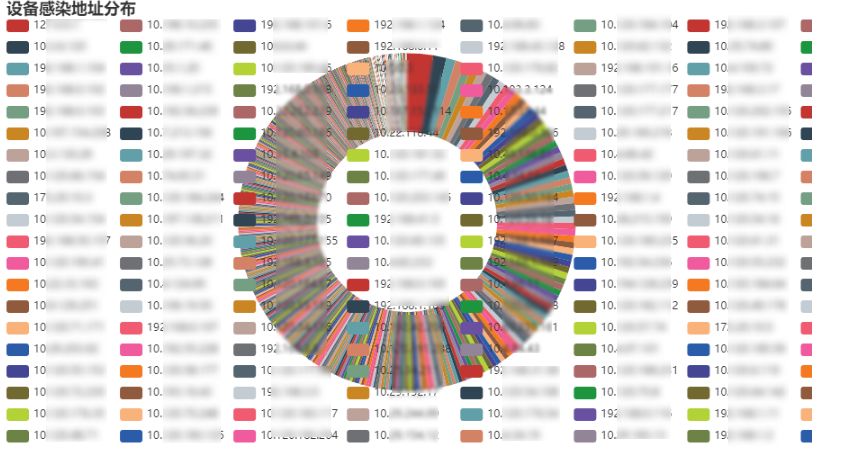

比如某客户现场每日上千台主机感染挖矿木马病毒,形成巨大的矿场,无法有效的遏止,风险已造成,此时的处置远不及事前、事中预防。

但是要达到事件前感知、事中控制的能力,对安全分析工程师具有极大的考验,除了自身技能的提高以外需要足够的信息来支撑其做出判断,不仅仅是数据本身,还需要了解资产本身的情况、网络结构、安全设备策略、漏洞、资产的安全系数、被监控站点的安全性、服务站点的框架等等。

上面我们提到了攻击的有效性,有效性不仅仅包括对已经发生的攻击事件的追溯,同时还要包括潜在的威胁,但是此处潜在的威胁又不是指全部无过滤的事件。

每天互联网攻击扫描事件很多,安全分析工程师不可能对每日大量的扫描事件去做处理,因为这项工作消耗成本、消耗资源而且起不了太大的效果,所以找到真正有威胁的攻击行为才是安全分析工程师需要关注的重点。

举个例子,如果同一个目标站点即存在php木马上传、ECShop全系列漏洞利用又存在jsp木马上传、Struts2漏洞利用等攻击行为,也许这种攻击是web漏洞扫描或者是批量漏洞利用,但是哪一个具有威胁?

为了更精准的区分威胁,计算风险,我们需要将攻击事件与资产、资产漏洞、资产基本信息等进行关联,输出有效威胁,从而给出合理的建议。如果服务站点使用Struts2框架、java,针对PHP相关的攻击行为对该服务站点的威胁系数就降低了,甚至趋于0。

安全事件分析仅仅属于安全运营的一个模块,一种服务能力。安全运营为安全事件分析提供支撑,是整体网络安全保障,包括网络安全规划、资产梳理、安全设备管理、渗透测试、漏洞扫描、威胁监控、安全事件分析、应急响应、风险评估等过程、服务,覆盖到网络安全的各项工作,但是每一项服务又不是单独存在的个体,而是相互关联、重叠、交互,形成网络安全生态体系,共同捍卫网络安全。

安全运营的载体安全运营中心,配合专业的人员、有效的流程、专业好用的工具,更加高效、全面、低成本保障网络安全。

以上是关于星说·从数据分析角度看安全运营 深度探索攻击有效性验证的主要内容,如果未能解决你的问题,请参考以下文章