记录一下学习PDO技术防范SQL注入的方法

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了记录一下学习PDO技术防范SQL注入的方法相关的知识,希望对你有一定的参考价值。

最近学习了使用PDO技术防范SQL注入的方法,在博客里当做一次笔记。若果有新的感悟在来添上一笔,毕竟也是刚开始学习。

一、 什么是PDO

PDO全名php Data Object

PHP 数据对象 (PDO) 扩展为PHP访问数据库定义了一个轻量级的一致接口。

PDO 提供了一个数据访问抽象层,这意味着,不管使用哪种数据库,都可以用相同的函数(方法)来查询和获取数据。二、如何去使用PDO防范SQL注入?

/

防范sql注入这里使用quate()方法过滤特殊字符和通过预处理的一些方式以及bindParameter()方法绑定参数来防止SQL注入

/

三、 使用quate()方法防止sql注入。

Quate()方法返回带引号的字符串,过滤特殊字符1、首先创建一个登陆界面来提交用户名和密码。

</!DOCTYPE html>

<html>

<head>

<title></title>

</head>

<body>

<form action="doAction1.php" method="post">

<input type="text" name="username"></br>

<input type="password" name="password"></br>

<input type="submit" name="submit">

</form>

</body>

</html>2、然后创建后台处理PHP文件,获取用户名和密码,并在数据库中查询。基本的查询方法来查询。

<?php

header(‘content-type=text/html;charset=utf-8‘);

$username=$_POST[‘username‘];

$password=$_POST[‘password‘];

try{

$pdo=new PDO(‘mysql:host=localhost;dbname=pdotest‘,‘root‘,‘123‘);

$sql="select * from user where name=‘{$username}’ and password=‘{$password}’";

echo $sql."</br>";

$row=$pdo->query($sql);

foreach ($row as $key => $value) {

print_r($value);

}

}catch(POOException $e){

echo $e->getMessage();

}这个处理界面是由SQL注入的界面。

3、我们来测试一下

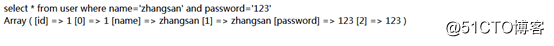

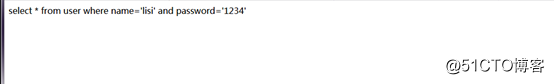

(1)在文本框中输入正确的用户名和密码,返回正常的信息

但是当我们进行注入的时候,返回的信息:

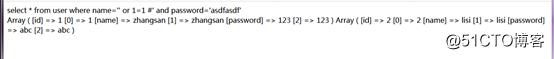

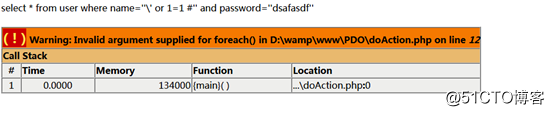

(2)用户名输入’ or 1=1 #,密码随便输入

将数据库中的用户信息以数组的形式全部显示了出来。

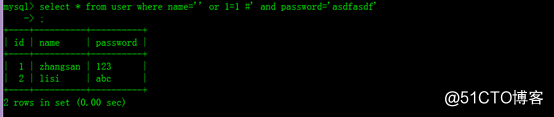

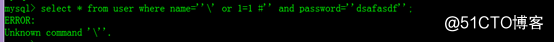

(3)我们在数据库中执行这串查询语句

可以看到,数据库照常显示,这也是sql注入一个很大的危害。

4、接下来我们通过quate()方法来防止SQL注入

通过以下代码,将new的对象$pdo通过调用quate()方法来重新返回用户输入的字符串,然后在通过查询语句,去查询数据库中的数据。

<?php

header(‘content-type=text/html;charset=utf-8‘);

$username=$_POST[‘username‘];

$password=$_POST[‘password‘];

try{

$pdo=new PDO(‘mysql:host=localhost;dbname=pdotest‘,‘root‘,‘123‘);

$username=$pdo->quote($username);

$password=$pdo->quote($password);

$sql="select * from user where name=‘{$username}‘ and password=‘{$password}‘";

echo $sql."</br>";

$row=$pdo->query($sql);

foreach ($row as $key => $value) {

print_r($value);

}

}catch(POOException $e){

echo $e->getMessage();

}5、我们来使用同样的方法来测试一下能不能防范sql注入呢?

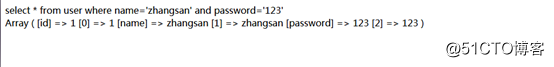

(1)正确用户名和正确密码验证:

(2)正确用户名和错误密码访问

查询不到数据

(3)使用sql注入:

查询失败,我们可以清楚的看到我们输入的引号在前面自动的加上了‘’,将引号给转义,失去了原来的作用。

(4)同时我们在数据库中执行一下这个语句。

查询出错。所以quate()方法能够有效的防止sql注入

四、 使用预处理语句防止SQL注入

预处理语句中占位符形式来防止SQL注入。占位符有两种形式,一种是通过命名参数,另一种是通过问好占位符的形式

1、通过命名参数防止注入

(1)首先在原来基础的源码上改正查询语句。改为:

Select * from where name=:username and password=:password

整个源码:

<?php

header(‘content-type:text/html;charset=utf-8‘);

$username=$_POST[‘username‘];

$password=$_POST[‘password‘];

try{

$pdo=new PDO(‘mysql:host=localhost;dbname=pdotest‘,‘root‘,‘123‘);

$sql=‘select * from user where name=:username and password=:password‘;

$stmt=$pdo->prepare($sql);

$stmt->execute(array(":username"=>$username,":password"=>$password));

echo $stmt->rowCount();

}catch(PDOException $e){

echo $e->getMessage();

}

?> 解释:

a):命名用户名参数:username密码:password。

b):通过调用rowCount()方法,查看返回受sql语句影响的行数,返回0语句执行失败,大于等于1,语句执行成功。

测试:

(1)正常访问:用户名zhangsan,密码:123

(2)错误密码访问:

(3)Sql注入语句访问:

防止注入失败

2、通过问号(?)占位符防止注入

(1)修改sql查询语句:

Select * from user where name=? and password=?

完整代码:

<?

header(‘content-type:text/html;charset=utf-8‘);

$username=$_POST[‘username‘];

$password=$_POST[‘password‘];

try{

$pdo=new PDO(‘mysql:host=localhost;dbname=pdotest‘,‘root‘,‘123‘);

$sql="select * from user where name=? and password=?";

$stmt=$pdo->prepare($sql);

$stmt->execute(array($username,$password));

echo $stmt->rowCount();

}catch(PDOException $e){

echo $e->getMessage();

}

?>解释:通过execute()方法直接传递数组array($username,$password)给sql语句查询。

测试:

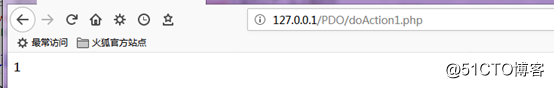

(1)正常访问:用户名:lisi,密码:abc

(2)错误用户名或密码访问

(3)Sql注入:

注入失败

五、 通过bindParam()方法绑定参数防御SQL注入。

<?php

header(‘content-type:text/html;charset=utf-8‘);

$username=$_POST[‘username‘];

$password=$_POST[‘password‘];

try{

$pdo=new PDO(‘mysql:host=localhost;dbname=pdotest‘,‘root‘,‘123‘);

$sql=‘select * from user where name=:username and password=:password‘;

$stmt=$pdo->prepare($sql);

$stmt->bindParam(":username",$username,PDO::PARAM_STR);

$stmt->bindParam(":password",$password,PDO::PARAM_STR);

$stmt->execute();

echo $stmt->rowCount();

}catch(PDOException $e){

echo $e->getMessage();

}

?>(1)关键代码:

$stmt->bindParam(":username",$username,PDO::PARAM_STR);

$stmt->bindParam(":password",$password,PDO::PARAM_STR);

解释:

a)::username和:password为命名参数

b):$username;$password为获取的变量,即用户名和密码。

c):PDO::PARAM_STR,表示参数变量的值一定要为字符串,即绑定参数类型为字符串。在bindparam()方法中,默认绑定的参数类型就是字符串。当你要接受×××的时候可以绑定参数为PDO::PARAM_INT.

测试:

(1)正常访问测试:

(2)测试sql注入:

当做是一个笔记吧还有很多的知识点没有写出来,以后再慢慢补充吧!!!

以上是关于记录一下学习PDO技术防范SQL注入的方法的主要内容,如果未能解决你的问题,请参考以下文章