Burp与Xray联动——多层代理流量测试

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Burp与Xray联动——多层代理流量测试相关的知识,希望对你有一定的参考价值。

参考技术A 在平常的测试过程中,面对一个站点庞大的业务接口时,难免会忽略其中某些存在问题的接口,使用Burp与Xray联动可以将被动扫描和手工测试结合,达到一个很好的缺漏补差的效果,当然工具是为手工测试服务的,还是需要将侧重点放置到人工判断的角度,说白了与Xray联动就相当于找了个兜底的。这里使用 Burp 的原生功能与 xray 建立起一个多层代理,让流量从 Burp 转发到 xray 中。(以下的测试环境都在本地windows10下进行)

首先 xray 建立起 webscan 的监听:

接着在Burp的Options->Upstream Proxy Servers中添加上游代理:

浏览器代理为设置Burp的监听代理端口,非上游代理(略)

可以看到经过Burp的流量也转发给了Xray。

下面是今天下午替甲方测试的结果:

某接口的post包内容如下:

正常的请求和响应:

过程略,构造payload:(这里是报错注)

返回结果如下:

然后这时候再回头看看我们的xray工作的怎么样了:

存在一部分误报的情况,不过总体来说很满意了,里面也有刚才我们手工测试出来的那个注入的接口。

意外收获几个xss也是蛮香的:

被动扫描和主动测试的结合(同时)的确可以给我们带来不错的结果,但是我们的重心主要还是需要放在对业务接口的熟悉和测试的深度上,而不是侧重于工具给我们反馈的结果,对工具扫描的结果也需要进一步人工的确认,还有一个待解决的问题是,目前没办法控制xray的fuzz强度,导致我们手工测试的过程会出现被防火墙检测到异常流量并且直接将我们的ip给ban了,其实是有点冤的哈哈,想到的解决方法是根据后台云服务器信息给xray挂上相应的代理,但这并不适用于所有的站点。

xray 与 awvs 爬虫联动

awvs 的爬虫很好用,支持表单分析和单页应用的爬取,xray 的扫描能力比较强,速度也更快。awvs 和 xray 搭配使用则是如虎添翼。这里演示的是扫描 awvs 的在线靶站 http://testphp.vulnweb.com/

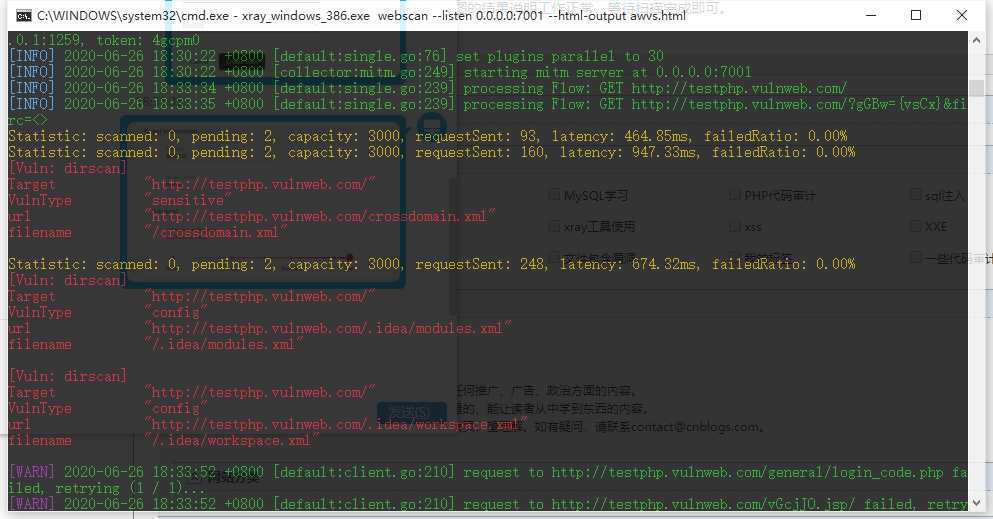

首先启动 xray 的被动代理,下面的命令将启动一个监听在所有网卡 7001 端口的 HTTP 代理, 并将扫描结果保存在 awvs.html 内。

xray_windows_386.exe webscan --listen 0.0.0.0:7001 --html-output awvs.html

以 awvs 13 web 版为例,登入管理页后,点击 Targets, 然后点击 Add Target 添加扫描目标:

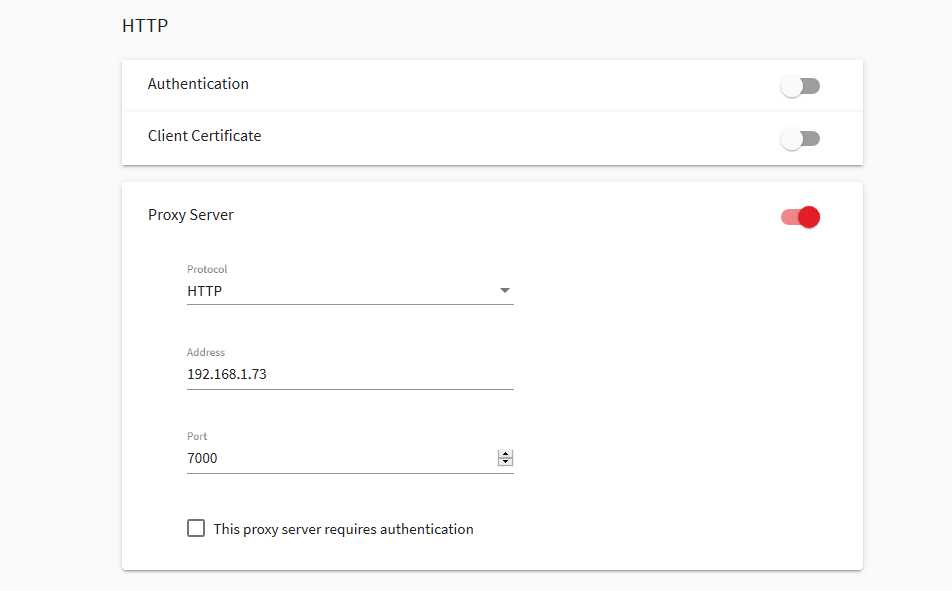

然后切换到 HTTP 的部分,填写 xray 的 HTTP 代理。

地址需要根据实际情况填写,需要填写为 awvs 所在机器(容器)内能够访问到 xray 代理的地址。如果 xray 在外网,则填写为外网主机的 IP 地址。端口填写为上面启动时设置的端口号。

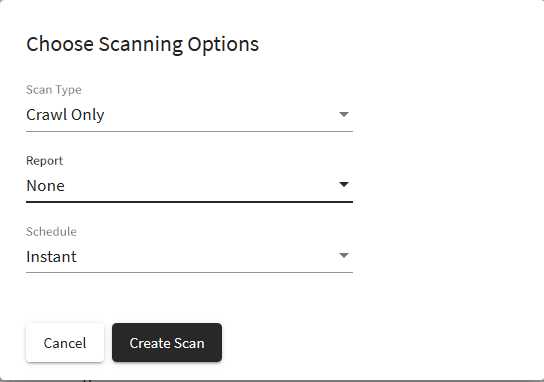

其他项可以按需调整或保持默认,然后点击 scan 按钮,按图示选择 Crawl Only 即仅使用爬虫,然后点击 Create Scan 就可以开始扫描了。

检查 xray 的界面有没有在扫描,如果有类似下图的结果说明工作正常,等待扫描完成即可。

扫描完成后可以查看 avws.html 查看漏洞详情。

以上是关于Burp与Xray联动——多层代理流量测试的主要内容,如果未能解决你的问题,请参考以下文章