(2020上半年第7天)小迪网络安全笔记(操作②)多符号干扰和数据类型问题

Posted .白菜白菜大白菜.

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了(2020上半年第7天)小迪网络安全笔记(操作②)多符号干扰和数据类型问题相关的知识,希望对你有一定的参考价值。

第一个:符号干扰

材料:phpstudy+php+phpmyadmin+sqlilabs

符号干扰原因:作为测试者,测试的东西没法还原出源码可能会出现一些代码冲突

干扰情况,例如第一关的单引号哪里(看操作②)

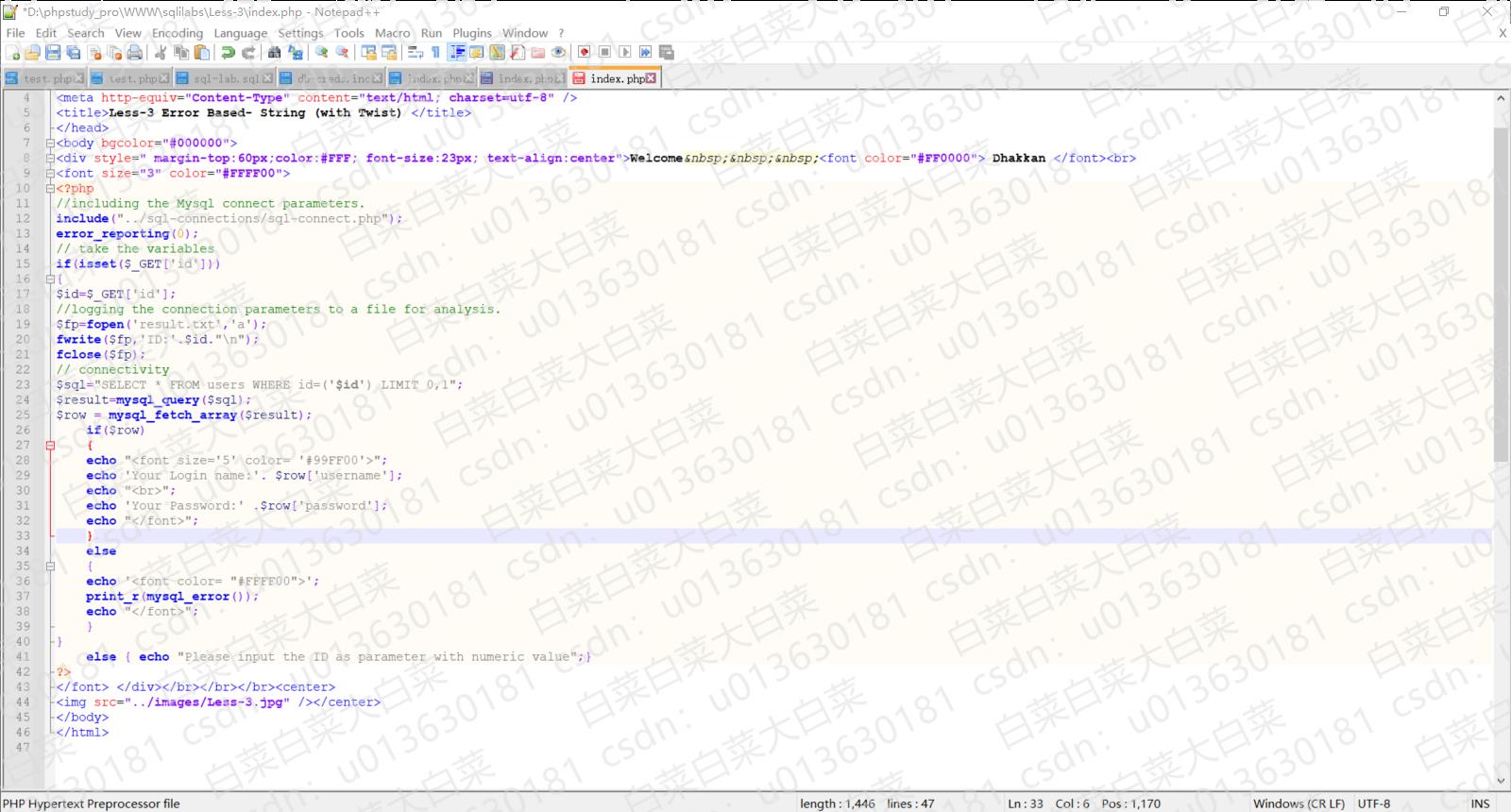

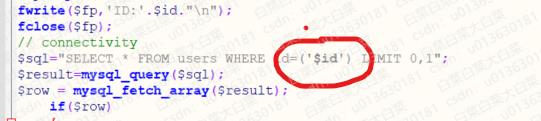

那我们直接看一下符号干扰案例分析(sqlilabs第三关):

问题原因:每个人的写法不同但结果是一样的,但作为测试人员要跟网站构建人员写法一致(或者是故意写错),才能测试成功

解决方法:在?id=1’后面加上半个括号

Url:http://127.0.0.1/sqlilabs/Less-3/?id=1’) union select 1,2,3 --+

也可以Url:http://127.0.0.1/sqlilabs/Less-3/?id=1’) union select 1,2,3 and(‘x’=’x’)–+

效果:

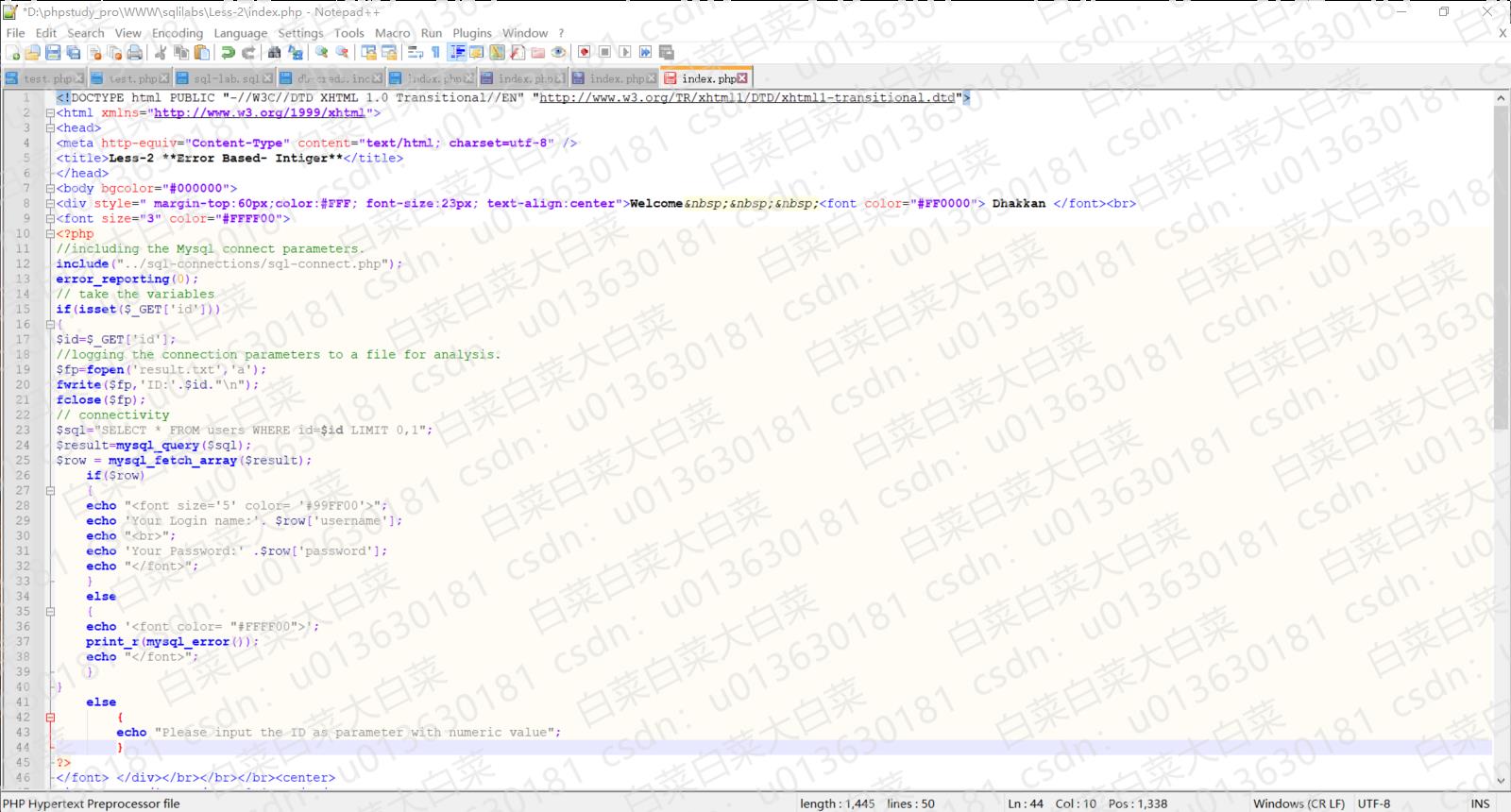

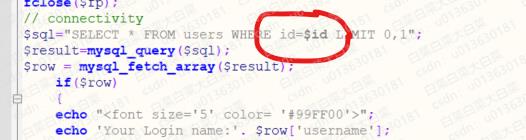

第二个:数据类型问题

材料:phpstudy+php+phpmyadmin+sqlilabs

原因:单引号问题

如果id1后面写sdadsadw等乱码:?id=1asdsdsadsad

SQL会把1后面的adadadad看成SQL的函数,进而进行执行,所以会报错。

对比第一关id=’$id’这样会把1adadadad看成字符串

解决方法:

以上是关于(2020上半年第7天)小迪网络安全笔记(操作②)多符号干扰和数据类型问题的主要内容,如果未能解决你的问题,请参考以下文章

(2020上半年第8天(SQL注入-MYSQL注入(SQL注入3/10)))小迪网络安全笔记

(2020上半年第7天)小迪网络安全笔记(操作④)Root用户注入攻击