移动安全技术_安卓逆向6:使用smalidea动态调试

Posted hunpi

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了移动安全技术_安卓逆向6:使用smalidea动态调试相关的知识,希望对你有一定的参考价值。

环境说明

本机测试版本如下。

班里同学使用经验AS/4.2版本与smalidea/0.05版本不适配。

但同学下载到了smalidea/0.06版本,可以与AS/4.2版本搭配使用。

smalidea地址:https://bitbucket.org/JesusFreke/smalidea/downloads/

| 软件 | 版本 |

|---|---|

| android Studio | 3.5.2 |

| smalidea | 0.05 |

| monitor.bat | Win10系列自带 |

手机(模拟器)使用调试模式打开APP,PC分析smali,使用adb连接安卓端和PC端。

仓库文件参数:动态调试前提,android:debuggable="true",如果是False可以修改后重新编译。查看包名package=“com.example.user.login”>

连接设备

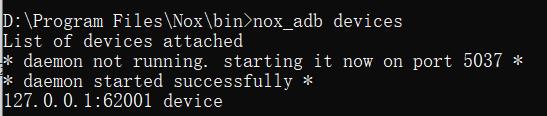

查看设备,nox_adb devices

连接设备:nox_adb connect 127.0.0.1:62001(端口)

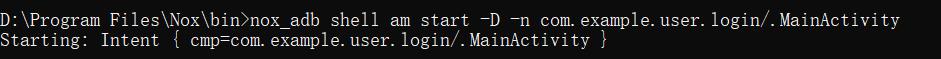

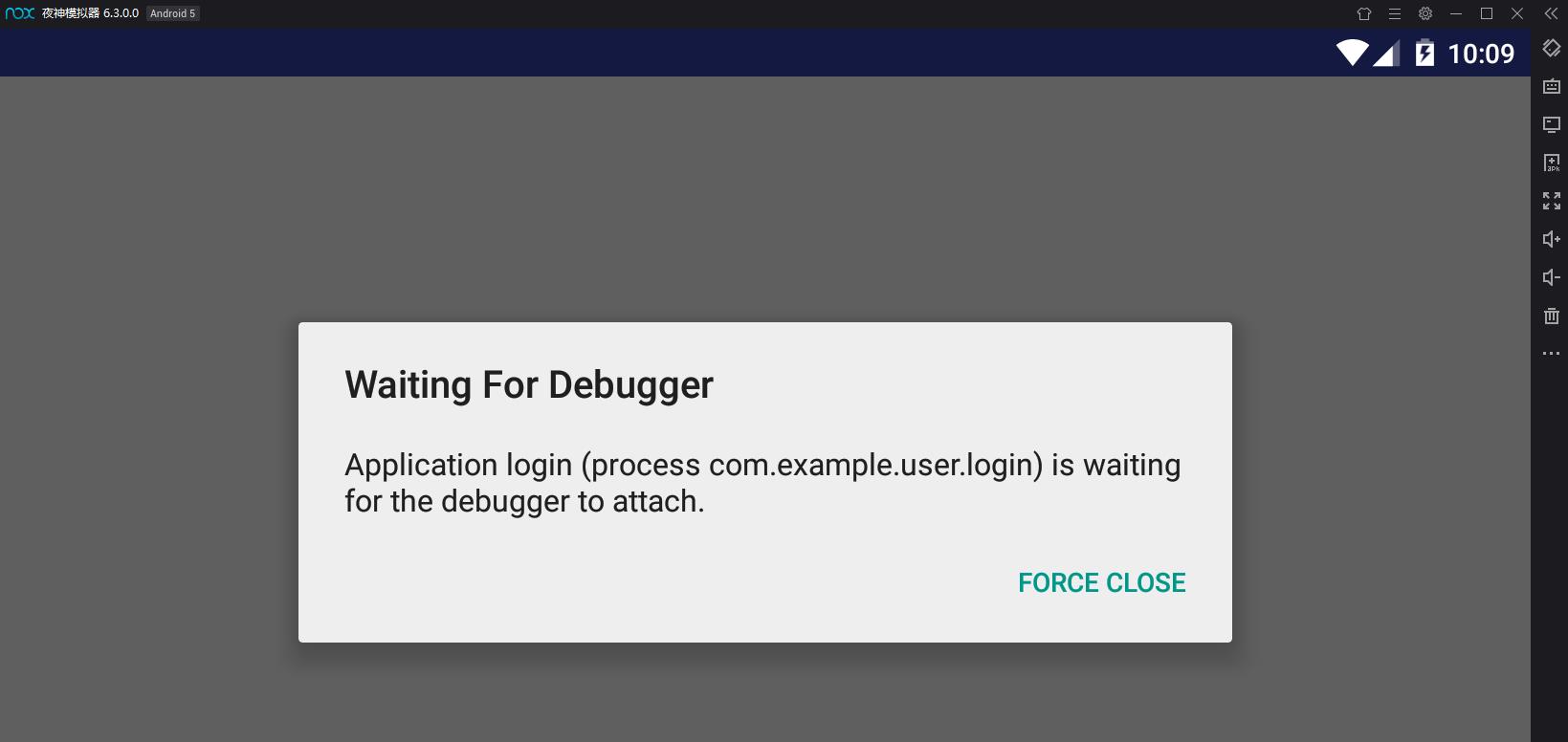

开启app页面的调试模式:nox_adb shell start -D -n com.example.user.login/.ManiActivity

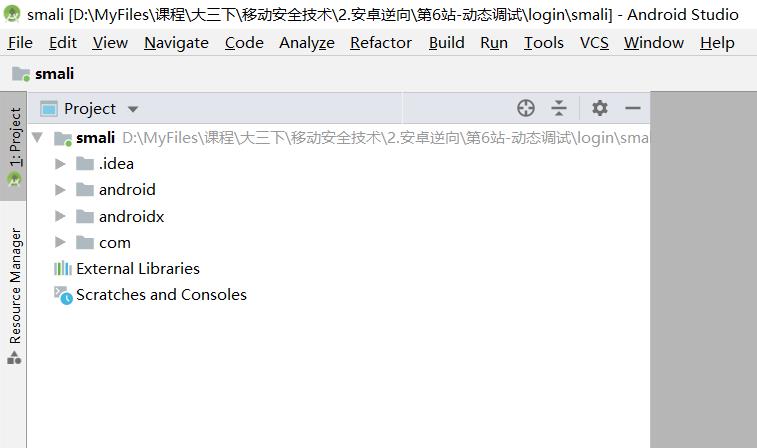

使用Android Studio打开apk反编译后项目的smali文件夹。

使用Android Studio打开apk反编译后项目的smali文件夹。

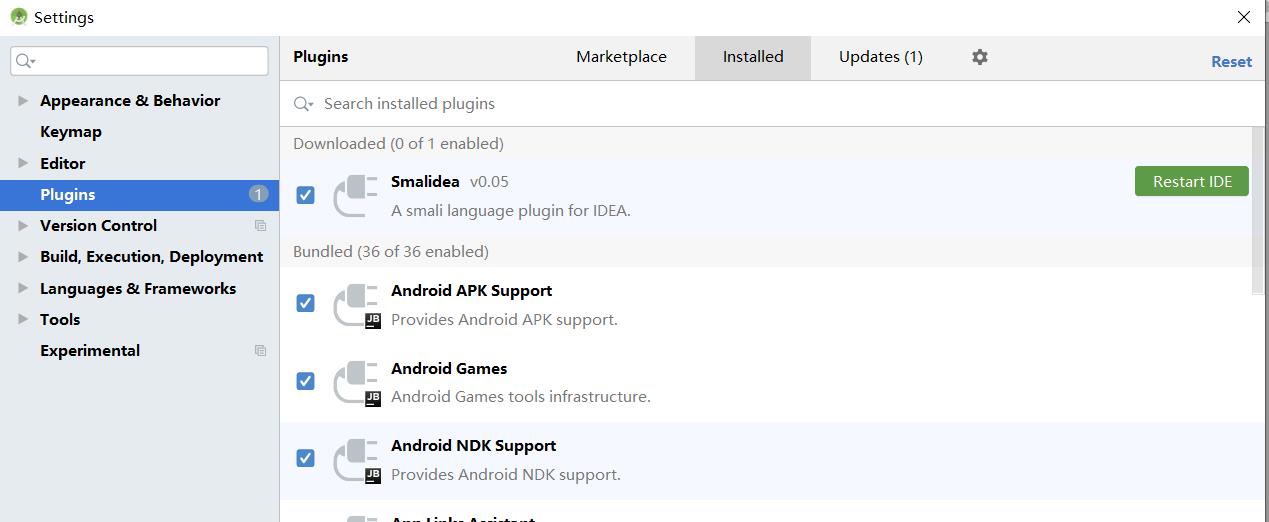

为Android Studio导入插件,注意smalidea不需要解压,直到导入smalidea.zip压缩包即可。

右键选择smali-mark directory as-sources root。

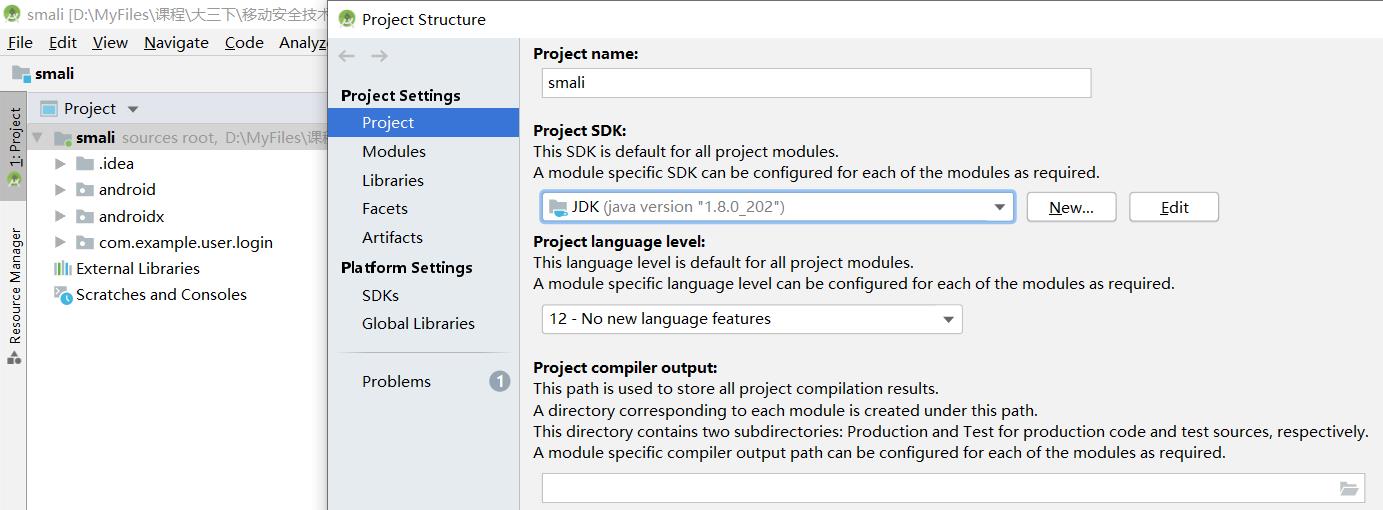

然后File-Project,设置好Java 1.8jdk。

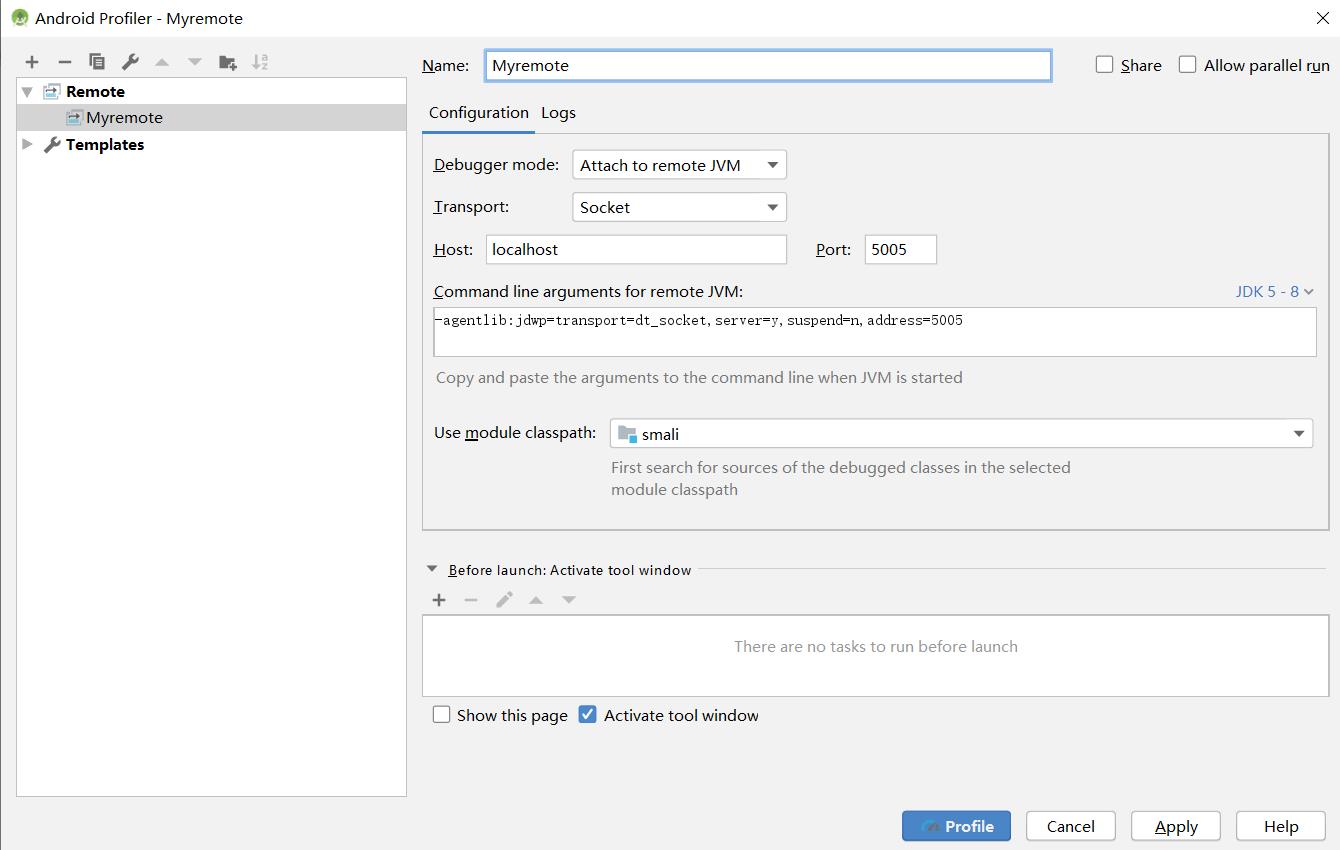

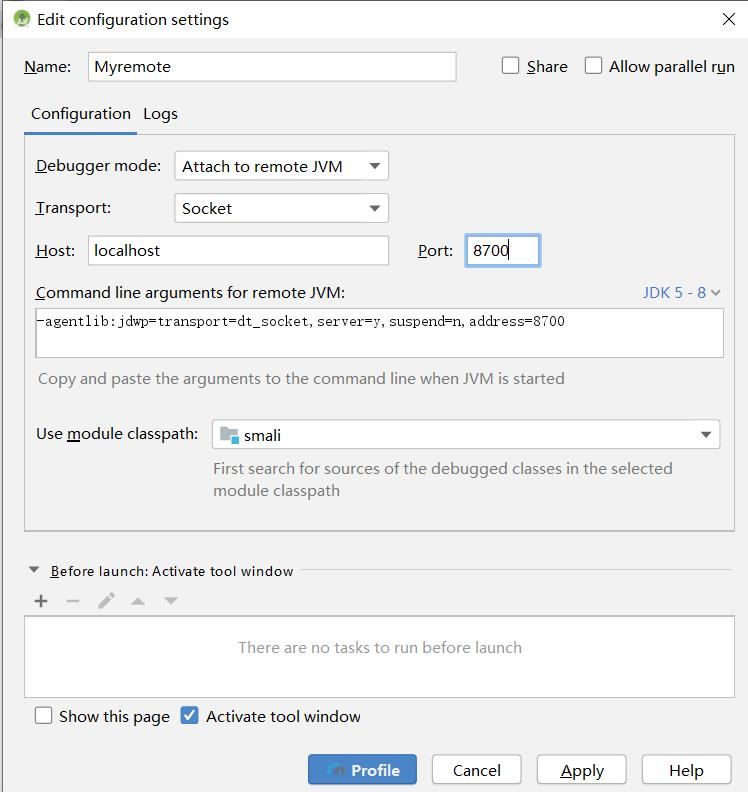

Run-profile,添加远程设备信息:

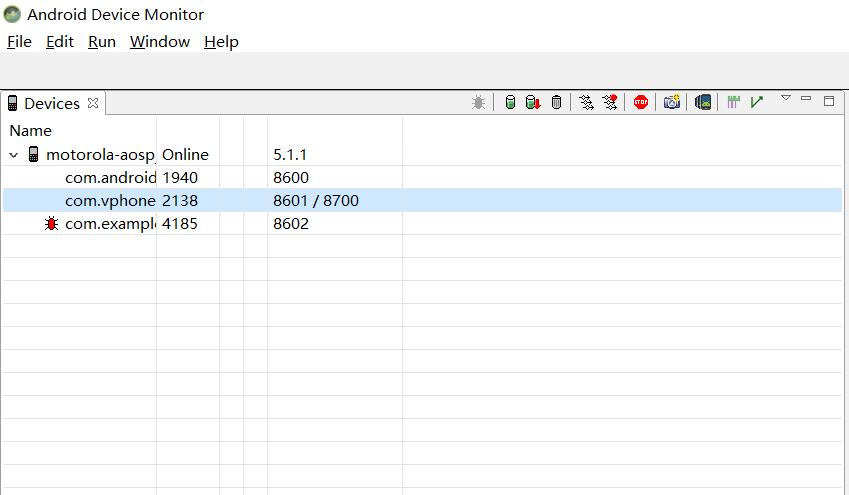

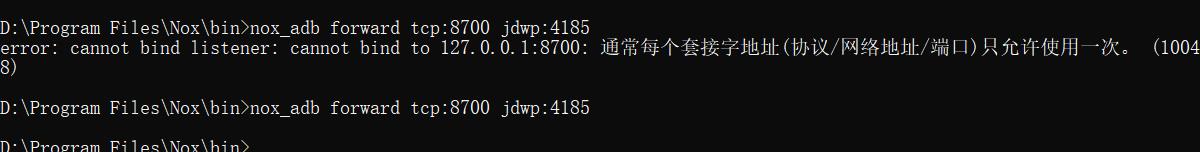

连接monitor:命令行运行monitor,记住Online字段,以及/8700。

然后重新打开程序,nox_adb连接设备重新执行一遍命令。

确保端口一致。

执行命令nox_adb forward tcp:8700 jdwp:4185

需要关闭monitor,避免端口占用。接下来可以debug工作了。

动态调试

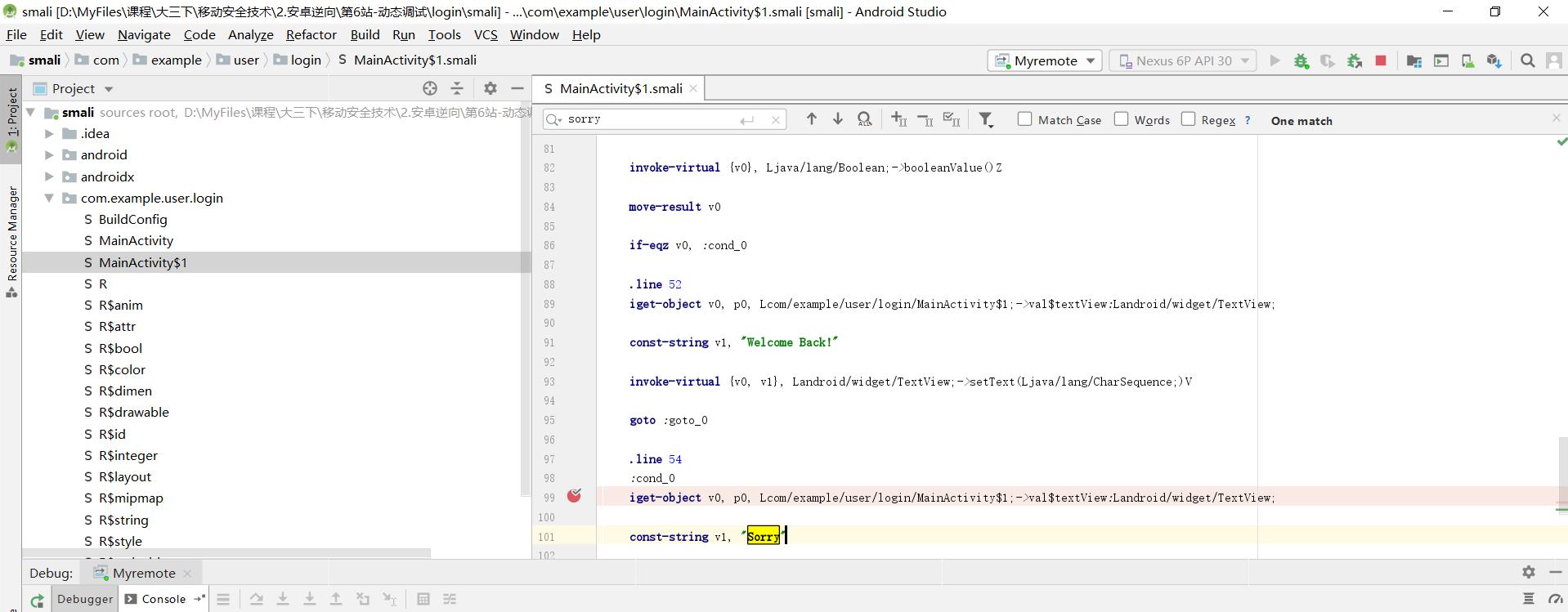

双击设置断点,run

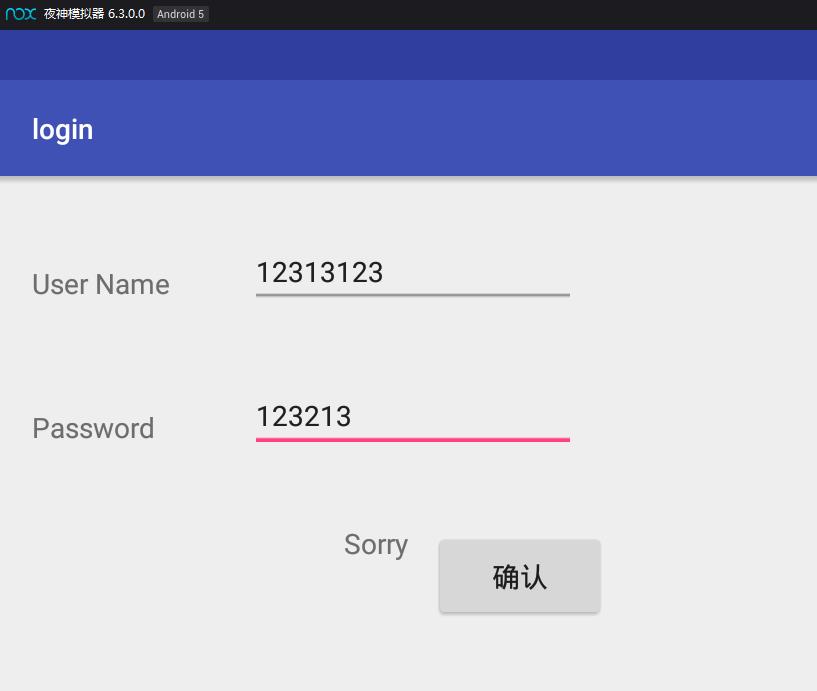

在App中输入数据,点击确认。AS给出了接收到的变量。

找到v0,v1变量,是我们输入的数据。点击Step over,运行程序到return返回点。左侧点击Stop Myremove,可以看到输出"sorry"。

找到v0,v1变量,是我们输入的数据。点击Step over,运行程序到return返回点。左侧点击Stop Myremove,可以看到输出"sorry"。

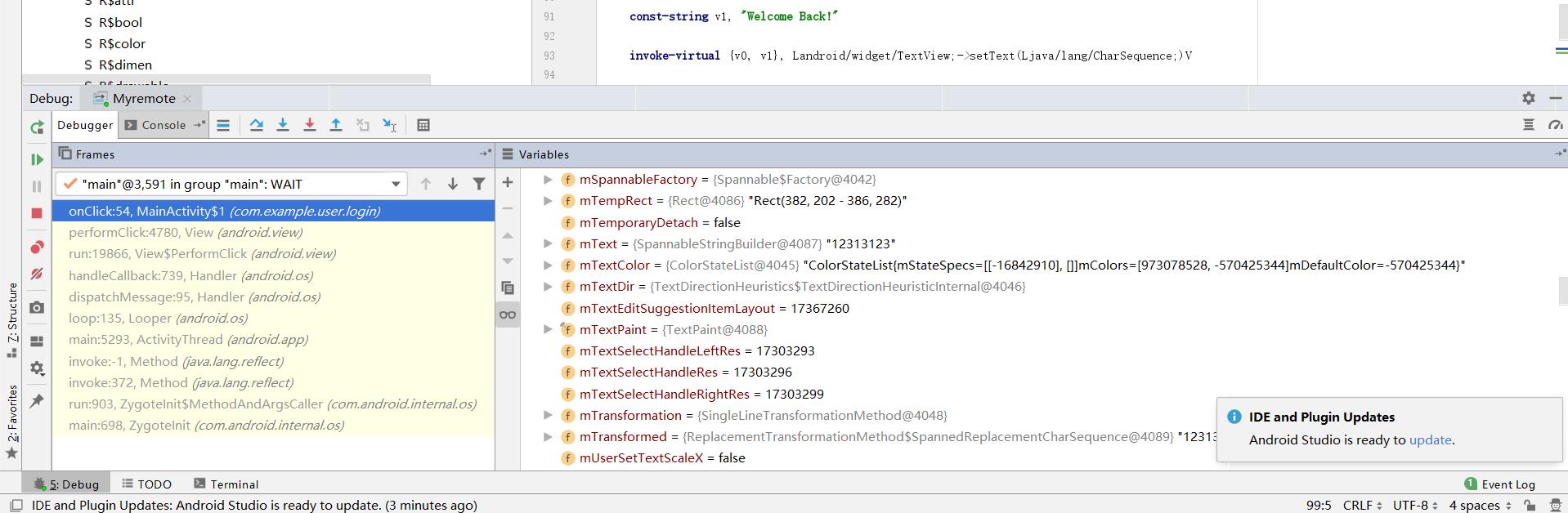

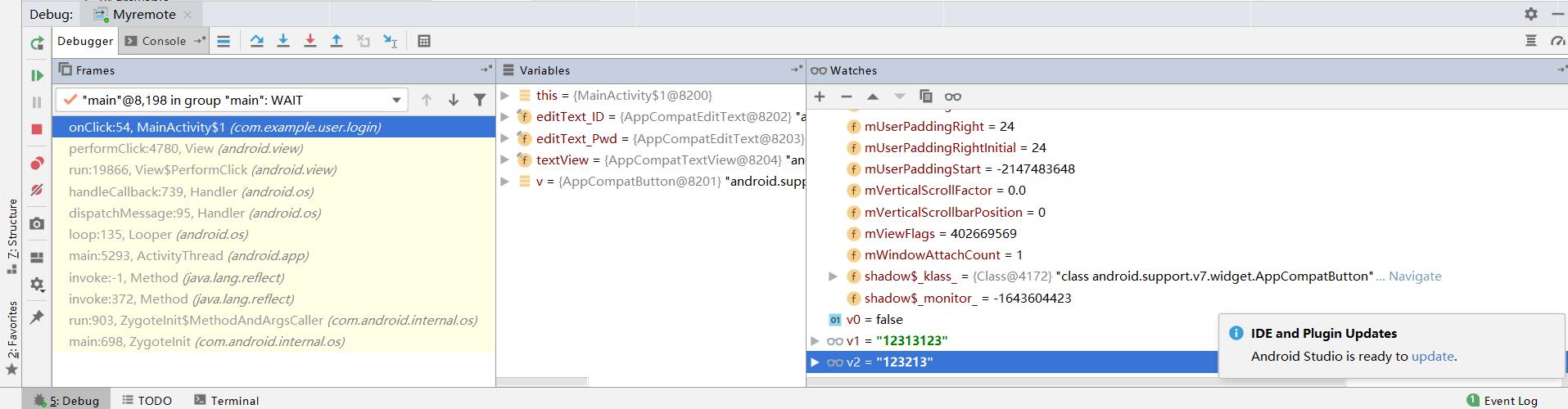

watches添加v1、v2,可以看到写入的内容。

根据smali程序里的变量名,我们可以添加相应的变量名来监控变量值。

使用step info单步运行调试。添加程序中的变量,直到找出登录密码。

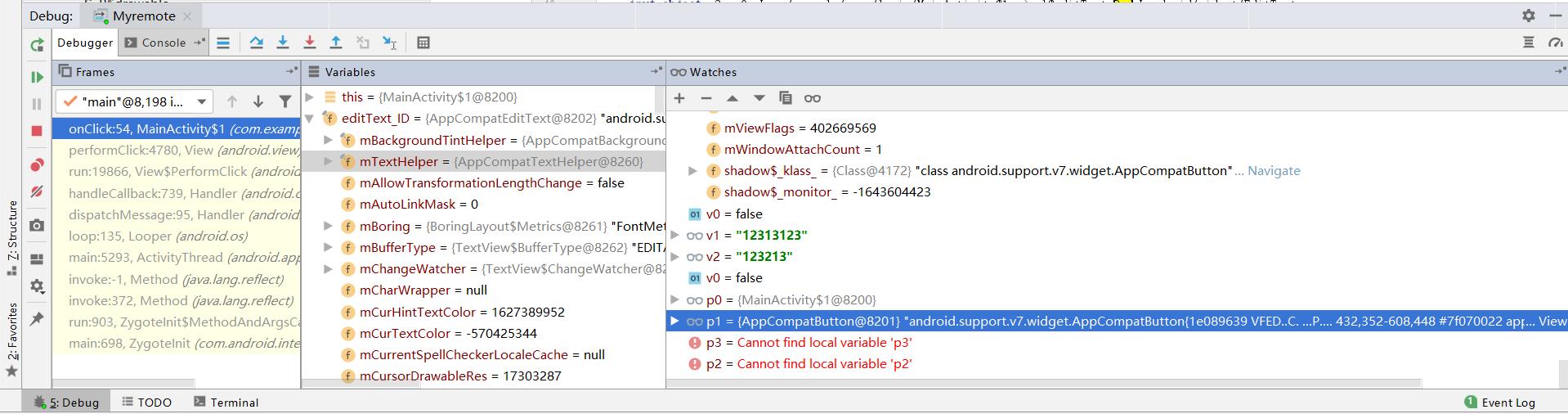

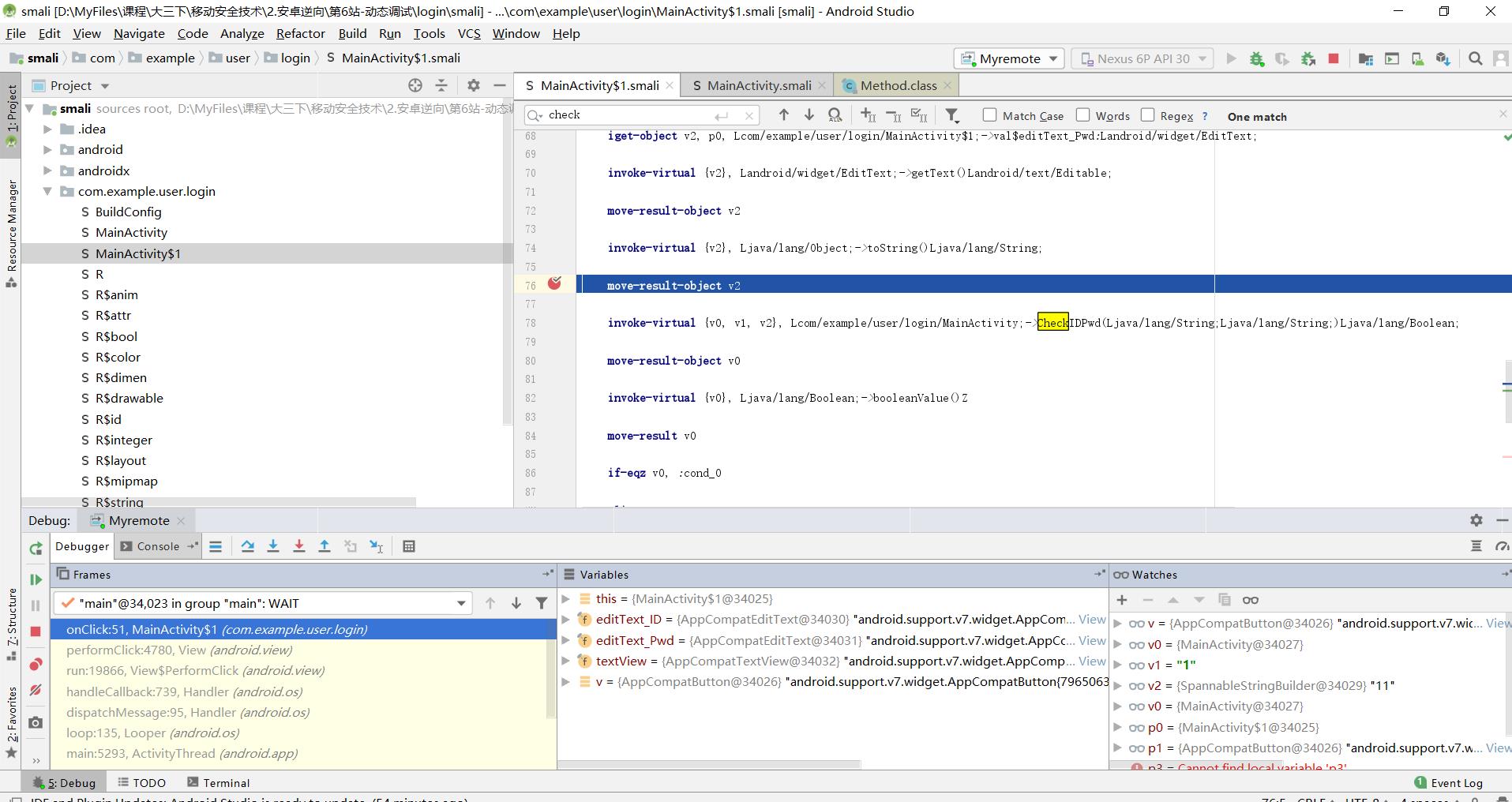

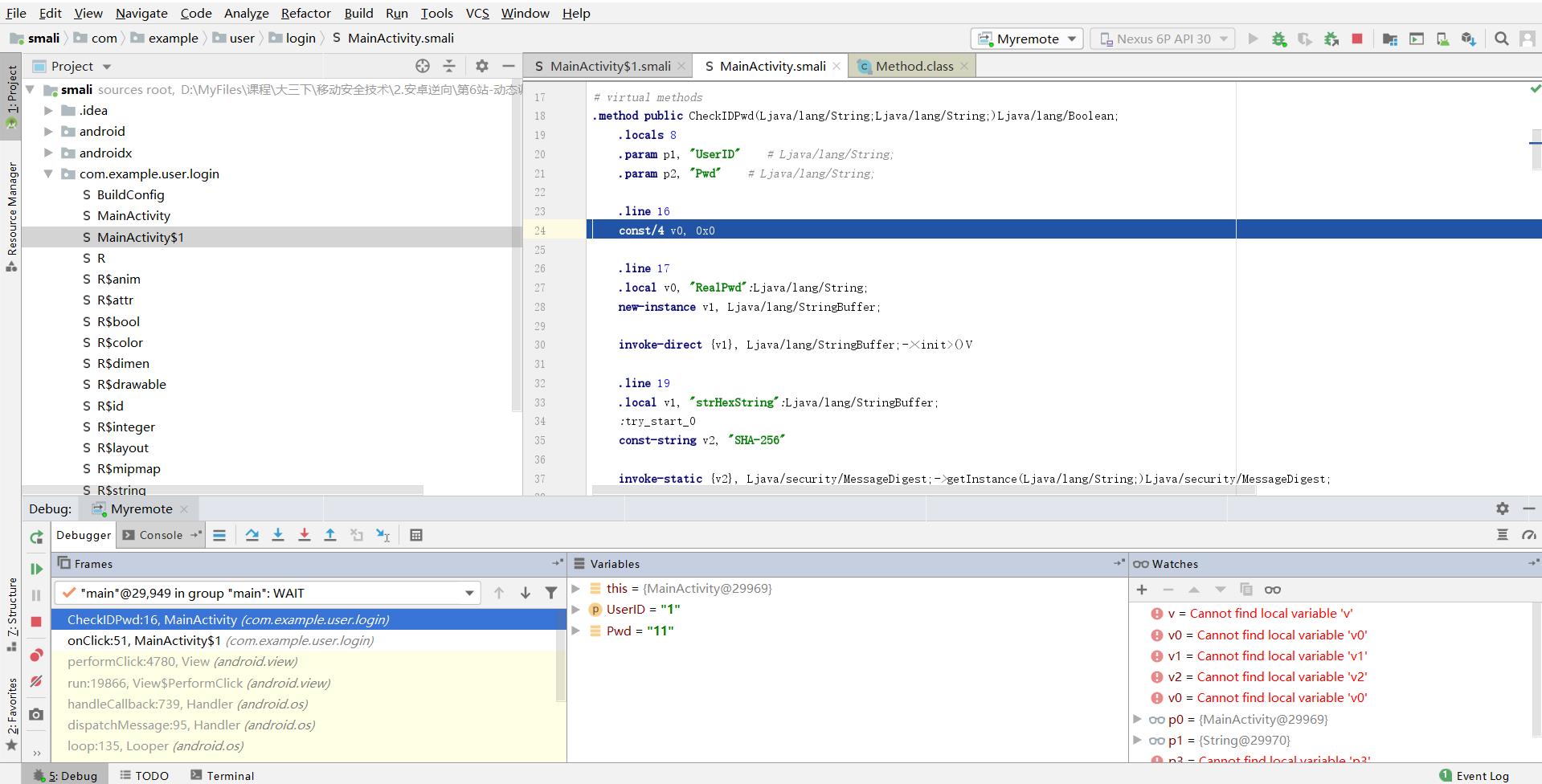

找到关键函数CheckIDPwd。在关键函数前一行代码处设断点,F7进入函数单步执行。

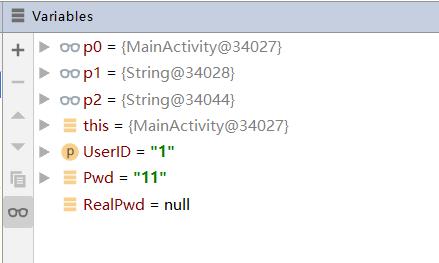

进入关键函数后可以看到程序的局部变量,如UserID、Pwd等。

点击眼镜形状的图标,可以调出Watches模块。

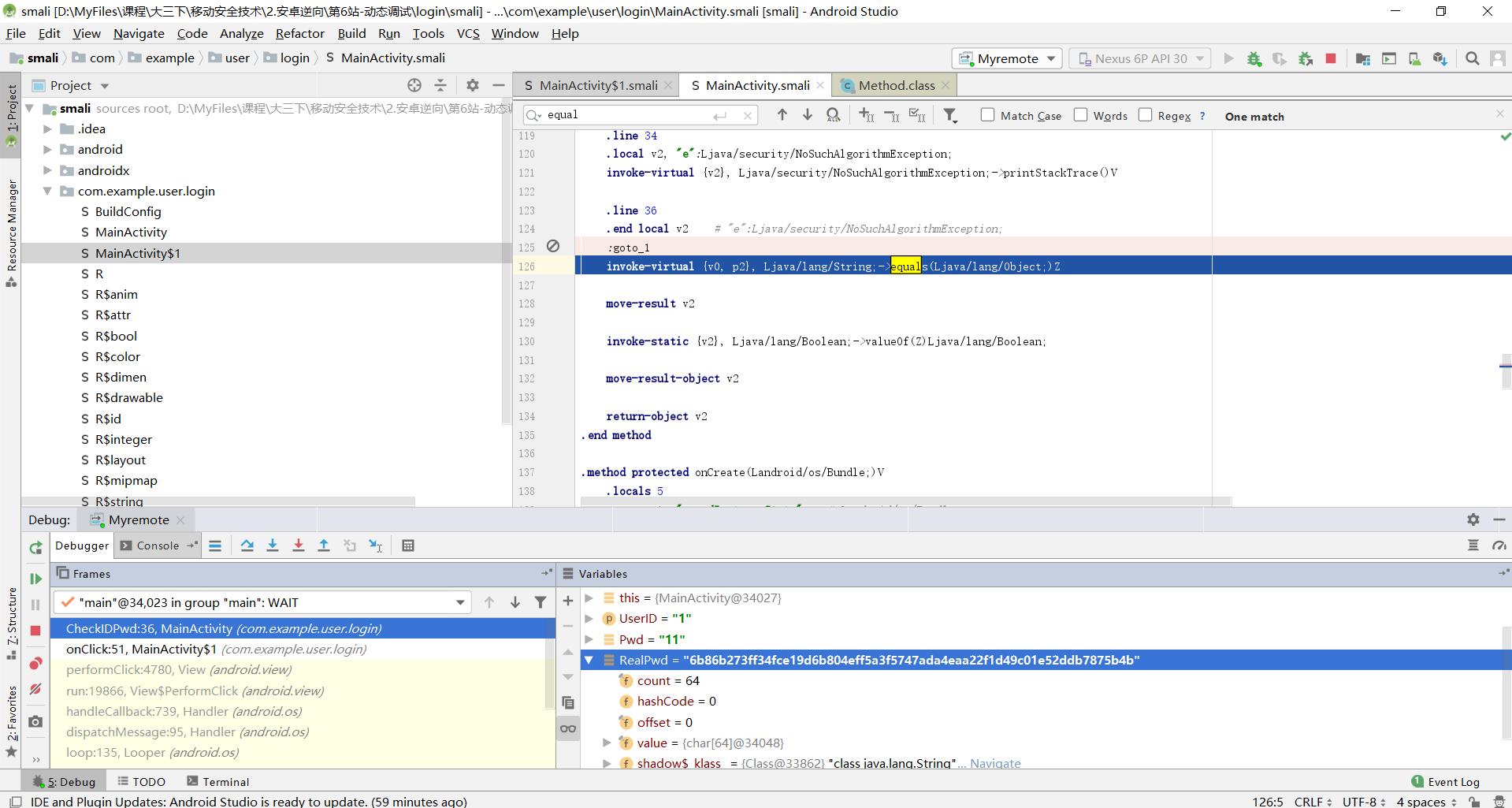

单步执行进入函数,找到关键函数equal。在该函数前一行设置断点,run。可以发现真正的密码。查看变量信息,可以看到是64位密文:

以上是关于移动安全技术_安卓逆向6:使用smalidea动态调试的主要内容,如果未能解决你的问题,请参考以下文章

移动安全技术_安卓逆向4-使用AndroidKiller插入广告页