思科下一代模拟器EVE-NG做一个ASAIPsec点对点互联实验

Posted gsls200808

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了思科下一代模拟器EVE-NG做一个ASAIPsec点对点互联实验相关的知识,希望对你有一定的参考价值。

主要场景用于各地分公司内网网段互通,要求分公司出口为公网IP。

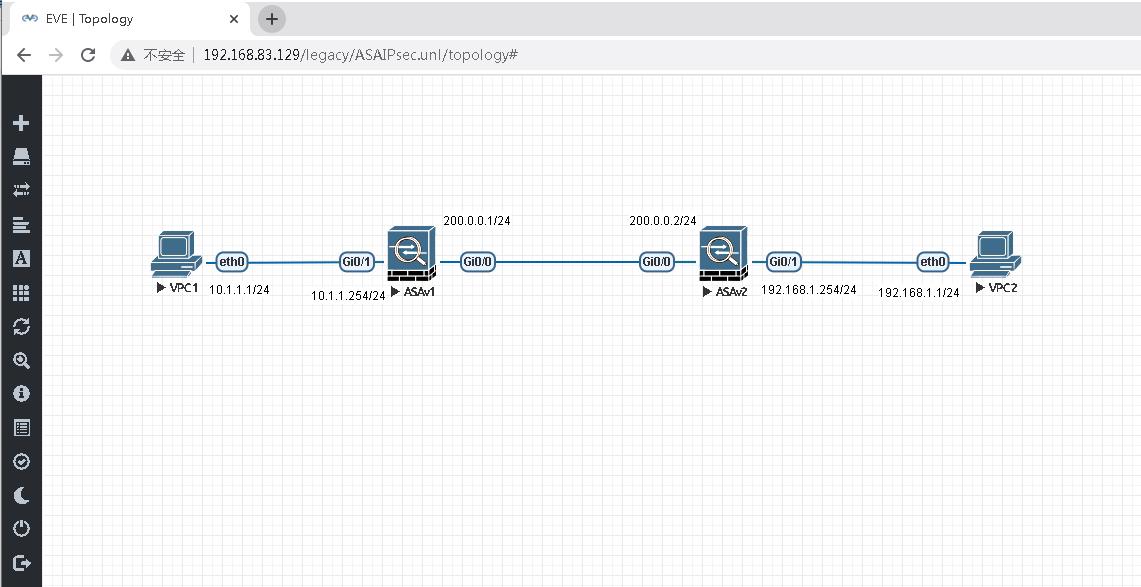

网络拓扑图如下:

最终实现VPC1和VPC2能互相ping通对方IP

1.防火墙1 asa1配置

#主机名,网卡ip配置

hostname asa1

interface GigabitEthernet0/0

nameif outside

security-level 0

ip address 200.0.0.1 255.255.255.0

no shutdown

interface GigabitEthernet0/1

nameif inside

security-level 100

ip address 10.1.1.254 255.255.255.0

no shutdown

#路由配置 设置静态路由,下一跳地址为200.0.0.2

route outside 0 0 200.0.0.2

配置ISAKMP策略

crypto ikev1 enable outside //开启加密协议isakmp,名称ikev1,方向outside区域

crypto ikev1 policy 1 //设置加密协议isakmp策略为1

encryption aes //使用aes加密

hash sha //设置哈希算法为sha

authentication pre-share //采用预共享密钥方式

group 2 //指定DH算法的密钥长度为组2 DH group 2即将过失,将来版本可能废弃

exit//退出

设置加密协议isakmp

tunnel-group 200.0.0.2 type ipsec-l2l //设置隧道目标地址为200.0.0.2,类型为点对点方式

tunnel-group 200.0.0.2 ipsec-attributes //设置隧道的加密策略

ikev1 pre-shared-key tedu //设置加密策略的预共享密钥为tedu

exit //退出

配置ac1

access-list 100 permit ip 10.1.1.0 255.255.255.0 192.168.1.0 255.255.255.0 //设置ac1允许10.1.1.0网段访问192.168.1.0网段

配置IPSec策略(转换集)

crypto ipsec ikev1 transform-set yf-set esp-aes esp-sha-hmac //配置IPSec策略(转换集)

配置加密映射集

crypto map yf-map 1 match address 100 //设置加密图yf-map匹配ac1 IPSEC_VPN

crypto map yf-map 1 set peer 200.0.0.2 //建立加密图对端节点为200.0.0.2

crypto map yf-map 1 set ikev1 transform-set yf-set //设置加密图IPSec策略转换集

crypto map yf-map interface outside //将映射集应用在outside接口

#允许ping配置

access-list OUTSIDE_IN_ACL permit icmp any any echo-reply

access-group OUTSIDE_IN_ACL in interface outside

#保存

wr

#重启

reload2.防火墙2 asa2配置

hostname asa2

interface GigabitEthernet0/0

nameif outside

security-level 0

ip address 200.0.0.2 255.255.255.0

no shutdown

interface GigabitEthernet0/1

nameif inside

security-level 100

ip address 192.168.1.254 255.255.255.0

no shutdown

#路由配置 设置静态路由,下一跳地址为200.0.0.1

route outside 0 0 200.0.0.1

配置ISAKMP策略

crypto ikev1 enable outside //开启加密协议isakmp,名称ikev1,方向outside区域

crypto ikev1 policy 1 //设置加密协议isakmp策略为1

encryption aes //使用aes加密

hash sha //设置哈希算法为sha

authentication pre-share //采用预共享密钥方式

group 2 //指定DH算法的密钥长度为组2

exit //退出

设置加密协议isakmp

tunnel-group 200.0.0.1 type ipsec-l2l //设置隧道目标地址为200.0.0.1,类型为点对点方式

tunnel-group 200.0.0.1 ipsec-attributes //设置隧道的加密策略

ikev1 pre-shared-key tedu //设置加密策略的预共享密钥为tedu(双向密钥应唯一)

exit //退出

配置ac1

access-list 100 permit ip 192.168.1.0 255.255.255.0 10.1.1.0 255.255.255.0 //设置ac1允许192.168.1.0网段访问10.1.1.0网段

配置IPSec策略(转换集)

crypto ipsec ikev1 transform-set yf-set esp-aes esp-sha-hmac //配置IPSec策略(转换集)

配置加密映射集

crypto map yf-map 1 match address 100 //设置加密图yf-map匹配ac1 100

crypto map yf-map 1 set peer 200.0.0.1 //建立加密图对端节点为200.0.0.1

crypto map yf-map 1 set ikev1 transform-set yf-set //设置加密图IPSec策略转换集

crypto map yf-map interface outside //将映射集应用在outside接口

#允许ping配置

access-list OUTSIDE_IN_ACL permit icmp any any echo-reply

access-group OUTSIDE_IN_ACL in interface outside

#保存

wr

#重启

reload3.VPC1配置

ip 10.1.1.1/24 10.1.1.254

show ip

save4.VPC2配置

VPC2配置

ip 192.168.1.1/24 192.168.1.254

show ip

save5.互ping测试

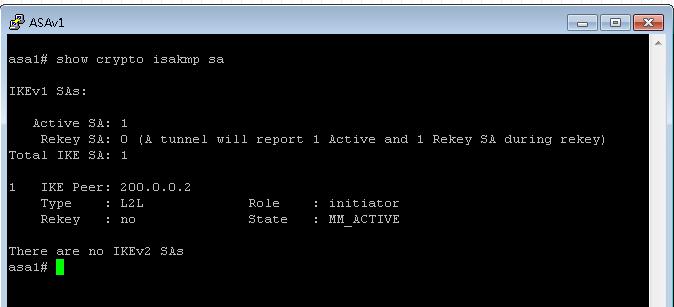

6.查看sa管理状态

查看sa状态,当两端有相互ping或者有其他浏览的时候才能看到内容

#查看管理连接sa的状态

show crypto isakmp sa

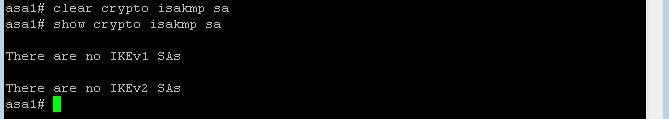

清除sa状态

#清除sa记录

clear crypto isakmp sa

以上是关于思科下一代模拟器EVE-NG做一个ASAIPsec点对点互联实验的主要内容,如果未能解决你的问题,请参考以下文章