Hook逆向离线加密的autojs打包的脚本

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Hook逆向离线加密的autojs打包的脚本相关的知识,希望对你有一定的参考价值。

参考技术A牙叔教程 简单易懂

雷电模拟器android版本: 7.1.2

Android Studio版本: 4.1.2

jadx-gui版本: 1.2.0

脚本打包使用离线加密的时候, javascript脚本本身应该先 混淆 一遍, 然后再用离线打包,

或者, 直接使用自带的 离线Dex加密 或者 离线Snapshot加密

思路是最重要的, 其他的百度, bing, stackoverflow, 安卓文档, autojs文档, 最后才是群里问问

--- 牙叔教程

部分内容来自网络

本教程仅用于学习, 禁止用于其他用途

JS逆向 -- HOOK关键数据

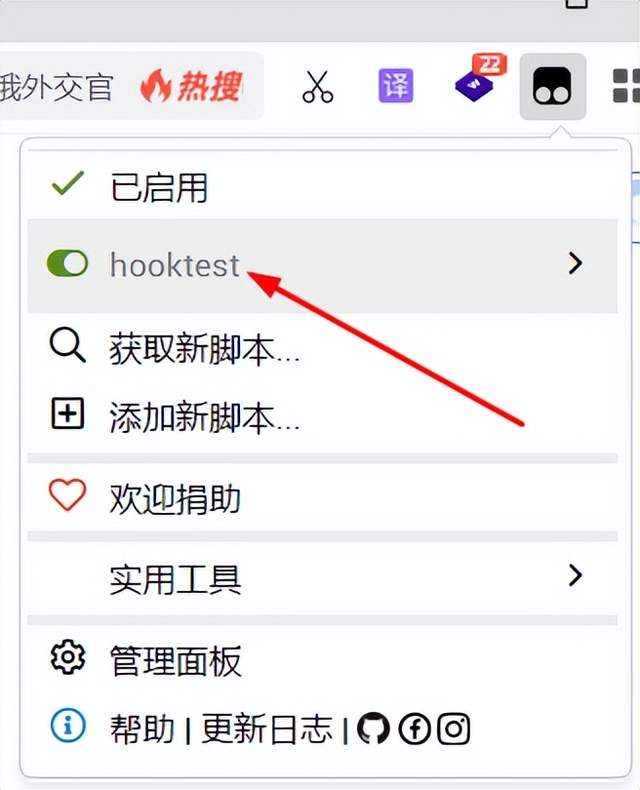

一、安装油猴插件

https://ext.se.360.cn/webstore/search/tampermonkey

二、添加新脚本

三、常用代码

1、name:该脚本的名字

2、match:要hook的网站:一般填写http://*/*

3、icon:改脚本的小图标

4、编写代码

// ==UserScript==

// @name hooktest

// @namespace http://tampermonkey.net/

// @version 0.1

// @description try to take over the world!

// @author You

// @match https://*/*

// @icon https://gimg2.baidu.com/image_search/src=http%3A%2F%2Fimg.ixinwei.com%2Fiww202109%2F20214738.jpg&refer=http%3A%2F%2Fimg.ixinwei.com&app=2002&size=f9999,10000&q=a80&n=0&g=0n&fmt=auto?sec=1650683129&t=29117ba3af5ba0a8a6b0e343200c9489

// @grant none

// ==/UserScript==

(function()

var cookieTemp = "";

Object.defineProperty(document, 'cookie',

set: function(val)

console.log('cookie值->', val);

cookieTemp = val;

return val;

,

get: function()

return cookieTemp;

);

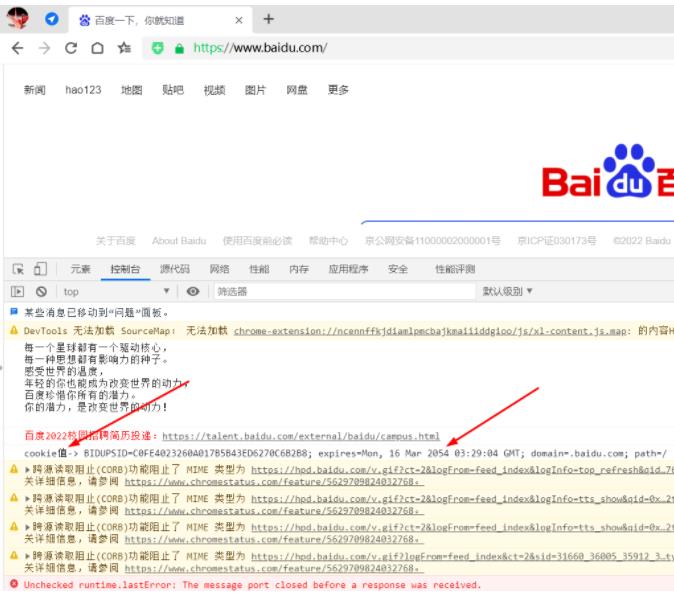

)();5、ctrl+s保存,重新打开网页

四、测试

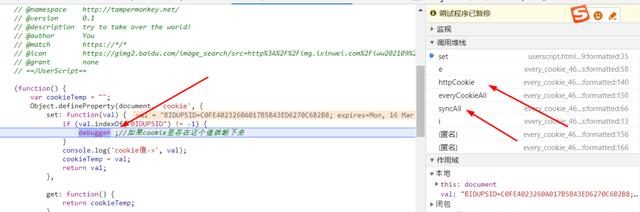

五、断点设置

1、假如存在BIDUPSID这个属性,就让程序断下来

if (val.indexOf("BIDUPSID") != -1)

debugger ;//如果cookie里存在这个值就断下来

2、刷新页面,自动断了下来,然后查看堆栈信息,寻找BIDUPSID这个值的来源

欢迎关注公众号:逆向有你

欢迎关注视频号:之乎者也吧

欢迎关注公众号:逆向有你

欢迎关注视频号:之乎者也吧

以上是关于Hook逆向离线加密的autojs打包的脚本的主要内容,如果未能解决你的问题,请参考以下文章