实践过程记录

信息搜集

1、whois查询

-

以百度官网的网址为例,使用whois查询域名注册信息(进行whois查询时去掉www等前缀,因为注册域名时通常会注册一个上层域名,子域名由自身的域名服务器管理,在whois数据库中可能查询不到)

-

从下图可以得到3R注册信息,包括注册人的名字、组织、城市等信息。

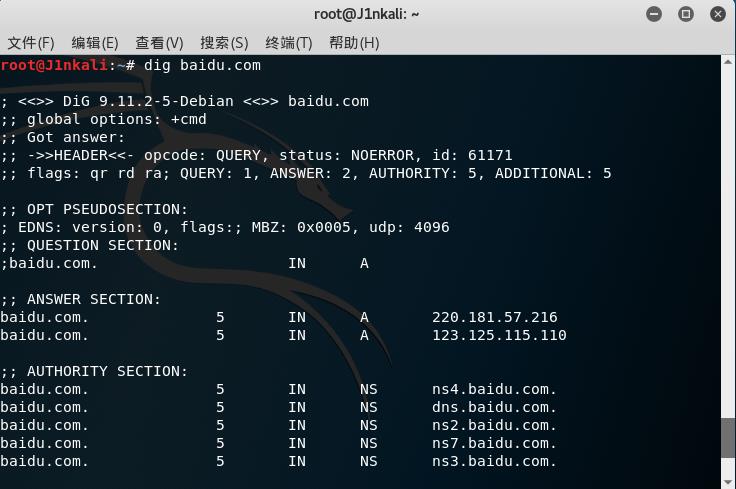

2、nslookup,dig查询

-

先以百度官网为例进行dig查询

-

可以使用[shodan=(www.shodan.io)搜索引擎进行查询,得到一些注册信息

-

可以使用ip查询工具进行物理位置查询

-

接下来使用nslookup命令进行查询,nslookup与dig不同的是,nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的,而dig可以从官方DNS服务器上查询精确的结果

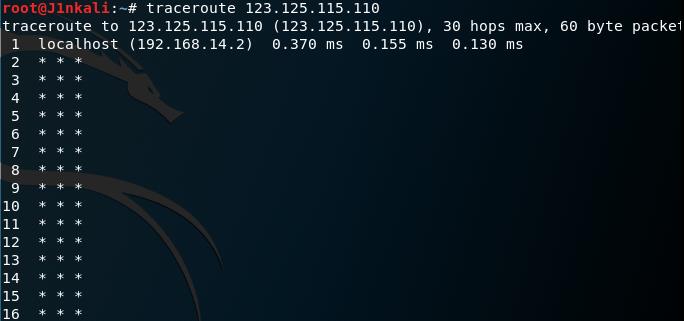

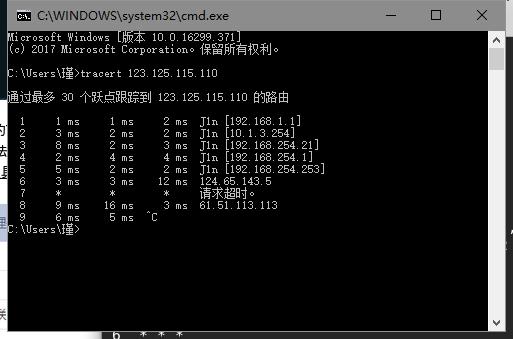

3、tracert路由探测

-

在Linux下使用traceroute命令探测到博客园经过的路由

-

由于虚拟机使用的是nat连接,traceroute返回的TTL exceeded消息无法映射到源IP地址、源端口、目的IP地址、目的端口和协议,因此无法反向NAT将消息路由传递回来,所以在Windows下重新进行探测,可以通过网上的ip查询工具查询到这些路由所在地,分析出数据包所走的路线

4、搜索引擎查询技术

- 可以利用百度等搜索引擎查询我们想要的信息,例如我要在站点范围为edu.cn的网站查询有关实验报告的doc文档

5、netdiscover发现

- 在linux下可以通过执行netdiscover命令直接对私有网段进行主机探测

6、nmap扫描

-

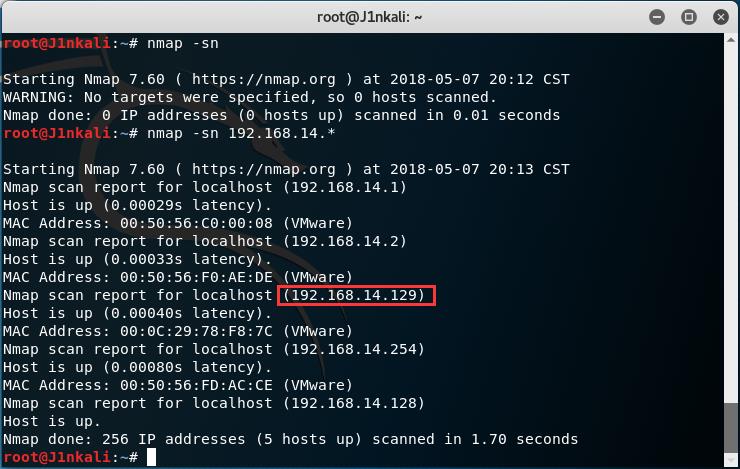

使用nmap –sn命令扫描活动的主机

-

使用TCP SYN方式对目标主机192.168.14.129进行扫描,可以看到,该主机在扫描的默认1000个TCP端口有991个端口都关闭了,开放了9个tcp端口。

-

扫描采用UDP协议的端口信息

-

对操作系统进行扫描,可以看到目标主机使用的操作系统可能是Windows 7 sp0、windows 7 sp1、Windows server 2008 R1、Windows server 2008 R2、windows 8

-

微软特定服务的版本信息的扫描

7、smb服务的查点

-

使用msfconsole指令进入msf,再输入search _version指令查询可提供的查点辅助模块:

-

输入use auxiliary/scanner/smb/smb_version指令使用辅助模块,查看需要配置的参数:

-

配置好RHOSTS参数后,使用exploit指令开始扫描,可以发现目标主机的smb版本信息:

漏洞扫描

-

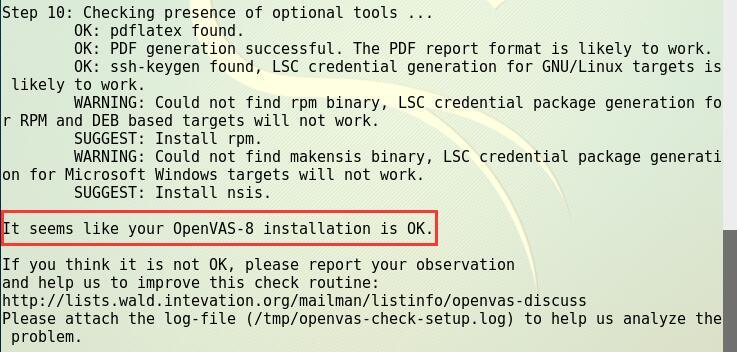

先输入指令openvas-check-setup检查安装状态,出现下列信息说明安装状态正常:

-

使用命令openvasmd --user=admin --new-password=admin添加admin用户,然后输入openvas-start开启openvas:

-

在kali的Firefox浏览器中访问https://127.0.0.1:9392/,输入刚才设置的用户名和密码进行登录:

-

点击如图所示按钮,建立一个新的任务向导,进入扫描界面:

-

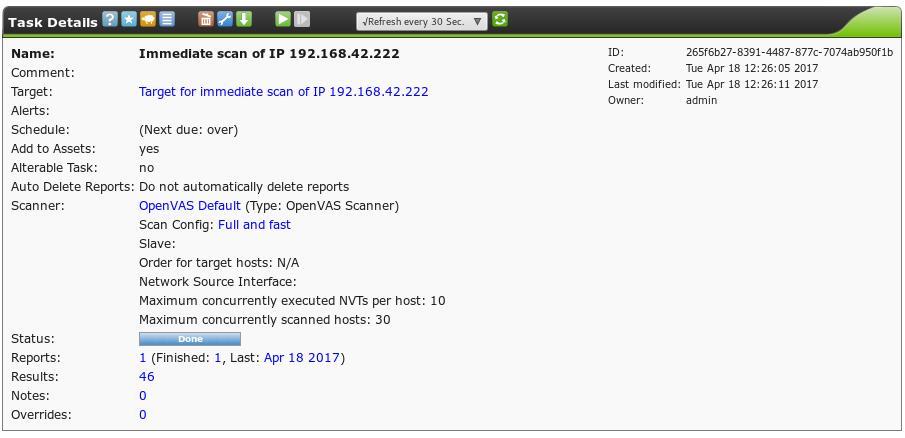

输入要扫描的主机的IP地址(我扫描的是WinXP SP3),扫描完成后如图所示:

-

点击done查看漏洞级别及数量,可以看到有4个高危漏洞、5个中等级别漏洞:

-

下载pdf报告查看详细扫描信息

-

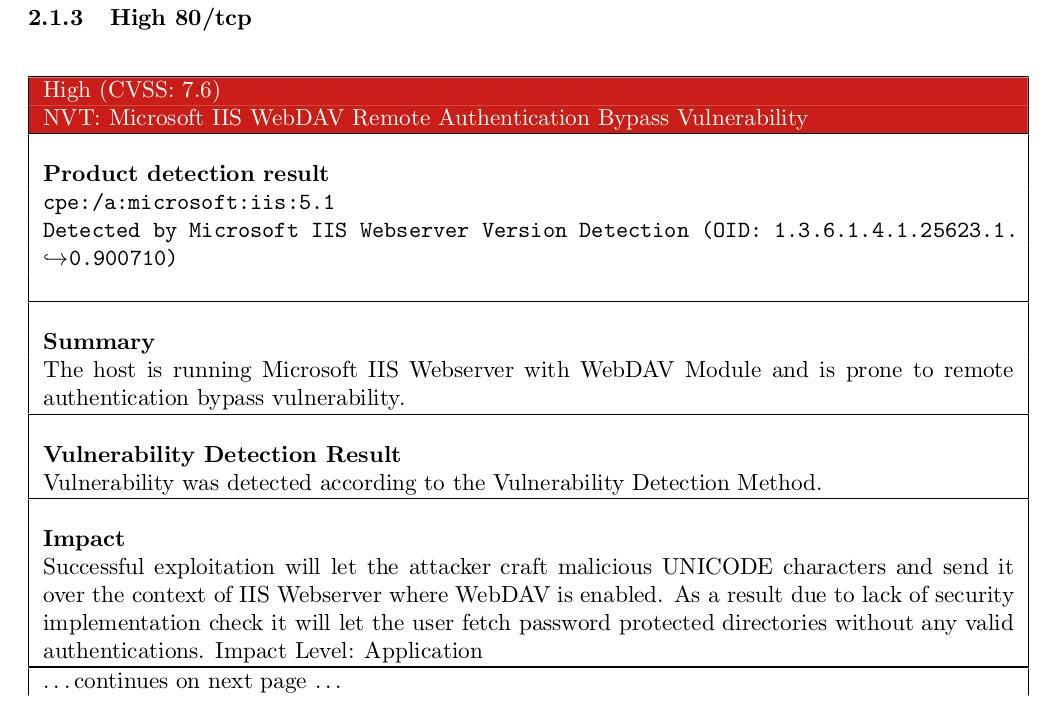

拿第4个漏洞:Microsoft IIS WebDAV Remote Authentication Bypass Vulnerability举例分析:

- Summer:主机是运行微软IIS Web服务器和WebDAV模块易于远程身份验证绕过漏洞。

- Impact:大致的意思是说,成功的攻击会让攻击者制作一串恶意的UNICODE,来覆盖WebDAV启用IIS网络服务器中的上下文;结果会导致,由于缺乏保障实施的检查会让用户把密码保护的目录没有任何有效的认证。

- Solution:运行Windows Update更新上市的修补程序或下载并更新补丁,链接为:http://www.microsoft.com/technet/security/Bulletin/MS09-020.mspx

实验后回答问题

-

哪些组织负责DNS,IP的管理

-

全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器、DNS和IP地址管理。

-

全球根域名服务器:绝大多数在欧洲和北美(全球13台,用A~M编号),中国仅拥有镜像服务器(备份)。

-

全球一共有5个地区性注册机构:ARIN主要负责北美地区业务,RIPE主要负责欧洲地区业务,APNIC主要负责亚太地区业务,LACNIC主要负责拉丁美洲美洲业务,AfriNIC负责非洲地区业务。

-

-

什么是3R信息

- 3R即注册人(Registrant)、注册商(Registrar)、官方注册局(Registry)

-

评价下扫描结果的准确性。

- 在实验过程中都有现有的结果,我觉得路由探测、端口开放啥的准确程度应该还不错(毕竟也没有准确的测过),至于主机服务版本和主机OS版本就不太准确了,给出的列表虽然有正确答案,但是范围也太大了。openvas倒是则准确很多了

实验总结与体会

-

通过此次实验,使得我对信息的收集手段、方式、方法等有了一定的理解和掌握,在对信息进行收集好了的基础之上,再进行安全的漏洞扫描。

-

对于黑客来说,信息收集和漏洞扫描是进行攻击渗透的前期准备工作,这些准备工作是必不可少的,只有你了解了你想要攻击的目标主机,才能利用它的弱点去进行攻击。

-

对于管理员来说,漏洞扫描同样非常重要,利用它可以及时发现安全漏洞,及早解决安全隐患,避免服务器因为漏洞而被入侵或者感染病毒。

-

网络安全扫描能够有效地预先评估和分析服务器的安全问题,是加强服务器安全性的重要措施之一,因此,漏洞扫描是非常重要的一步,在做好安全防卫的工作中,漏洞扫描也必不可少,只有做好防范,才能未雨绸缪。

-

在实验的过程中,我们不仅学到了按照步骤怎样一步步去完成实验,更是知道这是什么样的实验,有什么作用,学来做什么,我们为什么要去学习它,最重要的是能够学会分析利用我们所收集到的信息和扫描出的漏洞,将知识活学活用。