2017-2018-2 20155233『网络对抗技术』Exp6:信息收集与漏洞扫描

Posted l20155233

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了2017-2018-2 20155233『网络对抗技术』Exp6:信息收集与漏洞扫描相关的知识,希望对你有一定的参考价值。

通过DNS和IP挖掘目标网站的信息

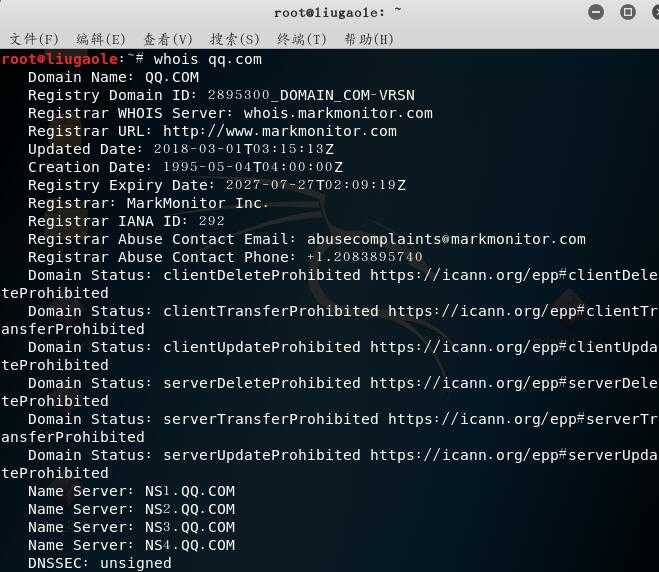

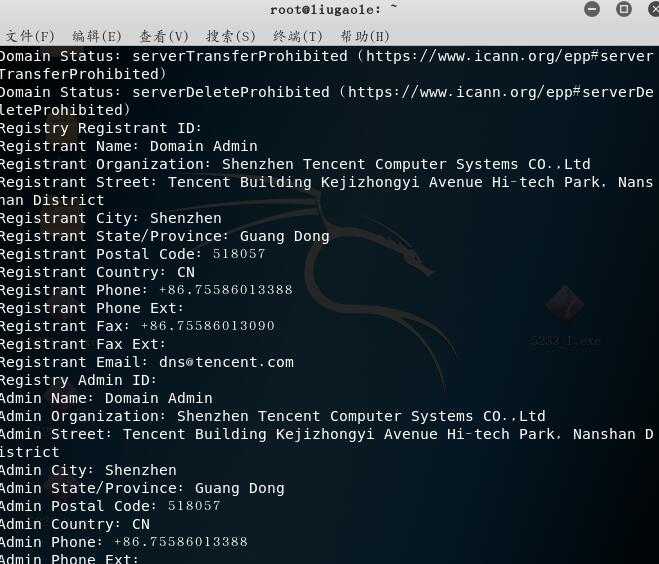

- whois查询:用来进行域名注册信息查询,以得到3R注册信息,包括注册人的名字、组织、城市等信息。(进行whois查询时去掉www等前缀,因为注册域名时通常会注册一个上层域名,子域名由自身的域名服务器管理,在whois数据库中可能查询不到)

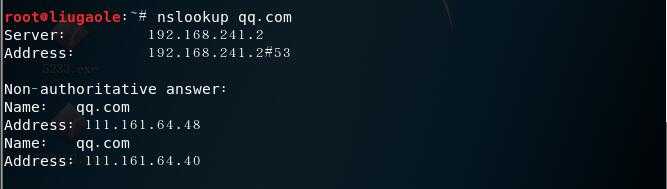

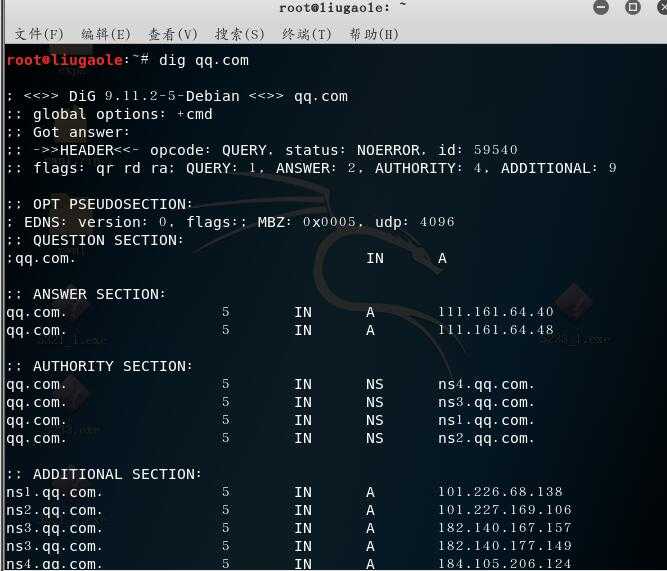

- nslookup,dig查询:nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的。dig可以从官方DNS服务器上查询精确的结果。

- 使用

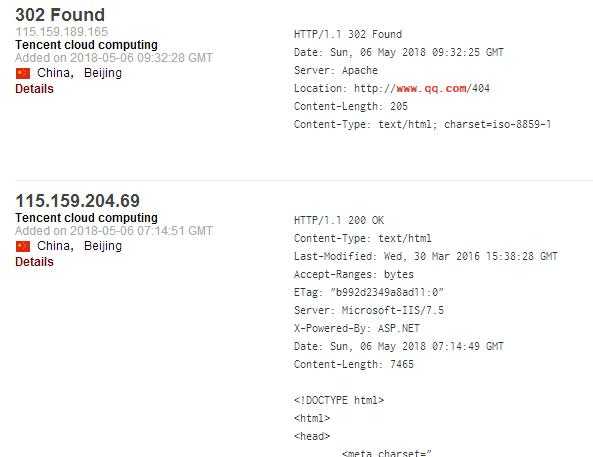

shodan搜索引擎进行查询,得到注册信息

- 使用IP2Location进行地理位置查询

- 通过IP反域名查询

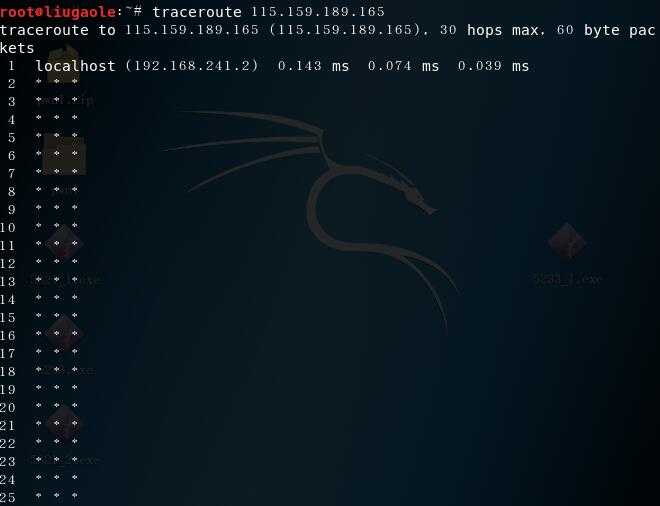

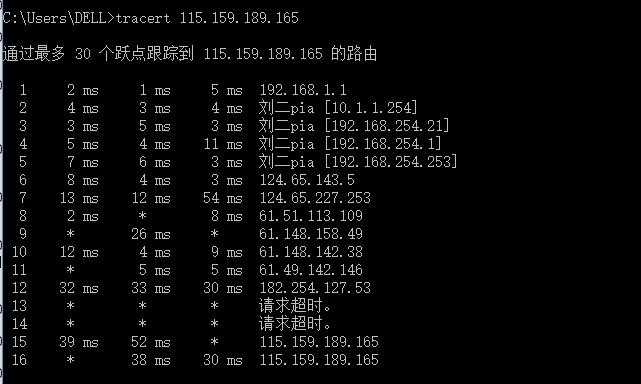

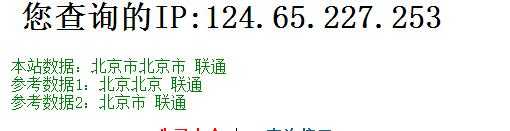

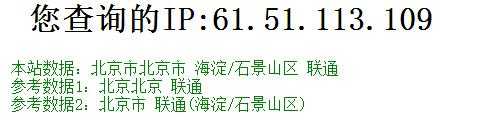

- tracert路由探测

(由于虚拟机使用的是nat连接,traceroute返回的TTL exceeded消息无法映射到源IP地址、源端口、目的IP地址、目的端口和协议,因此无法反向NAT将消息路由传递回来,所以在Windows下重新进行探测,并通过网上的ip查询工具查询到这些路由所在地)

搜索引擎查询技术

- 利用搜索命令格式

filetype:xxx NAME site:xxx.xxx进行查询

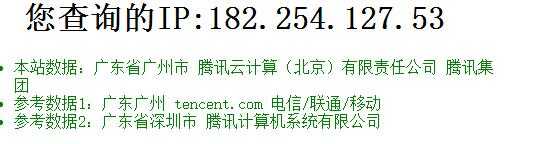

- netdiscover发现:在linux下可以通过执行netdiscover命令直接对私有网段进行主机探测

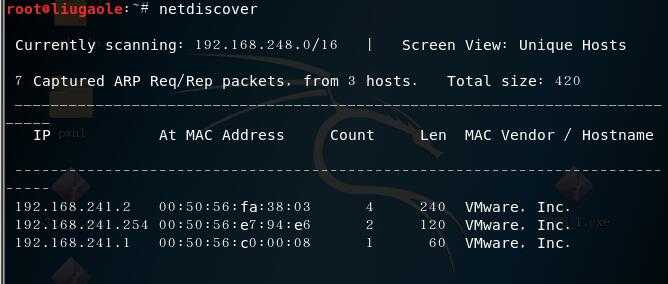

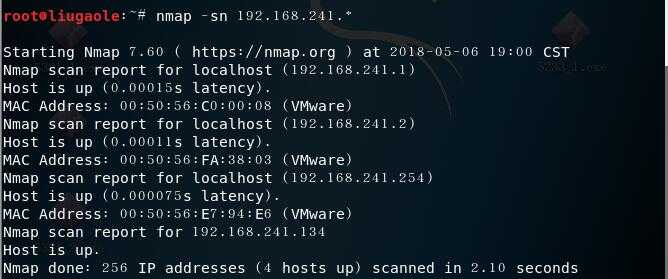

- nmap扫描:

- 使用nmap –sn命令扫描活动的主机

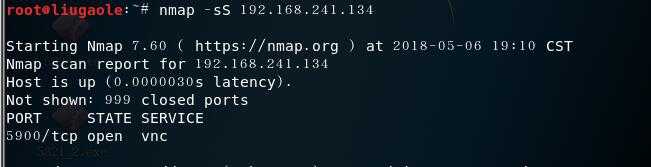

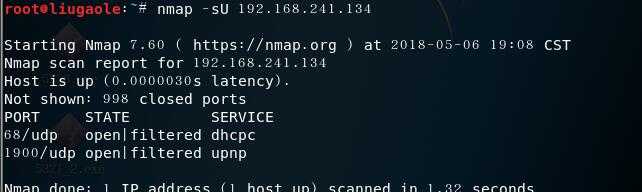

- 使用TCP SYN方式对目标主机192.168.241.134进行扫描

- 扫描采用UDP协议的端口信息

- 对操作系统进行扫描,可以看到目标主机使用的操作系统是(如图所示)

- 对微软特定服务的版本信息的扫描

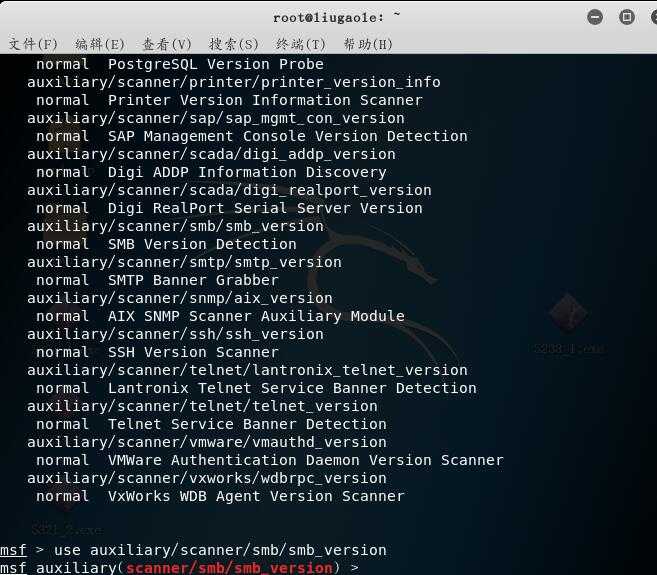

smb服务的查点

使用msfconsole指令进入msf,再输入search _version指令查询可提供的查点辅助模块

输入

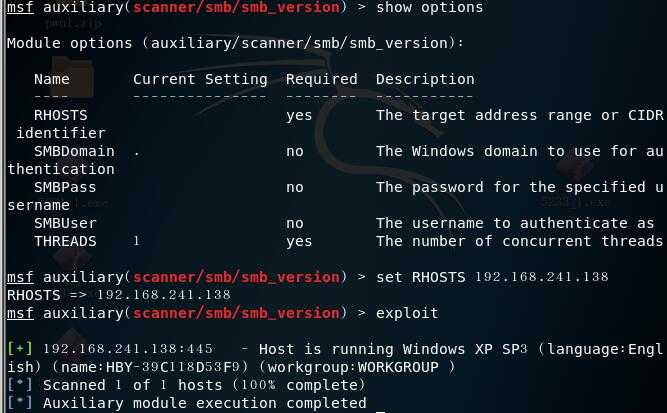

use auxiliary/scanner/smb/smb_version并配置参数

- exploit进行扫描

漏洞扫描

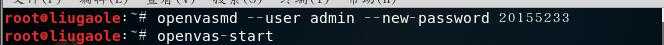

正确安装并使用指令

openvas-check-setup检查安装状态使用命令

openvasmd --user admin --new-password 20155233添加admin用户,然后输入openvas-start开启openvas:

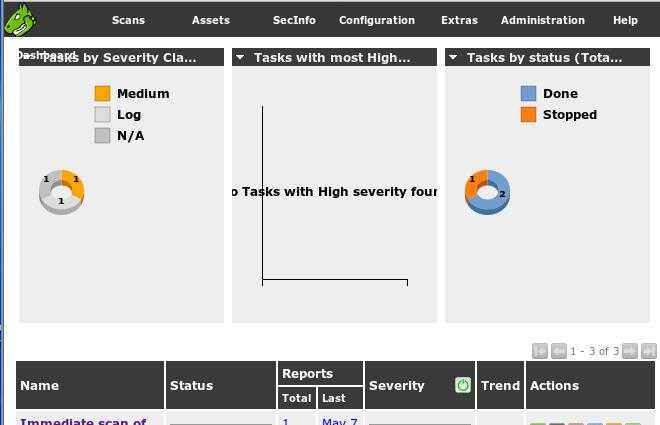

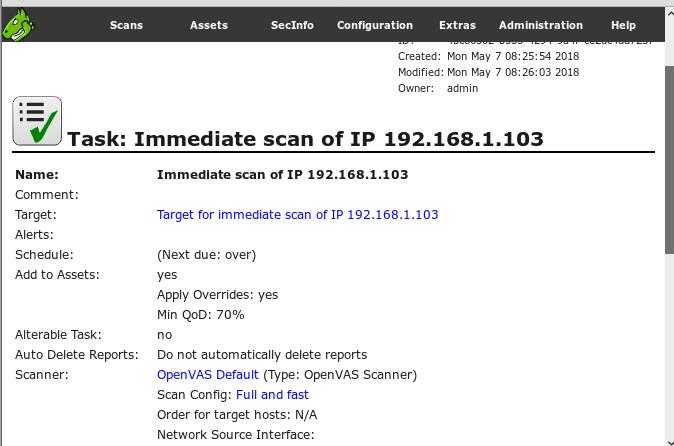

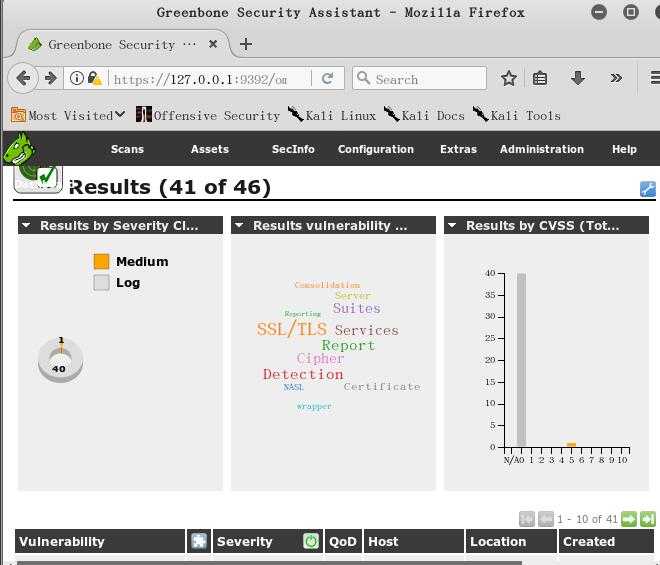

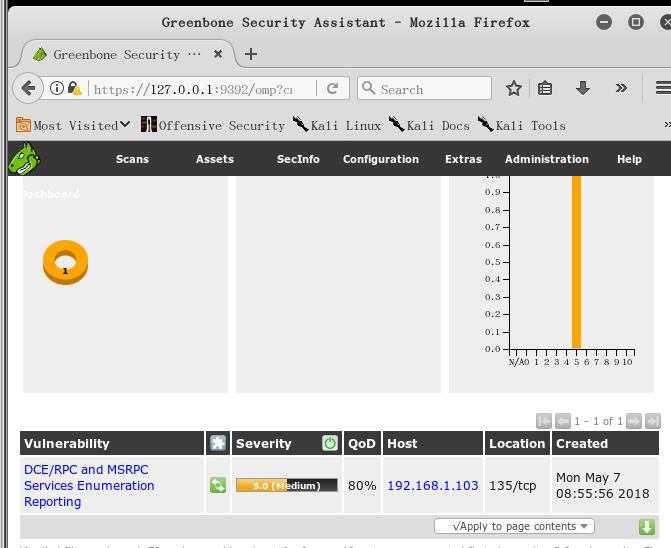

- 浏览器弹出网页,输入密码登录,进行扫描,结果如下图

基础问题回答

- 哪些组织负责DNS,IP的管理?

- 全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器、DNS和IP地址管理。

- 全球根域名服务器:绝大多数在欧洲和北美(全球13台,用A~M编号),中国仅拥有镜像服务器(备份)。

- 全球一共有5个地区性注册机构:ARIN主要负责北美地区业务,RIPE主要负责欧洲地区业务,APNIC主要负责亚太地区业务,LACNIC主要负责拉丁美洲美洲业务,AfriNIC负责非洲地区业务。

- 什么是3R信息?

- 3R即注册人(Registrant)、注册商(Registrar)、官方注册局(Registry)

- 3R注册信息分散在官方注册局或注册商各自维护数据库中,官方注册局一般会提供注册商和Referral URL信息,具体注册信息一般位于注册商数据库中。

实验体会

- 本次实验过程简单,但安装OpenVAS的过程实在让人头疼,首先你要对kali系统进行更新,而后才能安装并配置OpenVAS,但在配置过程中你还有遇到这样那样的问题,所以难度比较大,建议遇到错误去网上找找解决办法,去解决该问题,这也是这次实验的一大难点,通过扫描等手段得知了自己系统的环境比较安全,并没有太多漏洞,但这个扫描工具的可信度有多大,就不得而知了。

以上是关于2017-2018-2 20155233『网络对抗技术』Exp6:信息收集与漏洞扫描的主要内容,如果未能解决你的问题,请参考以下文章

2017-2018-2 20155228 《网络对抗技术》 实验七:网络欺诈防范

2017-2018-2 20155303『网络对抗技术』Exp7:网络欺诈防范

2017-2018-2 20155225《网络对抗技术》实验七 网络欺诈防范

2017-2018-2 20155228 《网络对抗技术》 实验八:Web基础