基础问题回答

(1)哪些组织负责DNS,IP的管理。

- 全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器、DNS和IP地址管理。

- 全球根域名服务器:绝大多数在欧洲和北美(全球13台,用A~M编号),中国仅拥有镜像服务器(备份)。

- 全球一共有5个地区性注册机构:ARIN主要负责北美地区业务,RIPE主要负责欧洲地区业务,APNIC主要负责亚太地区业务,LACNIC主要负责拉丁美洲美洲业务,AfriNIC负责非洲地区业务。

- 三级域名管理示例:CNIC(中国)-APNIC(亚太地区)-ICANN(全球)

(2)什么是3R信息。。

- 3R是指注册人(Registrant)、注册商(Registrar)、官方注册局(Registry)

(3)评价下扫描结果的准确性。

实验过程

信息搜集

whois

-

首先利用whois查询了一下我们学校的网站,拒绝连接,whois查询百度是成功的,不要气馁。

-

百度上查了一下其他可以进行域名查询的工具,发现有http://whois.chinaz.com

-

站长工具暂不支持EDU.CN域名查询,看来域名这边走不通了,利用ip地址尝试查询下,

-

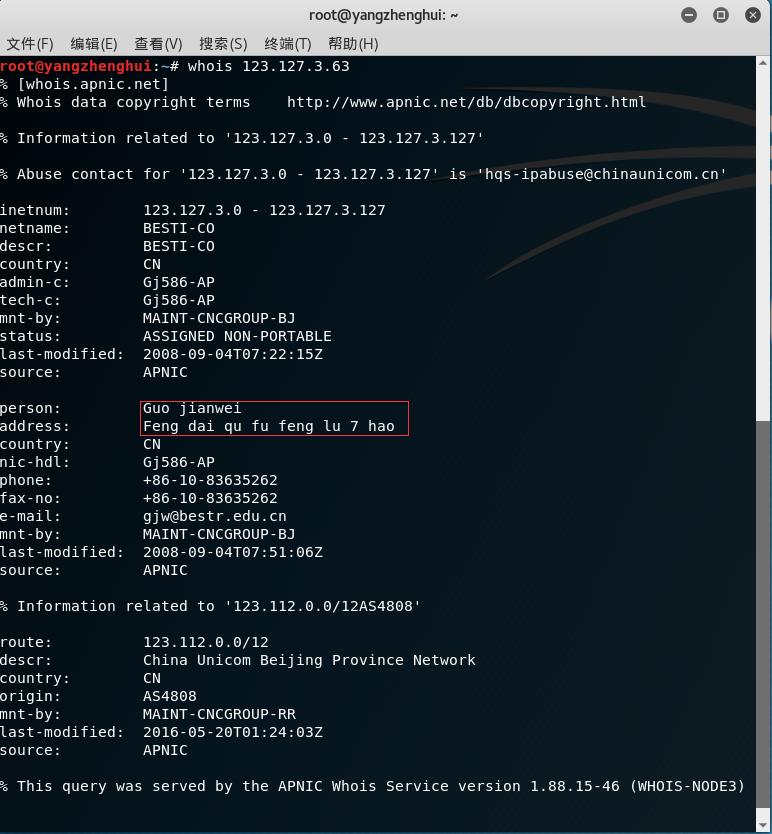

这里查看到了注册人信息,但丰呆区是什么鬼,还有这个7hao,看着这么想让人吐槽。

-

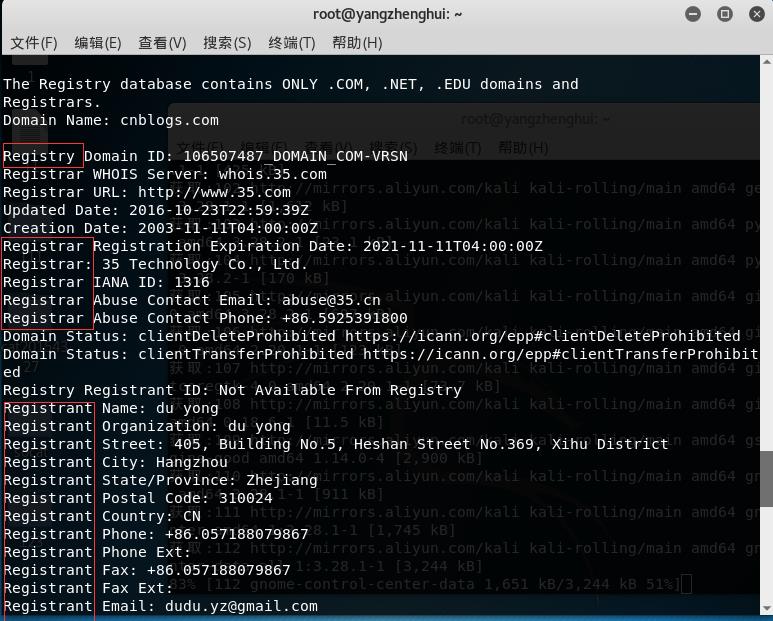

但是没有查到完整的3R信息,尝试对使用的博客园进行whois查询,查看到了完整的3R信息。

dig

-

使用dig查询我们学校的信息:

-

查询IP地址的结果是202.205.232.1,查询ip地址的对应具体地理位置,网址是http://ip.chinaz.com,可以看出就是我们学校所在。

nslookup

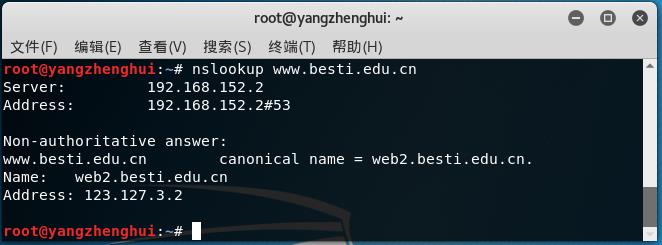

- 利用nslookup查询我们学校的信息。

nslookup:

可以指定查询的类型,可以查到DNS记录的生存时间还可以指定使用哪个DNS服务器进行解释。在已安装TCP/IP协议的电脑上面均可以使用这个命令。主要用来诊断域名系统 (DNS) 基础结构的信息。它还可以查询到我们主机当前正在使用的DNS服务器。

Tracert

- 利用Tracert路由探测我们学校的IP,下面是linux下的查询结果,但好像没有查到什么好用的信息。

搜索引擎

site:url.com //搜索这一类型的网站信息

intitle:xxx xxx //搜索标题关键字信息

allinurl:url //搜索xx网站的所有相关连接

filetype:filetype//搜索相应文件类型的文件

info:url //搜索指定站点的基本信息

cache:xxx xxx //搜索相应内容的缓存

- eg:在百度上搜索教育网站关于学生的word表:

nmap扫描

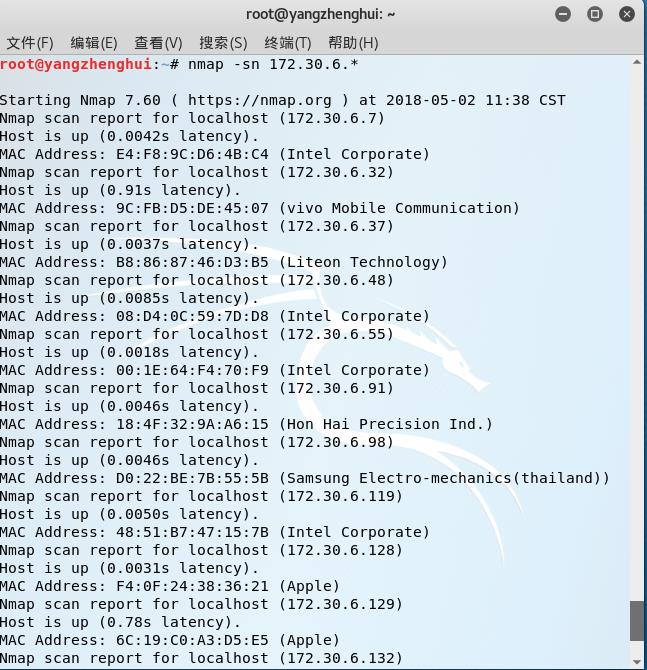

(1)存活探测

- nmap -sn:

ping探测扫描主机, 不进行端口扫描 (测试过对方主机把icmp包都丢弃掉,依然能检测到对方开机状态) - Kali:首先连到到图书管的wifi,然后使用桥接,使用nmap -sn对于存活的主机进行扫描。

(2)端口扫描

-

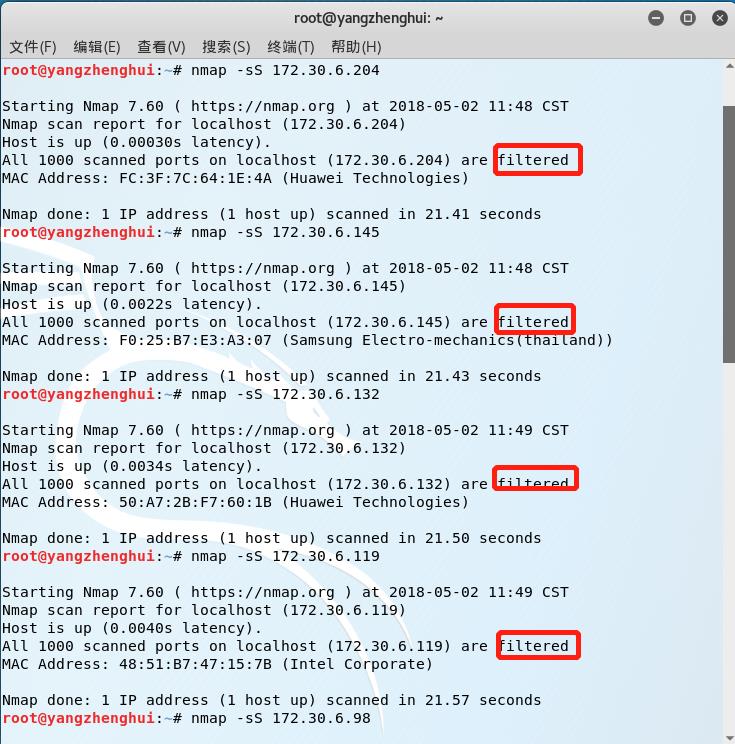

nmap -sS :

半开放扫描(非3次握手的tcp扫描)

使用频率最高的扫描选项:SYN扫描,又称为半开放扫描,它不打开一个完全的TCP连接,执行得很快,效率高

(一个完整的tcp连接需要3次握手,而-sS选项不需要3次握手) -

然后对扫描出来的一堆主机进行扫描,结果都被防火墙拦住了。

-

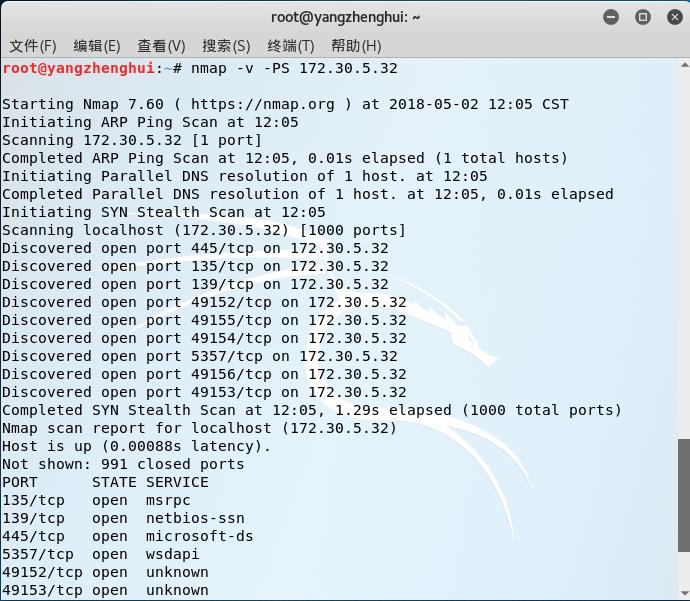

只能开启自己的win7虚拟机,进行扫描了

-

虚拟机一扫描就成功了,发现开放的端口还挺多的。

-

上图是扫描tcp端口的信息

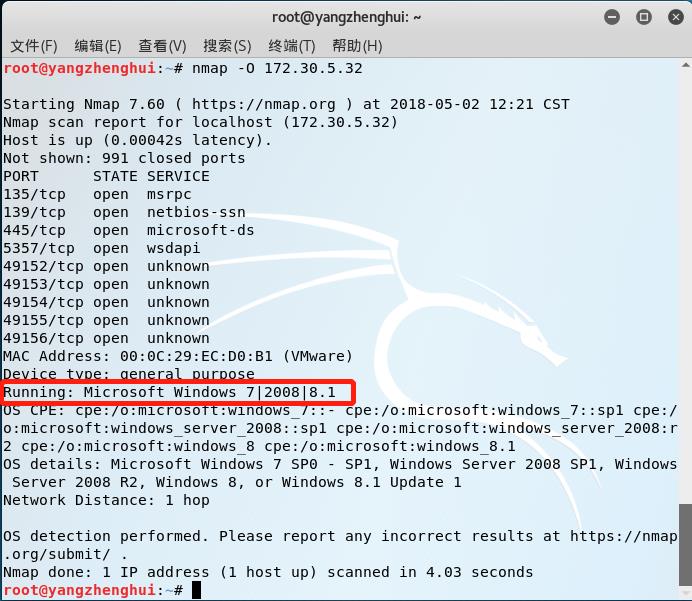

(3)OS及服务版本探测 -

nmap -O [目标IP],判定目标主机的系统,本次实验目标主机系统是windows7

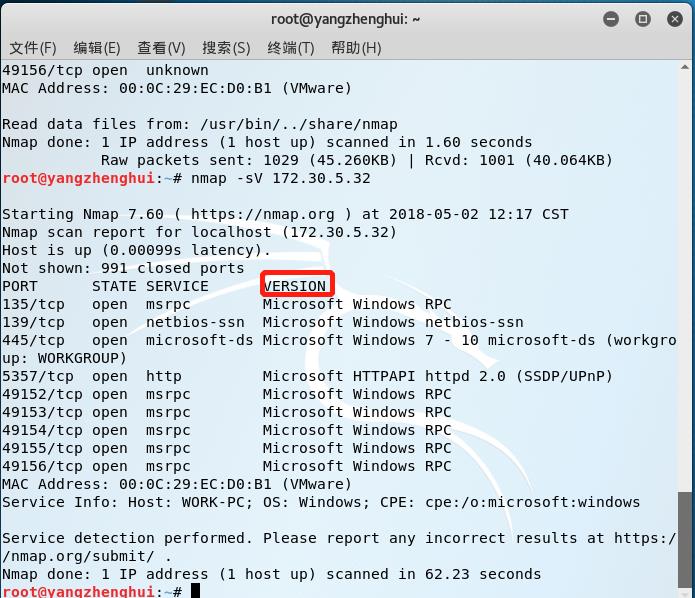

(4)版本检测

- sV:版本检测(sV)

版本检测是用来扫描目标主机和端口上运行的软件的版本,如下扫描,多出了ssh的版本信息

漏洞扫描

-

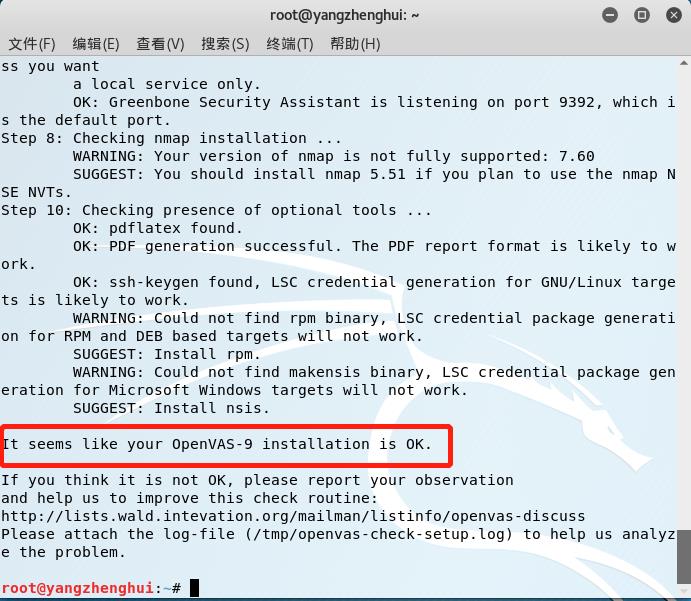

终端下输入指令:openvas-check-setup,检查安装状态,装了好几天都提示ERROR:fix XXX,内心崩溃,照着网上给的教程一步步改,终于成功。

-

开启VAS:openvas-start,

在浏览器中访问主页:https://127.0.0.1:9392/login/login.html,默认会自动进入,并输入好用户名和密码,点击登录即可。

图

-

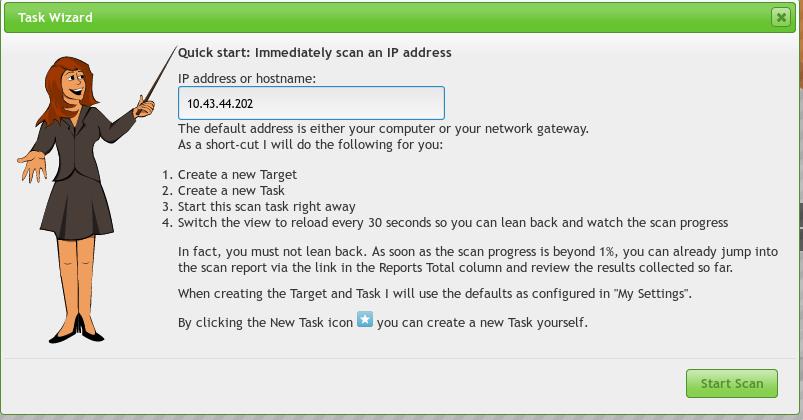

点击如图所示按钮,点击:Task Wizard,建立一个新的任务向导,进入扫描界面

-

这里扫描的是win7虚拟机,IP地址为:172.30.5.

-

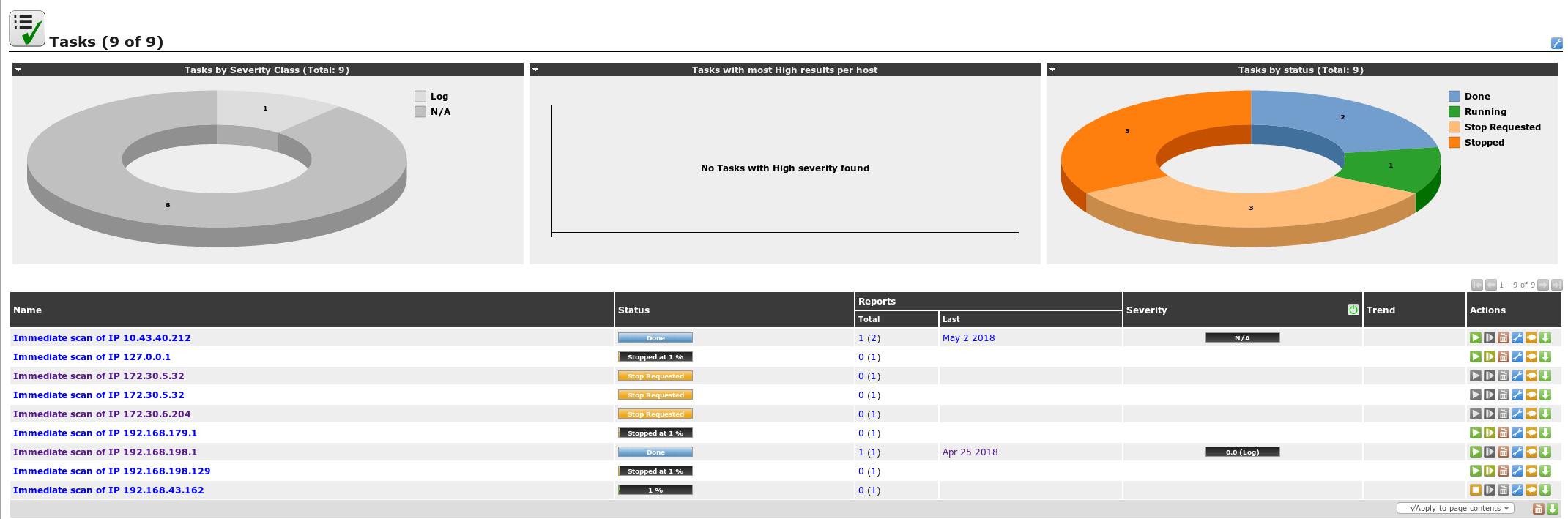

开始扫描,第二坑的来了,1%,然后半小时过去,还是1%,然后半天过去,36%,一天过去,66%,想放弃,同学们扫描都是一会会就好了。。第二天继续打开扫描,结果开始按钮变成了灰色,整个进度条就永远的卡在了66%。

-

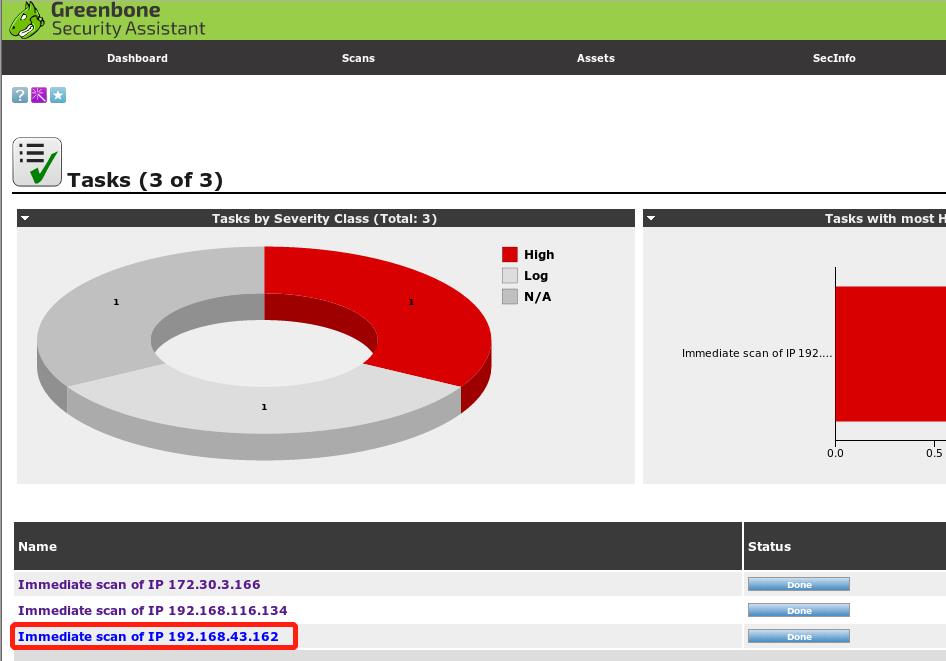

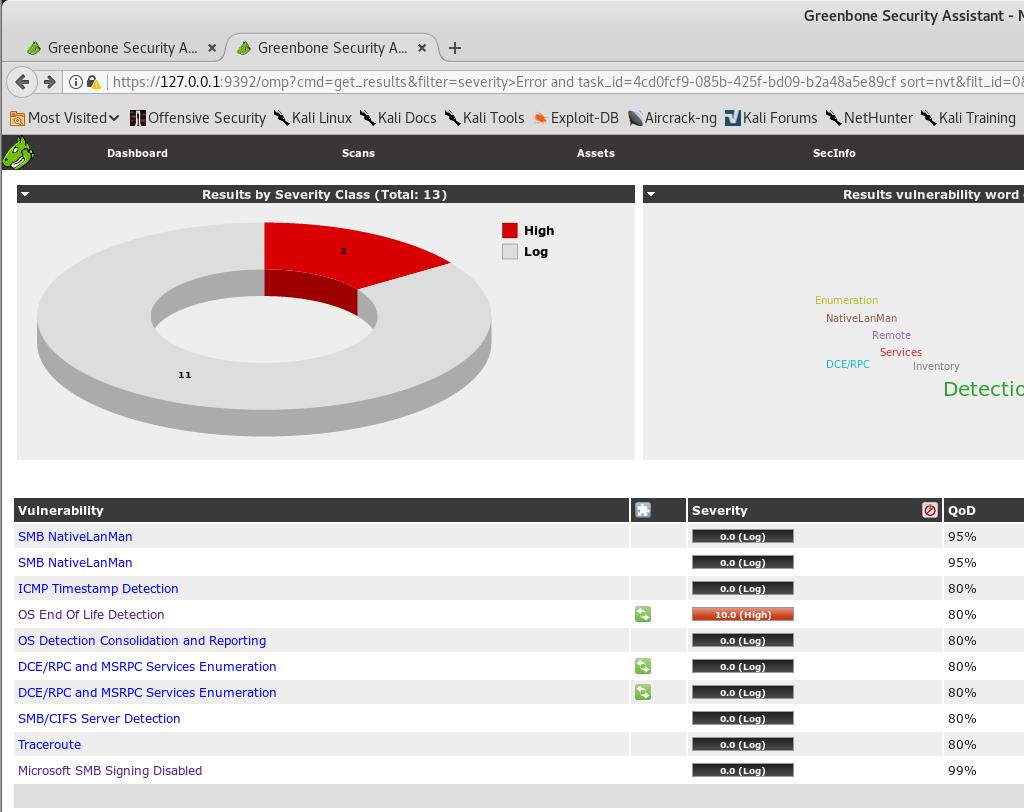

听同学的,开启热点,从新获取下win7虚拟机的IP地址为192.168.43.162,从新开始扫,半天过去了,找到扫描后的结果,点进去

-

这里我们选取一个漏洞去查看详情

-

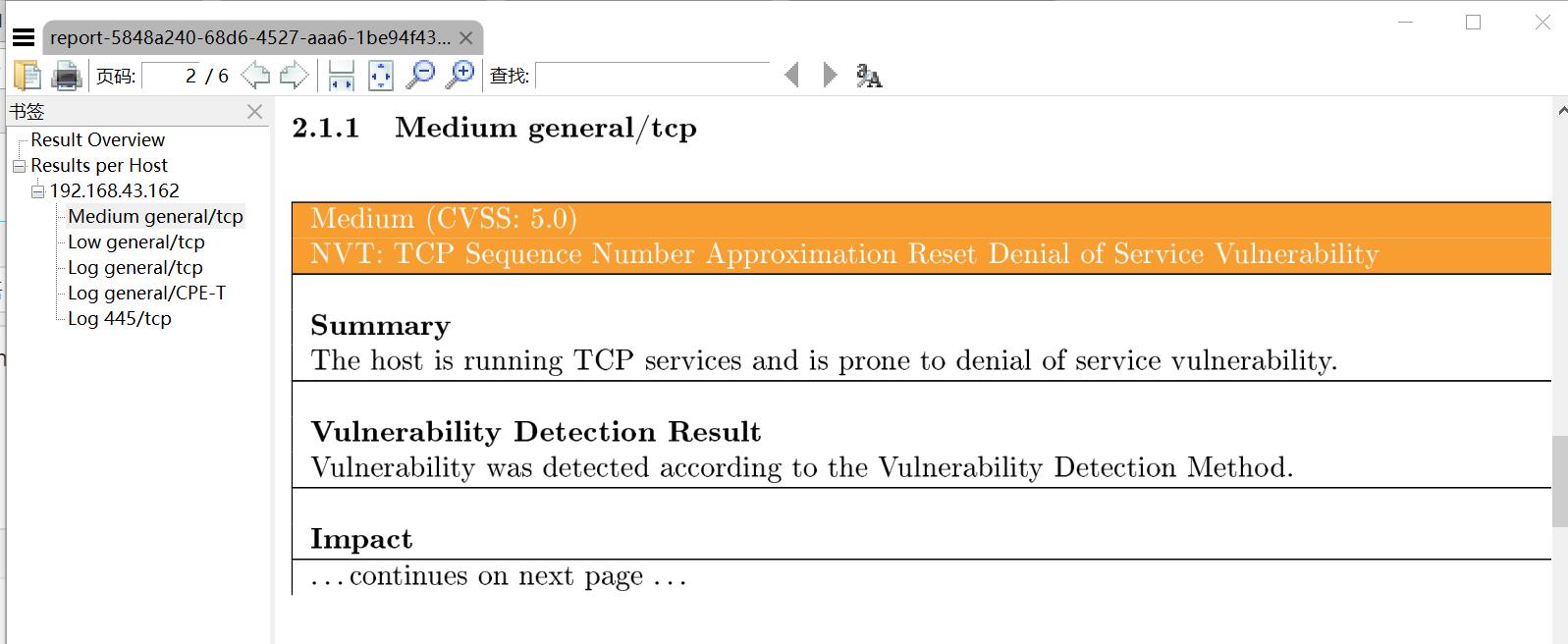

也可以通过下载pdf版本的漏洞扫描报告,可以清楚查看扫描结果

-

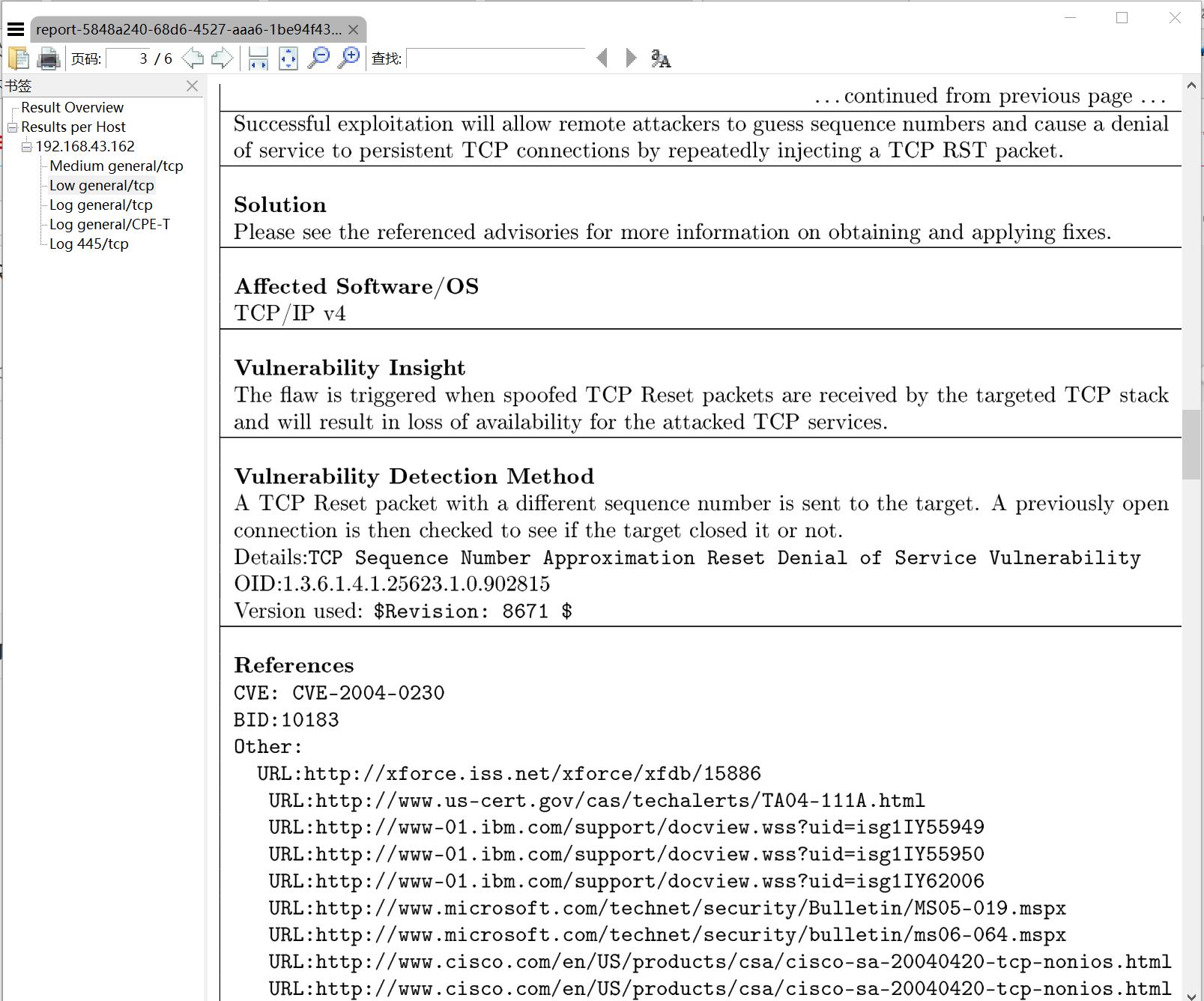

大意是说主机正在运行TCP服务,容易出现拒绝服务漏洞。

-

根据下图中的References可以看到漏洞代号为CVE: CVE-2004-0230,在根据漏洞编号在网上寻找修复补丁,轻松解决。

实践总结与体会

- 这次的实验对比之前的实验算不上难,但是真的很坑很坑,先是安装openvas时的各种报错让你一度想要放弃实验,之后利用openvas开始扫描时,漫长的等待又让你再一次想要放弃实验,感觉这个实验完全适合欧洲人,班里有同学安装一次成功,扫描几分钟结束,真的不知道是不是因为自己脸太黑了,相比之前几次实验,这次用的时间也是最久的,但总算做完了。