Exp4 恶意代码分析

一、实践内容

1. 系统运行监控

- 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里。运行一段时间并分析该文件,综述一下分析结果。目标就是找出所有连网的程序,连了哪里,大约干了什么(不抓包的情况下只能猜),你觉得它这么干合适不。如果想进一步分析的,可以有针对性的抓包。

- 安装配置sysinternals里的sysmon工具,设置合理的配置文件,监控自己主机的重点事可疑行为。

2. 恶意软件分析

- 分析软件在启动回连时

- 分析软件安装到目标机时

- 分析软件的其任意操作

二、基础问题

-

如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

答:个恶意代码最终是要进行数据传输的,一旦进行了网络数据的传输,那么一定会留下日志。这些日志,是可以被我们所监视到。

可以先使用sysmono,进行网络数据传输的监控,发现有问题的传输数据。可以使用wireshark抓包分析,分析网络连接状态;查看软件注册表信息;使用SysTracer等软件查看一段时间内系统注册表信息文件标化情况,将这些信息录入excel分析。 -

如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

答:systracer可以用来做行为的差异分析动态分析注册表修改情况,分析原因,这样做的目的,查看文件修改情况和端口情况并分析原因;peid可以用来看这个软件是否加壳等;procmon和processexplore都可以用来分析这个软件的内容、连接等等

三、实验过程

1. 系统运行监控

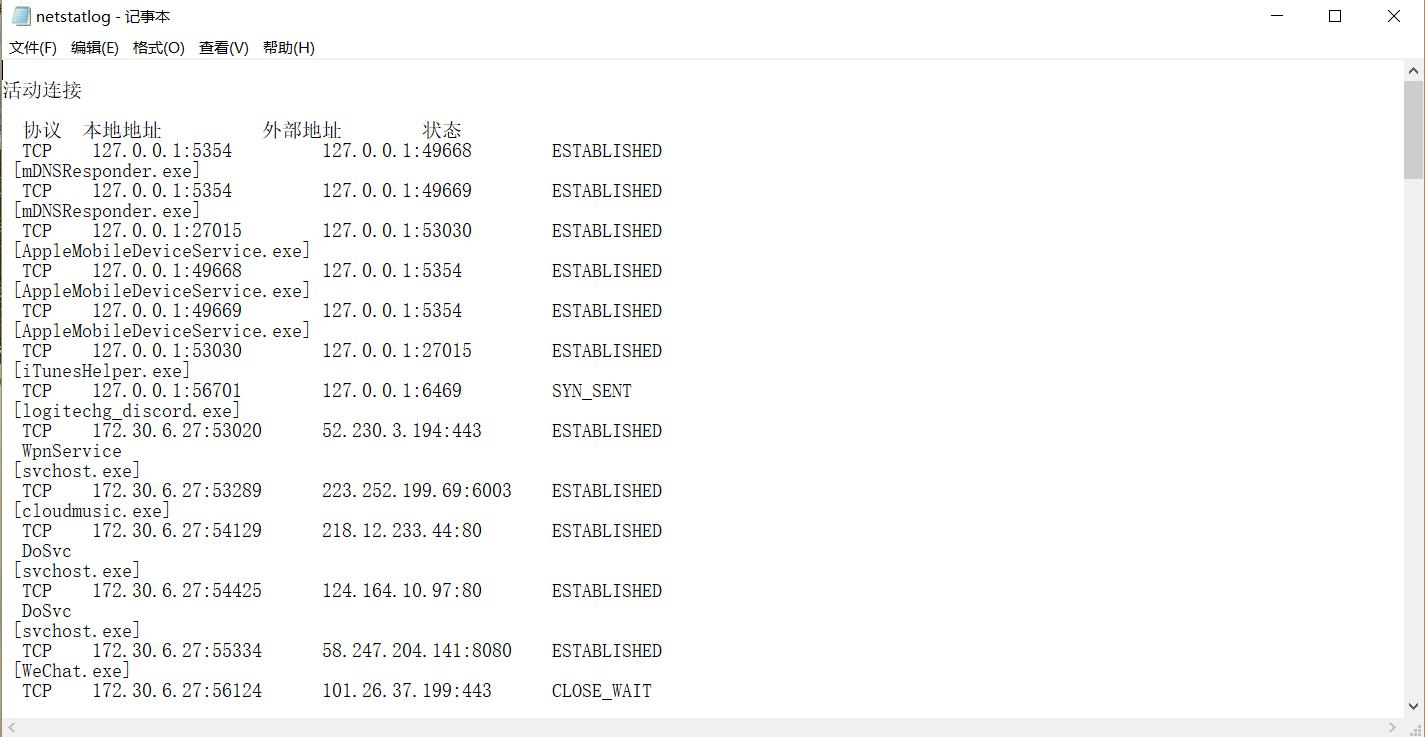

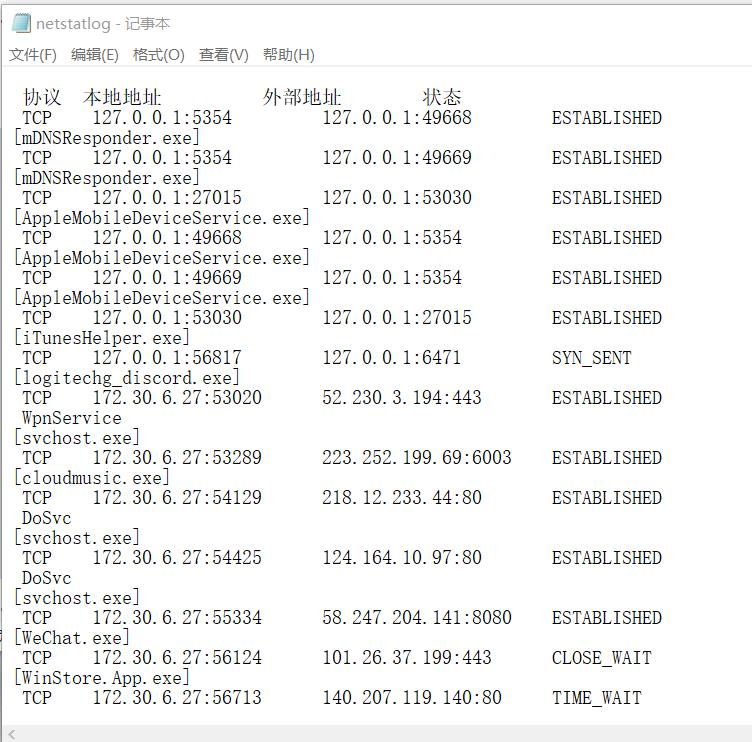

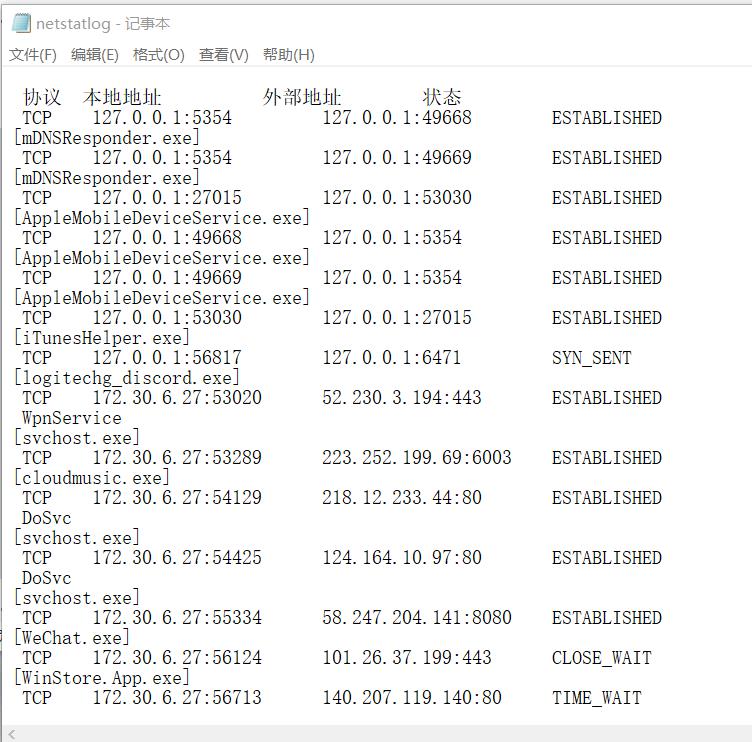

Windows计划任务schtasks

-

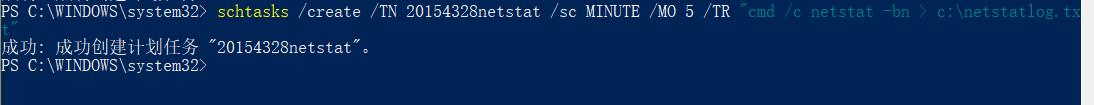

为实现每2min记录下有哪些程序在连接网络,输入以下命令:

schtasks /create /TN 20154328netstat /sc MINUTE /MO 2 /TR "cmd /c netstat -bn > c:\\netstatlog.txt"

-

释义:TN是TaskName的缩写,我们创建的计划任务名是20154301netstat;sc表示计时方式,我们以分钟计时填MINUTE;TR=Task Run,要运行的指令是 netstat -bn,b表示显示可执行文件名,n表示以数字来显示IP和端口,MO 表示隔两分钟进行一次。

-

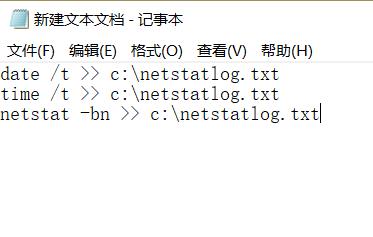

此命令完成后,每五分钟就会监测哪些程序在使用网络,并把结果记录在netstatlog.txt文档里,但是不显示记录的时间和日期,这可能不便于我们判断,要是想显示日期和时间,我们可以通过bat批处理文件来实现。

-

在C盘要目录下建一个文件c:\\netstatlog.bat(先把后缀设为txt,保存好内容后把后缀改为bat)

-

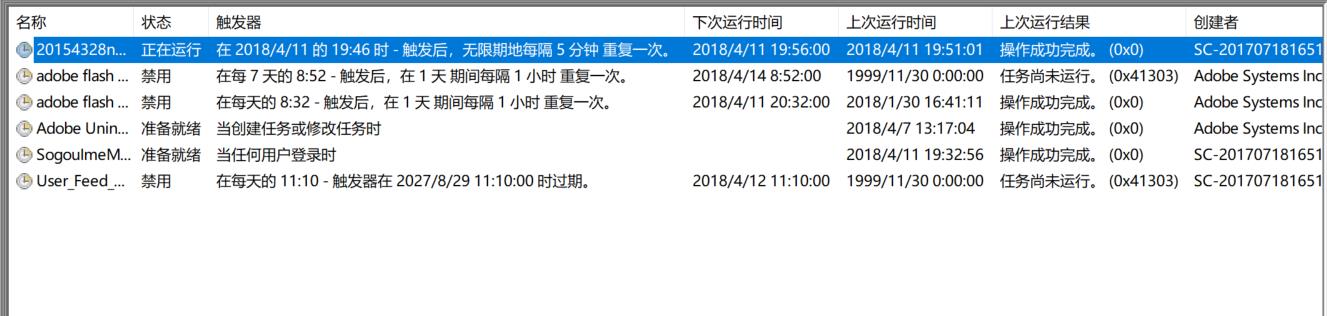

打开控制面板->任务计划程序,找到我们的任务20154328netstat

-

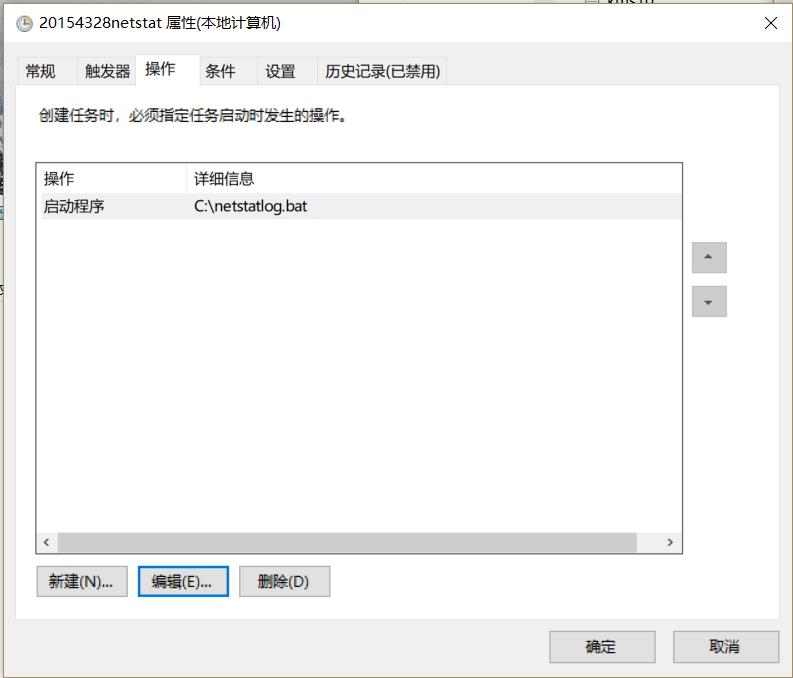

双击点开,找到操作,点击所有项里的属性选项:

-

可以对任务进行修改:找到操作选项卡,选择netstatlog.bat脚本。

-

修改成功后,显示:

-

可以看到记录文件netstatlog.txt中的记录有了时间:

-

接下来我们要做的就是等待,等记录项目够多了再进行分析。

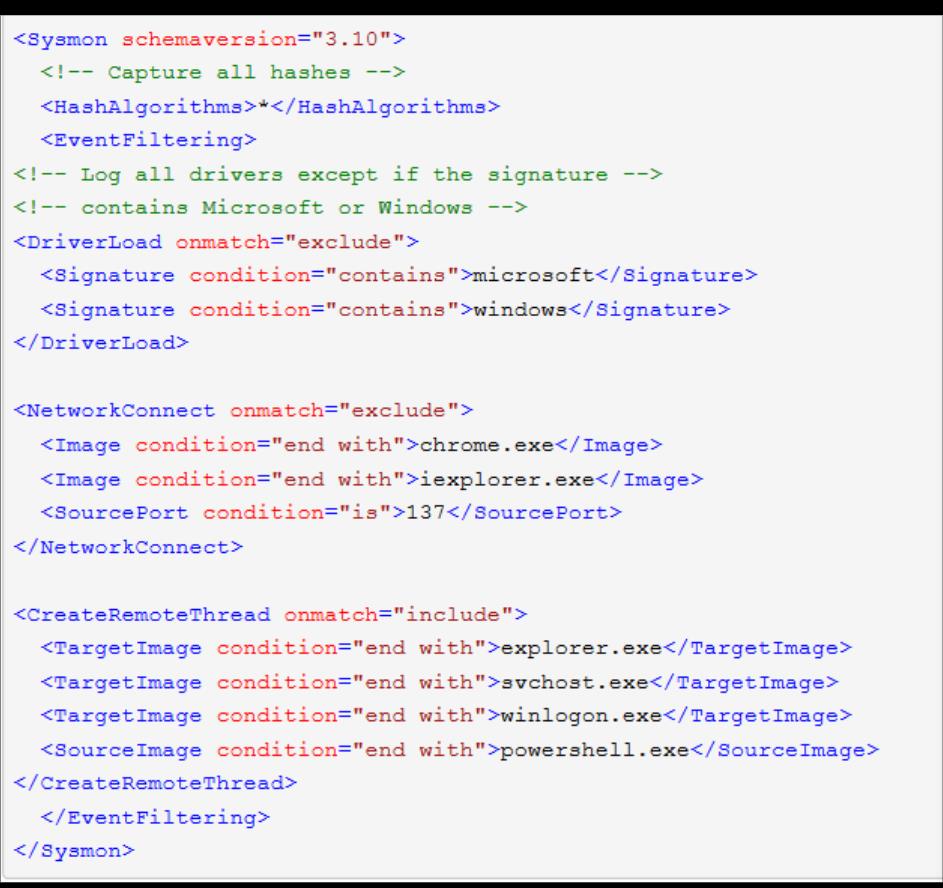

Sysmon

-

明确监控目标

网络连接、驱动加载、远程线程创建、进程创建、访问和结束等

-

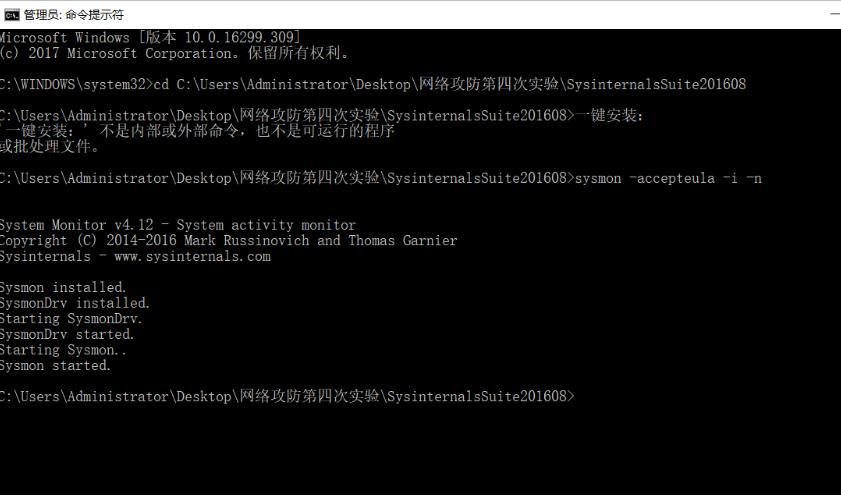

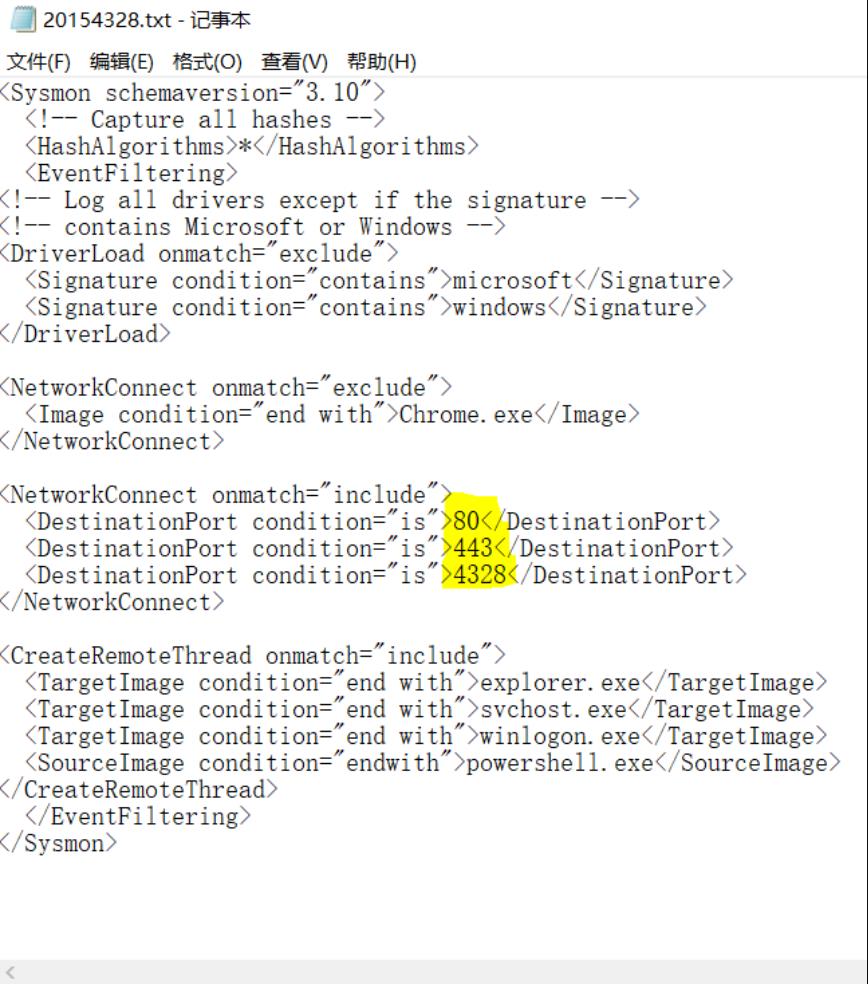

sysmon 微软Sysinternals套件中的一个工具,可以从码云项目的附件里进行下载,要使用sysmon工具先要配置文件,一开始我直接用的是老师给的配置文件,创建配置文件20154328.txt(注:一定要以管理员身份运行):

-

配置好文件之后,要先使用Sysmon.exe -i C:\\Sysmoncfg.txt指令对sysmon进行安装:

-

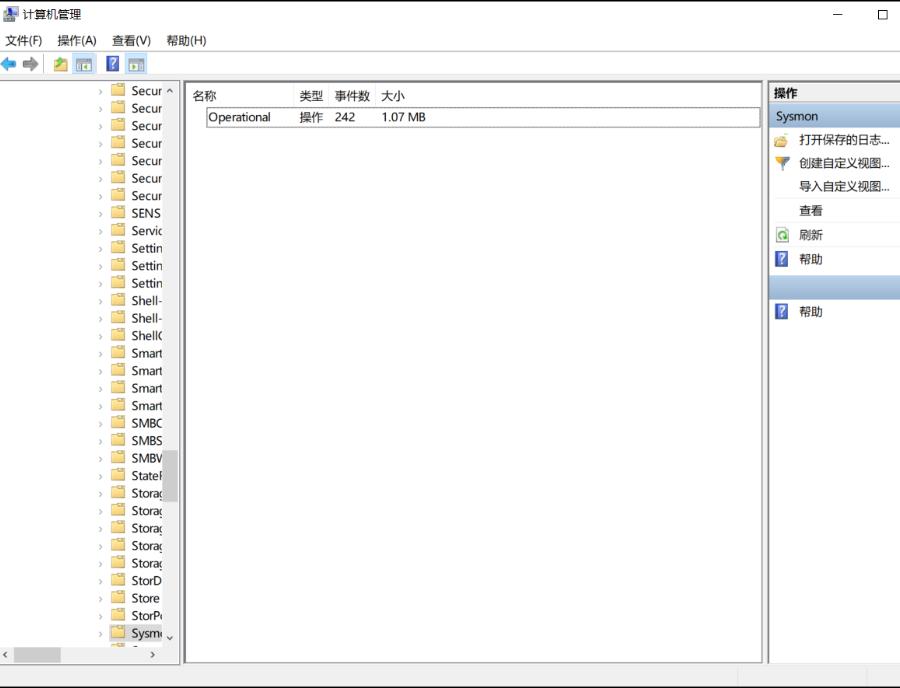

启动之后,便可以到事件查看器里查看相应的日志,在"运行"窗口输入eventvwr命令,打开应用程序和服务日志,根据Microsoft->Windows->Sysmon->Operational路径找到记录文件:

-

将后门程序放入windows主机,在Kali下进行回连操作:

-

木马很可能伪装成电脑自带的explorer.exe进程

-

之后,我对Sysmoncfg.txt配置文件进行了修改,重点是监视80和443以及4328端口的联网情况

-

4328端口

使用在线沙盘分析恶意软件

- 由于哈勃关闭了普通用户进行行为分析,virscan也调用不了,这里我们使用两个国外的在线沙盘进行分析。

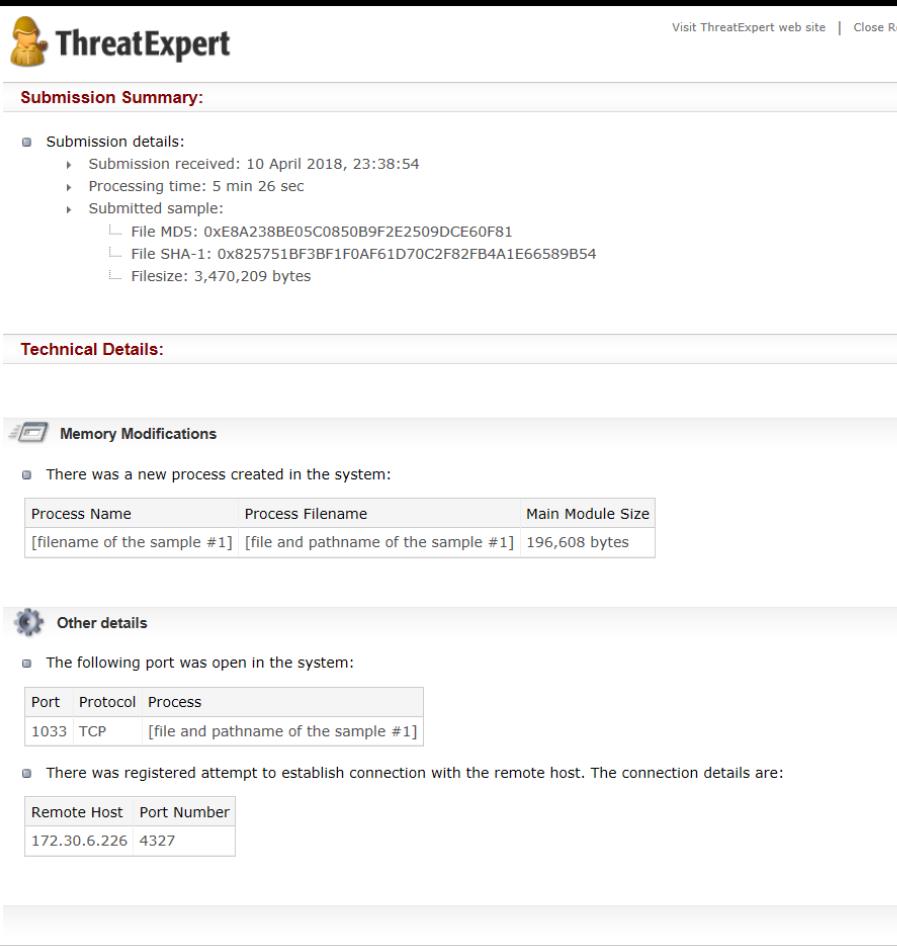

Threat Expert:

- 报告可以看到其启动回连主机的部分IP地址以及端口号

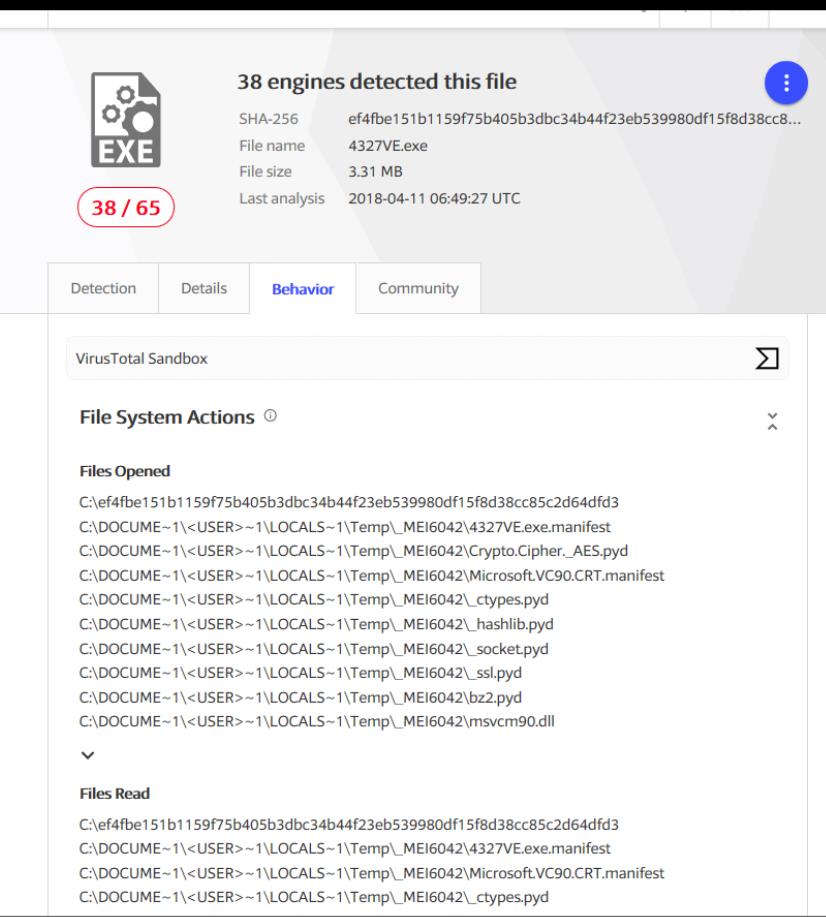

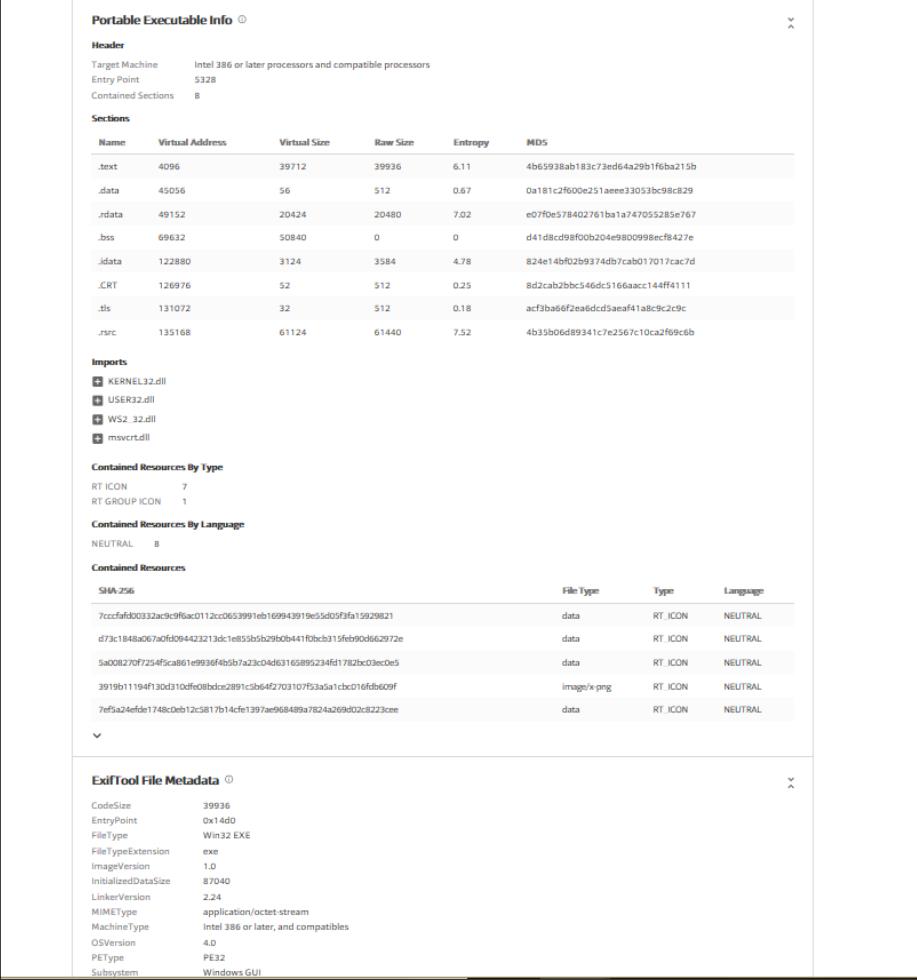

VirusTotal

- 报告分析出了一堆英文,都看不懂(>_<)

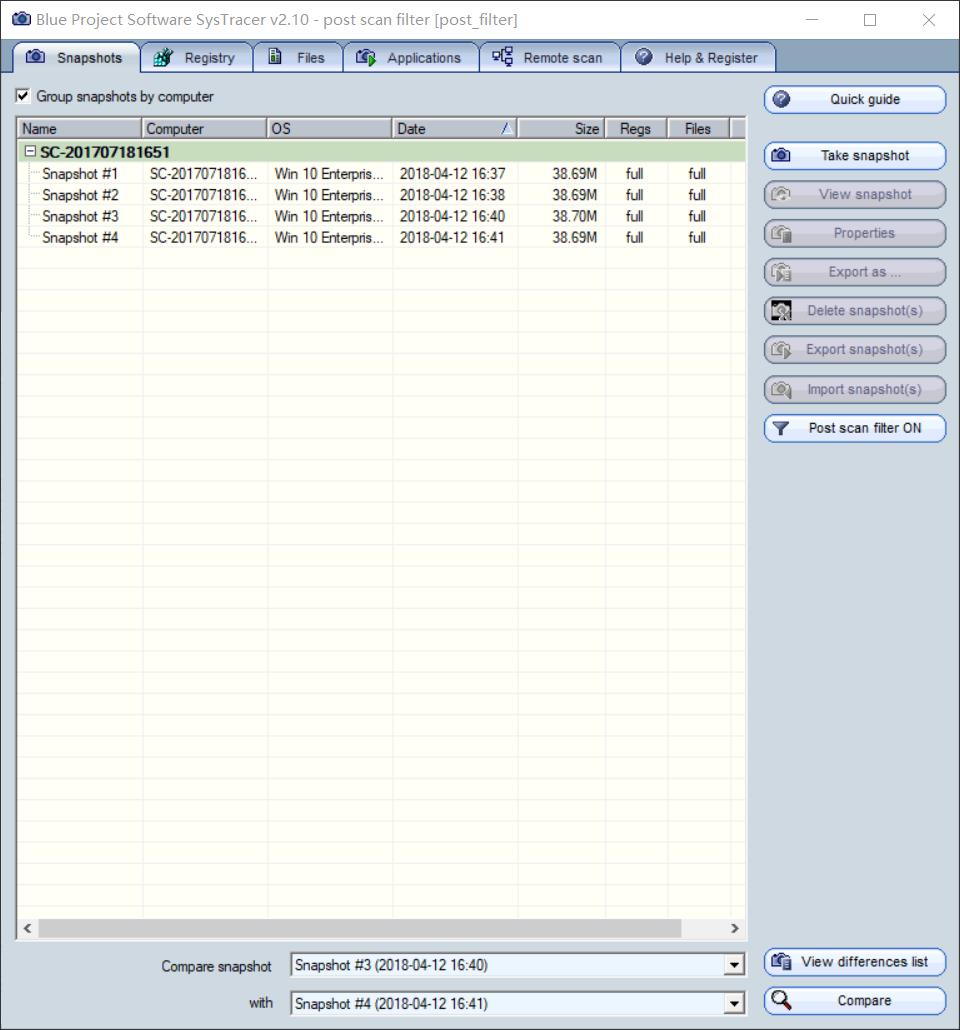

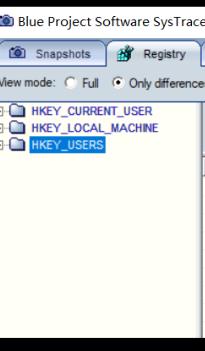

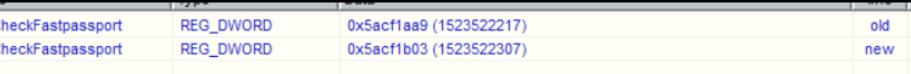

使用systracer工具分析恶意软件

-

点击take snapshot来快照,四个快照:1.恶意软件启动回连时;2.恶意软件执行dir命令进行查看时;3.恶意软件进行截屏操作时;4.将恶意软件植入到目标主机中后。

-

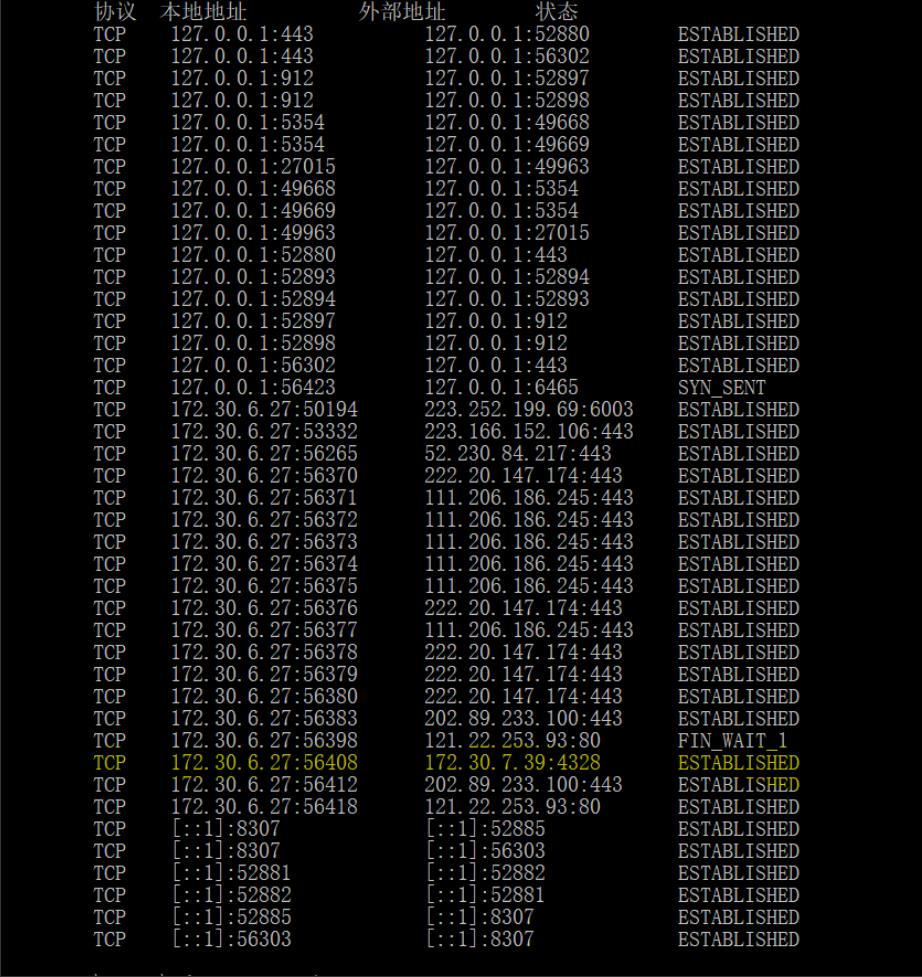

比较1、4,我们可以看到很多信息,包括IP及端口

联网情况分析

-

在后门程序回连时,在主机的命令行中用netstat -n命令查看TCP连接的情况,可以发现其中有进行回连的后门程序:

-

回连时建立tcp连接

-

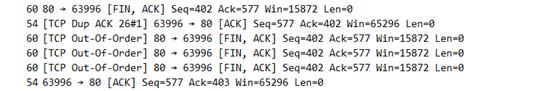

在后门程序回连时,打开wireshark,进行捕包分析,查看详细的协议分析发现,后门程序建立了三次握手并回连时进行了基于IP和端口的连接

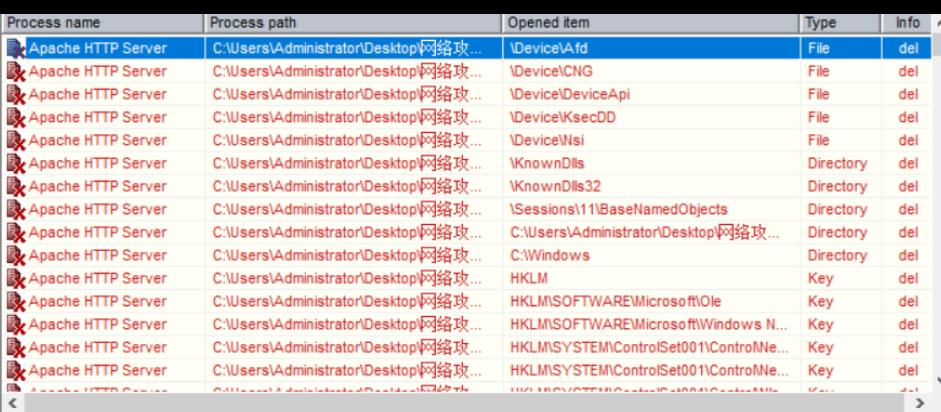

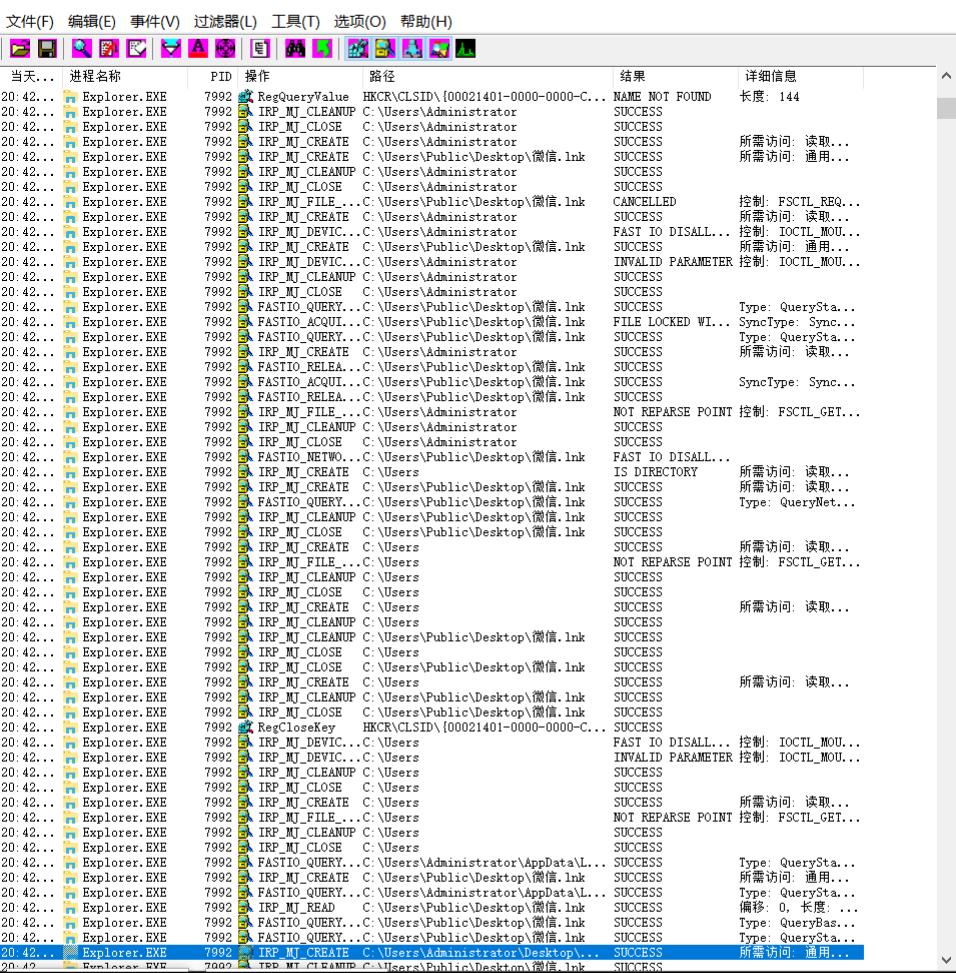

Process Monitor

- 打开Process Monitor就可以就看到按时间排序的winxp执行的程序的变化,运行一下后门程序4328.exe,再刷新一下Process Monitor的界面,可以指定查找到程序。

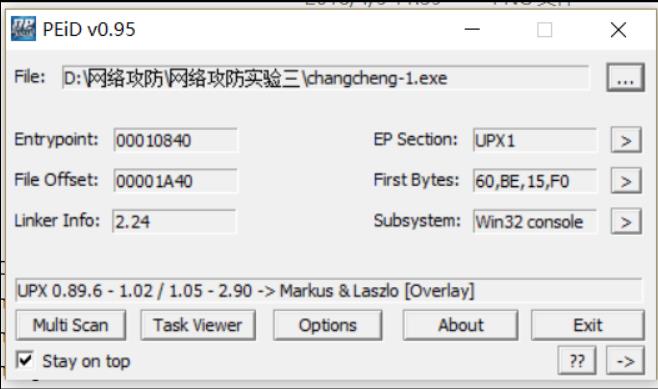

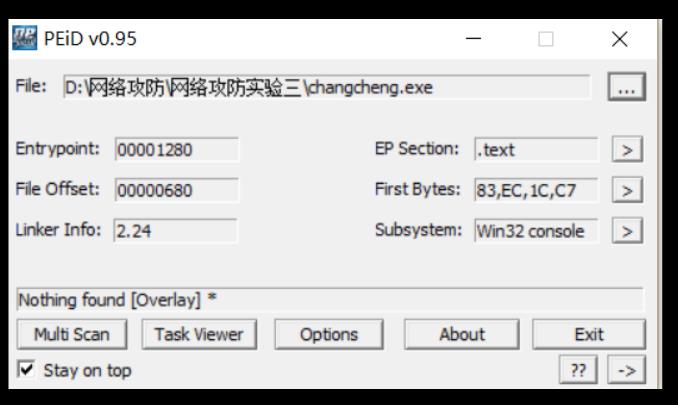

PEiD

-

PEiD是一个常用的的查壳工具,可以分析后门程序是否加了壳。

-

加壳

-

不加壳

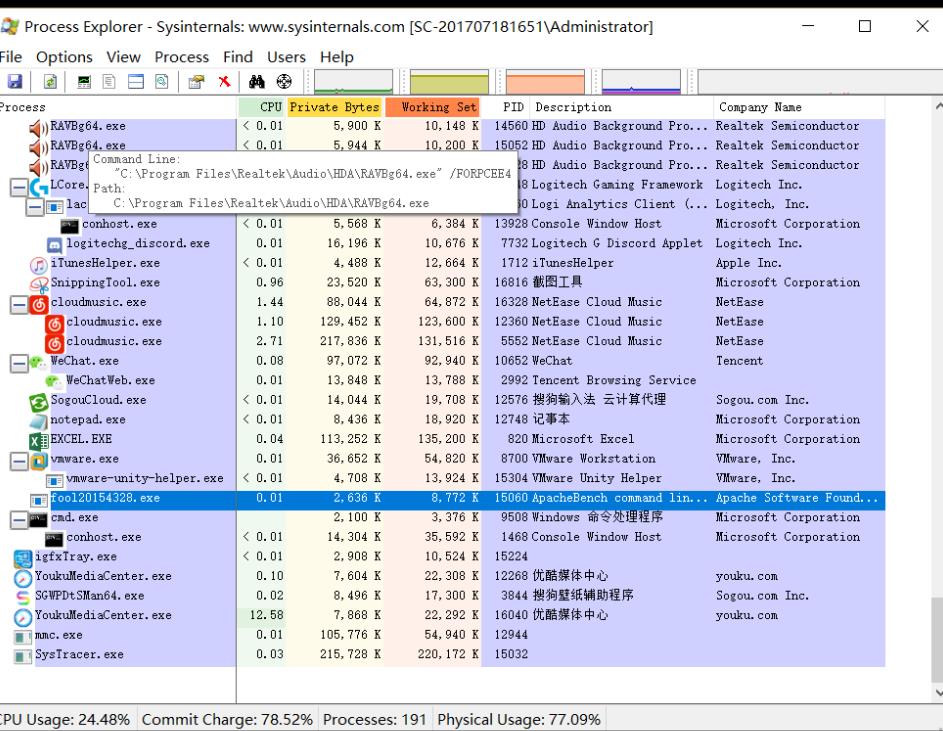

Process Explorer

-

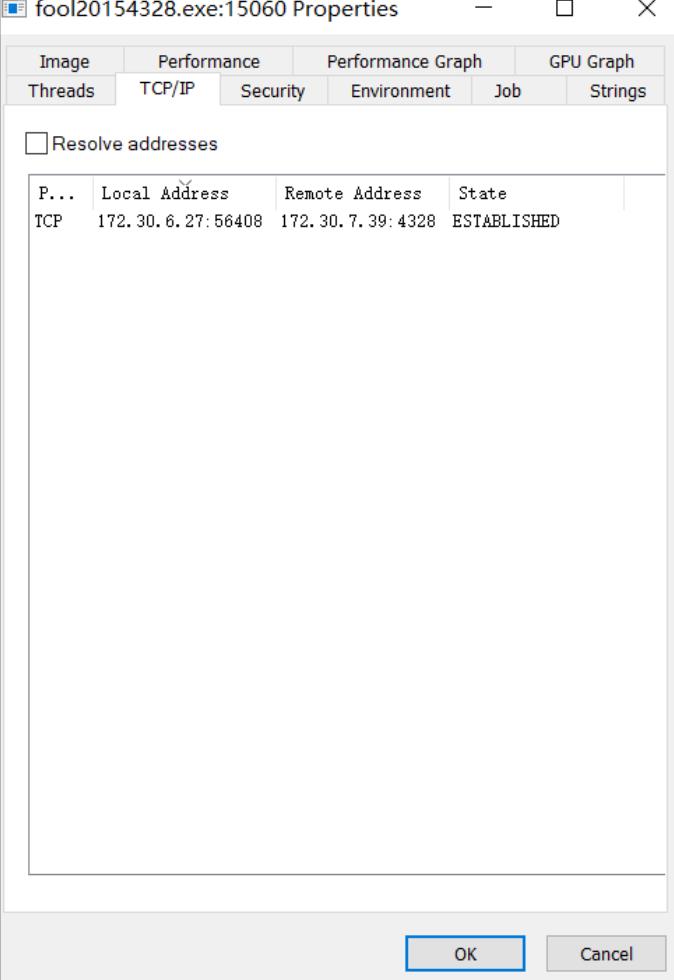

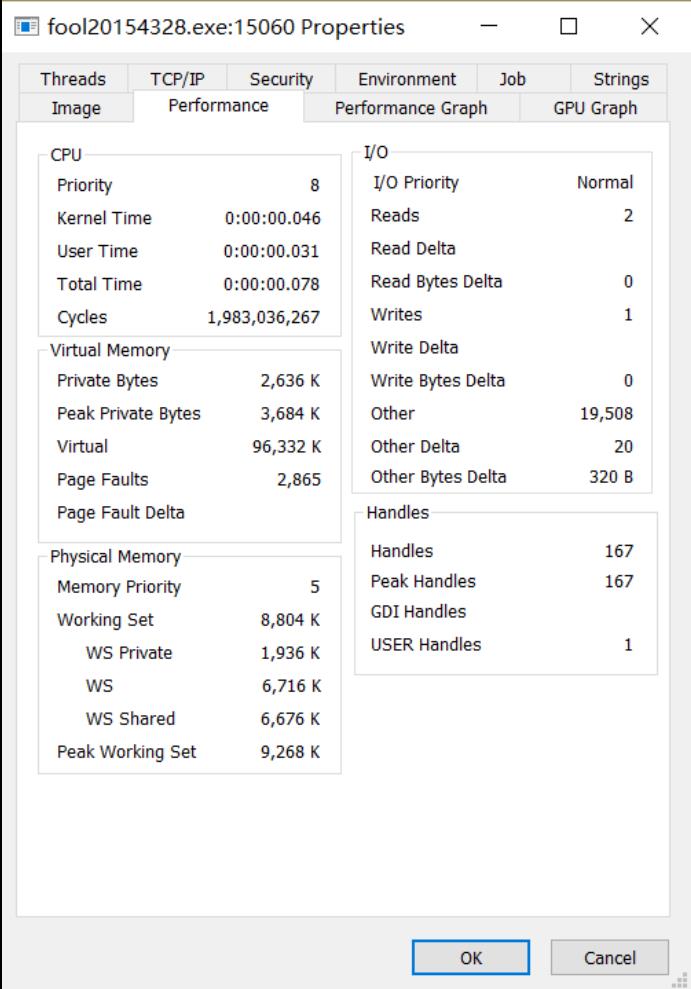

打开Process Explorer,运行后门程序fool20154328.exe,在Process栏可以找到fool20154328.exe

-

双击后门程序4328.exe一行,点击不同的页标签可以查看不同的信息:

-

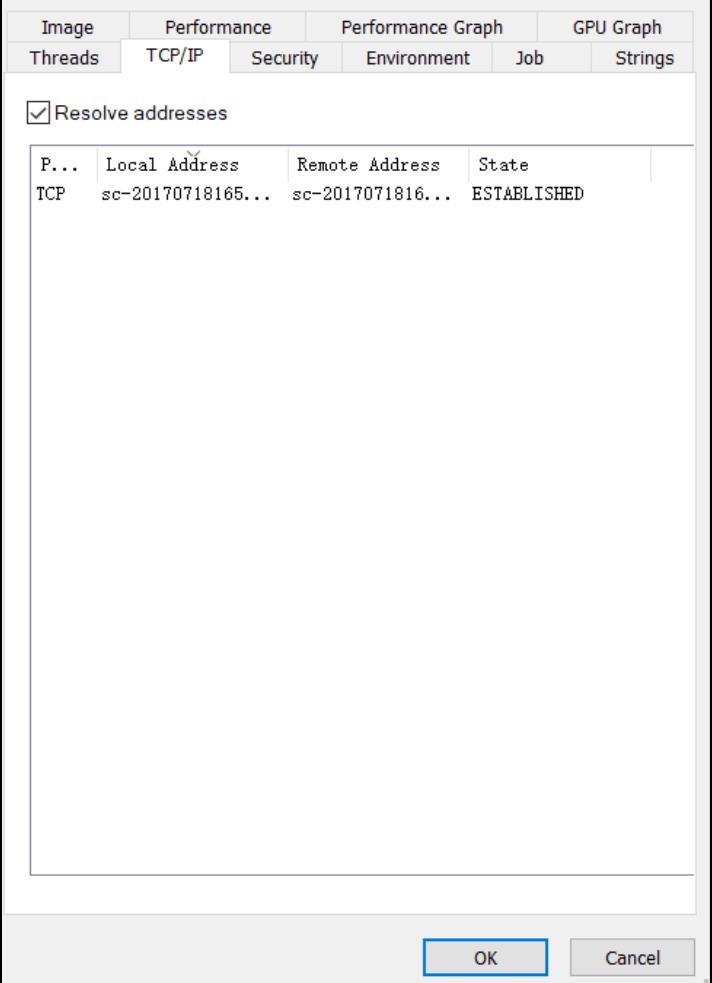

TCP/IP页签有程序的连接方式、回连IP、端口等信息。

-

Performance页签有程序的CPU、I/O、Handles等相关信息。

实验心得体会

- 总的来说这次实验所使用的很多工具都是以前没有见过没有听过的软件。而且很多都是全英文的,对于英语不好的自己来说是一个很大的挑战。在实验的过程中只能边百度这些软件的使用方法,然后结合学长学姐以及班里先做出来的同学的实验报告来一步一步的做 。

- 以前的实验是我们来对目标计算机进行攻击,这次我们扮演防御者。通过各种各样的软件来分析恶意软件。

- 通过前几次实验,以及这次实验,我们发现很多的时候单纯的杀毒软件已经不能对恶意的软件进行查杀,只有在病毒库的软件它才可以识别出来。这就要求我们将本次实验的指示结合起来,利用工具对系统进行监控查杀。查看是否存在恶意代码。