域控场景下windows安全日志的分析--审计认证行为和命令的历史记录

Posted 挖洞的土拨鼠

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了域控场景下windows安全日志的分析--审计认证行为和命令的历史记录相关的知识,希望对你有一定的参考价值。

一、域控windows安全日志基本操作

1、打开powershell或者cmd

1 #gpedit.msc

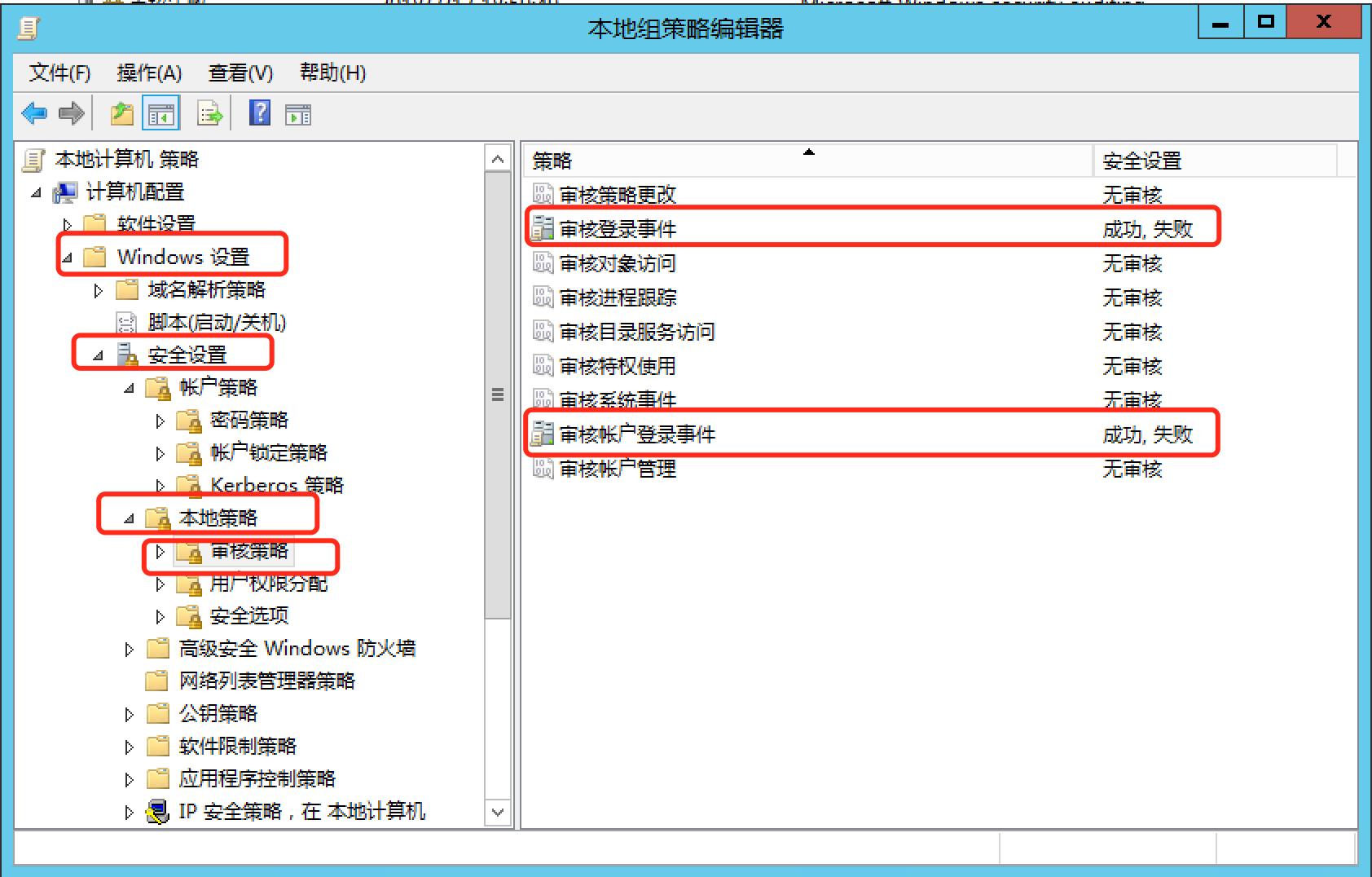

打开配置:

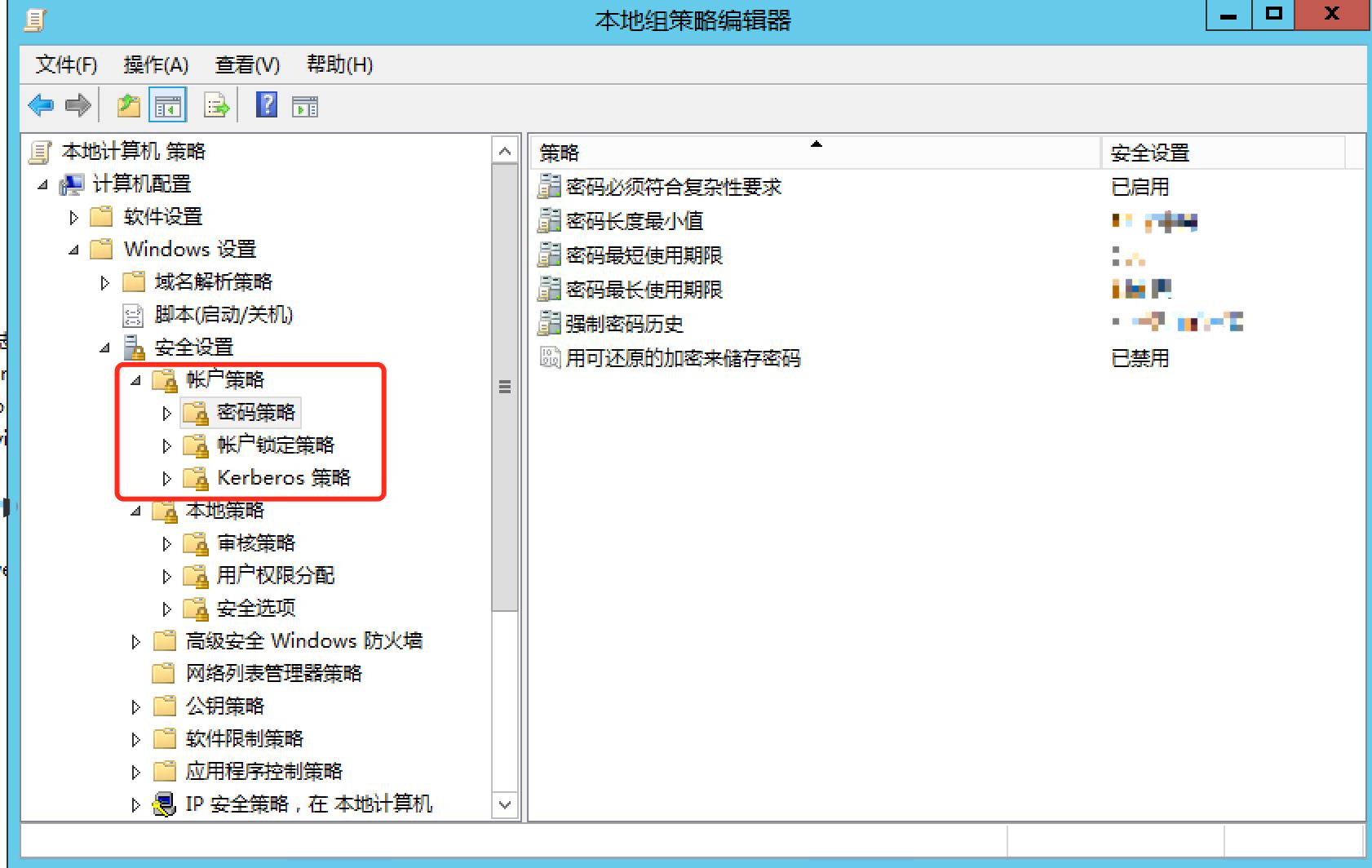

关于账户安全性的策略配置在账户配置哪里

2、打开控制面板->系统与安全->事件查看器->windows日志->安全:

希望这里配置的时间足够长久,以便于查看日志

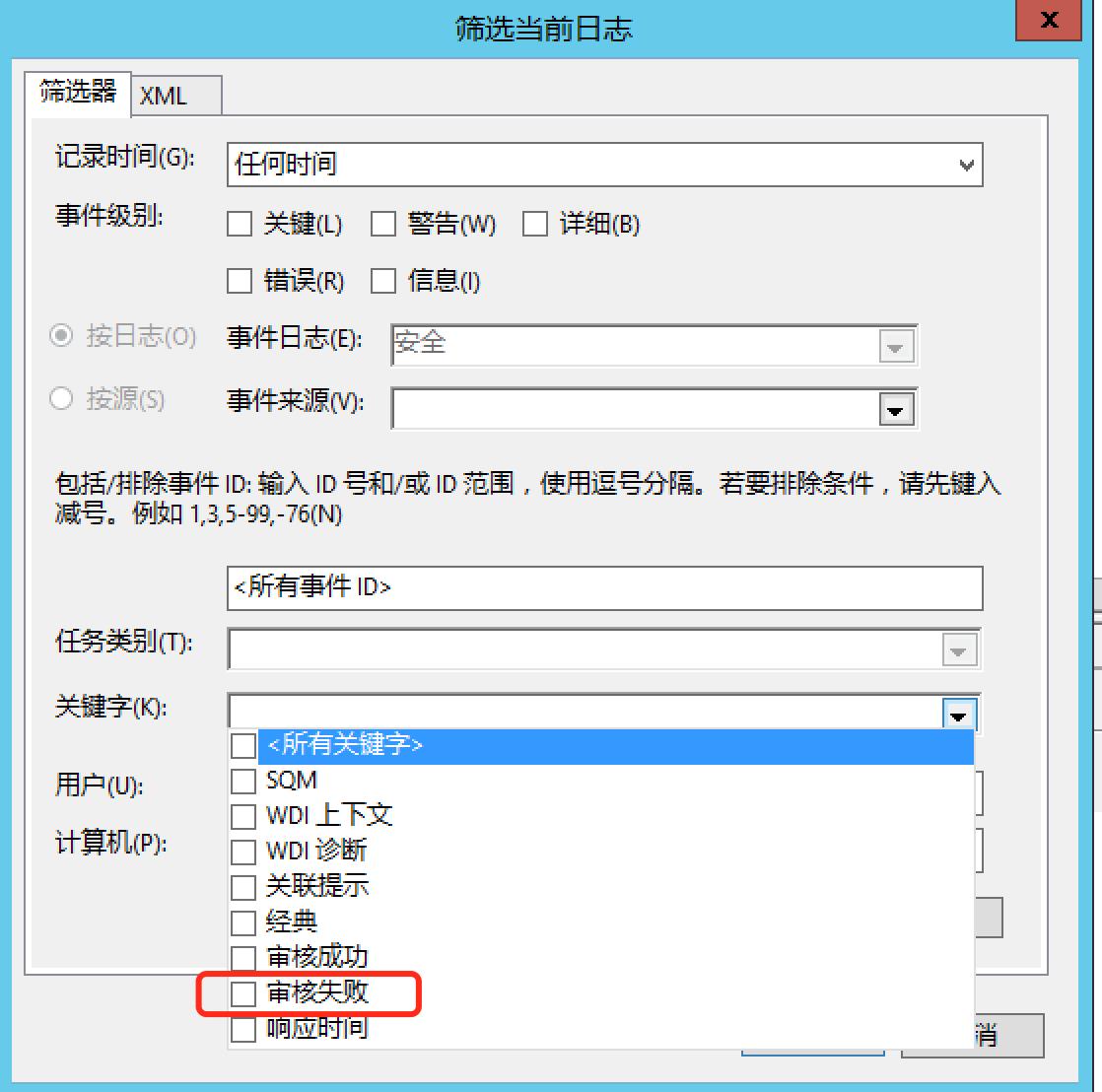

选择筛选器,筛选这一条:

来查看这个是很常用的一个,当然审核成功也很有用,那是你知道那个时间确定被入侵的时候用到。

2、场景分析:

2.1、域账号被锁定:

原因:可能是病毒、脚本、锁定账号名下的计划任务或者黑客攻击爆破等行为导致。

追查思路:找到时间ID4740,这个是域账号被锁定的标志,可以找到一些信息,运气好的话能定位到导致此问题的IP或者进程。至少可以确定准确的锁定时间,然后回溯之前的审计失败的认证尝试报文ID4625,找到源IP或者主机名。下一步再去排查相关的IP或者主机名。

#############################################################科普小知识#############################################################

@1、日志格式简介:

一般国内的都是中文版本的windows,所以不存在英文看不懂的问题,需要关注下面几个字段(尤其是标红的):

(1)事件ID,当然这个是过滤条件4625

(2)关键字,审核成功还是失败其实这个很多时候也是过滤条件(对应的英文Success和Failure)

(3)用户:很重要

(4)计算机名和说明

(5)账户名、账户域、登录ID和登录类型(登录类型后面会展开讲下)

(6)登录失败的账户名、域(这些都要比较和锁定的是否一致)

(7)失败原因:0xC0000064用户不存在,0xC000006A 密码用户名不匹配(最常见的两个)

(8)进程信息、网络信息等

@2、登录类型简介:

type 2 交互式登录,本地或者KVM的

type3 网络登录 连接共享文件夹、共享打印机、IIS等。

type4 批处理登录 windows计划任务运行

type5 服务

type7 解锁登录 屏幕保护解锁等解锁类登录

type8 网络明文 基本人生的IIS还有ADVapi

type9 新凭证 带有netonly的runas命令执行的时候

type10 远程交互 RDP 远控 远程协助等等

type11 缓存交互

#############################################################科普小知识#############################################################

2.2 得知自己某个时段被黑,查询这个时段登录的账号

追查思路:找到对应时间的登录审计日志,追查源IP。另外查看这个IP登录账户后都做了啥。

1 Get-History 查询历史 2 Clear-History 清空历史 3 Invoke-History 运行历史记录中的一条命令 4 Add-History 增加命令到历史记录

#windows下netstat查看进程和端口以及连接情况: netstat -ano | findstr "xxx"

tasklist | findstr "xxx"

2.3 审计隐藏账户

1 攻击者可能使用net user建立隐藏账户 2 net user username$ password /add 3 计算机->管理->系统工具->本地用户和组->用户中可以查到 4 审计日志审计的话也可以发现

查看注册表关于HKEY_LOCAL_MACHINE\\SAM\\SAM 右键 -> 权限Administrator

HKEY_LOCAL_MACHINE\\SAM\\SAM\\Domains\\Account\\Users\\Names路径下可以找到相关账户

或者使用mt-chkuser查看

1 强制修改口令 2 net user username password /add

三、SSO加域LDAP认证环境(常见企业环境)下的登录认证失败日志追踪

1、查看认证失败的日志,一种是常规的开机或者注销账号后重新登录windows的情况,这种可以记录下源IP地址,方便追踪。

2、SMB(共享、计划任务、注册服务)、RDP、邮件服务(WEBMAIL、SMTP、Exchange、SMTP[Telnet]等)会记录NTLM认证中的workstation字段。一般在域内的办公机的计算机名字都是固定的或者有规律的好查一些,甚至可以直接ping过去。但是有可能出现bogon这种,几乎无法下手,因为这是没有配置计算机名导致的。WEBMAIL和SMTP工作站会记录成邮服的计算机名,但是Exchange则会记录本配置工作站的计算机名。

3、爆破工具场景下的日志工作站字段:

hydra:-> \\\\a.b.c.d(src_ip)

xunfeng:->LOCALHOST

其他,或者攻击者自研的可能就没有。

以上是关于域控场景下windows安全日志的分析--审计认证行为和命令的历史记录的主要内容,如果未能解决你的问题,请参考以下文章