计算机本身无法判断使用者的身份,这时就需要使用者“自报家门”,通常需要核对的信息有这些:

① 密码:只有本人才会知道的字符串信息。

② 动态令牌:仅限本人持有的设备内显示的一次性密码。

③ 数字证书:仅限本人(终端)持有的信息。

④ 生物认证:指纹和虹膜等本人的生理信息。

⑤ IC卡等:仅限本人持有的信息。

而HTTP/1.1使用的认证方式有这些:

① BASIC认证(基本认证)。

② DIGEST认证(摘要认证)。

③ SSL客户端认证。

④ FormBase认证(基于表单认证)。

⑤ WIndows统一认证(《图解HTTP》里面没有讲解,再次也先不对其进行介绍)

BASIC认证

BASIC认证(基本认证)是从HTTP/1.0就定义的认证方式,是Web服务器与通信客户端之间进行的认证方式。

步骤① 当请求的资源需要BASIC认证时,服务器会随状态码401Authorization Required,返回带WWW-Authenticate首部字段的响应。该字段内包含认证的方式(BASIC)及Request-URI安全域字符串。

步骤② 接收到状态码401的客户端为了通过BASIC认证,需要将用户ID及密码发送给服务器。发送的字符串内容是由用户ID和密码构成,两者中间以冒号(:)连接后,再经过Base64编码处理。

步骤③ 接受到包含首部字段Authorization请求的服务器,会对认证信息的正确性进行验证。如验证通过,则返回一条包含Request-URI资源的响应。

BASIC认证虽然采用Base64编码方式,但这不是加密处理。不需要任何附加信息即可对其解码,所以很容易被别人盗取信息,而且,想在进行一次BASIC认证时,一般的浏览器却无法实现认证注销操作。

于是,DIGEST认证诞生了。

DIGEST认证

DIGEST认证同样使用质询/响应的方式,但不会像BASIC认证那样直接发送明文密码。

所谓质询响应方式是指,一开始一方会先发送认证要求给另一方,接着使用从另一方那里接收到的质询吗计算生成响应码。最后将响应码返回给对方进行认证的方式。因为发送给对方的知识响应摘要及由质询码产生的计算结果,所以比起BASIC认证,密码泄露的可能性就降低了。

步骤① 请求需认证的资源时,服务器会随着状态码401,返回带WWW-Authenticate首部字段的响应。该字段内包含质问响应方式认证所需的临时质询码。首部字段WWW-Authenticate内必须包含realm和nonce这两个字段的信息。客户端就是依靠向服务器回送这两个值进行认证的。nonce是一种每次随返回的401响应生成的任意随机字符串。该字符串通常推荐由Base64编码的十六进制数的组成形式,但实际内容依赖服务器的具体实现。

步骤② 接收到401状态码的客户端,返回的响应中包含DIGEST认证必须的首部字段Authorization信息。首部字段Authorization内必须包含username、realm、nonce、uri和response的字段信息。其中,realm和nonce就是之前从服务器接收到的响应中的字段。

步骤③ 接收到包含首部字段Authorization请求的服务器,会确认认证信息的正确性。认证通过后则返回包含Request-URI资源的响应。并且这时会在首部字段Authentication-Info写入一些认证成功的相关信息。DIGEST认证提供了高于BASIC认证的安全等级,但是和HTTPS的客户端认证相比仍旧很弱。DIGEST认证提供防止密码被窃听的保护机制,但并不存在防止用户伪装的保护机制。

SSL客户端认证

SSL客户端认证是借由HTTPS的客户端证书完成认证的方式。凭借客户端证书认证,服务器可确认访问是否来自已登录的客户端。

为达到SSL客户端认证的目的,需要事先将客户端证书分发给客户端,且客户端必须安装此证书。一下是SSL客户端认证的认证步骤:

步骤① 接收到需要认证资源的请求,服务器hi发送Certificate Request报文,要求客户端提供客户端证书。

步骤② 用户选择将发送的客户端证书后,客户端会把客户端证书信息以Client Certificate报文方式发送给服务器。

步骤③ 服务器验证客户端证书验证通过后方可领取证书内客户端的公开密钥,然后开始HTTPS加密通信。

而且一般SSL客户端认证会和基于表单认证组合形成一种双因素认证来使用。也就是说,第一个认证因素的SSL客户端证书用来认证客户端计算机,另一个认证因素的密码则用来确定这是用户本人的行为。通过双因素认证后,就可以确认是用户本人正在使用匹配正确的计算机访问服务器。

基于表单认证

多数情况下,输入已事先登陆的用户ID和密码等登陆信息后,发送给Web应用程序,基于认证结果来决定认证是否成功。基于表单认证的标准规范尚未有定论,一般会使用Cookie来管理Session。

基于表单认证本身是通过服务器端的Web应用,将客户端发送过来的用户ID和密码与之前登陆过的信息做匹配来进行认证的。但是结余HTTP是无状态协议,所以我们会使用Cookie来管理Session,以弥补HTTP协议中不存在的状态管理功能。

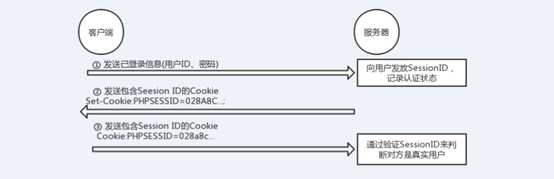

步骤① 客户端就把用户ID和密码等登陆信息放入报文的实体部分,通常是以POST方法把请求发送给服务器。而这时,会使用HTTPS通信来进行html表单画面的显示和用户怓数据的发送。

步骤② 服务器会发放用以识别用户的Session ID。通过客户端发送过来的登录信息进行身份认证,然后把用户的认证状态与SessionID绑定后记录在服务器端。向客户端返回响应时,会在首部字段Set-Cookie内写入Session ID。

步骤③ 客户端接收到从服务器端发送来的Session ID后,会将其作为Cookie保存在本地,下次向服务器发送请求时,浏览器会自动发送Cookie,所以Session ID也随之发送到服务器。服务器可通过验证接收到的Session ID识别用户和其认证状态。