2017-2018-1 20155222 201552228 实验五 通讯协议设计

实验内容和要求

-

通讯协议设计-1

在Ubuntu中完成 http://www.cnblogs.com/rocedu/p/5087623.html 中的作业

提交运行结果截图 -

通讯协议设计-2

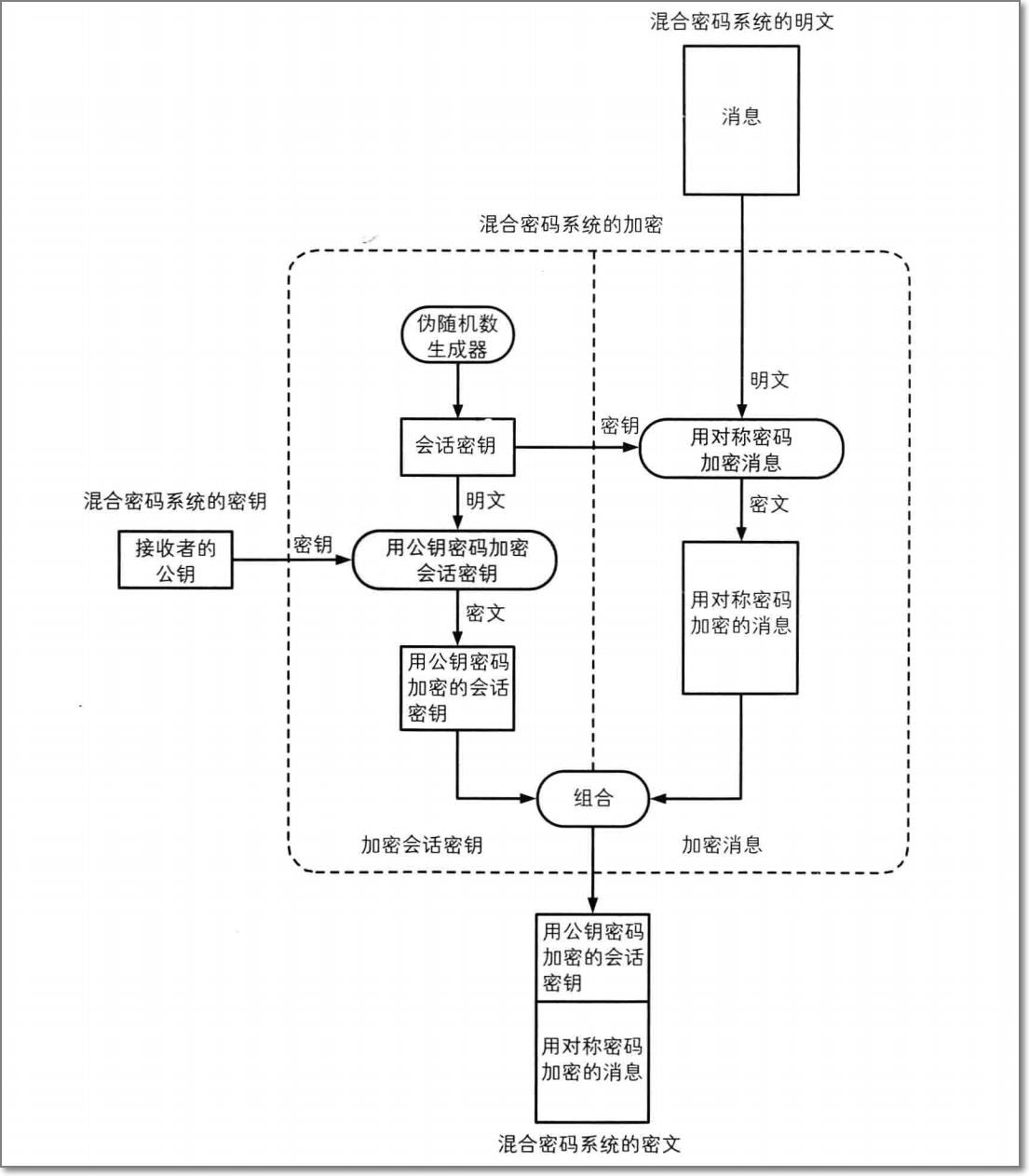

在Ubuntu中实现对实验二中的“wc服务器”通过混合密码系统进行防护

提交测试截图

- 通讯协议设计-3

运行实验箱中,ARM调用Z32算法的实验,提交实验截图

用Z32的国密算法重新改写“wc服务器”的混合密码系统防护,提交运行截图

实验步骤

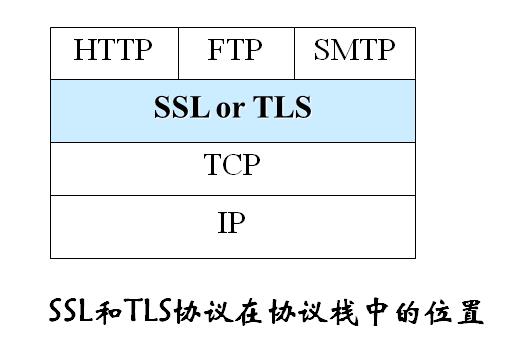

SSL/TLS协议概述

-

1994年Netscape开发了SSL(Secure Socket Layer,安全套接层协议),专门用于保护Web通讯。

-

它采用公钥技术,其目标是保证两个应用间通信的保密性和可靠性,可在服务器和客户机两端同时实现支持。

-

现行Web浏览器普遍将HTTP和SSL相结合,从而实现安全通信。

SSL协议的使用

SSL是独立于各种协议的,常用于HTTP协议,但也可用于别的协议,如SMTP、TELNET等

协议的目标:SSL/TLS被设计用来使用TCP提供一个可靠的端到端安全服务,为两个通讯个体之间提供保密性和完整性(身份鉴别)。

SSL/TLS提供3种标准服务:信息保密、信息完整性和双向认证

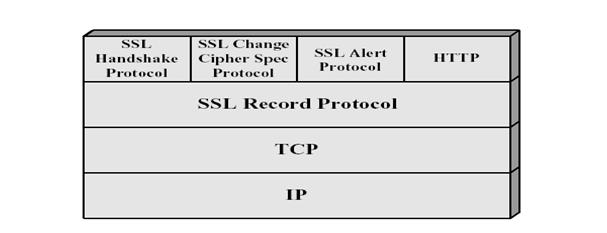

SSL的体系结构

协议分为两层

底层:SSL记录协议,为上层协议提供基本的安全业务。

上层:SSL握手协议、SSL修改密码说明协议、SSL警告协议,用于SSL交换过程的管理。

Linux下OpenSSL的安装

Linux下的应用大多可以直接使用,也可以获取源代码自己进行编译、安装,使用源代码安装的过程一般是:

configure make make installOpenSSL的安装也是这样。首先解压源代码:

tar xzvf openssl-1.1.0-pre1.tar.gz

然后进入源代码目录:cd openssl-1.1.0-pre1

然后使用下列命令编译安装:./configure make sudo make install

其实OpenSSL的安装并不是这样的,输入./configue会报错说找不到这个命令

安装流程

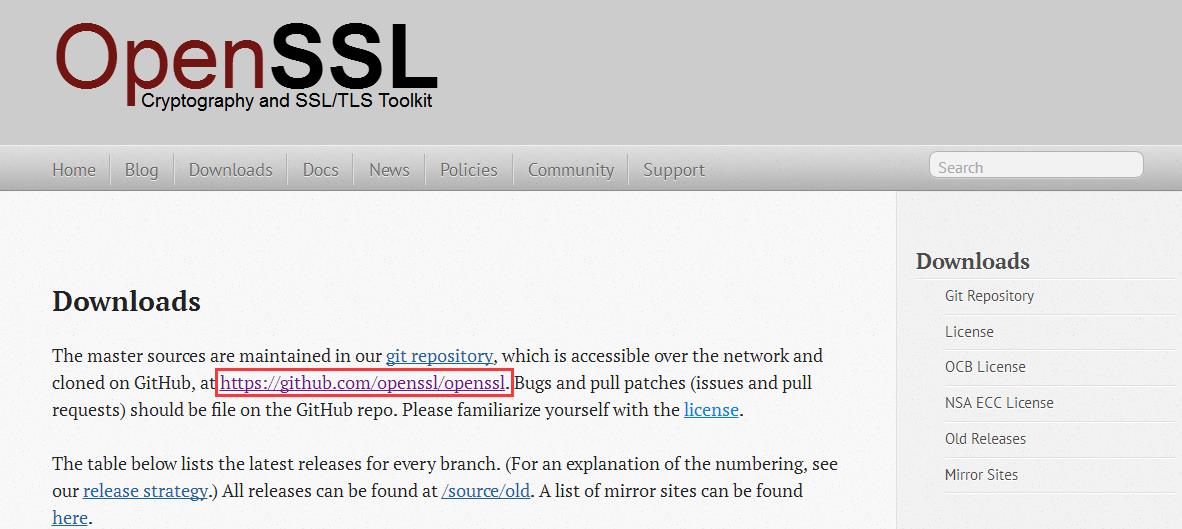

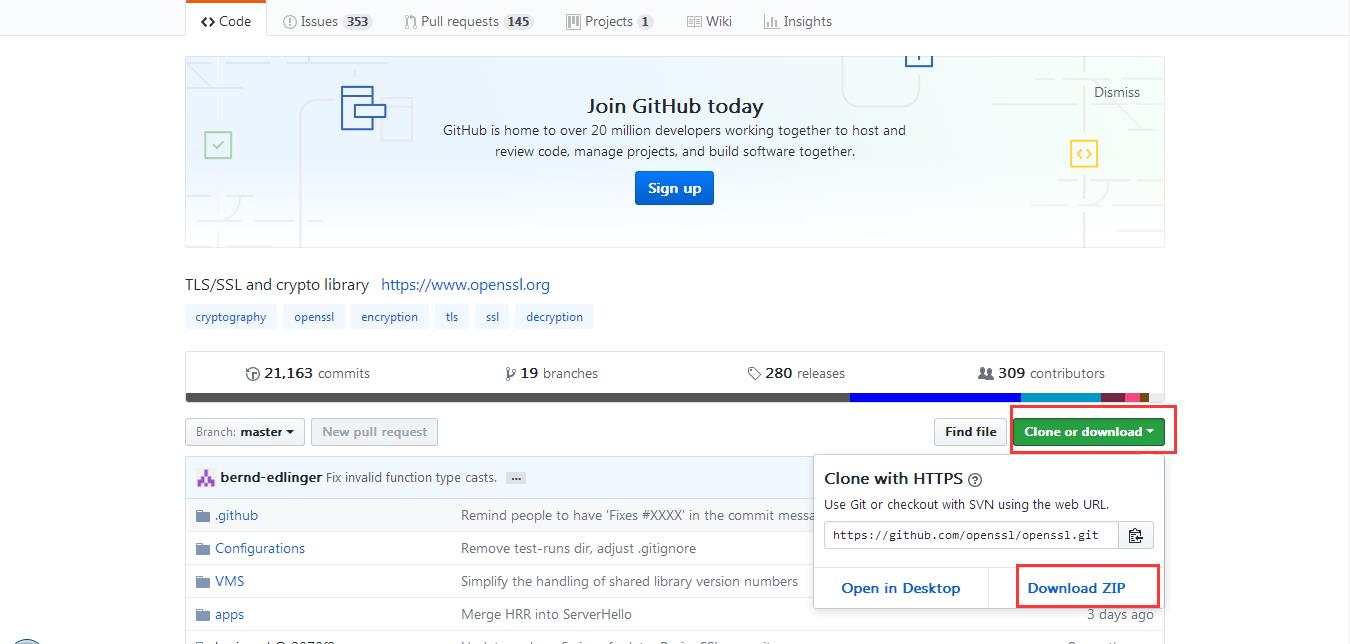

- 直接百度openssl找到官网进去,找到下载链接链接到Github下载.zip文件

- 在文件下载目录里输入命令解压.zip文件

unzip openssl-master.zip

-

解压完成后使用

cd ./oenpssl-master命令进入解压文件的目录中再使用ls命令会看到这个文件里有一个ReadMe -

使用\'./ReadMe\'打开文档,里面有详细的安装教程

INSTALLATION ON THE UNIX PLATFORM

Quick Start快速开始

If you want to just get on with it, do:如果你只是想快速上手做好使用准备,请执行以下操作:

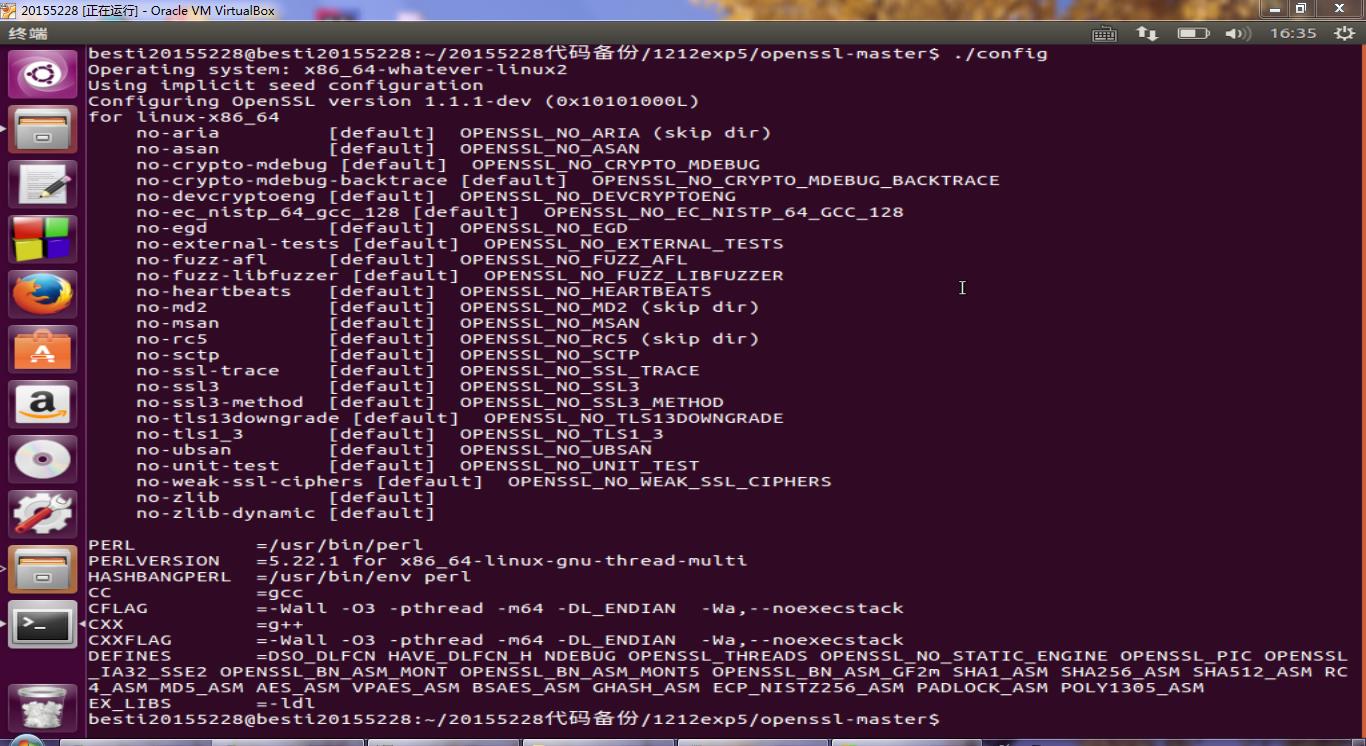

$ ./config

$ make

$ make test

$ make install

[If any of these steps fails, see section Installation in Detail below.][如果这些步骤中的任何一个失败,请参见下面的详细安装部分。]

Linux下OpenSSL的使用

OpenSSL密码算法库

编写一个测试代码test_openssl.c:

#include <stdio.h>

#include <openssl/evp.h>

int main(){

OpenSSL_add_all_algorithms();

return 0;

}

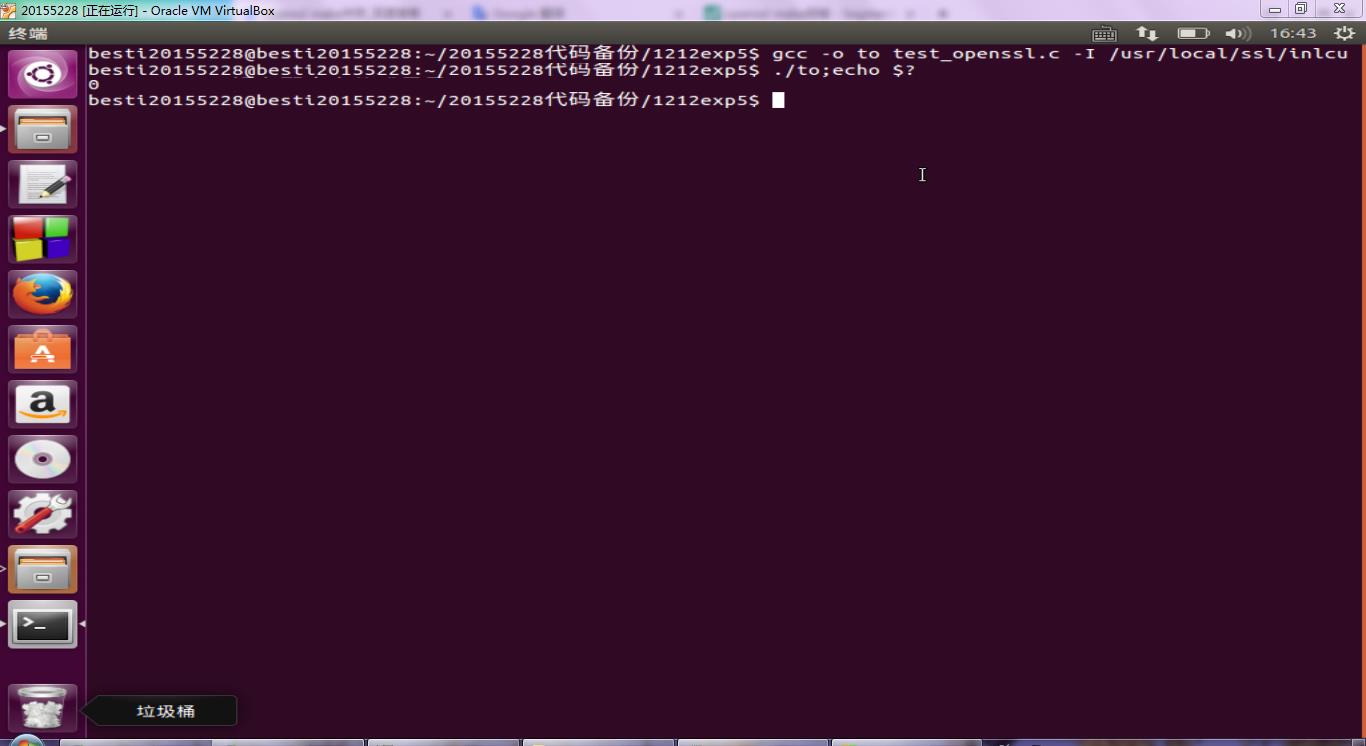

然后用下面命令编译:

gcc -o to test_openssl.c -I /usr/local/ssl/inlcude /usr/local/ssl/lib -ldl -lpthread

执行./to;echo $

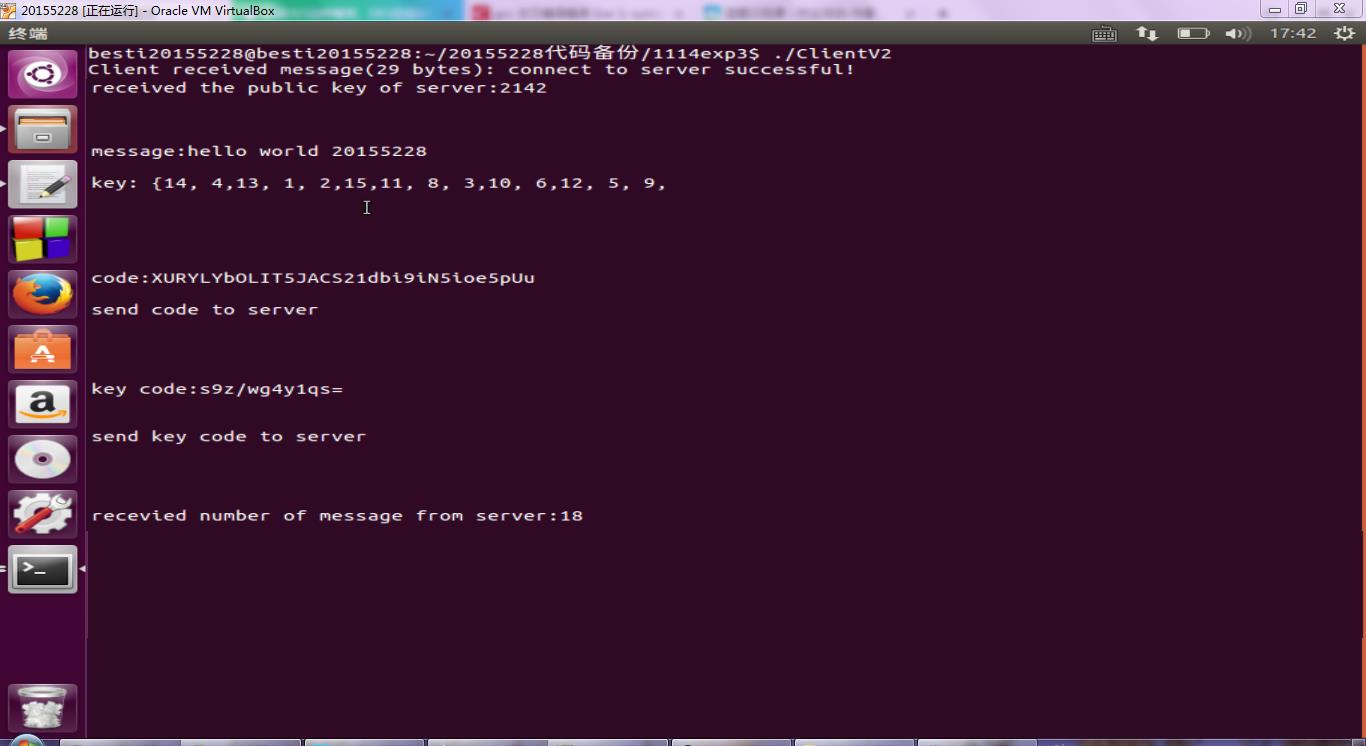

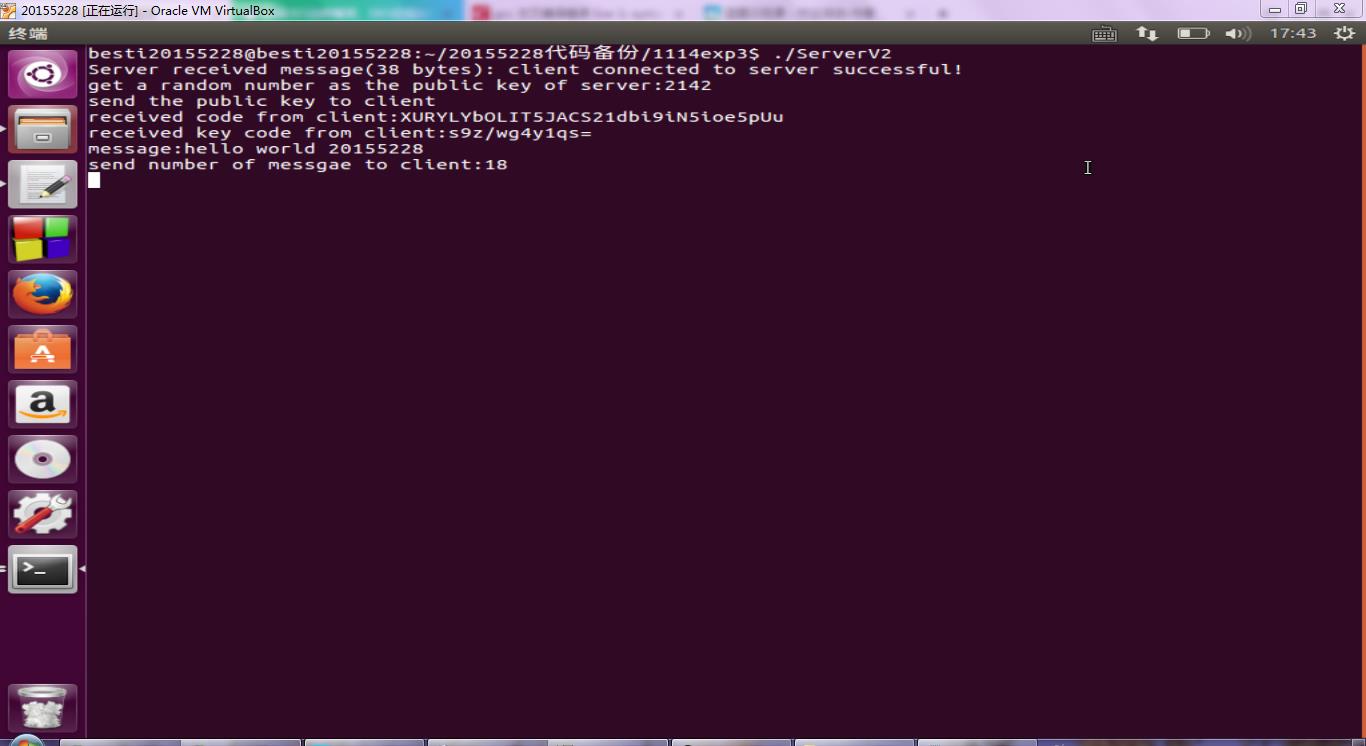

基于Socket实现TCP通信,一人实现服务器,一人实现客户端

2017-2018-1 20155222 201552228 实验三-并发程序

研究OpenSSL算法,测试对称算法中的AES,非对称算法中的RSA,Hash算法中的MD5

实现对“wc服务器”的混合密码系统防护

#include <openssl/ssl.h>

#include <openssl/err.h>

int SSL_library_int(void);//OpenSSL初始化:在使用OpenSSL之前,必须进行相应的协议初始化工作,

SSL_CTX *SSL_CTX_new(SSL_METHOD * method);//创建会话环境:在OpenSSL中创建的SSL会话环境称为CTX,使用不同的协议会话,其环境也不一样的。

int SSL_CTX_set_verify(SSL_CTX *ctx,int mode,int(*verify_callback),int(X509_STORE_CTX *));//制定证书验证方式:当SSL会话环境申请成功后,还要根据实际的需要设置CTX的属性,通常的设置是指定SSL握手阶段证书的验证方式和加载自己的证书。

SSL_CTX_load_verify_location(SSL_CTX *ctx,const char *Cafile,const char *Capath);//为SSL会话环境加载CA证书

SSL_CTX_use_certificate_file(SSL_CTX *ctx, const char *file,int type);//为SSL会话加载用户证书

SSL_CTX_use_PrivateKey_file(SSL_CTX *ctx,const char* file,int type);//为SSL会话加载用户私钥

int SSL_CTX_check_private_key(SSL_CTX *ctx);//在将证书和私钥加载到SSL会话环境之后,验证私钥和证书是否相符:

SSL *SSl_new(SSL_CTX *ctx);//申请一个SSL套接字

int SSL_set_fd(SSL *ssl,int fd);)//绑定读写套接字

int SSL_set_rfd(SSL *ssl,int fd);//绑定只读套接字

int SSL_set_wfd(SSL *ssl,int fd);//绑定只写套接字

int SSL_connect(SSL *ssl);//客户端在成功创建SSL套接字后,应使用函数SSL_connect( )替代传统的函数connect( )来完成握手过程

int SSL_accept(SSL *ssl);//对服务器来讲使用函数SSL_ accept ( )替代传统的函数accept ( )来完成握手过程

X509 *SSL_get_peer_certificate(SSL *ssl);//握手过程完成之后,通常需要询问通信双方的证书信息,以便进行相应的验证

X509_NAME *X509_get_subject_name(X509 *a);//该函数可以从SSL套接字中提取对方的证书信息,这些信息已经被SSL验证过了。

int SSL_read(SSL *ssl,void *buf,int num);//当SSL握手完成之后,就可以进行安全的数据传输了,在数据传输阶段,需要使用SSL_read( )和SSL_write( )来替代传统的read( )和write( )函数,来完成对套接字的读写操作

int SSL_write(SSL *ssl,const void *buf,int num);

int SSL_shutdown(SSL *ssl);//关闭SSL套接字

void SSl_free(SSL *ssl);//释放SSL套接字

void SSL_CTX_free(SSL_CTX *ctx); //释放SSL会话环境

#include<netinet/in.h> // sockaddr_in

……

#include <openssl/ssl.h>

#include <openssl/err.h>

……

#include<string.h> // bzero

#define SERVER_PORT 8000

#define LENGTH_OF_LISTEN_QUEUE 20

#define BUFFER_SIZE 1024

#define FILE_NAME_MAX_SIZE 512

#define MAX 10000000

#define MAXBUF 1024

int main(void)

{

// 声明并初始化一个服务器端的socket地址结构

struct sockaddr_in server_addr;

……

server_addr.sin_port = htons(SERVER_PORT);

SSL_CTX *ctx; //ssl数据结构

/* SSL 库初始化 */

SSL_library_init();

/* 载入所有 SSL 算法 */

OpenSSL_add_all_algorithms();

/* 载入所有 SSL 错误消息 */

SSL_load_error_strings();

/* 以 SSL V2 和 V3 标准兼容方式产生一个 SSL_CTX ,即 SSL Content Text */

ctx = SSL_CTX_new(SSLv23_server_method());

/* 也可以用 SSLv2_server_method() 或 SSLv3_server_method() 单独表示 V2 或 V3标准 */

if (ctx == NULL) {

ERR_print_errors_fp(stdout);

exit(1);}

/* 载入用户的数字证书, 此证书用来发送给客户端。 证书里包含有公钥 */

if (SSL_CTX_use_certificate_file(ctx, argv[3], SSL_FILETYPE_PEM) <= 0) {

ERR_print_errors_fp(stdout);

exit(1);

}

/* 载入用户私钥 */

if (SSL_CTX_use_PrivateKey_file(ctx, argv[4], SSL_FILETYPE_PEM) <= 0){

ERR_print_errors_fp(stdout);

exit(1);

}

/* 检查用户私钥是否正确 */

if (!SSL_CTX_check_private_key(ctx)) {

ERR_print_errors_fp(stdout);

exit(1);

}

// 创建socket,若成功,返回socket描述符

int server_socket_fd = socket(PF_INET, SOCK_STREAM, 0);

……

// 绑定socket和socket地址结构

……

// socket监听

……

while(1)

{

SSL *ssl;

// 定义客户端的socket地址结构

struct sockaddr_in client_addr;

socklen_t client_addr_length = sizeof(client_addr);

// 接受连接请求,返回一个新的socket(描述符),这个新socket用于同连接的客户端通信

// accept函数会把连接到的客户端信息写到client_addr中

int new_server_socket_fd = accept(server_socket_fd, (struct sockaddr*)&client_addr, &client_addr_length);

……

/* 基于 ctx 产生一个新的 SSL */

ssl = SSL_new(ctx);

/* 将连接用户的 socket 加入到 SSL */

SSL_set_fd(ssl, new_server_socket_fd);

/* 建立 SSL 连接 */

if (SSL_accept(ssl) == -1) {

perror("accept");

close(new_fd);

break;

}

// recv函数接收数据到缓冲区buffer中

char buffer[BUFFER_SIZE];

bzero(buffer, BUFFER_SIZE);

if(recv(new_server_socket_fd, buffer, BUFFER_SIZE, 0) < 0)

{

perror("Server Recieve Data Failed:");

break;

}

// 然后从buffer(缓冲区)拷贝到file_name中

int len = SSL_read(ssl, buffer, MAXBUF);

if (len > 0)

printf("接收消息成功:\'%s\',共%d个字节的数据\\n", buffer, len);

else

printf("消息接收失败!错误代码是%d,错误信息是\'%s\'\\n",errno, strerror(errno));

char file_name[FILE_NAME_MAX_SIZE+1];

……

// 打开文件并读取文件数据

FILE *fp = fopen(file_name, "r");

if(NULL == fp)

{

printf("File:%s Not Found\\n", file_name);

}

else

{

//printf("buffer:%s\\n",buffer);//buffer为filename

char *argv[]={"wc","-w",file_name,0};

execvp( "wc" ,argv);

fclose(fp);

/* 关闭 SSL 连接 */

SSL_shutdown(ssl);

/* 释放 SSL */

SSL_free(ssl);

}

// 关闭与客户端的连接

close(new_server_socket_fd);

}

// 关闭监听用的socket

close(server_socket_fd);

/* 释放 CTX */

SSL_CTX_free(ctx);

return 0;

}

问题解决

问题:输入./configue会报错说找不到这个命令**

解决办法

-

直接百度openssl找到官网进去,找到下载链接链接到Github下载.zip文件

-

在文件下载目录里输入命令解压.zip文件

unzip openssl-master.zip

-

解压完成后使用

cd ./oenpssl-master命令进入解压文件的目录中再使用ls命令会看到这个文件里有一个ReadMe -

使用\'./ReadMe\'打开文档,里面有详细的安装教程

INSTALLATION ON THE UNIX PLATFORM

Quick Start快速开始

If you want to just get on with it, do:如果你只是想快速上手做好使用准备,请执行以下操作:

$ ./config

$ make

$ make test

$ make install

[If any of these steps fails, see section Installation in Detail below.][如果这些步骤中的任何一个失败,请参见下面的详细安装部分。]

PSP时间统计

| 步骤 | 耗时 | 百分比 |

|---|---|---|

| 需求分析 | 10min | 8% |

| 设计 | 20min | 16% |

| 代码实现 | 60min | 50% |

| 测试 | 10min | 8% |

| 总结分析 | 20min | 16% |

参考资料

Linux中的./configure息

安装openssl错误解决

fatal error: openssl/evp.h: 没有那个文件或目录

如何利用OpenSSL库进行RSA加密和解密

使用Openssl的AES加密算法