CentOS7.7下docker部署OpenWAF

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了CentOS7.7下docker部署OpenWAF相关的知识,希望对你有一定的参考价值。

参考技术A 服务器操作系统:CentOS7.7 64位官方地址:https://github.com/titansec/OpenWAF

安装地址:https://github.com/titansec/OpenWAF/blob/master/doc/%E8%BD%BB%E6%9D%BE%E7%8E%A9%E8%BD%ACOpenWAF%E4%B9%8B%E5%AE%89%E8%A3%85%E7%AF%87.md

官方实践文档:https://github.com/titansec/OpenWAF/tree/master/doc

作者博客: https://miracleqi.gitee.io/archives/

1.Docker安装

- 拉取docker镜像

docker pull titansec/openwaf

- 开启docker openwaf

docker run -d --name openwaf -p 80:80 -p 443:443 -v /opt/openwaf/conf/ngx_openwaf.conf:/etc/ngx_openwaf.conf -v /opt/openwaf/conf/twaf_access_rule.json:/opt/OpenWAF/conf/twaf_access_rule.json -v /opt/openwaf/log/openwaf_error.log:/var/log/openwaf_error.log titansec/openwaf

快速搭建 ELK + OpenWAF 环境

摘要: OpenWAF是第一个全方位开源的Web应用防护系统; ELK 是比较火的开源日志分析系统; 本节主要介绍,ELK 的 docker 部署及与 OpenWAF 的结合

OpenWAF简介

OpenWAF是第一个全方位开源的Web应用防护系统(WAF),他基于nginx_lua API分析HTTP请求信息。OpenWAF由行为分析引擎和规则引擎两大功能引擎构成。其中规则引擎主要对单个请求进行分析,行为分析引擎主要负责跨请求信息追踪。

规则引擎的启发来自modsecurity及lua-resty-waf,将ModSecurity的规则机制用lua实现。基于规则引擎可以进行协议规范,自动工具,注入攻击,跨站攻击,信息泄露,异常请求等安全防护,支持动态添加规则,及时修补漏洞。

行为分析引擎包含基于频率的模糊识别,防恶意爬虫,人机识别等防探测模块,防CSRF,防CC,防提权,文件上传防护等防攻击模块,cookie防篡改,防盗链,自定义响应头,攻击响应页面等防信息泄露模块。

除了两大引擎之外,还包含统计,日志,攻击响应页面,接入规则等基础模块。除了已有的功能模块,OpenWAF还支持动态修改配置, 动态添加第三方模块,使得在不重启引擎中断业务的条件下,升级防护。

OpenWAF支持将上述功能封装为策略,不同的web application应用不同的策略来防护。将来还会打造云平台,策略还可分享供他人参考。

ELK简介

ELK是三个不同工具的简称,组合使用可以完成各种日志分析

Elasticsearch: 是一个基于 Apache Lucene(TM) 的开源搜索引擎,简单点说就是用于建立索引并存储日志的工具

Logstash: 是一个应用程序,它可以对日志的传输、过滤、管理和搜索提供支持。我们一般用它来统一对应用程序日志进行收集管理,提供Web接口用于查询和统计

Kibana: 用于更友好的展示分析日志的web平台,简单点说就是有图有真相,可以在上面生成各种各样的图表更直观的显示日志分析的成果

安装

ELK 的安装,网上有很多,这里只描述 docker 方式的部署

Elasticsearch

1、拉取 elasticsearch docker 镜像

docker pull elasticsearch

2、启动 elasticsearch 容器

docker run -d --name openwaf_es elasticsearch

3、获取 openwaf_es 地址

docker inspect openwaf_es | grep IPAddress 得到地址为:192.168.39.17 PS: elasticsearch 服务端口为 9200

Logstash

1、拉取 logstash docker 镜像

docker pull logstash

2、启动 logstash 容器

docker run -it --name openwaf_logstash -v /root/logstash.conf:/usr/share/logstash/config/logstash.conf logstash -f /usr/share/logstash/config/logstash.conf PS: /root/logstash.conf 文件内容如下: udp { # udp 服务配置 port => 60099 # 表示日志服务器监听在 60099 端口 codec => "json" # 接收 json 格式信息 } output { elasticsearch { hosts => ["192.168.39.17:9200"] # elasticsearch 的地址为 39.17,且端口为 9200 } } 上面的配置表示:openwaf 向 logstash 的 60099 端口,发送 udp 协议的 json 日志,然后 logstash 将其存入 Elasticsearch

3、获取 openwaf_logstash 地址

docker inspect openwaf_logstash | grep IPAddress

得到地址为:192.168.39.18

Kibana

1、拉取 kibana docker 镜像

docker pull kibana

2、启动 logstash 容器

docker run -d --name openwaf_kibana -e ELASTICSEARCH_URL=http://192.168.39.17:9200 kibana

3、获取 openwaf_kibana 地址

docker inspect openwaf_kibana | grep IPAddress 得到地址为:192.168.39.19 PS: kibana 服务端口为 5601

OpenWAF配置

conf/twaf_default_conf.json 中 twaf_log 模块

"twaf_log": { "sock_type":"udp", "content_type":"JSON", "host":"192.168.39.18", "port":60099, ... }

测试

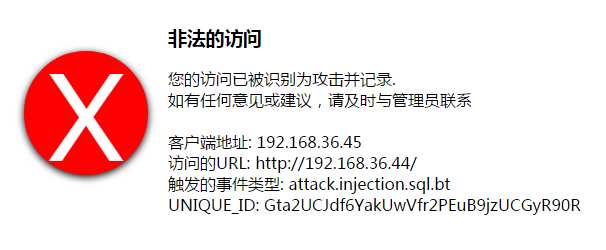

测试版 OpenWAF 地址 192.168.36.44,反向代理后端服务器 192.168.39.216

现访问 192.168.36.44/?a=1 order by 1

访问结果如下:

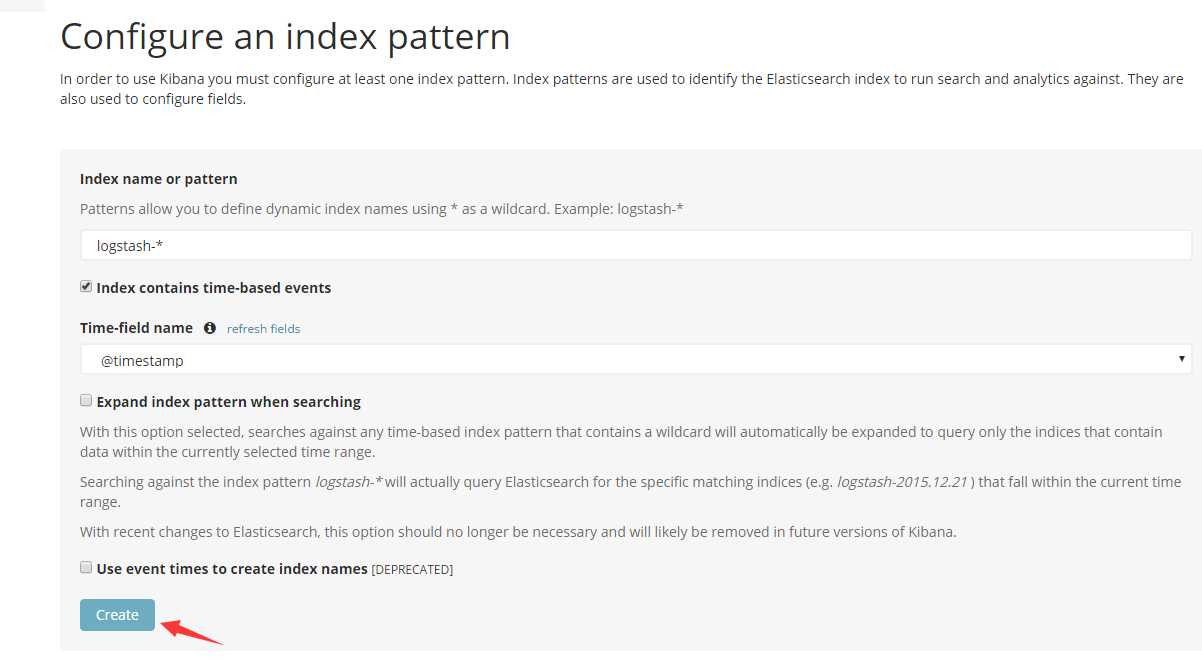

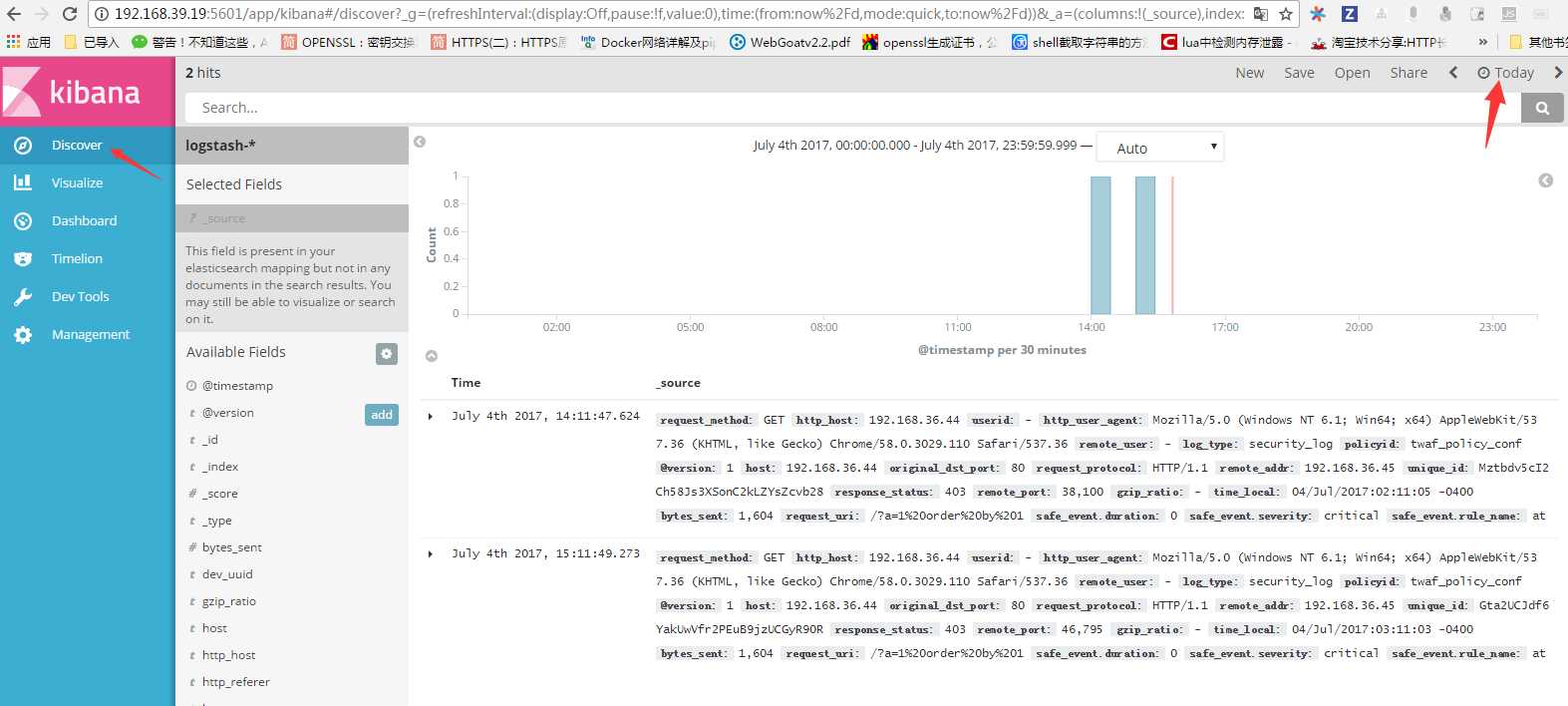

此时,访问 192.168.39.19:5601,在 kibana 上查看日志

若第一次使用 kibana,需要生成一个索引,如下(使用默认):

kibana 日志显示如下:

kibana 功能强大,可以做各种视图,用来分析日志,生成报表,更多功能请看 kibana官方文档

文章转自:https://my.oschina.net/qijian/blog/1186415

以上是关于CentOS7.7下docker部署OpenWAF的主要内容,如果未能解决你的问题,请参考以下文章

使用docker搭建Web应用防护系统或web防火墙(OpenWAF)

使用docker搭建Web应用防护系统或web防火墙(OpenWAF)