计算机病毒论文方面的文献

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了计算机病毒论文方面的文献相关的知识,希望对你有一定的参考价值。

需要一批有关于计算机病毒和恶意代码的书.期刊什么的也可以用来写论文,其实论文已经写好了‘只是最后要提供一些参考文献,能提供的朋友写明:书名,作者,出版社,出版日期等就行了‘推销TAOBAO靠卖论文赚钱的闪一边‘需要的只是参考文献,论文已写完~

[1] 冯登国. 计算机通信网络安全. 北京:清华大学出版社, 2001[2] Dorothy Denning, ”Cryptography and Data Security”, Addison-Wesley. ISBN

0-201-10150-5.

[3] M. Bishop and D. Bailey, “A Critical Analysis of Vulnerability Taxonomies”,

Technical Report CSE-96-11, Dept. of Computer Science, University of California at

Davis, Davis, CA 95616-8562 (Sep. 1996).

[4] 微软安全中心.

http://www.microsoft.com/china/technet/security/default.mspx

[5] FrSIRT. http://www.frsirt.com/english/index.php

[6] 国际CVE标准. http://www.cve.mitre.org

[7] Mitre Corporation. Common Vulnerabilities and Exposures. Available from

http://cve.mitre.org/ , accessed 2003.

[8] Wenliang Du,Aditya P. Mathur. Vulnerability Testing of Software System Using

Fault Injection.Coast TR 98-02, 1998.

[9] CVSS. http://www.first.org/cvss/.

[10] Matt Blaze. 2002 September 15 (Preprint, revised 2003 March 02). Cryptology

and Physical Security: Rights Amplification in Master-Keyed Mechanical Locks. IEEE

Security and Privacy (March/April 2003).

[11] Steven M. Christey and Chris Wysopal. 2002 February 12 (Expired 2002 August

12). Responsible Vulnerability Disclosure Process (Internet-Draft RFC).

[12] Computer Emergency Response Team/Coordination Center. 2000 October 09.

CERT/CC Vulnerability Disclosure Policy.

[13] Computer Emergency Response Team/Coordination Center. 2003. CERT/CC

Vulnerability Metric.

[14] Russ Cooper. 2001. Proposal – The Responsible Disclosure Forum.

[15] Dennis Fisher. 2003 November 18. “Security Researcher Calls for Vulnerability

Trade Association.” eWeek.

[16] Daniel E. Geer, Jr. (Editor), Dennis Devlin, Jim Duncan, Jeffrey Schiller, and Jane

Winn. 2002 Third Quarter. “Vulnerability Disclosure.” Secure Business Quarterly.

[17] Daniel E. Geer, Jr. (Editor), Mary Ann Davidson, Marc Donner, Lynda McGhie,

and Adam Shostack. 2003 Second Quarter. “Patch Management.” Secure Business Quarterly.

[18] Tiina Havana. 2003 April. Communication in the Software Vulnerability

Reporting Process. M.A. thesis, University of Jyvaskyla.

[19] Internet Security Systems. 2002 November 18 (Revised). X-Force™ Vulnerability

Disclosure Guidelines.

[20] Elias Levy. 2001 October 21. “Security in an Open Electronic Society.”

SecurityFocus.

[21] Microsoft Corporation. 2002 November (Revised). Microsoft Security Response

Center Security Bulletin Severity Rating System.

[22] Marcus Ranum. 2000 October. “The Network Police Blotter – Full Disclosure is

Bogus.” ;login:The Magazine of USENIX & SAGE. Volume 25, no. 6: 47-49.

[23] Krsul V.Software Vulnerability Analysis.Department of Computer Sciences,

Purdue University, 1998

[24] @Stake. 2002 June 05. Security Vulnerability Reporting Policy. Available from

http://www.atstake.com/research/policy/ , accessed 2003.

[25] William A. Arbaugh, William L. Fithen, and John McHugh. 2000 December.

Windows of Vulnerability: A Case Study Analysis. IEEE Computer.

[26] Ross Anderson. 2001. Security Engineering: A Guide to Building Dependable

Distributed Systems. John Wiley & Sons. ISBN: 0-471-38922-6.

[27] Matt Bishop. 2003. Computer Security: Art and Science. Addison-Wesley

Professional. ISBN: 0-201-44099-7.

[28] Matt Bishop. 1999 September. Vulnerabilities Analysis. Proceedings of the

Second International Symposium on Recent Advances in Intrusion Detection.

[29] 单国栋, 戴英侠, 王航. 计算机漏洞分类研究. 计算机工程,2002,28(10):3-6

[30] 夏云庆 编著 Visual C++ 6.0 数据库高级编程 北京希望电子出版社

[31] 段钢 编著 加密与解密(第二版) 电子工业出版社

[33] 候俊杰 著 深入浅出MFC 第2 版 华中科技大学出版社

[34] Applied Microsoft.NET Framework Programming (美) Jeffrey Richter 著 清华

大学出版社

[35] National Vulnerability Database http://nvd.nist.gov

[36] US-CERT Vulnerability Notes. http://www.kb.cert.org/vuls

[37] SecurityFocus. http://www.securityfocus.com

[38] Internet Security Systems – X-Force Database.

http://xforce.iss.net/xforce/search.php

[39] The Open Source Vulnerability Database 参考技术A [参考资料]

参考文献

(1)陈立新《计算机病毒防治百事通》清华大学出版社;

(2)《windows 环境下32 位汇编语言程序设计》 电子工业出版社 罗云彬;

(3)《windows 操作系统原理》 机械工业出版社 尤晋元、史美林 ;

(4)《windows 深入剖析--初始化》清华大学出版社;

(5)《windows 深入剖析--内核篇》清华大学出版社;

(6) 王殿复. 新编计算机文化基础. 大连理工大学出版

(7) (美)斯泽著,段新海译. 计算机病毒防范艺术. 机械工业出

版社

[1] 张丽娟. 银行网络中计算机病毒的防治[J]. 中国金融电脑 , 2008,(01)

[2] 计算机病毒防治产品一览[J]. 网络安全技术与应用 , 2003,(03)

[3] 我国防治计算机病毒初见成效[J]. 计算机工程与科学 , 1991, (01)

[4] 计算机病毒防治的策略[J]. 个人电脑 , 2003,(03)

[5] 《计算机病毒防治管理办法》[J]. 计算机周刊 , 2000,(21)

[6] 2005年病毒疫情调查分析[J]. 软件世界 , 2005,(12)

[7] 《计算机病毒防治管理办法》[J]. 信息安全与通信保密 , 2001,(07)

[8] 瑞星填补空缺[J]. 每周电脑报 , 2000,(50)

[9] 计算机病毒防治管理办法[J]. 信息网络安全 , 2001,(09)

[10] 计算机病毒防治的最新快讯[J]. 计算机应用研究 , 1991, (01)

不知道这样可不可以哦,

[1] 张璞. 计算机病毒防范浅析[J]. 内江科技 , 2008,(02)

[2] 李富星, 张贞. 浅析计算机病毒及防范措施[J]. 延安大学学报(自然科学版) , 2003,(04)

[3] 徐东亮, 关威. 计算机病毒的防范[J]. 黑龙江气象 , 2002,(01)

[4] 王恒青. 新时期计算机病毒的动态分析与防范[J]. 科技信息(学术研究) , 2007,(26)

[5] 杨劲松, 李宏宇, 杜丽娟. 穿耳孔导致病毒性脑膜炎1例[J]. 北华大学学报(自然科学版) , 1998,(04)

[6] 吴义莲. 浅谈病毒mRNA的合成途径[J]. 滁州师专学报 , 1999,(02)

[7] 张文波, 甄影新. 关于提高微机性能的探讨[J]. 松辽学刊(自然科学版) , 1999,(04)

[8] HTLV—Ⅲ病毒和LAV病毒[J]. 药学进展 , 1987, (01)

[9] 惠洲鸿. 计算机病毒传播之数学模型的试建[J]. 西北民族学院学报(自然科学版) , 1999,(03)

[10] 曲国军, 张世雄. 微机资源的安全保护[J]. 黑龙江大学自然科学学报 , 1998,(02)

[1] 万利平, 余芸珍, 唐政军. 计算机病毒的基本特征与防范策略[J]. 网络安全技术与应用 , 2008,(02)

[2] 沙学玲. 计算机病毒及防范[J]. 科技风 , 2008,(04)

[3] 张智勇. 浅析计算机病毒及防范的措施[J]. 黑龙江科技信息 , 2007,(17)

[4] 刘孝国. 浅析计算机病毒与防范措施[J]. 实验室科学 , 2007,(02)

[5] 杨丽锦. 浅析局域网病毒的特点及防范策略[J]. 科技信息(学术研究) , 2008,(13)

[6] 刘爱军. IP地址盗用方法及防范策略分析[J]. 商洛师范专科学校学报 , 2005,(01)

[7] 袁正光. 知识经济的基本特征[J]. 微电脑世界 , 1998,(15)

[8] 梁紫珊. 浅谈计算机局域网病毒及防范策略[J]. 电脑知识与技术(学术交流) , 2007,(06)

[9] 子小. 谁怕谁[J]. 每周电脑报 , 1998,(50)

[10] 朱江. 2002年十大热门病毒纵览[J]. 电脑校园 , 2003,(02) 参考技术B [1] 张璞. 计算机病毒防范浅析[J]. 内江科技 , 2008,(02)

[2] 李富星, 张贞. 浅析计算机病毒及防范措施[J]. 延安大学学报(自然科学版) , 2003,(04)

[3] 徐东亮, 关威. 计算机病毒的防范[J]. 黑龙江气象 , 2002,(01)

[4] 王恒青. 新时期计算机病毒的动态分析与防范[J]. 科技信息(学术研究) , 2007,(26)

[5] 杨劲松, 李宏宇, 杜丽娟. 穿耳孔导致病毒性脑膜炎1例[J]. 北华大学学报(自然科学版) , 1998,(04)

[6] 吴义莲. 浅谈病毒mRNA的合成途径[J]. 滁州师专学报 , 1999,(02)

[7] 张文波, 甄影新. 关于提高微机性能的探讨[J]. 松辽学刊(自然科学版) , 1999,(04)

[8] HTLV—Ⅲ病毒和LAV病毒[J]. 药学进展 , 1987, (01)

[9] 惠洲鸿. 计算机病毒传播之数学模型的试建[J]. 西北民族学院学报(自然科学版) , 1999,(03)

[10] 曲国军, 张世雄. 微机资源的安全保护[J]. 黑龙江大学自然科学学报 , 1998,(02)

[1] 万利平, 余芸珍, 唐政军. 计算机病毒的基本特征与防范策略[J]. 网络安全技术与应用 , 2008,(02)

[2] 沙学玲. 计算机病毒及防范[J]. 科技风 , 2008,(04)

[3] 张智勇. 浅析计算机病毒及防范的措施[J]. 黑龙江科技信息 , 2007,(17)

[4] 刘孝国. 浅析计算机病毒与防范措施[J]. 实验室科学 , 2007,(02)

[5] 杨丽锦. 浅析局域网病毒的特点及防范策略[J]. 科技信息(学术研究) , 2008,(13)

[6] 刘爱军. IP地址盗用方法及防范策略分析[J]. 商洛师范专科学校学报 , 2005,(01)

[7] 袁正光. 知识经济的基本特征[J]. 微电脑世界 , 1998,(15)

[8] 梁紫珊. 浅谈计算机局域网病毒及防范策略[J]. 电脑知识与技术(学术交流) , 2007,(06)

[9] 子小. 谁怕谁[J]. 每周电脑报 , 1998,(50)

[10] 朱江. 2002年十大热门病毒纵览[J]. 电脑校园 , 2003,(02)

论文参考文献标注的字母代表啥意思

字母代表所引用的文献的类型,如【J】代表所引用的这篇文献来自期刊。

根据国家标准,参考文献的引用需要按照一定的格式进行,其中不同类型的参考文献的引用需要做出区分,即使用字母区分。常见的参考文献字母所表示的类型有:

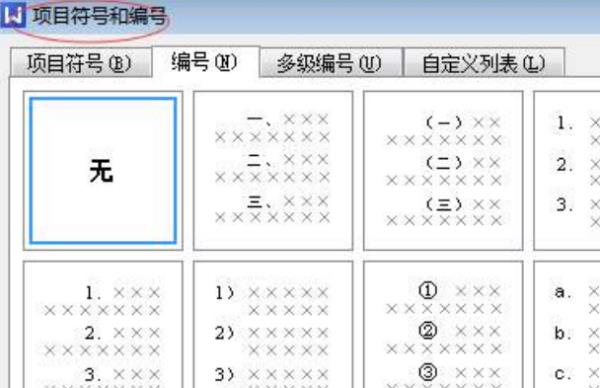

1、专著[M],论文集[C],报纸文章[N],期刊文章[J],学位论文[D],报告[R],标准[S],专利[P],论文集中的析出文献[A];

2、电子文献类型:数据库[DB],计算机[CP],电子公告[EB]

3、电子文献的载体类型:互联网[OL],光盘[CD],磁带[MT],磁盘[DK]。

扩展资料:

对于英文参考文献,还应注意以下两点:

①作者姓名采用"姓在前名在后"原 则,具体格式是:姓,名字的首字母. 如:Malcolm Richard Cowley 应为:Cowley,M.R.,如果有两位作者,第一位作者方式不变;之后第二位作者名字的首字母放在前面,姓放在后面,如:Frank Norris 与Irving Gordon应为:Norris,F. & I.Gordon.

②书名、报刊名使用斜体字,如:Mastering English Literature,English Weekly.

参考资料来源:百度百科-参考文献

参考技术A 参考文献可以在百度学术中找到。资料可以在万方、维普、CNKI找到。

数据资料可以在百度文库、中国统计年鉴中找到。

参考文献规范格式

一、参考文献的类型

参考文献(即引文出处)的类型以单字母方式标识,具体如下:

M——专著 C——论文集 N——报纸文章

J——期刊文章 D——学位论文 R——报告

对于不属于上述的文献类型,采用字母“Z”标识。

对于英文参考文献,还应注意以下两点:

①作者姓名采用“姓在前名在后”原则,具体格式是: 姓,名字的首字母. 如: Malcolm Richard Cowley 应为:Cowley, M.R.,如果有两位作者,第一位作者方式不变,&之后第二位作者名字的首字母放在前面,姓放在后面,如:Frank Norris 与Irving Gordon应为:Norris, F. & I.Gordon.;

②书名、报刊名使用斜体字,如:Mastering English Literature,English Weekly。

二、参考文献的格式及举例

1.期刊类

【格式】[序号]作者.篇名[J].刊名,出版年份,卷号(期号):起止页码.

【举例】

[1] 王海粟.浅议会计信息披露模式[J].财政研究,2004,21(1):56-58.

[2] 夏鲁惠.高等学校毕业论文教学情况调研报告[J].高等理科教育,2004(1):46-52.

[3] Heider, E.R.& D.C.Oliver. The structure of color space in naming and memory of two languages [J]. Foreign Language Teaching and Research, 1999, (3): 62 – 67.

2.专著类

【格式】[序号]作者.书名[M].出版地:出版社,出版年份:起止页码.

【举例】[4] 葛家澍,林志军.现代西方财务会计理论[M].厦门:厦门大学出版社,2001:42.

[5] Gill, R. Mastering English Literature [M]. London: Macmillan, 1985: 42-45.

3.报纸类

【格式】[序号]作者.篇名[N].报纸名,出版日期(版次).

【举例】

[6] 李大伦.经济全球化的重要性[N]. 光明日报,1998-12-27(3).

[7] French, W. Between Silences: A Voice from China[N]. Atlantic Weekly, 1987-8-15(33).

4.论文集

【格式】[序号]作者.篇名[C].出版地:出版者,出版年份:起始页码.

【举例】

[8] 伍蠡甫.西方文论选[C]. 上海:上海译文出版社,1979:12-17.

[9] Spivak,G. “Can the Subaltern Speak?”[A]. In C.Nelson & L. Grossberg(eds.). Victory in Limbo: Imigism [C]. Urbana: University of Illinois Press, 1988, pp.271-313.

[10] Almarza, G.G. Student foreign language teacher’s knowledge growth [A]. In D.Freeman and J.C.Richards (eds.). Teacher Learning in Language Teaching [C]. New York: Cambridge University Press. 1996. pp.50-78.

5.学位论文

【格式】[序号]作者.篇名[D].出版地:保存者,出版年份:起始页码.

【举例】

[11] 张筑生.微分半动力系统的不变集[D].北京:北京大学数学系数学研究所, 1983:1-7.

6.研究报告

【格式】[序号]作者.篇名[R].出版地:出版者,出版年份:起始页码.

【举例】

[12] 冯西桥.核反应堆压力管道与压力容器的LBB分析[R].北京:清华大学核能技术设计研究院, 1997:9-10.

7.条例

【格式】[序号]颁布单位.条例名称.发布日期

【举例】[15] 中华人民共和国科学技术委员会.科学技术期刊管理办法[Z].1991—06—05

8.译著

【格式】[序号]原著作者. 书名[M].译者,译.出版地:出版社,出版年份:起止页码.

三、注释

注释是对论文正文中某一特定内容的进一步解释或补充说明。注释前面用圈码①、②、③等标识。

四、参考文献

参考文献与文中注(王小龙,2005)对应。标号在标点符号内。多个都需要标注出来,而不是1-6等等 ,并列写出来。

最后,引用毕业论文属于学位论文,如格式5

5.学位论文

【格式】[序号]作者.篇名[D].出版地:保存者,出版年份:起始页码.

【举例】

[11] 张筑生.微分半动力系统的不变集[D].北京:北京大学数学系数学研究所, 1983:1-7. 参考技术B 原创一份 什么时候交呢.

以上是关于计算机病毒论文方面的文献的主要内容,如果未能解决你的问题,请参考以下文章