有没有简单的内网穿透工具?

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了有没有简单的内网穿透工具?相关的知识,希望对你有一定的参考价值。

1、Ngrokngrok 是一个反向代理,通过在公共端点和本地运行的 Web 服务器之间建立一个安全的通道,实现内网主机的服务可以暴露给外网。ngrok 可捕获和分析所有通道上的流量,便于后期分析和重放,所以ngrok可以很方便地协助服务端程序测试。

参考博客:10分钟教你搭建自己的ngrok服务器

2、Natapp

natapp是 基于ngrok的国内收费内网穿透工具,类似花生壳,有免费版本,比花生壳好。免费版本:提供http,https,tcp全隧道穿透,随机域名/TCP端口,不定时强制更换域名/端口,自定义本地端口

参考文章:NATAPP1分钟快速新手图文教程

3、小米球

小米球是基于ngrok二次开发的内网穿透工具,支持多协议、多隧道、多端口同时映射(http、https、tcp等等...),同时支持多种系统win、linux、linux_arm、mac等。具体的使用直接参考官网。

4、Sunny-Ngrok

Sunny-Ngrok同样是ngrok二次开发的内网穿透工具,支持http,https协议,同时支持更丰富的系统和语言:linux、win、mac、openwrt、 python、php等。

教程:Sunny-Ngrok使用教程

5、echosite

echosite同样ngrok二次开发的内网穿透工具,支持多种协议,以前是全部免费的,现在推出了收费版和免费版,可根据自己的需要去选择。

参考教程:EchoSite---让内网穿透变得简单

6、Ssh、autossh

ssh 配合autossh工具使用,因为autossh会容错,自动重新启动SSH会话和隧道。autossh是一个程序,用于启动ssh的副本并进行监控,在死亡或停止传输流量时根据需要重新启动它。 这个想法来自rstunnel(Reliable SSH Tunnel),但是在C中实现。作者的观点是,它不像匆匆忙忙的工作那么容易。使用端口转发环路或远程回显服务进行连接监视。在遇到连接拒绝等快速故障时,关闭连接尝试的速度。在OpenBSD,Linux,Solaris,Mac OS X,Cygwin和AIX上编译和测试; 应该在其他BSD上工作。免费软件。

使用教程:SSH内网穿透

7、Lanproxy

lanproxy是一个将局域网个人电脑、服务器代理到公网的内网穿透工具,目前仅支持tcp流量转发,可支持任何tcp上层协议(访问内网网站、本地支付接口调试、ssh访问、远程桌面...)。目前市面上提供类似服务的有花生壳、TeamView、GoToMyCloud等等,但要使用第三方的公网服务器就必须为第三方付费,并且这些服务都有各种各样的限制,此外,由于数据包会流经第三方,因此对数据安全也是一大隐患。

参考教程:业余草推荐一款局域网(内网)穿透工具lanproxy

8、Spike

Spike是一个可以用来将你的内网服务暴露在公网的快速的反向代理,基于ReactPHP,采用IO多路复用模型。采用Php实现。

参考教程:使用 PHP 实现的的内网穿透工具 “Spike”

9、Frp

frp 是一个可用于内网穿透的高性能的反向代理应用,支持 tcp, udp, http, https 协议。利用处于内网或防火墙后的机器,对外网环境提供 http 或 https 服务。对于 http, https 服务支持基于域名的虚拟主机,支持自定义域名绑定,使多个域名可以共用一个80端口。利用处于内网或防火墙后的机器,对外网环境提供 tcp 和 udp 服务,例如在家里通过 ssh 访问处于公司内网环境内的主机。

教程:一款很好用的内网穿透工具--FRP、使用frp实现内网穿透

10、Fcn

FCN[free connect]是一款傻瓜式的一键接入私有网络的工具, fcn利用公共服务器以及数据加密技术实现:在免公网IP环境下,在任意联网机器上透明接入服务端所在局域网网段。支持多种系统,有免费版和付费版。

教程:内网穿透工具FCN介绍

上面便是我所知道的内网穿透工具,其中ngrok相关的我基本都用过还有frp,都差不多。大部分都可以免费去使用,但是我不建议大家把这些免费的穿透工具去放到比较重要的云服务器中去使用,容易被攻击。我的小伙伴,开始你的穿透之旅吧。

Proxy-Go 详细介绍

Proxy是golang实现的高性能http,https,websocket,tcp,udp,socks5代理服务器,支持正向代理、反向代理、透明代理、内网穿透、TCP/UDP端口映射、SSH中转、TLS加密传输、协议转换、DNS防污染代理。

Features

链式代理,程序本身可以作为一级代理,如果设置了上级代理那么可以作为二级代理,乃至N级代理。

通讯加密,如果程序不是一级代理,而且上级代理也是本程序,那么可以加密和上级代理之间的通讯,采用底层tls高强度加密,安全无特征。

智能HTTP,SOCKS5代理,会自动判断访问的网站是否屏蔽,如果被屏蔽那么就会使用上级代理(前提是配置了上级代理)访问网站;如果访问的网站没有被屏蔽,为了加速访问,代理会直接访问网站,不使用上级代理。

域名黑白名单,更加自由的控制网站的访问方式。

跨平台性,无论你是widows,linux,还是mac,甚至是树莓派,都可以很好的运行proxy。

多协议支持,支持HTTP(S),TCP,UDP,Websocket,SOCKS5代理。

TCP/UDP端口转发。

支持内网穿透,协议支持TCP和UDP。

SSH中转,HTTP(S),SOCKS5代理支持SSH中转,上级Linux服务器不需要任何服务端,本地一个proxy即可开心上网。

KCP协议支持,HTTP(S),SOCKS5代理支持KCP协议传输数据,降低延迟,提升浏览体验.

集成外部API,HTTP(S),SOCKS5代理认证功能可以与外部HTTP API集成,可以方便的通过外部系统控制代理用户。

反向代理,支持直接把域名解析到proxy监听的ip,然后proxy就会帮你代理访问需要访问的HTTP(S)网站。

透明HTTP(S)代理,配合iptables,在网关直接把出去的80,443方向的流量转发到proxy,就能实现无感知的智能路由器代理。

协议转换,可以把已经存在的HTTP(S)或SOCKS5代理转换为一个端口同时支持HTTP(S)和SOCKS5代理,转换后的SOCKS5代理不支持UDP功能,同时支持强大的级联认证功能。

自定义底层加密传输,http(s)\sps\socks代理在tcp之上可以通过tls标准加密以及kcp协议加密tcp数据,除此之外还支持在tls和kcp之后进行自定义加密,也就是说自定义加密和tls|kcp是可以联合使用的,内部采用AES256加密,使用的时候只需要自己定义一个密码即可。

底层压缩高效传输,http(s)\sps\socks代理在tcp之上可以通过自定义加密和tls标准加密以及kcp协议加密tcp数据,在加密之后还可以对数据进行压缩,也就是说压缩功能和自定义加密和tls|kcp是可以联合使用的。

安全的DNS代理,可以通过本地的proxy提供的DNS代理服务器与上级代理加密通讯实现安全防污染的DNS查询。

Why need these?

当由于安全因素或者限制,我们不能顺畅的访问我们在其它地方的服务,我们可以通过多个相连的proxy节点建立起一个安全的隧道,顺畅的访问我们的服务.

微信接口本地开发,方便调试.

远程访问内网机器.

和小伙伴一起玩局域网游戏.

以前只能在局域网玩的,现在可以在任何地方玩.

替代圣剑内网通,显IP内网通,花生壳之类的工具. 参考技术A 很多人都想随时随地能轻松远程访问家里的 NAS (私人网盘/共享文件),或连接电脑远程桌面控制、访问公司内部 OA 系统,还有一些摄像头、树莓派等设备也希望能在公网直接访问。

但可惜的是,大家的宽带基本都没有公网 IP,无论家里还是公司的设备都处于内网里,是无法在互联网上被直接访问的,我们需要内网穿透工具 (或叫端口映射软件) 来解决这问题。但此类工具很多都比较复杂;为了简单,我们挑选了免费的「网云穿」来作为教程给大家演示……

免费方便的内网穿透软件 - 网云穿

网云穿是一款非常简洁易用且免费的内网穿透工具以及端口映射软件。你无需额外购买和配置服务器、也不必设置路由器,就能轻松地将局域网内的 Windows、Mac、Linux 电脑、群晖 /威联通 NAS、树莓派、摄像头等等各种网络设备“对外开放”,解决无公网 IP 的烦恼

免费简单的内网穿透软件,外网快速打通内网_新浪众测

成功穿透内网之后,自己或他人都能在互联网上直接访问到你所提供的网络服务,比如家里 NAS 建立的私人网盘、公司内部的金蝶、用友、管家婆等 OA、ERP 系统、树莓派上建立的网站/数据库、摄像头监控、远程桌面连接控制 PC 或 Mac 电脑、自建的游戏服务器等等。而且它还有1条永久免费的隧道可以“白嫖”,有需要的同学不妨来试试看。 参考技术B

端口映射”通俗来说就是将外网主机的IP地址端口映射到内网中一台机器,提供相应的服务。内网相通,电因特网对外开放服务或者接收大数据,都需要端口映射。首先,想要做好端口映射,确定路由器,清楚的认识软件需要开放什么端口号,设置独立固定的Ip地址,关闭主机防火墙,检查wan口获取的Ip是否是公网Ip,最后就是测试。

之前市场上有很多免费版的端口映射工具,现如今基本上都收费了;且测试后,感觉有部分付费的效果也不尽人意。后来测试一款试用的,综合使用后感觉挺稳定,个人开发测试与商用都挺合适,因为我是用来实现再家可以远程访问公司内部的文件,工作需要,没有公网ip很不方便。这个法子挺好用,使用教程如下:

需要的工具:

网云穿内网穿透

一个可以正常上网的电脑

网云穿是一款可以在包括但不限于Windows、Mac、Linux、群辉、树莓派、威联通上使用的内网穿透,它可以很便捷的帮助你将本地内网的应用发布出去,比如:网站、数据库、硬盘文件、远程桌面、应用、游戏(如我的世界)等等,这样您就可以很方便的微信调试、自建云盘、异地办公等等,它不需要您有公网IP、不需要您有服务器、也不需要您设置任何路由器,只需要您安装软件进行简单设置即可直接使用。WIndows使用网云穿穿透3389远程桌面首先我们开启被远程那台电脑的远程桌面访问功能(因为这个网云穿只需要安装在被远程的电脑上即可 参考技术C 广东地区的人善于煲粥、煲汤,和北方只是单纯的“白粥”不同,粤式的“生滚粥”中还会加入鱼片、牛肉、猪肝、海鲜等食材,种类繁多,口感极佳。我曾经在顺德的街头喝过一碗生滚牛肉粥,直接给上一锅还在沸腾的白粥,一盘生牛肉和一个鸡蛋,和吃火锅一样,可以一边涮一边吃,爽滑鲜香细嫩的口感真是让人难忘,不得不佩服他们对吃的专业程度。这些粥在北方很难吃到,但有一道粥,却风靡大江南北,虽然是咸粥,但大家都爱喝,它就是皮蛋瘦肉粥。

皮蛋瘦肉粥是一道经典的粤式小吃,之所以能流行起来,多半也和它是食材易得,简单易做,也没有牛肉粥或是海鲜粥那样对食材新鲜程度苛刻的要求,价格便宜实惠,不管是早餐还是宵夜,来一份皮蛋瘦肉总是能藉慰饥肠辘辘的肠胃。不过皮蛋瘦肉粥想做的好吃,其实也并不容易,看似简单,技巧却不少。分享一道皮蛋瘦肉粥的做法,用此方法来煲粥,又香又滑,学会都能开店了。皮蛋瘦肉粥所用食材:松花蛋一个、里脊肉2两、大米、小葱、姜、盐、胡椒粉适量。

挑选皮蛋:皮蛋尽量选用“无铅”的,吃起来会更健康,传统工艺上,要用到黄丹粉这种化学名叫氧化铅的添加剂。松花蛋上那些美丽的花纹就是它制作出来的,但铅是重金属之一,对人体有害,购买的时候要尽量挑选标注“无铅”的品牌,如果是无品牌的散装松花蛋,要选购蛋壳上斑点比较少的,因为这些斑点都是重金属比较多腐蚀出来的,多吃无益。选用肉:肉要用纯瘦、细嫩的里脊肉,不能用带肥肉的,因为烹饪的时间非常短,有肥肉会煮不熟,无法食用。选用米:米就直接用普通大米就行,也有人喜欢用糯米和粳米来混合增加黏度,增加一些糯米进去熬粥的速度也会更快一些,口感会略微有些不同,这些就看个人喜好了。

第一步:煲粥底。不管熬什么粥,粥底是最重要的,否则一切都是白费。大米要加入一些色拉油和盐拌匀腌制半个小时以上,这样处理过后,煮粥会更加容易开花,也会更加滑顺,香味更浓,根据所用炊具的不同,水和米的比例也有不同,用普通的锅来熬水要多一些,大约是15:1的比例,用电饭煲熬粥水可以减少一半,用7:1的比例即可。总之,需要把米粒熬到看不到完整的,粥底绵软黏稠为佳。

第二步:松花蛋入锅煮上5分钟,为什么要煮松花蛋呢?松花蛋本身其实是生的,在制作的过程中,因为石灰等碱性物质,和鸭蛋中的蛋白质发生了反应,看起来好像熟了而已。做皮蛋瘦肉粥的时候,把松花蛋煮一会有2个好处:第一可以让中间没有凝固的部分都凝固,方便烹饪。第二可以消除松花蛋的碱味和腥味,让粥的味道更佳。第三步:腌里脊肉,里脊肉切丝以后,加入1勺料酒,半勺盐拌匀腌制10分钟,然后加入3勺水抓匀,让里脊肉将水完全吸收掉,吃起来会更加细嫩一些。第四步:将皮蛋切小丁,切一些细细的姜丝,一起加入煮好的白粥锅中,盖上锅盖焖煮10分钟。

第五步:最后将腌制好的里脊肉倒入锅中,用汤勺不断的搅拌,可以让里脊肉熟得更快一些。肉丝变色后,即可关火了,加入一些胡椒粉、小葱碎,搅拌均匀后即可食用了。这样一碗鲜香四溢的皮蛋瘦肉粥就做好了。1、腌肉的时候盐可以稍微多一些,或者直接用腌制好的咸肉也是可以的,这道粥的咸味主要是从腌肉中来的。2、米可以选用香味更佳的东北粳米,油性更大,更适合熬粥。3后要加胡椒粉,胡椒要提前用一点水化开,否则入锅以后会结块,很难化开。 参考技术D 目前最简单的内网穿透工具当属奥特曼穿透。实力强,速度快,稳定性好,非常适合用于穿透

几款实用的内网穿透工具

0x00 前言

本文以渗透的视角,总结几种个人常用的内网穿透,内网代理工具,介绍其简单原理和使用方法。

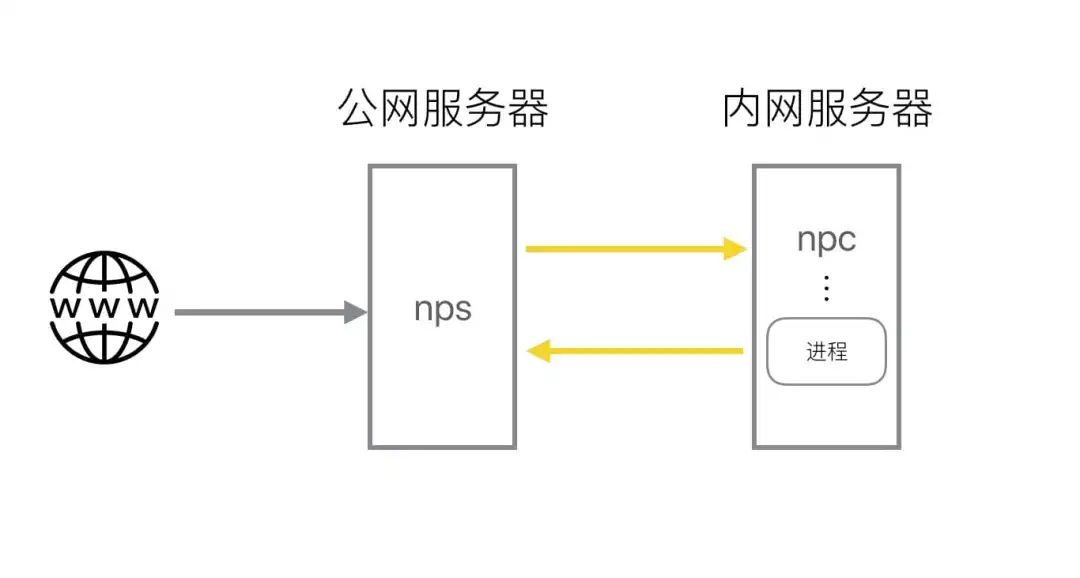

0x01 nps-npc

1.1 简介

nps是一款轻量级、高性能、功能强大的内网穿透代理服务器。目前支持tcp、udp流量转发,可支持任何tcp、udp上层协议(访问内网网站、本地支付接口调试、ssh访问、远程桌面,内网dns解析等等……),此外还支持内网http代理、内网socks5代理、p2p等,并带有功能强大的web管理端。

-

一台有公网IP的服务器(VPS)运行服务端(NPS)

-

一个或多个运行在内网的服务器或者PC运行客户端(NPC)

1.2 特点

-

Go语言编写

-

支持跨平台

-

支持多种协议的代理

-

web管理端

1.3 使用方法

https://github.com/ehang-io/nps/releases

NPS

安装配置

找到自己服务器相应版本的server:

cd ~

wget https://github.com/cnlh/nps/releases/download/v0.23.2/linux_amd64_server.tar.gz

tar xzvf linux_amd64_server.tar.gz

cd ~/nps

在nps目录下面会有一个nps可执行文件、conf配置目录和web网页目录,我们只需要修改conf/nps.conf即可:

vim conf/nps.conf

需要改一下#web下面的几个参数,

web_host= 服务器IP或者域名

web_username= admin(登录用户名)

web_password= 你的密码

web_port=8080(web管理端口)

修改#bridge 可以更改 NPC的连接端口。比如我们拿到一台权限受限的服务器,有防火墙,可能只有部分端口(80,443)可以出网,就需要修改成出网端口。

##bridge

bridge_type=tcp

bridge_port=443 # 修改连接端口

bridge_ip=0.0.0.0

启动

#Mac/Linux

./nps test|start|stop|restart|status 测试配置文件|启动|停止|重启|状态

#Windows

nps.exe test|start|stop|restart|status 测试配置文件|启动|停止|重启|状态

NPC

./npc -server=你的IP:8024 -vkey=唯一验证密码 -type=tcp

新建好客户端后,也可以在+中看到,详细的客户端连接命令:

web管理端

在客户端界面可以通过新增的方式添加客户端连接,每一个连接的vkey都是唯一区分的。

每一个客户端,在建立连接后,都可以建立多个不同协议的隧道,这一个个隧道就是不同的代理了。

通过不同的协议和端口就可以连接代理的内网机器。

0x02 frp

2.1 简介

frp 是一个专注于内网穿透的高性能的反向代理应用,支持 TCP、UDP、HTTP、HTTPS 等多种协议。可以将内网服务以安全、便捷的方式通过具有公网 IP 节点的中转暴露到公网。

2.2 特点

-

客户端服务端通信支持 TCP、KCP 以及 Websocket 等多种协议。

-

端口复用,多个服务通过同一个服务端端口暴露。

-

跨平台,但是支持的比nps少一点

-

多种插件,提供很多功能

2.3 使用方法

下载:https://github.com/fatedier/frp/releases

以下内容摘自:https://segmentfault.com/a/1190000021876836

1. 通过 rdp 访问家里的机器

1.修改 frps.ini 文件,为了安全起见,这里最好配置一下身份验证,服务端和客户端的 common 配置中的 token 参数一致则身份验证通过:

# frps.ini

[common]

bind_port = 7000

# 用于身份验证,请自行修改,要保证服务端与客户端一致

token = abcdefgh

2.启动 frps:

./frps -c ./frps.ini

3.修改 frpc.ini 文件,假设 frps 所在服务器的公网 IP 为 x.x.x.x:

# frpc.ini

[common]

server_addr = x.x.x.x

server_port = 7000

# 用于身份验证,请自行修改,要保证服务端与客户端一致

token = abcdefgh

[rdp]

type = tcp

local_ip = 127.0.0.1

local_port = 3389

remote_port = 6000

4.启动 frpc:

./frpc -c ./frpc.ini

5.通过 rdp 访问远程的机器,地址为:

x.x.x.x:6000

开机自启

针对 Windows 系统,为了便于使用,可以配置一下开机的时候静默启动。

1.在 frpc.exe 的同级目录创建一个 start_frpc.vbs:

'start_frpc.vbs

'请根据实际情况修改路径

CreateObject("WScript.Shell").Run """D:\\Program Files\\frp_windows_amd64\\frpc.exe""" & "-c" & """D:\\Program Files\\frp_windows_amd64\\frpc.ini""",0

2.复制 start_frpc.vbs 文件,打开以下目录,注意将

<USER_NAME>

改为你的用户名:

C:\\Users\\<USER_NAME>\\AppData\\Roaming\\Microsoft\\Windows\\Start Menu\\Programs\\Startup

3.鼠标右击,粘贴为快捷方式即可。

2. 通过 SSH 访问公司内网机器

frps 的部署步骤同上。

1.启动 frpc,配置如下:

# frpc.ini

[common]

server_addr = x.x.x.x

server_port = 7000

# 用于身份验证,请自行修改,要保证服务端与客户端一致

token = abcdefgh

[ssh]

type = tcp

local_ip = 127.0.0.1

local_port = 22

remote_port = 6000

2.通过 SSH 访问内网机器,假设用户名为 test:

ssh -oPort=6000 test@x.x.x.x

3. 通过自定义域名访问部署于内网的 Web 服务

有时想要让其他人通过域名访问或者测试我们在本地搭建的 Web 服务,但是由于本地机器没有公网 IP,无法将域名解析到本地的机器,通过 frp 就可以实现这一功能,以下示例为 http 服务,https 服务配置方法相同, vhost_http_port 替换为 vhost_https_port, type 设置为 https 即可。

1.修改 frps.ini 文件,设置 http 访问端口为 8080:

# frps.ini

[common]

bind_port = 7000

vhost_http_port = 8080

# 用于身份验证,请自行修改,要保证服务端与客户端一致

token = abcdefgh

2.启动 frps:

./frps -c ./frps.ini

3.修改 frpc.ini 文件,假设 frps 所在的服务器的 IP 为 x.x.x.x,local_port 为本地机器上 Web 服务对应的端口, 绑定自定义域名 www.yourdomain.com:

# frpc.ini

[common]

server_addr = x.x.x.x

server_port = 7000

# 用于身份验证,请自行修改,要保证服务端与客户端一致

token = abcdefgh

[web]

type = http

local_port = 80

custom_domains = www.yourdomain.com

4.启动 frpc:

./frpc -c ./frpc.ini

5.将 www.yourdomain.com 的域名 A 记录解析到 IP x.x.x.x,如果服务器已经有对应的域名,也可以将 CNAME 记录解析到服务器原先的域名。

6.通过浏览器访问 http://www.yourdomain.com:8080 即可访问到处于内网机器上的 Web 服务。

4. 对外提供简单的文件访问服务

通过 static_file 插件可以对外提供一个简单的基于 HTTP 的文件访问服务。

frps 的部署步骤同上。

1.启动 frpc,启用 static_file 插件,配置如下:

# frpc.ini

[common]

server_addr = x.x.x.x

server_port = 7000

# 用于身份验证,请自行修改,要保证服务端与客户端一致

token = abcdefgh

[test_static_file]

type = tcp

remote_port = 6000

plugin = static_file

# 要对外暴露的文件目录

plugin_local_path = /tmp/file

# 访问 url 中会被去除的前缀,保留的内容即为要访问的文件路径

plugin_strip_prefix = static

plugin_http_user = abc

plugin_http_passwd = abc

2.通过浏览器访问 http://x.x.x.x:6000/static/ 来查看位于 /tmp/file 目录下的文件,会要求输入已设置好的用户名和密码。

常用功能

统计面板(Dashboard)

通过浏览器查看 frp 的状态以及代理统计信息展示。

注:Dashboard 尚未针对大量的 proxy 数据展示做优化,如果出现 Dashboard 访问较慢的情况,请不要启用此功能。

需要在 frps.ini 中指定 dashboard 服务使用的端口,即可开启此功能:

[common]

dashboard_port = 7500

# dashboard 用户名密码,默认都为 admin

dashboard_user = admin

dashboard_pwd = admin

打开浏览器通过 http://[server_addr]:7500 访问 dashboard 界面,用户名密码默认为 admin。

加密与压缩

这两个功能默认是不开启的,需要在 frpc.ini 中通过配置来为指定的代理启用加密与压缩的功能,压缩算法使用 snappy:

# frpc.ini

[ssh]

type = tcp

local_port = 22

remote_port = 6000

use_encryption = true

use_compression = true

如果公司内网防火墙对外网访问进行了流量识别与屏蔽,例如禁止了 SSH 协议等,通过设置 use_encryption = true,将 frpc 与 frps 之间的通信内容加密传输,将会有效防止流量被拦截。

如果传输的报文长度较长,通过设置 use_compression = true 对传输内容进行压缩,可以有效减小 frpc 与 frps 之间的网络流量,加快流量转发速度,但是会额外消耗一些 CPU 资源。

[TLS

从 v0.25.0 版本开始 frpc 和 frps 之间支持通过 TLS 协议加密传输。通过在 frpc.ini 的 common 中配置 tls_enable = true 来启用此功能,安全性更高。

为了端口复用,frp 建立 TLS 连接的第一个字节为 0x17。

注意:启用此功能后除 xtcp 外,不需要再设置 use_encryption。

代理限速

目前支持在客户端的代理配置中设置代理级别的限速,限制单个 proxy 可以占用的带宽。

# frpc.ini

[ssh]

type = tcp

local_port = 22

remote_port = 6000

bandwidth_limit = 1MB

在代理配置中增加 bandwidth_limit 字段启用此功能,目前仅支持 MB 和 KB 单位。

范围端口映射

在 frpc 的配置文件中可以指定映射多个端口,目前只支持 tcp 和 udp 的类型。

这一功能通过 range: 段落标记来实现,客户端会解析这个标记中的配置,将其拆分成多个 proxy,每一个 proxy 以数字为后缀命名。

例如要映射本地 6000-6005, 6007 这 6 个端口,主要配置如下:

# frpc.ini

[range:test_tcp]

type = tcp

local_ip = 127.0.0.1

local_port = 6000-6006,6007

remote_port = 6000-6006,6007

实际连接成功后会创建 8 个 proxy,命名为 test_tcp_0, test_tcp_1 ... test_tcp_7。

0x03 ew

3.1 简介

EW 是一套便携式的网络穿透工具,具有 SOCKS v5服务架设和端口转发两大核心功能,可在复杂网络环境下完成网络穿透。但是,现在工具已经不更新了。。。

3.2 特点

-

轻量级,C语言编写

-

可以设置多级代理

-

跨平台

-

但是只支持Socks5代理

3.3 使用方法

以下使用方法均摘自:http://rootkiter.com/EarthWorm/

以下所有样例,如无特殊说明代理端口均为1080,服务均为SOCKSv5代理服务.

该工具共有 6 种命令格式(ssocksd、rcsocks、rssocks、lcx_slave、lcx_listen、lcx_tran)。

1. 正向 SOCKS v5 服务器

$ ./ew -s ssocksd -l 1080

2. 反弹 SOCKS v5 服务器

这个操作具体分两步:

a) 先在一台具有公网 ip 的主机A上运行以下命令:

$ ./ew -s rcsocks -l 1080 -e 8888

b) 在目标主机B上启动 SOCKS v5 服务 并反弹到公网主机的 8888端口

$ ./ew -s rssocks -d 1.1.1.1 -e 8888

成功。

3. 多级级联

工具中自带的三条端口转发指令, 它们的参数格式分别为:

$ ./ew -s lcx_listen -l 1080 -e 8888

$ ./ew -s lcx_tran -l 1080 -f 2.2.2.3 -g 9999

$ ./ew -s lcx_slave -d 1.1.1.1 -e 8888 -f 2.2.2.3 -g 9999

通过这些端口转发指令可以将处于网络深层的基于TCP的服务转发至根前,比如 SOCKS v5。首先提供两个“二级级联”本地SOCKS测试样例:

a) lcx_tran 的用法

$ ./ew -s ssocksd -l 9999

$ ./ew -s lcx_tran -l 1080 -f 127.0.0.1 -g 9999

b) lcx_listen、lcx_slave 的用法

$ ./ew -s lcx_listen -l 1080 -e 8888

$ ./ew -s ssocksd -l 9999

$ ./ew -s lcx_slave -d 127.0.0.1 -e 8888 -f 127.0.0.1 -g 9999

再提供一个“三级级联”的本地SOCKS测试用例以供参考

$ ./ew -s rcsocks -l 1080 -e 8888

$ ./ew -s lcx_slave -d 127.0.0.1 -e 8888 -f 127.0.0.1 -g 9999

$ ./ew -s lcx_listen -l 9999 -e 7777

$ ./ew -s rssocks -d 127.0.0.1 -e 7777

数据流向: SOCKS v5 -> 1080 -> 8888 -> 9999 -> 7777 -> rssocks

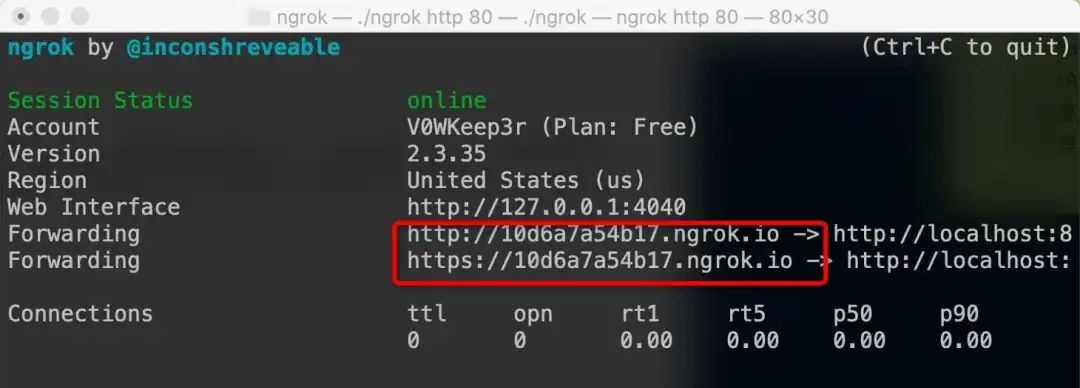

0x04 ngrok

4.1 简介

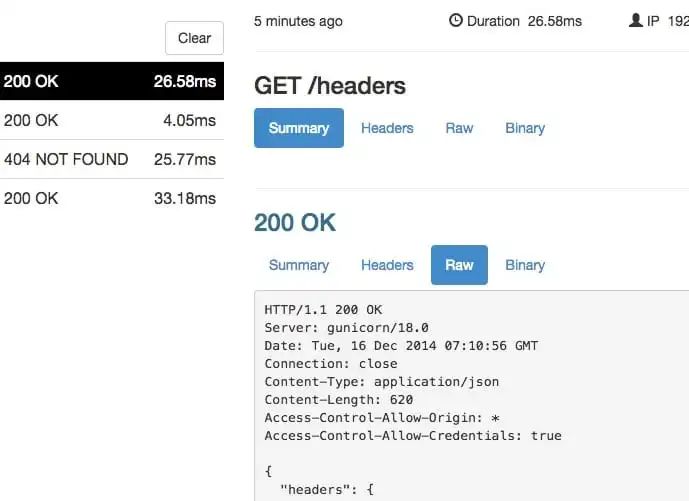

ngrok 是一个反向代理,通过在公共端点和本地运行的 Web 服务器之间建立一个安全的通道,实现内网主机的服务可以暴露给外网。ngrok 可捕获和分析所有通道上的流量,便于后期分析和重放,所以ngrok可以很方便地协助服务端程序测试。

4.2 特点

-

官方维护,一般较为稳定

-

跨平台,闭源

-

有流量记录和重发功能

4.3 使用方法

-

进入ngrok官网(https://ngrok.com/),注册ngrok账号并下载ngrok;

-

根据官网给定的授权码,运行如下授权命令;

-

./ngrok authtoken 1hAotxhmORtzCYvUc3BsxDBPh1H_****************** -

./ngrok http 80即可将机器的80端口http服务暴露到公网,并且会提供一个公网域名。

可以通过官网的UI界面查看数据包和流量等等(但是要付费==、)

还可以通过一些命令将内网的文件和其他TCP服务 暴露到公网中。

有授权的设置文件共享

ngrok http -auth="user:password" file:///Users/alan/share

无授权的设置文件共享

ngrok http "file:///C:\\\\Users\\\\alan\\\\Public Folder"

将主机的3389的TCP端口暴露到公网

ngrok tcp 3389

更多使用方法参考:https://ngrok.com/docs

0xFF 参考链接

-

内网渗透之内网穿透

-

开源内网穿透工具 frp 简单使用教程

-

http://rootkiter.com/EarthWorm/

黑客学习资源免费分享,保证100%免费!!!

需要的话可以点击**CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享**

👉网安(黑客)全套学习视频👈

我们在看视频学习的时候,不能光动眼动脑不动手,比较科学的学习方法是在理解之后运用它们,这时候练手项目就很适合了。

👉网安(黑客红蓝对抗)所有方向的学习路线👈

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

👉黑客必备开发工具👈

工欲善其事必先利其器。学习黑客常用的开发软件都在这里了,给大家节省了很多时间。

这份完整版的网络安全(黑客)全套学习资料已经上传至CSDN官方,朋友们如果需要点击下方链接即可前往获取【保证100%免费】。

需要的话可以点击CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

以上是关于有没有简单的内网穿透工具?的主要内容,如果未能解决你的问题,请参考以下文章