kali中有抓取hash值工具吗

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了kali中有抓取hash值工具吗相关的知识,希望对你有一定的参考价值。

参考技术A HashCat主要分为三个版本:Hashcat、oclHashcat-plus、oclHashcat-lite。这三个版本的主要区别是:HashCat只支持CPU破解。oclHashcat-plus支持使用GPU破解多个HASH,并且支持的算法高达77种。oclHashcat-lite只支持使用GPU对单个HASH进行破解,支持的HASH种类仅有32种,但是对算法进行了优化,可以达到GPU破解的最高速度。如果只有单个密文进行破解的话,推荐使用oclHashCat-lite。目前最新的软件版本为HashCat v0.46、oclHashcat-plus v0.15、oclHashcat-lite v0.15。但是经过一段时间的测试,发现有时候版本越高,速度越慢。所以推荐在使用没有问题的情况下,无需升级到最新版本。根据测试,oclHashcat-lite v0.10的运算速度比v0.15的运算速度快20%,所以单个密文破解还是推荐使用oclHashcat-lite v0.10。

0x03 HashCat软件使用

HashCat系列软件拥有十分灵活的破解方式,可以满足绝大多数的破解需求,下面我就为大家简单介绍一下。

1.指定HASH类型

在HashCat中--hash-type ?参数可以指定要破解的HASH类型,运行hashcat主程序加上--help参数,在* Generic hash types:中可以看到各种HASH类型的代号,如图所示:

不同版本的HashCat所支持的hash类型有所不同,如果没有指定--hash-type参数,那么程序默认为MD5类型。

2.指定破解模式

在HashCat中--attack-mode ?参数可以可以指定破解模式,软件一共支持5种破解模式,分别为

0 Straight(字典破解)

1 Combination(组合破解)

3 Brute-force(掩码暴力破解)

6 Hybrid dict + mask(混合字典+掩码)

7 Hybrid mask + dict(混合掩码+字典)

下面为大家介绍两个最常用的破解方式:字典破解和掩码暴力破解。

使用字典破解MD5:

oclHashcat-plus64.exe --hash-type 0 --attack-mode 0 HASH文件 [字典1] [字典2] [字典3]…

如:

oclHashcat-plus64.exe --hash-type 0 --attack-mode 0 d:md5.txt d:dict1.txt d:dict2.txt

字典破解由于受到磁盘和内存速度的影响,速度无法达到GPU的最大运算速度,基本上一个5GB的字典,对于MD5破解来说10分钟内可以跑完。

使用掩码暴力破解SHA1:

oclHashcat-plus64.exe --hash-type 100 --attack-mode 3 HASH文件 [掩码]

掩码的设置

对于掩码,这边需要稍微做一个说明。Hashcat默认的掩码一共有9种,如图所示:

?l表示a-z,?u表示A-Z,?d表示0-9,?a表示键盘上所有的特殊字符,?s表示键盘上所有的可见字符,?h表示8bit 0xc0-0xff的十六进制,?D表示8bit的德语字符,?F表示8bit的法语字符,?R表示8bit的俄语字符。

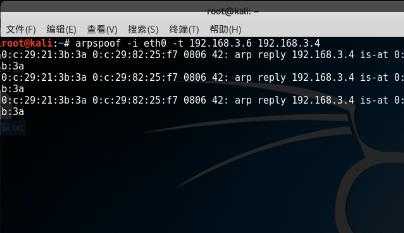

用Kali实现arp欺骗

本次使用kali下的ettercap工具进行,在虚拟机环境下进行,目标为同在一网段下的xp系统

注:ettercap是有图形化界面的,方便操作

打开kali终端

1.打开转发echo 1 > /proc/sys/net/ipv4/ip_forward

2.用工具实现欺骗 ettercap -i eth0 -t

3.这里我尝试用driftnet抓取目标机浏览图片

当我在xp上浏览图片时在kali上成功抓到

说明欺骗有效

以上是关于kali中有抓取hash值工具吗的主要内容,如果未能解决你的问题,请参考以下文章