为什么要安全域,哪些区域需要单独划分安全域

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了为什么要安全域,哪些区域需要单独划分安全域相关的知识,希望对你有一定的参考价值。

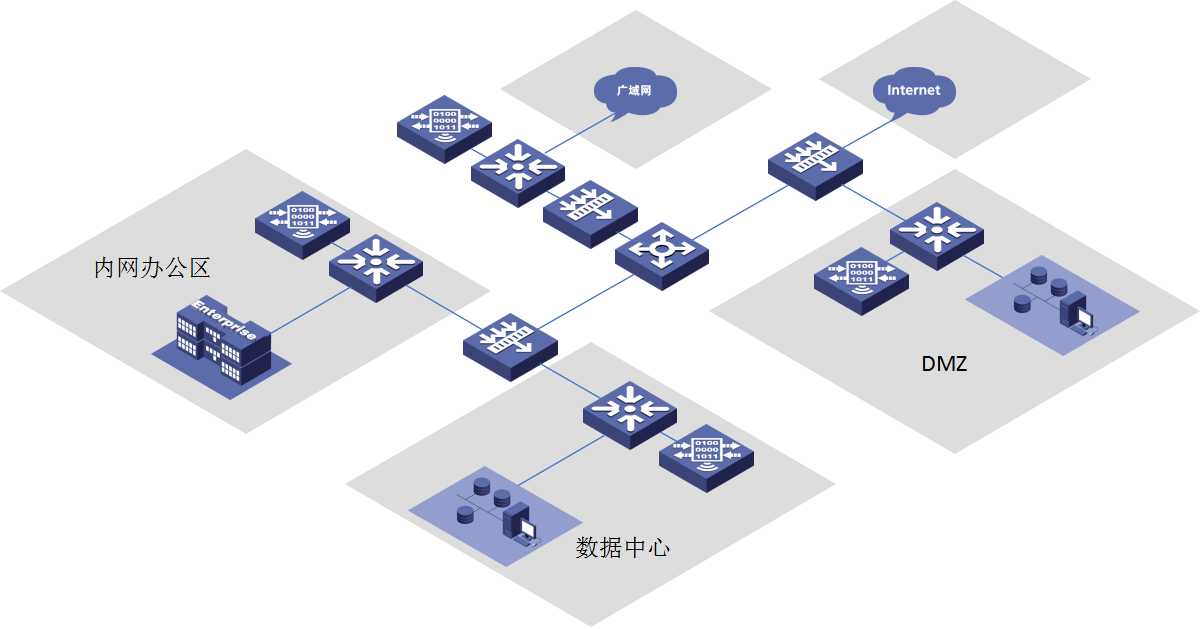

企业网络的经典结构就是基于安全域的网络结构,一般包括企业数据中心,企业办公内网,DMZ区,广域网和Internet几个部分。基本结构如下图所示。

企业网络各个区域之间通信受到限制,区域内部通信多不进行限制。

为了保障企业的信息安全,我们应该从哪几个方面入手?

这里有一句经常被提到的话,就是凡是用户输入的内容,都是有害的。这句话可以为我们做好企业信息安全规划提供一个较好的思考方向。

针对整个企业网络结构,什么是用户输入的内容,用户可以从哪里进行输入呢?

1、终端计算机

2、互联网出入口

3、广域网出入口

4、公司对外发布服务的DMZ服务器

5、VPN和类似远程连接设备。

上述五个方面,基本涵盖了公司网络边界的几个方面。

对公司网络边界进行防护,在我看来,仅仅是做好公司信息安全防护工作的第一步。

那么接下来我们应该考虑什么呢?

当然是如果上述五个方面被黑客攻陷了,那么我们还拿什么进行防护?

这就涉及到了黑客攻击的几个步骤,黑客提权或者拿到设备权限之后,第一件事就是想知道我们的内网是什么样子的。

那么,他们一定会进行内网扫描。而网络扫描这种事情,又是一种特征非常明显的网络攻击行为,非常易于识别。

这就要求我们企业安全管理人员要重点关注内网扫描,做好被攻击后的进一步防护工作。

由于上述5个方面易于被黑客攻陷,易于产生信息安全问题,那么我们就不能让这些区域可直接访问我们的核心资源。因此,需要进行安全域划分。同时,我们也要在各个高风险安全域的核心交换机上部署IDS,做好网络安全监控,并且在安全域出入口处部署防火墙,针对IDS产生的报警及时切断相关网络访问路径,保障损失的最小化。

于是,企业网络安全的基本中的基本要求就是根据面临的风险,划分安全域,在安全域之间部署防火墙,在每个安全域内部署IDS。这也是我个人理解的网络安全域划分的本质安全需要。

以上是关于为什么要安全域,哪些区域需要单独划分安全域的主要内容,如果未能解决你的问题,请参考以下文章