使用Burpsuite进行持续重放或者DoS攻击

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了使用Burpsuite进行持续重放或者DoS攻击相关的知识,希望对你有一定的参考价值。

参考技术A 1.将请求的数据包发送到Intruder里面的Positions,随便找个位置添加一个变量就可以,Attack type选中Sniper即可,这里一般推荐使用User-Agent的地方找个数字添加为变量2.Payload Sets下的Payload type选中Numbers

3.Payload Options -- Number range 配置如下

4.上述配置好之后就可以开始start attack

此操作仅用于技术交流和学习研究使用,请勿用于非法攻击,否则造成一切后果与本人无关

1.同样是将请求的数据包发送到Intruder下

2.在Positions配置Attack type为Sniper模式

3.Sniper下面的请求信息不做任何更改

4.Payloads的Payload Sets设置为Null payloads

5.Payload Options 配置Continue indefinitely

6.线程,失败请求数,重试间隔时间都设置为极限值,具体如下:

7.start attack

网络与系统安全使用burpsuite进行重放攻击

原创博客,转载请注出处!

我的公众号,正在建设中,欢迎关注:

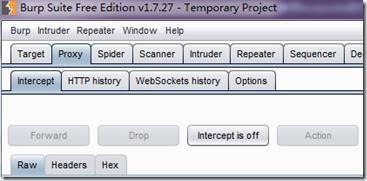

1.安装好burpsuite后打开程序,切换至proxy->intercipt,因为是重放攻击不用拦截数据包所以关闭intercept选项

2.配置IE浏览器。打开internet选项->连接->局域网设置

配置代理服务器:勾选为LAN使用代理服务器

地址填写:127.0.0.1

端口填写:8080

配置好点击确定,保存设置。此意为burpsuite相当于一个中介,以前每当浏览器进行网络访问时是浏览器直接与目标服务器进行通讯,现在是浏览器要先经过burpsuite然后与目标服务器通讯。

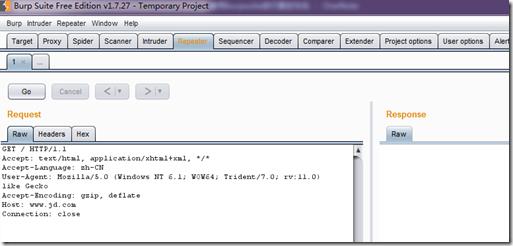

3.进行重放攻击

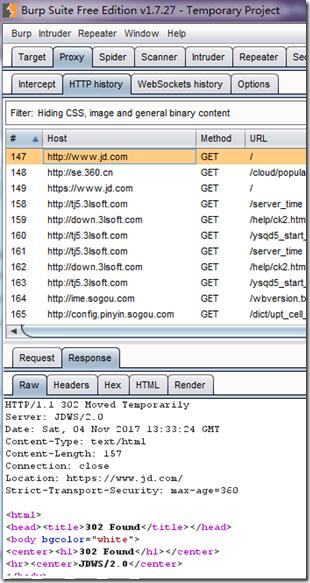

以京东www.jd.com为例。访问www.jd.com

burpsuite捕获数据包如下

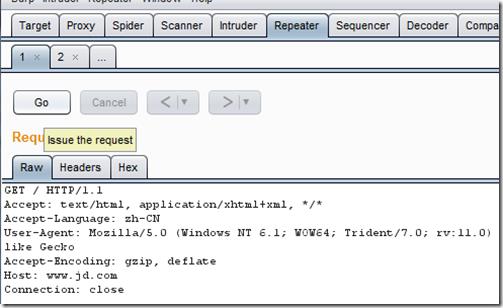

右键选中147号报文选择send to repeater。意为复制一个一模一样的请求数据包来进行重放攻击

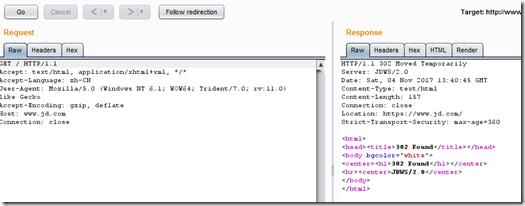

点击go,意为使用刚才复制的数据包进行发送,此为重放攻击的核心步骤。此步也可以更改复制的数据包再进行重放攻击。

4.重放攻击完成,现在进行原始回执包和重放回执包的比较

重放攻击得到的返回为:

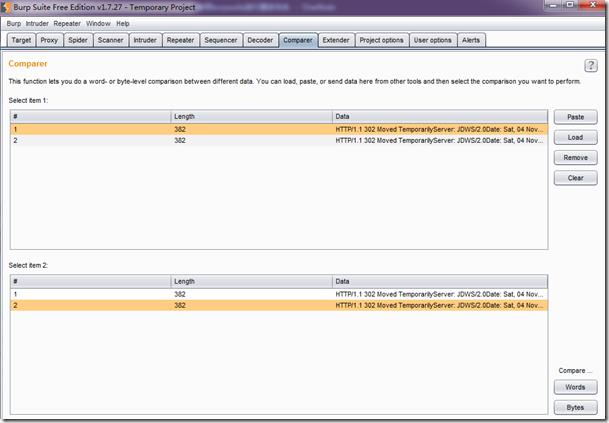

在返回值界面右键:sendto comparer,进行原始回执包和重放回执包的比较

在proxy菜单选中response回执包,也发送至比较栏

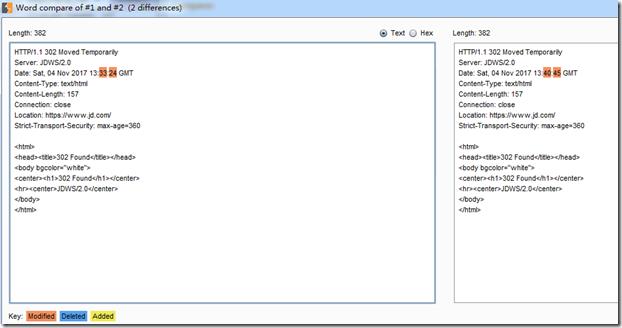

切换至comparer界面进行比较,点击words按钮

比较结果:

可以看到除了时间不同其他的数据都相同,可以说明重放攻击成功。

实验思考:

重放攻击可以将截取的数据包“原封不动”的发送至接收方,主要应用场景是身份伪造。

我实验测试了几个网站,要验证码或是没有返回重放的回执。。。。。so。。。改试了京东

以上是关于使用Burpsuite进行持续重放或者DoS攻击的主要内容,如果未能解决你的问题,请参考以下文章

![clip_image001[5] clip_image001[5]](https://image.cha138.com/20210607/64a6541e511041fd93c9a8ac8f5cd086.jpg)

![clip_image001[7] clip_image001[7]](https://image.cha138.com/20210607/d6959988e4ab4c3fb38cdc8d878f24c1.jpg)

![clip_image001[9] clip_image001[9]](https://image.cha138.com/20210607/abe30ecf3dee4af99331be3381453d5f.jpg)

![clip_image001[11] clip_image001[11]](https://image.cha138.com/20210607/6ad6ecbbbe9640d6809ad844ef1b5e89.jpg)

![clip_image001[13] clip_image001[13]](https://image.cha138.com/20210607/e3e2c0ef81c542c0b47f7bd3a4f69301.jpg)